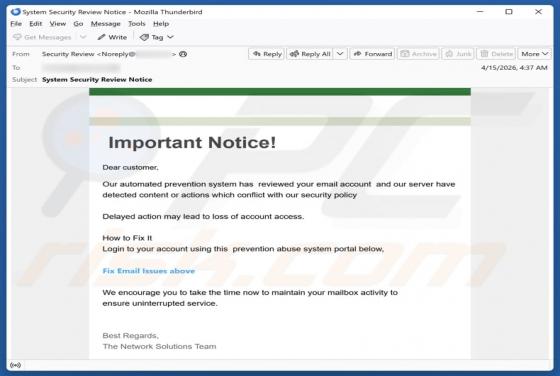

Content Or Actions Conflict With Our Security Policy arnaque par e-mail

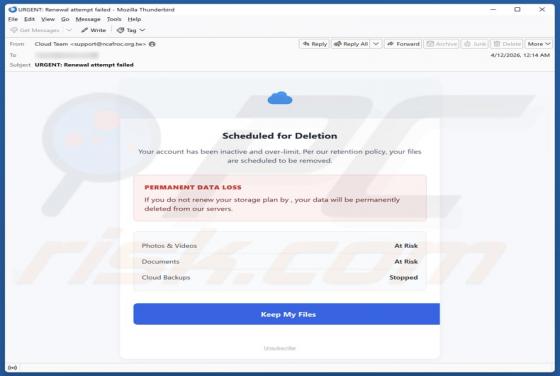

Nous avons inspecté l'e-mail et découvert qu'il a été rédigé par des escrocs qui se font passer pour « The Network Solutions Team ». Ce message, déguisé en avis de révision de sécurité du système, contient un lien trompeur. L'objectif des escrocs qui se cachent derrière est de voler des information