Hnx911 Ransomware

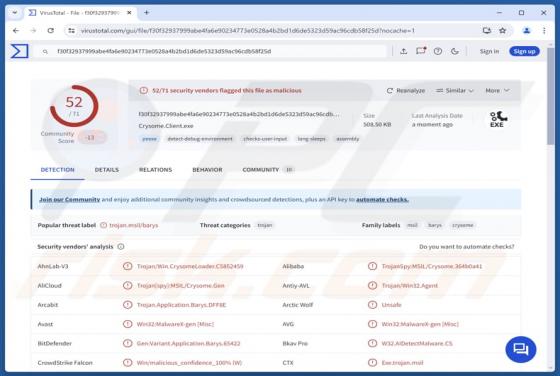

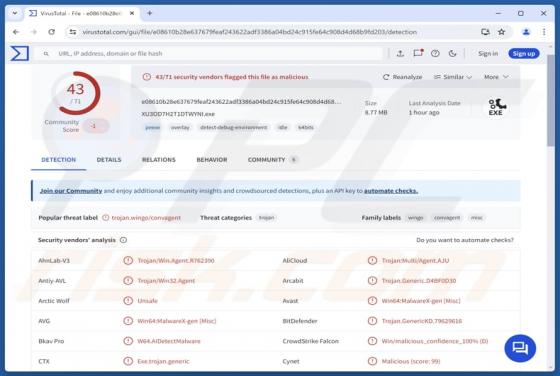

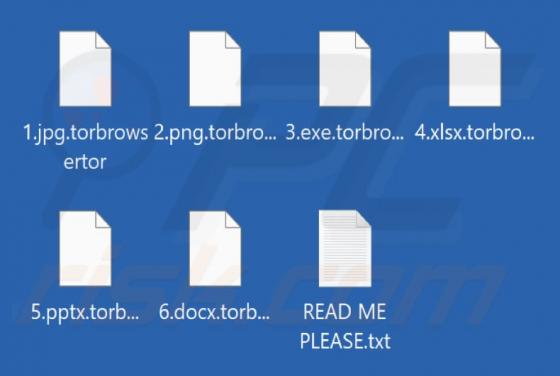

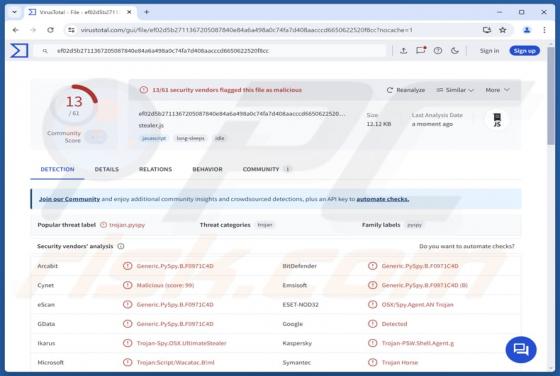

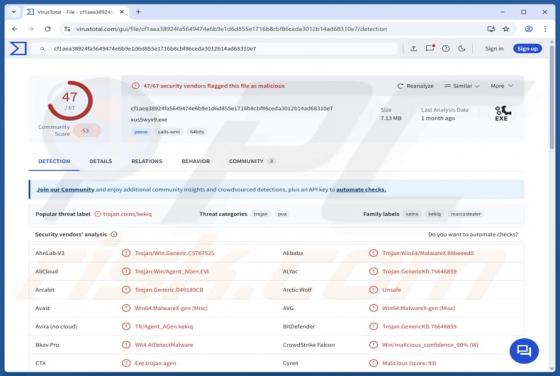

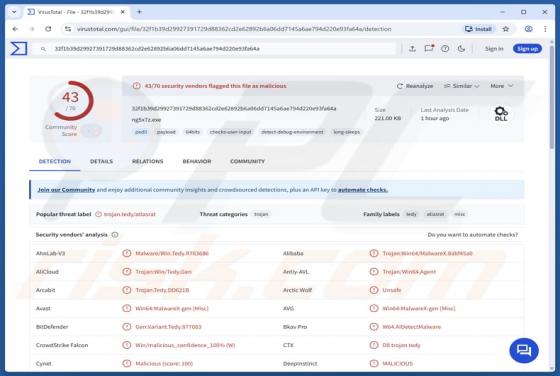

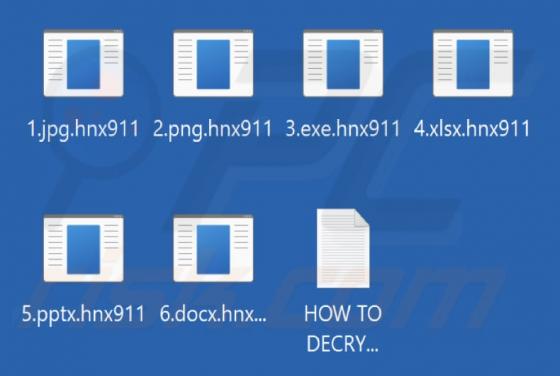

Hnx911 est un ransomware de la famille Xorist. Notre équipe l'a découvert lors d'une inspection d'échantillons de malware téléchargés sur VirusTotal. Une fois exécuté, Hnx911 chiffre les fichiers de la victime et ajoute l'extension « .hnx911 ». Il crée également une note de rançon « HOW TO DECRYPT