Overlord RAT (Mac)

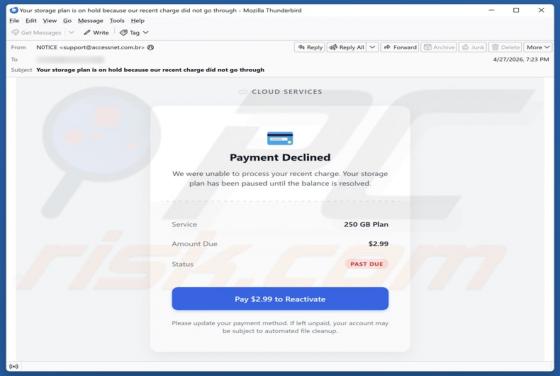

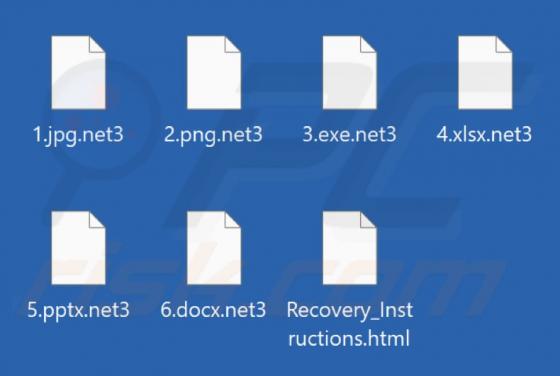

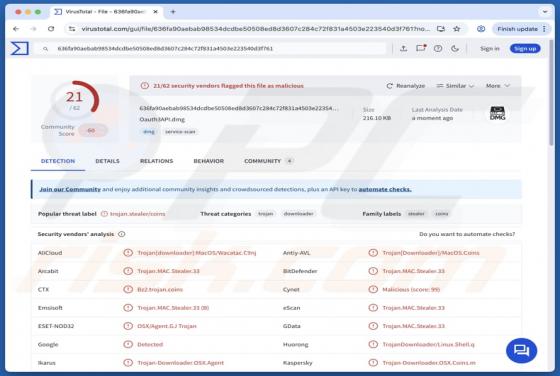

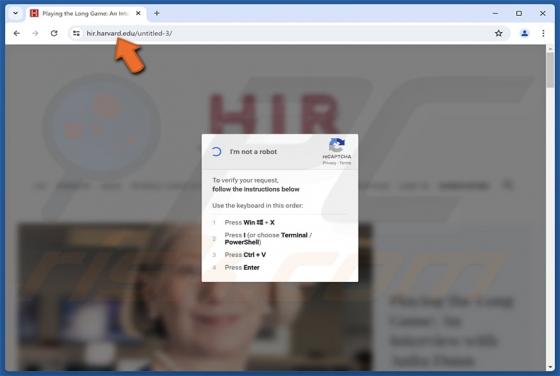

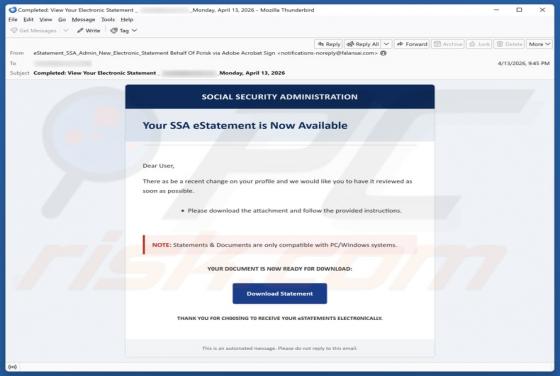

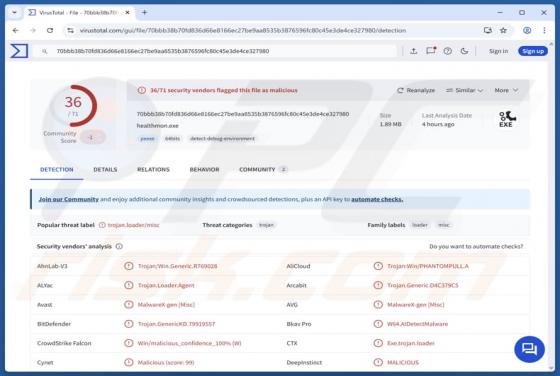

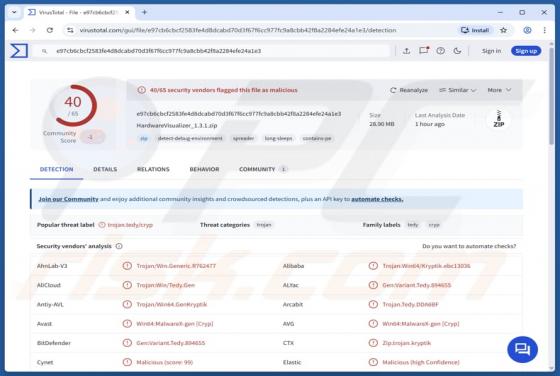

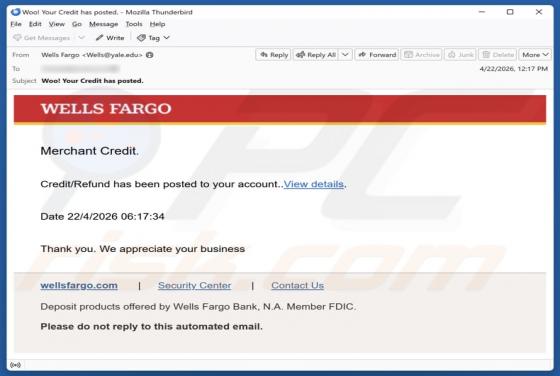

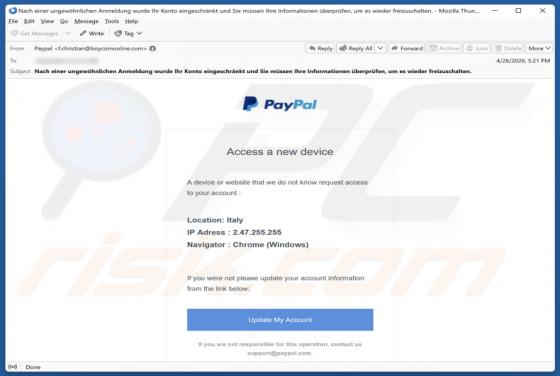

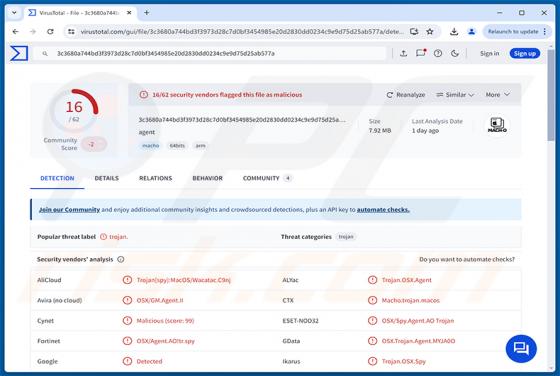

Overlord est un cheval de Troie d'accès à distance (RAT) écrit dans le langage de programmation Go. Il cible à la fois les systèmes Windows et macOS, les premières détections ayant été enregistrées en Corée du Sud. Sur macOS, Overlord peut établir une connexion persistante vers un serveur contrôlé