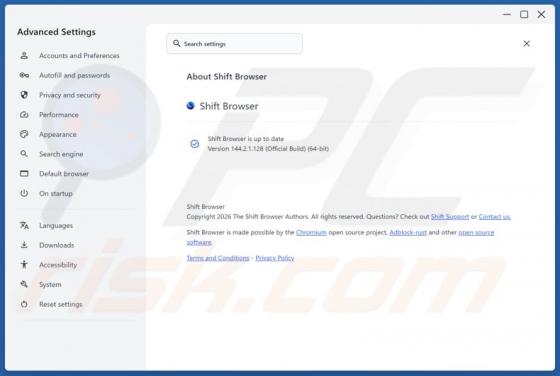

Application indésirable Shift

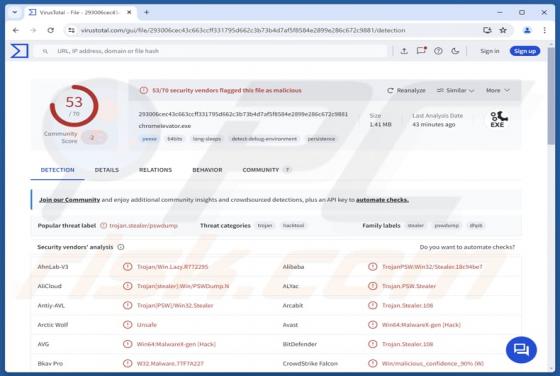

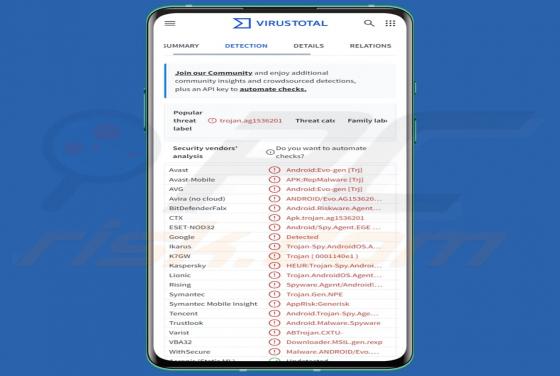

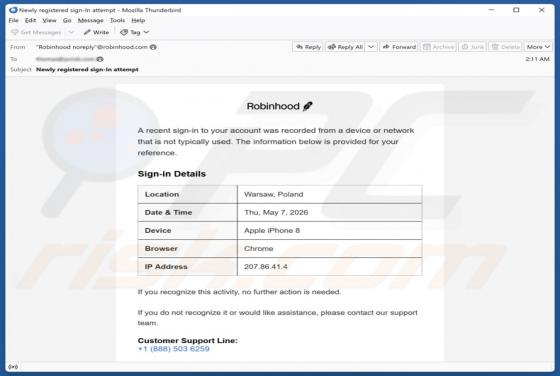

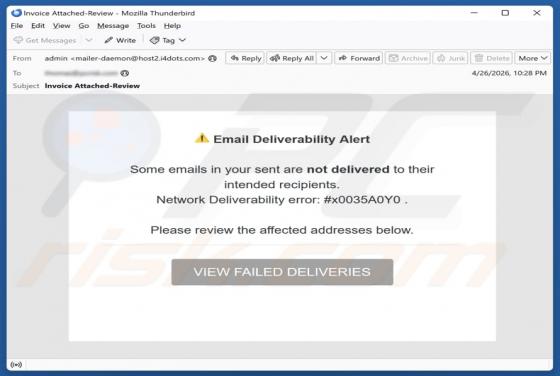

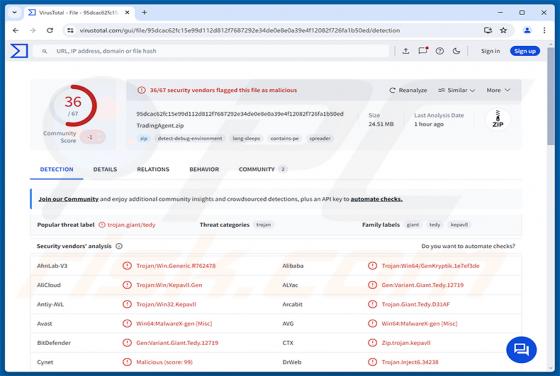

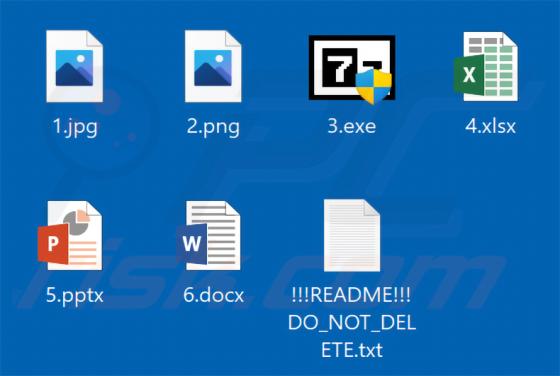

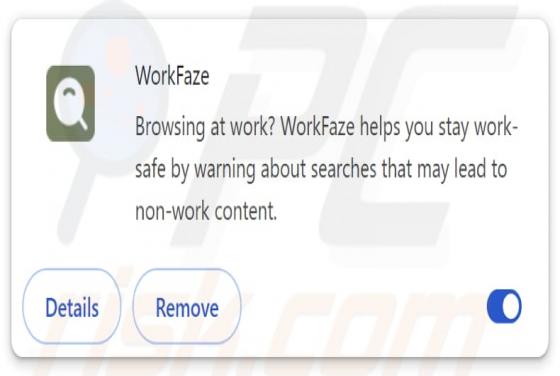

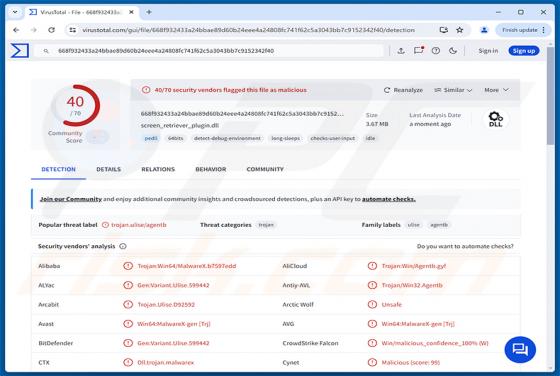

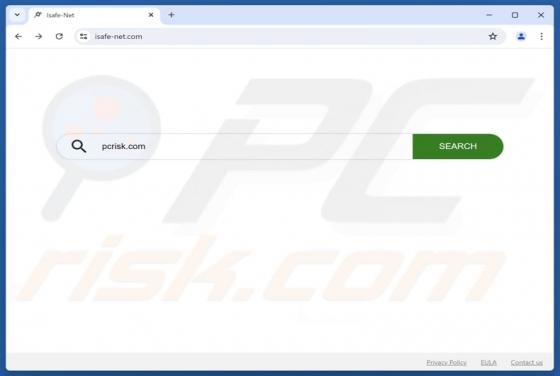

Nous avons examiné l'application Shift et conclu qu'il s'agit d'une application indésirable. Son programme d'installation est signalé comme malveillant par plusieurs fournisseurs de sécurité, ce qui indique qu'elle peut collecter des informations ou effectuer d'autres actions indésirables. L'instal