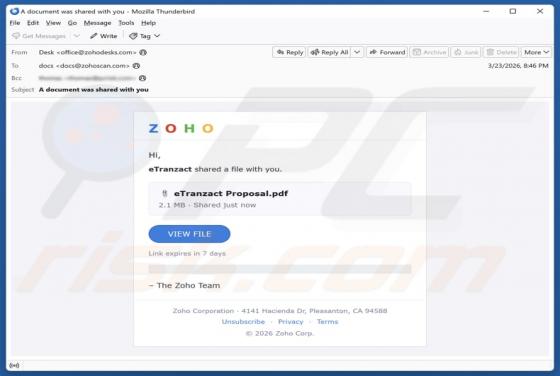

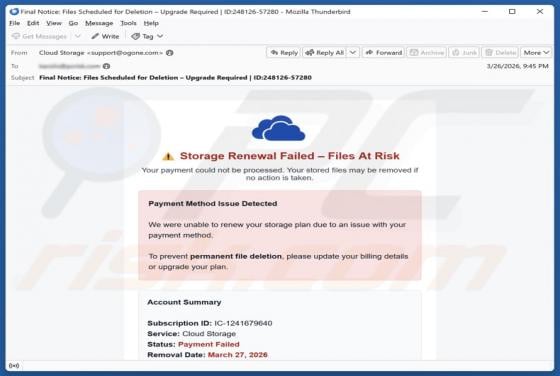

E-mail frauduleux Cloud Storage Renewal Failed

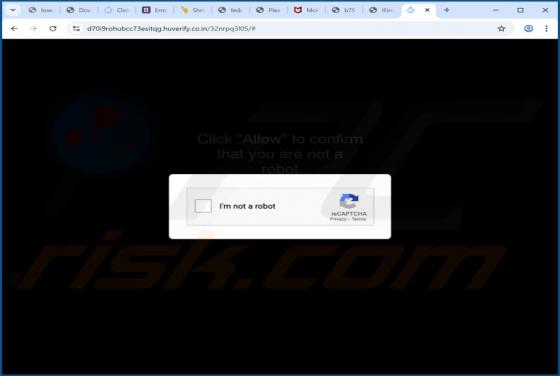

Nous avons examiné cet e-mail et avons constaté qu'il s'agit d'une arnaque déguisée en dernier avertissement émanant d'un service de cloud. Les escrocs à l'origine de cette arnaque cherchent à inciter les destinataires à ouvrir un site web trompeur et à suivre les instructions qui y sont données.