Redirection Superstar3.io

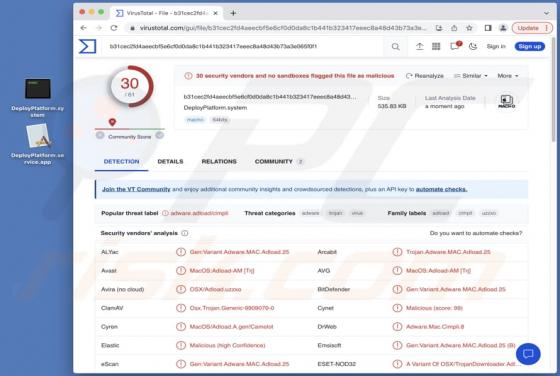

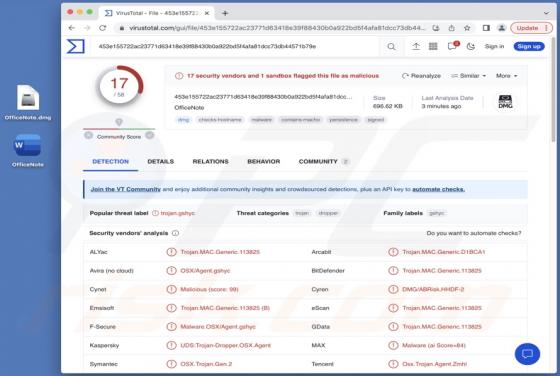

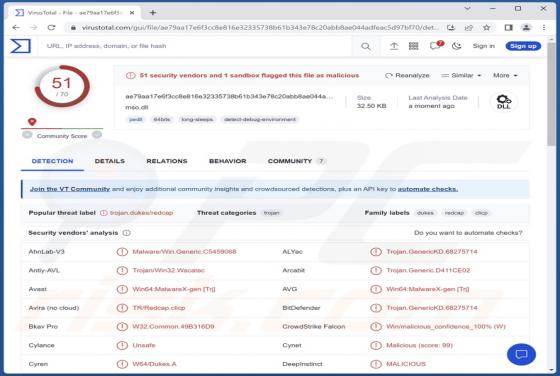

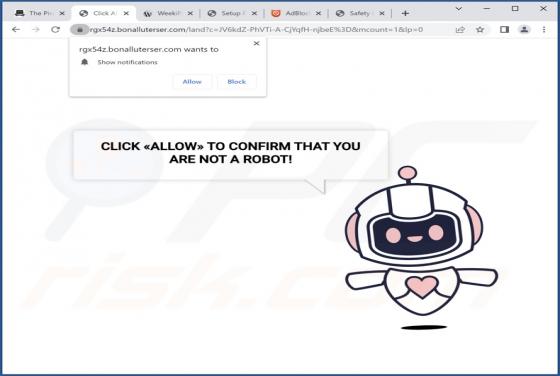

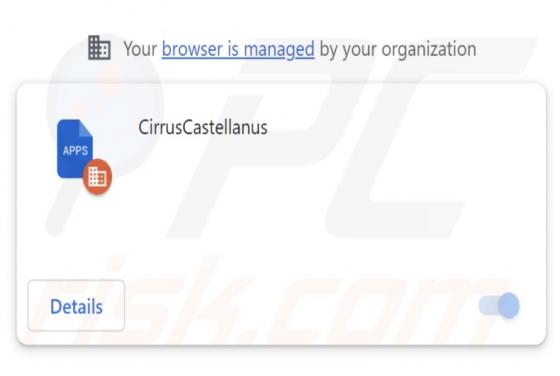

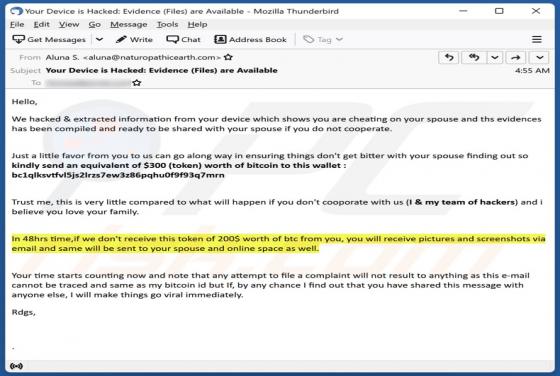

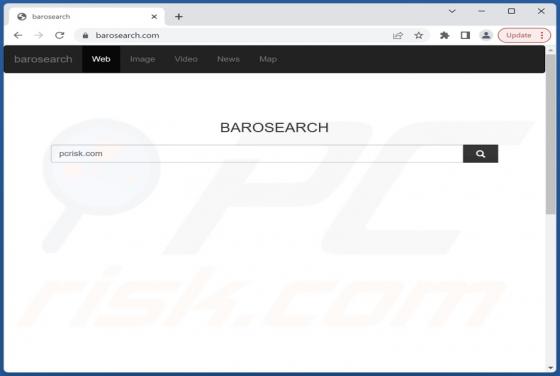

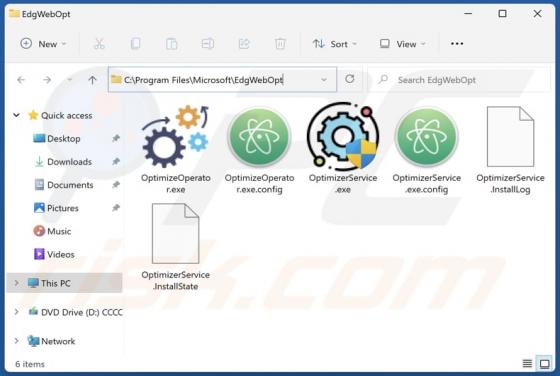

En téléchargeant un programme d'installation suspect à partir d'un site web non fiable, notre équipe a identifié superstar3.io, un moteur de recherche trompeur qui présente des résultats de recherche provenant de divers autres moteurs de recherche. Il est important de noter que le programme d'inst