Instructions pour la suppression du maliciel Cloud 9 JavaScript BotNet.

de TroieÉgalement connu sous le nom de: Virus Cloud 9 JavaScript BotNet

Obtenez une analyse gratuite et vérifiez si votre ordinateur est infecté.

SUPPRIMEZ-LES MAINTENANTPour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk.

Qu'est-ce que Cloud 9 JavaScript BotNet ?

Cloud 9 JavaScript BotNet fait référence à une extension de navigateur malveillante capable de provoquer des infections en chaîne, ce qui peut amener les attaquants à prendre le contrôle de l'appareil au niveau de l'utilisateur. Ce maliciel est compatible avec Google Chrome, Mozilla Firefox, Microsoft Edge, Internet Explorer et d'autres navigateurs.

Les infections Cloud 9 permettent aux cybercriminels d'accéder aux appareils des victimes et de les contrôler ; il fonctionne essentiellement comme un RAT (Remote Access Trojan - Cheval de Troie d'Accès à Distance). Les RAT ont tendance à être très polyvalents, et Cloud 9 ne fait pas exception. Il peut ajouter des machines compromises dans un botnet, lancer des attaques DDoS, voler des données de navigateurs et de systèmes, installer des contenus/programmes malveillants supplémentaires et exploiter la crypto-monnaie.

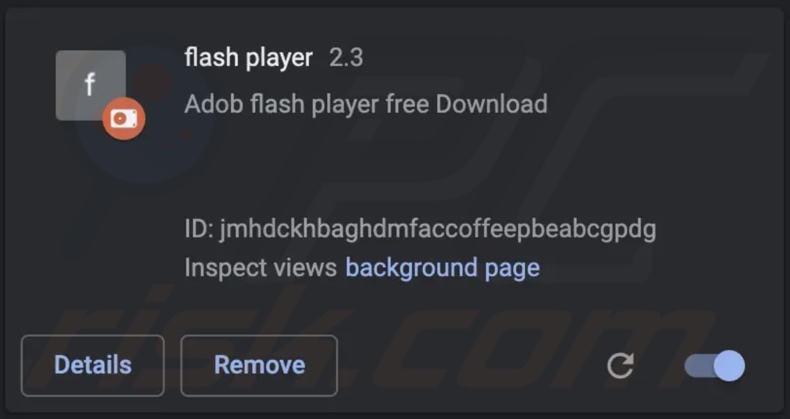

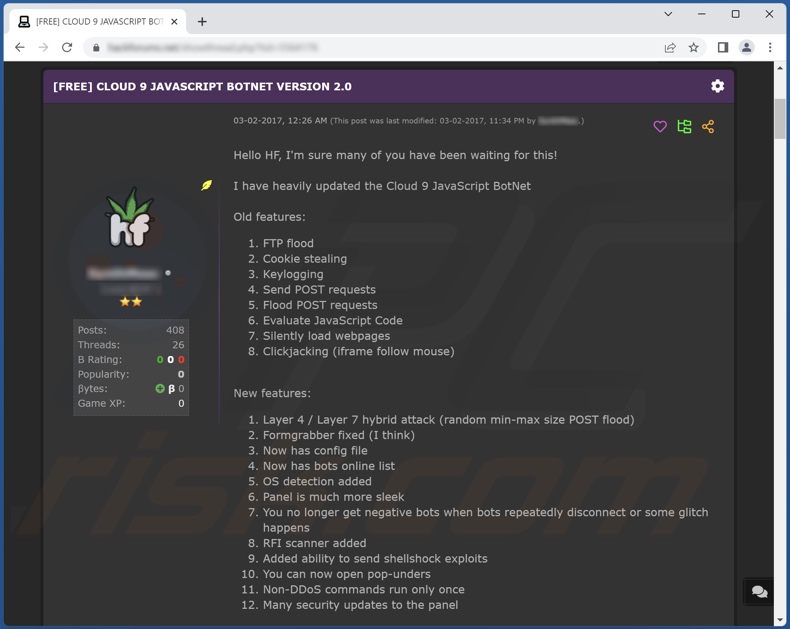

Cloud 9 est généralement distribué via des sites Web de mise à jour trompeurs d'Adobe Flash Player, et il peut apparaître comme une extension Flash Player sur les navigateurs Chrome. Ce maliciel est sur le marché depuis un certain temps ; il est disponible sur les forums de hackers depuis 2017 - par conséquent, il est probablement diffusé à l'aide d'une grande variété de techniques.

Présentation du maliciel Cloud 9 JavaScript BotNet

Après une infiltration réussie, Cloud 9 commence à collecter des données pertinentes concernant le système et les navigateurs installés. Cette collecte de données est importante pour les étapes ultérieures de l'infection, car l'objectif du maliciel est d'injecter du code et des programmes malveillants dans l'appareil - en assumant ainsi un contrôle total sur celui-ci.

Cloud 9 peut surveiller l'activité de navigation des utilisateurs, par exemple, lorsqu'un navigateur est fermé, les mouvements effectués sur une page Web et lorsque celle-ci est actualisée, etc. De plus, l'extension malveillante peut voler des cookies Internet. Elle dispose également de capacités d'enregistrement de frappe (c'est-à-dire d'enregistrement des touches), qui peuvent être utilisées pour obtenir des noms d'utilisateur/mots de passe, des numéros de carte de crédit et d'autres informations vulnérables.

Cette extension peut exécuter des campagnes publicitaires intrusives (c'est-à-dire fonctionner comme un publiciel). Cloud 9 est capable d'ouvrir furtivement des pages Web sur un navigateur, et cette fonctionnalité est souvent utilisée pour accéder à des sites malveillants et favoriser l'infection.

Au fur et à mesure que l'infection progresse, ce maliciel prend le contrôle de la machine - et si l'utilisateur dispose de privilèges d'administrateur, il peut être utilisé abusivement pour créer de nouveaux comptes, accéder/manipuler/supprimer des données, etc. - sans limitation. Par conséquent, Cloud 9 peut fonctionner comme un RAT - un type de maliciel qui permet l'accès et le contrôle à distance des appareils.

Cloud 9 peut obtenir les données copiées dans le presse-papiers, et cette fonctionnalité est déclenchée chaque fois que la victime colle du contenu. Le maliciel peut également abuser des ressources système pour générer de la crypto-monnaie (c'est-à-dire fonctionner comme un cryptomineur).

De plus, Cloud 9 peut ajouter des appareils infectés dans un botnet, avec lequel il peut ensuite lancer des attaques DDoS et ainsi perturber divers processus (par exemple, des sites Web, des services, des entreprises, etc.).

Pour résumer, les infections Cloud 9 peuvent entraîner de graves problèmes de confidentialité, des pertes de données, des dommages matériels, des pertes financières importantes et des vols d'identité.

| Nom | Virus Cloud 9 JavaScript BotNet |

| Type de menace | Cheval de Troie, cheval de Troie d'accès à distance, RAT, BotNet, virus voleur de mot de passe, maliciel bancaire, logiciel espion. |

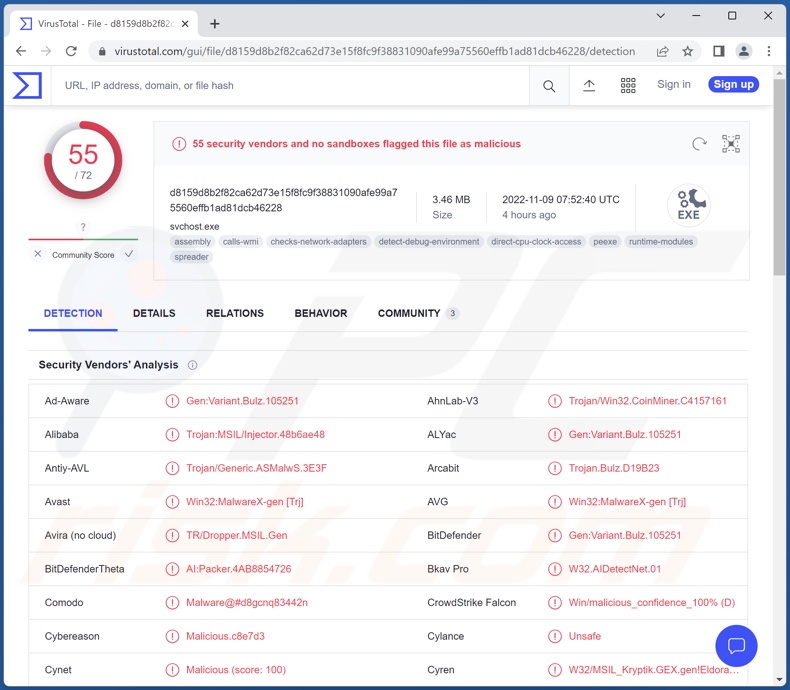

| Noms de détection (installateur malveillant) | Avast (Win32:malicielX-gen [Trj]), Combo Cleaner (Gen:Variant.Bulz.105251), ESET-NOD32 (Une variante de MSIL/Kryptik.CAA), Kaspersky (HEUR:Trojan.MSIL.CoinMiner.gen) , Microsoft (VirTool:MSIL/Injector.YF!bit), Liste complète des détections (VirusTotal) |

| Les symptômes | Les chevaux de Troie sont conçus pour s'infiltrer furtivement dans l'ordinateur de la victime et rester silencieux. Ainsi, aucun symptôme particulier n'est clairement visible sur une machine infectée. |

| Modes de diffusion | Pièces jointes infectées, publicités en ligne malveillantes, ingénierie sociale, "cracks" de logiciels. |

| Dégâts | Mots de passe et informations bancaires volés, usurpation d'identité, ordinateur de la victime ajouté à un botnet. |

|

Suppression des maliciels (Windows) |

Pour éliminer d'éventuelles infections par des maliciels, analysez votre ordinateur avec un logiciel antivirus légitime. Nos chercheurs en sécurité recommandent d'utiliser Combo Cleaner. Téléchargez Combo CleanerUn scanner gratuit vérifie si votre ordinateur est infecté. Pour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk. |

Les maliciels en général

Nous avons analysé des milliers d'échantillons de maliciels ; Escanor (Esca) RAT, Windows Calculator malware, YamaBot, Manjusaka, et Lightning Stealer sont quelques-uns de nos derniers articles sur ce sujet.

Les maliciels peuvent avoir un large éventail de fonctionnalités, qui peuvent se trouver dans des combinaisons variées. Cependant, quelle que soit la manière dont les maliciels fonctionnent, leur présence sur un système met en danger l'intégrité de l'appareil et la sécurité des utilisateurs. Par conséquent, nous vous conseillons vivement d'éliminer toutes les menaces dès leur détection.

Comment Cloud 9 a-t-il infiltré mon ordinateur ?

Cloud 9 a été observé en train de proliférer via de faux sites Web de mise à jour d'Adobe Flash Player. Cependant, comme il est disponible sur les forums de hackers depuis plusieurs années, la façon dont le maliciel se propage dépend des cybercriminels qui l'utilisent à ce moment-là.

Généralement, les maliciels se propagent à l'aide de tactiques d'hameçonnage et d'ingénierie sociale. Ces programmes sont généralement déguisés ou regroupés avec du contenu ordinaire. Les fichiers malveillants peuvent être des archives, des exécutables, des documents PDF et Microsoft Office, JavaScript, etc. Lorsqu'un fichier virulent est exécuté, lancé ou ouvert d'une quelconque manière, la chaîne d'infection est déclenchée.

Les maliciels prolifèrent largement via des téléchargements intempestifs (furtifs/trompeurs), des escroqueries en ligne, des pièces jointes/liens malveillants dans les courriels et messages de spam, des sources de téléchargement non fiables (par exemple, des sites Web non officiels et gratuits, des réseaux de partage P2P, etc.), des escroqueries en ligne, des publicités malveillantes, des outils d'activation de logiciels illégaux ("cracking"), de fausses mises à jour, etc.

Comment éviter l'installation de maliciels ?

Nous vous recommandons fortement d'être prudent avec le courrier entrant. Les pièces jointes et les liens présents dans les courriels et messages suspects/non pertinents - ne doivent pas être ouverts car cela peut entraîner une infection. Nous vous conseillons également d'être vigilant lors de la navigation - car le matériel illégitime et malveillant semble généralement inoffensif.

Une autre recommandation est de télécharger uniquement à partir de canaux officiels/vérifiés. De plus, tous les programmes doivent être activés et mis à jour à l'aide de fonctions/outils fournis par de véritables développeurs, car les outils d'activation illégaux ("cracks") et les fausses mises à jour peuvent contenir des maliciels.

Il est essentiel d'avoir un antivirus fiable d'installé et tenu à jour. Un logiciel de sécurité doit être utilisé pour exécuter des analyses régulières du système et pour supprimer les menaces et les problèmes détectés. Si vous pensez que votre ordinateur est déjà infecté, nous vous recommandons d'exécuter une analyse avec Combo Cleaner Antivirus pour Windows pour éliminer automatiquement les maliciels infiltrés.

NOTE IMPORTANTE ! Avant et après la suppression du maliciel Cloud 9 JavaScript BotNet, nous vous suggérons fortement de réinitialiser votre navigateur Web Internet.

Capture d'écran des détections de VirusTotal du programme d'installation malveillant contenant le maliciel Cloud 9 :

Capture d'écran du maliciel Cloud 9 promu sur les forums de pirates :

Suppression automatique et instantanée des maliciels :

La suppression manuelle des menaces peut être un processus long et compliqué qui nécessite des compétences informatiques avancées. Combo Cleaner est un outil professionnel de suppression automatique des maliciels qui est recommandé pour se débarrasser de ces derniers. Téléchargez-le en cliquant sur le bouton ci-dessous :

TÉLÉCHARGEZ Combo CleanerEn téléchargeant n'importe quel logiciel listé sur ce site web vous acceptez notre Politique de Confidentialité et nos Conditions d’Utilisation. Pour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk.

Menu rapide :

- Qu'est-ce que Cloud 9 ?

- ÉTAPE 1. Suppression manuelle des maliciels Cloud 9.

- ÉTAPE 2. Vérifiez si votre ordinateur est propre.

Comment supprimer manuellement les maliciels ?

La suppression manuelle des maliciels est une tâche compliquée - il est généralement préférable de permettre aux programmes antivirus ou anti-maliciel de le faire automatiquement. Pour supprimer ce maliciel, nous vous recommandons d'utiliser Combo Cleaner Antivirus pour Windows.

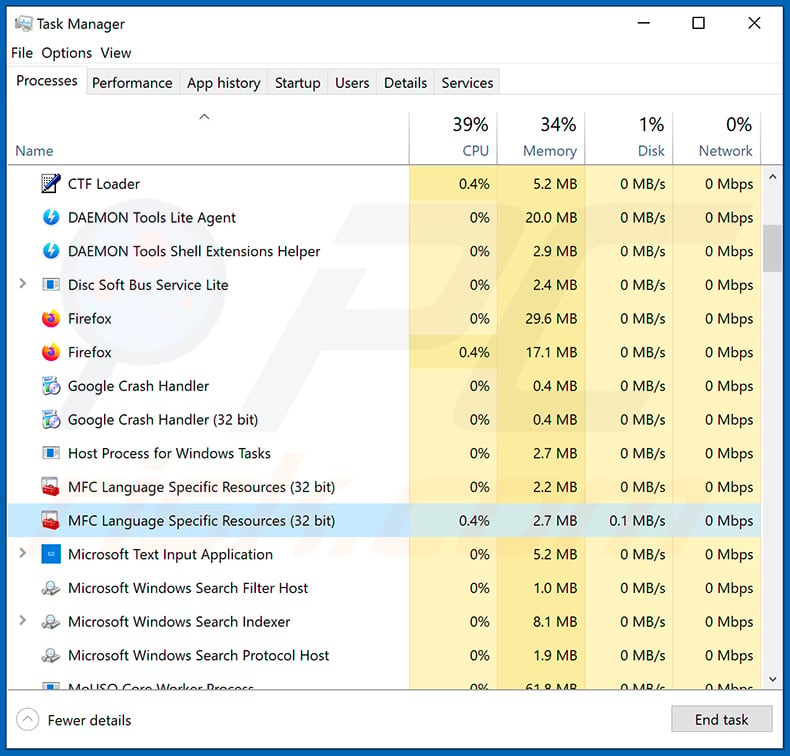

Si vous souhaitez supprimer les maliciels manuellement, la première étape consiste à identifier le nom du maliciel que vous essayez de supprimer. Voici un exemple de programme suspect exécuté sur l'ordinateur d'un utilisateur :

Si vous avez vérifié la liste des programmes exécutés sur votre ordinateur, par exemple à l'aide du gestionnaire de tâches, et identifié un programme qui semble suspect, vous devez continuer avec ces étapes :

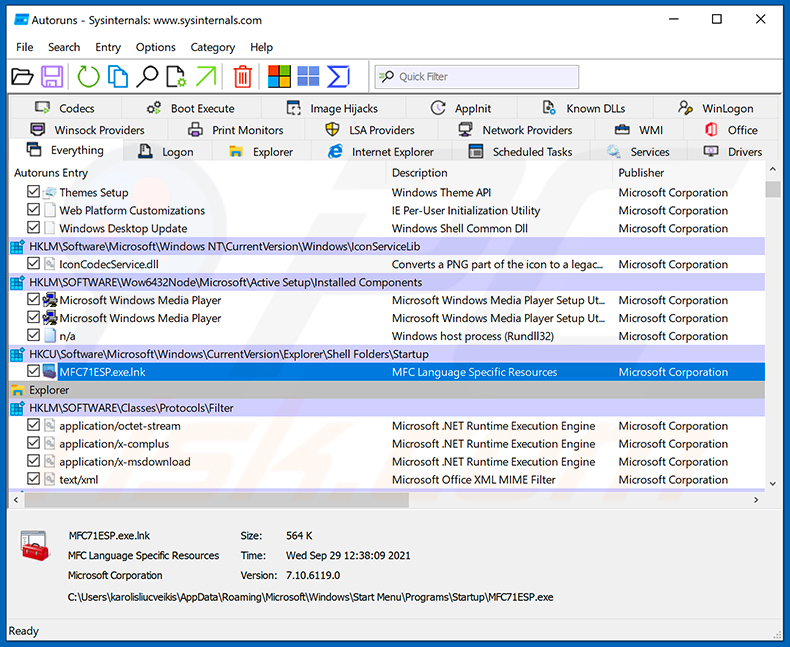

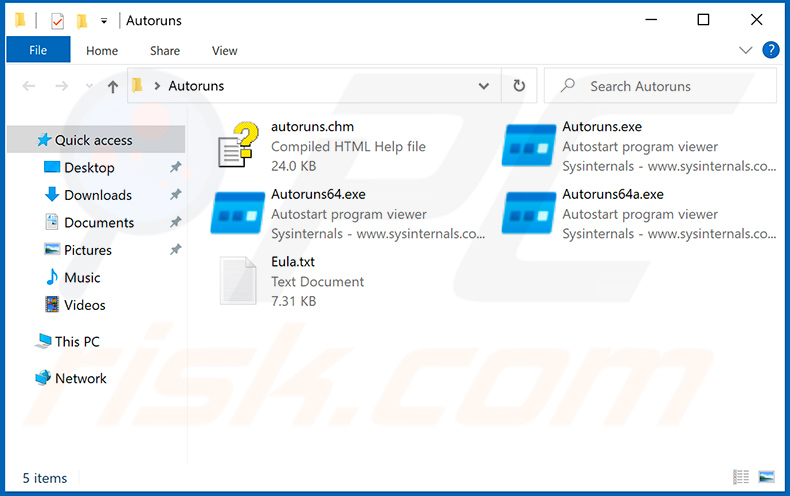

Téléchargez un programme appelé Autoruns. Ce programme affiche les emplacements des applications à démarrage automatique, du registre et du système de fichiers :

Téléchargez un programme appelé Autoruns. Ce programme affiche les emplacements des applications à démarrage automatique, du registre et du système de fichiers :

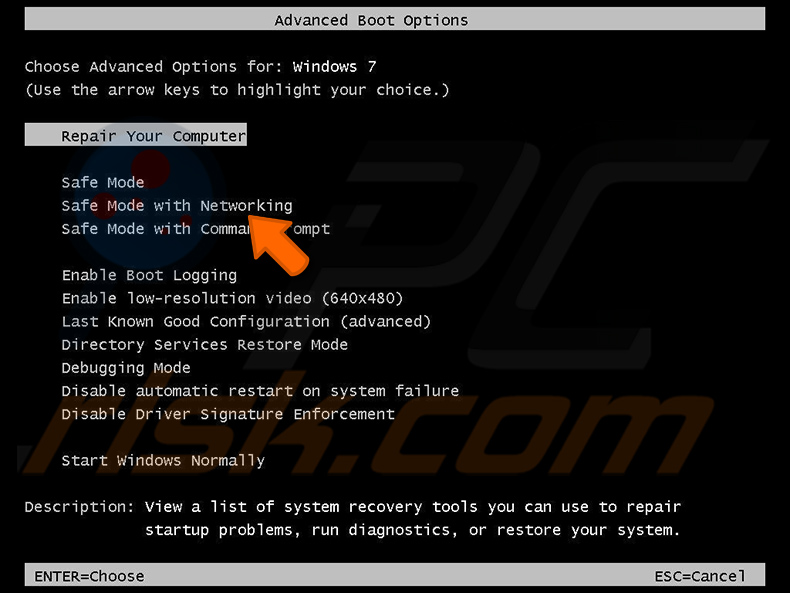

Redémarrez votre ordinateur en mode sans échec :

Redémarrez votre ordinateur en mode sans échec :

Utilisateurs de Windows XP et Windows 7 : démarrez votre ordinateur en mode sans échec. Cliquez sur Démarrer, cliquez sur Arrêter, cliquez sur Redémarrer, cliquez sur OK. Pendant le processus de démarrage de votre ordinateur, appuyez plusieurs fois sur la touche F8 de votre clavier jusqu'à ce que le menu Options avancées de Windows s'affiche, puis sélectionnez Mode sans échec avec mise en réseau dans la liste.

Vidéo montrant comment démarrer Windows 7 en "Mode sans échec avec mise en réseau" :

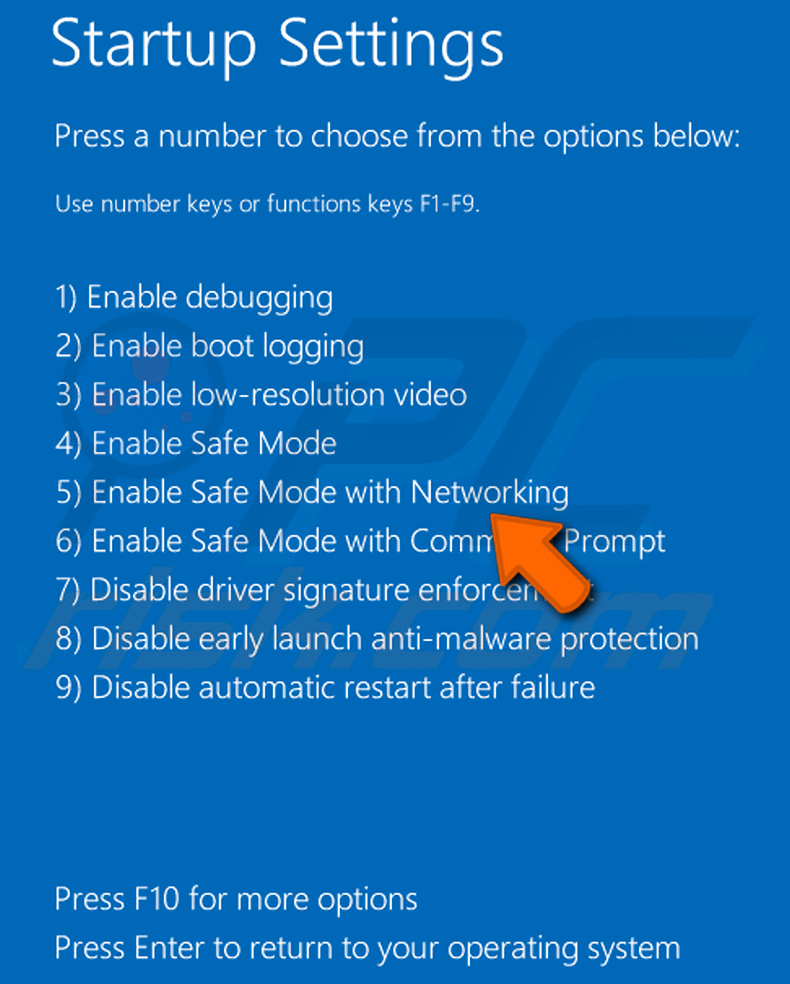

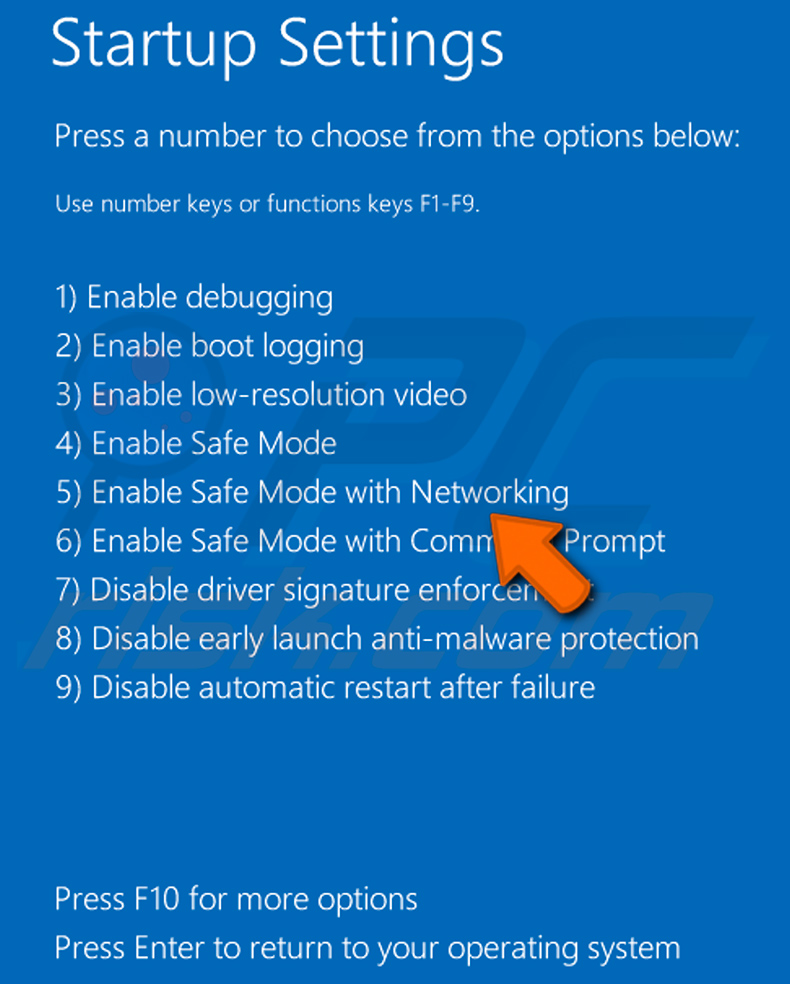

Utilisateurs de Windows 8 : Démarrer Windows 8 en mode sans échec avec mise en réseau - Accédez à l'écran de démarrage de Windows 8, tapez Avancé, dans les résultats de la recherche, sélectionnez Paramètres. Cliquez sur Options de démarrage avancées, dans la fenêtre "Paramètres généraux du PC" ouverte, sélectionnez Démarrage avancé.

Cliquez sur le bouton "Redémarrer maintenant". Votre ordinateur va maintenant redémarrer dans le "menu des options de démarrage avancées". Cliquez sur le bouton "Dépanner", puis cliquez sur le bouton "Options avancées". Dans l'écran des options avancées, cliquez sur "Paramètres de démarrage".

Cliquez sur le bouton "Redémarrer". Votre PC redémarrera dans l'écran Paramètres de démarrage. Appuyez sur F5 pour démarrer en mode sans échec avec mise en réseau.

Vidéo montrant comment démarrer Windows 8 en "Mode sans échec avec mise en réseau" :

Utilisateurs de Windows 10 : Cliquez sur le logo Windows et sélectionnez l'icône Alimentation. Dans le menu ouvert, cliquez sur "Redémarrer" tout en maintenant le bouton "Shift" de votre clavier enfoncé. Dans la fenêtre "choisir une option", cliquez sur "Dépanner", sélectionnez ensuite "Options avancées".

Dans le menu des options avancées, sélectionnez "Paramètres de démarrage" et cliquez sur le bouton "Redémarrer". Dans la fenêtre suivante, vous devez cliquer sur le bouton "F5" de votre clavier. Cela redémarrera votre système d'exploitation en mode sans échec avec mise en réseau.

Vidéo montrant comment démarrer Windows 10 en "Mode sans échec avec mise en réseau" :

Extrayez l'archive téléchargée et exécutez le fichier Autoruns.exe.

Extrayez l'archive téléchargée et exécutez le fichier Autoruns.exe.

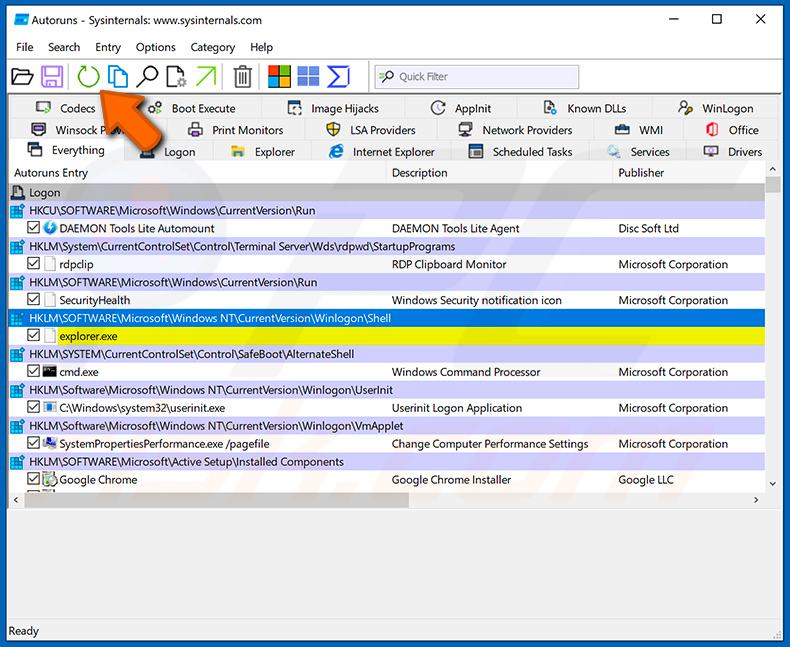

Dans l'application Autoruns, cliquez sur "Options" en haut et décochez les options "Masquer les emplacements vides" et "Masquer les entrées Windows". Après cette procédure, cliquez sur l'icône "Actualiser".

Dans l'application Autoruns, cliquez sur "Options" en haut et décochez les options "Masquer les emplacements vides" et "Masquer les entrées Windows". Après cette procédure, cliquez sur l'icône "Actualiser".

Consultez la liste fournie par l'application Autoruns et localisez le fichier malveillant que vous souhaitez éliminer.

Consultez la liste fournie par l'application Autoruns et localisez le fichier malveillant que vous souhaitez éliminer.

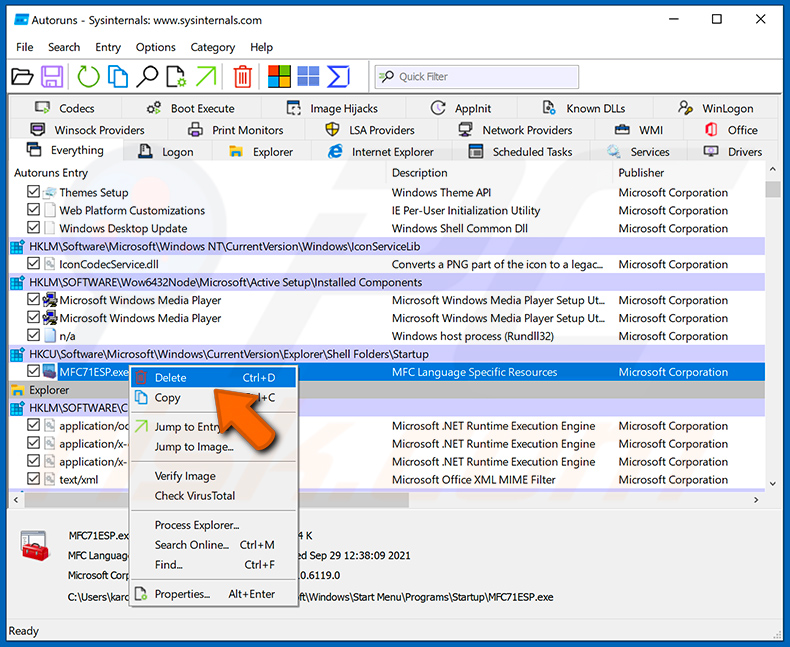

Vous devez écrire son chemin complet et son nom. Notez que certains maliciels masquent les noms de processus sous des noms de processus Windows légitimes. À ce stade, il est très important d'éviter de supprimer des fichiers système. Après avoir localisé le programme suspect que vous souhaitez supprimer, cliquez avec le bouton droit de la souris sur son nom et choisissez "Supprimer".

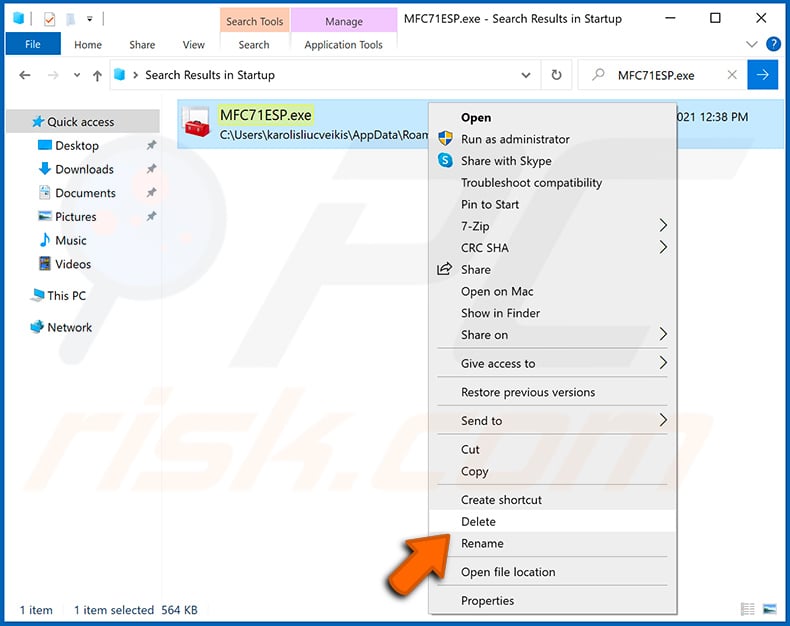

Après avoir supprimé le maliciel via l'application Autoruns (cela garantit que le maliciel ne s'exécutera pas automatiquement au prochain démarrage du système), vous devez rechercher le nom du maliciel sur votre ordinateur. Assurez-vous d'activer les fichiers et dossiers cachés avant de continuer. Si vous trouvez le nom de fichier du maliciel, assurez-vous de le supprimer.

Redémarrez votre ordinateur en mode normal. En suivant ces étapes, vous devriez supprimer tout maliciel de votre ordinateur. Notez que la suppression manuelle des menaces nécessite des compétences informatiques avancées. Si vous ne possédez pas ces compétences, laissez la suppression des maliciels aux programmes antivirus et anti-maliciel.

Ces étapes peuvent ne pas fonctionner avec les infections de maliciels avancés. Comme toujours, il est préférable de prévenir l'infection que d'essayer de supprimer les maliciels plus tard. Pour protéger votre ordinateur, installez les dernières mises à jour du système d'exploitation et utilisez un logiciel antivirus. Pour être sûr que votre ordinateur est exempt d'infections malveillantes, nous vous recommandons de l'analyser avec Combo Cleaner Antivirus pour Windows.

Foire Aux Questions (FAQ)

Mon ordinateur est infecté par le maliciel Cloud 9, dois-je formater mon périphérique de stockage pour m'en débarrasser ?

La plupart des programmes malveillants peuvent être supprimés sans recourir à des mesures aussi drastiques.

Quels sont les plus gros problèmes que le maliciel Cloud 9 peut causer ?

Les menaces dépendent des fonctionnalités d'un programme et des objectifs des cybercriminels. Les infections Cloud 9 peuvent amener les attaquants à obtenir un contrôle proche du niveau utilisateur sur les appareils. Ce maliciel peut voler des données, lancer des attaques DDoS, miner de la crypto-monnaie et effectuer diverses autres activités nuisibles.

Généralement, ces infections peuvent entraîner de graves problèmes de confidentialité, des pertes de données, des dommages matériels, des pertes financières et des vols d'identité.

Quel est le but du maliciel Cloud 9 ?

L'objectif de la plupart des programmes malveillants est de générer des profits. Cependant, les cybercriminels peuvent également utiliser ce logiciel pour s'amuser, mener des vendettas personnelles, perturber des processus (par exemple, des sites, des services, des entreprises, etc.) et même lancer des attaques à motivation politique/géopolitique.

Comment le maliciel Cloud 9 a-t-il infiltré mon ordinateur ?

Cloud 9 s'est notamment propagé via de faux sites de mise à jour d'Adobe Flash Player. Cependant, il est probablement également distribué à l'aide d'autres méthodes.

En plus des fausses mises à jour, les maliciels prolifèrent également via les téléchargements en voiture, les escroqueries en ligne, les courriels et messages de spam, les publicités malveillantes, les sources de téléchargement non fiables (par exemple, les sites d'hébergement de fichiers gratuits et gratuits, les réseaux de partage P2P, etc.), les programmes illégaux outils d'activation ("cracks"), etc. En outre, certains programmes malveillants peuvent se propager via les réseaux locaux et les périphériques de stockage amovibles (par exemple, les disques durs externes, les clés USB, etc.).

Combo Cleaner me protégera-t-il des maliciels ?

Oui, Combo Cleaner peut détecter et éliminer la plupart des infections de maliciels connues. Il est essentiel pour la détection d'effectuer des analyses complètes du système, car les programmes malveillants haut de gamme se cachent généralement au plus profond des systèmes.

Partager:

Tomas Meskauskas

Chercheur expert en sécurité, analyste professionnel en logiciels malveillants

Je suis passionné par la sécurité informatique et la technologie. J'ai une expérience de plus de 10 ans dans diverses entreprises liées à la résolution de problèmes techniques informatiques et à la sécurité Internet. Je travaille comme auteur et éditeur pour PCrisk depuis 2010. Suivez-moi sur Twitter et LinkedIn pour rester informé des dernières menaces de sécurité en ligne.

Le portail de sécurité PCrisk est proposé par la société RCS LT.

Des chercheurs en sécurité ont uni leurs forces pour sensibiliser les utilisateurs d'ordinateurs aux dernières menaces en matière de sécurité en ligne. Plus d'informations sur la société RCS LT.

Nos guides de suppression des logiciels malveillants sont gratuits. Cependant, si vous souhaitez nous soutenir, vous pouvez nous envoyer un don.

Faire un donLe portail de sécurité PCrisk est proposé par la société RCS LT.

Des chercheurs en sécurité ont uni leurs forces pour sensibiliser les utilisateurs d'ordinateurs aux dernières menaces en matière de sécurité en ligne. Plus d'informations sur la société RCS LT.

Nos guides de suppression des logiciels malveillants sont gratuits. Cependant, si vous souhaitez nous soutenir, vous pouvez nous envoyer un don.

Faire un don

▼ Montrer la discussion