Ne pas faire confiance à l'arnaque par courriel "Reminder about your dirty deeds!"

L'hameçonnage/arnaqueÉgalement connu sous le nom de: possible infections de maliciels

Obtenez une analyse gratuite et vérifiez si votre ordinateur est infecté.

SUPPRIMEZ-LES MAINTENANTPour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk.

Qu'est-ce que l'arnaque par courriel "Reminder about your dirty deeds!" ?

"Reminder about your dirty deeds!" fait référence à une campagne de spam par courrier électronique - une opération à grande échelle au cours de laquelle des milliers de lettres trompeuses sont envoyées. Les courriels distribués dans le cadre de cette campagne utilisent le modèle d'escroquerie de sextorsion. Ces lettres prétendent que l'escroc a actuellement accès à l'appareil du destinataire.

L'infiltration se serait produite par le biais d'une récente fuite d'identifiants de connexion, qui a été utilisée par des tiers pour infecter les machines exposées avec des maliciels. En utilisant l'infection inexistante, l'expéditeur déclare avoir obtenu une vidéo explicite du destinataire. Par conséquent, s'ils refusent de payer, la vidéo sera envoyée à leurs contacts.

Il faut souligner que toutes les affirmations faites par ces courriels frauduleux sont fausses. Par conséquent, ni les appareils des destinataires n'ont été compromis, ni aucun enregistrement n'a été effectué.

Le courriel frauduleux "Reminder about your dirty deeds!" en détail

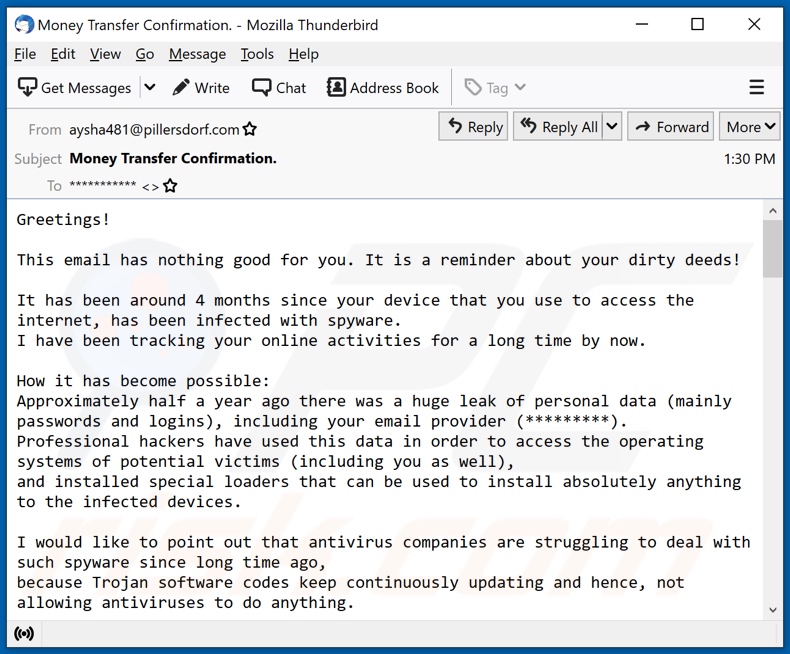

Les courriels "Reminder about your dirty deeds!" (sujet/titre "Money Transfer Confirmation." (Confirmation de transfert d'argent) ; peut varier) indiquent que l'expéditeur surveille l'activité en ligne du destinataire depuis environ quatre mois. Les lettres racontent ensuite comment cela est devenu possible. Il y a six mois, il y a eu une fuite de données qui incluait le fournisseur de messagerie du destinataire.

Les pirates ont utilisé les informations exposées pour infecter les machines des victimes avec des programmes malveillants de type chargeur, conçus pour télécharger/installer des maliciels supplémentaires. C'était censé être le cas avec l'appareil du destinataire également. L'expéditeur prétend avoir payé les pirates et infecté par la suite plusieurs machines avec des logiciels espions.

Les systèmes d'exploitation qui ne contenaient pas d'informations d'intérêt ont été injectés avec des mineurs de crypto-monnaie. Cependant, ce n'était pas le cas avec l'appareil du destinataire. L'escroc qualifie le destinataire de "grand fan" de contenu pornographique hautement discutable (potentiellement illégal), comme le prouvent les journaux de son lecteur multimédia et son historique de navigation.

Grâce à la caméra/au microphone de l'appareil, plusieurs enregistrements ont été effectués sur le destinataire pendant qu'il regardait ledit matériel. Par la suite, plusieurs vidéos explicites sur écran partagé ont été montées ensemble, mettant en vedette le destinataire en haut et ce qu'il regardait - en bas de l'écran.

Le destinataire est informé qu'il doit payer à l'expéditeur 1550 USD de crypto-monnaie Bitcoin dans les 48 heures, sinon les vidéos seront envoyées à la liste de ses contacts - y compris ses collègues, parents et amis. Si les demandes de rançon sont satisfaites, l'expéditeur promet que la vidéo sera supprimée et que le logiciel espion de son appareil sera supprimé.

Ces messages canulars contiennent également des informations sur les Bitcoins et la difficulté à suivre leurs transactions, le fonctionnement de la publication et de la suppression d'enregistrement bidon, la futilité de répondre au courriel et des conseils pour modifier les identifiants de connexion (c'est-à-dire les noms d'utilisateur/mots de passe) des comptes éventuellement compromis.

Comme mentionné dans l'introduction, toutes les demandes faites par le courriel "Reminder about your dirty deeds!" courriels - sont fausses. Par conséquent, les destinataires ne courent aucun danger et doivent simplement ignorer ces lettres.

| Nom | Escroquerie par courrier électronique Reminder about your dirty deeds! |

| Type de menace | Hameçonnage, escroquerie, ingénierie sociale, fraude |

| Fausse demande | Les courriels frauduleux prétendent qu'une vidéo explicite/compromettante a été réalisée avec le destinataire, et à moins qu'il ne paie, elle sera envoyée à ses contacts. |

| Montant de la rançon | 1550 USD en crypto-monnaie Bitcoin |

| Adresse du portefeuille électronique du cybercriminel | 199ZxJd71PJkMjjTdQdh7ekmQ2amE1tVe6 (Bitcoin) |

| Symptômes | Achats en ligne non autorisés, modifications des mots de passe des comptes en ligne, usurpation d'identité, accès illégal à l'ordinateur. |

| Modes de diffusion | Courriels trompeurs, publicités intempestives en ligne malhonnêtes, techniques d'empoisonnement des moteurs de recherche, domaines mal orthographiés. |

| Dommages | Perte d'informations privées sensibles, perte monétaire, vol d'identité. |

|

Suppression des maliciels (Windows) |

Pour éliminer d'éventuelles infections par des maliciels, analysez votre ordinateur avec un logiciel antivirus légitime. Nos chercheurs en sécurité recommandent d'utiliser Combo Cleaner. Téléchargez Combo CleanerUn scanner gratuit vérifie si votre ordinateur est infecté. Pour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk. |

Les campagnes de spam en général

"I have e-mailed you from your account", "Your device was compromised", "Your cloud storage was compromised", "This is not a formal email", et "I have got two not really pleasant news for you" sont quelques exemples de courriels de sextorsion. Les lettres trompeuses peuvent avoir un large éventail de déguisements et utiliser divers modèles d'escroquerie.

Outre l'hameçonnage et autres escroqueries, les campagnes de spam sont également utilisées pour faire proliférer les maliciels (par exemple, des chevaux de Troie, des rançongiciels, des cryptomineurs, etc.). En raison de l'étendue des courriers indésirables, il est fortement conseillé de faire preuve de prudence avec les courriels et messages entrants.

Comment les campagnes de spam infectent-elles les ordinateurs ?

Les systèmes sont infectés via des fichiers malveillants distribués via des campagnes de spam. Ces fichiers peuvent être joints et/ou liés à l'intérieur des courriels. Les fichiers infectieux peuvent se trouver dans divers formats, par exemple, archives, exécutables, documents Microsoft Office et PDF, JavaScript, etc. Lorsque des fichiers virulents sont ouverts, le téléchargement/l'installation de maliciels est lancé.

Par exemple, les documents Microsoft Office infectent les systèmes en exécutant des macro-commandes malveillantes. Ce processus commence au moment où un document est ouvert dans les versions de Microsoft Office publiées avant 2010. Les versions plus récentes ont un mode "Vue protégée" qui empêche l'exécution automatique des macros. Au lieu de cela, les utilisateurs peuvent activer manuellement l'édition/le contenu (c'est-à-dire les commandes de macro).

Comment éviter l'installation de maliciels ?

Pour éviter d'infecter le système via des courriers indésirables, il est déconseillé d'ouvrir des courriers électroniques suspects et non pertinents, en particulier les pièces jointes ou les liens qui y sont présents. Il est recommandé d'utiliser les versions de Microsoft Office publiées après 2010.

Les maliciels se propagent également via des canaux de téléchargement douteux (par exemple, des sites non officiels et gratuits, des réseaux de partage Peer-to-Peer, etc.), des outils d'activation illégaux ("cracks") et de fausses mises à jour. Il est important de télécharger uniquement à partir de sources officielles/vérifiées et d'activer/mettre à jour les programmes avec des outils fournis par des développeurs légitimes.

Pour garantir la sécurité de l'appareil et de l'utilisateur, il est crucial d'avoir un antivirus fiable d'installé et maintenu à jour. Ce logiciel doit être utilisé pour exécuter des analyses régulières du système et pour supprimer les menaces détectées. Si vous avez déjà ouvert des pièces jointes malveillantes, nous vous recommandons d'exécuter une analyse avec Combo Cleaner Antivirus pour Windows pour éliminer automatiquement les maliciels infiltrés.

Texte présenté dans le courrier électronique frauduleux "Reminder about your dirty deeds!" :

Subject: Money Transfer Confirmation.

Greetings!

This email has nothing good for you. It is a reminder about your dirty deeds!

It has been around 4 months since your device that you use to access the internet, has been infected with spyware.

I have been tracking your online activities for a long time by now.

How it has become possible:

Approximately half a year ago there was a huge leak of personal data (mainly passwords and logins), including your email provider (*********).

Professional hackers have used this data in order to access the operating systems of potential victims (including you as well),

and installed special loaders that can be used to install absolutely anything to the infected devices.

I would like to point out that antivirus companies are struggling to deal with such spyware since long time ago,

because Trojan software codes keep continuously updating and hence, not allowing antiviruses to do anything.

Likewise, all that personal data has become available at the black market and I have purchased it to install my spyware and start checking out people's personal information,

hoping to find something interesting.

Some people had a lot of boring documents, some people have basic games, while others play casino... all those devices have been utilized by us in order to do cryptocurrency mining.

However, eventually I have stumbled upon something really special while checking your personal data!

You are truly a huge fan of watching kinky videos (it is easy to confirm by checking the activity log of your multimedia players and browser history).

I have been filtering out for some time the most shocking videos with you masturbating, while recording you via your device's camera and microphone.

As result, I have generated sample videos exposing the way you are pleasing yourself (in really impressive manners sometimes),

while the lower part of the screen plays the video that you were watching at that point of time.

I have managed to create a really nice collection for the past few months!

What do you think would happen, if those videos get shared to your colleagues, relatives and friends?

Taking in consideration the "specificity" of the videos you had been watching, the opinion of your friends about your personality will be changed once and for all.

I guess, you might have troubles with law due to certain videos from that collection...

But I don't want to get you in this kind of troubles, since I have no interest in that.

I simply want to get some money from you, since I have spent quite a significant amount of time and effort to get all this done!

Let's agree like this: 1550$ (USD) of bitcoin equivalent will be good enough for me! If you want to pay more - please, feel free!

My BTC wallet for your transaction is: 199ZxJd71PJkMjjTdQdh7ekmQ2amE1tVe6

It is really not that hard to purchase bitcoin and send it to my wallet. Based on the logs, I can say that you are not a stupid person and really known how to use the internet.

Frankly speaking, I can't imagine where else this kind of videos (with you masturbating) can be found.

Once I receive a notification of your transaction, I will immediately delete your kinky videos right away together with the porn that you were watching at that point of time.

Afterwards, I will completely forget about you - don't worry, you are not the only one like that!

By the way, you have no idea how many there are people around the globe that watch porn, while masturbating.

However, those guys don't watch such kinky videos with nasty models that your like to watch!!!

Likewise, regardless of everything mentioned above, there is no reason for you to panic!

Here are several simple rules for you to end it all in the most problem-free manner:

# You have 48 hours to complete the bitcoin transaction. If I don't receive any money from you after 48 hours,

then I will upload the videoclip exposing you to online resources and forward it to your entire contact list.

Even your closest relatives, colleagues and friends will receive an email or SMS from me.

You've got to complete everything necessary within the allocated time - I won't be waiting any longer that that!

# Timer will start automatically right after you open this email. Please note, that even though the email gets opened by somebody else, the timer will still start.

# There is no point to reply this email. The sender address has been generated - I have merely used a random address from the internet. All you need to do is pay.

# In case if you decide to find me - that is a bad idea, since I am using nodes, same as blockchain system, which are used to carry out bitcoin transactions.

# The idea to reinstall the Operating System would not help either. Even if you burn down your device, it still won't solve the problem.

All the files have already been encrypted and saved at remote file hosting websites.

# Once the transaction is complete, there is no need to notify me about that. I will be able to see it by myself, since I am monitoring all your online activities.

Please keep in mind the most important thing:

Once you complete the transaction, I will delete my Trojan virus from your device as well as all the discrediting videos from remote online resources.

Afterwards, you can forget about me and this unpleasant situation as well. That is the best solution to this problem!

One last advice for you: change all the access information to all your online services, since I may be not only one who has the access to all your accounts!

Please be reasonable.

Good luck!

Apparence du courriel frauduleux "Reminder about your dirty deeds!" (GIF) :

Suppression automatique et instantanée des maliciels :

La suppression manuelle des menaces peut être un processus long et compliqué qui nécessite des compétences informatiques avancées. Combo Cleaner est un outil professionnel de suppression automatique des maliciels qui est recommandé pour se débarrasser de ces derniers. Téléchargez-le en cliquant sur le bouton ci-dessous :

TÉLÉCHARGEZ Combo CleanerEn téléchargeant n'importe quel logiciel listé sur ce site web vous acceptez notre Politique de Confidentialité et nos Conditions d’Utilisation. Pour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk.

Menu rapide :

- Qu'est-ce que "Reminder about your dirty deeds!" ?

- ÉTAPE 1. Suppression manuelle d'éventuelles infections par des maliciels.

- ÉTAPE 2. Vérifiez si votre ordinateur est propre.

Comment supprimer manuellement les maliciels ?

La suppression manuelle des maliciels est une tâche compliquée, il est généralement préférable de laisser les programmes antivirus ou anti-maliciel le faire automatiquement. Pour supprimer ce maliciel, nous vous recommandons d'utiliser Combo Cleaner Antivirus pour Windows.

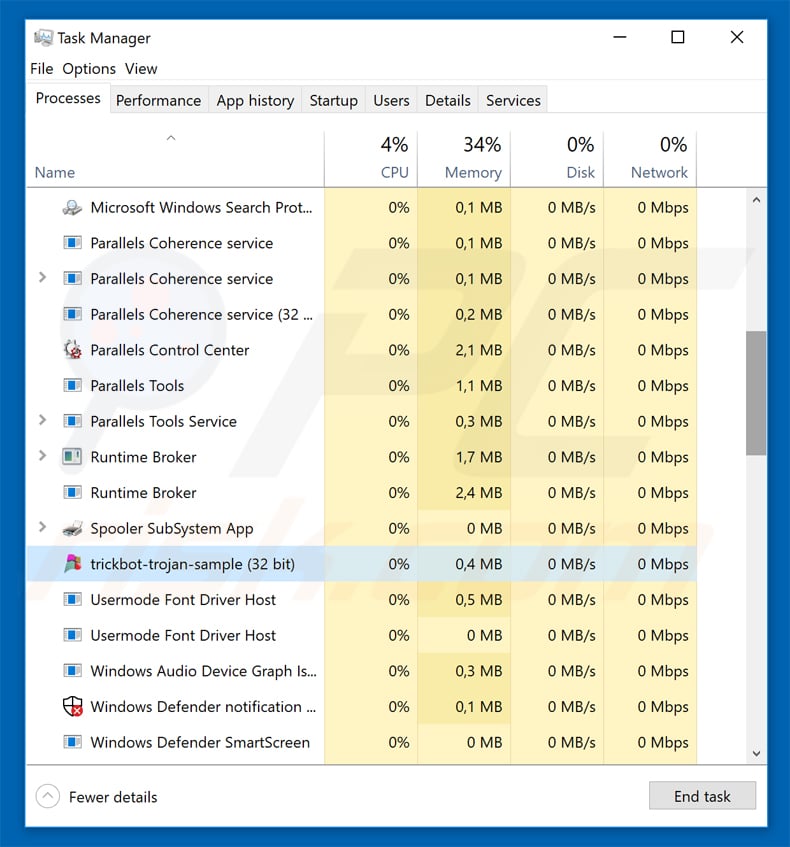

Si vous souhaitez supprimer un maliciel manuellement, la première étape consiste à identifier le nom du maliciel que vous essayez de supprimer. Voici un exemple d'un programme suspect exécuté sur l'ordinateur de l'utilisateur:

Si vous avez vérifié la liste des programmes en cours d'exécution sur votre ordinateur, par exemple en utilisant le gestionnaire de tâches et que vous avez identifié un programme qui semble suspect, vous devriez poursuivre ces étapes :

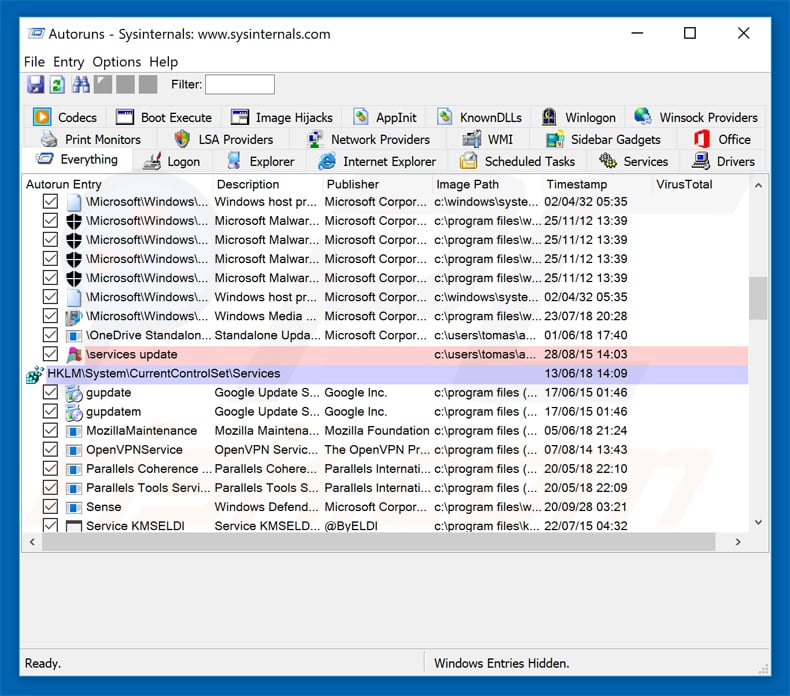

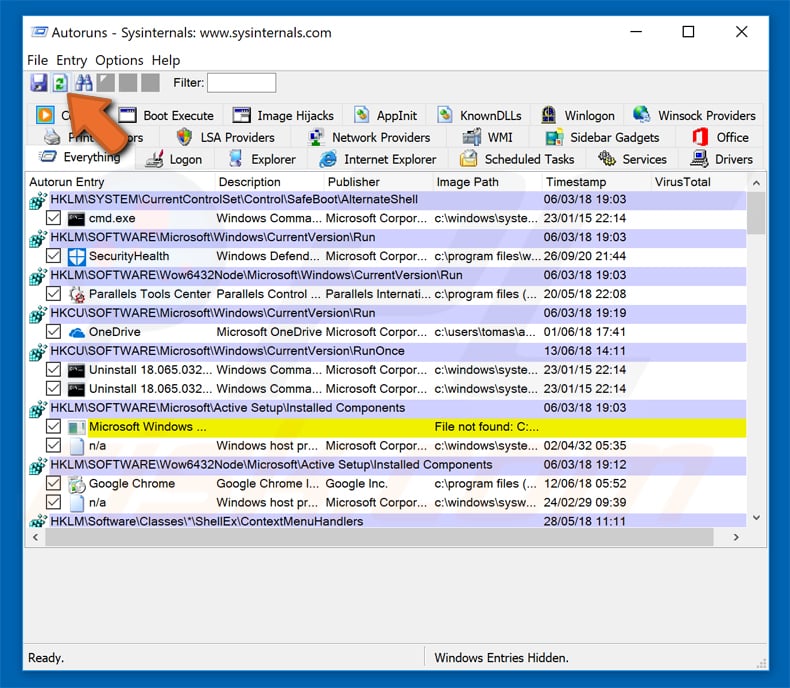

Téléchargez un programme appelé Autoruns. Ce programme affiche les applications de démarrage automatique, l'emplacement du Registre et du système de fichiers :

Téléchargez un programme appelé Autoruns. Ce programme affiche les applications de démarrage automatique, l'emplacement du Registre et du système de fichiers :

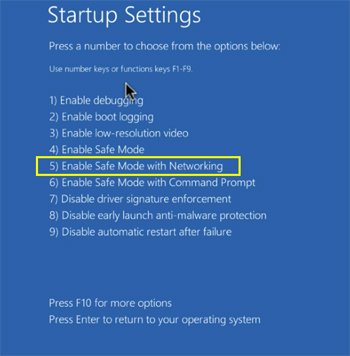

Redémarrez votre ordinateur en mode sans échec :

Redémarrez votre ordinateur en mode sans échec :

Utilisateurs de Windows XP et Windows 7 : Démarrez votre ordinateur en mode sans échec. Cliquez sur Démarrer, cliquez sur Arrêter, cliquez sur Redémarrer, cliquez sur OK. Pendant le processus de démarrage de votre ordinateur, appuyez plusieurs fois sur la touche F8 de votre clavier jusqu'à ce que le menu Options avancées de Windows s'affiche, puis sélectionnez Mode sans échec avec mise en réseau dans la liste.

Vidéo montrant comment démarrer Windows 7 en "Mode sans échec avec mise en réseau" :

Utilisateurs de Windows 8 : Démarrez Windows 8 est en mode sans échec avec mise en réseau - Allez à l'écran de démarrage de Windows 8, tapez Avancé, dans les résultats de la recherche, sélectionnez Paramètres. Cliquez sur Options de démarrage avancées, dans la fenêtre "Paramètres généraux du PC" ouverte, sélectionnez Démarrage avancé.

Cliquez sur le bouton "Redémarrer maintenant". Votre ordinateur redémarre dans le menu "Options de démarrage avancées". Cliquez sur le bouton "Dépannage", puis sur le bouton "Options avancées".

Dans l'écran des options avancées, cliquez sur "Paramètres de démarrage". Cliquez sur le bouton "Redémarrer". Votre PC redémarrera dans l'écran Paramètres de démarrage. Appuyez sur F5 pour démarrer en mode sans échec avec mise en réseau.

Vidéo montrant comment démarrer Windows 8 en "Mode sans échec avec mise en réseau" :

Utilisateurs Windows 10 : Cliquez sur le logo Windows et sélectionnez l'icône Alimentation. Dans le menu ouvert, cliquez sur "Redémarrer" tout en maintenant le bouton "Shift" enfoncé sur votre clavier. Dans la fenêtre "Choisir une option", cliquez sur "Dépannage", puis sélectionnez "Options avancées".

Dans le menu des options avancées, sélectionnez "Paramètres de démarrage" et cliquez sur le bouton "Redémarrer". Dans la fenêtre suivante, cliquez sur le bouton "F5" de votre clavier. Cela redémarrera votre système d'exploitation en mode sans échec avec la mise en réseau.

Vidéo montrant comment démarrer Windows 10 en "Mode sans échec avec mise en réseau" :

Extrayez l'archive téléchargée et exécutez le fichier Autoruns.exe.

Extrayez l'archive téléchargée et exécutez le fichier Autoruns.exe.

Dans l'application Autoruns, cliquez sur "Options" en haut de l'écran et décochez les options "Masquer les emplacements vides" et "Masquer les entrées Windows". Après cette procédure, cliquez sur l'icône "Actualiser".

Dans l'application Autoruns, cliquez sur "Options" en haut de l'écran et décochez les options "Masquer les emplacements vides" et "Masquer les entrées Windows". Après cette procédure, cliquez sur l'icône "Actualiser".

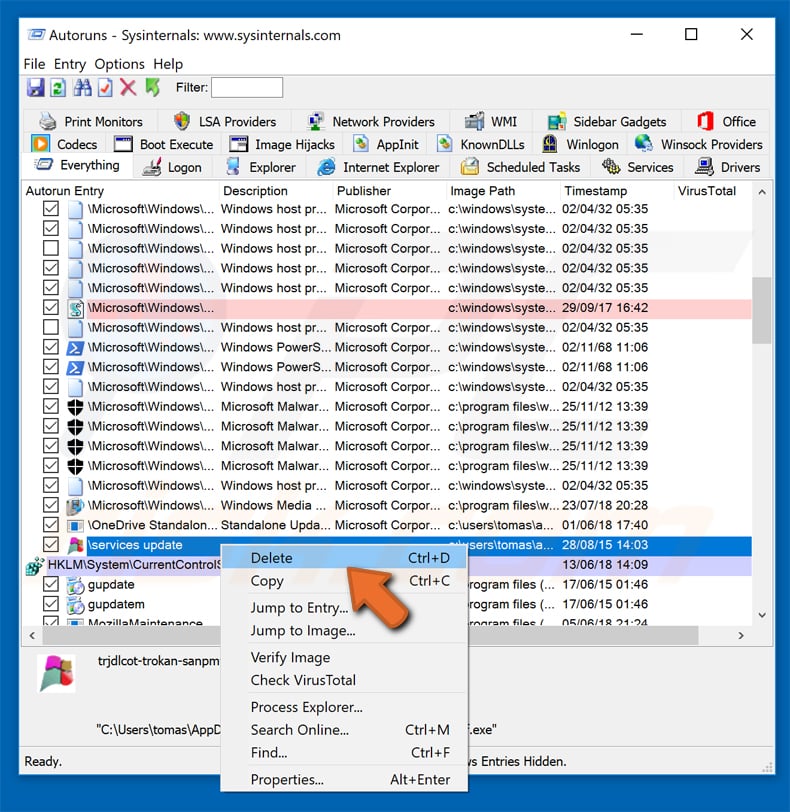

Vérifiez la liste fournie par l'application Autoruns et localisez le fichier maliciel que vous souhaitez éliminer.

Vérifiez la liste fournie par l'application Autoruns et localisez le fichier maliciel que vous souhaitez éliminer.

Vous devriez écrire le chemin complet et le nom. Notez que certains maliciels cachent leurs noms de processus sous des noms de processus Windows légitimes. A ce stade, il est très important d'éviter de supprimer les fichiers système. Après avoir localisé le programme suspect que vous souhaitez supprimer, cliquez avec le bouton droit de la souris sur son nom et choisissez "Supprimer".

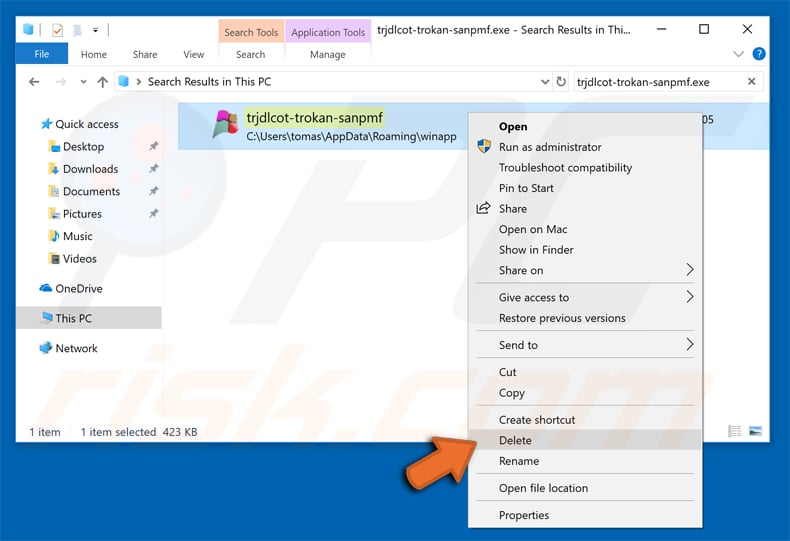

Après avoir supprimé le maliciel via l'application Autoruns (ceci garantit que le maliciel ne s'exécutera pas automatiquement au prochain démarrage du système), vous devez rechercher le nom du maliciel sur votre ordinateur. Assurez-vous d'activer les fichiers et dossiers cachés avant de continuer. Si vous trouvez le fichier du maliciel, veillez à le supprimer.

Redémarrez votre ordinateur en mode normal. Suivre ces étapes devrait vous aider à supprimer tout maliciel de votre ordinateur. Notez que la suppression manuelle des menaces nécessite des compétences informatiques avancées, il est recommandé de laisser la suppression des maliciels aux programmes antivirus et antimaliciel.

Ces étapes peuvent ne pas fonctionner avec les infections malveillantes avancées. Comme toujours, il est préférable d'éviter d'être infecté par des maliciels qui tentent de les supprimer par la suite. Pour assurer la sécurité de votre ordinateur, assurez-vous d'installer les dernières mises à jour du système d'exploitation et d'utiliser un logiciel antivirus. Pour être sûr que votre ordinateur est exempt d'infections malveillantes, nous vous recommandons de le scanner avec Combo Cleaner Antivirus pour Windows.

Partager:

Tomas Meskauskas

Chercheur expert en sécurité, analyste professionnel en logiciels malveillants

Je suis passionné par la sécurité informatique et la technologie. J'ai une expérience de plus de 10 ans dans diverses entreprises liées à la résolution de problèmes techniques informatiques et à la sécurité Internet. Je travaille comme auteur et éditeur pour PCrisk depuis 2010. Suivez-moi sur Twitter et LinkedIn pour rester informé des dernières menaces de sécurité en ligne.

Le portail de sécurité PCrisk est proposé par la société RCS LT.

Des chercheurs en sécurité ont uni leurs forces pour sensibiliser les utilisateurs d'ordinateurs aux dernières menaces en matière de sécurité en ligne. Plus d'informations sur la société RCS LT.

Nos guides de suppression des logiciels malveillants sont gratuits. Cependant, si vous souhaitez nous soutenir, vous pouvez nous envoyer un don.

Faire un donLe portail de sécurité PCrisk est proposé par la société RCS LT.

Des chercheurs en sécurité ont uni leurs forces pour sensibiliser les utilisateurs d'ordinateurs aux dernières menaces en matière de sécurité en ligne. Plus d'informations sur la société RCS LT.

Nos guides de suppression des logiciels malveillants sont gratuits. Cependant, si vous souhaitez nous soutenir, vous pouvez nous envoyer un don.

Faire un don

▼ Montrer la discussion