Ne pas faire confiance au courriel "I have got two not really pleasant news for you"

L'hameçonnage/arnaqueÉgalement connu sous le nom de: possible infections de maliciels

Obtenez une analyse gratuite et vérifiez si votre ordinateur est infecté.

SUPPRIMEZ-LES MAINTENANTPour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk.

Guide de suppression de l'arnaque par courriel "I have got two not really pleasant news for you"

Qu'est-ce que le courriel d'arnaque "I have got two not really pleasant news for you" ?

"I have got two not really pleasant news for you" (J'ai deux nouvelles pas vraiment agréables pour vous) se réfère à une campagne de spam de sextorsion. Le terme "campagne de spam" définit une opération à grande échelle au cours de laquelle des courriels trompeurs sont envoyés par milliers. Les lettres distribuées dans le cadre de cette campagne utilisent le modèle d'escroquerie de sextorsion, qui stipule que l'expéditeur a obtenu des enregistrements explicites (de nature sexuelle) mettant en vedette le destinataire. Il faut souligner que les affirmations faites par les courriels "I have got two not really pleasant news for you" sont fausses. Par conséquent, aucune vidéo compromettante du destinataire n'existe et les menaces des escrocs sont faites dans le vide. Par conséquent, ces lettres d'escroquerie doivent être ignorées.

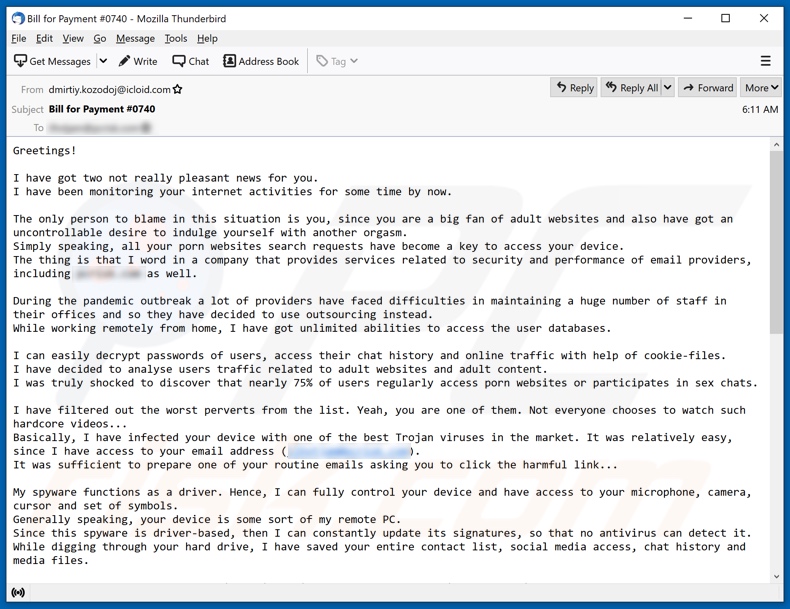

Les lettres d'escroquerie "I have got two not really pleasant news for you" (sujet/titre " Bill for Payment #0740" ; peut varier) affirment que l'expéditeur surveille les activités Internet des destinataires depuis un certain temps. Cela a été rendu possible grâce à des chevaux de Troie espions avec lesquels les appareils des destinataires ont prétendument été infectés. La fausse infiltration s'est produite lorsqu'on a cliqué sur un lien nuisible présent dans un courriel. L'expéditeur s'identifie comme étant un employé d'une société fournissant des services liés à la sécurité et à la performance. Cette société inexistante est censée fournir des services sur le lieu de travail des destinataires. Les courriels d'escroquerie détaillent ensuite comment l'expéditeur a travaillé à domicile en raison de la pandémie de COVID-19 et a pu accéder aux bases de données des employés de diverses entreprises. Les lettres indiquent que l'expéditeur a accès aux mots de passe, aux historiques de chat et aux activités de navigation des travailleurs. L'expéditeur affirme avoir découvert que 75 % des employés visitent régulièrement des sites Web pour adultes et/ou participent à des chats explicites de type NSFW (Not Safe For Work - Pas Sûr Pour Vous). Les courriels trompeurs informent le destinataire qu'il est l'un des pires contrevenants de cette liste bidon. Par conséquent, l'expéditeur prétend avoir utilisé son maliciel (qui est censé être capable d'utiliser furtivement les microphones, les caméras, etc. des appareils infectés) pour enregistrer des vidéos du destinataire pendant qu'il visite des sites pour adultes. En outre, à partir du système infiltré, le cheval de Troie imaginaire a obtenu des listes de contacts, des comptes de médias sociaux, des historiques de chat et des fichiers multimédia stockés. Les destinataires ont 48 heures pour payer l'expéditeur, faute de quoi la vidéo compromettante sera partagée avec leurs contacts/amis et/ou divulguée en ligne. Pour empêcher la publication de l'enregistrement fictif, les lettres demandent aux destinataires de payer 1450 USD en crypto-monnaie Bitcoin. Les destinataires sont invités à ne pas tenter de contacter l'expéditeur et à payer la rançon en la transférant à l'adresse du portefeuille en cryptomonnaies fourni.

Comme mentionné dans l'introduction, toutes les affirmations faites par les courriels "I have got two not really pleasant news for you" sont fausses. Cela signifie que les appareils des destinataires ne sont ni infectés ni surveillés. Par conséquent, aucune vidéo d'entre eux - compromettante ou non - n'existe. Ces courriels frauduleux constituent des menaces fabriquées pour inciter les victimes à effectuer des transactions financières. Les escrocs derrière cette campagne de spam sont incapables d'exécuter leurs menaces et les destinataires ne sont en aucun cas en danger. Par conséquent, les lettres "I have got two not really pleasant news for you" doivent être ignorées.

| Nom | Arnaque par courriel I have got two not really pleasant news for you |

| Type de menace | Hameçonnage, arnaque, ingénierie sociale, fraude |

| Fausse déclaration | Les courriels frauduleux affirment qu'une vidéo explicite de l'utilisateur sera divulguée à moins qu'il ne paie une rançon. |

| Montant de la rançon | 1450 USD en crypto-monnaie Bitcoin |

| Adresse du Portefeuille Electronique du Cyber Criminel | 1LsTK4bKaUGMXgbqo4n3Vc7quu6UvATjfz (Bitcoin) |

| Symptômes | Achats en ligne non autorisés, modification des mots de passe de compte en ligne, vol d'identité, accès illégal à l'ordinateur. |

| Méthodes de distribution | Courriels trompeurs, publicités pop-up en ligne malhonnêtes, techniques d'empoisonnement des moteurs de recherche, domaines mal orthographiés. |

| Dommages | Perte d'informations privées sensibles, perte monétaire, vol d'identité. |

|

Suppression des maliciels (Windows) |

Pour éliminer d'éventuelles infections par des maliciels, analysez votre ordinateur avec un logiciel antivirus légitime. Nos chercheurs en sécurité recommandent d'utiliser Combo Cleaner. Téléchargez Combo CleanerUn scanner gratuit vérifie si votre ordinateur est infecté. Pour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk. |

"I have to share bad news with you", "Within 96 hours I'll ruin your prestige", "I monitored your device on the net for a long time", "Zero day security vulnerability on Zoom app", et "I know that you visit 18+ content" sont quelques exemples de campagnes de spam de sextorsion. Les lettres envoyées dans le cadre de ces opérations sont généralement déguisées en lettres "officielles", "urgentes", "importantes" et similaires. Les courriels trompeurs sont utilisés pour l'hameçonnage et d'autres escroqueries, ainsi que pour la prolifération de maliciels (par exemple, des chevaux de Troie, des rançongiciels, etc.). Indépendamment de ce que les courriels frauduleux offrent, promettent, demandent ou exigent, leur objectif final est le même : générer des bénéfices pour les escrocs/cybercriminels cachés derrière. En raison de la prévalence des spams, il est important de faire preuve de prudence avec les courriels entrants.

Comment les campagnes de spam infectent-elles les ordinateurs ?

Les systèmes sont infectés via des fichiers malveillants diffusés via des campagnes de spam. Ces fichiers peuvent être joints aux courriels et/ou les lettres peuvent contenir des liens de téléchargement d'un tel contenu infectieux. Les fichiers virulents peuvent se trouver dans différents formats, par exemple, archives (ZIP, RAR, etc.), exécutables (.exe, .run, etc.), documents PDF et Microsoft Office, JavaScript, etc. Lorsque les fichiers sont exécutés, lancés ou ouverts d'une manière ou d'une autre, le processus d'infection (c'est-à-dire le téléchargement/l'installation de maliciels) est déclenché. Par exemple, les documents Microsoft Office provoquent des infections en exécutant des commandes de macro malveillantes. Ce processus commence au moment où un document est ouvert - dans les versions de Microsoft Office publiées avant 2010. Les versions plus récentes ont le mode "Vue protégée" qui empêche l'exécution automatique des macros. Au lieu de cela, les utilisateurs sont invités à activer l'édition/le contenu (par exemple, des macro-commandes) et averti des risques potentiels.

Comment éviter l'installation de maliciels ?

Les courriels douteux et non pertinents ne doivent pas être ouverts, en particulier les liens ou les pièces jointes qui s'y trouvent. En outre, il est recommandé d'utiliser les versions de Microsoft Office publiées après 2010. Outre les campagnes de spam, les maliciels sont également distribués via des sources de téléchargement non fiables (par exemple, des sites d'hébergement de fichiers non officiels et gratuits, des réseaux de partage Peer-to-Peer, etc.), outils d'activation illégale ("cracking") et fausses mises à jour. Par conséquent, il est conseillé de n'utiliser que des canaux de téléchargement officiels et vérifiés. Il est tout aussi important de toujours activer et mettre à jour les programmes avec des outils/fonctions fournis par de véritables développeurs. Il est essentiel d'avoir une suite antivirus/anti-logiciel espion fiable installée et mise à jour. En outre, ce logiciel doit être utilisé pour effectuer des analyses régulières du système et supprimer les menaces et les problèmes détectés. Si vous avez déjà ouvert des pièces jointes malveillantes, nous vous recommandons d'exécuter une analyse avec Combo Cleaner Antivirus pour Windows pour éliminer automatiquement les maliciels infiltrés.

Texte présenté dans le courriel d'arnaque "I have got two not really pleasant news for you" :

Subject: Bill for Payment #0740

Greetings!

I have got two not really pleasant news for you.

I have been monitoring your internet activities for some time by now.

The only person to blame in this situation is you, since you are a big fan of adult websites and also have got an uncontrollable desire to indulge yourself with another orgasm.

Simply speaking, all your porn websites search requests have become a key to access your device.

The thing is that I word in a company that provides services related to security and performance of email providers, including ******** as well.

During the pandemic outbreak a lot of providers have faced difficulties in maintaining a huge number of staff in their offices and so they have decided to use outsourcing instead.

While working remotely from home, I have got unlimited abilities to access the user databases.

I can easily decrypt passwords of users, access their chat history and online traffic with help of cookie-files.

I have decided to analyse users traffic related to adult websites and adult content.

I was truly shocked to discover that nearly 75% of users regularly access porn websites or participates in sex chats.

I have filtered out the worst perverts from the list. Yeah, you are one of them. Not everyone chooses to watch such hardcore videos...

Basically, I have infected your device with one of the best Trojan viruses in the market. It was relatively easy, since I have access to your email address (********).

It was sufficient to prepare one of your routine emails asking you to click the harmful link...

My spyware functions as a driver. Hence, I can fully control your device and have access to your microphone, camera, cursor and set of symbols.

Generally speaking, your device is some sort of my remote PC.

Since this spyware is driver-based, then I can constantly update its signatures, so that no antivirus can detect it.

While digging through your hard drive, I have saved your entire contact list, social media access, chat history and media files.

One week ago, I have montaged a videoclip, which shows you masturbating on one side of the screen and on the other side a porn video

that you were watching at that moment of time - recently this type of exotic stuff is really popular on the internet!

Don't worry, I will need just a few mouse clicks in order to share this video with your entire contact list and upload it to some porn website, like Bigle.

I believe that you would not like this to happen, since a long holiday season is just about to start soon -

just imagine the number of silly jokes and loud laughter that would get provoked by your video all over the neighbourhood bars and pubs...

I am offering a simple and reasonable solution:

All you need to do is transfer an amount equivalent to $1450 (USA Dollars) to my bitcoin wallet and we both forget about this silly story forever.

All your data and this video will be deleted by me once and for all. You have my honest word!

You've got to agree, this amount is really insignificant. Just imagine how much time and resources I have spent to get this done...

If you don't know how to operate the cryptocurrency - you can always search for assistance online. It is that simple.

Here is my bitcoin wallet (BTC): 1LsTK4bKaUGMXgbqo4n3Vc7quu6UvATjfz

You have exactly 2 days (48 hours) from the moment of opening this email.

I can easily track when you have opened this email (my software will notify me about it). Once you complete the transaction - I will be able to see and confirm that.

Please, do not try replying me via this email - there is no point in that (I have generated the header of this email as well as return address).

Remember that there is no point to complain anywhere, since I cannot be found (Bitcoin system is anonymous and I am also using I2P network in order to access your device).

I have considered all the small details.

In case, if 48 hours after you have opened this email,

I still don't receive the required amount of money, then your videoclip will be automatically sent to all your contact list and uploaded to public websites.

Good luck and please don't hate me too much!

This is life! You are merely out of luck this time.

Who knows, maybe next time you will get lucky at something else...

Apparence du courriel d'arnaque "I have got two not really pleasant news for you" (GIF) :

Suppression automatique et instantanée des maliciels :

La suppression manuelle des menaces peut être un processus long et compliqué qui nécessite des compétences informatiques avancées. Combo Cleaner est un outil professionnel de suppression automatique des maliciels qui est recommandé pour se débarrasser de ces derniers. Téléchargez-le en cliquant sur le bouton ci-dessous :

TÉLÉCHARGEZ Combo CleanerEn téléchargeant n'importe quel logiciel listé sur ce site web vous acceptez notre Politique de Confidentialité et nos Conditions d’Utilisation. Pour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk.

Menu rapide :

- Qu'est-ce que "I have got two not really pleasant news for you" ?

- ÉTAPE 1. Suppression manuelle des infections possibles de maliciels.

- ÉTAPE 2. Vérifiez si votre ordinateur est propre.

Comment supprimer manuellement les maliciels ?

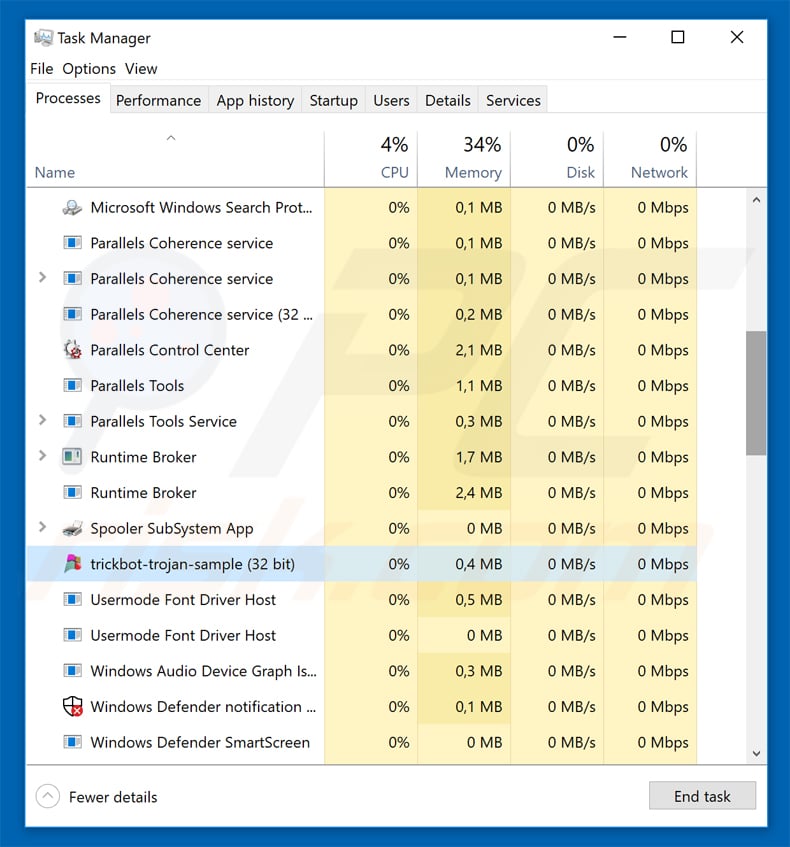

La suppression manuelle des maliciels est une tâche compliquée, il est généralement préférable de laisser les programmes antivirus ou anti-maliciel le faire automatiquement. Pour supprimer ce maliciel, nous vous recommandons d'utiliser Combo Cleaner Antivirus pour Windows. Si vous souhaitez supprimer un maliciel manuellement, la première étape consiste à identifier le nom du maliciel que vous essayez de supprimer. Voici un exemple d'un programme suspect exécuté sur l'ordinateur de l'utilisateur:

Si vous avez vérifié la liste des programmes en cours d'exécution sur votre ordinateur, par exemple en utilisant le gestionnaire de tâches et que vous avez identifié un programme qui semble suspect, vous devriez poursuivre ces étapes :

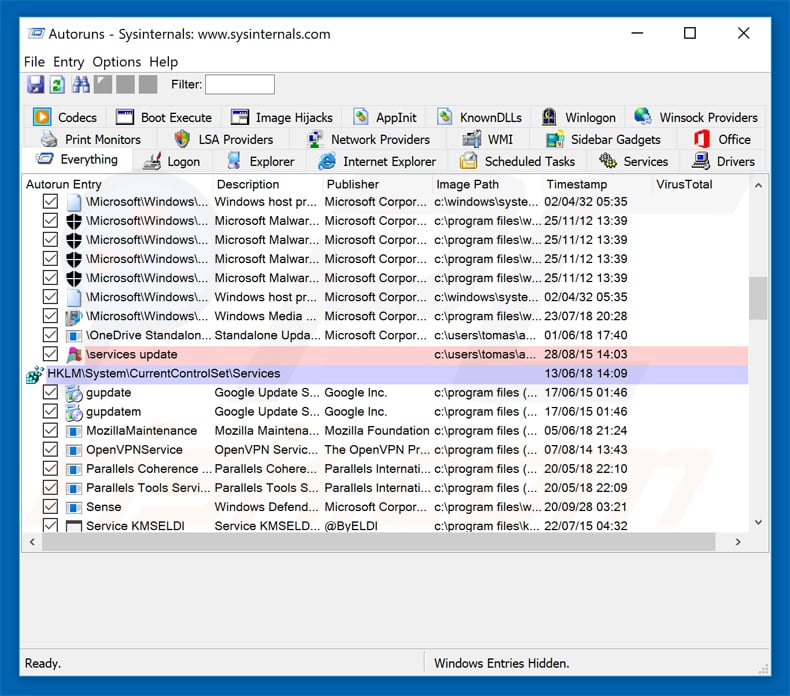

Téléchargez un programme appelé Autoruns. Ce programme affiche les applications de démarrage automatique, l'emplacement du Registre et du système de fichiers :

Téléchargez un programme appelé Autoruns. Ce programme affiche les applications de démarrage automatique, l'emplacement du Registre et du système de fichiers :

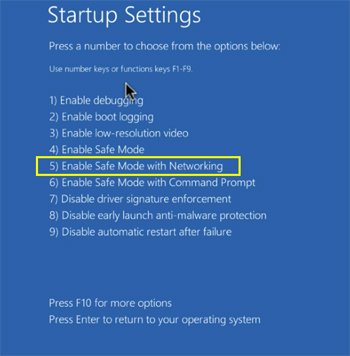

Redémarrez votre ordinateur en mode sans échec :

Redémarrez votre ordinateur en mode sans échec :

Utilisateurs de Windows XP et Windows 7 : Démarrez votre ordinateur en mode sans échec. Cliquez sur Démarrer, cliquez sur Arrêter, cliquez sur Redémarrer, cliquez sur OK. Pendant le processus de démarrage de votre ordinateur, appuyez plusieurs fois sur la touche F8 de votre clavier jusqu'à ce que le menu Options avancées de Windows s'affiche, puis sélectionnez Mode sans échec avec mise en réseau dans la liste.

Vidéo montrant comment démarrer Windows 7 en "Mode sans échec avec mise en réseau" :

Utilisateurs de Windows 8 : Démarrez Windows 8 est en mode sans échec avec mise en réseau - Allez à l'écran de démarrage de Windows 8, tapez Avancé, dans les résultats de la recherche, sélectionnez Paramètres. Cliquez sur Options de démarrage avancées, dans la fenêtre "Paramètres généraux du PC" ouverte, sélectionnez Démarrage avancé. Cliquez sur le bouton "Redémarrer maintenant". Votre ordinateur redémarre dans le menu "Options de démarrage avancées". Cliquez sur le bouton "Dépannage", puis sur le bouton "Options avancées". Dans l'écran des options avancées, cliquez sur "Paramètres de démarrage". Cliquez sur le bouton "Redémarrer". Votre PC redémarrera dans l'écran Paramètres de démarrage. Appuyez sur F5 pour démarrer en mode sans échec avec mise en réseau.

Vidéo montrant comment démarrer Windows 8 en "Mode sans échec avec mise en réseau" :

Utilisateurs Windows 10 : Cliquez sur le logo Windows et sélectionnez l'icône Alimentation. Dans le menu ouvert, cliquez sur "Redémarrer" tout en maintenant le bouton "Shift" enfoncé sur votre clavier. Dans la fenêtre "Choisir une option", cliquez sur "Dépannage", puis sélectionnez "Options avancées". Dans le menu des options avancées, sélectionnez "Paramètres de démarrage" et cliquez sur le bouton "Redémarrer". Dans la fenêtre suivante, cliquez sur le bouton "F5" de votre clavier. Cela redémarrera votre système d'exploitation en mode sans échec avec la mise en réseau.

Vidéo montrant comment démarrer Windows 10 en "Mode sans échec avec mise en réseau" :

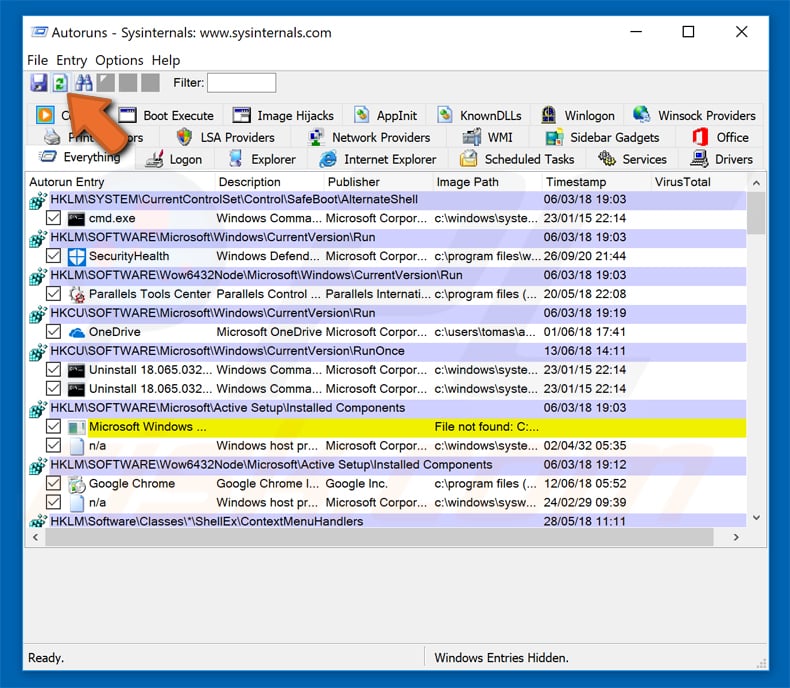

Extrayez l'archive téléchargée et exécutez le fichier Autoruns.exe.

Extrayez l'archive téléchargée et exécutez le fichier Autoruns.exe.

Dans l'application Autoruns, cliquez sur "Options" en haut de l'écran et décochez les options "Masquer les emplacements vides" et "Masquer les entrées Windows". Après cette procédure, cliquez sur l'icône "Actualiser".

Dans l'application Autoruns, cliquez sur "Options" en haut de l'écran et décochez les options "Masquer les emplacements vides" et "Masquer les entrées Windows". Après cette procédure, cliquez sur l'icône "Actualiser".

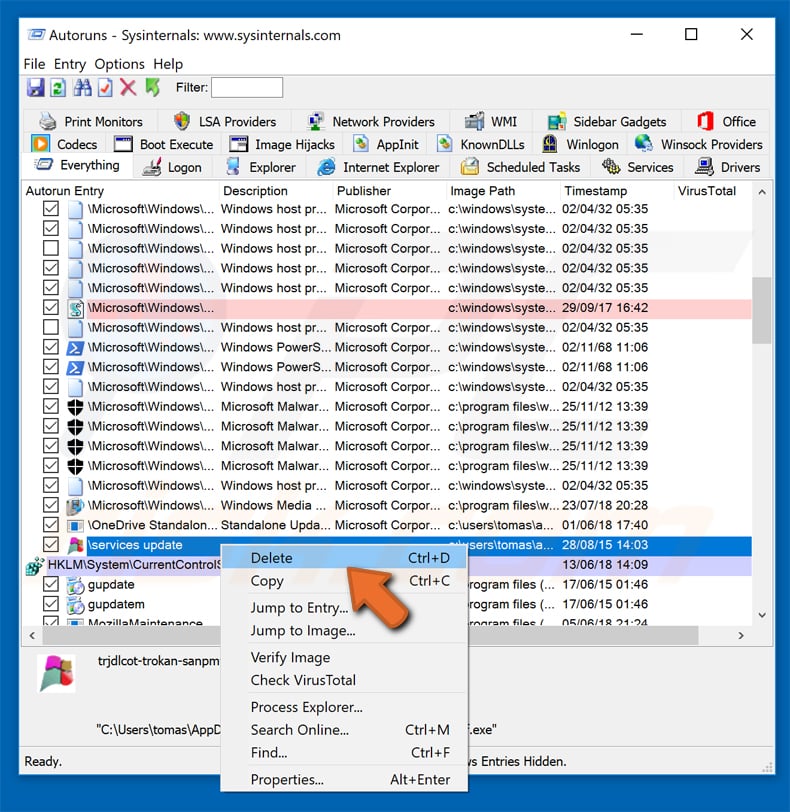

Vérifiez la liste fournie par l'application Autoruns et localisez le fichier maliciel que vous souhaitez éliminer.

Vérifiez la liste fournie par l'application Autoruns et localisez le fichier maliciel que vous souhaitez éliminer.

Vous devriez écrire le chemin complet et le nom. Notez que certains maliciels cachent leurs noms de processus sous des noms de processus Windows légitimes. A ce stade, il est très important d'éviter de supprimer les fichiers système. Après avoir localisé le programme suspect que vous souhaitez supprimer, cliquez avec le bouton droit de la souris sur son nom et choisissez "Supprimer".

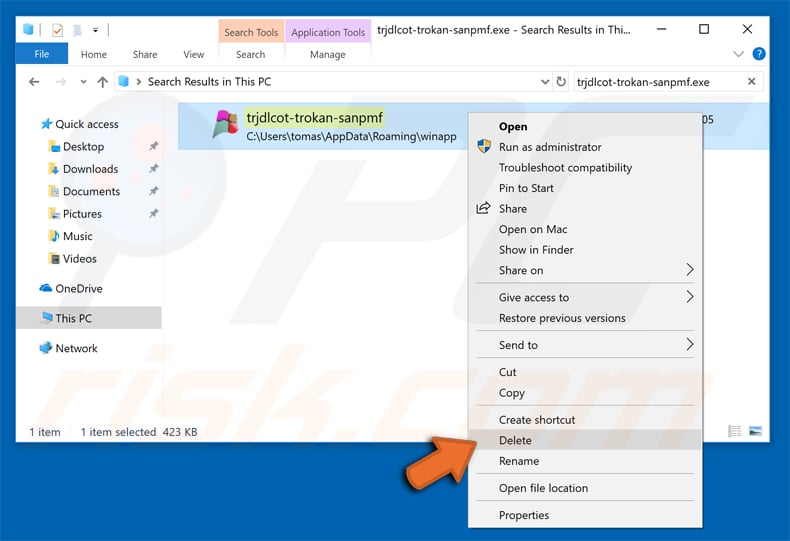

Après avoir supprimé le maliciel via l'application Autoruns (ceci garantit que le maliciel ne s'exécutera pas automatiquement au prochain démarrage du système), vous devez rechercher le nom du maliciel sur votre ordinateur. Assurez-vous d'activer les fichiers et dossiers cachés avant de continuer. Si vous trouvez le fichier du maliciel, veillez à le supprimer.

Redémarrez votre ordinateur en mode normal. Suivre ces étapes devrait vous aider à supprimer tout maliciel de votre ordinateur. Notez que la suppression manuelle des menaces nécessite des compétences informatiques avancées, il est recommandé de laisser la suppression des maliciels aux programmes antivirus et antimaliciel. Ces étapes peuvent ne pas fonctionner avec les infections malveillantes avancées. Comme toujours, il est préférable d'éviter d'être infecté par des maliciels qui tentent de les supprimer par la suite. Pour assurer la sécurité de votre ordinateur, assurez-vous d'installer les dernières mises à jour du système d'exploitation et d'utiliser un logiciel antivirus.

Pour être sûr que votre ordinateur est exempt d'infections malveillantes, nous vous recommandons de le scanner avec Combo Cleaner Antivirus pour Windows.

Partager:

Tomas Meskauskas

Chercheur expert en sécurité, analyste professionnel en logiciels malveillants

Je suis passionné par la sécurité informatique et la technologie. J'ai une expérience de plus de 10 ans dans diverses entreprises liées à la résolution de problèmes techniques informatiques et à la sécurité Internet. Je travaille comme auteur et éditeur pour PCrisk depuis 2010. Suivez-moi sur Twitter et LinkedIn pour rester informé des dernières menaces de sécurité en ligne.

Le portail de sécurité PCrisk est proposé par la société RCS LT.

Des chercheurs en sécurité ont uni leurs forces pour sensibiliser les utilisateurs d'ordinateurs aux dernières menaces en matière de sécurité en ligne. Plus d'informations sur la société RCS LT.

Nos guides de suppression des logiciels malveillants sont gratuits. Cependant, si vous souhaitez nous soutenir, vous pouvez nous envoyer un don.

Faire un donLe portail de sécurité PCrisk est proposé par la société RCS LT.

Des chercheurs en sécurité ont uni leurs forces pour sensibiliser les utilisateurs d'ordinateurs aux dernières menaces en matière de sécurité en ligne. Plus d'informations sur la société RCS LT.

Nos guides de suppression des logiciels malveillants sont gratuits. Cependant, si vous souhaitez nous soutenir, vous pouvez nous envoyer un don.

Faire un don

▼ Montrer la discussion