Ne pas faire confiance à l'arnaque par courriel I have to share bad news with you

L'hameçonnage/arnaqueÉgalement connu sous le nom de: Possible infections par des maliciels

Obtenez une analyse gratuite et vérifiez si votre ordinateur est infecté.

SUPPRIMEZ-LES MAINTENANTPour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk.

Guide de suppression de l'arnaque par courriel I Have To Share Bad News With You

Qu'est-ce que l'arnaque par courriel I Have To Share Bad News With You ?

Les escrocs derrière les courriels de sextorsion menacent les destinataires d'envoyer des vidéos humiliantes, des photos d'eux ou d'autres informations compromettantes à des amis, collègues, famille, contacts des réseaux sociaux, etc., si une rançon n'est pas payée (généralement en Bitcoin). En règle générale, les escrocs prétendent avoir infecté les ordinateurs avec des maliciels qui leur ont permis d'accéder à la webcam et d'obtenir ces vidéos et photos compromettantes. Ces courriels ne sont jamais fiables. Pour la plupart, ces courriels peuvent être ignorés. Il n’existe ni images ni vidéos que les escrocs ont obtenues et menacent de diffuser.

Les escrocs derrière ce courriel de sextorsion particulier prétendent avoir accès aux appareils que les destinataires utilisent pour naviguer sur Internet et les utilisent pour suivre les activités de navigation. Ils affirment également avoir installé un cheval de Troie sur tous les appareils que les destinataires utilisent pour se connecter à leurs comptes de messagerie et utilisé ce cheval de Troie pour accéder au microphone, à la caméra vidéo (webcam) et au clavier, télécharger diverses informations, photos, historique de navigation Web, pirate de messagers, réseaux sociaux et comptes de messagerie, vol de l'historique des discussions et de la liste des contacts. Comme la plupart des courriels de sextorsion, celui-ci est utilisé pour tromper les destinataires en leur faisant croire que des maliciels sur leurs ordinateurs ont capturé des vidéos embarrassantes via la webcam, et ces vidéos seront envoyées aux personnes que les destinataires connaissent (par exemple, amis, collègues, parents) s'ils ne payent pas de rançon. Les escrocs demandent de leur transférer 950 $ en Bitcoins à l'adresse de portefeuille Bitcoin fournie et affirment que les destinataires ont 48 heures pour payer la rançon. Il est important de mentionner que parfois les courriels de sextorsion contiennent de vrais mots de passe que les destinataires ont utilisés dans le passé (ou utilisent encore). Habituellement, de vrais mots de passe sont inclus pour donner l'impression que le reste du courriel est également vrai. Les escrocs les obtiennent sur le darknet (ils proviennent de violations de données). Quoi qu'il en soit, ces escroqueries par sextorsion doivent être ignorées.

| Nom | Arnaque courriel I Have To Share Bad News With You |

| Type de menace | Hameçonnage, arnaque, ingénierie sociale, fraude |

| Fausse déclaration | Un cheval de Troie sur les ordinateurs a capturé des vidéos humiliantes des destinataires via leurs webcams |

| Adresses des portefeuilles électroniques des Cyber Criminels | 1L6XxPRuLJdr6JCqw8dwNUm1wFLisrGREL, 1LKWDMofCWVgDSUH3Qoui6LxJ2VSUtsDCE, 1xPr18gM8YKsaiUkGz9MgpjtwcBQcME2i, 16aqr3rXxCtxa8AK3ErftnBQLfzyyhjpXJ |

| Montant de la rançon | $950 |

| Symptômes | Achats en ligne non autorisés, modification des mots de passe de compte en ligne, vol d'identité, accès illégal à l'ordinateur. |

| Méthodes de distribution | Courriels trompeurs, publicités pop-up en ligne malveillantes, techniques d'empoisonnement des moteurs de recherche, domaines mal orthographiés. |

| Dommages | Perte d'informations privées sensibles, perte monétaire, vol d'identité. |

|

Suppression des maliciels (Windows) |

Pour éliminer d'éventuelles infections par des maliciels, analysez votre ordinateur avec un logiciel antivirus légitime. Nos chercheurs en sécurité recommandent d'utiliser Combo Cleaner. Téléchargez Combo CleanerUn scanner gratuit vérifie si votre ordinateur est infecté. Pour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk. |

Il est à noter que les escrocs utilisent souvent l'usurpation de courriels pour rendre leurs courriels plus crédibles. L'usurpation de courrier électronique est une technique utilisée pour falsifier l'adresse de l'expéditeur. Habituellement, les fraudeurs utilisent cette technique pour tromper les destinataires en leur faisant croire qu'un courriel provient d'une entreprise légitime, d'une personne qu'ils connaissent ou d'eux-mêmes. Dans le troisième cas, les escrocs tentent de tromper les destinataires en leur faisant croire qu'ils ont effectivement accès au compte de messagerie alors qu'en réalité, ils ont simplement usurpé le courriel. D'autres exemples d'escroqueries par sextorsion sont "Within 96 Hours I'll Ruin Your Prestige Email Scam", "I Monitored Your Device On The Net For A Long Time Email Scam", et "I Know That You Visit 18+ Content Email Scam". Il est important de mentionner que les courriels peuvent être utilisés non seulement pour inciter les destinataires à effectuer des transactions monétaires, mais également pour installer des maliciels sur leurs ordinateurs.

Comment les campagnes de spam infectent-elles les ordinateurs ?

Les utilisateurs infectent les ordinateurs via des courriels lorsqu'ils ouvrent des pièces jointes malveillantes ou des fichiers qu'ils ont téléchargés via des liens de sites Web dans ces courriels. Dans la plupart des cas, les cybercriminels tentent de tromper les destinataires en leur faisant ouvrir un fichier PDF ou Microsoft Office malveillant, un fichier JavaScript, ZIP, RAR ou autre fichier d'archive, un fichier exécutable (par exemple, EXE). Il suffit généralement d'exécuter un fichier malveillant pour déclencher l'infection. Cependant, les documents malveillants ouverts avec Microsoft Office 2010 ou des versions plus récentes ne peuvent pas installer de maliciels à moins que les utilisateurs n'activent l'édition/le contenu (commandes de macros). C'est parce que Microsoft Office 2010 et les versions ultérieures ont la fonction "Vue protégée" qui empêche les documents malveillants d'infecter les ordinateurs avec des maliciels. Par conséquent, il est conseillé de ne pas ouvrir de documents avec des versions antérieures.

Comment éviter l'installation de maliciels ?

Les pièces jointes, les liens de sites Web dans les courriels non pertinents reçus d'expéditeurs inconnus et suspects ne doivent pas être ouverts. Il est important de se rappeler que les courriels de ce type sont souvent déguisés en lettres importantes provenant d'entreprises légitimes. Les logiciels doivent être téléchargés à partir des sites Web officiels et via des liens directs. Il est déconseillé d'utiliser des sites Web non officiels, des téléchargeurs (ou installateurs) tiers, des réseaux Peer-to-Peer tels que des clients torrent, eMule et des outils similaires, des sources pour télécharger (ou installer) des logiciels. Les programmes déjà installés et le système d'exploitation lui-même ne doivent jamais être mis à jour ou activés avec des outils non officiels. Le seul moyen approprié et sûr d'activer ou de mettre à jour un logiciel consiste à utiliser des outils, des fonctions implémentées par des développeurs de logiciels officiels. De plus, il n'est pas légal d'utiliser des outils de "cracking" ou des logiciels piratés. De plus, il est conseillé d'analyser le système d'exploitation avec un antivirus ou un logiciel anti-logiciel espion réputé, et de le faire régulièrement. Si vous avez déjà ouvert des pièces jointes malveillantes, nous vous recommandons d'exécuter une analyse avec Combo Cleaner Antivirus pour Windows pour éliminer automatiquement les maliciels infiltrés.

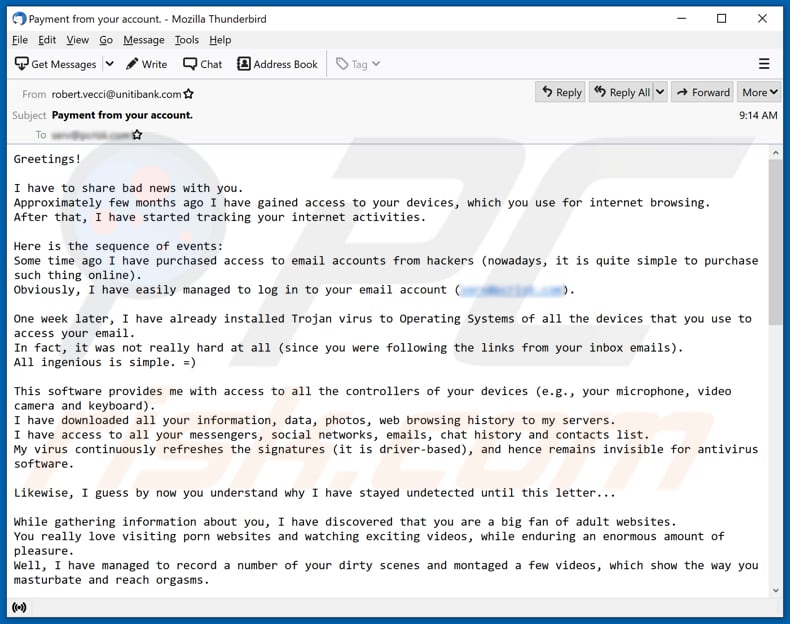

Apparence du courriel (GIF) :

Texte dans le courriel :

Subject: Payment from your account.

Greetings!I have to share bad news with you.

Approximately few months ago I have gained access to your devices, which you use for internet browsing.

After that, I have started tracking your internet activities.Here is the sequence of events:

Some time ago I have purchased access to email accounts from hackers (nowadays, it is quite simple to purchase such thing online).

Obviously, I have easily managed to log in to your email account (****@****.com).One week later, I have already installed Trojan virus to Operating Systems of all the devices that you use to access your email.

In fact, it was not really hard at all (since you were following the links from your inbox emails).

All ingenious is simple. =)This software provides me with access to all the controllers of your devices (e.g., your microphone, video camera and keyboard).

I have downloaded all your information, data, photos, web browsing history to my servers.

I have access to all your messengers, social networks, emails, chat history and contacts list.

My virus continuously refreshes the signatures (it is driver-based), and hence remains invisible for antivirus software.Likewise, I guess by now you understand why I have stayed undetected until this letter...

While gathering information about you, I have discovered that you are a big fan of adult websites.

You really love visiting porn websites and watching exciting videos, while enduring an enormous amount of pleasure.

Well, I have managed to record a number of your dirty scenes and montaged a few videos, which show the way you masturbate and reach orgasms.If you have doubts, I can make a few clicks of my mouse and all your videos will be shared to your friends, colleagues and relatives.

I have also no issue at all to make them available for public access.

I guess, you really don't want that to happen, considering the specificity of the videos you like to watch, (you perfectly know what I mean) it will cause a true catastrophe for you.Let's settle it this way:

You transfer $950 USD to me (in bitcoin equivalent according to the exchange rate at the moment of funds transfer), and once the transfer is received, I will delete all this dirty stuff right away.

After that we will forget about each other. I also promise to deactivate and delete all the harmful software from your devices. Trust me, I keep my word.This is a fair deal and the price is quite low, considering that I have been checking out your profile and traffic for some time by now.

In case, if you don't know how to purchase and transfer the bitcoins - you can use any modern search engine.Here is my bitcoin wallet: 1L6XxPRuLJdr6JCqw8dwNUm1wFLisrGREL, 1LKWDMofCWVgDSUH3Qoui6LxJ2VSUtsDCE, 1xPr18gM8YKsaiUkGz9MgpjtwcBQcME2i, 16aqr3rXxCtxa8AK3ErftnBQLfzyyhjpXJ

You have less than 48 hours from the moment you opened this email (precisely 2 days).

Things you need to avoid from doing:

*Do not reply me (I have created this email inside your inbox and generated the return address).

*Do not try to contact police and other security services. In addition, forget about telling this to you friends. If I discover that (as you can see, it is really not so hard, considering that I control all your systems) - your video will be shared to public right away.

*Don't try to find me - it is absolutely pointless. All the cryptocurrency transactions are anonymous.

*Don't try to reinstall the OS on your devices or throw them away. It is pointless as well, since all the videos have already been saved at remote servers.Things you don't need to worry about:

*That I won't be able to receive your funds transfer.

- Don't worry, I will see it right away, once you complete the transfer, since I continuously track all your activities (my trojan virus has got a remote-control feature, something like TeamViewer).

*That I will share your videos anyway after you complete the funds transfer.

- Trust me, I have no point to continue creating troubles in your life. If I really wanted that, I would do it long time ago!Everything will be done in a fair manner!

One more thing... Don't get caught in similar kind of situations anymore in future!

My advice - keep changing all your passwords on a frequent basis

Suppression automatique et instantanée des maliciels :

La suppression manuelle des menaces peut être un processus long et compliqué qui nécessite des compétences informatiques avancées. Combo Cleaner est un outil professionnel de suppression automatique des maliciels qui est recommandé pour se débarrasser de ces derniers. Téléchargez-le en cliquant sur le bouton ci-dessous :

TÉLÉCHARGEZ Combo CleanerEn téléchargeant n'importe quel logiciel listé sur ce site web vous acceptez notre Politique de Confidentialité et nos Conditions d’Utilisation. Pour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk.

Menu rapide :

- Arnaque par courriel I have to share bad news with you ?

- ETAPE 1. Suppression manuelle des éventuelles infections de maliciels.

- ETAPE 2. Vérifiez si votre ordinateur est propre.

Comment supprimer manuellement les maliciels ?

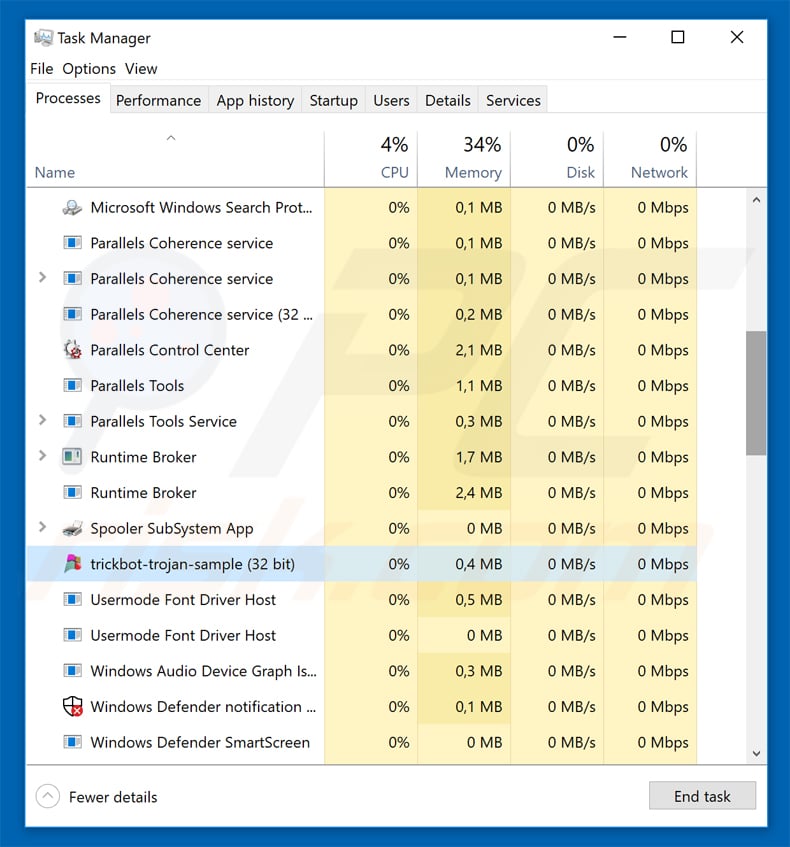

La suppression manuelle des maliciels est une tâche compliquée, il est généralement préférable de laisser les programmes antivirus ou anti-maliciel le faire automatiquement. Pour supprimer ce maliciel, nous vous recommandons d'utiliser Combo Cleaner Antivirus pour Windows. Si vous souhaitez supprimer un maliciel manuellement, la première étape consiste à identifier le nom du maliciel que vous essayez de supprimer. Voici un exemple d'un programme suspect exécuté sur l'ordinateur de l'utilisateur:

Si vous avez vérifié la liste des programmes en cours d'exécution sur votre ordinateur, par exemple en utilisant le gestionnaire de tâches et que vous avez identifié un programme qui semble suspect, vous devriez poursuivre ces étapes :

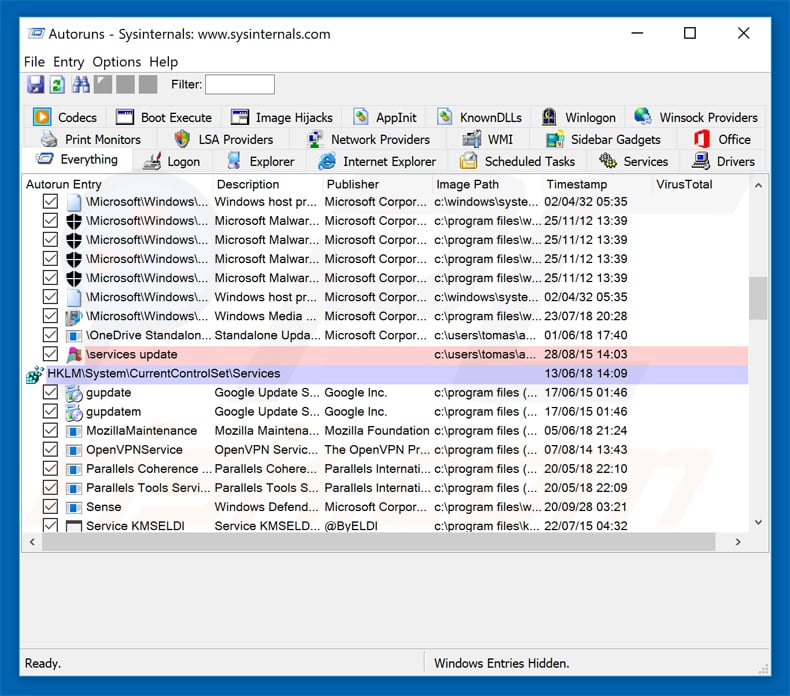

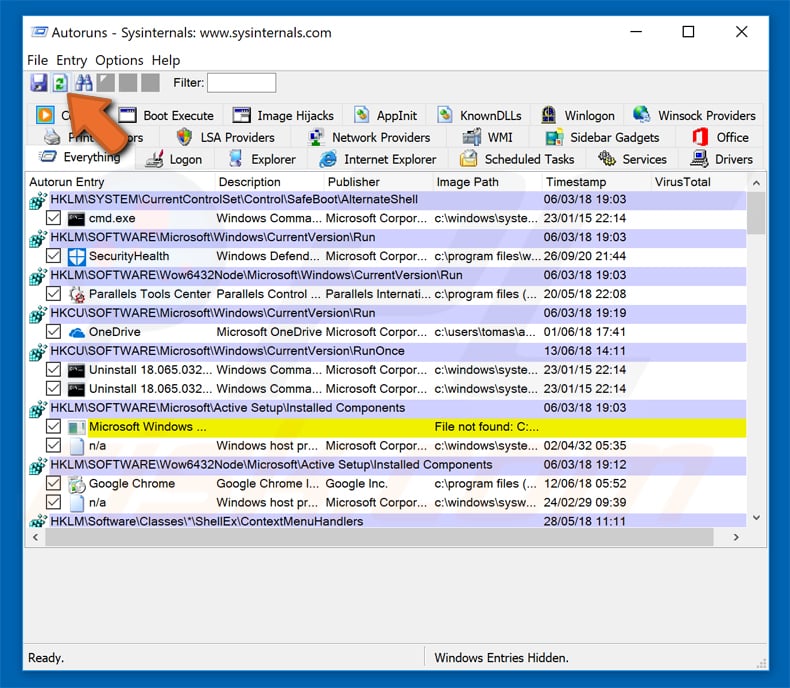

Téléchargez un programme appelé Autoruns. Ce programme affiche les applications de démarrage automatique, l'emplacement du Registre et du système de fichiers :

Téléchargez un programme appelé Autoruns. Ce programme affiche les applications de démarrage automatique, l'emplacement du Registre et du système de fichiers :

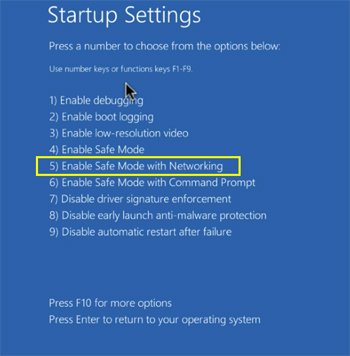

Redémarrez votre ordinateur en mode sans échec :

Redémarrez votre ordinateur en mode sans échec :

Utilisateurs de Windows XP et Windows 7 : Démarrez votre ordinateur en mode sans échec. Cliquez sur Démarrer, cliquez sur Arrêter, cliquez sur Redémarrer, cliquez sur OK. Pendant le processus de démarrage de votre ordinateur, appuyez plusieurs fois sur la touche F8 de votre clavier jusqu'à ce que le menu Options avancées de Windows s'affiche, puis sélectionnez Mode sans échec avec mise en réseau dans la liste.

Vidéo montrant comment démarrer Windows 7 en "Mode sans échec avec mise en réseau" :

Utilisateurs de Windows 8 : Démarrez Windows 8 est en mode sans échec avec mise en réseau - Allez à l'écran de démarrage de Windows 8, tapez Avancé, dans les résultats de la recherche, sélectionnez Paramètres. Cliquez sur Options de démarrage avancées, dans la fenêtre "Paramètres généraux du PC" ouverte, sélectionnez Démarrage avancé. Cliquez sur le bouton "Redémarrer maintenant". Votre ordinateur redémarre dans le menu "Options de démarrage avancées". Cliquez sur le bouton "Dépannage", puis sur le bouton "Options avancées". Dans l'écran des options avancées, cliquez sur "Paramètres de démarrage". Cliquez sur le bouton "Redémarrer". Votre PC redémarrera dans l'écran Paramètres de démarrage. Appuyez sur F5 pour démarrer en mode sans échec avec mise en réseau.

Vidéo montrant comment démarrer Windows 8 en "Mode sans échec avec mise en réseau" :

Utilisateurs Windows 10 : Cliquez sur le logo Windows et sélectionnez l'icône Alimentation. Dans le menu ouvert, cliquez sur "Redémarrer" tout en maintenant le bouton "Shift" enfoncé sur votre clavier. Dans la fenêtre "Choisir une option", cliquez sur "Dépannage", puis sélectionnez "Options avancées". Dans le menu des options avancées, sélectionnez "Paramètres de démarrage" et cliquez sur le bouton "Redémarrer". Dans la fenêtre suivante, cliquez sur le bouton "F5" de votre clavier. Cela redémarrera votre système d'exploitation en mode sans échec avec la mise en réseau.

Vidéo montrant comment démarrer Windows 10 en "Mode sans échec avec mise en réseau" :

Extrayez l'archive téléchargée et exécutez le fichier Autoruns.exe.

Extrayez l'archive téléchargée et exécutez le fichier Autoruns.exe.

Dans l'application Autoruns, cliquez sur "Options" en haut de l'écran et décochez les options "Masquer les emplacements vides" et "Masquer les entrées Windows". Après cette procédure, cliquez sur l'icône "Actualiser".

Dans l'application Autoruns, cliquez sur "Options" en haut de l'écran et décochez les options "Masquer les emplacements vides" et "Masquer les entrées Windows". Après cette procédure, cliquez sur l'icône "Actualiser".

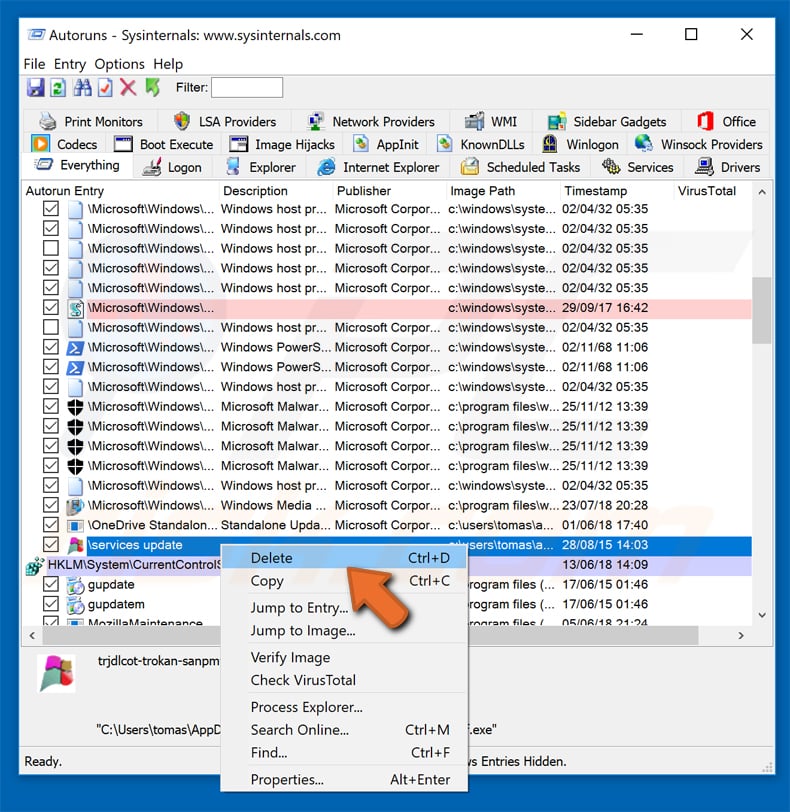

Vérifiez la liste fournie par l'application Autoruns et localisez le fichier maliciel que vous souhaitez éliminer.

Vérifiez la liste fournie par l'application Autoruns et localisez le fichier maliciel que vous souhaitez éliminer.

Vous devriez écrire le chemin complet et le nom. Notez que certains maliciels cachent leurs noms de processus sous des noms de processus Windows légitimes. A ce stade, il est très important d'éviter de supprimer les fichiers système. Après avoir localisé le programme suspect que vous souhaitez supprimer, cliquez avec le bouton droit de la souris sur son nom et choisissez "Supprimer".

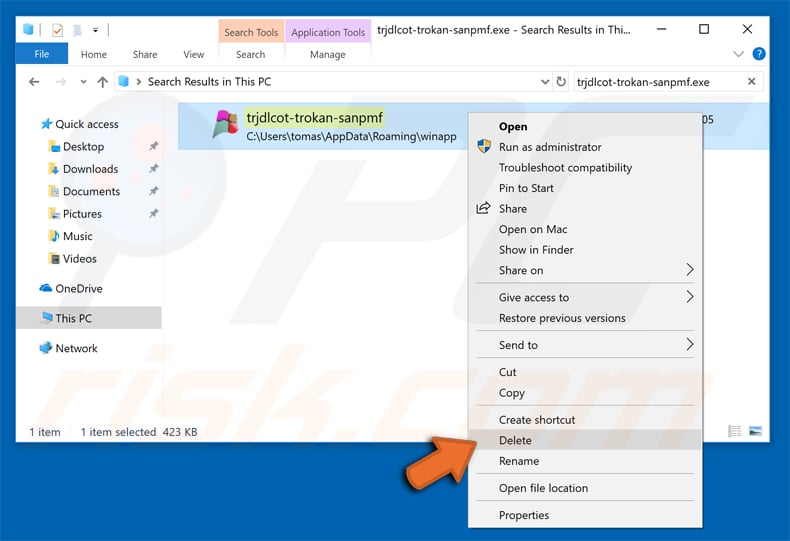

Après avoir supprimé le maliciel via l'application Autoruns (ceci garantit que le maliciel ne s'exécutera pas automatiquement au prochain démarrage du système), vous devez rechercher le nom du maliciel sur votre ordinateur. Assurez-vous d'activer les fichiers et dossiers cachés avant de continuer. Si vous trouvez le fichier du maliciel, veillez à le supprimer.

Redémarrez votre ordinateur en mode normal. Suivre ces étapes devrait vous aider à supprimer tout maliciel de votre ordinateur. Notez que la suppression manuelle des menaces nécessite des compétences informatiques avancées, il est recommandé de laisser la suppression des maliciels aux programmes antivirus et antimaliciel. Ces étapes peuvent ne pas fonctionner avec les infections malveillantes avancées. Comme toujours, il est préférable d'éviter d'être infecté par des maliciels qui tentent de les supprimer par la suite. Pour assurer la sécurité de votre ordinateur, assurez-vous d'installer les dernières mises à jour du système d'exploitation et d'utiliser un logiciel antivirus.

Pour être sûr que votre ordinateur est exempt d'infections malveillantes, nous vous recommandons de le scanner avec Combo Cleaner Antivirus pour Windows.

Partager:

Tomas Meskauskas

Chercheur expert en sécurité, analyste professionnel en logiciels malveillants

Je suis passionné par la sécurité informatique et la technologie. J'ai une expérience de plus de 10 ans dans diverses entreprises liées à la résolution de problèmes techniques informatiques et à la sécurité Internet. Je travaille comme auteur et éditeur pour PCrisk depuis 2010. Suivez-moi sur Twitter et LinkedIn pour rester informé des dernières menaces de sécurité en ligne.

Le portail de sécurité PCrisk est proposé par la société RCS LT.

Des chercheurs en sécurité ont uni leurs forces pour sensibiliser les utilisateurs d'ordinateurs aux dernières menaces en matière de sécurité en ligne. Plus d'informations sur la société RCS LT.

Nos guides de suppression des logiciels malveillants sont gratuits. Cependant, si vous souhaitez nous soutenir, vous pouvez nous envoyer un don.

Faire un donLe portail de sécurité PCrisk est proposé par la société RCS LT.

Des chercheurs en sécurité ont uni leurs forces pour sensibiliser les utilisateurs d'ordinateurs aux dernières menaces en matière de sécurité en ligne. Plus d'informations sur la société RCS LT.

Nos guides de suppression des logiciels malveillants sont gratuits. Cependant, si vous souhaitez nous soutenir, vous pouvez nous envoyer un don.

Faire un don

▼ Montrer la discussion