Ne pas faire confiance à l'arnaque par courriel "Zero day security vulnerability on Zoom app"

L'hameçonnage/arnaqueÉgalement connu sous le nom de: possible infections de maliciels

Obtenez une analyse gratuite et vérifiez si votre ordinateur est infecté.

SUPPRIMEZ-LES MAINTENANTPour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk.

Guide de suppression de l'arnaque par courriel "Zero day security vulnerability on Zoom app"

Qu'est-ce que le courriel d'arnaque "Zero day security vulnerability on Zoom" ?

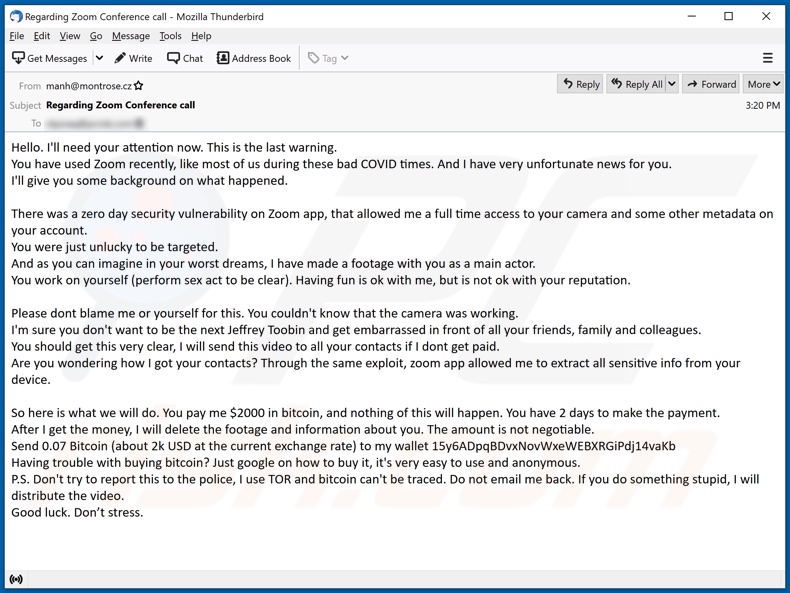

"Zero day security vulnerability on Zoom app" (Faille de sécurité Zero Day sur l'application Zoom) est le nom d'une campagne de spam qui utilise le modèle d'escroquerie de sextorsion. Le terme "campagne de spam" définit une opération de masse au cours de laquelle des milliers de courriels trompeurs sont envoyés. Les lettres, distribuées dans le cadre de cette campagne, affirment que l'expéditeur a obtenu des séquences vidéo hautement compromettantes du destinataire. Les enregistrements inexistants auraient été réalisés via une vulnérabilité trouvée dans l'application Zoom - c'est un service de conférence légitime. Ces courriels frauduleux visent à inciter les destinataires à payer une rançon pour éviter que les fausses vidéos ne soient publiées. Il faut souligner que toutes les affirmations faites par les lettres "Zero day security vulnerability on Zoom app" sont fausses.

Les courriels frauduleux (sujet/titre "Concernant la conférence téléphonique Zoom" ; peuvent varier) indiquent que le destinataire a récemment utilisé le service de conférence Zoom. En raison d'une prétendue faiblesse de la sécurité de l'application, l'expéditeur déclare avoir infiltré l'appareil du destinataire. Plus précisément, les escrocs affirment avoir eu accès à la caméra de l'appareil et aux données relatives au compte de messagerie du destinataire. Grâce à la caméra détournée, des images compromettantes (de nature sexuelle) ont été enregistrées. Les lettres menacent d'envoyer la vidéo inexistante aux contacts du destinataire (par exemple, amis, famille et collègues). Pour éviter que cela ne se produise, une rançon d'une valeur de 2000 USD en crypto-monnaie Bitcoin doit être payée dans les deux jours.

Comme mentionné dans l'introduction, aucune des informations fournies par les courriels d'arnaque "Zero day security vulnerability on Zoom app" n'est vraie. Par conséquent, les appareils des destinataires n'ont pas été infiltrés et aucune séquence compromettante n'a été enregistrée. Le but de ces lettres trompeuses est d'amener les destinataires à payer les fraudeurs. Par conséquent, les courriels frauduleux doivent être ignorés.

| Nom | Arnaque Courriel Zero Day Security Vulnerability On Zoom App |

| Type de menace | Hameçonnage, arnaque, ingénierie sociale, fraude |

| Fausse déclaration | Les courriels frauduleux prétendent qu'une vidéo compromettante du destinataire sera rendue publique, à moins qu'il ne paie une rançon. |

| Montant de la rançon | 2000 USD en crypto-monnaie Bitcoin |

| Adresse Cyber Criminel Cryptowallet | 15y6ADpqBDvxNovWxeWEBXRGiPdj14vaKb (Bitcoin) |

| Symptômes | Achats en ligne non autorisés, modification des mots de passe de compte en ligne, vol d'identité, accès illégal à l'ordinateur. |

| Méthodes de distribution | Courriels trompeurs, publicités pop-up en ligne malveillantes, techniques d'empoisonnement des moteurs de recherche, domaines mal orthographiés. |

| Dommages | Perte d'informations privées sensibles, perte monétaire, vol d'identité. |

|

Suppression des maliciels (Windows) |

Pour éliminer d'éventuelles infections par des maliciels, analysez votre ordinateur avec un logiciel antivirus légitime. Nos chercheurs en sécurité recommandent d'utiliser Combo Cleaner. Téléchargez Combo CleanerUn scanner gratuit vérifie si votre ordinateur est infecté. Pour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk. |

"I know that you visit 18+ content", "Your local network has been compromised", "I infected your computer with my private trojan", et "You have 46 Hours in order to make the payment" sont quelques exemples d'autres campagnes de sextorsions. Les courriels trompeurs sont généralement présentés comme "urgents", "importants", "prioritaires" et autre ; ils peuvent même être déguisés en courrier provenant d'institutions, d'organisations, d'entreprises, d'entreprises, de prestataires de services et d'autres entités légitimes. Les campagnes de spam sont utilisées pour diverses escroqueries, l'hameçonnage et la prolifération de maliciels. En raison de la prévalence relative des spams, il est fortement recommandé de faire preuve de prudence avec les courriels entrants.

Comment les campagnes de spam infectent-elles les ordinateurs ?

Les campagnes de spam infectent les systèmes via des fichiers virulents qui sont distribués. Des fichiers infectieux peuvent être joints aux courriels et/ou les lettres contiennent des liens de téléchargement d'un tel contenu. Les fichiers malveillants peuvent être de différents formats, par exemple des archives (RAR, ZIP, etc.), des exécutables (.exe, .run, etc.), des documents Microsoft Office et PDF, JavaScript, etc. Lorsque ces fichiers sont exécutés, lancés ou ouverts d'une manière ou d'une autre, le processus d'infection (c'est-à-dire le téléchargement/l'installation de logiciels malveillants) est lancé. Par exemple, les documents Microsoft Office infectent les systèmes en exécutant des commandes de macro malveillantes. Dans les versions de Microsoft Office publiées avant 2010, les macros sont exécutées au moment où un document est ouvert. Les versions plus récentes ont le mode "Vue protégée" qui empêche l'exécution automatique des commandes macro. Au lieu de cela, les utilisateurs sont invités à activer les macros (c'est-à-dire pour permettre le montage/contenu) et avertis des risques.

Comment éviter l'installation de maliciels ?

Afin d'éviter la propagation de maliciels par le biais de courriers électroniques non sollicités, il est fortement conseillé de ne pas ouvrir les courriers électroniques suspects et/ou non pertinents - en particulier les pièces jointes ou les liens qu'ils contiennent. Il est également recommandé d'utiliser les versions de Microsoft Office publiées après 2010. Outre les campagnes de spam, les programmes malveillants sont distribués par des sources de téléchargement peu fiables (par exemple, des sites web non officiels et gratuits d'hébergement de fichiers, des réseaux de partage poste à poste et d'autres téléchargeurs tiers), des outils d'activation illégaux ("cracking") et de fausses mises à jour. Il est donc important de n'utiliser que les canaux de téléchargement officiels et les outils/fonctions fournis par les développeurs légitimes pour activer et mettre à jour les programmes. Pour assurer la sécurité des appareils et des utilisateurs, il est primordial d'avoir une suite fiable d'anti-virus/anti-logiciel espion installée et mise à jour. Ce logiciel doit être utilisé pour effectuer des analyses régulières du système et pour supprimer les menaces détectées/potentielles. Si vous avez déjà ouvert des pièces jointes malveillantes, nous vous recommandons d'exécuter un scan avec Combo Cleaner Antivirus pour Windows pour éliminer automatiquement les maliciels infiltrés.

Texte présenté dans le courriel d'arnaque "Zero day security vulnerability on Zoom app" :

Subject: Regarding Zoom Conference call

Hello. I'll need your attention now. This is the last warning.

You have used Zoom recently, like most of us during these bad COVID times. And I have very unfortunate news for you.

I'll give you some background on what happened.

There was a zero day security vulnerability on Zoom app, that allowed me a full time access to your camera and some other metadata on your account.

You were just unlucky to be targeted.

And as you can imagine in your worst dreams, I have made a footage with you as a main actor.

You work on yourself (perform sex act to be clear). Having fun is ok with me, but is not ok with your reputation.

Please dont blame me or yourself for this. You couldn't know that the camera was working.

I'm sure you don't want to be the next Jeffrey Toobin and get embarrassed in front of all your friends, family and colleagues.

You should get this very clear, I will send this video to all your contacts if I dont get paid.

Are you wondering how I got your contacts? Through the same exploit, zoom app allowed me to extract all sensitive info from your device.

So here is what we will do. You pay me $2000 in bitcoin, and nothing of this will happen. You have 2 days to make the payment.

After I get the money, I will delete the footage and information about you. The amount is not negotiable.

Send 0.07 Bitcoin (about 2k USD at the current exchange rate) to my wallet 15y6ADpqBDvxNovWxeWEBXRGiPdj14vaKb

Having trouble with buying bitcoin? Just google on how to buy it, it's very easy to use and anonymous.

P.S. Don't try to report this to the police, I use TOR and bitcoin can't be traced. Do not email me back. If you do something stupid, I will distribute the video.

Good luck. Don’t stress.

Suppression automatique et instantanée des maliciels :

La suppression manuelle des menaces peut être un processus long et compliqué qui nécessite des compétences informatiques avancées. Combo Cleaner est un outil professionnel de suppression automatique des maliciels qui est recommandé pour se débarrasser de ces derniers. Téléchargez-le en cliquant sur le bouton ci-dessous :

TÉLÉCHARGEZ Combo CleanerEn téléchargeant n'importe quel logiciel listé sur ce site web vous acceptez notre Politique de Confidentialité et nos Conditions d’Utilisation. Pour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk.

Menu rapide :

- Qu'est-ce que la "Zero day security vulnerability on Zoom app" ?

- ETAPE 1. Suppression manuelle des éventuelles infections de maliciels.

- ETAPE 2. Vérifiez si votre ordinateur est propre.

Comment supprimer manuellement les maliciels ?

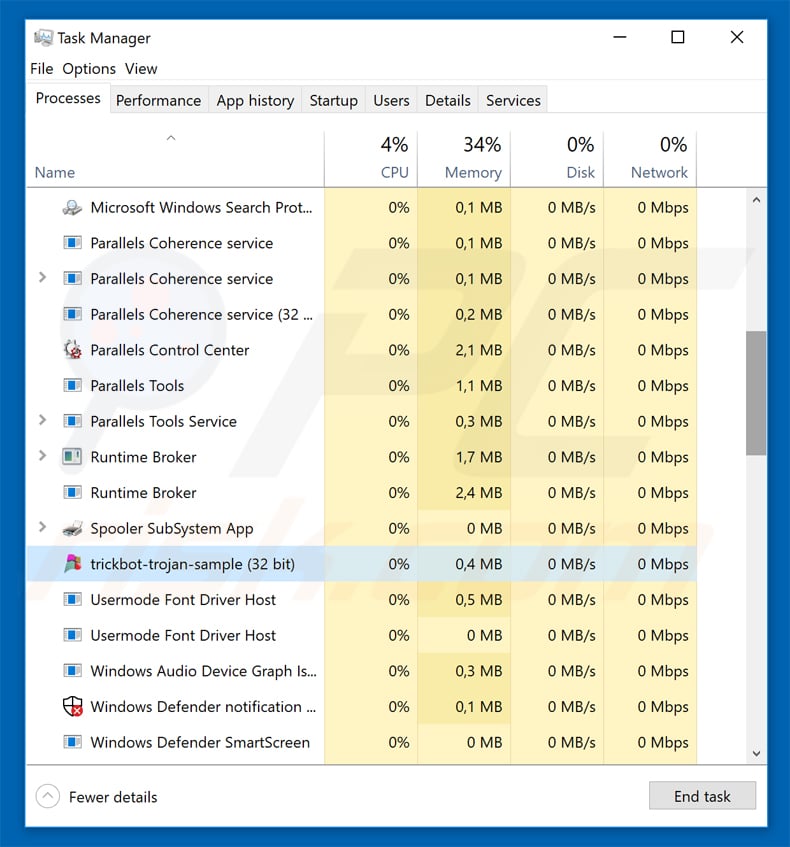

La suppression manuelle des maliciels est une tâche compliquée, il est généralement préférable de laisser les programmes antivirus ou anti-maliciel le faire automatiquement. Pour supprimer ce maliciel, nous vous recommandons d'utiliser Combo Cleaner Antivirus pour Windows. Si vous souhaitez supprimer un maliciel manuellement, la première étape consiste à identifier le nom du maliciel que vous essayez de supprimer. Voici un exemple d'un programme suspect exécuté sur l'ordinateur de l'utilisateur:

Si vous avez vérifié la liste des programmes en cours d'exécution sur votre ordinateur, par exemple en utilisant le gestionnaire de tâches et que vous avez identifié un programme qui semble suspect, vous devriez poursuivre ces étapes :

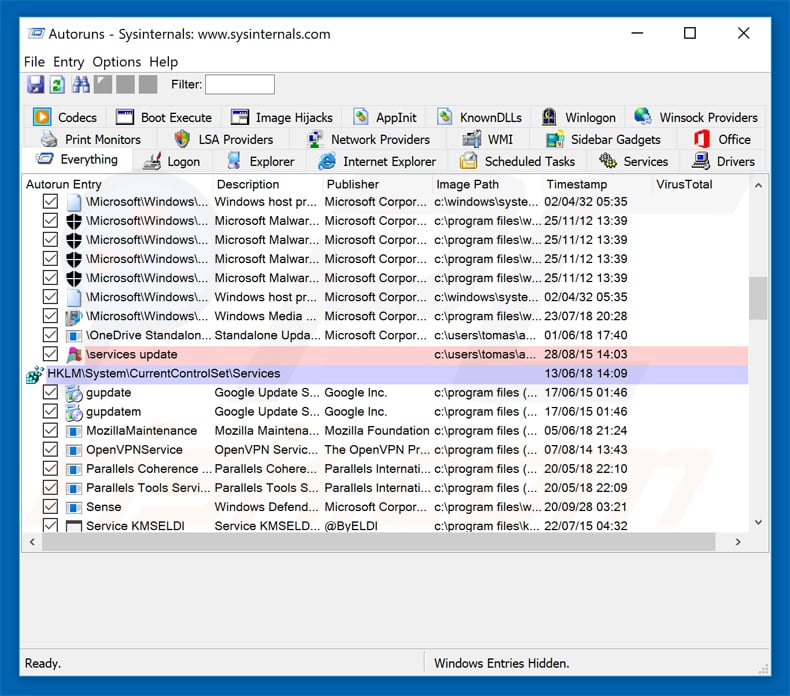

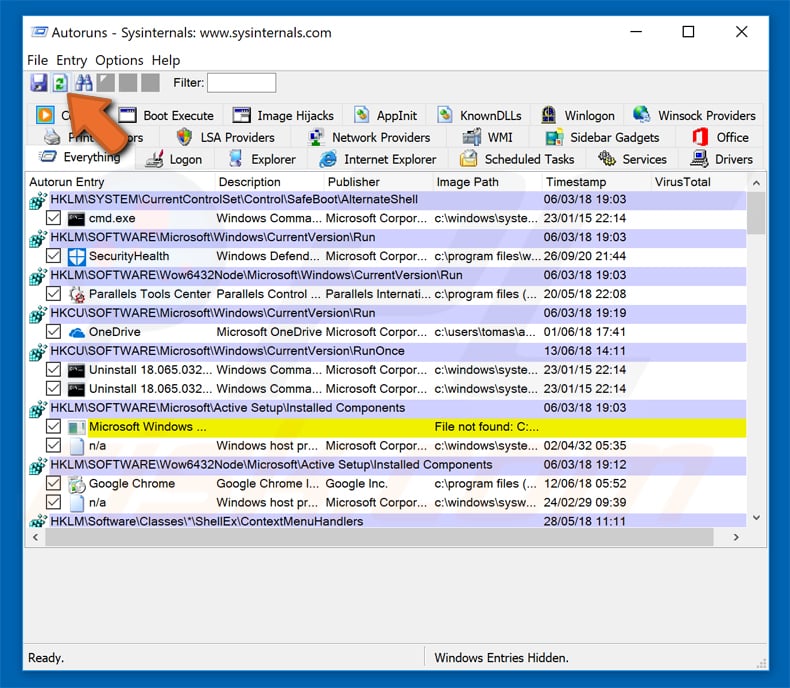

Téléchargez un programme appelé Autoruns. Ce programme affiche les applications de démarrage automatique, l'emplacement du Registre et du système de fichiers :

Téléchargez un programme appelé Autoruns. Ce programme affiche les applications de démarrage automatique, l'emplacement du Registre et du système de fichiers :

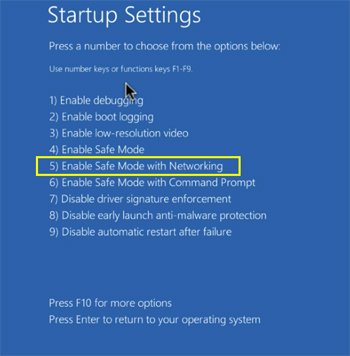

Redémarrez votre ordinateur en mode sans échec :

Redémarrez votre ordinateur en mode sans échec :

Utilisateurs de Windows XP et Windows 7 : Démarrez votre ordinateur en mode sans échec. Cliquez sur Démarrer, cliquez sur Arrêter, cliquez sur Redémarrer, cliquez sur OK. Pendant le processus de démarrage de votre ordinateur, appuyez plusieurs fois sur la touche F8 de votre clavier jusqu'à ce que le menu Options avancées de Windows s'affiche, puis sélectionnez Mode sans échec avec mise en réseau dans la liste.

Vidéo montrant comment démarrer Windows 7 en "Mode sans échec avec mise en réseau" :

Utilisateurs de Windows 8 : Démarrez Windows 8 est en mode sans échec avec mise en réseau - Allez à l'écran de démarrage de Windows 8, tapez Avancé, dans les résultats de la recherche, sélectionnez Paramètres. Cliquez sur Options de démarrage avancées, dans la fenêtre "Paramètres généraux du PC" ouverte, sélectionnez Démarrage avancé. Cliquez sur le bouton "Redémarrer maintenant". Votre ordinateur redémarre dans le menu "Options de démarrage avancées". Cliquez sur le bouton "Dépannage", puis sur le bouton "Options avancées". Dans l'écran des options avancées, cliquez sur "Paramètres de démarrage". Cliquez sur le bouton "Redémarrer". Votre PC redémarrera dans l'écran Paramètres de démarrage. Appuyez sur F5 pour démarrer en mode sans échec avec mise en réseau.

Vidéo montrant comment démarrer Windows 8 en "Mode sans échec avec mise en réseau" :

Utilisateurs Windows 10 : Cliquez sur le logo Windows et sélectionnez l'icône Alimentation. Dans le menu ouvert, cliquez sur "Redémarrer" tout en maintenant le bouton "Shift" enfoncé sur votre clavier. Dans la fenêtre "Choisir une option", cliquez sur "Dépannage", puis sélectionnez "Options avancées". Dans le menu des options avancées, sélectionnez "Paramètres de démarrage" et cliquez sur le bouton "Redémarrer". Dans la fenêtre suivante, cliquez sur le bouton "F5" de votre clavier. Cela redémarrera votre système d'exploitation en mode sans échec avec la mise en réseau.

Vidéo montrant comment démarrer Windows 10 en "Mode sans échec avec mise en réseau" :

Extrayez l'archive téléchargée et exécutez le fichier Autoruns.exe.

Extrayez l'archive téléchargée et exécutez le fichier Autoruns.exe.

Dans l'application Autoruns, cliquez sur "Options" en haut de l'écran et décochez les options "Masquer les emplacements vides" et "Masquer les entrées Windows". Après cette procédure, cliquez sur l'icône "Actualiser".

Dans l'application Autoruns, cliquez sur "Options" en haut de l'écran et décochez les options "Masquer les emplacements vides" et "Masquer les entrées Windows". Après cette procédure, cliquez sur l'icône "Actualiser".

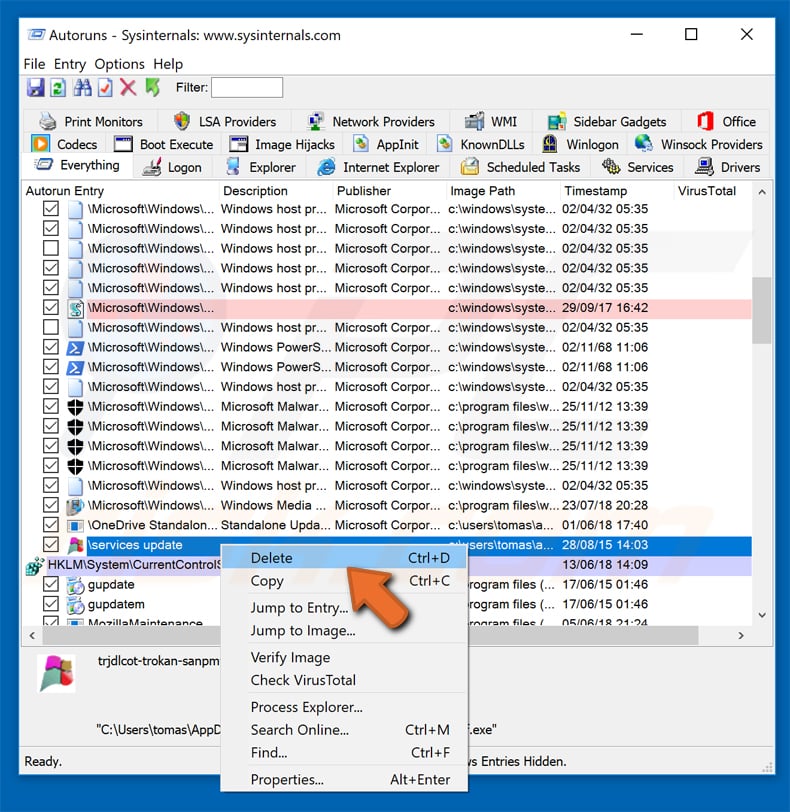

Vérifiez la liste fournie par l'application Autoruns et localisez le fichier maliciel que vous souhaitez éliminer.

Vérifiez la liste fournie par l'application Autoruns et localisez le fichier maliciel que vous souhaitez éliminer.

Vous devriez écrire le chemin complet et le nom. Notez que certains maliciels cachent leurs noms de processus sous des noms de processus Windows légitimes. A ce stade, il est très important d'éviter de supprimer les fichiers système. Après avoir localisé le programme suspect que vous souhaitez supprimer, cliquez avec le bouton droit de la souris sur son nom et choisissez "Supprimer".

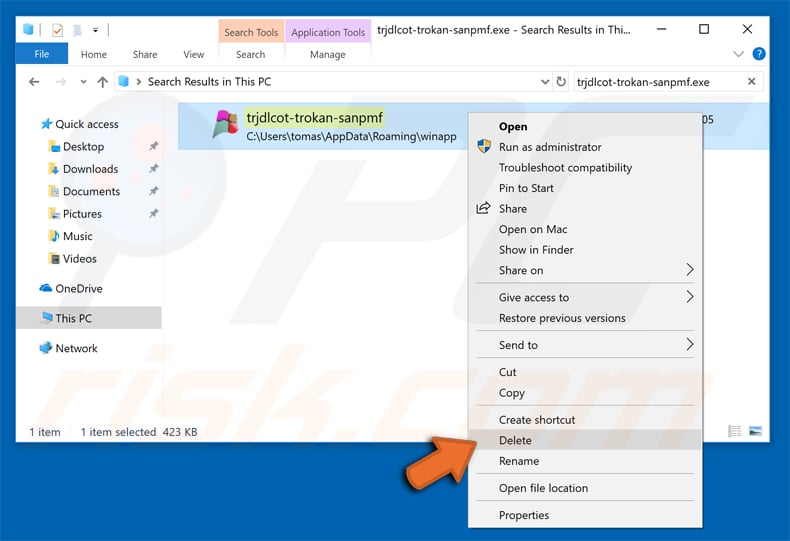

Après avoir supprimé le maliciel via l'application Autoruns (ceci garantit que le maliciel ne s'exécutera pas automatiquement au prochain démarrage du système), vous devez rechercher le nom du maliciel sur votre ordinateur. Assurez-vous d'activer les fichiers et dossiers cachés avant de continuer. Si vous trouvez le fichier du maliciel, veillez à le supprimer.

Redémarrez votre ordinateur en mode normal. Suivre ces étapes devrait vous aider à supprimer tout maliciel de votre ordinateur. Notez que la suppression manuelle des menaces nécessite des compétences informatiques avancées, il est recommandé de laisser la suppression des maliciels aux programmes antivirus et antimaliciel. Ces étapes peuvent ne pas fonctionner avec les infections malveillantes avancées. Comme toujours, il est préférable d'éviter d'être infecté par des maliciels qui tentent de les supprimer par la suite. Pour assurer la sécurité de votre ordinateur, assurez-vous d'installer les dernières mises à jour du système d'exploitation et d'utiliser un logiciel antivirus.

Pour être sûr que votre ordinateur est exempt d'infections malveillantes, nous vous recommandons de le scanner avec Combo Cleaner Antivirus pour Windows.

Partager:

Tomas Meskauskas

Chercheur expert en sécurité, analyste professionnel en logiciels malveillants

Je suis passionné par la sécurité informatique et la technologie. J'ai une expérience de plus de 10 ans dans diverses entreprises liées à la résolution de problèmes techniques informatiques et à la sécurité Internet. Je travaille comme auteur et éditeur pour PCrisk depuis 2010. Suivez-moi sur Twitter et LinkedIn pour rester informé des dernières menaces de sécurité en ligne.

Le portail de sécurité PCrisk est proposé par la société RCS LT.

Des chercheurs en sécurité ont uni leurs forces pour sensibiliser les utilisateurs d'ordinateurs aux dernières menaces en matière de sécurité en ligne. Plus d'informations sur la société RCS LT.

Nos guides de suppression des logiciels malveillants sont gratuits. Cependant, si vous souhaitez nous soutenir, vous pouvez nous envoyer un don.

Faire un donLe portail de sécurité PCrisk est proposé par la société RCS LT.

Des chercheurs en sécurité ont uni leurs forces pour sensibiliser les utilisateurs d'ordinateurs aux dernières menaces en matière de sécurité en ligne. Plus d'informations sur la société RCS LT.

Nos guides de suppression des logiciels malveillants sont gratuits. Cependant, si vous souhaitez nous soutenir, vous pouvez nous envoyer un don.

Faire un don

▼ Montrer la discussion