Ne pas faire confiance aux affirmations d'escroquerie par courriel "this is not a formal email"

L'hameçonnage/arnaqueÉgalement connu sous le nom de: possible infections de maliciels

Obtenez une analyse gratuite et vérifiez si votre ordinateur est infecté.

SUPPRIMEZ-LES MAINTENANTPour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk.

Guide de suppression de l'arnaque "This is not a formal email"

Qu'est-ce que la lettre d'escroquerie "this is not a formal email" ?

"This is not a formal email" (Ceci n'est pas un courriel formel) est le nom d'une campagne d'escroquerie - une opération à grande échelle au cours de laquelle des milliers de courriels trompeurs sont envoyés. Cette campagne utilise le modèle d'escroquerie de sextorsion. En d'autres termes, l'expéditeur de la lettre proclame avoir réalisé une vidéo explicite et compromettante du destinataire - et menace de la faire connaître à moins qu'il ne soit payé. Il faut souligner qu'aucune des informations fournies par ces courriels n'est vraie. Plus important encore, l'enregistrement n'existe pas réellement. Par conséquent, les lettres "this is not a formal email" doivent être ignorées.

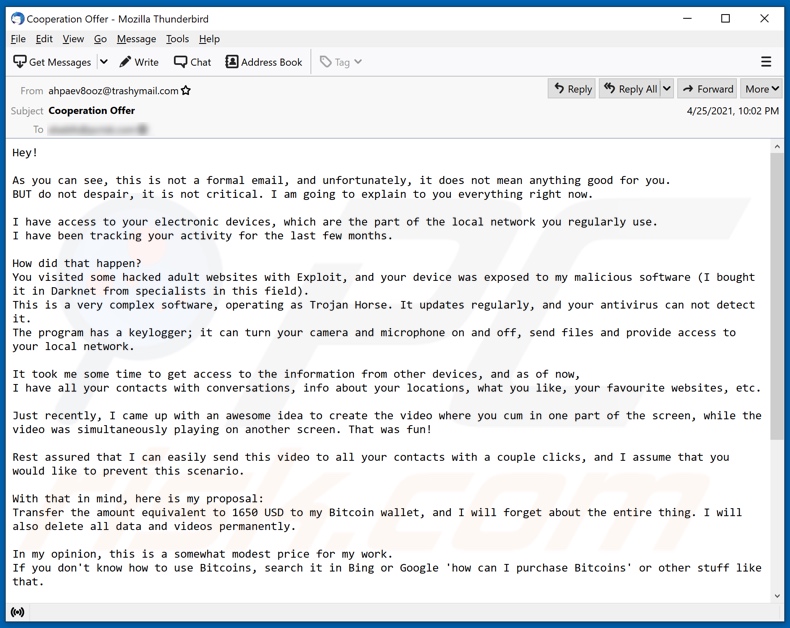

Les lettres d'arnaque "this is not a formal email" (objet/titre " Cooperation Offer" (Offre de coopération) ; peut varier) prétendent faussement avoir infecté les appareils des destinataires avec un maliciel quelques mois auparavant. Le programme malveillant imaginaire est censé être capable d'effectuer des enregistrements via les caméras et les microphones des appareils, d'enregistrer les frappes au clavier, de s'auto-actualiser (pour éviter la détection par les logiciels antivirus), d'envoyer des fichiers et d'accéder aux réseaux locaux. L'expéditeur affirme avoir obtenu l'activité de navigation des destinataires (URL visitées, pages consultées, etc.), les listes de contacts, la géolocalisation et d'autres données vulnérables. Le nœud de l'arnaque réside dans l'affirmation fallacieuse selon laquelle une vidéo compromettante a été créée à partir d'enregistrements des destinataires pendant qu'ils regardaient des contenus pour adultes. Le faux cheval de Troie aurait réussi à s'infiltrer dans les appareils par le biais d'un tel site Web. Les courriels d'escroquerie demandent aux destinataires de payer 1650 USD en crypto-monnaie Bitcoin - pour empêcher l'envoi de la vidéo inexistante à leurs contacts. La rançon doit être payée dans les 55 heures. L'expéditeur menace également de rendre l'enregistrement public en ligne s'il découvre que les destinataires ont mentionné le courriel à quelqu'un. Comme indiqué dans l'introduction, "this is not a formal email" est une escroquerie, et aucune de ses menaces ne peut être mise à exécution par les escrocs. Par conséquent, il est fortement conseillé de ne pas tenir compte de ce courriel et d'autres semblables.

| Nom | This Is Not A Formal Email Scam |

| Type de menace | Hameçonnage, arnaque, ingénierie sociale, fraude |

| Fausse déclaration | Les courriels frauduleux affirment qu'une vidéo explicite de nature sexuelle mettant en vedette le destinataire a été obtenue par l'expéditeur. |

| Montant de la rançon | 1650 USD en crypto-monnaie Bitcoin |

| Adresse du Portefeuille Electronique du Cyber Criminel | 1Cg1X5xS6wkLqPksNcsVzm41Mf24PsrE1 (Bitcoin) |

| Symptômes | Achats en ligne non autorisés, modification des mots de passe de compte en ligne, vol d'identité, accès illégal à l'ordinateur. |

| Méthodes de distribution | Courriels trompeurs, publicités pop-up en ligne malhonnêtes, techniques d'empoisonnement des moteurs de recherche, domaines mal orthographiés. |

| Dommages | Perte d'informations privées sensibles, perte monétaire, vol d'identité. |

|

Suppression des maliciels (Windows) |

Pour éliminer d'éventuelles infections par des maliciels, analysez votre ordinateur avec un logiciel antivirus légitime. Nos chercheurs en sécurité recommandent d'utiliser Combo Cleaner. Téléchargez Combo CleanerUn scanner gratuit vérifie si votre ordinateur est infecté. Pour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk. |

"I have to share bad news with you", "I monitored your device on the net for a long time", "Within 96 hours I'll ruin your prestige", "I am a professional programmer who specializes in hacking", et "I have got two not really pleasant news for you" sont quelques exemples d'autres campagnes de spam de sextorsion. Les lettres trompeuses peuvent être déguisées d'une grande variété de façons et faire des déclarations également variées afin de générer des revenus aux frais de l'utilisateur. Ces courriels peuvent être utilisés pour différentes escroqueries, l'hameçonnage et la prolifération de maliciels (par exemple, des chevaux de Troie, des rançongiciels, etc.). En raison de l'étendue des courriers indésirables, il est fortement recommandé de faire preuve de prudence avec les courriels entrants.

Comment les campagnes de spam infectent-elles les ordinateurs ?

Les campagnes de spam propagent des maliciels via des fichiers infectieux distribués par leur intermédiaire. Des fichiers virulents peuvent être joints aux courriels frauduleux et/ou les lettres peuvent contenir des liens de téléchargement de ce contenu. Ces fichiers peuvent être de différents formats, par exemple, des documents Microsoft Office et PDF, des archives (ZIP, RAR, etc.), des exécutables (.exe, .run, etc.), JavaScript, etc. Lorsque les fichiers sont exécutés, lancés ou ouverts d'une manière ou d'une autre, le processus d'infection (téléchargement/installation de maliciels) est déclenché. Par exemple, les documents Microsoft Office provoquent des infections en exécutant des commandes de macro malveillantes. Ce processus est automatique (démarré à l'ouverture d'un document) dans les versions de Microsoft Office publiées avant 2010. Les versions plus récentes ont le mode "Vue protégée" qui empêche l'exécution immédiate des macros. Au lieu de cela, on demande aux utilisateurs d'activer l'édition/contenu (macro-commandes) et on les avertit des risques potentiels.

Comment éviter l'installation de maliciels ?

Les courriels suspects et non pertinents ne doivent pas être ouverts, en particulier les pièces jointes ou les liens qu'ils contiennent. Il est recommandé d'utiliser les versions de Microsoft Office publiées après 2010. Cependant, les maliciels ne prolifèrent pas exclusivement dans les campagnes de spam. Ils sont également distribués via des canaux de téléchargement non fiables (par exemple, des sites Web d'hébergement de fichiers non officiels et gratuits, des réseaux de partage Peer-to-Peer et d'autres téléchargeurs tiers), des outils d'activation illégaux ("crack") et de fausses mises à jour. Par conséquent, il est conseillé de n'utiliser que des sources de téléchargement officielles et vérifiées. De plus, tous les programmes doivent être activés et mis à jour avec des outils/fonctions fournis par des développeurs légitimes. Pour garantir la sécurité des appareils/utilisateurs, il est essentiel de disposer d'une suite antivirus/anti-logiciel espion fiable installée et tenue à jour. Par ailleurs, ce logiciel doit être utilisé pour exécuter des analyses régulières du système et supprimer les menaces et les problèmes détectés. Si vous avez déjà ouvert des pièces jointes malveillantes, nous vous recommandons d'exécuter une analyse avec Combo Cleaner Antivirus pour Windows pour éliminer automatiquement les maliciels infiltrés.

Texte présenté dans la lettre d'arnaque "this is not a formal email" :

Subject: Cooperation Offer

Hey!

As you can see, this is not a formal email, and unfortunately, it does not mean anything good for you.

BUT do not despair, it is not critical. I am going to explain to you everything right now.

I have access to your electronic devices, which are the part of the local network you regularly use.

I have been tracking your activity for the last few months.

How did that happen?

You visited some hacked adult websites with Exploit, and your device was exposed to my malicious software (I bought it in Darknet from specialists in this field).

This is a very complex software, operating as Trojan Horse. It updates regularly, and your antivirus can not detect it.

The program has a keylogger; it can turn your camera and microphone on and off, send files and provide access to your local network.

It took me some time to get access to the information from other devices, and as of now,

I have all your contacts with conversations, info about your locations, what you like, your favourite websites, etc.

Just recently, I came up with an awesome idea to create the video where you cum in one part of the screen, while the video was simultaneously playing on another screen. That was fun!

Rest assured that I can easily send this video to all your contacts with a couple clicks, and I assume that you would like to prevent this scenario.

With that in mind, here is my proposal:

Transfer the amount equivalent to 1650 USD to my Bitcoin wallet, and I will forget about the entire thing. I will also delete all data and videos permanently.

In my opinion, this is a somewhat modest price for my work.

If you don't know how to use Bitcoins, search it in Bing or Google 'how can I purchase Bitcoins' or other stuff like that.

My Bitcoin wallet: 1Cg1X5xS6wkLqPksNcsVzm41Mf24PsrE1

You have 55 hours to reply and you should also bear the following in mind:

It makes no sense to reply me - the address has been generated automatically.

It makes no sense to complain either, since the letter along with my Bitcoin wallet cannot be tracked.

Everything has been orchestrated precisely.

If I ever detect that you mentioned anything about this letter to anyone - the video will be immediately shared, and your contacts will be the first to receive it.

Following that, the video will be posted on the web!

Remember! Time tracking will start as soon as you open this email, I am monitoring this!

Good luck and take it easy! It was just bad luck, next time please be careful.

Apparence de la lettre d'arnaque "this is not a formal email" (GIF) :

Suppression automatique et instantanée des maliciels :

La suppression manuelle des menaces peut être un processus long et compliqué qui nécessite des compétences informatiques avancées. Combo Cleaner est un outil professionnel de suppression automatique des maliciels qui est recommandé pour se débarrasser de ces derniers. Téléchargez-le en cliquant sur le bouton ci-dessous :

TÉLÉCHARGEZ Combo CleanerEn téléchargeant n'importe quel logiciel listé sur ce site web vous acceptez notre Politique de Confidentialité et nos Conditions d’Utilisation. Pour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk.

Menu rapide :

- Qu'est-ce que "this is not a formal email" ?

- ÉTAPE 1. Suppression manuelle des éventuelles infections de maliciels.

- ÉTAPE 2. Vérifiez si votre ordinateur est propre.

Comment supprimer manuellement les maliciels ?

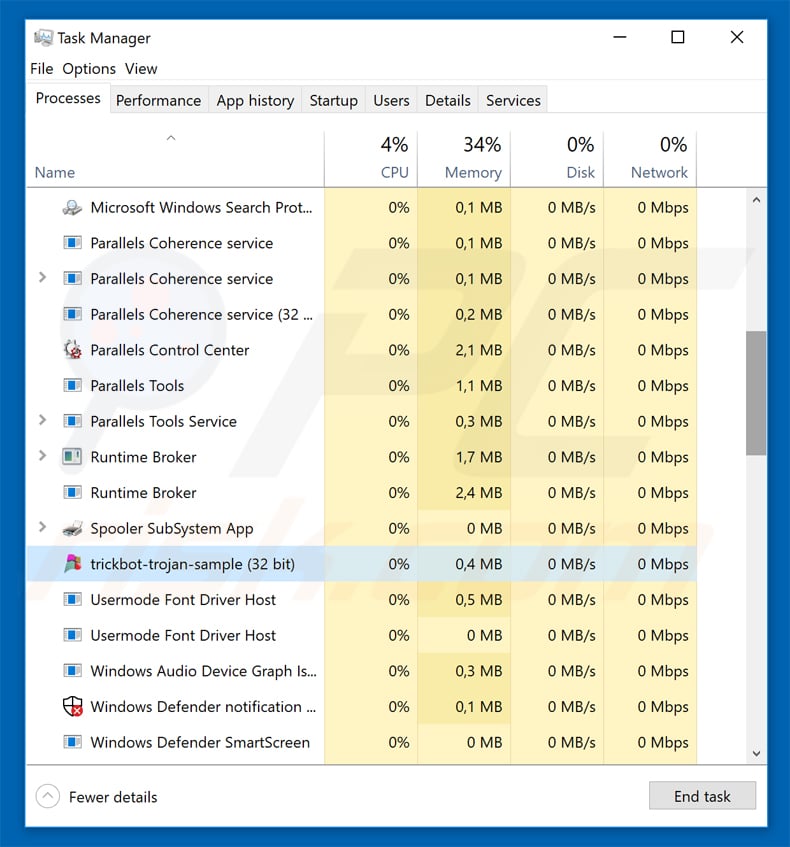

La suppression manuelle des maliciels est une tâche compliquée, il est généralement préférable de laisser les programmes antivirus ou anti-maliciel le faire automatiquement. Pour supprimer ce maliciel, nous vous recommandons d'utiliser Combo Cleaner Antivirus pour Windows. Si vous souhaitez supprimer un maliciel manuellement, la première étape consiste à identifier le nom du maliciel que vous essayez de supprimer. Voici un exemple d'un programme suspect exécuté sur l'ordinateur de l'utilisateur:

Si vous avez vérifié la liste des programmes en cours d'exécution sur votre ordinateur, par exemple en utilisant le gestionnaire de tâches et que vous avez identifié un programme qui semble suspect, vous devriez poursuivre ces étapes :

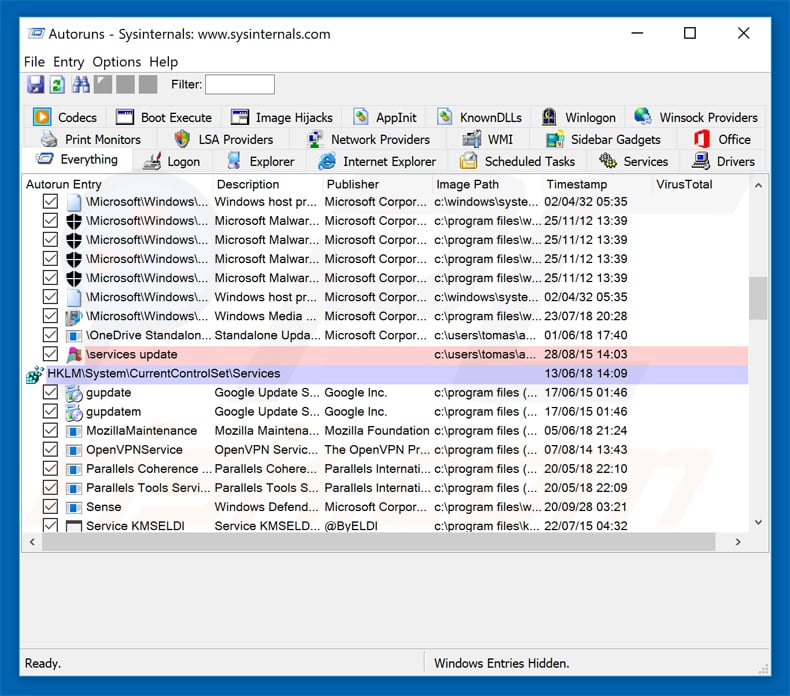

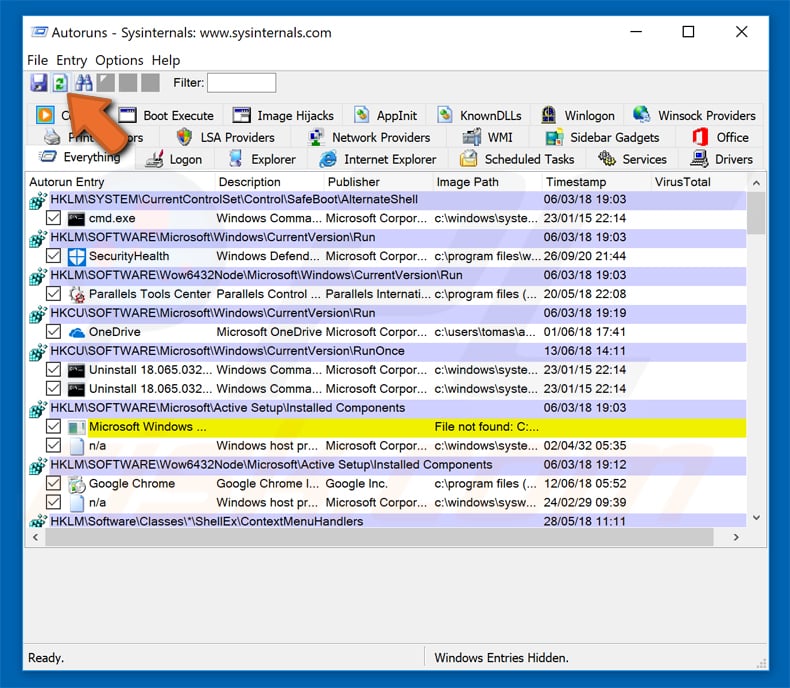

Téléchargez un programme appelé Autoruns. Ce programme affiche les applications de démarrage automatique, l'emplacement du Registre et du système de fichiers :

Téléchargez un programme appelé Autoruns. Ce programme affiche les applications de démarrage automatique, l'emplacement du Registre et du système de fichiers :

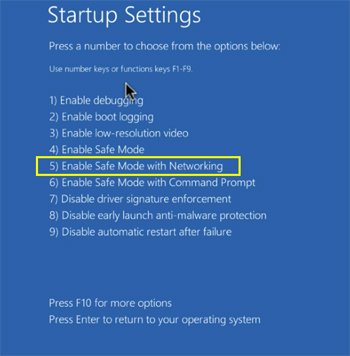

Redémarrez votre ordinateur en mode sans échec :

Redémarrez votre ordinateur en mode sans échec :

Utilisateurs de Windows XP et Windows 7 : Démarrez votre ordinateur en mode sans échec. Cliquez sur Démarrer, cliquez sur Arrêter, cliquez sur Redémarrer, cliquez sur OK. Pendant le processus de démarrage de votre ordinateur, appuyez plusieurs fois sur la touche F8 de votre clavier jusqu'à ce que le menu Options avancées de Windows s'affiche, puis sélectionnez Mode sans échec avec mise en réseau dans la liste.

Vidéo montrant comment démarrer Windows 7 en "Mode sans échec avec mise en réseau" :

Utilisateurs de Windows 8 : Démarrez Windows 8 est en mode sans échec avec mise en réseau - Allez à l'écran de démarrage de Windows 8, tapez Avancé, dans les résultats de la recherche, sélectionnez Paramètres. Cliquez sur Options de démarrage avancées, dans la fenêtre "Paramètres généraux du PC" ouverte, sélectionnez Démarrage avancé. Cliquez sur le bouton "Redémarrer maintenant". Votre ordinateur redémarre dans le menu "Options de démarrage avancées". Cliquez sur le bouton "Dépannage", puis sur le bouton "Options avancées". Dans l'écran des options avancées, cliquez sur "Paramètres de démarrage". Cliquez sur le bouton "Redémarrer". Votre PC redémarrera dans l'écran Paramètres de démarrage. Appuyez sur F5 pour démarrer en mode sans échec avec mise en réseau.

Vidéo montrant comment démarrer Windows 8 en "Mode sans échec avec mise en réseau" :

Utilisateurs Windows 10 : Cliquez sur le logo Windows et sélectionnez l'icône Alimentation. Dans le menu ouvert, cliquez sur "Redémarrer" tout en maintenant le bouton "Shift" enfoncé sur votre clavier. Dans la fenêtre "Choisir une option", cliquez sur "Dépannage", puis sélectionnez "Options avancées". Dans le menu des options avancées, sélectionnez "Paramètres de démarrage" et cliquez sur le bouton "Redémarrer". Dans la fenêtre suivante, cliquez sur le bouton "F5" de votre clavier. Cela redémarrera votre système d'exploitation en mode sans échec avec la mise en réseau.

Vidéo montrant comment démarrer Windows 10 en "Mode sans échec avec mise en réseau" :

Extrayez l'archive téléchargée et exécutez le fichier Autoruns.exe.

Extrayez l'archive téléchargée et exécutez le fichier Autoruns.exe.

Dans l'application Autoruns, cliquez sur "Options" en haut de l'écran et décochez les options "Masquer les emplacements vides" et "Masquer les entrées Windows". Après cette procédure, cliquez sur l'icône "Actualiser".

Dans l'application Autoruns, cliquez sur "Options" en haut de l'écran et décochez les options "Masquer les emplacements vides" et "Masquer les entrées Windows". Après cette procédure, cliquez sur l'icône "Actualiser".

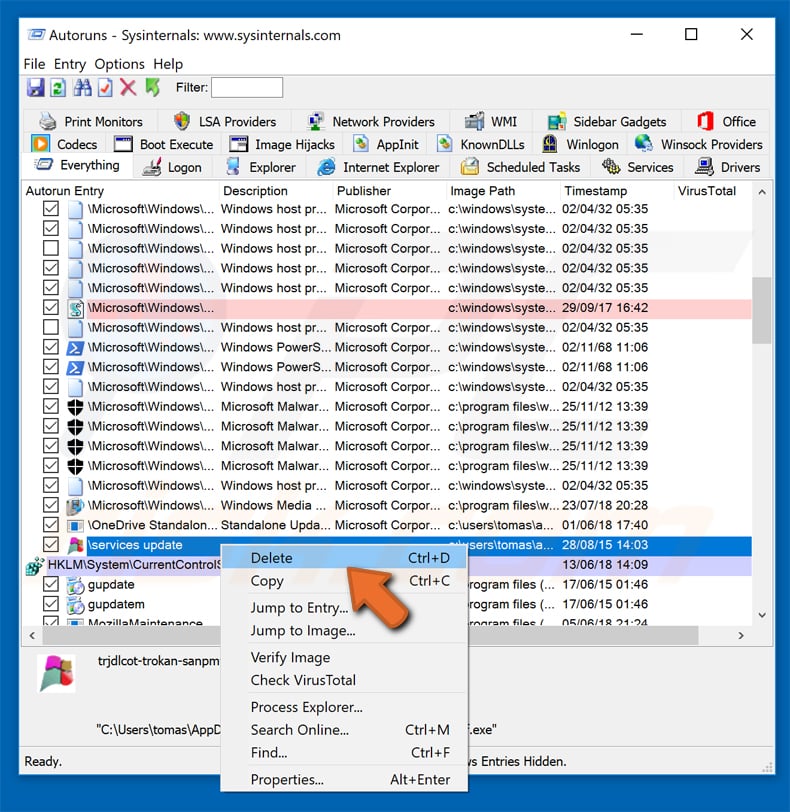

Vérifiez la liste fournie par l'application Autoruns et localisez le fichier maliciel que vous souhaitez éliminer.

Vérifiez la liste fournie par l'application Autoruns et localisez le fichier maliciel que vous souhaitez éliminer.

Vous devriez écrire le chemin complet et le nom. Notez que certains maliciels cachent leurs noms de processus sous des noms de processus Windows légitimes. A ce stade, il est très important d'éviter de supprimer les fichiers système. Après avoir localisé le programme suspect que vous souhaitez supprimer, cliquez avec le bouton droit de la souris sur son nom et choisissez "Supprimer".

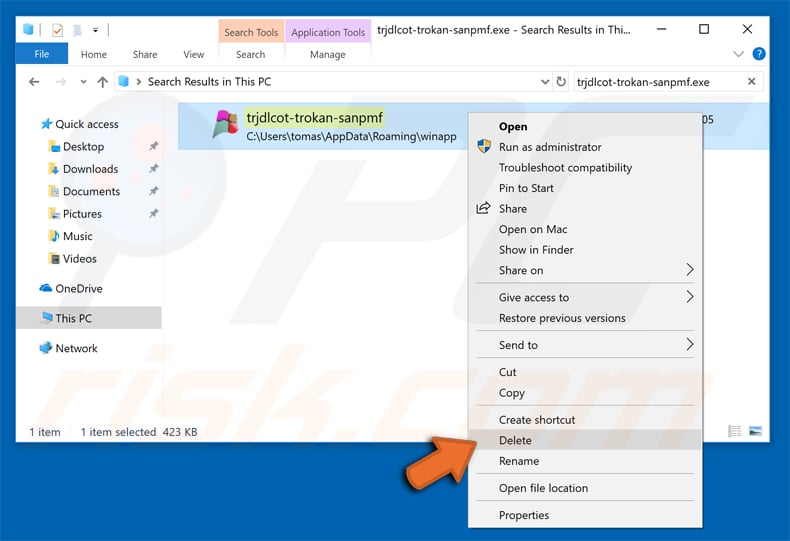

Après avoir supprimé le maliciel via l'application Autoruns (ceci garantit que le maliciel ne s'exécutera pas automatiquement au prochain démarrage du système), vous devez rechercher le nom du maliciel sur votre ordinateur. Assurez-vous d'activer les fichiers et dossiers cachés avant de continuer. Si vous trouvez le fichier du maliciel, veillez à le supprimer.

Redémarrez votre ordinateur en mode normal. Suivre ces étapes devrait vous aider à supprimer tout maliciel de votre ordinateur. Notez que la suppression manuelle des menaces nécessite des compétences informatiques avancées, il est recommandé de laisser la suppression des maliciels aux programmes antivirus et antimaliciel. Ces étapes peuvent ne pas fonctionner avec les infections malveillantes avancées. Comme toujours, il est préférable d'éviter d'être infecté par des maliciels qui tentent de les supprimer par la suite. Pour assurer la sécurité de votre ordinateur, assurez-vous d'installer les dernières mises à jour du système d'exploitation et d'utiliser un logiciel antivirus.

Pour être sûr que votre ordinateur est exempt d'infections malveillantes, nous vous recommandons de le scanner avec Combo Cleaner Antivirus pour Windows.

Partager:

Tomas Meskauskas

Chercheur expert en sécurité, analyste professionnel en logiciels malveillants

Je suis passionné par la sécurité informatique et la technologie. J'ai une expérience de plus de 10 ans dans diverses entreprises liées à la résolution de problèmes techniques informatiques et à la sécurité Internet. Je travaille comme auteur et éditeur pour PCrisk depuis 2010. Suivez-moi sur Twitter et LinkedIn pour rester informé des dernières menaces de sécurité en ligne.

Le portail de sécurité PCrisk est proposé par la société RCS LT.

Des chercheurs en sécurité ont uni leurs forces pour sensibiliser les utilisateurs d'ordinateurs aux dernières menaces en matière de sécurité en ligne. Plus d'informations sur la société RCS LT.

Nos guides de suppression des logiciels malveillants sont gratuits. Cependant, si vous souhaitez nous soutenir, vous pouvez nous envoyer un don.

Faire un donLe portail de sécurité PCrisk est proposé par la société RCS LT.

Des chercheurs en sécurité ont uni leurs forces pour sensibiliser les utilisateurs d'ordinateurs aux dernières menaces en matière de sécurité en ligne. Plus d'informations sur la société RCS LT.

Nos guides de suppression des logiciels malveillants sont gratuits. Cependant, si vous souhaitez nous soutenir, vous pouvez nous envoyer un don.

Faire un don

▼ Montrer la discussion