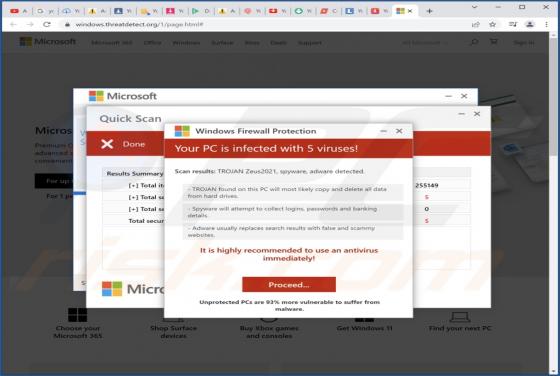

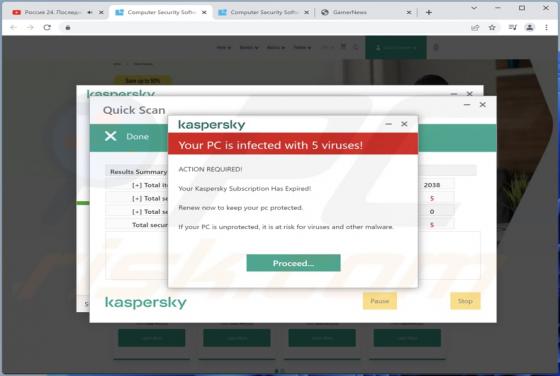

POP-UP Arnaque Kaspersky - Your PC Is infected With 5 viruses!

Nous avons rencontré cette escroquerie pop-up en examinant d'autres pages qui utilisent des réseaux publicitaires malveillants (sites qui affichent des publicités louches et ouvrent des pages non fiables). Le but de cette arnaque est de faire croire aux visiteurs que leur ordinateur est infecté pa