Comment supprimer le maliciel TCLBanker du système d'exploitation

de TroieÉgalement connu sous le nom de: TCLBanker virus

Obtenez une analyse gratuite et vérifiez si votre ordinateur est infecté.

SUPPRIMEZ-LES MAINTENANTPour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk.

Quel type de malware est TCLBanker ?

TCLBanker est un trojan bancaire qui cible les utilisateurs au Brésil en surveillant silencieusement leurs navigateurs et en s'activant lorsqu'ils visitent l'un des 59 sites bancaires, fintech ou de cryptomonnaie surveillés. Une fois déclenché, il superpose une fausse interface convaincante par-dessus la véritable session bancaire de la victime pour récolter les identifiants de connexion tout en permettant aux opérateurs d'observer et de manipuler à distance la machine infectée.

Selon les recherches d'Elastic Security Labs, TCLBanker est considéré comme une mise à jour significative des anciennes familles de trojans bancaires brésiliens connues sous les noms de Maverick et SORVEPOTEL. La campagne est suivie en interne sous le nom REF3076. Au moment de l'analyse, plusieurs composants étaient encore en cours de développement, ce qui suggère que le malware en était à un stade opérationnel précoce.

Le malware se présente sous la forme d'un installateur légitime du logiciel Logitech et, une fois actif, se propage davantage en détournant les comptes WhatsApp et Outlook de l'utilisateur infecté pour envoyer des messages de phishing à ses contacts.

Présentation de TCLBanker

Le composant bancaire principal de TCLBanker, étiqueté en interne Tcl.Agent, utilise UI Automation pour surveiller en permanence la barre d'adresse des navigateurs web populaires. Dès qu'une victime accède à l'un des 59 domaines bancaires, fintech ou de cryptomonnaie brésiliens ciblés, le malware établit une connexion WebSocket avec son serveur de commande et contrôle et notifie l'opérateur qu'une victime est active sur un site bancaire.

Avec une session ouverte, l'attaquant peut déployer une superposition plein écran basée sur WPF qui recouvre entièrement la fenêtre du navigateur de la victime. Ces superpositions peuvent afficher de fausses pages de connexion bancaire convaincantes, de faux écrans de progression de mise à jour Windows et des invites de phishing vocal (vishing) - le tout conçu pour inciter la victime à transmettre ses identifiants ou à autoriser une transaction frauduleuse sans réaliser que l'interface est factice.

Capacités d'accès et de contrôle à distance

Au-delà du système de superposition, TCLBanker offre aux opérateurs une gamme d'outils à distance pendant une session active. Ils peuvent prendre des captures d'écran, diffuser l'écran de la victime en direct, enregistrer les frappes clavier via un enregistreur de frappe intégré, intercepter le contenu du presse-papiers et exécuter des commandes shell directement sur la machine infectée.

Pour empêcher les victimes de fermer la superposition ou de changer de fenêtre, TCLBanker bloque activement plusieurs raccourcis clavier - notamment Tab, Échap, Alt+F4, Impr. écran et la touche Windows - et tue le Gestionnaire des tâches toutes les 500 millisecondes si la victime tente de l'ouvrir. Les superpositions sont également masquées des outils de capture d'écran grâce au drapeau WDA_EXCLUDEFROMCAPTURE, de sorte qu'elles ne peuvent pas être facilement documentées ou remarquées via un logiciel d'enregistrement.

Modules ver : propagation automatique via WhatsApp et Outlook

TCLBanker inclut deux composants de type ver suivis sous le nom Tcl.WppBot. Le premier détourne la session authentifiée du navigateur WhatsApp Web de la victime pour envoyer silencieusement des messages de phishing à tous ses contacts. Le second utilise l'automatisation COM pour envoyer des e-mails de phishing directement via le propre compte Outlook de la victime.

Parce que ces messages proviennent d'un compte réel et de confiance plutôt que d'un expéditeur inconnu, les destinataires sont beaucoup plus susceptibles d'ouvrir le lien ou la pièce jointe et d'exécuter eux-mêmes le programme d'installation. Chaque machine nouvellement infectée devient alors un autre point de distribution, permettant au malware de se propager à travers les réseaux sociaux sans que l'attaquant ait besoin d'exploiter une infrastructure supplémentaire.

Applications ciblées

TCLBanker surveille la navigation dans Chrome, Firefox, Microsoft Edge, Brave, Opera et Vivaldi. Il surveille les visites vers 59 domaines bancaires, fintech et de cryptomonnaie brésiliens - une liste qui comprend les grandes banques de détail, les plateformes de paiement numérique et les plateformes d'échange de cryptomonnaies opérant au Brésil.

Les modules ver ciblent spécifiquement WhatsApp Web (accessible via l'un des navigateurs surveillés) et Microsoft Outlook pour la propagation automatique. Le géorepérage du malware vérifie la locale en portugais brésilien, les identifiants régionaux et la disposition du clavier avant de s'activer, de sorte qu'il se ferme silencieusement sur les machines en dehors de son profil cible prévu.

Persistance et évasion des défenses

Pour survivre aux redémarrages, TCLBanker copie son répertoire d'application dans %LocalAppData%\LogiAI et enregistre une tâche planifiée masquée nommée RuntimeOptimizeService avec un déclencheur de connexion, de sorte qu'il redémarre automatiquement à chaque connexion de l'utilisateur.

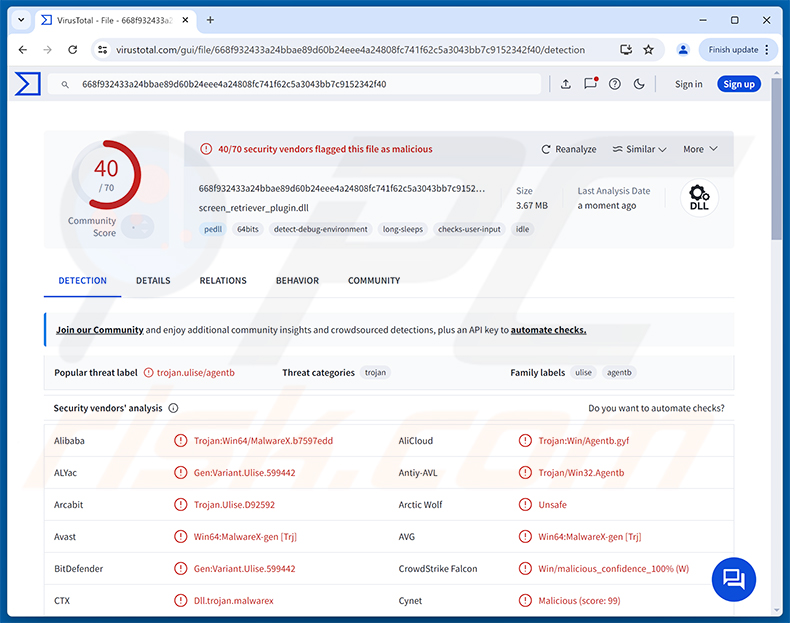

L'infection initiale repose sur le chargement latéral de DLL : un exécutable légitime Logitech charge une DLL malveillante screen_retriever_plugin.dll placée à côté de lui, qui déchiffre et exécute la charge utile principale en mémoire sans écrire de fichiers évidents sur le disque. Le déchiffrement de la charge utile lui-même est conditionné par l'environnement - il échoue silencieusement si le malware détecte qu'il s'exécute dans un bac à sable, un environnement d'analyse automatisé ou une plateforme de virtualisation.

Avant de s'activer, TCLBanker effectue au moins six vérifications anti-débogage, recherche les logiciels de virtualisation (VMware, VirtualBox, KVM, Xen, Parallels, QEMU), analyse les noms d'utilisateur associés aux bacs à sable, vérifie que la machine dispose d'au moins 64 Go d'espace disque, 2 Go de RAM et deux cœurs de processeur, et corrige la journalisation ETW (Event Tracing for Windows) pour réduire la détection par les outils de surveillance de sécurité. Un sous-système de surveillance vérifie également en permanence la présence de débogueurs et d'outils d'instrumentation pendant l'exécution du malware.

| Nom | TCLBanker virus |

| Type De Menace | Cheval de Troie bancaire, Cheval de Troie, Cheval de Troie d'accès à distance (RAT) |

| Noms De Détection | Avast (Win64:MalwareX-gen [Trj]), Combo Cleaner (Gen:Variant.Ulise.599442), ESET-NOD32 (Win64/Agent.IXI Trojan), Kaspersky (HEUR:Trojan.Win32.Agentb.gen), Microsoft (Trojan:Win32/Malgent), Liste complète (VirusTotal) |

| Symptômes | Les chevaux de Troie bancaires sont conçus pour s'infiltrer furtivement dans l'ordinateur de la victime et rester silencieux, de sorte qu'aucun symptôme particulier n'est clairement visible sur une machine infectée. |

| Méthodes De Distribution | Programme d'installation logiciel trojanisé (Logitech Logi AI Prompt Builder), chargement latéral de DLL, messages WhatsApp envoyés depuis des comptes infectés, e-mails de phishing envoyés depuis des comptes Outlook infectés. |

| Dommages | Identifiants bancaires et informations personnelles volés, usurpation d'identité, pertes financières, transactions bancaires non autorisées, ordinateur de la victime ajouté à un botnet. |

|

Suppression des maliciels (Windows) |

Pour éliminer d'éventuelles infections par des maliciels, analysez votre ordinateur avec un logiciel antivirus légitime. Nos chercheurs en sécurité recommandent d'utiliser Combo Cleaner. Téléchargez Combo CleanerUn scanner gratuit vérifie si votre ordinateur est infecté. Pour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk. |

Conclusion

TCLBanker est un cheval de Troie bancaire sophistiqué qui combine la collecte d'identifiants, le contrôle de session à distance en temps réel et l'auto-propagation pour cibler spécifiquement les utilisateurs de services bancaires en ligne brésiliens. Ses protections anti-analyse approfondies, sa diffusion par chargement latéral de DLL et sa capacité à se propager via les propres comptes de confiance des victimes le rendent plus difficile que la moyenne à détecter et à contenir.

Les victimes peuvent faire face à des transactions financières non autorisées, au vol d'identifiants de connexion bancaire, à l'usurpation d'identité et à une compromission plus large de leurs comptes grâce à l'accès shell que les opérateurs obtiennent pendant une session active. Le malware doit être supprimé du système immédiatement.

D'autres exemples de chevaux de Troie bancaires sont CHAVECLOAK, Ares et Javali.

Comment TCLBanker s'est-il infiltré dans mon ordinateur ?

Selon Elastic Security Labs, TCLBanker est distribué sous la forme d'une version trojanisée du programme d'installation Logitech Logi AI Prompt Builder, empaqueté dans une archive ZIP. Lorsque la victime exécute le MSI, un exécutable légitime Logitech est amené à charger une DLL malveillante (screen_retriever_plugin.dll) placée à côté de lui - une technique appelée chargement latéral de DLL. Cette DLL déchiffre ensuite et exécute la charge utile du cheval de Troie bancaire en mémoire.

Une fois qu'une machine est infectée, TCLBanker se propage automatiquement. Il prend le contrôle de la session authentifiée du navigateur WhatsApp Web de la victime pour envoyer des messages de phishing à tous ses contacts, et utilise le propre compte Outlook de la victime via l'automatisation COM pour envoyer des e-mails de phishing aux destinataires de son carnet d'adresses. Parce que les messages proviennent d'un compte réel et reconnu, les destinataires sont plus susceptibles de leur faire confiance et d'exécuter le lien d'installation qu'ils contiennent.

Plus généralement, les menaces de ce type atteignent également les victimes par le biais d'e-mails de phishing non sollicités provenant d'expéditeurs inconnus, de publicités malveillantes, de faux sites de téléchargement de logiciels et de cracks logiciels et de générateurs de clés partagés via les réseaux torrent et de partage de fichiers.

Comment éviter l'installation de malwares ?

Soyez prudent face aux messages inattendus - même provenant de personnes que vous connaissez. Si un contact WhatsApp ou l'e-mail d'un collègue contient un lien ou une pièce jointe inhabituelle que vous n'attendiez pas, vérifiez auprès de cette personne par un canal séparé avant de cliquer ou de télécharger quoi que ce soit. Téléchargez les logiciels uniquement depuis les sites web officiels des développeurs ou les boutiques d'applications vérifiées, et méfiez-vous des programmes d'installation livrés sous forme de fichiers ZIP provenant de sources inconnues. Maintenez votre système d'exploitation et toutes vos applications à jour afin que les vulnérabilités connues ne puissent pas être exploitées avant que vous ne les corrigiez.

Évitez les logiciels piratés, les générateurs de clés et les outils d'activation non officiels, car ils figurent parmi les vecteurs de diffusion les plus courants des chevaux de Troie bancaires et des malwares similaires. Utilisez un programme de sécurité réputé et effectuez des analyses régulièrement pour détecter les menaces qui échappent aux défenses initiales. Si vous pensez que votre ordinateur est déjà infecté, nous vous recommandons d'exécuter une analyse avec Combo Cleaner Antivirus pour Windows pour éliminer automatiquement les malwares infiltrés.

Suppression automatique et instantanée des maliciels :

La suppression manuelle des menaces peut être un processus long et compliqué qui nécessite des compétences informatiques avancées. Combo Cleaner est un outil professionnel de suppression automatique des maliciels qui est recommandé pour se débarrasser de ces derniers. Téléchargez-le en cliquant sur le bouton ci-dessous :

TÉLÉCHARGEZ Combo CleanerEn téléchargeant n'importe quel logiciel listé sur ce site web vous acceptez notre Politique de Confidentialité et nos Conditions d’Utilisation. Pour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk.

Menu rapide :

- Qu'est-ce que TCLBanker ?

- ÉTAPE 1. Suppression manuelle du malware TCLBanker.

- ÉTAPE 2. Vérifiez si votre ordinateur est propre.

Comment supprimer manuellement les malwares ?

La suppression manuelle des malwares est une tâche compliquée - il est généralement préférable de laisser les programmes antivirus ou anti-malware le faire automatiquement. Pour supprimer ce malware, nous recommandons d'utiliser Combo Cleaner Antivirus pour Windows.

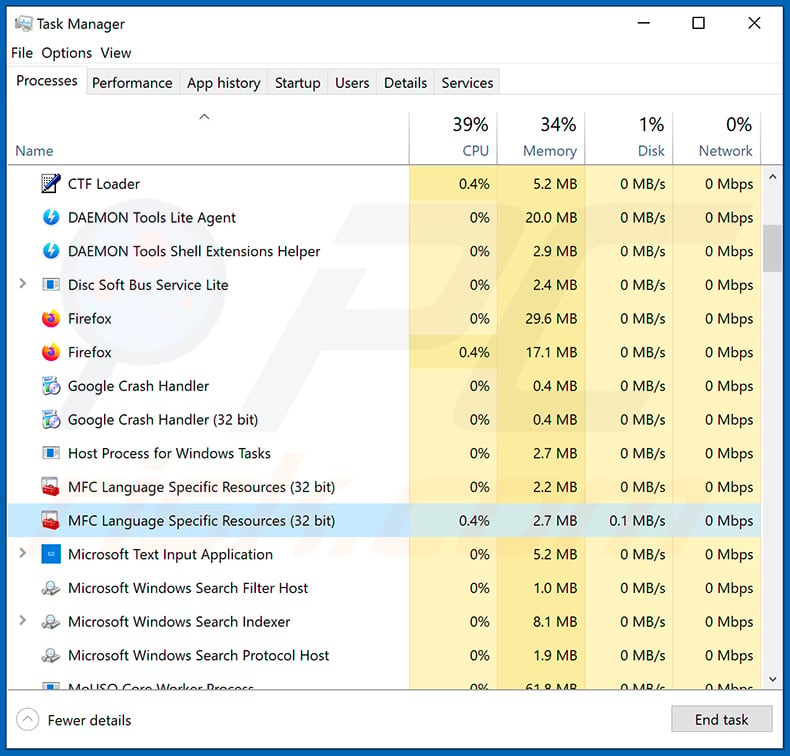

Si vous souhaitez supprimer les malwares manuellement, la première étape consiste à identifier le nom du malware que vous essayez de supprimer. Voici un exemple de programme suspect s'exécutant sur l'ordinateur d'un utilisateur :

Si vous avez vérifié la liste des programmes s'exécutant sur votre ordinateur, par exemple en utilisant le gestionnaire des tâches, et identifié un programme qui semble suspect, vous devez continuer avec les étapes suivantes :

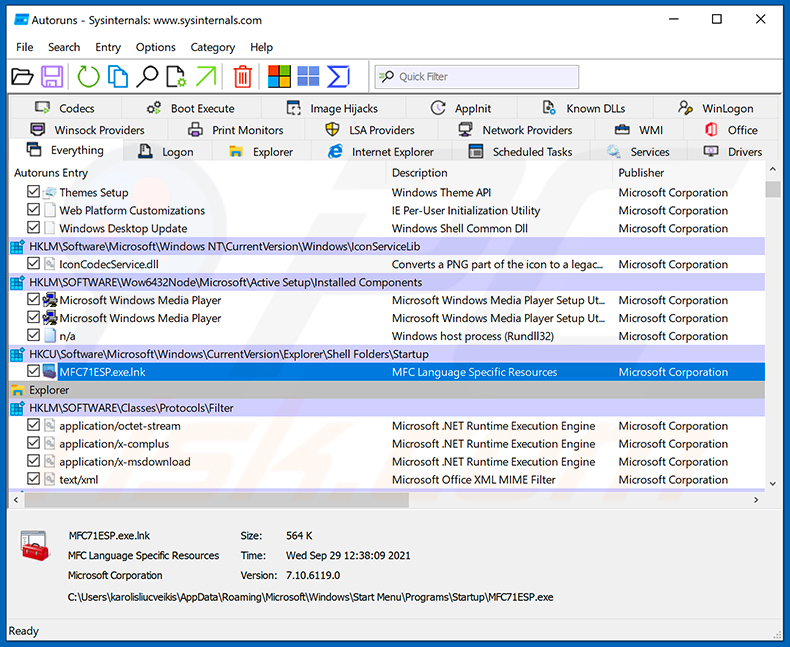

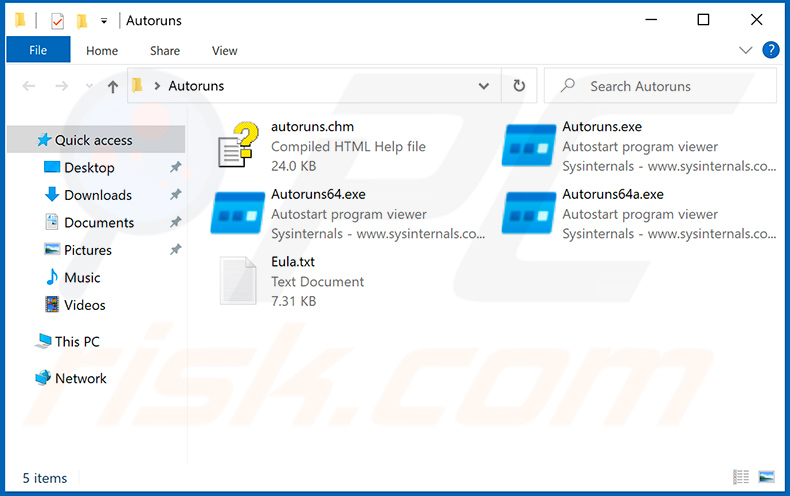

Téléchargez un programme appelé Autoruns. Ce programme affiche les applications à démarrage automatique, le Registre et les emplacements du système de fichiers :

Téléchargez un programme appelé Autoruns. Ce programme affiche les applications à démarrage automatique, le Registre et les emplacements du système de fichiers :

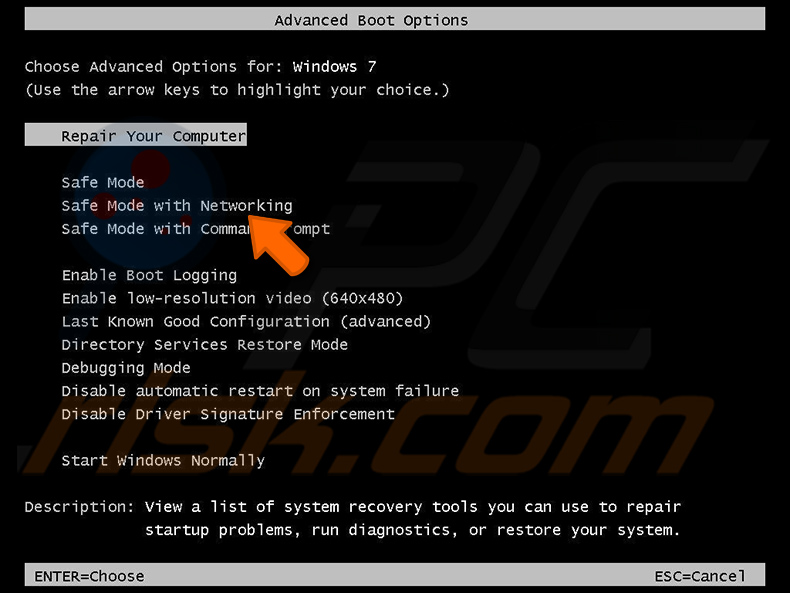

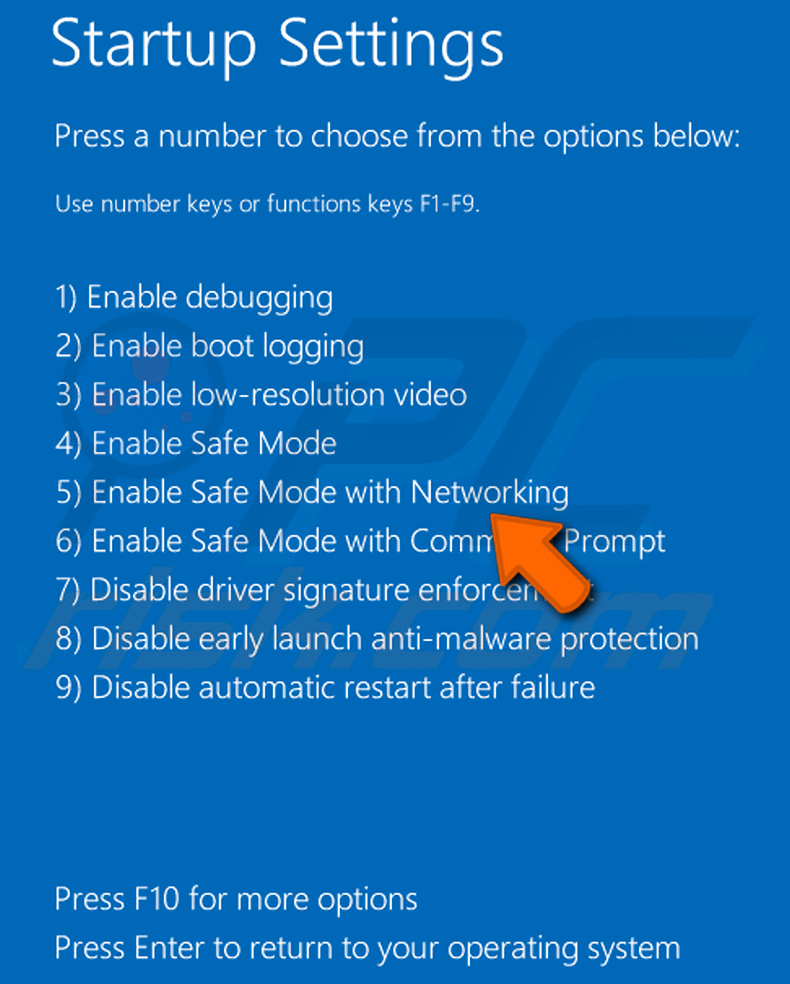

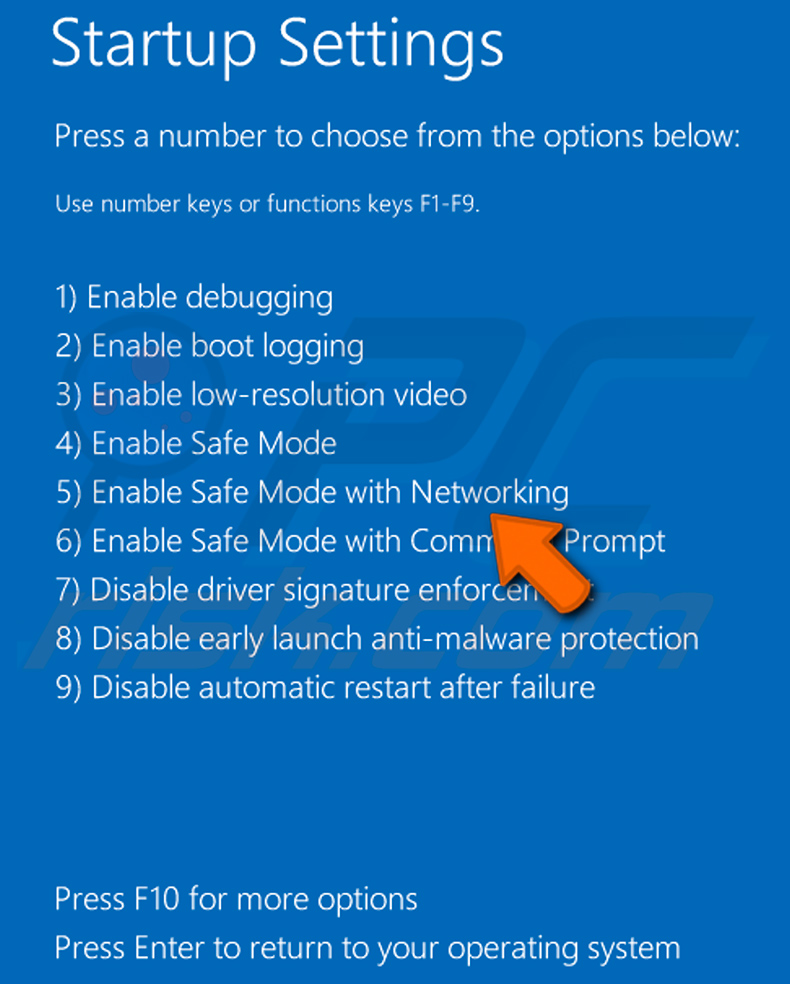

Redémarrez votre ordinateur en Mode sans échec :

Redémarrez votre ordinateur en Mode sans échec :

Utilisateurs de Windows XP et Windows 7 : Démarrez votre ordinateur en Mode sans échec. Cliquez sur Démarrer, cliquez sur Arrêter, cliquez sur Redémarrer, cliquez sur OK. Pendant le processus de démarrage de votre ordinateur, appuyez plusieurs fois sur la touche F8 de votre clavier jusqu'à ce que le menu Options avancées de Windows apparaisse, puis sélectionnez Mode sans échec avec mise en réseau dans la liste.

Vidéo montrant comment démarrer Windows 7 en « Mode sans échec avec mise en réseau » :

Utilisateurs de Windows 8 : Démarrez Windows 8 en Mode sans échec avec mise en réseau - Accédez à l'écran de démarrage de Windows 8, tapez Avancé, dans les résultats de recherche, sélectionnez Paramètres. Cliquez sur Options de démarrage avancées, dans la fenêtre « Paramètres généraux du PC » ouverte, sélectionnez Démarrage avancé.

Cliquez sur le bouton « Redémarrer maintenant ». Votre ordinateur redémarrera dans le « menu des options de démarrage avancées ». Cliquez sur le bouton « Résolution des problèmes », puis cliquez sur le bouton « Options avancées ». Dans l'écran des options avancées, cliquez sur « Paramètres de démarrage ».

Cliquez sur le bouton « Redémarrer ». Votre PC redémarrera sur l'écran des paramètres de démarrage. Appuyez sur F5 pour démarrer en Mode sans échec avec mise en réseau.

Vidéo montrant comment démarrer Windows 8 en « Mode sans échec avec mise en réseau » :

Utilisateurs de Windows 10 : Cliquez sur le logo Windows et sélectionnez l'icône Alimentation. Dans le menu ouvert, cliquez sur « Redémarrer » tout en maintenant la touche « Maj » enfoncée sur votre clavier. Dans la fenêtre « Choisir une option », cliquez sur « Résolution des problèmes », puis sélectionnez « Options avancées ».

Dans le menu des options avancées, sélectionnez « Paramètres de démarrage » et cliquez sur le bouton « Redémarrer ». Dans la fenêtre suivante, vous devez cliquer sur la touche « F5 » de votre clavier. Cela redémarrera votre système d'exploitation en mode sans échec avec mise en réseau.

Vidéo montrant comment démarrer Windows 10 en « Mode sans échec avec mise en réseau » :

Extrayez l'archive téléchargée et exécutez le fichier Autoruns.exe.

Extrayez l'archive téléchargée et exécutez le fichier Autoruns.exe.

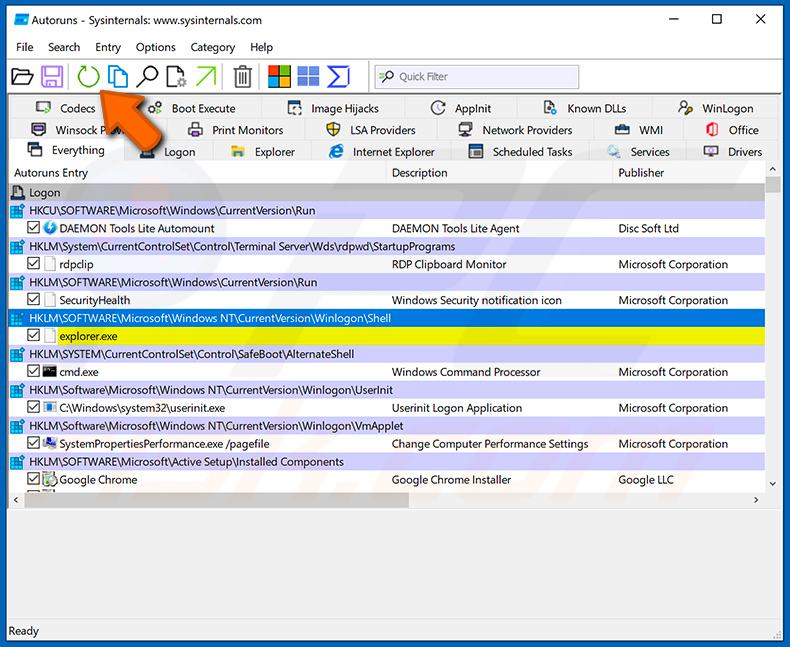

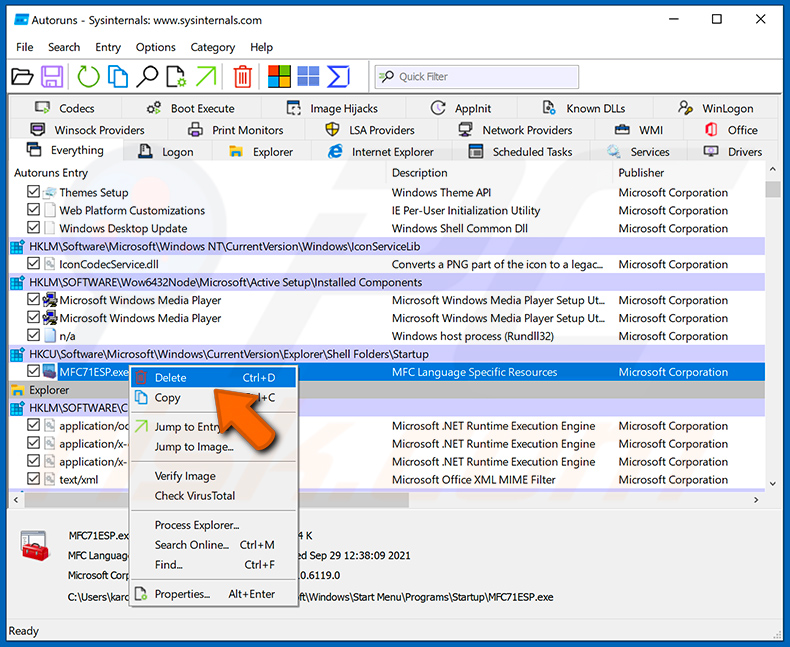

Dans l'application Autoruns, cliquez sur « Options » en haut et décochez les options « Masquer les emplacements vides » et « Masquer les entrées Windows ». Après cette procédure, cliquez sur l'icône « Actualiser ».

Dans l'application Autoruns, cliquez sur « Options » en haut et décochez les options « Masquer les emplacements vides » et « Masquer les entrées Windows ». Après cette procédure, cliquez sur l'icône « Actualiser ».

Vérifiez la liste fournie par l'application Autoruns et localisez le fichier malveillant que vous souhaitez éliminer.

Vérifiez la liste fournie par l'application Autoruns et localisez le fichier malveillant que vous souhaitez éliminer.

Vous devez noter son chemin complet et son nom. Notez que certains malwares masquent leurs noms de processus sous des noms de processus Windows légitimes. À ce stade, il est très important d'éviter de supprimer des fichiers système. Après avoir localisé le programme suspect que vous souhaitez supprimer, faites un clic droit sur son nom et choisissez « Supprimer ».

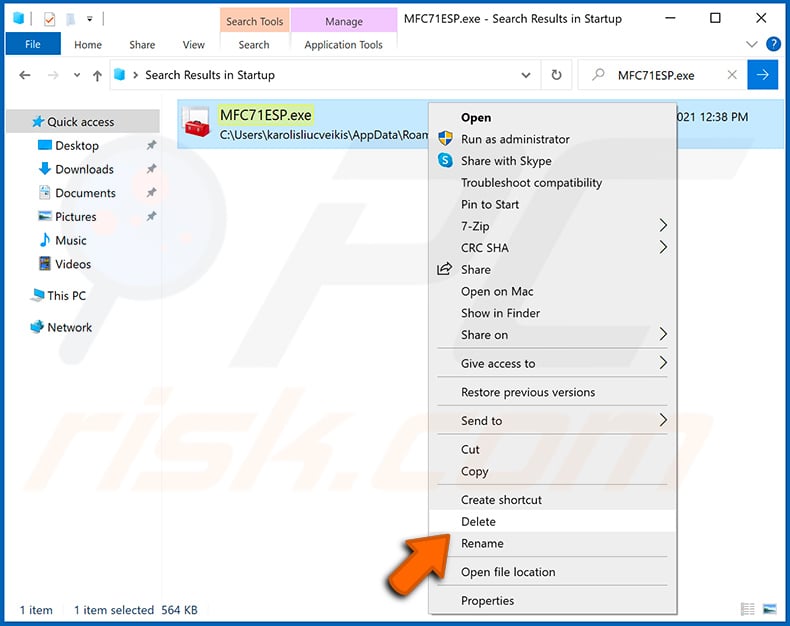

Après avoir supprimé le malware via l'application Autoruns (cela garantit que le malware ne s'exécutera pas automatiquement au prochain démarrage du système), vous devez rechercher le nom du malware sur votre ordinateur. Assurez-vous d'activer les fichiers et dossiers cachés avant de continuer. Si vous trouvez le nom de fichier du malware, assurez-vous de le supprimer.

Redémarrez votre ordinateur en mode normal. Suivre ces étapes devrait supprimer tout malware de votre ordinateur. Notez que la suppression manuelle des menaces nécessite des compétences informatiques avancées. Si vous ne disposez pas de ces compétences, confiez la suppression des malwares aux programmes antivirus et anti-malware.

Ces étapes pourraient ne pas fonctionner avec les infections de malwares avancées. Comme toujours, il est préférable de prévenir l'infection plutôt que d'essayer de supprimer les malwares ultérieurement. Pour protéger votre ordinateur, installez les dernières mises à jour du système d'exploitation et utilisez un logiciel antivirus. Pour vous assurer que votre ordinateur est exempt d'infections par des malwares, nous recommandons de l'analyser avec Combo Cleaner Antivirus pour Windows.

Foire aux questions (FAQ)

Mon ordinateur est infecté par le malware TCLBanker, dois-je formater mon périphérique de stockage pour m'en débarrasser ?

Le formatage supprimera TCLBanker, mais il efface également tous les fichiers du disque. Exécuter un outil de sécurité fiable tel que Combo Cleaner est une première étape plus sûre et devrait suffire dans la plupart des cas à supprimer l'infection sans perte de données.

Quels sont les principaux problèmes que le malware TCLBanker peut causer ?

TCLBanker peut intercepter les sessions bancaires en direct, afficher de fausses superpositions de connexion pour voler les identifiants et permettre aux opérateurs d'observer et de contrôler à distance la machine infectée. Cela peut entraîner des virements bancaires non autorisés, la perte d'accès aux comptes financiers, l'usurpation d'identité et la propagation du malware aux propres contacts de la victime via WhatsApp et e-mail.

Quel est l'objectif du malware TCLBanker ?

TCLBanker est conçu pour voler les identifiants bancaires et faciliter les transactions frauduleuses contre les utilisateurs bancaires brésiliens. Il surveille les navigateurs pour détecter les visites sur les sites financiers ciblés, active une fausse session de superposition pour tromper les victimes afin qu'elles transmettent leurs informations de connexion, et donne à l'opérateur un accès en temps réel à la machine compromise pendant cette session.

Comment le malware TCLBanker s'est-il infiltré dans mon ordinateur ?

TCLBanker a été documenté comme se propageant via un programme d'installation trojanisé de Logitech Logi AI Prompt Builder livré dans une archive ZIP, ainsi que via des messages de phishing envoyés automatiquement depuis les propres comptes WhatsApp et Outlook des utilisateurs infectés. Plus généralement, les menaces de ce type atteignent également les victimes via des e-mails de phishing provenant d'expéditeurs inconnus, de fausses pages de téléchargement de logiciels, des publicités malveillantes et du contenu piraté.

Combo Cleaner me protégera-t-il contre les malwares ?

Oui. Combo Cleaner peut détecter et supprimer la plupart des malwares connus, y compris les chevaux de Troie bancaires comme TCLBanker. Étant donné que les menaces sophistiquées peuvent s'intégrer profondément dans le système, exécuter une analyse complète est le meilleur moyen de confirmer que l'infection a été entièrement éliminée.

Partager:

Tomas Meskauskas

Chercheur expert en sécurité, analyste professionnel en logiciels malveillants

Je suis passionné par la sécurité informatique et la technologie. J'ai une expérience de plus de 10 ans dans diverses entreprises liées à la résolution de problèmes techniques informatiques et à la sécurité Internet. Je travaille comme auteur et éditeur pour PCrisk depuis 2010. Suivez-moi sur Twitter et LinkedIn pour rester informé des dernières menaces de sécurité en ligne.

Le portail de sécurité PCrisk est proposé par la société RCS LT.

Des chercheurs en sécurité ont uni leurs forces pour sensibiliser les utilisateurs d'ordinateurs aux dernières menaces en matière de sécurité en ligne. Plus d'informations sur la société RCS LT.

Nos guides de suppression des logiciels malveillants sont gratuits. Cependant, si vous souhaitez nous soutenir, vous pouvez nous envoyer un don.

Faire un donLe portail de sécurité PCrisk est proposé par la société RCS LT.

Des chercheurs en sécurité ont uni leurs forces pour sensibiliser les utilisateurs d'ordinateurs aux dernières menaces en matière de sécurité en ligne. Plus d'informations sur la société RCS LT.

Nos guides de suppression des logiciels malveillants sont gratuits. Cependant, si vous souhaitez nous soutenir, vous pouvez nous envoyer un don.

Faire un don

▼ Montrer la discussion