Obtenez une analyse gratuite et vérifiez si votre ordinateur est infecté.

SUPPRIMEZ-LES MAINTENANTPour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk.

Quel type de logiciel malveillant est SORVEPOTEL ?

SORVEPOTEL est un logiciel malveillant utilisé pour cibler les informations bancaires. Il est capable de se propager rapidement via le service de messagerie/communication WhatsApp. SORVEPOTEL a été utilisé pour cibler des utilisateurs au Brésil. Ce logiciel malveillant a compromis des institutions gouvernementales brésiliennes et des organisations dans les domaines de la construction, de la technologie et de l'éducation.

Présentation du malware SORVEPOTEL

Comme mentionné dans l'introduction, SORVEPOTEL peut se propager de lui-même via les comptes WhatsApp que le malware est capable de compromettre. Les comptes affectés sont utilisés pour envoyer des messages trompeurs en portugais à tous les contacts et groupes. Les messages distribuent un fichier ZIP malveillant qui ne serait accessible que via l'ordinateur.

Le texte exact peut varier, mais l'objectif est d'inciter les destinataires à télécharger et à ouvrir le fichier d'archive. Le fichier ZIP contient un fichier LNK (raccourci Windows) qui, une fois lancé, déclenche la chaîne d'infection. Il s'agit d'un processus en plusieurs étapes impliquant plusieurs chargeurs et charges utiles.

La première étape consiste à établir le contact avec un serveur C&C (Command and Control) ; à partir duquel un script PowerShell (généralement dans un fichier BAT – fichier batch) est téléchargé. Ce script est chargé d'assurer la persistance sur l'appareil infecté (en se configurant pour démarrer automatiquement à chaque redémarrage du système) et de se connecter à un autre C&C en mémoire. Au moment de la recherche, SORVEPOTEL utilisait deux charges utiles : l'une ciblant les données financières et l'autre détournant les comptes WhatsApp et se propageant par leur intermédiaire.

Le logiciel malveillant utilise des mécanismes anti-analyse et anti-débogage. Le programme surveille les navigateurs actifs et les URL visitées pour accéder aux sites web qui l'intéressent.

Au moment de la rédaction de cet article, SORVEPOTEL vérifiait les visites sur divers sites liés aux cryptomonnaies et sur les sites web des banques brésiliennes. Parmi les cibles figuraient notamment : Binance, Blockchain.com, Banco BMG, Banco Bradesco, Banco do Brasil, Banco Pan, Banco Safra, Banestes (Banco do Estado do Espirito Santo), Banpará, Banrisul et Caixa Econômica Federal.

La charge utile du voleur est utilisée pour voler des informations financières. Cette charge utile est un exécutable .NET qui vérifie si la victime se trouve au Brésil en contrôlant les paramètres système correspondants. Parmi les commandes que cette charge utile peut exécuter, on trouve : terminer les processus en cours, obtenir la liste des fenêtres ouvertes, réduire/agrandir les fenêtres ouvertes, surveiller l'activité de la souris/du clavier, prendre des captures d'écran, enregistrer les frappes au clavier (keylogging) et afficher des écrans superposés capables de bloquer l'interaction de l'utilisateur.

SORVEPOTEL a montré des superpositions en plein écran déguisées en alertes de sécurité bancaire et d'autres imitant les pages de connexion aux services bancaires en ligne. Lorsqu'une victime tente d'accéder à son compte bancaire, le site web est recouvert d'un phishing qui enregistre les identifiants de connexion saisis (par exemple, noms d'utilisateur/mots de passe, codes 2FA/MFA, codes PIN, codes QR, signatures électroniques, etc.).

La deuxième charge utile est également un exécutable .NET. Elle recherche les sessions WhatsApp actives. Si une telle session est détectée, le programme dépose Selenium et un pilote du navigateur Google Chrome driver – ces outils sont utilisés pour prendre le contrôle du navigateur.

Un ensemble JavaScript est utilisé pour accéder aux fonctions internes de WhatsApp Web et les exploiter à des fins d'auto-propagation (c'est-à-dire pour envoyer des malspams provoquant des infections SORVEPOTEL). Les comptes utilisés pour envoyer des messages en masse étant souvent suspendus pour suspicion de spam.

Il convient de mentionner que, comme cette infection repose sur le téléchargement de charges utiles, les infections qui en résultent et leurs capacités peuvent varier en fonction du contenu infiltré dans l'appareil. De plus, les développeurs de logiciels malveillants améliorent régulièrement leurs logiciels et leurs méthodologies. Par conséquent, les futures itérations de SORVEPOTEL pourraient présenter des fonctionnalités supplémentaires/différentes.

En résumé, la présence de logiciels tels que SORVEPOTEL sur les appareils peut entraîner de multiples infections du système, de graves problèmes de confidentialité, des pertes financières et des usurpations d'identité.

| Nom | SORVEPOTEL virus |

| Type de menace | Cheval de Troie, cheval de Troie bancaire, logiciel malveillant bancaire. |

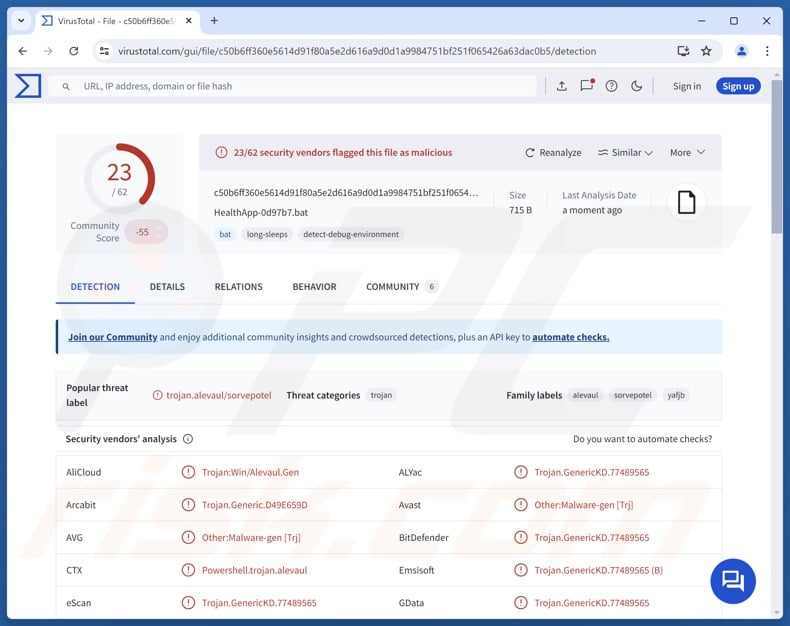

| Noms de détection | Avast (Other:Malware-gen [Trj]), Combo Cleaner (Trojan.GenericKD.77489565), Kaspersky (HEUR:Trojan.BAT. Alien.gen), Microsoft (Trojan:Win32/Alevaul!rfn), TrendMicro (Trojan.BAT.SORVEPOTEL.YAFJB), Liste complète des détections (VirusTotal) |

| Symptômes | Les chevaux de Troie sont conçus pour infiltrer discrètement l'ordinateur de la victime et rester silencieux. Aucun symptôme particulier n'est donc clairement visible sur une machine infectée. |

| Méthodes de distribution | Pièces jointes WhatsApp ou e-mails infectés, publicités en ligne malveillantes, ingénierie sociale, « cracks » logiciels. |

| Dommages | Vol de mots de passe et d'informations bancaires, usurpation d'identité, ajout de l'ordinateur de la victime à un botnet. |

|

Suppression des maliciels (Windows) |

Pour éliminer d'éventuelles infections par des maliciels, analysez votre ordinateur avec un logiciel antivirus légitime. Nos chercheurs en sécurité recommandent d'utiliser Combo Cleaner. Téléchargez Combo CleanerUn scanner gratuit vérifie si votre ordinateur est infecté. Pour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk. |

Exemples de logiciels malveillants bancaires

Nous avons étudié d'innombrables programmes malveillants ; Osprey, BlackMoon, CarnavalHeist et CHAVECLOAK ne sont que quelques-uns de nos articles sur les logiciels utilisés pour voler des informations bancaires.

Le terme « logiciel malveillant » est un terme général qui désigne des logiciels ayant diverses fonctions. Ce sont donc ces logiciels et les objectifs des pirates qui déterminent les menaces posées par l'infection. Cependant, quel que soit le mode de fonctionnement d'un logiciel malveillant, sa présence sur un système met en danger la sécurité de l'appareil et de l'utilisateur. Par conséquent, toutes les menaces doivent être éliminées immédiatement dès leur détection.

Comment SORVEPOTEL s'est-il infiltré dans mon ordinateur ?

SORVEPOTEL se propage de lui-même via des spams malveillants envoyés par WhatsApp. Le logiciel malveillant compromet les comptes eux-mêmes. Lorsque SORVEPOTEL détecte une session WhatsApp active, il utilise Selenium, un pilote Chrome et un ensemble JavaScript pour détourner le compte et l'utiliser pour envoyer des spams en masse. Les messages sont envoyés à tous les contacts et groupes d'un compte affecté.

Au cours de nos recherches, SORVEPOTEL ciblait les utilisateurs brésiliens et les messages de spam étaient en portugais. Le texte était conçu pour inciter les destinataires à télécharger et à ouvrir l'archive ZIP envoyée. Ces fichiers portaient les titres « ORCAMENTO_114418.zip », « RES-20250930_112057. zip » et d'autres noms suggérant un lien avec des documents financiers ou des applications de santé. L'archive contenait un fichier LNK qui, une fois exécuté, déclenchait la chaîne d'infection de SORVEPOTEL.

Les e-mails de spam constituaient un autre type de malspam utilisé pour distribuer SORVEPOTEL. Ces messages variaient en termes d'objet et de contenu. Les e-mails comportaient des archives ZIP (contenant également des fichiers LNK) en pièce jointe, et les noms de fichiers suivants ont été observés : « COMPROVANTE_20251001_094031.zip », « ComprovanteSantander-75319981.682657420. zip » et « NEW-20251001_133944-PED_1273E322.zip ».

D'autres méthodes de prolifération ne sont pas à exclure. Le phishing et l'ingénierie sociale sont des techniques courantes dans la distribution de logiciels malveillants. Les logiciels malveillants sont généralement dissimulés dans des fichiers programmes/médias ordinaires ou associés à ceux-ci. Il peut s'agir d'archives (ZIP, RAR, etc.), des fichiers exécutables (EXE, RUN, etc.), des documents (Microsoft Office, Microsoft OneNote, PDF, etc.), JavaScript, etc. Le simple fait d'ouvrir un fichier infecté peut suffire à déclencher le téléchargement/l'installation d'un logiciel malveillant.

Les techniques de distribution de logiciels malveillants les plus courantes sont les suivantes : pièces jointes ou liens malveillants dans les spams (par exemple, messages privés/messages directs, e-mails, SMS, publications sur les réseaux sociaux/forums, etc.), chevaux de Troie (portes dérobées/chargeurs), les téléchargements furtifs (discrets/trompeurs), la publicité malveillante, les escroqueries en ligne, les sources de téléchargement douteuses (par exemple, les sites web de logiciels gratuits et tiers, réseaux de partage peer-to-peer, etc.), contenus piratés, outils d'activation de logiciels illégaux (« cracks ») et fausses mises à jour.

De plus, certains programmes malveillants peuvent se propager automatiquement via les réseaux locaux et les périphériques de stockage amovibles (par exemple, les disques durs externes, les clés USB, etc.).

Comment éviter l'installation de logiciels malveillants ?

Nous vous recommandons vivement d'aborder les communications entrantes avec prudence. Les pièces jointes ou les liens contenus dans des e-mails suspects/non pertinents ne doivent pas être ouverts, car ils peuvent être virulents. Nous vous conseillons d'être vigilant lorsque vous naviguez sur Internet, car celui-ci regorge de contenus trompeurs et malveillants.

Une autre recommandation consiste à ne télécharger que des sources officielles et vérifiées. Les logiciels doivent être activés et mis à jour à l'aide de fonctions/outils authentiques, car ceux acquis auprès de tiers peuvent contenir des logiciels malveillants.

Nous devons souligner l'importance d'installer et de maintenir à jour un antivirus fiable. Les programmes de sécurité doivent être utilisés pour effectuer des analyses régulières du système et supprimer les menaces et les problèmes détectés. Si vous pensez que votre ordinateur est déjà infecté, nous vous recommandons d'effectuer une analyse avec Combo Cleaner Antivirus pour Windows afin d'éliminer automatiquement les logiciels malveillants infiltrés.

Suppression automatique et instantanée des maliciels :

La suppression manuelle des menaces peut être un processus long et compliqué qui nécessite des compétences informatiques avancées. Combo Cleaner est un outil professionnel de suppression automatique des maliciels qui est recommandé pour se débarrasser de ces derniers. Téléchargez-le en cliquant sur le bouton ci-dessous :

TÉLÉCHARGEZ Combo CleanerEn téléchargeant n'importe quel logiciel listé sur ce site web vous acceptez notre Politique de Confidentialité et nos Conditions d’Utilisation. Pour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk.

Menu rapide :

- Qu'est-ce que SORVEPOTEL ?

- ÉTAPE 1. Suppression manuelle du logiciel malveillant SORVEPOTEL.

- ÉTAPE 2. Vérifiez si votre ordinateur est propre.

Comment supprimer manuellement un malware ?

La suppression manuelle des logiciels malveillants est une tâche compliquée. Il est généralement préférable de laisser les programmes antivirus ou anti-malware s'en charger automatiquement. Pour supprimer ce logiciel malveillant, nous vous recommandons d'utiliser Combo Cleaner Antivirus pour Windows.

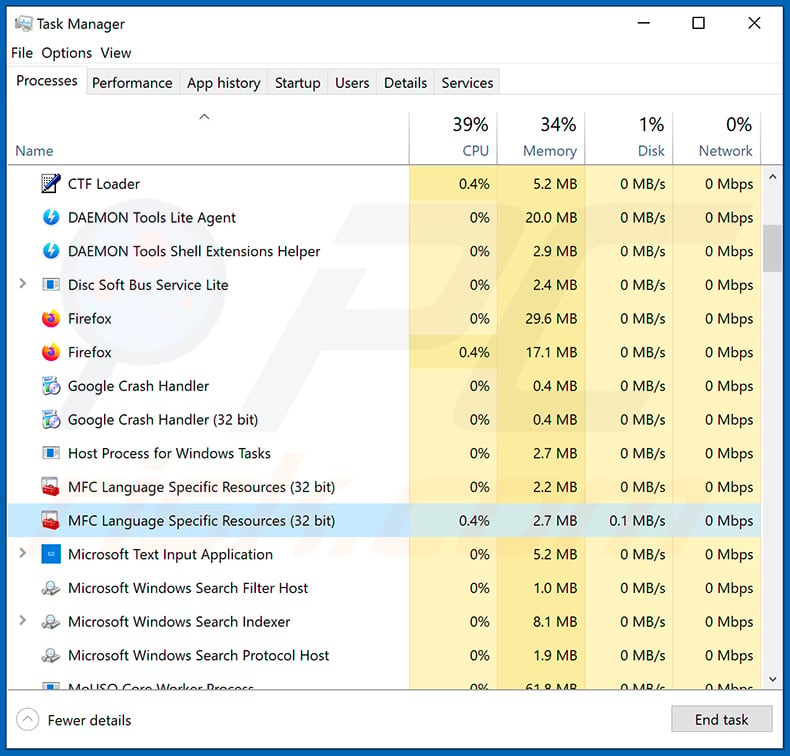

Si vous souhaitez supprimer manuellement un logiciel malveillant, la première étape consiste à identifier le nom du logiciel malveillant que vous essayez de supprimer. Voici un exemple de programme suspect s'exécutant sur l'ordinateur d'un utilisateur :

Si vous avez vérifié la liste des programmes en cours d'exécution sur votre ordinateur, par exemple à l'aide du gestionnaire de tâches, et identifié un programme qui semble suspect, vous devez suivre les étapes suivantes :

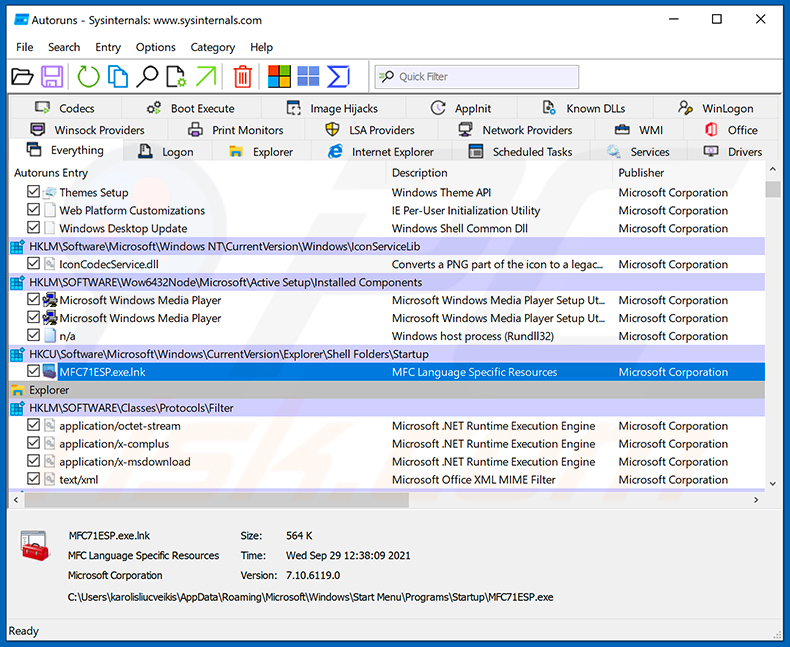

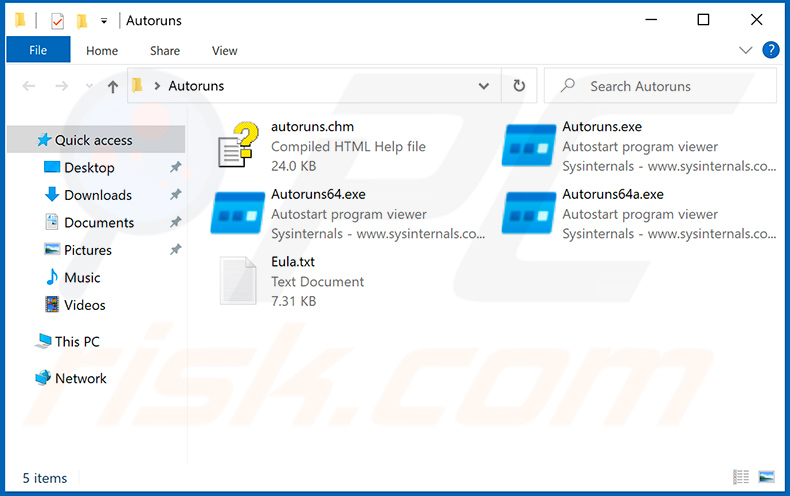

Téléchargez un programme appelé Autoruns. Ce programme affiche les applications à démarrage automatique, le registre et les emplacements du système de fichiers :

Téléchargez un programme appelé Autoruns. Ce programme affiche les applications à démarrage automatique, le registre et les emplacements du système de fichiers :

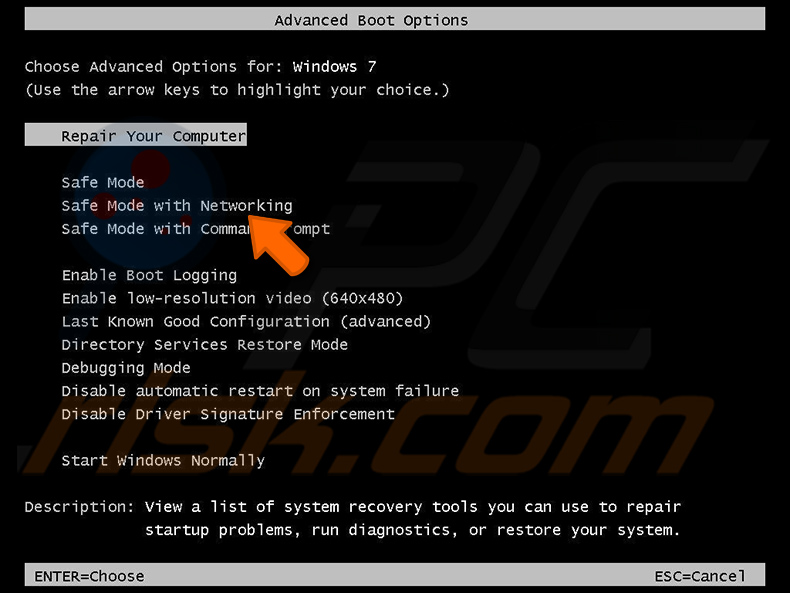

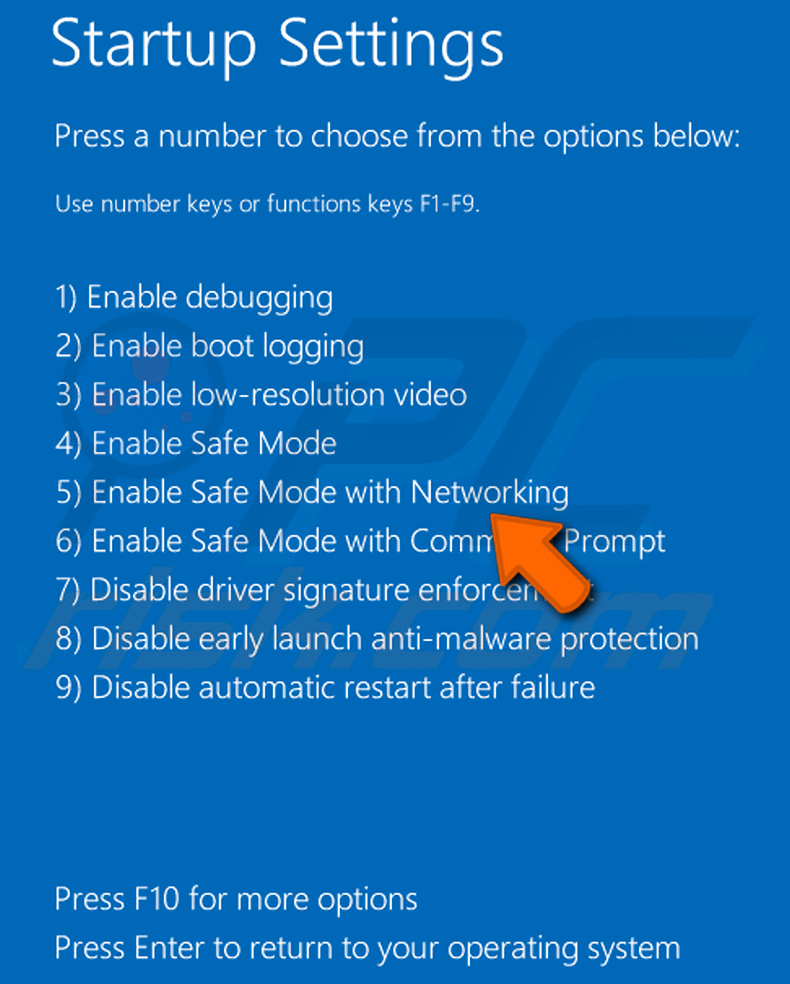

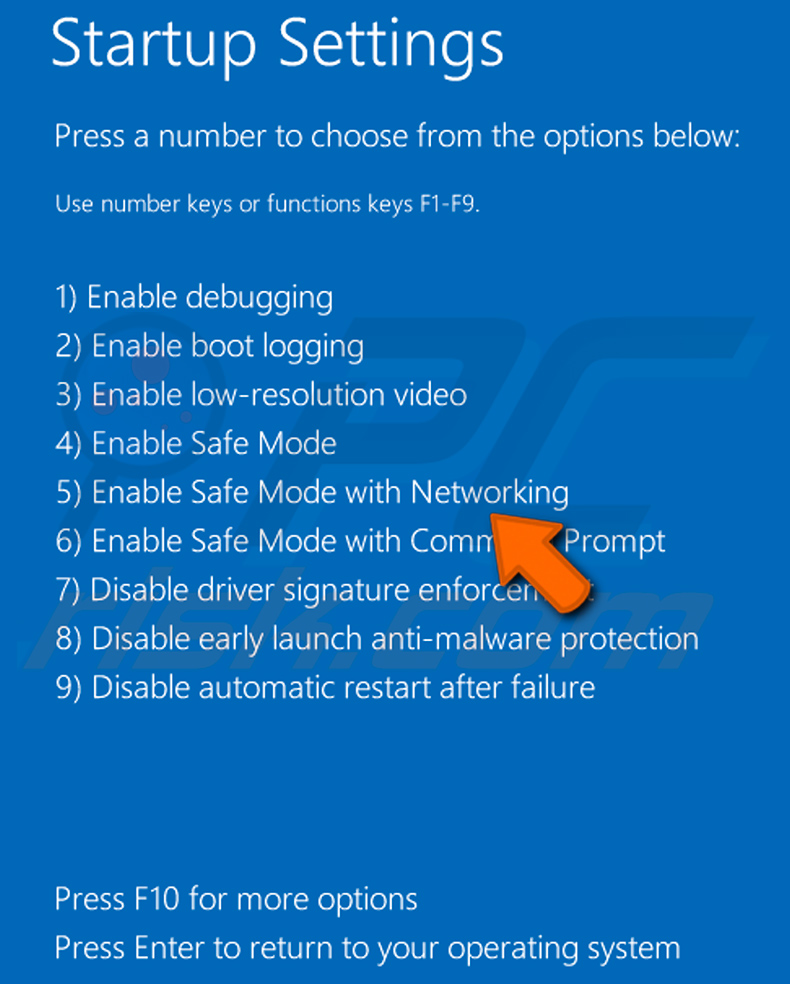

Redémarrez votre ordinateur en mode sans échec :

Redémarrez votre ordinateur en mode sans échec :

Utilisateurs de Windows XP et Windows 7 : démarrez votre ordinateur en mode sans échec. Cliquez sur Démarrer, puis sur Arrêter, puis sur Redémarrer, puis sur OK. Pendant le démarrage de votre ordinateur, appuyez plusieurs fois sur la touche F8 de votre clavier jusqu'à ce que le menu Options avancées de Windows s'affiche, puis sélectionnez Mode sans échec avec réseau dans la liste.

Vidéo montrant comment démarrer Windows 7 en « Mode sans échec avec réseau » :

Utilisateurs de Windows 8 : démarrez Windows 8 en mode sans échec avec réseau - Allez dans l'écran d'accueil de Windows 8, tapez « Avancé », puis sélectionnez « Paramètres » dans les résultats de recherche.

Cliquez sur Options de démarrage avancées, dans la fenêtre « Paramètres généraux du PC » qui s'ouvre, sélectionnez Démarrage avancé. Cliquez sur le bouton « Redémarrer maintenant ». Votre ordinateur redémarrera alors dans le « menu Options de démarrage avancées ». Cliquez sur le bouton « Dépannage », puis sur le bouton « Options avancées ». Dans l'écran des options avancées, cliquez sur « Paramètres de démarrage ».

Cliquez sur le bouton « Redémarrer ». Votre PC redémarrera dans l'écran Paramètres de démarrage. Appuyez sur F5 pour démarrer en mode sans échec avec réseau.

Vidéo montrant comment démarrer Windows 8 en « mode sans échec avec réseau » :

Utilisateurs de Windows 10 : cliquez sur le logo Windows et sélectionnez l'icône Alimentation. Dans le menu qui s'ouvre, cliquez sur « Redémarrer » tout en maintenant la touche « Maj » de votre clavier enfoncée. Dans la fenêtre « Choisissez une option », cliquez sur « Dépannage », puis sélectionnez « Options avancées ».

Dans le menu des options avancées, sélectionnez « Paramètres de démarrage » et cliquez sur le bouton « Redémarrer ». Dans la fenêtre suivante, vous devez cliquer sur la touche « F5 » de votre clavier. Cela redémarrera votre système d'exploitation en mode sans échec avec réseau.

Vidéo montrant comment démarrer Windows 10 en « mode sans échec avec réseau » :

Extrayez l'archive téléchargée et exécutez le fichier Autoruns.exe.

Extrayez l'archive téléchargée et exécutez le fichier Autoruns.exe.

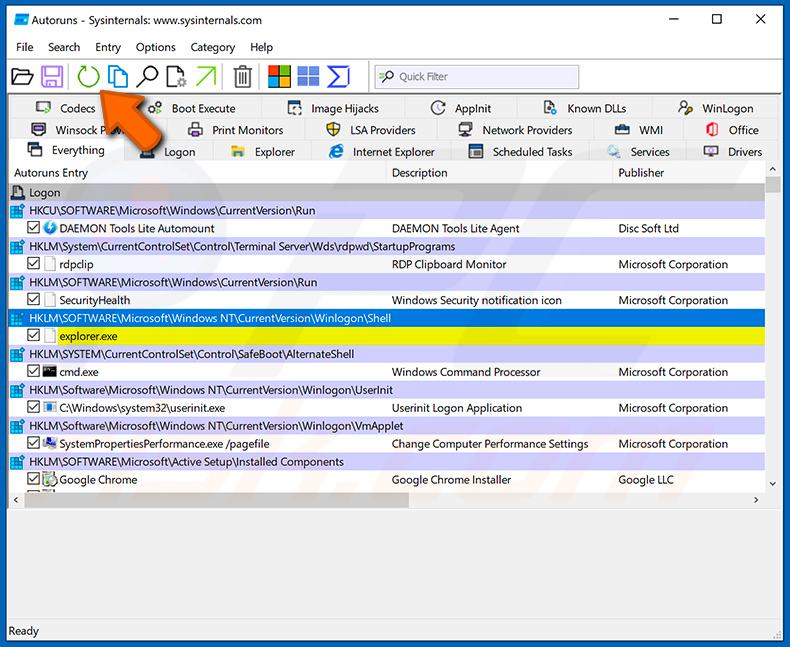

Dans l'application Autoruns, cliquez sur « Options » en haut et décochez les options « Masquer les emplacements vides » et « Masquer les entrées Windows ». Après cette procédure, cliquez sur l'icône « Actualiser ».

Dans l'application Autoruns, cliquez sur « Options » en haut et décochez les options « Masquer les emplacements vides » et « Masquer les entrées Windows ». Après cette procédure, cliquez sur l'icône « Actualiser ».

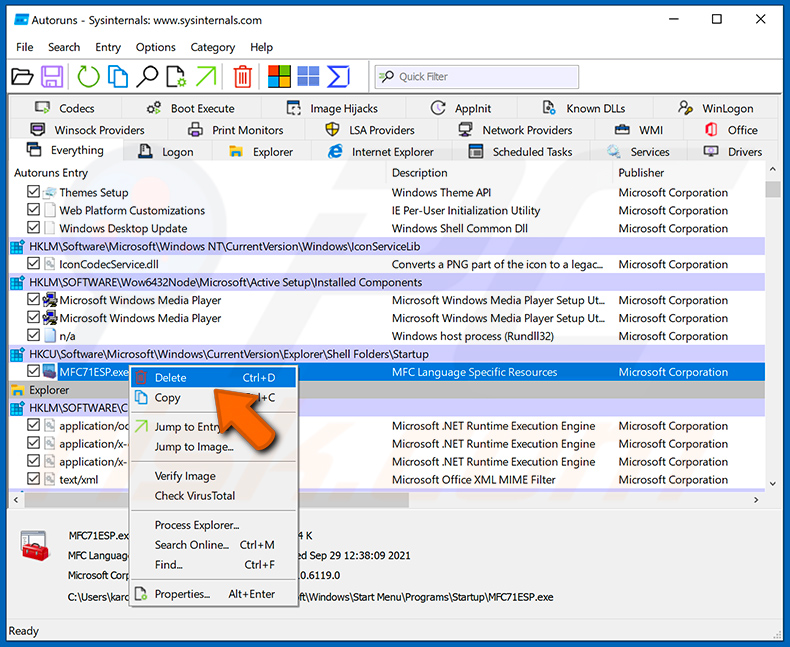

Vérifiez la liste fournie par l'application Autoruns et localisez le fichier malveillant que vous souhaitez éliminer.

Vérifiez la liste fournie par l'application Autoruns et localisez le fichier malveillant que vous souhaitez éliminer.

Vous devez noter son chemin d'accès complet et son nom. Notez que certains logiciels malveillants masquent leurs noms sous des noms de processus Windows légitimes. À ce stade, il est très important d'éviter de supprimer des fichiers système. Après avoir localisé le programme suspect que vous souhaitez supprimer, cliquez avec le bouton droit de la souris sur son nom et sélectionnez « Supprimer ».

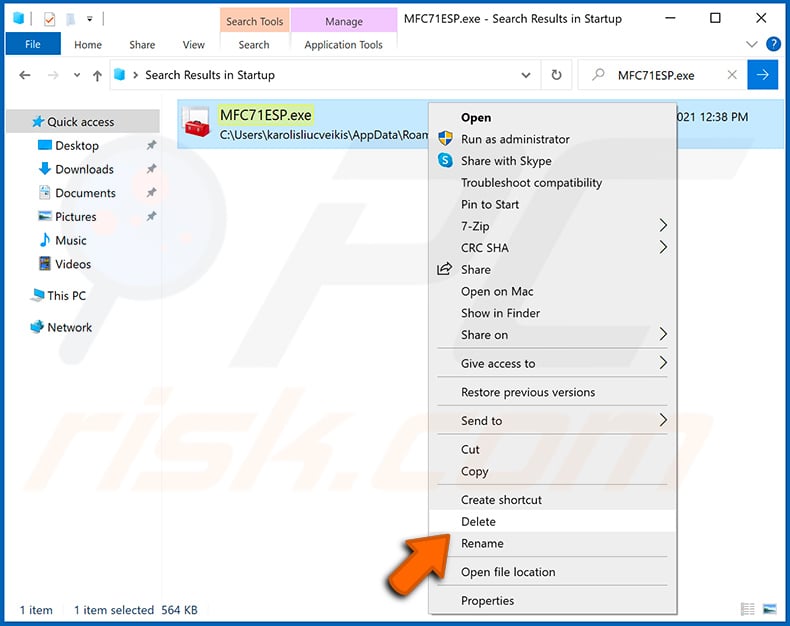

Après avoir supprimé le logiciel malveillant via l'application Autoruns (ceci garantit que le logiciel malveillant ne s'exécutera pas automatiquement au prochain démarrage du système), vous devez rechercher le nom du logiciel malveillant sur votre ordinateur. Veillez à activer les fichiers et dossiers cachés avant de continuer. Si vous trouvez le nom du fichier du logiciel malveillant, veillez à le supprimer.

Redémarrez votre ordinateur en mode normal. Ces étapes devraient permettre de supprimer tous les logiciels malveillants de votre ordinateur. Notez que la suppression manuelle des menaces nécessite des compétences informatiques avancées. Si vous ne disposez pas de ces compétences, confiez la suppression des logiciels malveillants à des programmes antivirus et anti-malware.

Ces étapes peuvent ne pas fonctionner avec les infections par des logiciels malveillants avancés. Comme toujours, il vaut mieux prévenir l'infection que d'essayer de supprimer les logiciels malveillants par la suite. Pour protéger votre ordinateur, installez les dernières mises à jour du système d'exploitation et utilisez un logiciel antivirus. Pour vous assurer que votre ordinateur n'est pas infecté par des logiciels malveillants, nous vous recommandons de le scanner avec Combo Cleaner Antivirus pour Windows.

Foire aux questions (FAQ)

Mon ordinateur est infecté par le malware SORVEPOTEL, dois-je formater mon périphérique de stockage pour m'en débarrasser ?

La suppression d'un logiciel malveillant nécessite rarement un formatage.

Quels sont les principaux problèmes que peut causer le logiciel malveillant SORVEPOTEL ?

Les dangers associés à une infection dépendent des capacités du logiciel malveillant et du mode opératoire des pirates. SORVEPOTEL est un malware capable de voler des informations et de se propager via WhatsApp. Il a été utilisé pour cibler des données bancaires. Les infections de ce type sont associées à des risques graves en matière de confidentialité, de pertes financières et d'usurpation d'identité.

Quel est l'objectif du malware SORVEPOTEL ?

Les logiciels malveillants sont le plus souvent utilisés à des fins lucratives. Cependant, les attaques peuvent également être motivées par le plaisir ou des rancunes personnelles des pirates, la perturbation de processus (par exemple, sites web, services, entreprises, etc.), le hacktivisme et des motivations politiques/géopolitiques.

Comment le logiciel malveillant SORVEPOTEL s'est-il infiltré dans mon ordinateur ?

SORVEPOTEL a été distribué par le biais de courriels et de WhatsApp malspam. Il peut également se propager de lui-même via WhatsApp en piratant les comptes des appareils infectés et en envoyant des archives malveillantes à tous les contacts/groupes.

Cependant, d'autres techniques de distribution ne sont pas à exclure. Outre les courriers indésirables, les logiciels malveillants sont généralement distribués par le biais de publicités malveillantes, de téléchargements invisibles, de chevaux de Troie, d'escroqueries en ligne, de sources de téléchargement peu fiables (par exemple, les sites de logiciels gratuits et d'hébergement de fichiers gratuits, les réseaux de partage P2P, etc.), de logiciels/médias piratés, d'outils d'activation illégaux (« cracks ») et de fausses mises à jour. Certains programmes malveillants peuvent se propager automatiquement via les réseaux locaux et les périphériques de stockage amovibles.

Combo Cleaner me protégera-t-il contre les logiciels malveillants ?

Combo Cleaner peut détecter et supprimer la plupart des infections par des logiciels malveillants connus. N'oubliez pas qu'il est essentiel d'effectuer une analyse complète du système, car les programmes malveillants haut de gamme se cachent généralement profondément dans les systèmes.

Partager:

Tomas Meskauskas

Chercheur expert en sécurité, analyste professionnel en logiciels malveillants

Je suis passionné par la sécurité informatique et la technologie. J'ai une expérience de plus de 10 ans dans diverses entreprises liées à la résolution de problèmes techniques informatiques et à la sécurité Internet. Je travaille comme auteur et éditeur pour PCrisk depuis 2010. Suivez-moi sur Twitter et LinkedIn pour rester informé des dernières menaces de sécurité en ligne.

Le portail de sécurité PCrisk est proposé par la société RCS LT.

Des chercheurs en sécurité ont uni leurs forces pour sensibiliser les utilisateurs d'ordinateurs aux dernières menaces en matière de sécurité en ligne. Plus d'informations sur la société RCS LT.

Nos guides de suppression des logiciels malveillants sont gratuits. Cependant, si vous souhaitez nous soutenir, vous pouvez nous envoyer un don.

Faire un donLe portail de sécurité PCrisk est proposé par la société RCS LT.

Des chercheurs en sécurité ont uni leurs forces pour sensibiliser les utilisateurs d'ordinateurs aux dernières menaces en matière de sécurité en ligne. Plus d'informations sur la société RCS LT.

Nos guides de suppression des logiciels malveillants sont gratuits. Cependant, si vous souhaitez nous soutenir, vous pouvez nous envoyer un don.

Faire un don

▼ Montrer la discussion