Comment supprimer Remus des appareils infectés

de TroieÉgalement connu sous le nom de: Remus information stealer

Obtenez une analyse gratuite et vérifiez si votre ordinateur est infecté.

SUPPRIMEZ-LES MAINTENANTPour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk.

Quel type de malware est Remus ?

Remus est un stealer associé à Lumma. Il partage des capacités similaires, notamment la possibilité de voler les mots de passe des navigateurs, les cookies et les informations des portefeuilles de cryptomonnaies. Il est considéré comme une évolution de Lumma (et non un malware distinct). Remus utilise de nouvelles techniques telles que l'EtherHiding et des vérifications anti-analyse améliorées.

En savoir plus sur Remus

Remus a probablement évolué à partir d'une variante antérieure appelée Tenzor, qui semble être un stade intermédiaire entre Lumma et Remus. Remus et Lumma sont très similaires : ils utilisent bon nombre des mêmes méthodes et partagent un code similaire. Tous deux sont capables de contourner la sécurité du navigateur appelée Application-Bound Encryption (ABE).

Ils injectent un morceau de code dans le navigateur pour accéder (et déchiffrer) une clé protégée stockée en mémoire. Remus utilise une version du code légèrement plus petite et plus efficace que celle de Lumma. Remus et Lumma dissimulent tous deux leur activité en exécutant un navigateur dans un bureau caché afin que la victime ne voie aucune fenêtre.

Si cette méthode ne fonctionne pas, ils créent un nouveau navigateur caché à la place. La seule différence réside dans la façon dont ils nomment le bureau caché. Ils utilisent également une autre technique appelée « SYSTEM impersonation » pour obtenir des permissions plus élevées. Les deux méthodes leur permettent de voler les données du navigateur.

De plus, Remus et Lumma tentent de détecter s'ils s'exécutent à l'intérieur d'une machine virtuelle. Pour ce faire, ils vérifient les informations système à la recherche d'indicateurs de logiciels de virtualisation tels que VMware, VirtualBox ou KVM. S'ils détectent ces signes, ils peuvent modifier leur comportement ou dissimuler leur activité.

Aussi, Remus et Lumma vérifient s'ils s'exécutent sans protection (comme un crypter) avant de lancer leurs actions malveillantes. S'ils ne sont pas protégés, ils affichent un message d'avertissement pour empêcher les opérateurs de propager ou d'exécuter accidentellement le malware.

Il est également important de noter que Remus et Lumma effectuent des tâches telles que la gestion de la mémoire, le vol du presse-papiers et le stockage de la configuration selon des étapes quasi identiques. Cependant, Remus utilise des techniques mises à jour pour des éléments tels que le vol de données, l'identification du système et la communication avec ses serveurs.

Le changement le plus important concerne la façon dont il trouve ses serveurs de commande, passant à une méthode basée sur la blockchain (EtherHiding) au lieu de techniques plus anciennes. Il inclut également des fonctionnalités anti-analyse plus robustes pour éviter la détection. De plus, Remus obtient son adresse C2 à partir de la blockchain, ce qui est difficile à supprimer ou à bloquer. Cela rend la neutralisation plus difficile.

Enfin, Remus vérifie très tôt s'il s'exécute dans un bac à sable ou un environnement d'analyse. Il analyse les modules système chargés et les compare à des outils de sécurité et de bac à sable connus. S'il en détecte un, il cesse immédiatement de s'exécuter. Puisque Remus est très similaire au stealer Lumma, il cible principalement des données telles que les noms d'utilisateur, les mots de passe, les données de navigateur, les portefeuilles de cryptomonnaie et d'autres données personnelles stockées sur l'appareil.

| Nom | Remus information stealer |

| Type De Menace | Stealer |

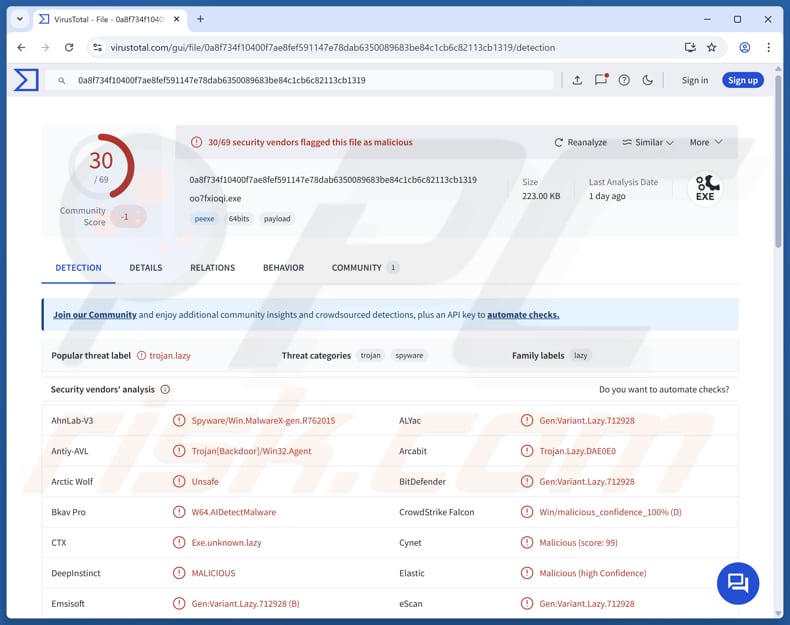

| Noms De Détection | Avast (FileRepMalware [Pws]), Combo Cleaner (Gen:Variant.Lazy.712928), ESET-NOD32 (Win64/Spy.Agent.AHB Trojan), Microsoft (Trojan:Win32/Ravartar!rfn), Symantec (ML.Attribute.HighConfidence), Liste complète (VirusTotal) |

| Symptômes | Les stealers sont conçus pour s'infiltrer furtivement dans l'ordinateur de la victime et rester silencieux, de sorte qu'aucun symptôme particulier n'est clairement visible sur une machine infectée. |

| Méthodes De Distribution Possibles | Pièces jointes infectées, publicités malveillantes en ligne, ingénierie sociale, vulnérabilités logicielles, « cracks » logiciels. |

| Dommages | Vol de mots de passe et d'informations bancaires, usurpation d'identité, piratage de comptes, pertes financières. |

|

Suppression des maliciels (Windows) |

Pour éliminer d'éventuelles infections par des maliciels, analysez votre ordinateur avec un logiciel antivirus légitime. Nos chercheurs en sécurité recommandent d'utiliser Combo Cleaner. Téléchargez Combo CleanerUn scanner gratuit vérifie si votre ordinateur est infecté. Pour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk. |

Conclusion

Remus est une variante plus récente de Lumma et partage bon nombre des mêmes techniques et objectifs. Il est utilisé pour voler des données sensibles des utilisateurs telles que les mots de passe, les informations de navigateur et les portefeuilles de cryptomonnaie. Il comprend également des fonctionnalités améliorées de furtivité et d'anti-détection pour éviter l'analyse et la suppression.

Dans l'ensemble, il s'agit d'une évolution des malwares voleurs d'informations existants, dotée de méthodes d'évasion plus robustes. Parmi les exemples d'autres malwares voleurs d'informations, on peut citer Torg, VoidStealer et BoryptGrab.

Comment Remus s'est-il infiltré dans mon ordinateur ?

Généralement, les cybercriminels diffusent des malwares par le biais de courriels trompeurs contenant des pièces jointes infectées ou des liens malveillants, d'arnaques au support technique, de programmes piratés (ou d'outils de crack et de générateurs de clés), de publicités malveillantes et de vulnérabilités logicielles. Ils utilisent également des sites web frauduleux ou compromis, des réseaux P2P, des téléchargeurs tiers et des méthodes similaires.

Les malwares sont souvent dissimulés dans des fichiers exécutables malveillants, des documents tels que des fichiers MS Office ou PDF, des archives ou des scripts. Ils s'infiltrent lorsque les utilisateurs les téléchargent et les exécutent.

Comment éviter l'installation de malwares ?

Téléchargez les logiciels uniquement depuis des sites web officiels ou des boutiques d'applications de confiance, et évitez d'utiliser des programmes crackés, des outils piratés ou des générateurs de clés. Maintenez votre système d'exploitation et toutes vos applications à jour. Soyez prudent avec les fenêtres pop-up, les publicités et les demandes d'autorisation provenant de sites web non fiables, et n'autorisez pas les notifications de pages suspectes.

De plus, traitez les courriels inattendus avec prudence, en particulier ceux provenant d'expéditeurs inconnus, et évitez d'ouvrir tout lien ou pièce jointe qui semble dangereux. Si vous pensez que votre ordinateur est déjà infecté, nous vous recommandons d'effectuer une analyse avec Combo Cleaner Antivirus pour Windows pour éliminer automatiquement les malwares infiltrés.

Suppression automatique et instantanée des maliciels :

La suppression manuelle des menaces peut être un processus long et compliqué qui nécessite des compétences informatiques avancées. Combo Cleaner est un outil professionnel de suppression automatique des maliciels qui est recommandé pour se débarrasser de ces derniers. Téléchargez-le en cliquant sur le bouton ci-dessous :

TÉLÉCHARGEZ Combo CleanerEn téléchargeant n'importe quel logiciel listé sur ce site web vous acceptez notre Politique de Confidentialité et nos Conditions d’Utilisation. Pour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk.

Menu rapide :

- Qu'est-ce que Remus ?

- ÉTAPE 1. Suppression manuelle du malware Remus.

- ÉTAPE 2. Vérifiez si votre ordinateur est propre.

Comment supprimer manuellement les malwares ?

La suppression manuelle des malwares est une tâche compliquée - il est généralement préférable de laisser les programmes antivirus ou anti-malware le faire automatiquement. Pour supprimer ce malware, nous recommandons d'utiliser Combo Cleaner Antivirus pour Windows.

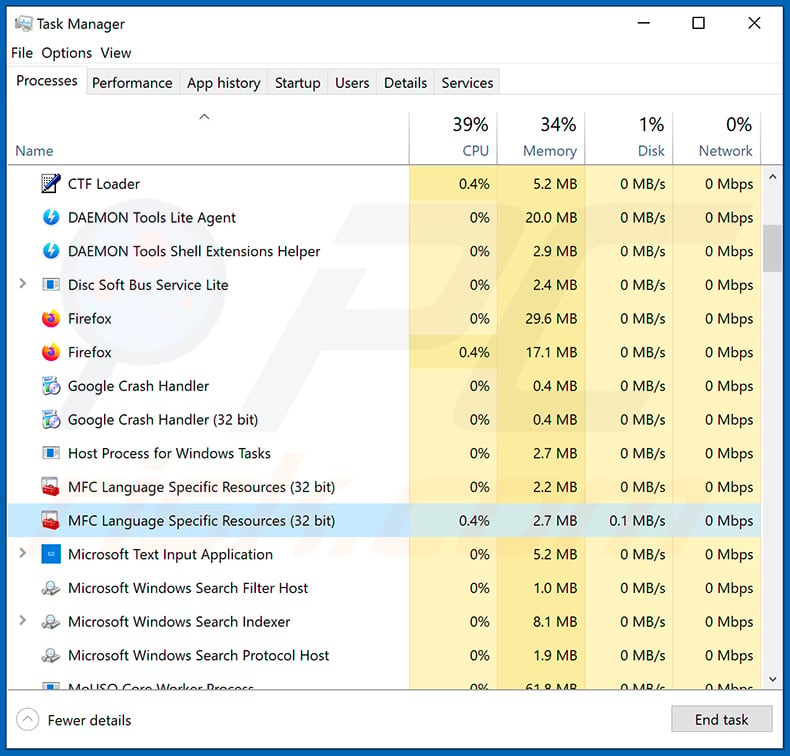

Si vous souhaitez supprimer les malwares manuellement, la première étape consiste à identifier le nom du malware que vous essayez de supprimer. Voici un exemple de programme suspect s'exécutant sur l'ordinateur d'un utilisateur :

Si vous avez vérifié la liste des programmes s'exécutant sur votre ordinateur, par exemple en utilisant le gestionnaire des tâches, et identifié un programme qui semble suspect, vous devez poursuivre avec ces étapes :

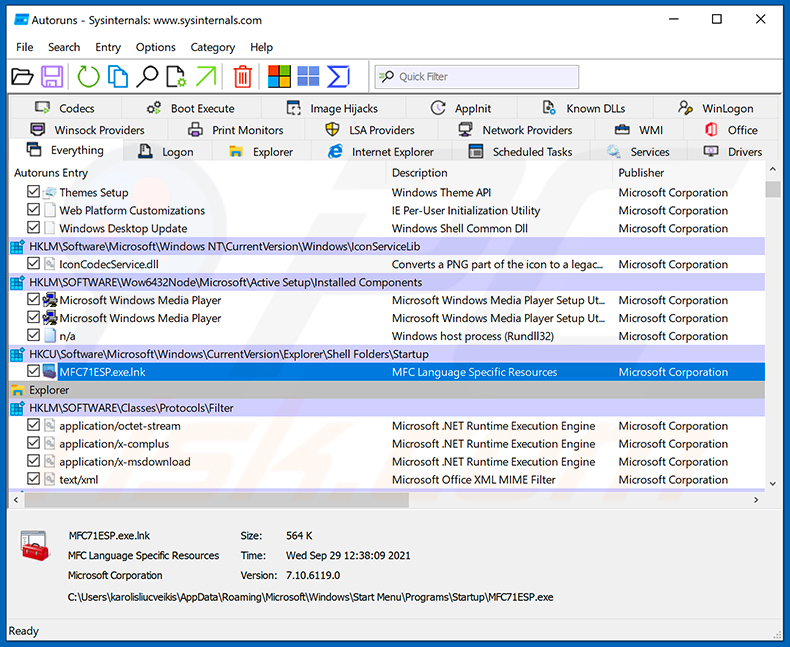

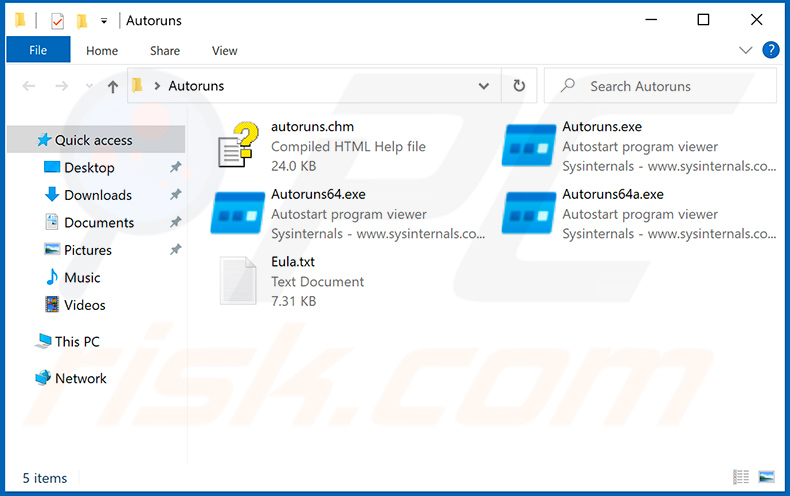

Téléchargez un programme appelé Autoruns. Ce programme affiche les applications à démarrage automatique, les emplacements du Registre et du système de fichiers :

Téléchargez un programme appelé Autoruns. Ce programme affiche les applications à démarrage automatique, les emplacements du Registre et du système de fichiers :

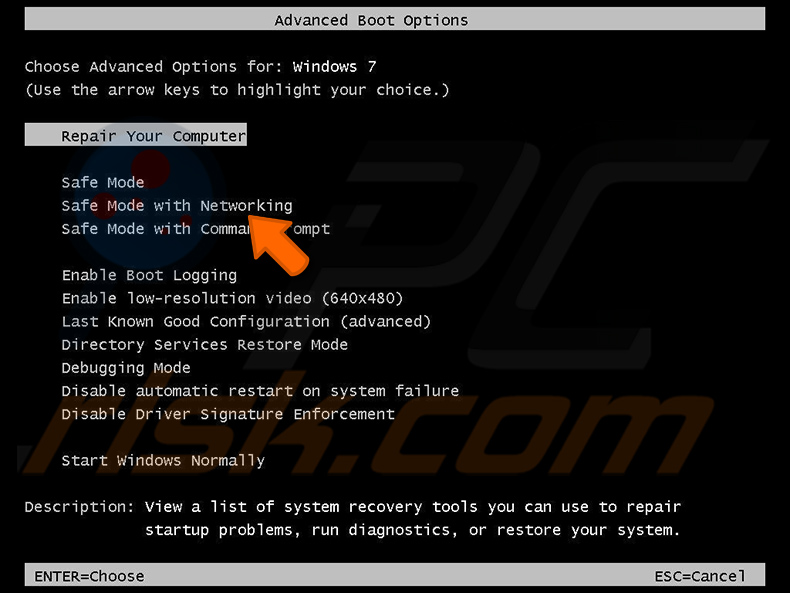

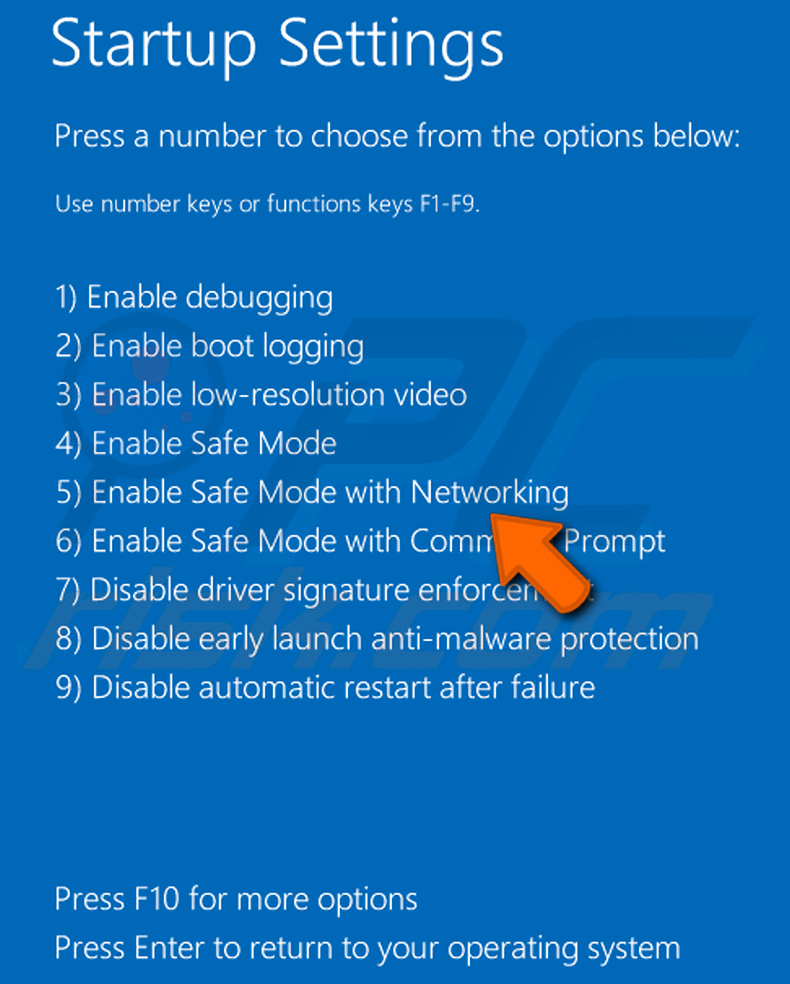

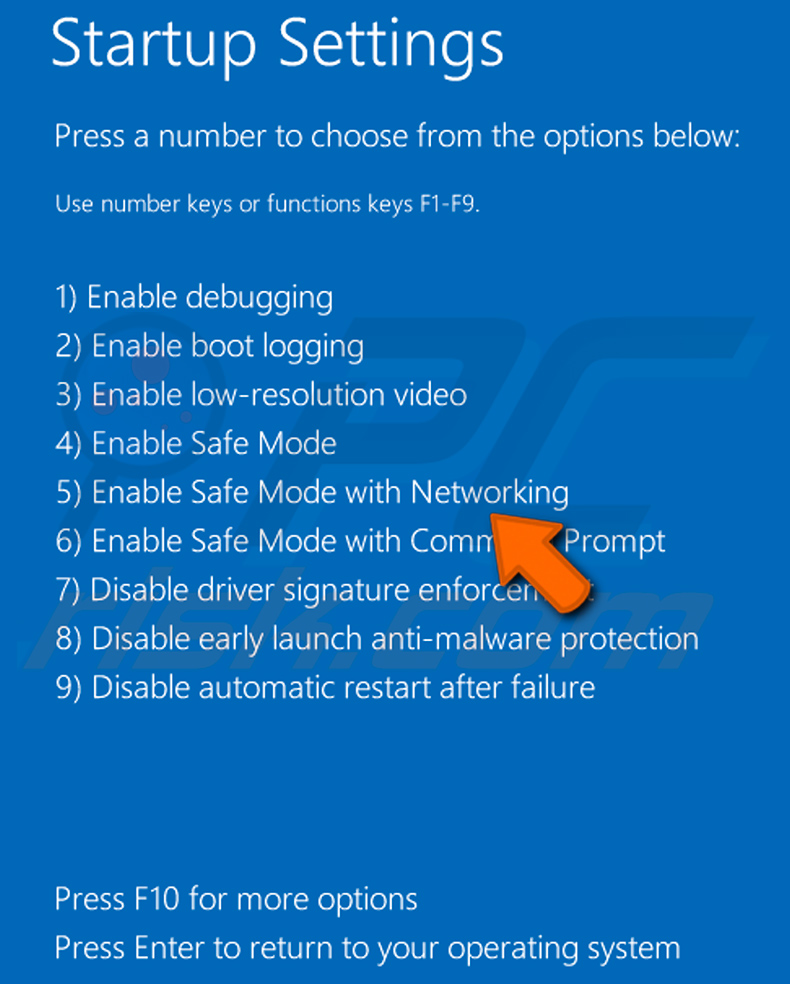

Redémarrez votre ordinateur en mode sans échec :

Redémarrez votre ordinateur en mode sans échec :

Utilisateurs de Windows XP et Windows 7 : Démarrez votre ordinateur en mode sans échec. Cliquez sur Démarrer, cliquez sur Arrêter, cliquez sur Redémarrer, cliquez sur OK. Pendant le processus de démarrage de votre ordinateur, appuyez plusieurs fois sur la touche F8 de votre clavier jusqu'à ce que le menu Options avancées de Windows apparaisse, puis sélectionnez Mode sans échec avec prise en charge réseau dans la liste.

Vidéo montrant comment démarrer Windows 7 en « Mode sans échec avec prise en charge réseau » :

Utilisateurs de Windows 8 : Démarrez Windows 8 en mode sans échec avec prise en charge réseau - Accédez à l'écran de démarrage de Windows 8, tapez Avancé, dans les résultats de recherche, sélectionnez Paramètres. Cliquez sur Options de démarrage avancées, dans la fenêtre « Paramètres généraux du PC » ouverte, sélectionnez Démarrage avancé.

Cliquez sur le bouton « Redémarrer maintenant ». Votre ordinateur va maintenant redémarrer dans le « menu des options de démarrage avancées ». Cliquez sur le bouton « Résolution des problèmes », puis cliquez sur le bouton « Options avancées ». Dans l'écran des options avancées, cliquez sur « Paramètres de démarrage ».

Cliquez sur le bouton « Redémarrer ». Votre PC redémarrera sur l'écran des paramètres de démarrage. Appuyez sur F5 pour démarrer en mode sans échec avec prise en charge réseau.

Vidéo montrant comment démarrer Windows 8 en « Mode sans échec avec prise en charge réseau » :

Utilisateurs de Windows 10 : Cliquez sur le logo Windows et sélectionnez l'icône d'alimentation. Dans le menu ouvert, cliquez sur « Redémarrer » tout en maintenant la touche « Maj » enfoncée sur votre clavier. Dans la fenêtre « Choisir une option », cliquez sur « Résolution des problèmes », puis sélectionnez « Options avancées ».

Dans le menu des options avancées, sélectionnez « Paramètres de démarrage » et cliquez sur le bouton « Redémarrer ». Dans la fenêtre suivante, vous devez cliquer sur la touche « F5 » de votre clavier. Cela redémarrera votre système d'exploitation en mode sans échec avec prise en charge réseau.

Vidéo montrant comment démarrer Windows 10 en « Mode sans échec avec prise en charge réseau » :

Extrayez l'archive téléchargée et exécutez le fichier Autoruns.exe.

Extrayez l'archive téléchargée et exécutez le fichier Autoruns.exe.

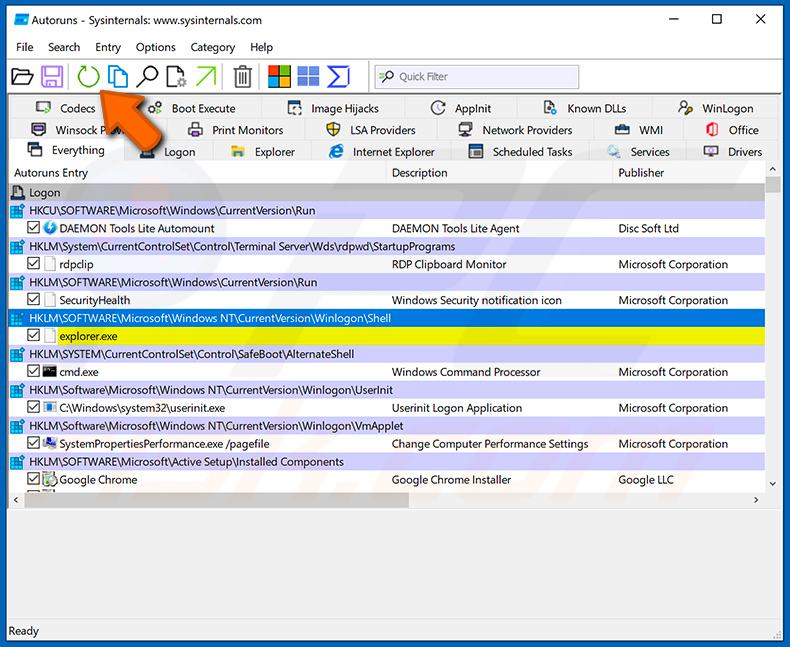

Dans l'application Autoruns, cliquez sur « Options » en haut et décochez les options « Hide Empty Locations » et « Hide Windows Entries ». Après cette procédure, cliquez sur l'icône « Actualiser ».

Dans l'application Autoruns, cliquez sur « Options » en haut et décochez les options « Hide Empty Locations » et « Hide Windows Entries ». Après cette procédure, cliquez sur l'icône « Actualiser ».

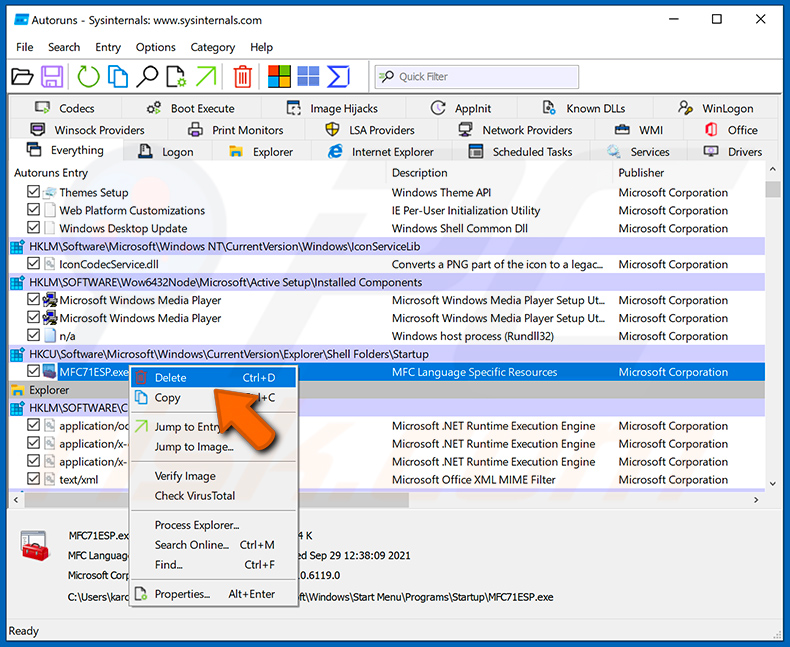

Vérifiez la liste fournie par l'application Autoruns et localisez le fichier malveillant que vous souhaitez éliminer.

Vérifiez la liste fournie par l'application Autoruns et localisez le fichier malveillant que vous souhaitez éliminer.

Vous devez noter son chemin complet et son nom. Notez que certains malwares masquent les noms de processus sous des noms de processus Windows légitimes. À ce stade, il est très important d'éviter de supprimer des fichiers système. Après avoir localisé le programme suspect que vous souhaitez supprimer, faites un clic droit sur son nom et choisissez « Delete ».

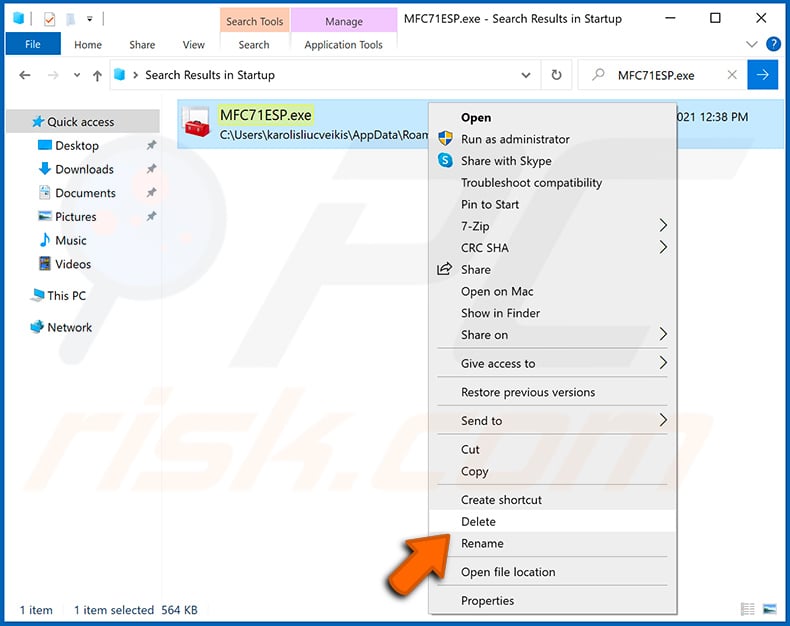

Après avoir supprimé le malware via l'application Autoruns (cela garantit que le malware ne s'exécutera pas automatiquement au prochain démarrage du système), vous devez rechercher le nom du malware sur votre ordinateur. Assurez-vous d'activer les fichiers et dossiers cachés avant de continuer. Si vous trouvez le nom de fichier du malware, assurez-vous de le supprimer.

Redémarrez votre ordinateur en mode normal. Suivre ces étapes devrait supprimer tout malware de votre ordinateur. Notez que la suppression manuelle des menaces nécessite des compétences informatiques avancées. Si vous ne possédez pas ces compétences, laissez la suppression des malwares aux programmes antivirus et anti-malware.

Ces étapes peuvent ne pas fonctionner avec les infections de malwares avancées. Comme toujours, il est préférable de prévenir l'infection plutôt que d'essayer de supprimer les malwares ultérieurement. Pour protéger votre ordinateur, installez les dernières mises à jour du système d'exploitation et utilisez un logiciel antivirus. Pour vous assurer que votre ordinateur est exempt d'infections par des malwares, nous recommandons de le scanner avec Combo Cleaner Antivirus pour Windows.

Foire aux questions (FAQ)

Mon ordinateur est infecté par le stealer Remus, dois-je formater mon périphérique de stockage pour m'en débarrasser ?

Cette approche peut éliminer complètement Remus, mais elle supprimera également toutes les données et fichiers stockés sur le périphérique. Plutôt que de réinitialiser ou formater le système, il est généralement recommandé d'utiliser d'abord un outil de sécurité fiable tel que Combo Cleaner.

Quels sont les plus gros problèmes que les malwares peuvent causer ?

Les malwares peuvent collecter des données sensibles, chiffrer des fichiers, distribuer des malwares supplémentaires et effectuer d'autres actions malveillantes. Cela peut entraîner un accès non autorisé aux comptes, des dommages financiers, une perte de données et un vol d'identité. Dans l'ensemble, cela peut provoquer de graves problèmes de sécurité et de confidentialité.

Quel est l'objectif de Remus ?

L'objectif de Remus est de voler des informations sensibles. Il cible des données telles que les mots de passe de navigateur, les cookies, les détails des portefeuilles de cryptomonnaie et d'autres informations personnelles. Il peut également collecter des informations à partir de diverses applications.

Comment Remus s'est-il infiltré dans mon ordinateur ?

Les cybercriminels propagent les malwares par le biais de courriels frauduleux contenant des liens ou des fichiers malveillants, de faux sites web, de logiciels piratés, de publicités trompeuses, d'arnaques au support technique, de vulnérabilités logicielles et de canaux similaires. Ils sont souvent dissimulés dans des fichiers tels que des documents, des archives, des scripts ou des exécutables et s'activent lorsque l'utilisateur les ouvre (ou effectue des étapes supplémentaires).

Combo Cleaner me protégera-t-il contre les malwares ?

Oui, Combo Cleaner peut détecter et supprimer la plupart des menaces connues. Cependant, certains malwares avancés peuvent être plus difficiles à trouver car ils peuvent se cacher profondément dans le système. C'est pourquoi une analyse complète du système est importante pour s'assurer que toutes les menaces sont supprimées.

Partager:

Tomas Meskauskas

Chercheur expert en sécurité, analyste professionnel en logiciels malveillants

Je suis passionné par la sécurité informatique et la technologie. J'ai une expérience de plus de 10 ans dans diverses entreprises liées à la résolution de problèmes techniques informatiques et à la sécurité Internet. Je travaille comme auteur et éditeur pour PCrisk depuis 2010. Suivez-moi sur Twitter et LinkedIn pour rester informé des dernières menaces de sécurité en ligne.

Le portail de sécurité PCrisk est proposé par la société RCS LT.

Des chercheurs en sécurité ont uni leurs forces pour sensibiliser les utilisateurs d'ordinateurs aux dernières menaces en matière de sécurité en ligne. Plus d'informations sur la société RCS LT.

Nos guides de suppression des logiciels malveillants sont gratuits. Cependant, si vous souhaitez nous soutenir, vous pouvez nous envoyer un don.

Faire un donLe portail de sécurité PCrisk est proposé par la société RCS LT.

Des chercheurs en sécurité ont uni leurs forces pour sensibiliser les utilisateurs d'ordinateurs aux dernières menaces en matière de sécurité en ligne. Plus d'informations sur la société RCS LT.

Nos guides de suppression des logiciels malveillants sont gratuits. Cependant, si vous souhaitez nous soutenir, vous pouvez nous envoyer un don.

Faire un don

▼ Montrer la discussion