Instructions de suppression pour les logiciels détectés comme "Trojan.Hulk"

de TroieÉgalement connu sous le nom de: Trojan.Hulk virus

Obtenez une analyse gratuite et vérifiez si votre ordinateur est infecté.

SUPPRIMEZ-LES MAINTENANTPour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk.

Qu'est-ce que « Trojan.Hulk » ?

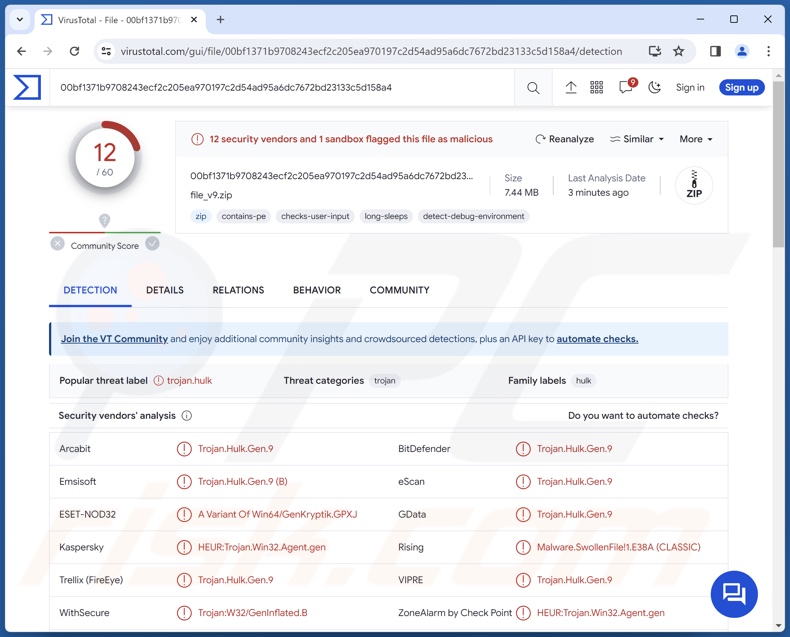

« Trojan.Hulk » est un nom de détection utilisé par plusieurs fournisseurs de solutions de sécurité pour identifier les programmes d'installation malveillants ou les outils logiciels illégaux (« cracks ») qui contiennent du contenu malveillant. Notez que d'autres noms de détection peuvent être utilisés pour ces installations. Le contenu détecté comme « Trojan.Hulk » peut inclure des programmes indésirables, nuisibles, voire carrément malveillants.

Présentation de « Trojan.Hulk »

Les installations malveillantes détectées comme « Trojan.Hulk » peuvent contenir des PUA, des logiciels publicitaires, des pirates de navigateur, des chevaux de Troie, des rançongiciel et d'autres logiciels malveillants. Il convient de noter que ces installations peuvent inclure plusieurs logiciels indésirables et dangereux.

Pour préciser ces classifications de programmes, les logiciels indésirables tels que les PUA, les faux antivirus, les logiciels publicitaires et les pirates de navigateur sont généralement présentés comme des outils légitimes et utiles.

Ce logiciel peut également offrir une grande variété de fonctionnalités « pratiques », telles que la protection du système, la lecture de fichiers multimédias, la conversion de formats de fichiers, l'accès facile à du contenu en ligne, le mode sombre pour les sites Web, et bien d'autres encore. Dans la plupart des cas, ces fonctionnalités ne fonctionnent pas comme promis ou sont tout simplement inopérantes. Cependant, même si un logiciel fonctionne comme annoncé, cela ne constitue pas une preuve définitive de sa légitimité ou de sa sécurité.

Les logiciels indésirables ont généralement des capacités nuisibles. Les logiciels publicitaires sont conçus pour afficher des publicités (par exemple, des fenêtres contextuelles, des bannières, des coupons, des superpositions, etc.) sur les sites Web visités et/ou d'autres interfaces. Ce contenu graphique tiers fait principalement la promotion d'escroqueries en ligne, de logiciels peu fiables/dangereux, voire de logiciels malveillants. Lorsque l'on clique dessus, certaines de ces publicités peuvent exécuter des scripts pour effectuer des téléchargements/installations furtifs.

Les pirates de navigateur modifient les paramètres du navigateur afin de générer des redirections vers de faux moteurs de recherche. Ces sites Web ne peuvent pas fournir de résultats de recherche, ils redirigent donc vers de véritables sites de recherche Internet (par exemple, Bing, Google, Yahoo, etc.). Dans les rares cas où des moteurs de recherche illégitimes peuvent générer des résultats de recherche, ceux-ci sont inexacts et peuvent inclure du contenu sponsorisé, trompeur et potentiellement malveillant.

La plupart des applications et extensions indésirables (par exemple, les logiciels publicitaires, les pirates de navigateur, etc.) ont des capacités de suivi des données. Ces informations peuvent ensuite être vendues à des tiers ou utilisées à des fins lucratives.

Les programmes d'installation détectés comme « Trojan.Hulk » peuvent contenir des logiciels malveillants. Ils peuvent contenir des chevaux de Troie, et « cheval de Troie » est un terme général qui désigne des programmes malveillants dotés de diverses capacités.

Ce terme générique englobe : les portes dérobées (backdoors), qui ouvrent la voie à d'autres infections ; les chargeurs (loaders), qui téléchargent/installent des programmes/contenus malveillants supplémentaires; les injecteurs, qui injectent du code malveillant dans des programmes/processus ; les grabbers, qui exfiltrent des fichiers système/utilisateur; les stealers, qui extraient/exfiltrent des données à partir de systèmes ou d'applications installées ; les logiciels espions, qui enregistrent du contenu (par exemple, audio/vidéo via des microphones/caméras, des flux en direct depuis des ordinateurs de bureau, etc.); les enregistreurs de frappe – qui enregistrent les frappes au clavier; les clippers – qui remplacent le contenu du presse-papiers; et autres.

Les ransomwares constituent un autre type de logiciels malveillants très répandu. Les programmes appartenant à cette catégorie chiffrent les fichiers et/ou verrouillent l'écran de l'appareil afin d'exiger une rançon pour leur déchiffrement ou la restauration de l'accès.

En résumé, la présence d'un logiciel détecté comme « Trojan.Hulk » sur les appareils peut entraîner de multiples infections du système, des pertes de données, de graves problèmes de confidentialité, des pertes financières et des usurpations d'identité.

| Nom | Trojan.Hulk virus |

| Type de menace | PUA (application potentiellement indésirable), logiciel publicitaire, pirate de navigateur, redirection, pirate de recherche, cheval de Troie, virus voleur de mot de passe, logiciel malveillant bancaire, logiciel espion. |

| Noms de détection | Avast (Win32:AdwareX-gen [Adw]), Combo Cleaner (Gen:Variant.Strictor.287102), ESET-NOD32 (Une variante de Win32/Kryptik.HVKA), Kaspersky (HEUR:Trojan.Win32. Ekstak.gen), Microsoft (Trojan:Win32/Sabsik.FL.B!ml), Liste complète des détections (VirusTotal) |

| Symptômes | Affichage de publicités ne provenant pas des sites que vous consultez. Publicités pop-up intrusives. Redirections malveillantes. Modification des paramètres du navigateur. Ralentissement de la vitesse de navigation sur Internet. Baisse des performances du système. |

| Méthodes de distribution | Torrenting, publicités en ligne malveillantes, ingénierie sociale, sites de « crack » de logiciels, courriels/messages indésirables. |

| Dommages | Baisse des performances de l'ordinateur, suivi par le navigateur - problèmes de confidentialité, vol de mots de passe et d'informations bancaires, usurpation d'identité, ajout de l'ordinateur de la victime à un botnet. |

|

Suppression des maliciels (Windows) |

Pour éliminer d'éventuelles infections par des maliciels, analysez votre ordinateur avec un logiciel antivirus légitime. Nos chercheurs en sécurité recommandent d'utiliser Combo Cleaner. Téléchargez Combo CleanerUn scanner gratuit vérifie si votre ordinateur est infecté. Pour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk. |

Exemples de contenu détecté comme « Trojan.Hulk »

Les installations malveillantes et les outils de « piratage » de logiciels contenant des éléments malveillants peuvent être détectés sous d'autres noms que « Trojan.Hulk ». Par exemple, les « cracks » de programmes sont souvent identifiés comme « HackTool:Win32/Crack ».

Voici quelques exemples de contenus détectés comme « Trojan.Hulk » : Web Resource Viewer, Gamelogger for Windows (PUA); Magnifying Glass Zoom, Skip Those Ads (adware); Zodiac Search, Volume Extra (pirates de navigateur) et SoundCloud virus, DataEngine (malware).

Comment « Trojan.Hulk » s'est-il infiltré dans mon ordinateur ?

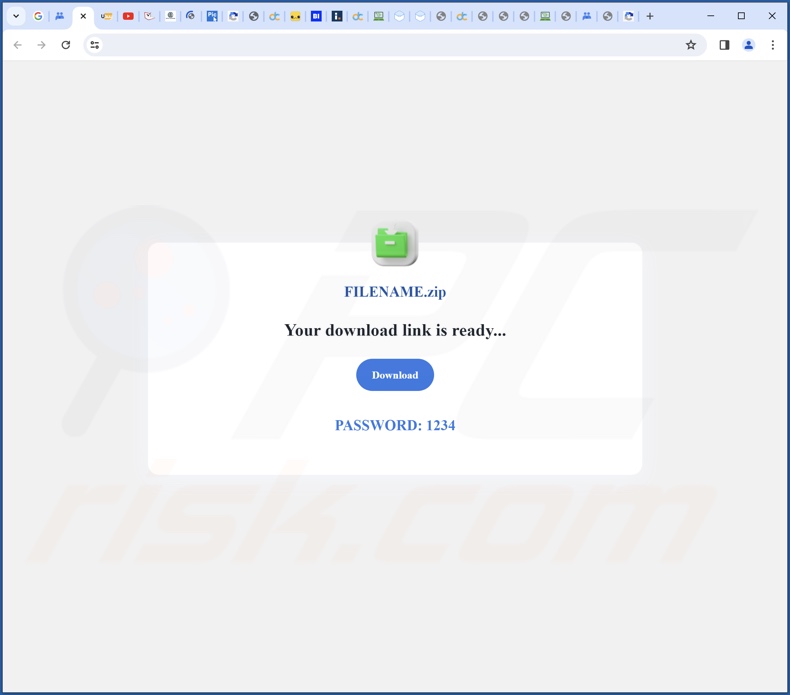

Le contenu détecté comme « Trojan.Hulk » peut être obtenu à partir de divers canaux de téléchargement peu fiables, tels que des pages Web promotionnelles trompeuses, des sites Web proposant des logiciels gratuits et des services d'hébergement de fichiers gratuits, des réseaux de partage peer-to-peer (par exemple, les clients Torrent, eMule, Gnutella, etc.) et d'autres sources tierces.

Les escroqueries en ligne, les publicités malveillantes et les spams (par exemple, les notifications de navigateur, les e-mails, les messages privés, les SMS, les publications sur les réseaux sociaux, etc.) peuvent également être utilisés dans le cadre de la promotion. Il convient de mentionner que les pages web trompeuses peuvent être accessibles via des redirections générées par des sites utilisant des réseaux publicitaires malveillants, des URL mal saisies, des publicités intrusives et des logiciels publicitaires.

Comment éviter l'installation de contenu détecté comme « Trojan.Hulk » ?

La prudence est essentielle pour empêcher les contenus nuisibles tels que « Trojan.Hulk » d'infiltrer les appareils. Il est indispensable d'être vigilant lors de la navigation, car les contenus frauduleux et malveillants hébergés sur le Web semblent généralement légitimes et inoffensifs. Nous vous déconseillons d'ouvrir les pièces jointes ou les liens contenus dans des e-mails suspects/non pertinents, car ils peuvent être infectés.

Une autre recommandation consiste à ne télécharger que depuis des sources officielles et fiables. De plus, tous les programmes doivent être activés et mis à jour à l'aide de fonctions/outils authentiques, car les outils d'activation illégaux (« cracks ») et les mises à jour tierces peuvent contenir des logiciels malveillants.

Nous devons souligner qu'il est essentiel pour la sécurité des appareils et des utilisateurs d'installer un antivirus fiable et de le maintenir à jour. Un logiciel de sécurité doit être utilisé pour effectuer régulièrement des analyses du système et supprimer les menaces et les problèmes détectés. Si vous pensez que votre ordinateur est déjà infecté, nous vous recommandons d'effectuer une analyse avec Combo Cleaner Antivirus pour Windows afin d'éliminer automatiquement les logiciels malveillants infiltrés.

Capture d'écran d'un site Web trompeur utilisé pour promouvoir un programme d'installation détecté comme « Trojan.Hulk » :

Suppression automatique et instantanée des maliciels :

La suppression manuelle des menaces peut être un processus long et compliqué qui nécessite des compétences informatiques avancées. Combo Cleaner est un outil professionnel de suppression automatique des maliciels qui est recommandé pour se débarrasser de ces derniers. Téléchargez-le en cliquant sur le bouton ci-dessous :

TÉLÉCHARGEZ Combo CleanerEn téléchargeant n'importe quel logiciel listé sur ce site web vous acceptez notre Politique de Confidentialité et nos Conditions d’Utilisation. Pour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk.

Menu rapide :

- Qu'est-ce que Trojan.Hulk ?

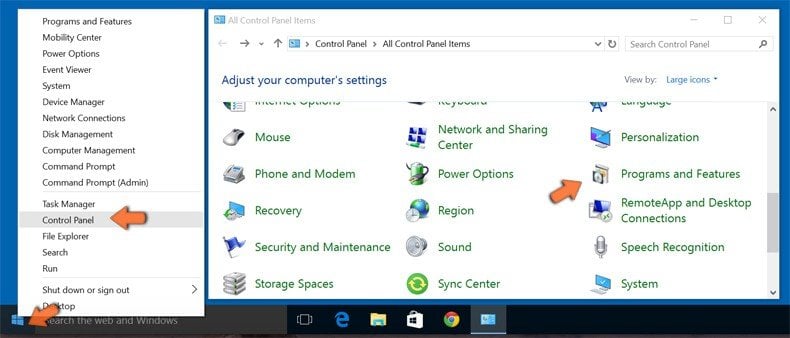

- ÉTAPE 1. Désinstallez les applications indésirables à l'aide du Panneau de configuration.

- ÉTAPE 2. Supprimez les extensions malveillantes de Google Chrome.

- ÉTAPE 3. Supprimez la page d'accueil du pirate de navigateur et le moteur de recherche par défaut de Mozilla Firefox.

- ÉTAPE 4. Supprimez les redirections indésirables de Safari.

- ÉTAPE 5. Supprimez les plug-ins malveillants de Microsoft Edge.

Suppression des logiciels indésirables :

Utilisateurs de Windows 10:

Cliquez droite dans le coin gauche en bas de l'écran, sélectionnez le Panneau de Configuration. Dans la fenêtre ouverte choisissez Désinstallez un Programme.

Utilisateurs de Windows 7:

Cliquez Démarrer ("Logo de Windows" dans le coin inférieur gauche de votre bureau), choisissez Panneau de configuration. Trouver Programmes et cliquez Désinstaller un programme.

Utilisateurs de macOS (OSX):

Cliquer Localisateur, dans la fenêtre ouverte sélectionner Applications. Glisser l’application du dossier Applications à la Corbeille (localisé sur votre Dock), ensuite cliquer droite sur l’cône de la Corbeille et sélectionner Vider la Corbeille.

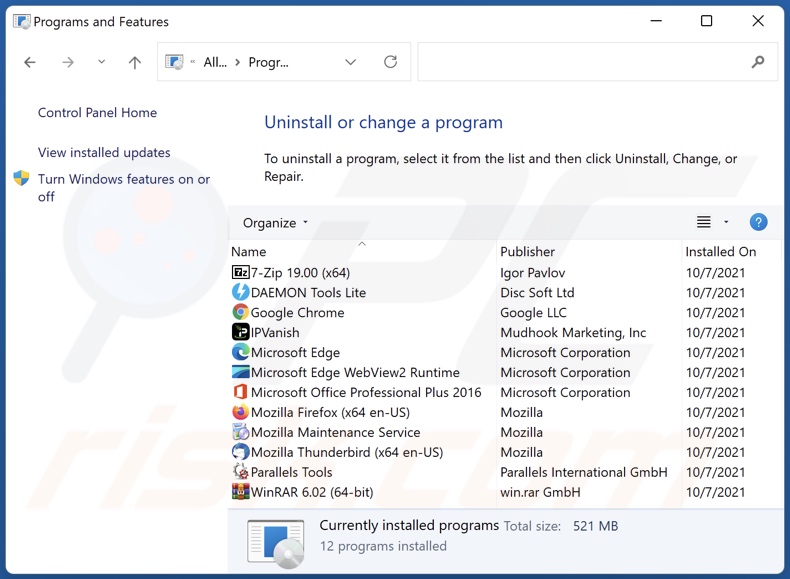

Dans la fenêtre de désinstallation des programmes : recherchez les applications suspectes récemment installées, sélectionnez ces entrées et cliquez sur « Désinstaller » ou « Supprimer ».

Après avoir désinstallé les applications potentiellement indésirables, analysez votre ordinateur à la recherche de composants indésirables restants. Pour analyser votre ordinateur, utilisez un logiciel de suppression des logiciels malveillants recommandé.

TÉLÉCHARGEZ le programme de suppression des infections malveillantes

Combo Cleaner vérifie si votre ordinateur est infecté. Pour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk.

Suppression des extensions malveillantes des navigateurs Internet :

Vidéo montrant comment supprimer les redirections du navigateur :

Supprimer les extensions malveillantes de Google Chrome :

Supprimer les extensions malveillantes de Google Chrome :

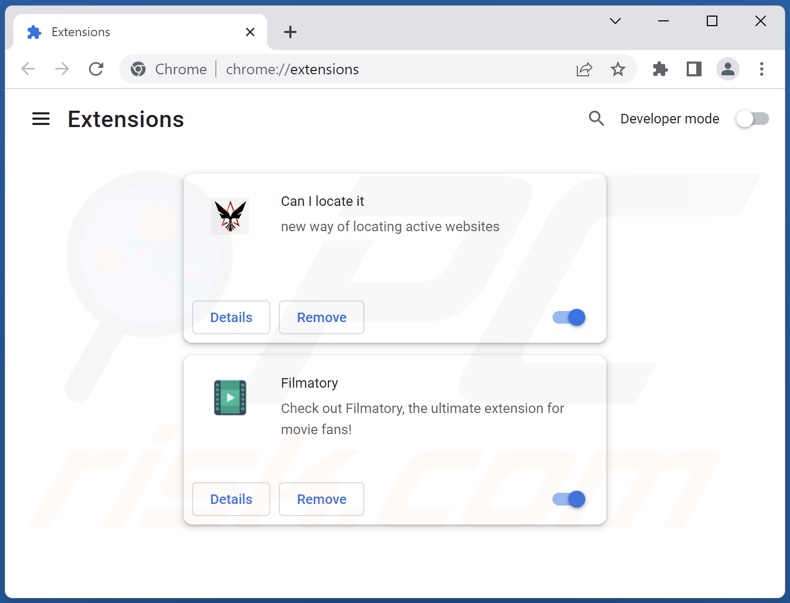

Cliquez sur l'icône du menu Chrome ![]() (dans le coin supérieur droit de Google Chrome), sélectionnez « Extensions » et cliquez sur « Gérer les extensions ». Localisez les extensions suspectes récemment installées, sélectionnez ces entrées et cliquez sur « Supprimer ».

(dans le coin supérieur droit de Google Chrome), sélectionnez « Extensions » et cliquez sur « Gérer les extensions ». Localisez les extensions suspectes récemment installées, sélectionnez ces entrées et cliquez sur « Supprimer ».

Modifier votre page d'accueil :

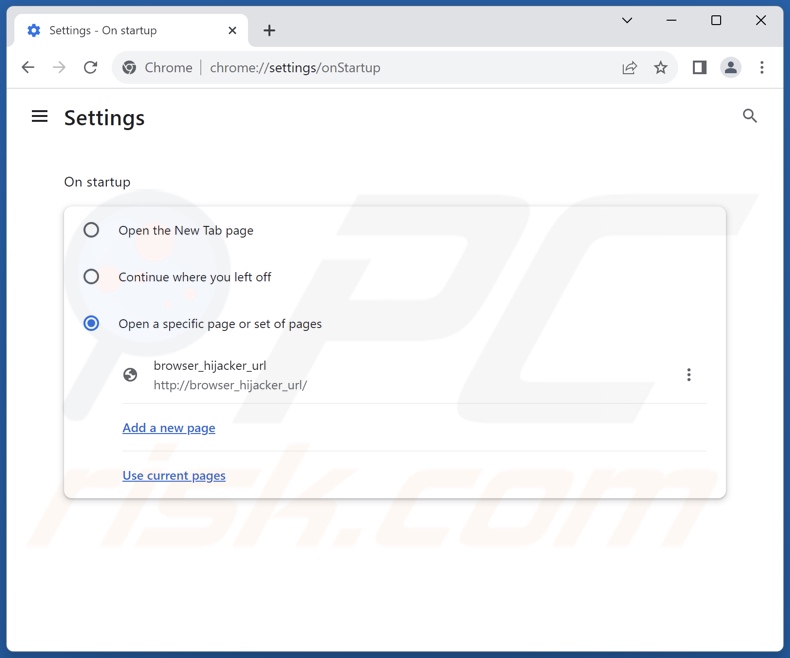

Cliquez sur l'icône du menu Chrome ![]() (dans le coin supérieur droit de Google Chrome), sélectionnez « Paramètres ». Dans la section « Au démarrage », désactivez l'extension suspecte, recherchez l'URL promue sous l'option « Ouvrir une page ou un ensemble de pages spécifiques ». Si elle est présente, cliquez sur l'icône trois points verticaux et sélectionnez « Supprimer ».

(dans le coin supérieur droit de Google Chrome), sélectionnez « Paramètres ». Dans la section « Au démarrage », désactivez l'extension suspecte, recherchez l'URL promue sous l'option « Ouvrir une page ou un ensemble de pages spécifiques ». Si elle est présente, cliquez sur l'icône trois points verticaux et sélectionnez « Supprimer ».

Modifiez votre moteur de recherche par défaut :

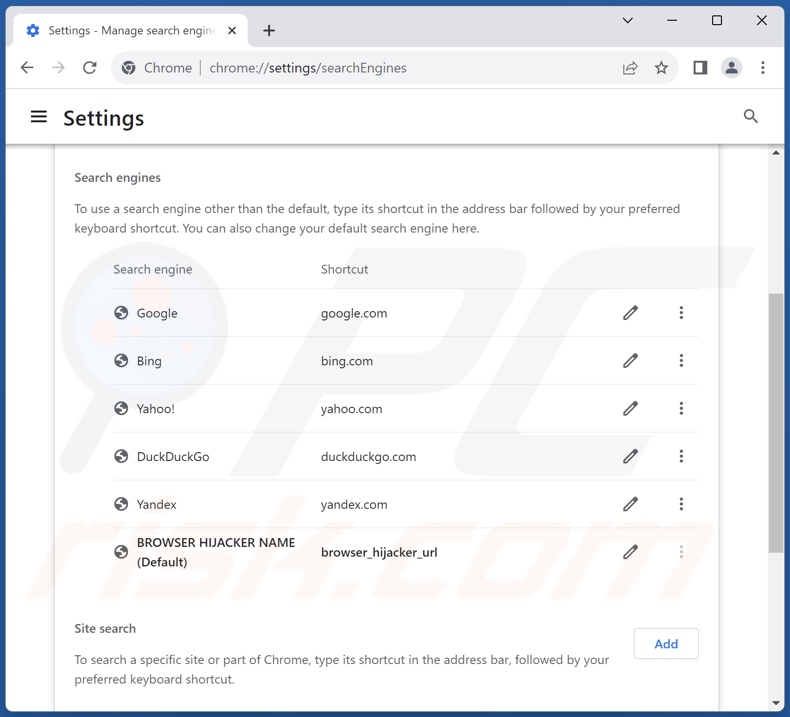

Pour modifier votre moteur de recherche par défaut dans Google Chrome : cliquez sur l'icône du menu Chrome ![]() (dans le coin supérieur droit de Google Chrome), sélectionnez « Paramètres », dans la section « Moteur de recherche », cliquez sur « Gérer les moteurs de recherche... », recherchez l'URL promue dans la liste qui s'ouvre, puis cliquez sur les trois points verticaux à côté de cette URL et sélectionnez « Supprimer ».

(dans le coin supérieur droit de Google Chrome), sélectionnez « Paramètres », dans la section « Moteur de recherche », cliquez sur « Gérer les moteurs de recherche... », recherchez l'URL promue dans la liste qui s'ouvre, puis cliquez sur les trois points verticaux à côté de cette URL et sélectionnez « Supprimer ».

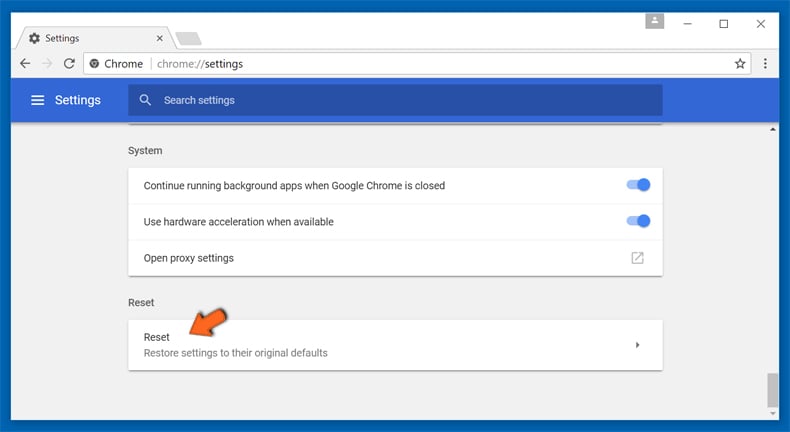

- Si vous continuez à rencontrer des problèmes liés aux redirections du navigateur et aux publicités indésirables, réinitialisez Google Chrome.

Méthode optionnelle :

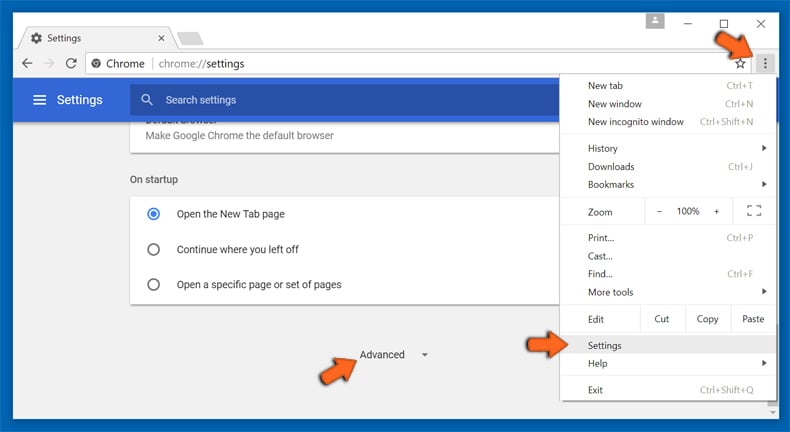

Si vous continuez à avoir des problèmes avec le trojan.hulk virus, restaurez les paramètres de votre navigateur Google Chrome. Cliquer 'icône du menu Chromel ![]() (dans le coin supérieur droit de Google Chrome) et sélectionner Options. Faire défiler vers le bas de l'écran. Cliquer le lien Avancé… .

(dans le coin supérieur droit de Google Chrome) et sélectionner Options. Faire défiler vers le bas de l'écran. Cliquer le lien Avancé… .

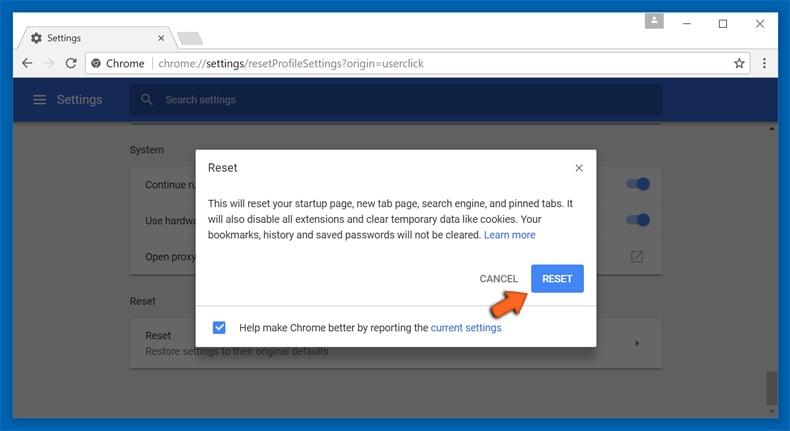

Après avoir fait défiler vers le bas de l'écran, cliquer le bouton Restaurer (Restaurer les paramètres à défaut) .

Dans la fenêtre ouverte, confirmer que vous voulez restaurer les paramètres par défaut de Google Chrome e cliquant le bouton Restaurer.

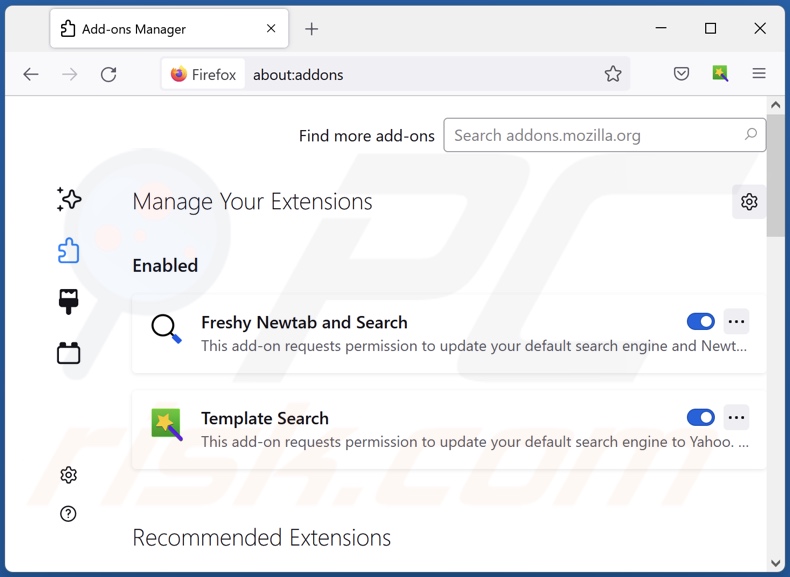

Supprimer les extensions malveillantes de Mozilla Firefox :

Supprimer les extensions malveillantes de Mozilla Firefox :

Cliquez sur le menu Firefox ![]() (dans le coin supérieur droit de la fenêtre principale), sélectionnez « Modules complémentaires et thèmes ». Cliquez sur « Extensions », dans la fenêtre qui s'ouvre, localisez les extensions suspectes récemment installées, cliquez sur les trois points, puis cliquez sur « Supprimer ».

(dans le coin supérieur droit de la fenêtre principale), sélectionnez « Modules complémentaires et thèmes ». Cliquez sur « Extensions », dans la fenêtre qui s'ouvre, localisez les extensions suspectes récemment installées, cliquez sur les trois points, puis cliquez sur « Supprimer ».

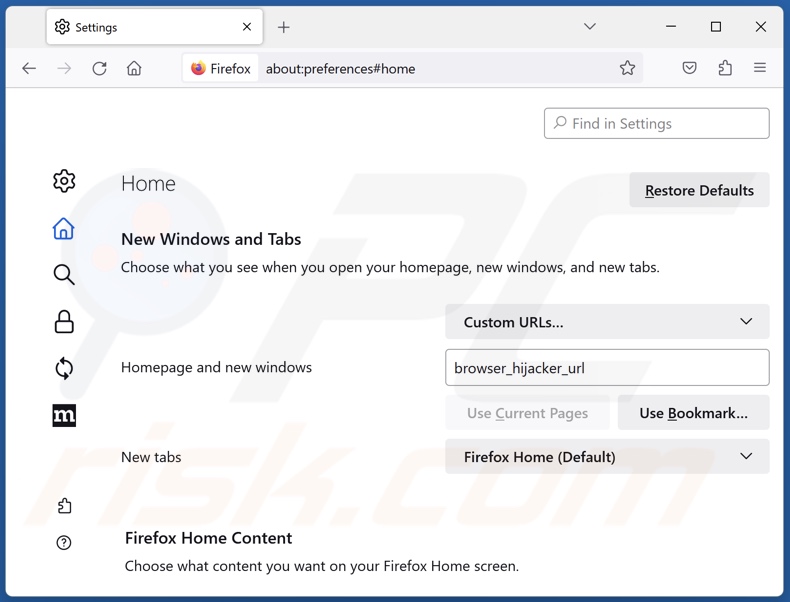

Modifier votre page d'accueil :

Pour réinitialiser votre page d'accueil, cliquez sur le menu Firefox ![]() (dans le coin supérieur droit de la fenêtre principale), puis sélectionnez « Paramètres ». Dans la fenêtre qui s'ouvre, désactivez l'extension suspecte, supprimez l'URL promue et entrez votre domaine préféré, qui s'ouvrira à chaque fois que vous lancerez Mozilla Firefox.

(dans le coin supérieur droit de la fenêtre principale), puis sélectionnez « Paramètres ». Dans la fenêtre qui s'ouvre, désactivez l'extension suspecte, supprimez l'URL promue et entrez votre domaine préféré, qui s'ouvrira à chaque fois que vous lancerez Mozilla Firefox.

Modifiez votre moteur de recherche par défaut :

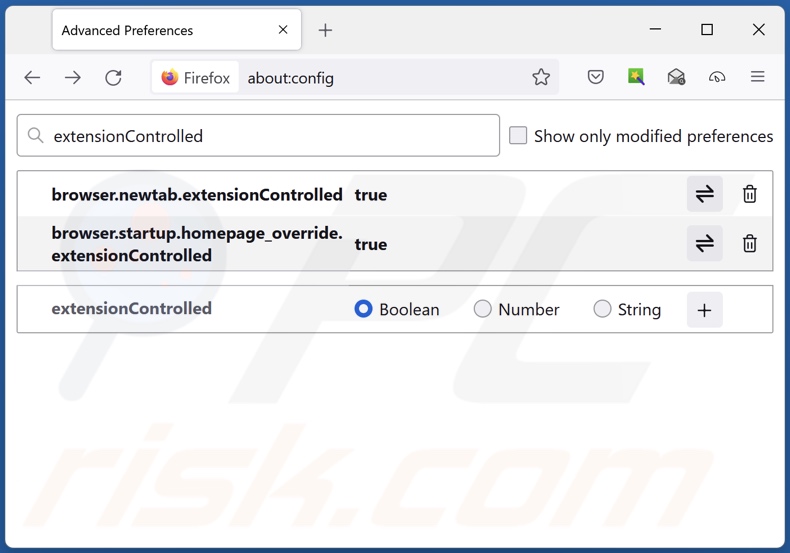

Dans la barre d'adresse URL, tapez « about:config » et appuyez sur Entrée. Cliquez sur « Accepter le risque et continuer ».

Dans le filtre de recherche en haut, tapez : « extensionControlled ». Définissez les deux résultats sur « false » en double-cliquant sur chaque entrée ou en cliquant sur le bouton ![]() .

.

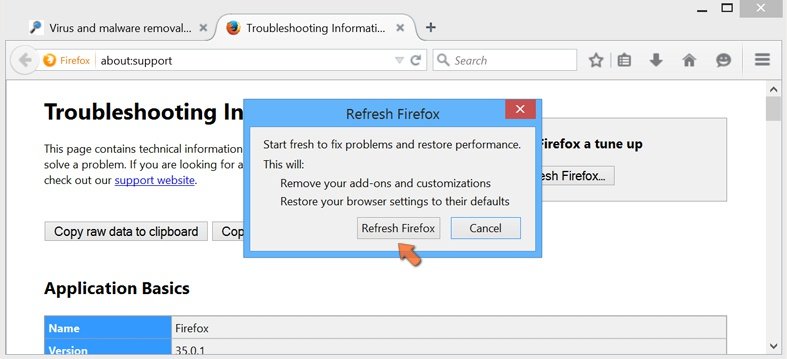

Méthode optionnelle:

Les utilisateurs d'ordinateur qui ont des problèmes avec la suppression des trojan.hulk virus peuvent restaurer leurs paramètres de Mozilla Firefox.

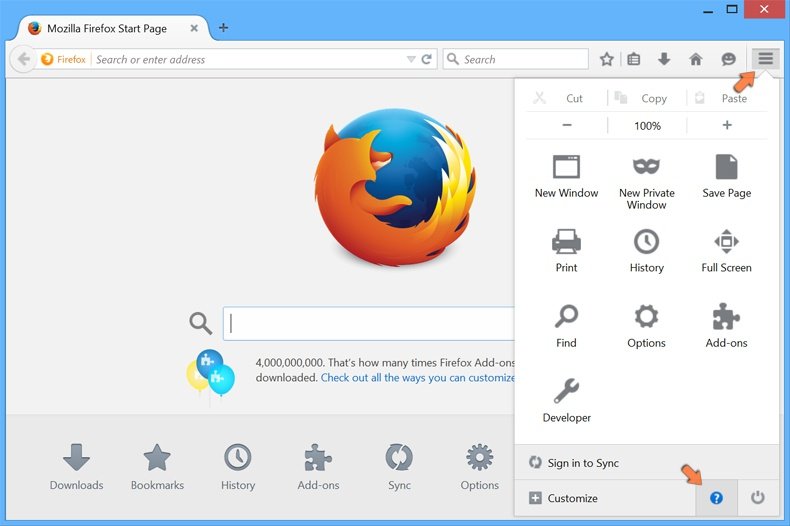

Ouvrez Mozilla FireFox, dans le haut à gauche dans la fenêtre principale cliquer sur le menu Firefox, ![]() dans le menu ouvert cliquez sur l'icône Ouvrir le menu d'aide,

dans le menu ouvert cliquez sur l'icône Ouvrir le menu d'aide, ![]()

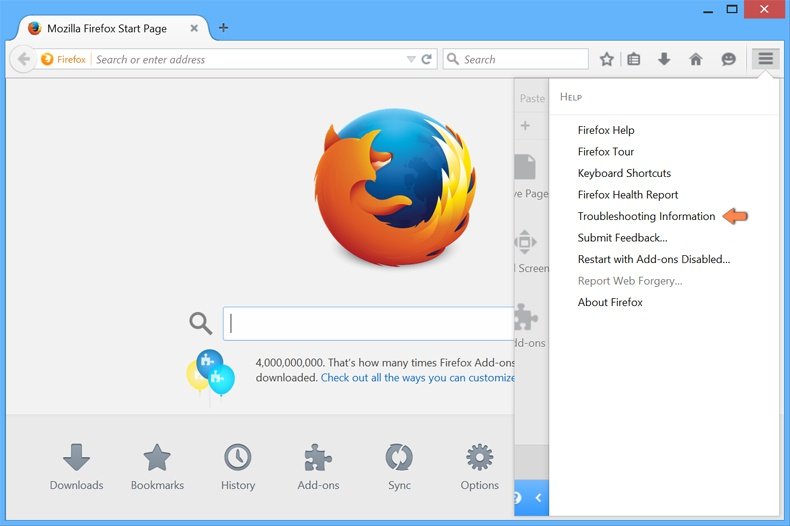

Sélectionnez Information de Dépannage.

Sélectionnez Information de Dépannage.

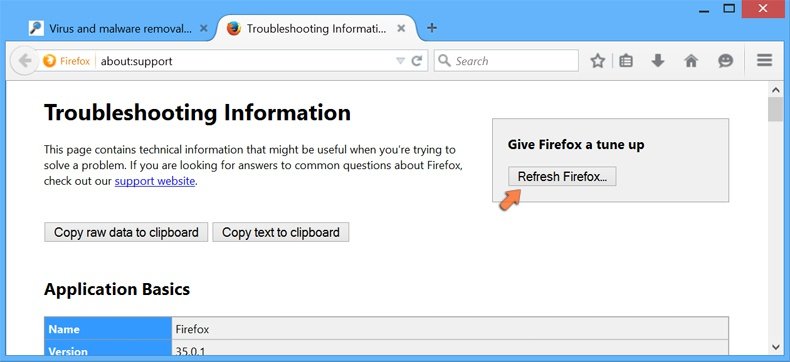

Dans la fenêtre ouverte cliquez sur le bouton Restaurer Firefox.

Dans la fenêtre ouverte, confirmez que vous voulez restaurer les paramètres de Mozilla Firefox à défaut en cliquant sur le bouton Restaurer.

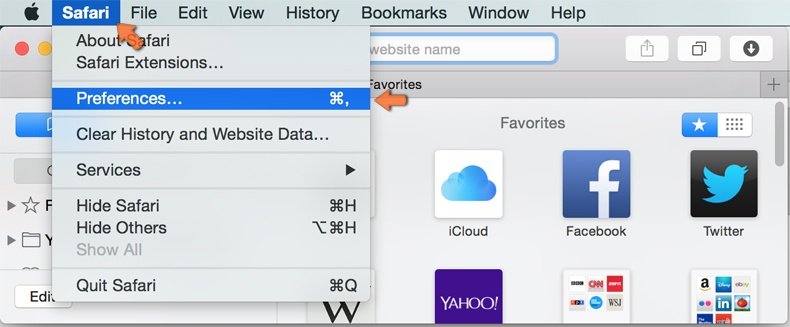

Supprimer les extensions malicieuses de Safari:

Supprimer les extensions malicieuses de Safari:

Assurez-vous que votre navigateur Safari est actif, cliquer le menu Safari, et sélectionner Préférences....

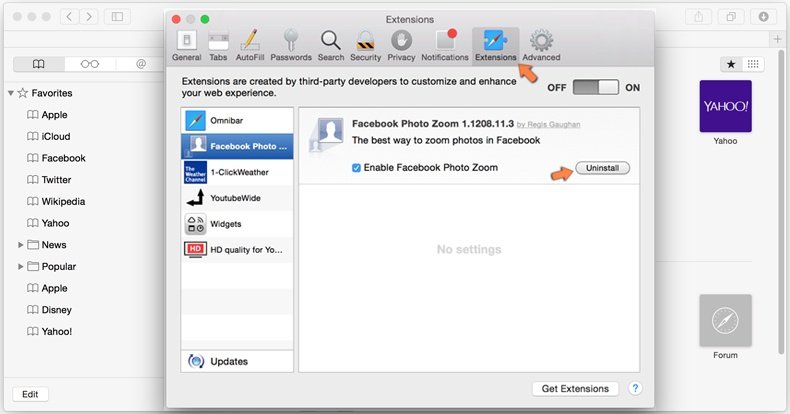

Dans la fenêtre ouverte cliquer Extensions, trouver toutes les extensions suspicieuses récemment installées, sélectionner-les et cliquer Désinstaller.

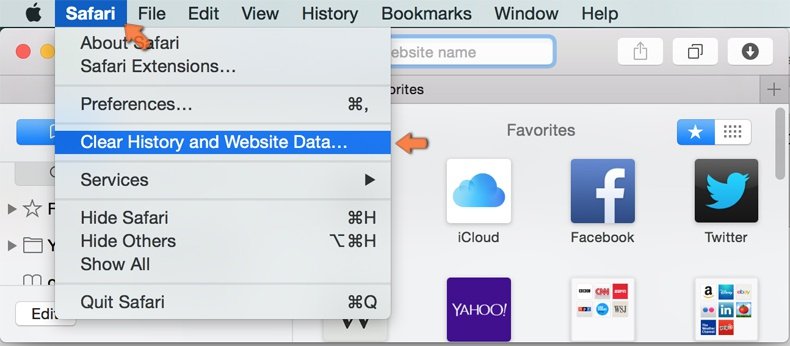

Méthode optionnelle:

Assurez-vous que votre navigateur Safari est actif et cliquer sur le menu Safari. À partir du menu déroulant sélectionner Supprimer l’historique et les données des sites web...

Dans la fenêtre ouverte sélectionner tout l’historique et cliquer le bouton Supprimer l’historique.

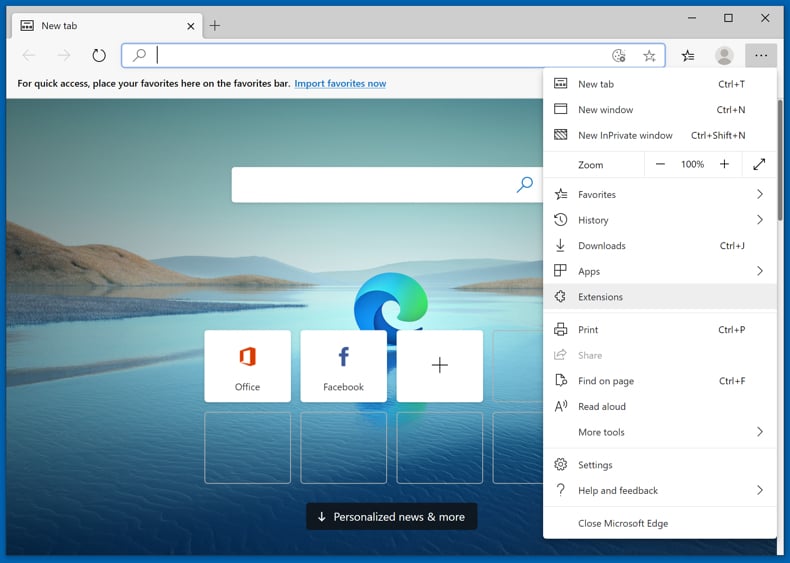

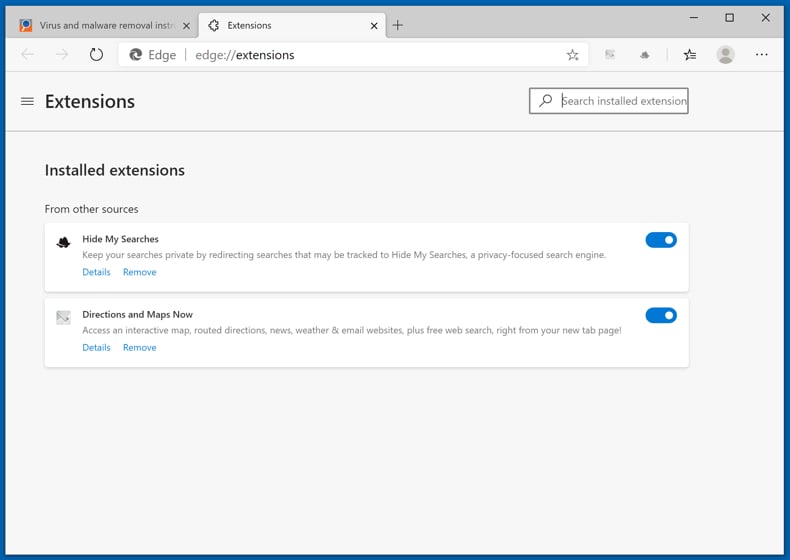

Supprimer les extensions malveillantes de Microsoft Edge :

Supprimer les extensions malveillantes de Microsoft Edge :

Cliquez sur l'icône du menu Edge ![]() (dans le coin supérieur droit de Microsoft Edge), sélectionnez "Extensions". Repérez tous les modules d'extension de navigateur suspects récemment installés et cliquez sur "Supprimer" sous leur nom.

(dans le coin supérieur droit de Microsoft Edge), sélectionnez "Extensions". Repérez tous les modules d'extension de navigateur suspects récemment installés et cliquez sur "Supprimer" sous leur nom.

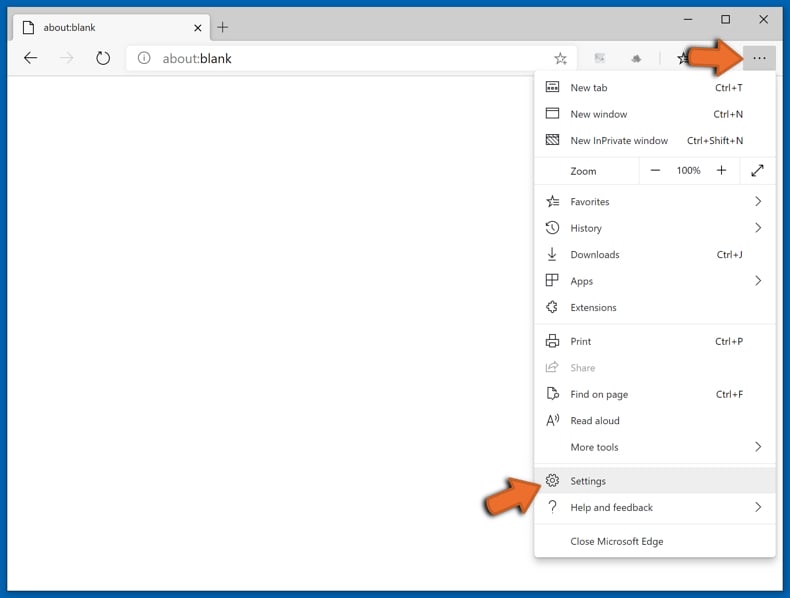

Méthode optionnelle :

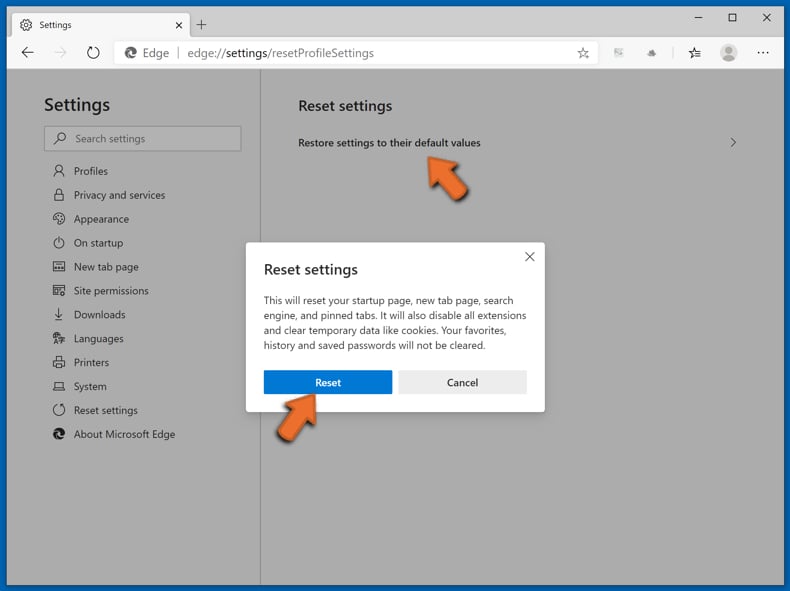

Si vous continuez à avoir des problèmes avec la suppression de trojan.hulk virus, réinitialisez les paramètres de votre navigateur Microsoft Edge. Cliquez sur l'icône du menu Edge ![]() (dans le coin supérieur droit de Microsoft Edge) et sélectionnez Paramètres.

(dans le coin supérieur droit de Microsoft Edge) et sélectionnez Paramètres.

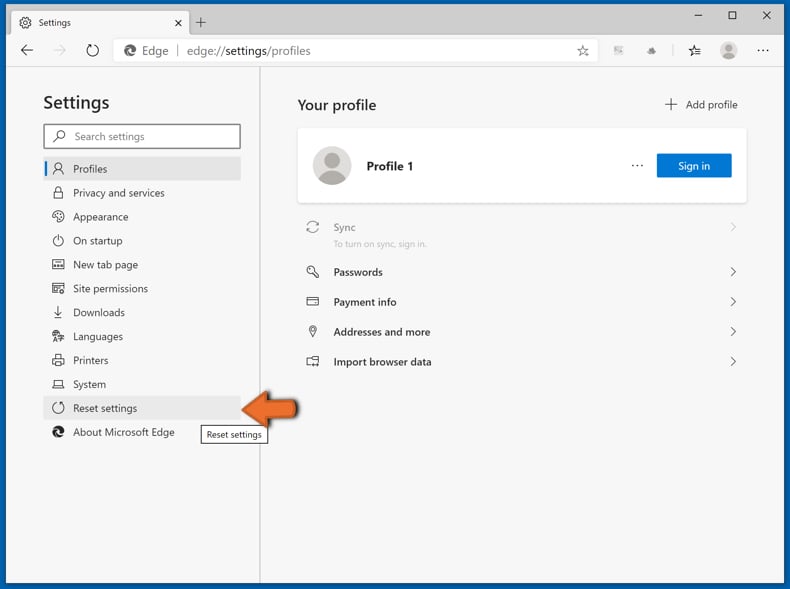

Dans le menu ouvert des paramètres, sélectionnez Rétablir les paramètres.

Sélectionnez Rétablir la valeur par défaut de tous les paramètres. Dans la fenêtre ouverte, confirmez que vous souhaitez rétablir les paramètres par défaut de Microsoft Edge en cliquant sur le bouton Réinitialiser.

- Si cela ne vous a pas aidé, suivez ces instructions alternatives qui expliquent comment réinitialiser le navigateur Microsoft Edge.

Source: https://www.pcrisk.com/removal-guides/28887-trojanhulk-malware

Foire aux questions (FAQ)

Qu'est-ce que « Trojan.Hulk » ?

« Trojan.Hulk » est un nom de détection utilisé par de nombreux moteurs de sécurité pour identifier les programmes d'installation malveillants ou les outils d'activation illégale (« cracking ») de programmes, qui contiennent des contenus indésirables/malveillants.

Quels sont les principaux problèmes que « Trojan.Hulk » peut causer ?

Les menaces posées par les logiciels indésirables/malveillants dépendent de leurs capacités. Les configurations d'installation détectées comme « Trojan.Hulk » peuvent inclure des PUA, des logiciels publicitaires, des pirates de navigateur, des chevaux de Troie, des ransomwares et d'autres programmes nuisibles. Les dangers les plus importants sont posés par les logiciels malveillants sophistiqués, notamment les infections multiples du système, la perte de données, les problèmes graves de confidentialité, les pertes financières et l'usurpation d'identité.

Quel est l'objectif de « Trojan.Hulk » ?

Les installations « Trojan.Hulk » comprennent des programmes indésirables/malveillants, qui sont généralement utilisés pour générer des revenus. Les profits peuvent être réalisés grâce à la promotion d'achats intégrés à l'application, à l'affichage de publicités, à des redirections forcées ou à la vente/l'utilisation abusive des données collectées.

Il convient de noter que les logiciels malveillants peuvent générer des revenus grâce à des processus complexes, mais qu'ils peuvent également être utilisés à d'autres fins. Les attaques de logiciels malveillants peuvent être motivées par des gains financiers, le divertissement des cybercriminels, la réalisation de rancunes personnelles, la perturbation de processus (par exemple, sites web, services, etc.) et des raisons politiques/géopolitiques.

Comment « Trojan.Hulk » s'est-il infiltré dans mon ordinateur ?

Le contenu détecté comme « Trojan.Hulk » est principalement distribué via des canaux de téléchargement douteux (par exemple, des sites de logiciels gratuits et d'hébergement de fichiers gratuits, des réseaux de partage P2P, etc.), des escroqueries en ligne, des spams (par exemple, des publications sur les réseaux sociaux, des e-mails, des messages privés/directs, des SMS, des notifications de navigateur) et des publicités malveillantes.

Combo Cleaner me protégera-t-il contre les contenus détectés comme « Trojan.Hulk » ?

Oui, Combo Cleaner est capable de détecter et d'éliminer toutes sortes de menaces. Il faut souligner que, comme les logiciels malveillants haut de gamme se cachent généralement profondément dans les systèmes, il est primordial d'effectuer une analyse complète du système.

Partager:

Tomas Meskauskas

Chercheur expert en sécurité, analyste professionnel en logiciels malveillants

Je suis passionné par la sécurité informatique et la technologie. J'ai une expérience de plus de 10 ans dans diverses entreprises liées à la résolution de problèmes techniques informatiques et à la sécurité Internet. Je travaille comme auteur et éditeur pour PCrisk depuis 2010. Suivez-moi sur Twitter et LinkedIn pour rester informé des dernières menaces de sécurité en ligne.

Le portail de sécurité PCrisk est proposé par la société RCS LT.

Des chercheurs en sécurité ont uni leurs forces pour sensibiliser les utilisateurs d'ordinateurs aux dernières menaces en matière de sécurité en ligne. Plus d'informations sur la société RCS LT.

Nos guides de suppression des logiciels malveillants sont gratuits. Cependant, si vous souhaitez nous soutenir, vous pouvez nous envoyer un don.

Faire un donLe portail de sécurité PCrisk est proposé par la société RCS LT.

Des chercheurs en sécurité ont uni leurs forces pour sensibiliser les utilisateurs d'ordinateurs aux dernières menaces en matière de sécurité en ligne. Plus d'informations sur la société RCS LT.

Nos guides de suppression des logiciels malveillants sont gratuits. Cependant, si vous souhaitez nous soutenir, vous pouvez nous envoyer un don.

Faire un don

▼ Montrer la discussion