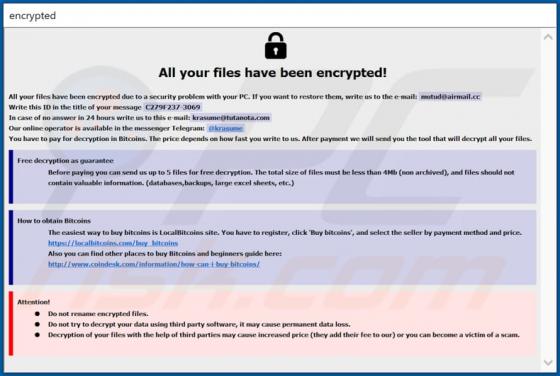

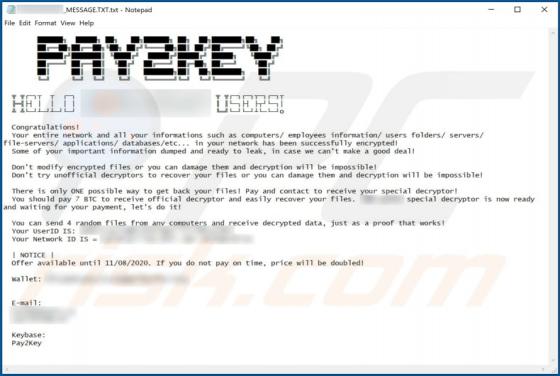

Rançongiciel Pay2Key

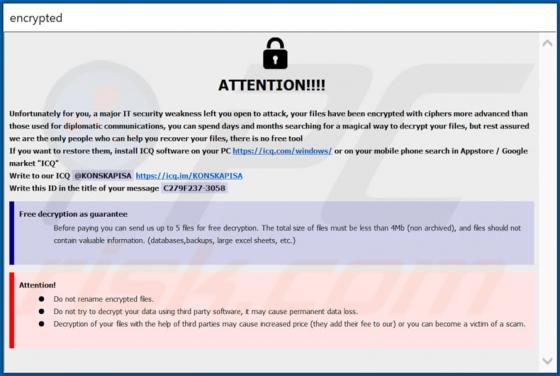

Pay2Key est le nom du rançongiciel qui crypte les fichiers avec les algorithmes cryptographiques AES et RSA Il est écrit en langage de programmation C++. Les recherches montrent que les cybercriminels qui en sont à l'origine ciblent des entreprises situées en Israël, bien que cela puisse égaleme