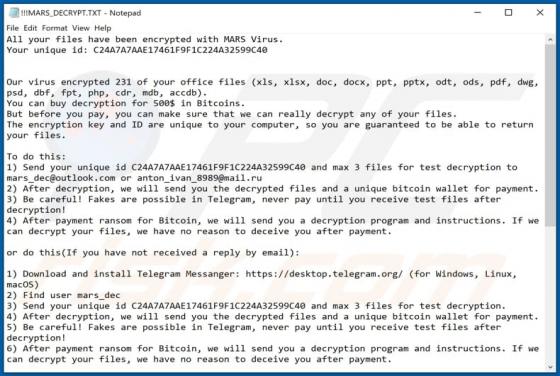

Rançongiciel MARS

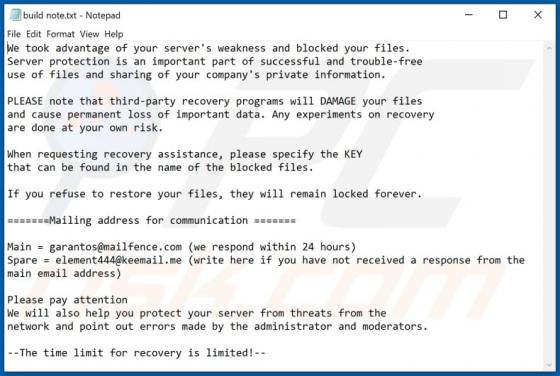

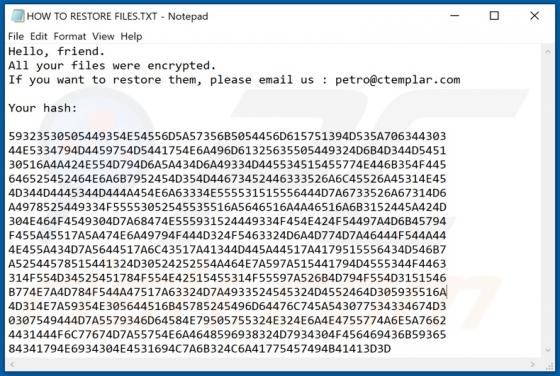

MARS a été découvert par Michael Gillespie. Ce rançongiciel crypte les fichiers et modifie leurs noms (en ajoutant son extension). De plus, il crée le fichier texte "!!! MARS_DECRYPT.TXT" dans tous les dossiers contenant des fichiers chiffrés. Il renomme les fichiers en ajoutant l'extension ".ma