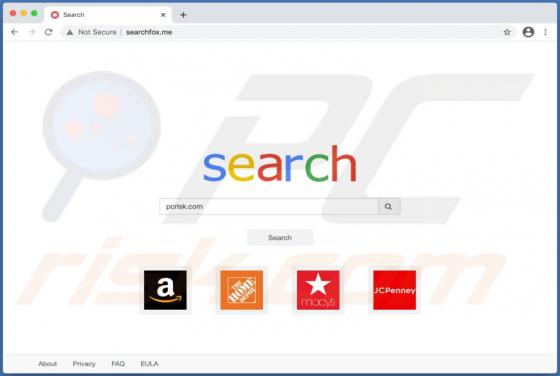

Redirection Searchfox.me (Mac)

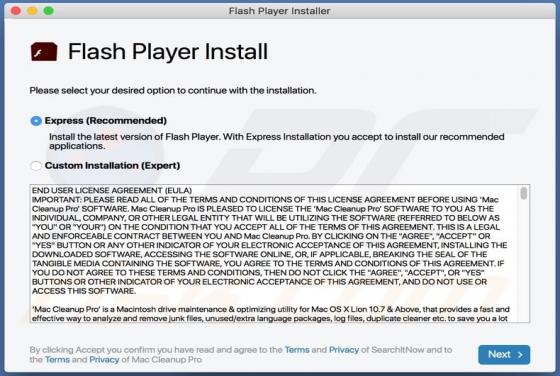

Searchfox.me est l'adresse d'un faux moteur de recherche qui apparaît dans les paramètres du navigateur après l'installation d'un pirate de navigateur. On sait que l'application qui modifie les paramètres pour promouvoir searchfox.me est distribuée via un faux programme d'installation conçu po