Publiciel OneUpdater

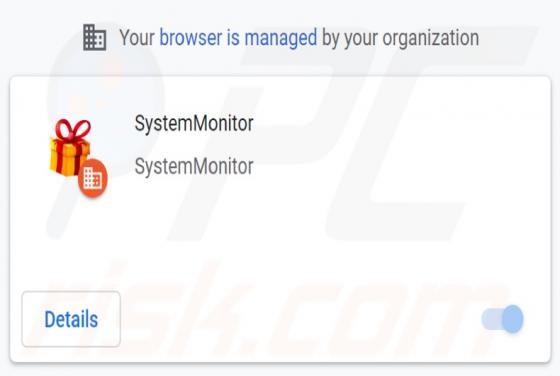

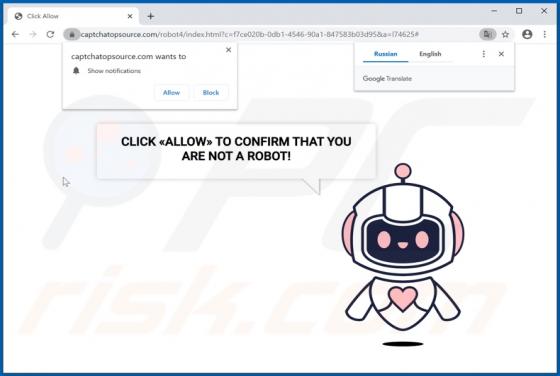

OneUpdater est un maliciel classé comme publiciel. Suite à une infiltration réussie, il mène des campagnes publicitaires intrusives. Par conséquent, cette application diffuse diverses publicités indésirables et même dangereuses. De plus, la plupart des logiciels de type publiciel surveillent l'a