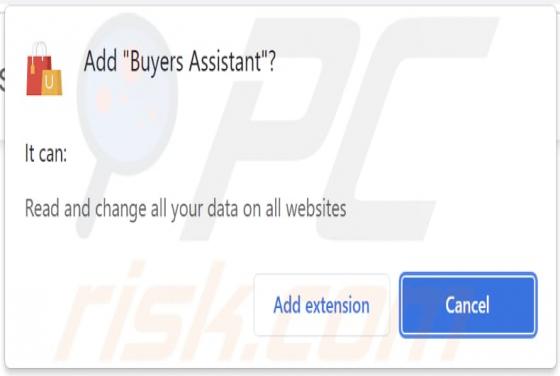

Publiciel Buyers Assistant

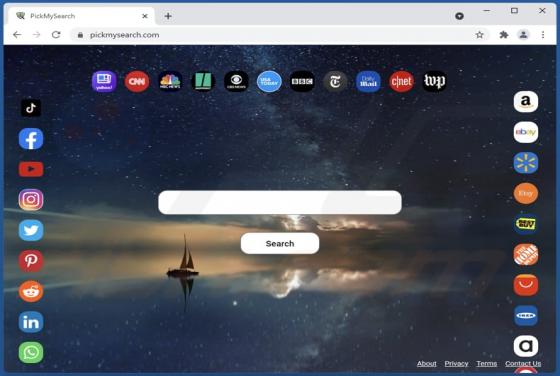

Buyers Assistant se présente comme une application qui permet aux utilisateurs "d'acheter en toute confiance et rapidité sur eBay". Nous avons découvert Buyers Assistant sur un site Web trompeur qui recommande d'installer une extension sur un navigateur Chrome. Après avoir examiné l'application, n