Comment supprimer le maliciel RustyBuer ?

de TroieÉgalement connu sous le nom de: Chargeur RustyBuer

Obtenez une analyse gratuite et vérifiez si votre ordinateur est infecté.

SUPPRIMEZ-LES MAINTENANTPour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk.

Qu'est-ce que le maliciel RustyBuer ?

RustyBuer est le nom d'une nouvelle variante du chargeur Buer. La principale différence entre la nouvelle et la variante originale est que l'une est écrite en langage de programmation multi-paradigme Rust, et l'autre est écrite en langage de programmation C. RustyBuer et Buer fonctionnent tous deux comme des chargeurs - ils infectent les ordinateurs avec d'autres maliciels.

RustyBuer en détail

Il est probable que RustyBuer et la version originale soient écrits dans des langues différentes car en développant la nouvelle variante en langage Rust, les cybercriminels lui donnent la possibilité d'échapper aux détections anti-maliciel basées sur les fonctionnalités du maliciel écrit en langage C.

RustyBuer propose différentes options pour télécharger et exécuter une charge utile (installer un maliciel). Certains des échantillons de RustyBuer ont été (ou sont toujours) utilisés pour distribuer Cobalt Strike Beacon en tant que charge utile de deuxième étape, ce qui signifie que les cybercriminels peuvent vendre l'accès à des machines infectées sur le dark web, des forums de pirates.

On sait que RustyBuer était déjà utilisé pour faire proliférer plus d'une souche de rançongiciels. Le rançongiciel est un type de maliciel qui crypte les données (verrouille les fichiers) et génère un message exigeant une rançon avec des instructions sur la façon de payer pour le décryptage des données.

Il convient de mentionner que RustyBuer peut vérifier les machines virtuelles installées pour éviter d'être examiné par des analystes de maliciels. Il est très probable que les cybercriminels derrière RustyBuer continuent d'améliorer leurs maliciels, il pourrait donc être plus difficile à détecter par les fournisseurs de sécurité.

Pour résumer, on sait que la nouvelle variante du chargeur Buer était déjà utilisée pour distribuer Cobalt Strike Beacon et plusieurs souches de rançongiciel. Sine RustyBuer a de nombreuses options sur la façon de télécharger et d'exécuter une charge utile, ce maliciel pourrait également être utilisé pour distribuer d'autres maliciels.

D'autres exemples de maliciels conçus pour distribuer d'autres logiciels de ce type sont BazarLoader, HimeraLoader et AbSent-Loader. Il est courant que les chargeurs soient capables d'échapper à la détection, ce qui leur permet de distribuer des maliciels sans être détectés et supprimés par les solutions antivirus installées.

| Nom | Chargeur RustyBuer |

| Type de menace | Chargeur de maliciels |

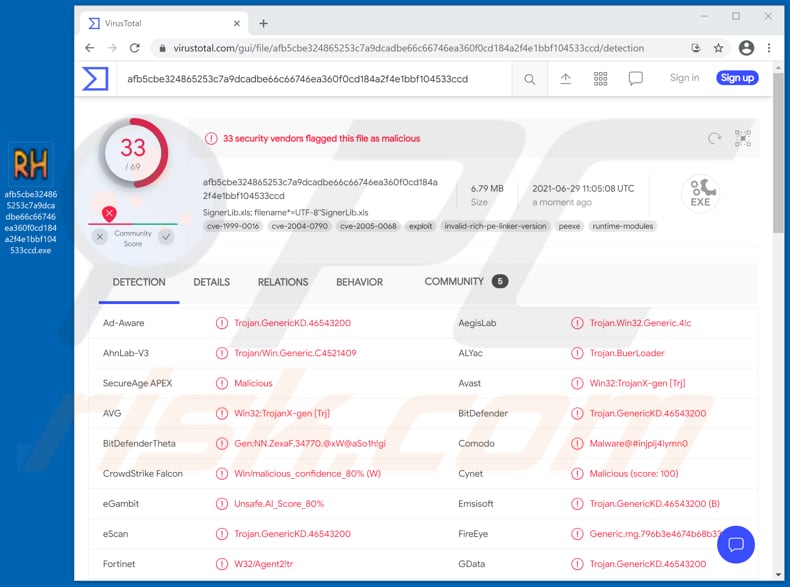

| Noms de détection | Avast (Win32:TrojanX-gen [Trj]), BitDefender (Trojan.GenericKD.465432000), Emsisoft (Trojan.GenericKD.46543200 (B)), Kaspersky (HEUR:Trojan.Win32.Agent2.gen), Microsoft (Trojan : Win32/Casdet!rfn), Liste complète (VirusTotal) |

| Charge utile | Cobalt Strike Beacon, rançongiciel et éventuellement d'autres maliciels |

| Symptômes | Les chargeurs sont conçus pour infiltrer furtivement l'ordinateur de la victime et rester silencieux, et ainsi aucun symptôme particulier n'est clairement visible sur une machine infectée. |

| Modes de diffusion | Pièces jointes infectées, publicités en ligne malveillantes, ingénierie sociale, logiciels de "cracks". |

| Dommages | Mots de passe et informations bancaires volés, usurpation d'identité, ordinateur de la victime ajouté à un botnet. |

|

Suppression des maliciels (Windows) |

Pour éliminer d'éventuelles infections par des maliciels, analysez votre ordinateur avec un logiciel antivirus légitime. Nos chercheurs en sécurité recommandent d'utiliser Combo Cleaner. Téléchargez Combo CleanerUn scanner gratuit vérifie si votre ordinateur est infecté. Pour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk. |

RustyBuer en général

Pour résumer, on sait que la nouvelle variante du chargeur Buer était déjà utilisée pour distribuer Cobalt Strike Beacon et plusieurs souches de rançongiciels. RustyBuer a de nombreuses options sur la façon de télécharger et d'exécuter une charge utile, ce maliciel pourrait également être utilisé pour distribuer d'autres maliciels.

D'autres exemples de maliciels conçus pour distribuer d'autres logiciels de ce type sont BazarLoader, HimeraLoader et AbSent-Loader. Il est courant que les chargeurs soient capables d'échapper à la détection, ce qui leur permet de distribuer des maliciels sans être détectés et supprimés par les solutions antivirus installées.

Comment RustyBuer a-t-il infiltré mon ordinateur ?

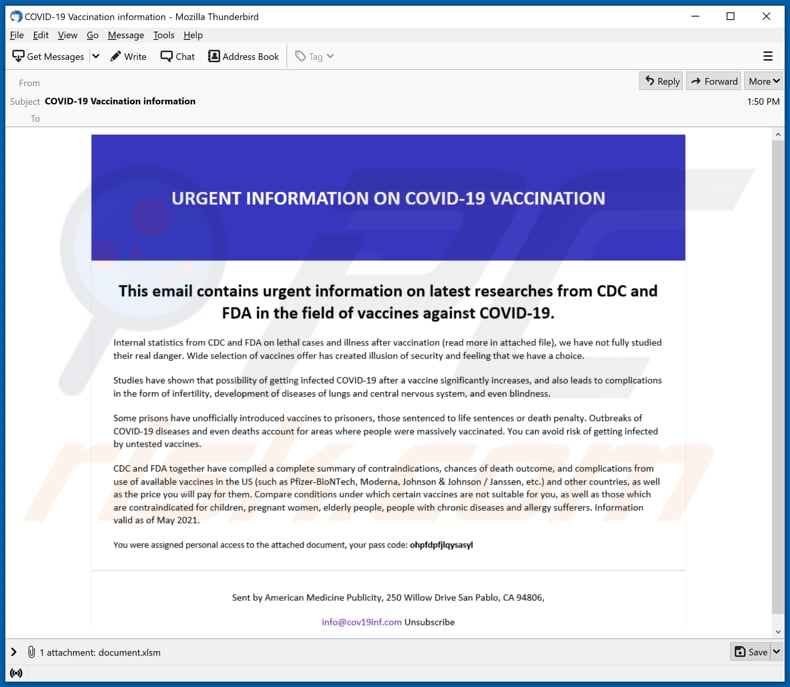

La recherche montre que RustyBuer est distribué via des courriels déguisés en lettres concernant des informations sur la vaccination COVID-19. Ce n'est pas la première fois que des cybercriminels profitent de la maladie du coronavirus pour extraire des informations personnelles, de l'argent ou distribuer des maliciels.

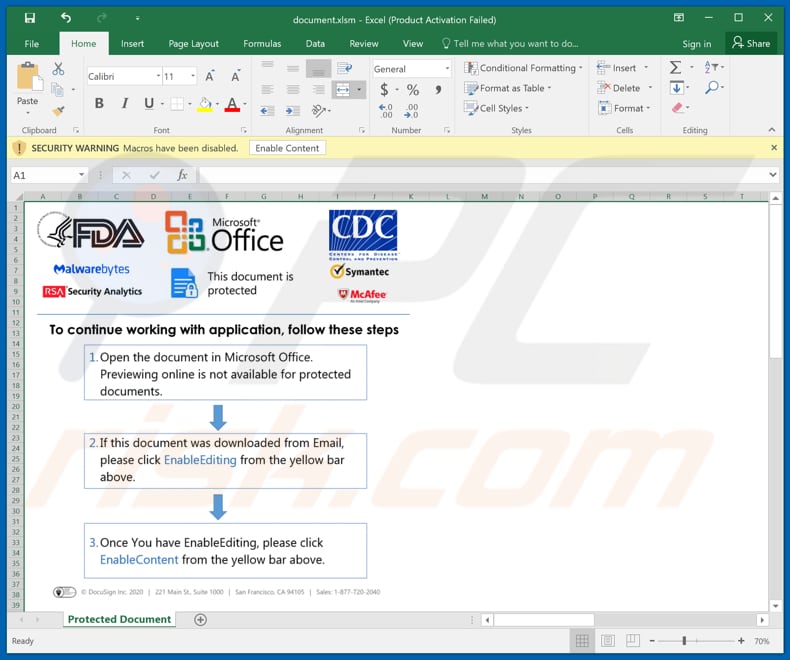

Comme écrit dans cet courriel particulier, le CDC et la FDA ont compilé un résumé complet contenant des informations concernant les contre-indications, les complications pouvant être causées par les vaccins disponibles aux États-Unis. L'objectif principal de cet courriel est d'inciter les destinataires à ouvrir le document Microsoft Excel joint et à activer les commandes de macros (activation de l'édition/du contenu).

Lorsque les utilisateurs activent des macros dans des documents MS Office malveillants, ils autorisent ces documents à démarrer la chaîne d'infection. Il est important de mentionner que les documents malveillants ouverts avec les anciennes versions de MS Office (publiées avant l'année 2010) n'ont pas le mode "Vue protégée" - ils infectent automatiquement les ordinateurs.

Il convient de mentionner que les cybercriminels peuvent utiliser des documents PDF, des fichiers JavaScript, des fichiers exécutables tels que EXE, des fichiers d'archive tels que ZIP, RAR et d'autres fichiers pour diffuser également des maliciels par courrier électronique. En règle générale, ils déguisent leurs courriels en lettres officielles importantes d'entreprises ou d'organisations légitimes (par exemple, CDF, FDA).

Comment éviter l'installation de maliciels ?

Les logiciels et les fichiers doivent être téléchargés à partir de sites Web légitimes et via des liens directs. Il est recommandé d'éviter d'utiliser des réseaux Peer-to-Peer, des sites Web non officiels, des téléchargeurs tiers, des sites non officiels, des installateurs tiers et d'autres sources de ce type pour télécharger ou installer des programmes.

Le système d'exploitation et installé dessus doivent être mis à jour et activés avec des fonctions ou des outils implémentés fournis par leurs développeurs officiels. Il est courant que les outils d'activation non officiels ("cracking") et les programmes de mise à jour tiers contiennent des maliciels cachés. En outre, il n'est pas légal d'activer des programmes sous licence avec divers outils tiers.

Les pièces jointes et les liens de sites Web dans les courriels non pertinents reçus d'expéditeurs suspects et inconnus ne doivent pas être ouverts sans les avoir soigneusement examinés au préalable. Il est courant que les cybercriminels utilisent ces courriels comme outils pour diffuser leurs maliciels. Il convient de mentionner qu'ils déguisent souvent leurs courriels en messages importants, officiels, etc.

De plus, il est recommandé d'avoir un antivirus ou un logiciel anti-logiciel espion réputé installé sur le système d'exploitation et d'exécuter régulièrement des analyses antivirus avec celui-ci. Si vous pensez que votre ordinateur est déjà infecté, nous vous recommandons d'exécuter une analyse avec Combo Cleaner Antivirus pour Windows pour éliminer automatiquement les maliciels infiltrés.

Courriel contenant le fichier conçu pour installer RustyBuer :

Texte dans ce courriel :

Subject: COVID-19 Vaccination information

URGENT INFORMATION ON COVID-19 VACCINATION

This email contains urgent information on latest researches from CDC and FDA in the field of vaccines against COVID-19.

Internal statistics from CDC and FDA on lethal cases and illness after vaccination (read more in attached file), we have not fully studied their real danger. Wide selection of vaccines offer has created illusion of security and feeling that we have a choice.

Studies have shown that possibility of getting infected COVID-10 after a vaccine significantly increases, and also leads to complications in the form of infertility, development of diseases of lungs and central nervous system, and even blindness.

Some prisons have unofficially introduced vaccines to prisoners, those sentenced to life sentences or death penalty. Outbreaks of COVID-19 diseases and even deaths account for areas where people were massively vaccinated. You can avoid risk of getting infected by untested vaccines.

CDC and FDA together have compiled a complete summary of contraindications, chances of death outcome, and complications from use of available vaccines in the US (such as Pfizer-BioNTech, Moderna, Johnson & Johnson / Janssen, etc.) and other countries, as well as the price you will pay for them. Compare conditions under which certain vaccines are not suitable for you, as well as those which are contraindicated for children, pregnant women, elderly people, people with chronic diseases and allergy sufferers. Information valid as of May 2021.

You were assigned personal access to the attached document, your pass code: ohpfdpfjlqysasyl

Sent by American Medicine Publicity, 250 Willow Drive San Pablo, CA 94806,

info@cov19inf.com Unsubscribe

Pièce jointe malveillante distribuant RustyBuer :

Suppression automatique et instantanée des maliciels :

La suppression manuelle des menaces peut être un processus long et compliqué qui nécessite des compétences informatiques avancées. Combo Cleaner est un outil professionnel de suppression automatique des maliciels qui est recommandé pour se débarrasser de ces derniers. Téléchargez-le en cliquant sur le bouton ci-dessous :

TÉLÉCHARGEZ Combo CleanerEn téléchargeant n'importe quel logiciel listé sur ce site web vous acceptez notre Politique de Confidentialité et nos Conditions d’Utilisation. Pour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk.

Menu rapide :

- Qu'est-ce que RustyBuer ?

- ÉTAPE 1. Suppression manuelle du maliciel RustyBuer.

- ÉTAPE 2. Vérifiez si votre ordinateur est propre.

Comment supprimer manuellement les maliciels ?

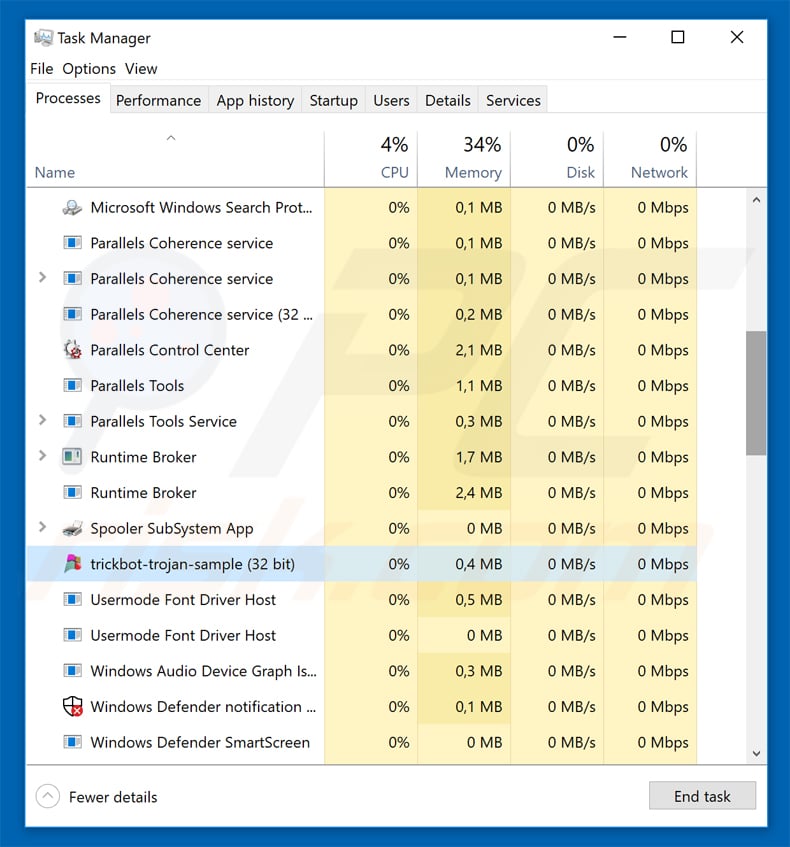

La suppression manuelle des maliciels est une tâche compliquée, il est généralement préférable de laisser les programmes antivirus ou anti-maliciel le faire automatiquement. Pour supprimer ce maliciel, nous vous recommandons d'utiliser Combo Cleaner Antivirus pour Windows. Si vous souhaitez supprimer un maliciel manuellement, la première étape consiste à identifier le nom du maliciel que vous essayez de supprimer. Voici un exemple d'un programme suspect exécuté sur l'ordinateur de l'utilisateur:

Si vous avez vérifié la liste des programmes en cours d'exécution sur votre ordinateur, par exemple en utilisant le gestionnaire de tâches et que vous avez identifié un programme qui semble suspect, vous devriez poursuivre ces étapes :

Téléchargez un programme appelé Autoruns. Ce programme affiche les applications de démarrage automatique, l'emplacement du Registre et du système de fichiers :

Téléchargez un programme appelé Autoruns. Ce programme affiche les applications de démarrage automatique, l'emplacement du Registre et du système de fichiers :

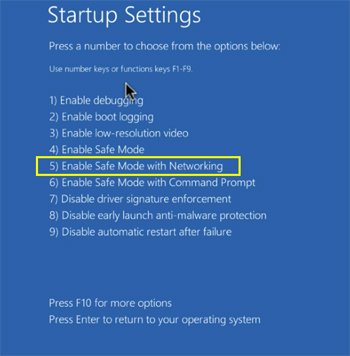

Redémarrez votre ordinateur en mode sans échec :

Redémarrez votre ordinateur en mode sans échec :

Utilisateurs de Windows XP et Windows 7 : Démarrez votre ordinateur en mode sans échec. Cliquez sur Démarrer, cliquez sur Arrêter, cliquez sur Redémarrer, cliquez sur OK. Pendant le processus de démarrage de votre ordinateur, appuyez plusieurs fois sur la touche F8 de votre clavier jusqu'à ce que le menu Options avancées de Windows s'affiche, puis sélectionnez Mode sans échec avec mise en réseau dans la liste.

Vidéo montrant comment démarrer Windows 7 en "Mode sans échec avec mise en réseau" :

Utilisateurs de Windows 8 : Démarrez Windows 8 est en mode sans échec avec mise en réseau - Allez à l'écran de démarrage de Windows 8, tapez Avancé, dans les résultats de la recherche, sélectionnez Paramètres. Cliquez sur Options de démarrage avancées, dans la fenêtre "Paramètres généraux du PC" ouverte, sélectionnez Démarrage avancé. Cliquez sur le bouton "Redémarrer maintenant". Votre ordinateur redémarre dans le menu "Options de démarrage avancées". Cliquez sur le bouton "Dépannage", puis sur le bouton "Options avancées". Dans l'écran des options avancées, cliquez sur "Paramètres de démarrage". Cliquez sur le bouton "Redémarrer". Votre PC redémarrera dans l'écran Paramètres de démarrage. Appuyez sur F5 pour démarrer en mode sans échec avec mise en réseau.

Vidéo montrant comment démarrer Windows 8 en "Mode sans échec avec mise en réseau" :

Utilisateurs Windows 10 : Cliquez sur le logo Windows et sélectionnez l'icône Alimentation. Dans le menu ouvert, cliquez sur "Redémarrer" tout en maintenant le bouton "Shift" enfoncé sur votre clavier. Dans la fenêtre "Choisir une option", cliquez sur "Dépannage", puis sélectionnez "Options avancées". Dans le menu des options avancées, sélectionnez "Paramètres de démarrage" et cliquez sur le bouton "Redémarrer". Dans la fenêtre suivante, cliquez sur le bouton "F5" de votre clavier. Cela redémarrera votre système d'exploitation en mode sans échec avec la mise en réseau.

Vidéo montrant comment démarrer Windows 10 en "Mode sans échec avec mise en réseau" :

Extrayez l'archive téléchargée et exécutez le fichier Autoruns.exe.

Extrayez l'archive téléchargée et exécutez le fichier Autoruns.exe.

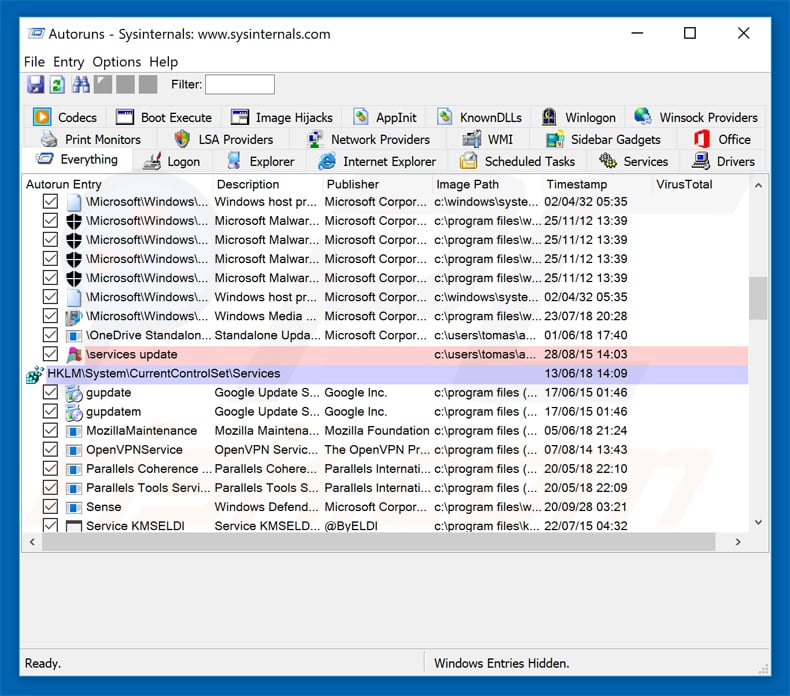

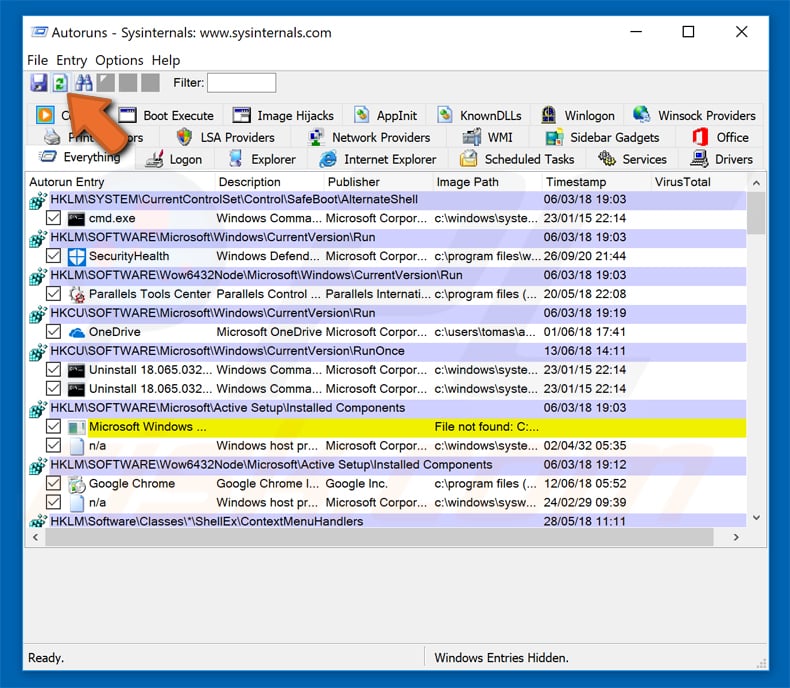

Dans l'application Autoruns, cliquez sur "Options" en haut de l'écran et décochez les options "Masquer les emplacements vides" et "Masquer les entrées Windows". Après cette procédure, cliquez sur l'icône "Actualiser".

Dans l'application Autoruns, cliquez sur "Options" en haut de l'écran et décochez les options "Masquer les emplacements vides" et "Masquer les entrées Windows". Après cette procédure, cliquez sur l'icône "Actualiser".

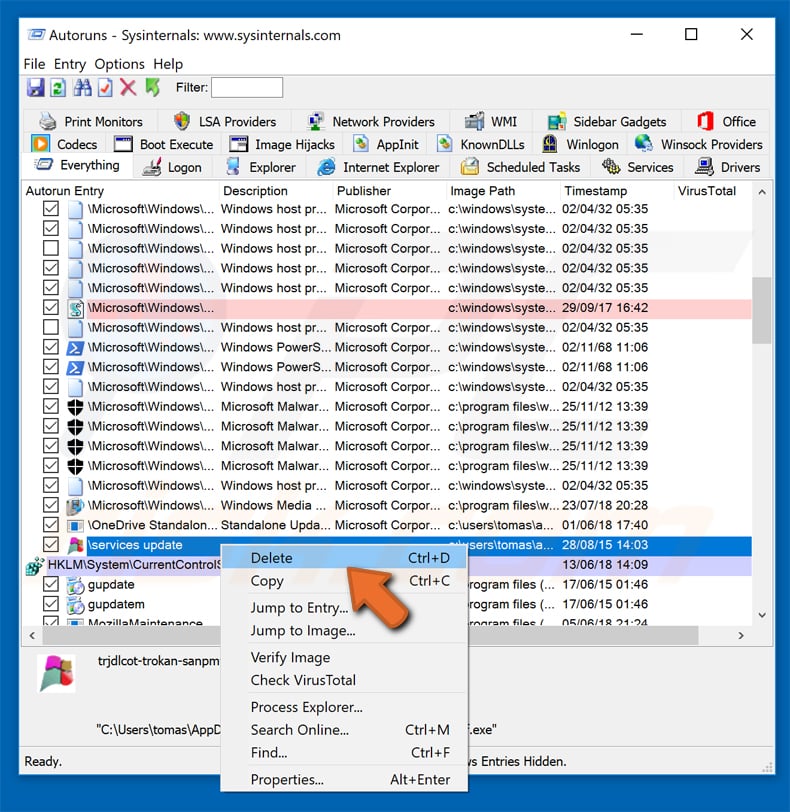

Vérifiez la liste fournie par l'application Autoruns et localisez le fichier maliciel que vous souhaitez éliminer.

Vérifiez la liste fournie par l'application Autoruns et localisez le fichier maliciel que vous souhaitez éliminer.

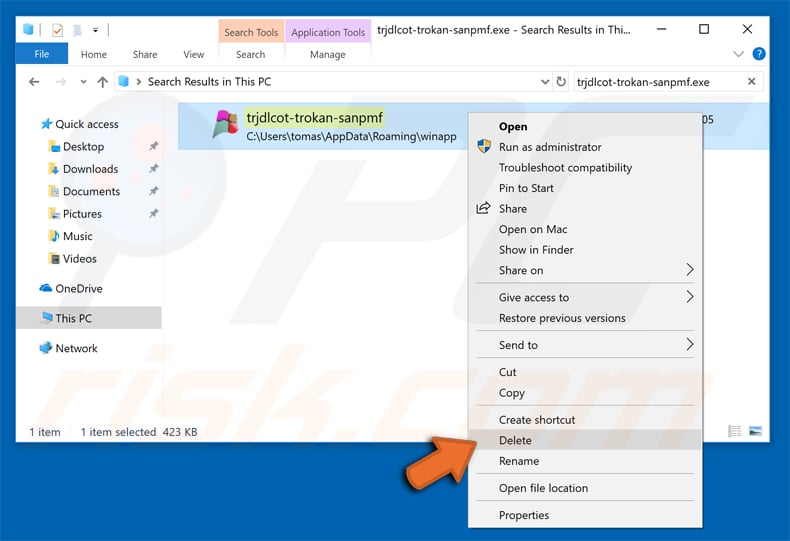

Vous devriez écrire le chemin complet et le nom. Notez que certains maliciels cachent leurs noms de processus sous des noms de processus Windows légitimes. A ce stade, il est très important d'éviter de supprimer les fichiers système. Après avoir localisé le programme suspect que vous souhaitez supprimer, cliquez avec le bouton droit de la souris sur son nom et choisissez "Supprimer".

Après avoir supprimé le maliciel via l'application Autoruns (ceci garantit que le maliciel ne s'exécutera pas automatiquement au prochain démarrage du système), vous devez rechercher le nom du maliciel sur votre ordinateur. Assurez-vous d'activer les fichiers et dossiers cachés avant de continuer. Si vous trouvez le fichier du maliciel, veillez à le supprimer.

Redémarrez votre ordinateur en mode normal. Suivre ces étapes devrait vous aider à supprimer tout maliciel de votre ordinateur. Notez que la suppression manuelle des menaces nécessite des compétences informatiques avancées, il est recommandé de laisser la suppression des maliciels aux programmes antivirus et antimaliciel. Ces étapes peuvent ne pas fonctionner avec les infections malveillantes avancées. Comme toujours, il est préférable d'éviter d'être infecté par des maliciels qui tentent de les supprimer par la suite. Pour assurer la sécurité de votre ordinateur, assurez-vous d'installer les dernières mises à jour du système d'exploitation et d'utiliser un logiciel antivirus.

Pour être sûr que votre ordinateur est exempt d'infections malveillantes, nous vous recommandons de le scanner avec Combo Cleaner Antivirus pour Windows.

Partager:

Tomas Meskauskas

Chercheur expert en sécurité, analyste professionnel en logiciels malveillants

Je suis passionné par la sécurité informatique et la technologie. J'ai une expérience de plus de 10 ans dans diverses entreprises liées à la résolution de problèmes techniques informatiques et à la sécurité Internet. Je travaille comme auteur et éditeur pour PCrisk depuis 2010. Suivez-moi sur Twitter et LinkedIn pour rester informé des dernières menaces de sécurité en ligne.

Le portail de sécurité PCrisk est proposé par la société RCS LT.

Des chercheurs en sécurité ont uni leurs forces pour sensibiliser les utilisateurs d'ordinateurs aux dernières menaces en matière de sécurité en ligne. Plus d'informations sur la société RCS LT.

Nos guides de suppression des logiciels malveillants sont gratuits. Cependant, si vous souhaitez nous soutenir, vous pouvez nous envoyer un don.

Faire un donLe portail de sécurité PCrisk est proposé par la société RCS LT.

Des chercheurs en sécurité ont uni leurs forces pour sensibiliser les utilisateurs d'ordinateurs aux dernières menaces en matière de sécurité en ligne. Plus d'informations sur la société RCS LT.

Nos guides de suppression des logiciels malveillants sont gratuits. Cependant, si vous souhaitez nous soutenir, vous pouvez nous envoyer un don.

Faire un don

▼ Montrer la discussion