Eviter d'être arnaqué par l'escroquerie primée de l'année "Like Of The Year"

L'hameçonnage/arnaqueÉgalement connu sous le nom de: possible infections de maliciels

Obtenez une analyse gratuite et vérifiez si votre ordinateur est infecté.

SUPPRIMEZ-LES MAINTENANTPour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk.

Instructions de suppression de la pop-up arnaque "Like Of The Year"

Qu'est-ce que "Like Of The Year" ?

"Like Of The Year" est une arnaque menée par des sites web trompeurs. Elle annonce que les visiteurs ont gagné un prix en argent, parce qu'ils "aiment" un certain commentaire dans un réseau de médias sociaux. Cette escroquerie utilise des tactiques d'ingénierie sociale pour amener les utilisateurs à révéler leurs renseignements personnels et bancaires. Les utilisateurs sont priés de payer des frais d'inscription, qui leur seront prétendument restitués lorsque les gains seront transférés. Cependant, les visiteurs bernés par "Like Of The Year" ne reçoivent pas le prix en argent promis et subissent des pertes financières, ainsi que des problèmes de confidentialité. Les sites qui affichent de telles escroqueries sont généralement accessibles par le biais de redirections causées par des publicités intrusives ou par des PUA (Potentially Unwanted Applications), déjà infiltrées dans le système.

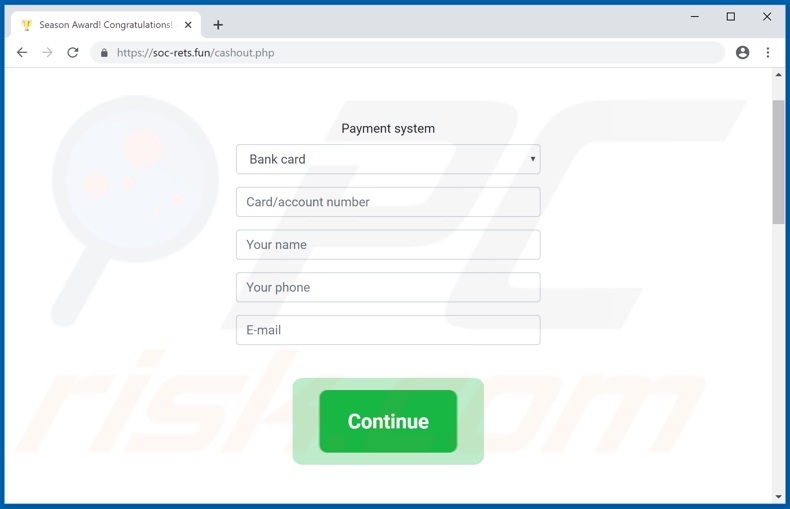

Les visiteurs du site Web trompeur reçoivent des félicitations pour avoir remporté le prix saisonnier "Like Of The Year". L'arnaque informe les utilisateurs qu'un commentaire qu'ils ont "aimé" dans un réseau de médias sociaux non spécifié a été choisi au hasard comme l'un des gagnants. La récompense supposée se situera entre 100$ et 5000$. Les utilisateurs sont priés de cliquer sur le bouton "Cliquez pour recevoir une récompense" pour que les gains soient transférés sur leur carte bancaire ou leur portefeuille en ligne. Une fois cliqué, ils sont redirigés plusieurs fois. Tout d'abord, le site prétend effectuer des processus de vérification, puis il affiche le montant des gains. Lorsqu'on appuie sur la touche "Retirer la quantité", le processus de connexion à un "agent de support" commence. La chaîne de redirection se termine par une discussion à sens unique qui indique aux utilisateurs comment réclamer leur prix. Le "support agent" est un bot, qui félicite et déclare que le paiement a été préparé. Le bouton "Procéder au retrait" redirige les utilisateurs vers une autre page Web, où ils doivent fournir leurs informations bancaires. Ensuite, ils sont redirigés vers le site malhonnête initial, qui stipule que pour recevoir la récompense, des frais d'inscription doivent être payés. Ce paiement sera censé être remboursé lorsque les gains seront transférés. "FAIRE UN PAIEMENT DES FRAIS D'INSCRIPTION" mène à une page différente, à partir de laquelle la somme peut être payée. Toutefois, après avoir payé les utilisateurs ne reçoivent pas le prix promis en argent. Faire confiance au "Like Of The Year" est une certaine façon de subir des pertes financières et de faire face à d'éventuels problèmes de protection de la vie privée.

Comme nous l'avons mentionné, les PUA sont souvent responsables de l'ouverture de sites Web trompeurs ou frauduleux. Les applications non désirées partagent des traits communs entre les deux, bien qu'elles offrent des fonctions très différentes. Bien que les demandes classées dans cette catégorie puissent sembler légitimes, elles fonctionnent rarement telles qu'elles sont annoncées. Au lieu de cela, elles peuvent générer des redirections vers des pages Web compromises, peu fiables et malveillantes. D'autres mènent des campagnes publicitaires intrusives, c.-à-d. affichent diverses publicités indésirables et nuisibles. Les publicités de ce type diminuent la qualité de navigation (limitent la vitesse de navigation et la visibilité du site), provoquent des redirections vers des pages dangereuses et peuvent entraîner des téléchargements/installations malhonnêtes. Certaines applications indésirables détournent les navigateurs en y apportant des modifications non autorisées et en limitant ou refusant l'accès à leurs paramètres. Indépendamment des spécifications, la plupart des PUAs peuvent également suivre les données. Ils enregistrent l'activité de navigation des utilisateurs (historique de navigation et des moteurs de recherche) et recueillent leurs informations personnelles (adresses IP, géolocalisation et données personnelles). Ces données sensibles peuvent être partagées avec des tiers (potentiellement des cybercriminels) dans l'intention de les utiliser à des fins lucratives. En résumé, la présence de PUA sur les appareils peut entraîner des infiltrations et des infections du navigateur ou du système, des pertes financières, de graves problèmes de confidentialité et même le vol d'identité. Par conséquent, il est crucial de supprimer toutes les applications suspectes et/ou les extensions ou plug-ins de navigateur immédiatement après leur détection.

| Nom | possible infections de maliciels |

| Type de Menace | Hameçonnage, Arnaque, Engénierie sociale, Fraude |

| Fausse Réclamation | L'arnaque prétend que le visiteur a gagné un prix pour avoir aimé un commentaire sur les médias sociaux. |

| Noms de Détection | Liste complète des détections (VirusTotal) |

| Adresse IP de Service | 92.119.113.140 |

| Symptômes | Pop-up non désirées, redirections |

| Méthodes de Distribution | Des sites Web compromis, des publicités pop-up malhonnêtes en ligne, des applications potentiellement indésirables. |

| Dommages | Perte d'informations privées sensibles, perte monétaire, vol d'identité, infections possibles par des logiciels malveillants. |

| Suppression |

Pour éliminer d'éventuelles infections par des maliciels, analysez votre ordinateur avec un logiciel antivirus légitime. Nos chercheurs en sécurité recommandent d'utiliser Combo Cleaner. Téléchargez Combo CleanerUn scanner gratuit vérifie si votre ordinateur est infecté. Pour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk. |

Internet regorge de sites Web trompeurs ou frauduleux. "You Are Our Winner Today!", "Congratulations User!", "You Are Today's Lucky Visitor" en sont quelques exemples pertinents. Ces pages Web utilisent souvent l'ingénierie sociale et les tactiques de peur pour pousser les visiteurs à effectuer des actions spécifiques. En plus de prétendre que les visiteurs ont gagné quelque chose, elles peuvent également afficher des avertissements indiquant que l'appareil est infecté ou qu'un élément crucial du logiciel est périmé. Elles offrent des applications pour l'élimination des problèmes détectés/suspectueux ou les mises à jour nécessaires. Premièrement, aucun site ne peut détecter les menaces ou les problèmes présents dans le système. Deuxièmement, toutes les demandes/mises à jour annoncées sur ce site sont très susceptibles d'être illégitimes, frauduleuses et non opérationnelles. Pour ces raisons, il est expressément déconseillé d'effectuer des paiements et de donner des informations personnelles et/ou de télécharger/installer/acheter du contenu promu par ces arnaques.

Comment les applications potentiellement indésirables se sont-elles installées sur mon ordinateur ?

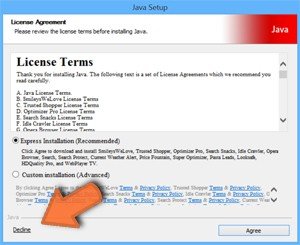

Les PUA peuvent être téléchargés/installés avec d'autres produits. Le terme " groupage " est utilisé pour décrire cette fausse méthode de marketing qui consiste à pré-emballer des logiciels ordinaires avec un contenu non désiré ou malveillant. Téléchargement/processus d'installation précipités (p. ex. étapes et sections sautées, options préréglées utilisées, etc.) - augmentent le risque d'autoriser involontairement des applications groupées sur des périphériques. Certains PUA ont des pages de téléchargement "officielles", où elles sont généralement approuvées comme "gratuites" et "utiles". Les publicités intrusives sont également connues pour diffuser les PUA. Lorsqu'on clique dessus, ils peuvent exécuter des scripts, conçus pour télécharger/installer du contenu sans le consentement de l'utilisateur.

Comment éviter l'installation d'applications potentiellement indésirables ?

Il est recommandé de toujours rechercher les produits pour vérifier leur légitimité, avant de les télécharger/installer. Seuls des canaux de téléchargement fiables et vérifiés devraient être utilisés. Les réseaux de partage de fichiers entre pairs (BitTorrent, eMule, Gnutella, etc.), les sites non officiels et gratuits d'hébergement de fichiers ne devraient pas être utilisés, car ils sont considérés comme non dignes de confiance. Les processus de téléchargement/installation doivent être traités avec prudence. Par conséquent, les utilisateurs doivent lire les termes, explorer toutes les options disponibles, utiliser les paramètres "Personnalisé/Avancé" et se retirer des contenus supplémentaires (applications, outils, fonctionnalités, etc.). Les publicités intrusives semblent ordinaires et inoffensives, elles sont rarement suspectes à l'extérieur. Cependant, ces publicités redirigent vers des pages Web douteuses, telles que des sites de jeux de hasard, de rencontres d'adultes, de pornographie et autres. En cas de rencontre avec des publicités / redirections de ce type, il est fortement conseillé d'inspecter le système et de supprimer toutes les applications douteuses et/ou les extensions / plug-ins de navigateur sans délai. Si votre ordinateur est déjà infecté par des PUA, nous vous recommandons d'effectuer un scan avec Combo Cleaner Antivirus pour Windows pour les éliminer automatiquement.

Texte initialement présenté dans l'arnaque "Like Of The Year" :

CONTRATULATIONS!

YOU ARE A WINNER!We would like to inform that you liked a comment ID:35915743 in a social network using this browser Chrome v.78, January 9, 2019 at 19:48

This like has been randomly selected to win the seasonal

2019 award!You are supposed to receive a reward

from 100$ to 5000$

Read below to claim your prize

The amount of your winnings has been already determined!

You will receive your winnings now on your bank card or online wallet

Click to receive a rewardPrize pool 450 000$

This year winners: 432

Paid: 46 454$

Money left: 402 930$Seasonal award announces the winners for the 5th time!

Traditionally, we start paying cash prizes to our winners!

Apparence de l'arnaque "Like Of The Year" (GIF) :

Capture d'écran du support par chat de "Like Of The Year" :

Texte présenté dans le chat :

Congratulations, you won a significant amount of money!

I need your permission in order to continue withdrawing funds to your card or e-wallet.

Click on a special button when it appears on your screen.

Okay, you've agreed...

I'll prepare all the necessary information now and will contact you within a minute

Done.

I have prepared a payout, now click on the special button again, then enter your bank details and follow the instructions of the system.

Congratulations on your victory! Also, don't forget to leave a comment after receiving funds.

Capture d'écran de l'arnaque "Like Of The Year" demandant aux utilisateurs de fournir leurs informations personnelles et bancaires :

L'escroquerie "Like Of The Year" demandant aux utilisateurs de faire un "paiement des frais d'inscription" (GIF) :

Texte présenté dans cette page :

YOUR BALANCE: 4335$ ACCOUNT NUMBER: NOT ACTIVATED

YOUR IDENTITY IS NOT CONFIRMED

Operation Transferring money to an internal account

Transaction #2308434840

Time Thu Nov 21 2019 08:44:50 GMT+0200 (Eastern European Standard Time)

Amount 4335$

Status Code 419 (Identity is not confirmed)FUNDS ARE SUCCESSFULLY CREDITED TO THE INTERNAL ACCOUNT!

THE SUM OF THE REWARD, READY TO BE SENTDue to the payment system limits, the transfer of prize funds will be sent in two equal parts within 10 minutes.

In order to receive prize pool reward, you have to pay the registration fee. Your card/wallet will be charged with the sum of 29.85 USD

The charged amount will be returned to your card/wallet automatically

With this verification steps, your identity is confirmed and the internal account is ready for two further transfers.

We remind you that the payment will be sent to you in two equal transfers. To continue you have to pass verification process of your payment card/wallet.

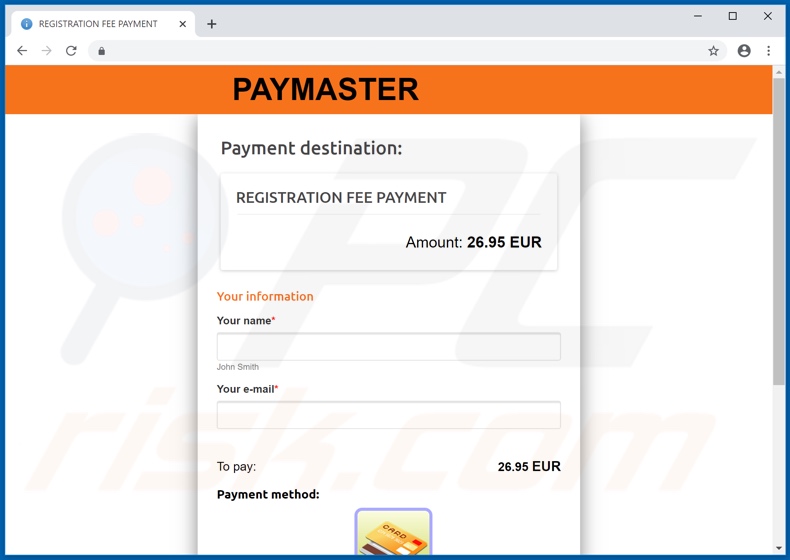

Capture d'écran du site pour transférer les "frais d'enregistrement" (première étape) :

Texte présenté dans cette page :

PAYMASTER

Payment destination:

REGISTRATION FEE PAYMENT

Amount: 26.95 EURYour information

Your name*Your e-mail*

To pay:

26.95 EUR

Payment method:We only accept payments with 3D Secure!

We are processing only Mastercard.* Your personal data will not be passed on to third parties.

SUPPORT

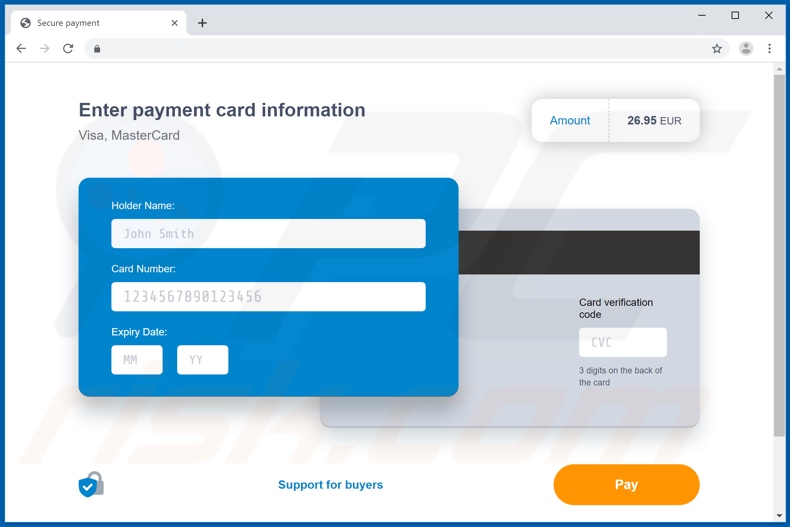

Capture d'écran du site pour transférer les "frais d'enregistrement" (deuxième étape) :

Texte présenté dans cette page :

Enter payment card information

Visa, MasterCard

Amount

26.95 EUR

Holder Name:

Card Number:

1234567890123456

Expiry Date:

MM YY

Card verification code

CVC

3 digits on the back of the cardSupport for buyers

Pay

Payments protected by PCI DSS 3.2

Suppression automatique et instantanée des maliciels :

La suppression manuelle des menaces peut être un processus long et compliqué qui nécessite des compétences informatiques avancées. Combo Cleaner est un outil professionnel de suppression automatique des maliciels qui est recommandé pour se débarrasser de ces derniers. Téléchargez-le en cliquant sur le bouton ci-dessous :

TÉLÉCHARGEZ Combo CleanerEn téléchargeant n'importe quel logiciel listé sur ce site web vous acceptez notre Politique de Confidentialité et nos Conditions d’Utilisation. Pour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk.

Menu rapide :

- Qu'est-ce que "Like Of The Year" ?

- ETAPE 1. Désinstallez les applications trompeuses à l'aide du Panneau de configuration.

- ETAPE 2. Supprimer les logiciels publicitaires d'Internet Explorer.

- ETAPE 3. Supprimez les extensions malhonnêtes de Google Chrome.

- ETAPE 4. Supprimez les plug-ins potentiellement indésirables de Mozilla Firefox.

- ETAPE 5. Supprimez les extensions malhonnêtes de Safari.

- ETAPE 6. Supprimez les plug-ins malhonnêtes de Microsoft Edge.

Suppression d'applications potentiellement indésirables :

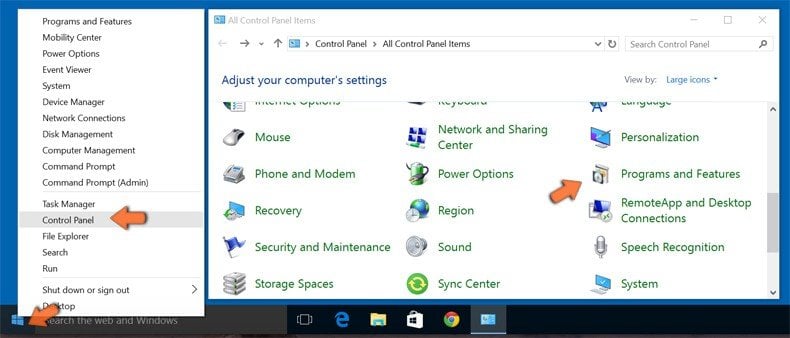

Utilisateurs de Windows 10:

Cliquez droite dans le coin gauche en bas de l'écran, sélectionnez le Panneau de Configuration. Dans la fenêtre ouverte choisissez Désinstallez un Programme.

Utilisateurs de Windows 7:

Cliquez Démarrer ("Logo de Windows" dans le coin inférieur gauche de votre bureau), choisissez Panneau de configuration. Trouver Programmes et cliquez Désinstaller un programme.

Utilisateurs de macOS (OSX):

Cliquer Localisateur, dans la fenêtre ouverte sélectionner Applications. Glisser l’application du dossier Applications à la Corbeille (localisé sur votre Dock), ensuite cliquer droite sur l’cône de la Corbeille et sélectionner Vider la Corbeille.

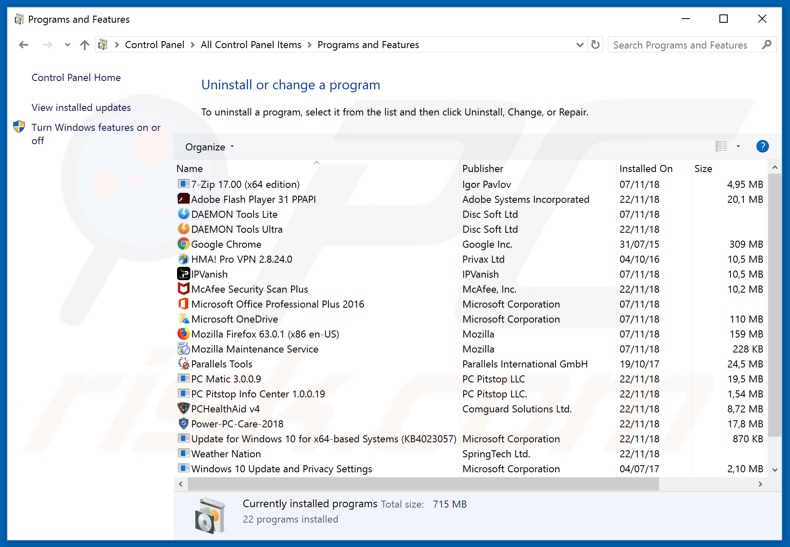

Dans la fenêtre de désinstallation des programmes, recherchez les applications suspectes ou récemment installées, sélectionnez ces entrées et cliquez sur "Désinstaller" ou "Supprimer".

Après avoir désinstallé le programme potentiellement indésirable, recherchez sur votre ordinateur à la recherche de tout composant non désiré restant ou une possible infection de logiciel malveillant. Pour analyser votre ordinateur, utilisez le logiciel de suppression des logiciels malveillants recommandé.

TÉLÉCHARGEZ le programme de suppression des infections malveillantes

Combo Cleaner vérifie si votre ordinateur est infecté. Pour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk.

Suppression les extensions malhonnêtes des navigateurs internet :

Vidéo montrant comment supprimer les extensions de navigateur potentiellement indésirables :

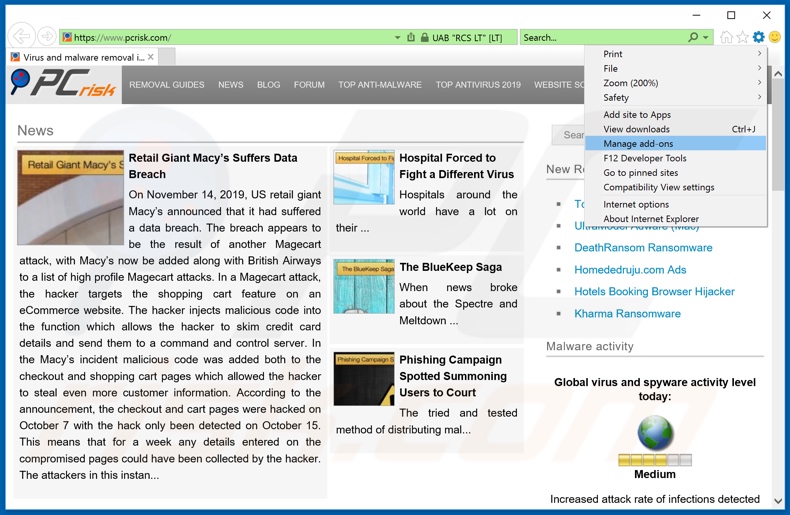

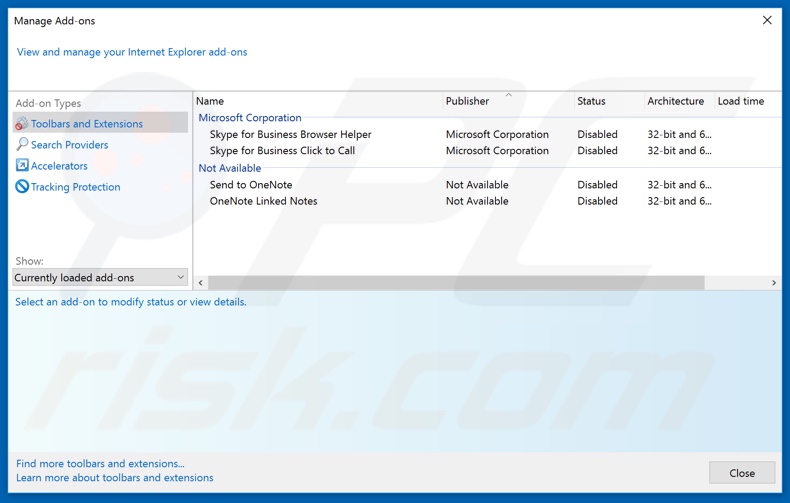

Supprimer les extensions malicieuses de Internet Explorer :

Supprimer les extensions malicieuses de Internet Explorer :

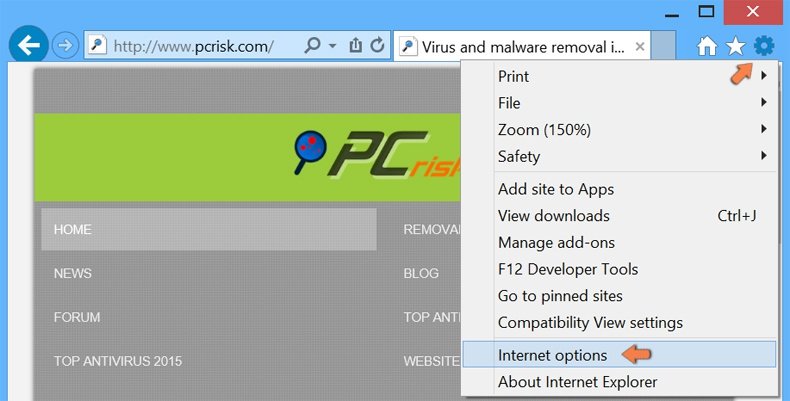

Cliquez sur le bouton "roue crantée" ![]() (en haut à droite d'Internet Explorer), sélectionnez "Gérer les extensions". Recherchez les extensions de navigateur suspectes récemment installées, sélectionnez ces entrées et cliquez sur "Supprimer".

(en haut à droite d'Internet Explorer), sélectionnez "Gérer les extensions". Recherchez les extensions de navigateur suspectes récemment installées, sélectionnez ces entrées et cliquez sur "Supprimer".

Méthode optionnelle:

Si vous continuez à avoir des problèmes avec la suppression des possible infections de maliciels, restaurer les paramètres d'Internet Explorer à défaut.

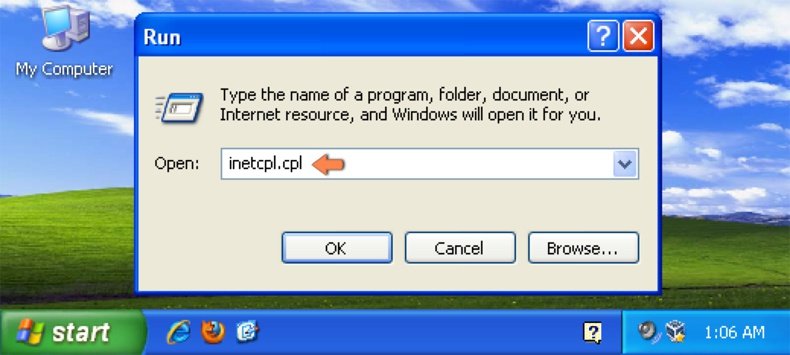

Utilisateurs de Windows XP: Cliquer Démarrer cliquer Exécuter, dans la fenêtre ouverte taper inetcpl.cpl. Dans la fenêtre ouverte cliquer sur l'onglet Avancé, ensuite cliquer Restaurer.

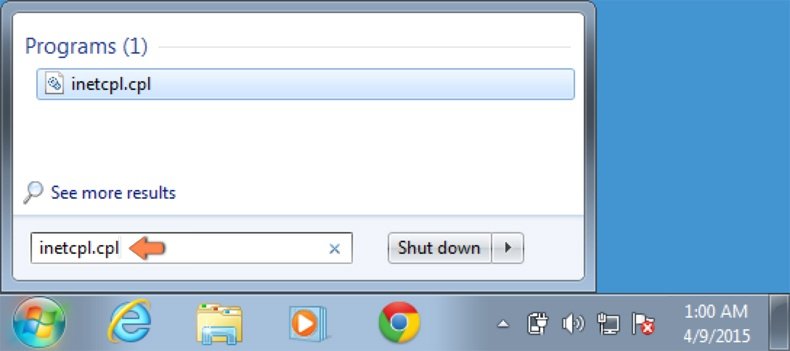

Utilisateurs de Windows Vista et Windows 7: Cliquer le logo de Windows, dans la boîte de recherche au démarrage taper inetcpl.cpl et clique entrée. Dans la fenêtre ouverte cliquer sur l'onglet Avancé, ensuite cliquer Restaurer.

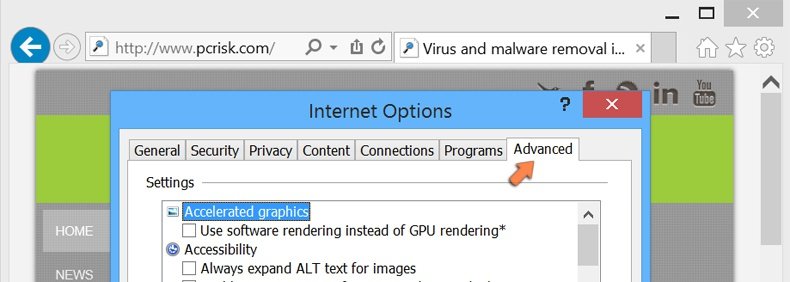

Utilisateurs de Windows 8: Ouvrez Internet Explorer et cliquez l'icône roue. Sélectionnez Options Internet.

Dans la fenêtre ouverte, sélectionnez l'onglet Avancé.

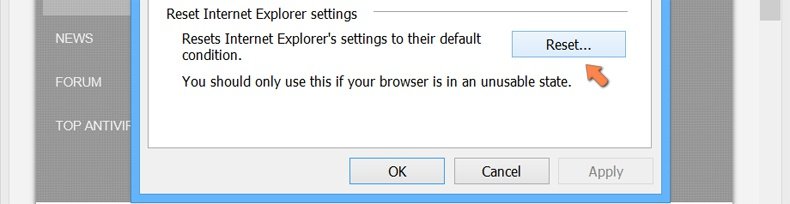

Cliquez le bouton Restaurer.

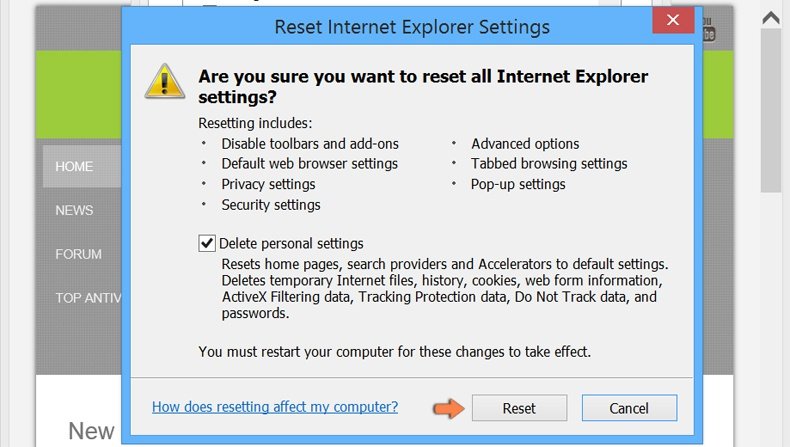

Confirmez que vous souhaitez restaurer les paramètres d'Internet Explorer à défaut en cliquant sur le bouton Restaurer.

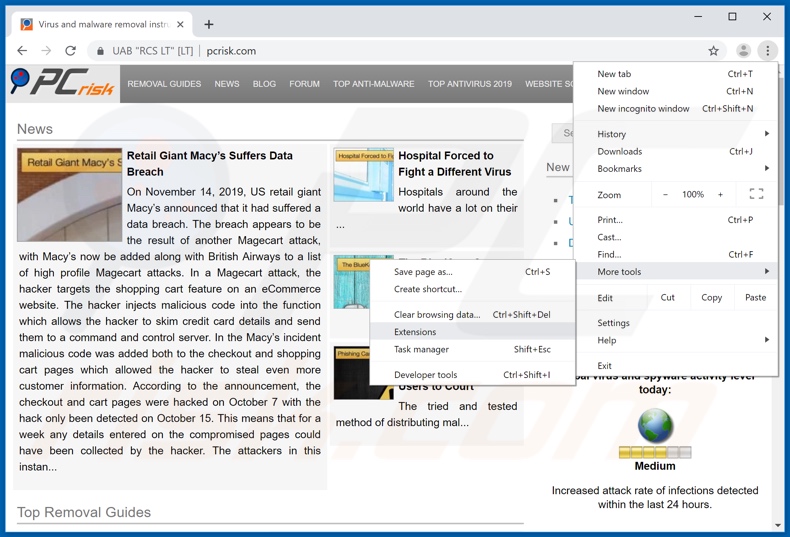

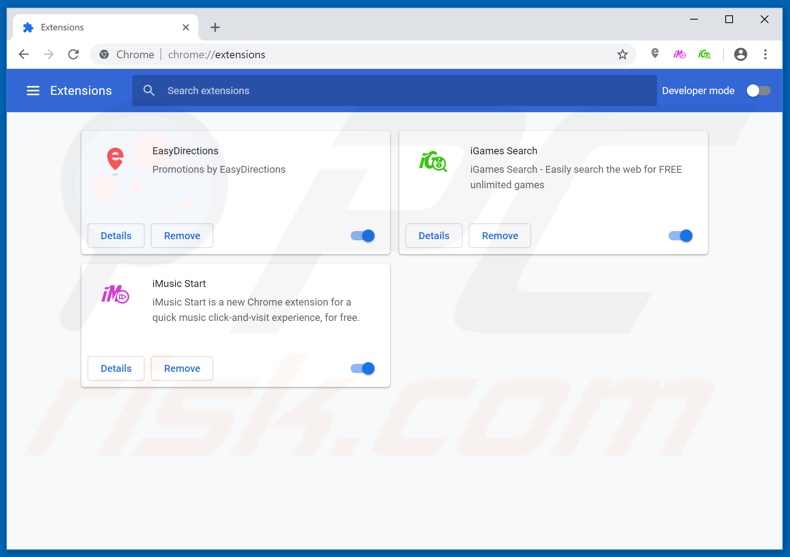

Supprimer les extensions malicieuses de Google Chrome :

Supprimer les extensions malicieuses de Google Chrome :

Cliquer sur le bouton menu de Chrome ![]() (en haut à droite de Google Chrome), sélectionnez "Plus d’outils" et cliquez sur "Extensions". Localisez tous les add-ons de navigateurs suspects récemment installés et supprimez-les.

(en haut à droite de Google Chrome), sélectionnez "Plus d’outils" et cliquez sur "Extensions". Localisez tous les add-ons de navigateurs suspects récemment installés et supprimez-les.

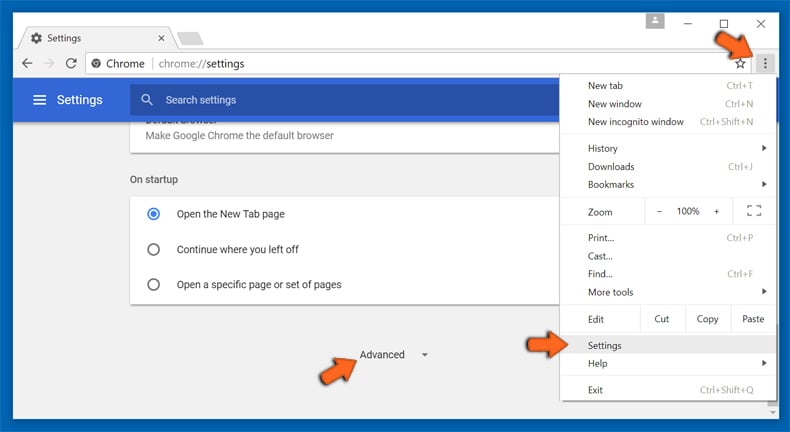

Méthode optionnelle :

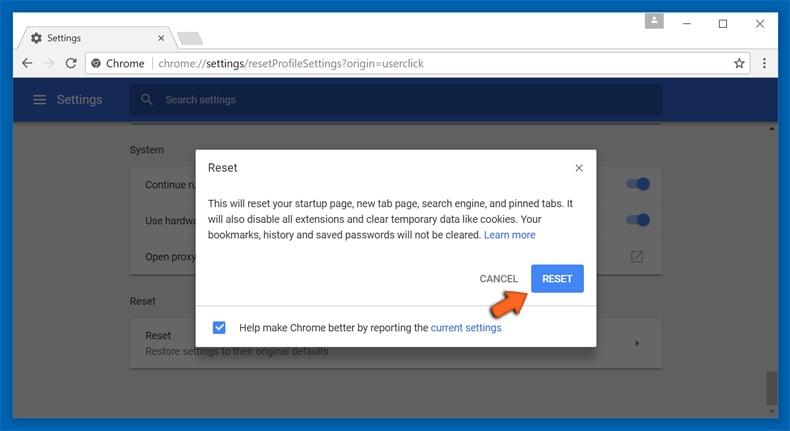

Si vous continuez à avoir des problèmes avec le possible infections de maliciels, restaurez les paramètres de votre navigateur Google Chrome. Cliquer 'icône du menu Chromel ![]() (dans le coin supérieur droit de Google Chrome) et sélectionner Options. Faire défiler vers le bas de l'écran. Cliquer le lien Avancé… .

(dans le coin supérieur droit de Google Chrome) et sélectionner Options. Faire défiler vers le bas de l'écran. Cliquer le lien Avancé… .

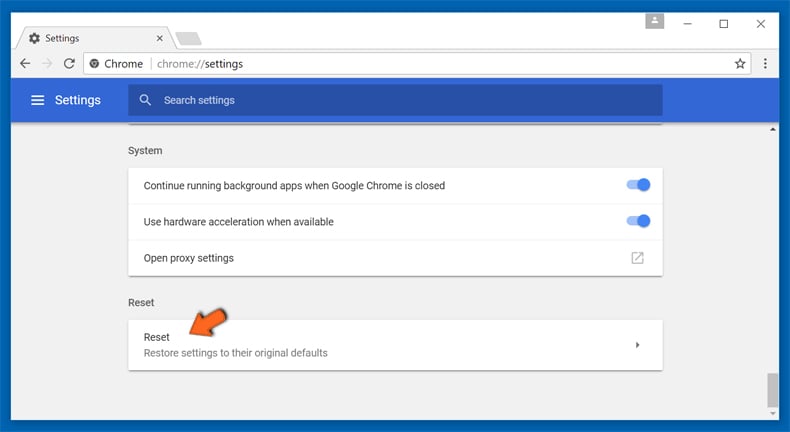

Après avoir fait défiler vers le bas de l'écran, cliquer le bouton Restaurer (Restaurer les paramètres à défaut) .

Dans la fenêtre ouverte, confirmer que vous voulez restaurer les paramètres par défaut de Google Chrome e cliquant le bouton Restaurer.

Supprimer les plugins malicieux de Mozilla Firefox :

Supprimer les plugins malicieux de Mozilla Firefox :

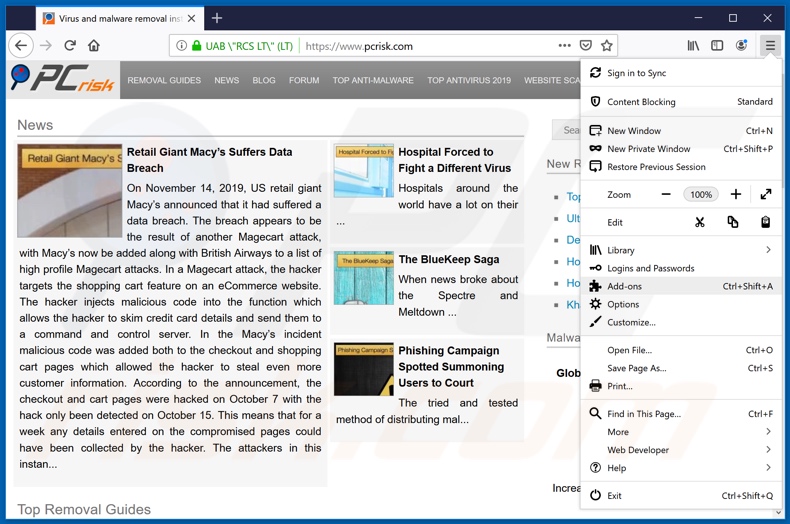

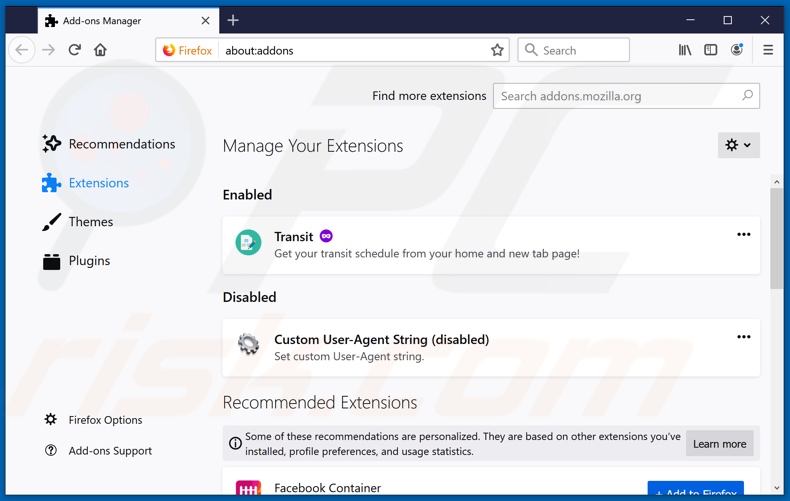

Cliquer sur le menu Firefox ![]() (en haut à droite de la fenêtre principale), sélectionnez "Add-ons". Cliquez sur "Extensions", dans la fenêtre qui s'ouvre, supprimez tous les plug-ins de navigateur suspects récemment installés.

(en haut à droite de la fenêtre principale), sélectionnez "Add-ons". Cliquez sur "Extensions", dans la fenêtre qui s'ouvre, supprimez tous les plug-ins de navigateur suspects récemment installés.

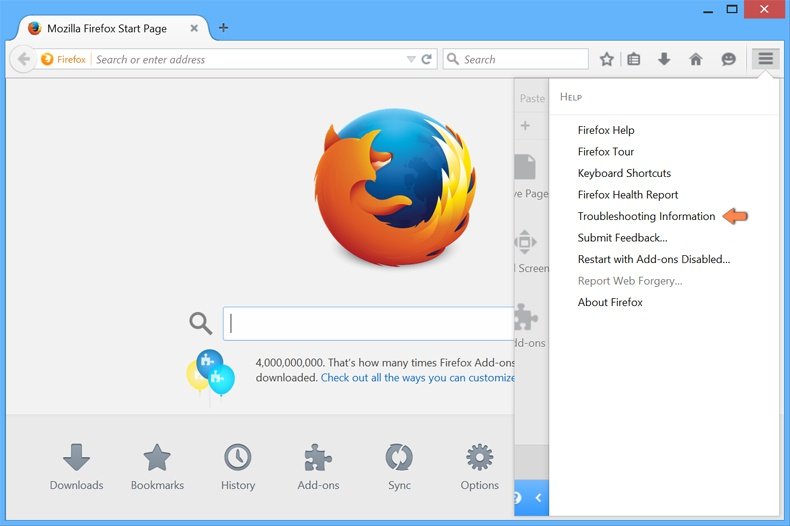

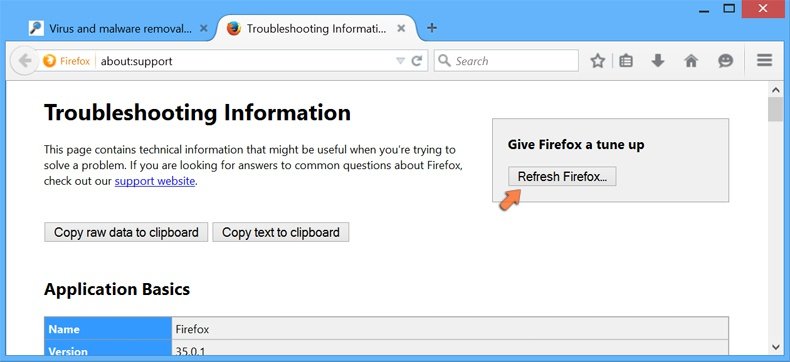

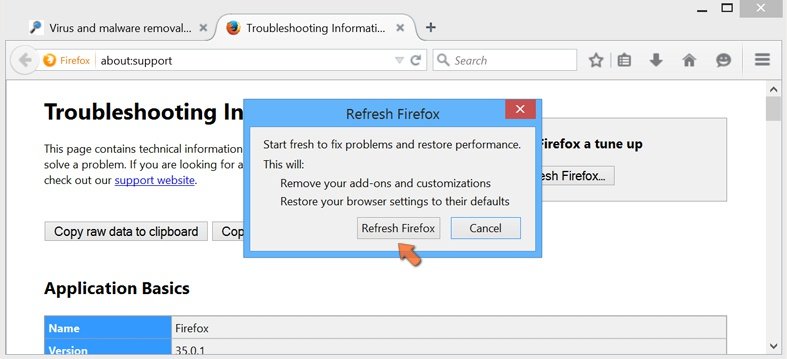

Méthode optionnelle:

Les utilisateurs d'ordinateur qui ont des problèmes avec la suppression des possible infections de maliciels peuvent restaurer leurs paramètres de Mozilla Firefox.

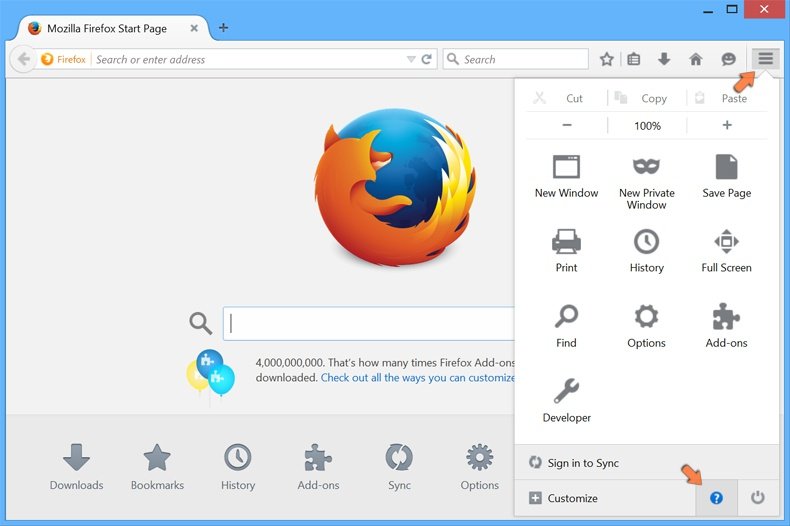

Ouvrez Mozilla FireFox, dans le haut à gauche dans la fenêtre principale cliquer sur le menu Firefox, ![]() dans le menu ouvert cliquez sur l'icône Ouvrir le menu d'aide,

dans le menu ouvert cliquez sur l'icône Ouvrir le menu d'aide, ![]()

Sélectionnez Information de Dépannage.

Sélectionnez Information de Dépannage.

Dans la fenêtre ouverte cliquez sur le bouton Restaurer Firefox.

Dans la fenêtre ouverte, confirmez que vous voulez restaurer les paramètres de Mozilla Firefox à défaut en cliquant sur le bouton Restaurer.

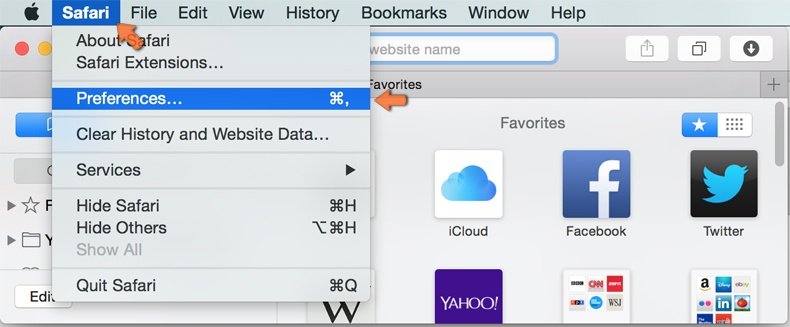

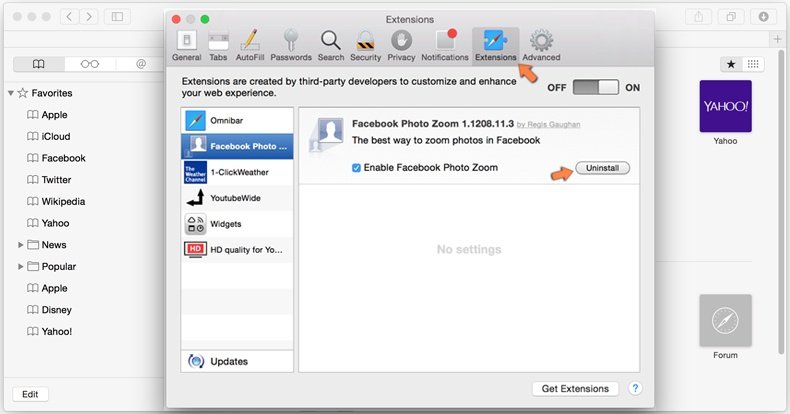

Supprimer les extensions malicieuses de Safari:

Supprimer les extensions malicieuses de Safari:

Assurez-vous que votre navigateur Safari est actif, cliquer le menu Safari, et sélectionner Préférences....

Dans la fenêtre ouverte cliquer Extensions, trouver toutes les extensions suspicieuses récemment installées, sélectionner-les et cliquer Désinstaller.

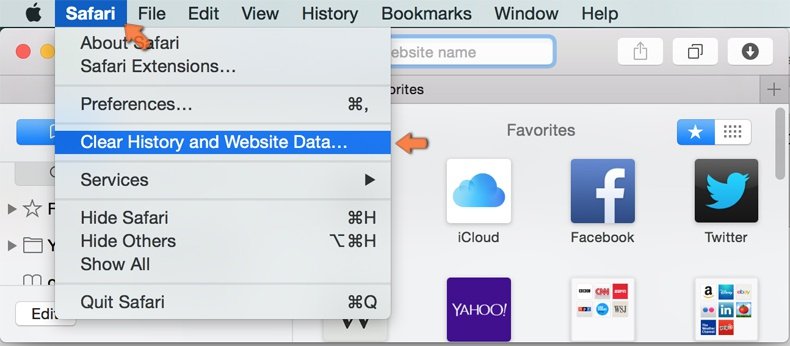

Méthode optionnelle:

Assurez-vous que votre navigateur Safari est actif et cliquer sur le menu Safari. À partir du menu déroulant sélectionner Supprimer l’historique et les données des sites web...

Dans la fenêtre ouverte sélectionner tout l’historique et cliquer le bouton Supprimer l’historique.

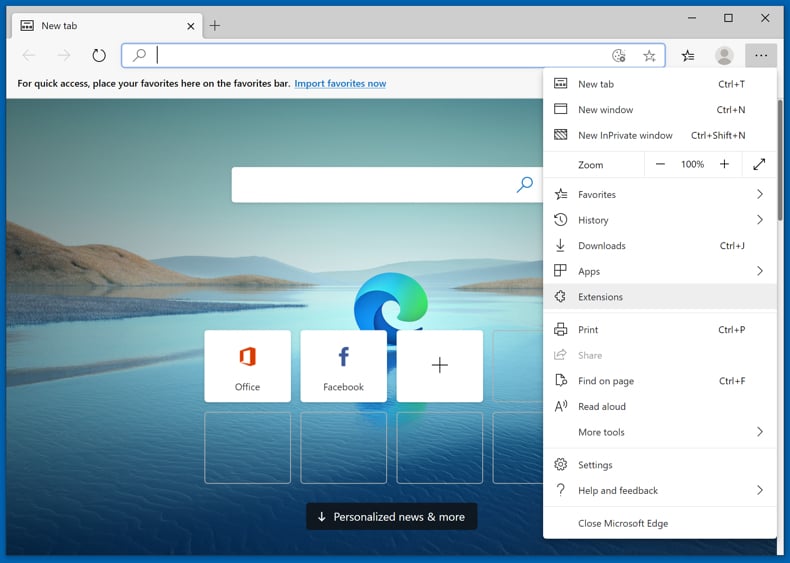

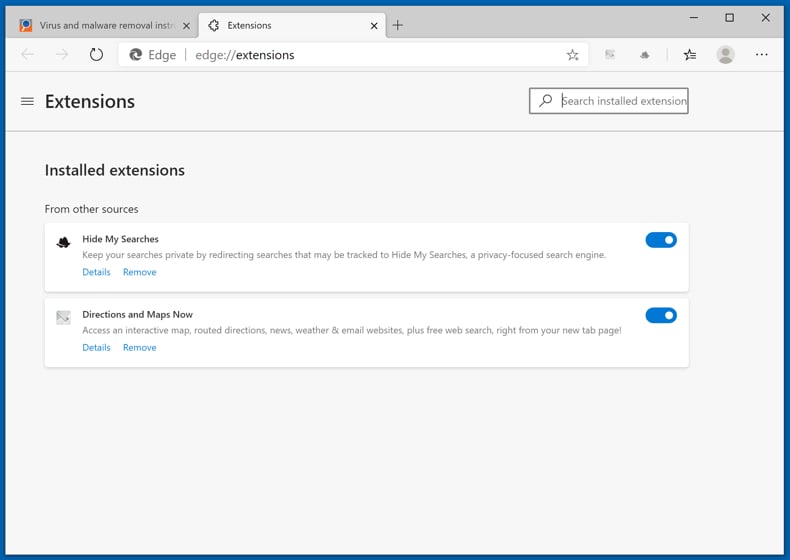

Supprimer les extensions malveillantes de Microsoft Edge :

Supprimer les extensions malveillantes de Microsoft Edge :

Cliquez sur l'icône du menu Edge ![]() (dans le coin supérieur droit de Microsoft Edge), sélectionnez "Extensions". Repérez tous les modules d'extension de navigateur suspects récemment installés et cliquez sur "Supprimer" sous leur nom.

(dans le coin supérieur droit de Microsoft Edge), sélectionnez "Extensions". Repérez tous les modules d'extension de navigateur suspects récemment installés et cliquez sur "Supprimer" sous leur nom.

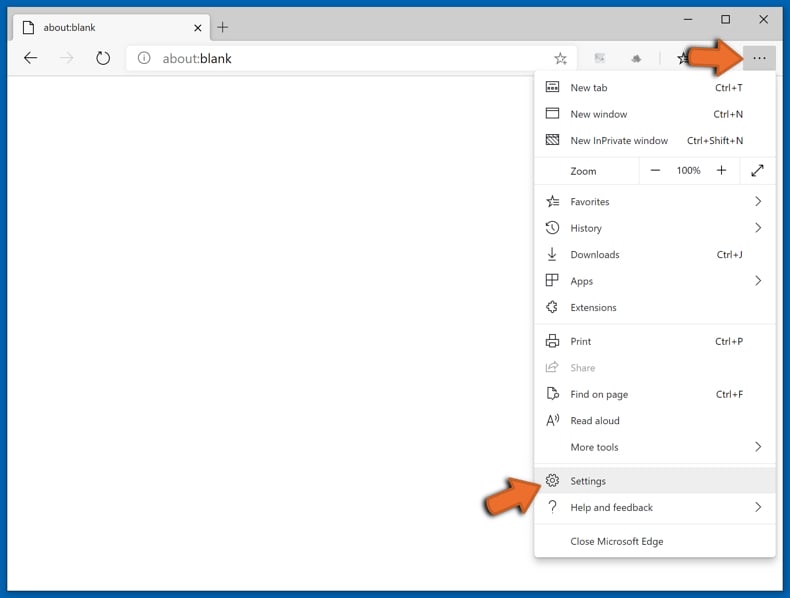

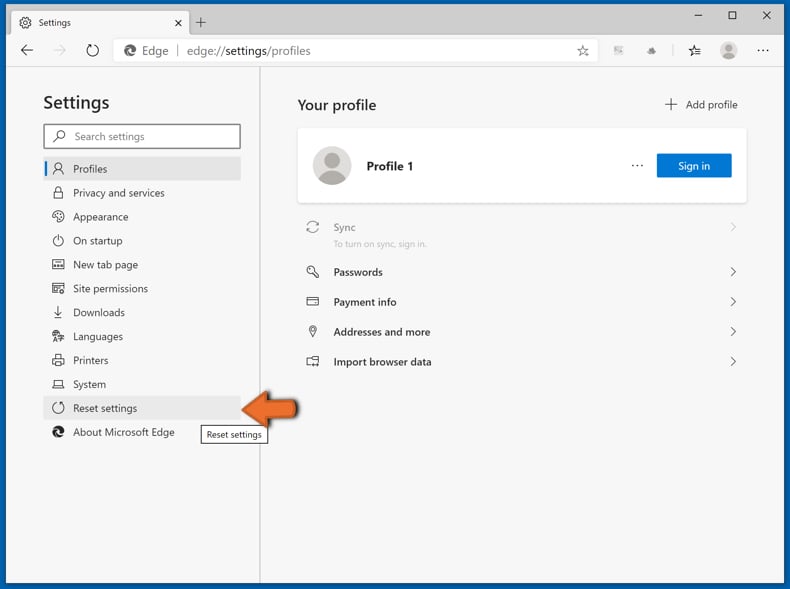

Méthode optionnelle :

Si vous continuez à avoir des problèmes avec la suppression de possible infections de maliciels, réinitialisez les paramètres de votre navigateur Microsoft Edge. Cliquez sur l'icône du menu Edge ![]() (dans le coin supérieur droit de Microsoft Edge) et sélectionnez Paramètres.

(dans le coin supérieur droit de Microsoft Edge) et sélectionnez Paramètres.

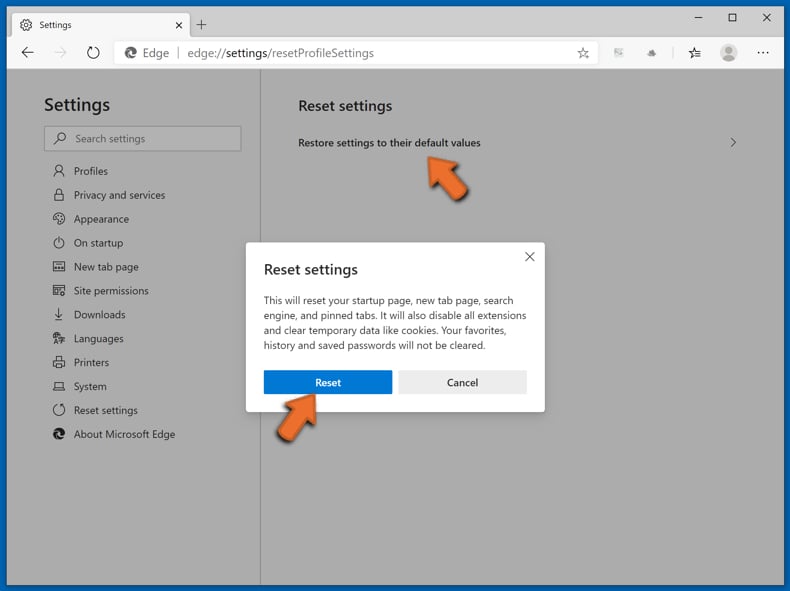

Dans le menu ouvert des paramètres, sélectionnez Rétablir les paramètres.

Sélectionnez Rétablir la valeur par défaut de tous les paramètres. Dans la fenêtre ouverte, confirmez que vous souhaitez rétablir les paramètres par défaut de Microsoft Edge en cliquant sur le bouton Réinitialiser.

- Si cela ne vous a pas aidé, suivez ces instructions alternatives qui expliquent comment réinitialiser le navigateur Microsoft Edge.

Résumé:

Habituellement les applications de type logiciel de publicité ou les applications potentiellement indésirables infiltrent les navigateurs Internet de l’utilisateur à travers des téléchargements de logiciels gratuits. Notez que la source la plus sécuritaire pour télécharger un logiciel gratuit est le site web du développeur. Pour éviter l’installation de logiciel de publicité soyez très attentifs quand vous téléchargez et installez un logiciel gratuit. Quand vous installez le programmes gratuit déjà téléchargé choisissez les options d’installation personnalisée ou avancée – cette étape révèlera toutes les applications potentiellement indésirables qui sont installés en combinaison avec votre programme gratuit choisi.

Habituellement les applications de type logiciel de publicité ou les applications potentiellement indésirables infiltrent les navigateurs Internet de l’utilisateur à travers des téléchargements de logiciels gratuits. Notez que la source la plus sécuritaire pour télécharger un logiciel gratuit est le site web du développeur. Pour éviter l’installation de logiciel de publicité soyez très attentifs quand vous téléchargez et installez un logiciel gratuit. Quand vous installez le programmes gratuit déjà téléchargé choisissez les options d’installation personnalisée ou avancée – cette étape révèlera toutes les applications potentiellement indésirables qui sont installés en combinaison avec votre programme gratuit choisi.

Aide pour la suppression:

Si vous éprouvez des problèmes tandis que vous essayez de supprimer possible infections de maliciels de votre ordinateur, s'il vous plaît demander de l'aide dans notre forum de suppression de logiciel malveillant.

Publier un commentaire:

Si vous avez de l'information additionnelle sur possible infections de maliciels ou sa suppression s'il vous plaît partagez vos connaissances dans la section commentaires ci-dessous.

Source: https://www.pcrisk.com/removal-guides/16391-like-of-the-year-pop-up-scam

Partager:

Tomas Meskauskas

Chercheur expert en sécurité, analyste professionnel en logiciels malveillants

Je suis passionné par la sécurité informatique et la technologie. J'ai une expérience de plus de 10 ans dans diverses entreprises liées à la résolution de problèmes techniques informatiques et à la sécurité Internet. Je travaille comme auteur et éditeur pour PCrisk depuis 2010. Suivez-moi sur Twitter et LinkedIn pour rester informé des dernières menaces de sécurité en ligne.

Le portail de sécurité PCrisk est proposé par la société RCS LT.

Des chercheurs en sécurité ont uni leurs forces pour sensibiliser les utilisateurs d'ordinateurs aux dernières menaces en matière de sécurité en ligne. Plus d'informations sur la société RCS LT.

Nos guides de suppression des logiciels malveillants sont gratuits. Cependant, si vous souhaitez nous soutenir, vous pouvez nous envoyer un don.

Faire un donLe portail de sécurité PCrisk est proposé par la société RCS LT.

Des chercheurs en sécurité ont uni leurs forces pour sensibiliser les utilisateurs d'ordinateurs aux dernières menaces en matière de sécurité en ligne. Plus d'informations sur la société RCS LT.

Nos guides de suppression des logiciels malveillants sont gratuits. Cependant, si vous souhaitez nous soutenir, vous pouvez nous envoyer un don.

Faire un don

▼ Montrer la discussion