Se prémunir d'être arnaqué par le courriel On This Day I Hacked Your OS

L'hameçonnage/arnaqueÉgalement connu sous le nom de: possible infection de logiciel malveillant

Obtenez une analyse gratuite et vérifiez si votre ordinateur est infecté.

SUPPRIMEZ-LES MAINTENANTPour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk.

Guide de suppression de "On this day I hacked your OS"

Qu'est-ce que "On this day I hacked your OS" ?

"On this day I hacked your OS" est une arnaque par courriel. Elle utilise une tactique d'escroquerie/chantage appelée "sextorsion", qui extorque de l'argent aux utilisateurs par des menaces pour révéler des preuves de leur activité sexuelle. Cette arnaque prétend que le contenu audio et visuel est obtenu par l'intermédiaire de la caméra et du microphone de l'appareil. Il informe les utilisateurs que cette preuve sera envoyée à tous leurs contacts, à moins qu'une certaine somme ne soit transférée sur le compte de cybercriminels derrière "On this day I hacked your OS". Les utilisateurs sont priés de noter que toutes ces affirmations sont fausses et qu'il n'existe aucun matériel compromettant de ce genre. Les courriels de ce type devraient être ignorés.

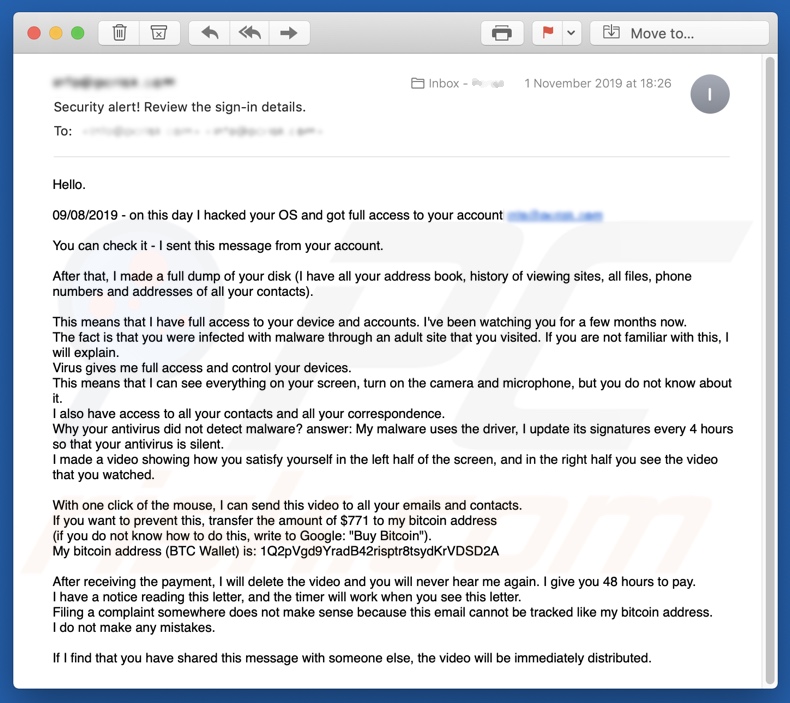

Le courriel intitulé "Security alert! Review the sign-in details." (Alerte de sécurité ! Revoir les détails d'ouverture de session) indique que le système d'exploitation des utilisateurs a été piraté et que leurs comptes de courriel sont maintenant sous le contrôle total des cybercriminels. Ils prétendent avoir accès au carnet d'adresses des utilisateurs, à l'historique de navigation, à l'inventaire des fichiers, aux adresses électroniques et aux numéros des contacts. De plus, les utilisateurs sont informés qu'ils sont sous observation depuis plusieurs mois. C'était possible à cause de l'infection d'un site pour adultes compromis qu'ils ont visité. Le virus aurait donné aux criminels l'accès et le contrôle complets de l'appareil, y compris la webcam et le microphone. L'antivirus n'a pas pu détecter cette infection, car le logiciel malveillant utilise un pilote et sa signature est mise à jour toutes les quatre heures. Par ce prétendu piratage, des enregistrements vidéo/audio et des enregistrements d'écran ont été réalisés sur des utilisateurs "satisfaits" d'eux-mêmes. Les cybercriminels exigent le transfert de 771 USD sur leur porte-monnaie électronique Bitcoin, sinon ce matériel humiliant sera envoyé à tous les contacts des utilisateurs. Si le paiement n'est pas effectué dans les 48 heures, une vidéo composée du plaisir des utilisateurs et du contenu qu'ils ont regardé pendant qu'ils le faisaient - sera envoyée à leurs contacts. On promet aux utilisateurs qu'une fois la transaction terminée - la vidéo sera supprimée et qu'ils ne seront plus dérangés par ces personnes. Le compte à rebours de 48 heures commence à partir du moment où le courriel est ouvert. La lettre informe les utilisateurs que le dépôt d'une plainte ne leur sera d'aucune utilité, car les adresses courriels et les adresses Bitcoin ne peuvent être retrouvées. Le message se termine par un avertissement, disant aux utilisateurs de ne pas partager ce courriel avec qui que ce soit, car cela entraînera la distribution immédiate de la vidéo compromettante. Comme mentionné, "On this day I hacked your OS" est une arnaque et aucun des contenus allégués n'existe. De plus, les cybercriminels à l'origine de ce chantage n'ont pas infecté le système ; par conséquent, aucune preuve de l'activité sexuelle des utilisateurs n'a pu être acquise et l'intégrité de l'appareil n'a pas été compromise. Il est fortement recommandé de ne jamais faire confiance et d'ignorer simplement tous les courriels similaires à "On this day I hacked your OS".

| Nom | Campagne d'arnaque par courriel "On this day I hacked your OS" |

| Type de Menace | Hameçonnage, Arnaque, Engénierie sociale, Fraude |

| Fausse Réclamation | Les cybercriminels prétendent avoir infecté l'appareil avec des logiciels malveillants, ce qui leur a permis d'enregistrer des enregistrements audio/vidéo compromettants. Ils menacent de partager ce contenu avec les contacts de la victime, à moins qu'un paiement ne soit effectué dans les délais impartis. |

| Adresse du Portefeuille Electronique du Cyber Criminel | 1Q2pVgd9YradB42risptr8tsydKrVDSD2A (Bitcoin) |

| Montant de la Rançon | $771 in Bitcoin |

| Symptômes | Achats en ligne non autorisés, modification des mots de passe des comptes en ligne, vol d'identité, accès illégal à l'ordinateur. |

| Méthodes de Distribution | Courriels trompeurs, publicités malhonnêtes en ligne, techniques d'empoisonnement par les moteurs de recherche, fautes d'orthographe dans les noms de domaine. |

| Dommages | Perte d'informations privées sensibles, perte d'argent, vol d'identité. |

| Suppression |

Pour éliminer d'éventuelles infections par des maliciels, analysez votre ordinateur avec un logiciel antivirus légitime. Nos chercheurs en sécurité recommandent d'utiliser Combo Cleaner. Téléchargez Combo CleanerUn scanner gratuit vérifie si votre ordinateur est infecté. Pour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk. |

Les courriels frauduleux sont distribués au moyen de campagnes de pourriels à grande échelle. Différentes tactiques peuvent être employées, et pas seulement la "sexe-torsion" ; elles vont des différentes alertes "import" aux annonces de "prix". "Hacker Who Has Access To Your Operating System", "Your Device Was Infected With My Private Malware", "WannaCry Hacker Group" sont quelques exemples d'arnaques similaires à "On this day I hacked your OS". En général, une telle escroquerie consiste à menacer de distribuer des vidéos ou des captures d'écran compromettantes de la victime, à moins qu'une rançon ne soit payée. Les cybercriminels préfèrent que ces paiements soient effectués en monnaie numérique (cryptomonnaies, bons prépayés, etc.), car il est difficile/impossible d'en retracer les transactions. Toutefois, les objectifs de ce mail peuvent différer. Ils peuvent être utilisés pour répandre des rançons et d'autres types de logiciels malveillants.

Comment les campagnes de spam infectent-elles les ordinateurs ?

Les infections via des campagnes de spam sont causées par l'ouverture de fichiers attachés, trouvés dans des courriers trompeurs. Ces courriels sont souvent marqués comme étant "officiels", "importants", "urgents" ou également mis en évidence comme courrier prioritaire. Les pièces jointes infectieuses sont disponibles dans une variété de formats, tels que les fichiers d'archive (ZIP, RAR) et exécutables (.exe,.run), les documents Microsoft Office et PDF, JavaScript, etc. Lorsque ces fichiers sont exécutés, exécutés ou ouverts, ils commencent à télécharger/installer des logiciels malveillants. Par exemple, les documents MS Office demandent aux utilisateurs d'activer les macro-commandes (pour permettre l'édition) - si elles sont autorisées, elles sont déclenchées pour infecter les systèmes.

Comment éviter l'installation de logiciels malveillants ?

Il est recommandé de ne pas lire les courriels suspects ou non pertinents, surtout ceux reçus d'expéditeurs inconnus. Les pièces jointes trouvées dans ces courriers ne doivent jamais être ouvertes, car ces fichiers sont la source d'une infection potentielle. Il est conseillé d'utiliser les versions de Microsoft Office commercialisées après 2010, car elles disposent d'un mode "Vue Protégée" qui empêche le téléchargement et l'installation de logiciels malveillants sur des documents virulents. Les utilisateurs sont instamment priés de ne télécharger que depuis des sources officielles et vérifiées. Les réseaux de partage P2P (BitTorrent, eMule, Gnutella, etc.), les sites Web gratuits d'hébergement de fichiers, les téléchargeurs tiers et les canaux similaires sont considérés comme non fiables et ne devraient donc pas être utilisés. Les sources de téléchargement peu fiables sont plus susceptibles d'offrir un contenu trompeur et/ou régulier associé à des logiciels malveillants. Les programmes doivent être activés et mis à jour à l'aide des fonctions/outils fournis par de véritables développeurs ; les outils d'activation illégaux ("cracks") et les mises à jour par des tiers sont considérés comme à haut risque. Il est fortement recommandé d'avoir une suite antivirus/anti-logiciel espion fiable installée et tenue à jour. Ce logiciel doit être utilisé pour effectuer des analyses régulières du système et pour supprimer les menaces détectées. Si vous avez déjà ouvert des pièces jointes malveillantes, nous vous recommandons d'exécuter une analyse avec {link_suppresseur_de_chargement} pour éliminer automatiquement les logiciels malveillants infiltrés.

Texte présenté dans la lettre électronique "On this day I hacked your OS" :

Hello.

09/08/2019 - on this day I hacked your OS and got full access to your account ************

You can check it - I sent this message from your account.

After that, I made a full dump of your disk (I have all your address book, history of viewing sites, all files, phone numbers and addresses of all your contacts).

This means that I have full access to your device and accounts. I've been watching you for a few months now.

The fact is that you were infected with malware through an adult site that you visited. If you are not familiar with this, I will explain.

Virus gives me full access and control your devices.

This means that I can see everything on your screen, turn on the camera and microphone, but you do not know about it.

I also have access to all your contacts and all your correspondence.

Why your antivirus did not detect malware? answer: My malware uses the driver, I update its signatures every 4 hours so that your antivirus is silent.

I made a video showing how you satisfy yourself in the left half of the screen, and in the right half you see the video that you watched.With one click of the mouse, I can send this video to all your emails and contacts.

If you want to prevent this, transfer the amount of $771 to my bitcoin address

(if you do not know how to do this, write to Google: "Buy Bitcoin").

My bitcoin address (BTC Wallet) is: 1Q2pVgd9YradB42risptr8tsydKrVDSD2AAfter receiving the payment, I will delete the video and you will never hear me again. I give you 48 hours to pay.

I have a notice reading this letter, and the timer will work when you see this letter.

Filing a complaint somewhere does not make sense because this email cannot be tracked like my bitcoin address.

I do not make any mistakes.If I find that you have shared this message with someone else, the video will be immediately distributed.

Suppression automatique et instantanée des maliciels :

La suppression manuelle des menaces peut être un processus long et compliqué qui nécessite des compétences informatiques avancées. Combo Cleaner est un outil professionnel de suppression automatique des maliciels qui est recommandé pour se débarrasser de ces derniers. Téléchargez-le en cliquant sur le bouton ci-dessous :

TÉLÉCHARGEZ Combo CleanerEn téléchargeant n'importe quel logiciel listé sur ce site web vous acceptez notre Politique de Confidentialité et nos Conditions d’Utilisation. Pour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk.

Menu rapide :

- Qu'est-ce que "On this day I hacked your OS" ?

- ETAPE 1. Suppression manuelle d'une possible infection de logiciels malveillants.

- ETAPE 2. Vérifier si votre ordinateur est propre.

Comment supprimer manuellement les logiciels malveillants ?

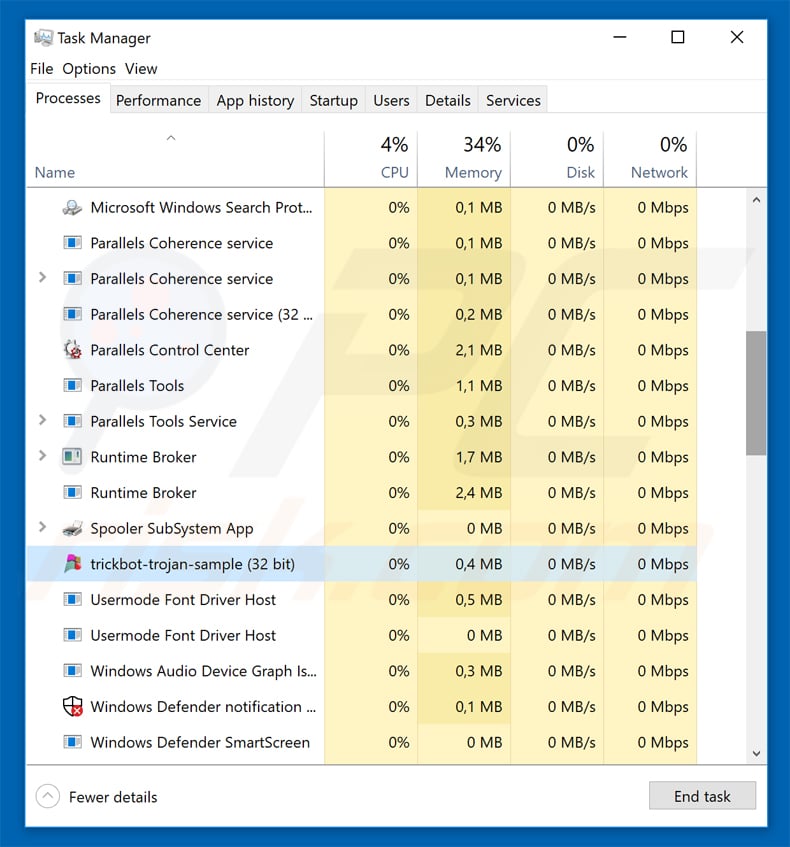

La suppression manuelle des logiciels malveillants est une tâche compliquée, il est généralement préférable de laisser les programmes antivirus ou anti-logiciel malveillant le faire automatiquement. Pour supprimer ce logiciel malveillant, nous vous recommandons d'utiliser Combo Cleaner Antivirus pour Windows. Si vous souhaitez supprimer un logiciel malveillant manuellement, la première étape consiste à identifier le nom du logiciel malveillant que vous essayez de supprimer. Voici un exemple d'un programme suspect exécuté sur l'ordinateur de l'utilisateur :

Si vous avez vérifié la liste des programmes en cours d'exécution sur votre ordinateur, par exemple en utilisant le gestionnaire de tâches et que vous avez identifié un programme qui semble suspect, vous devriez poursuivre ces étapes :

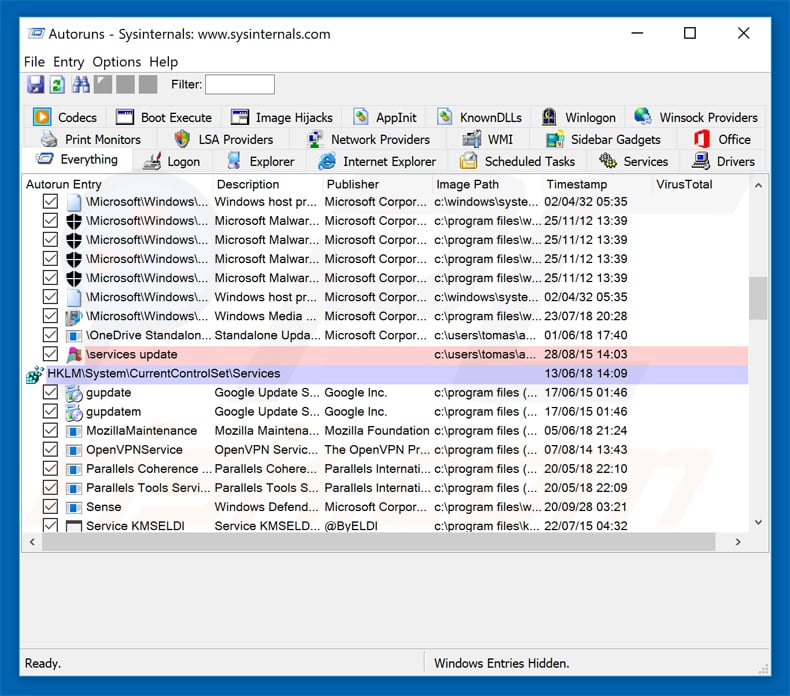

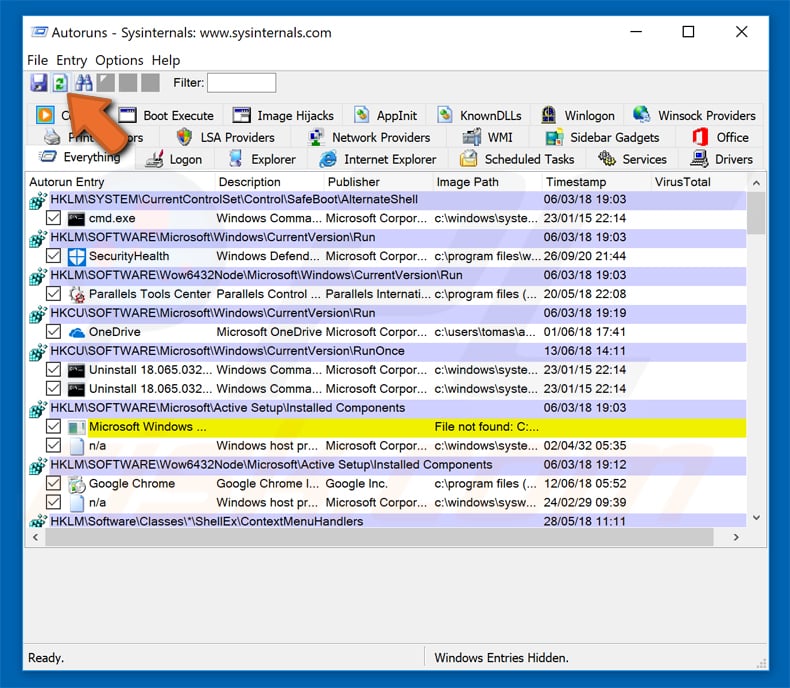

Téléchargez un programme appelé Autoruns. Ce programme affiche les applications de démarrage automatique, l'emplacement du Registre et du système de fichiers :

Téléchargez un programme appelé Autoruns. Ce programme affiche les applications de démarrage automatique, l'emplacement du Registre et du système de fichiers :

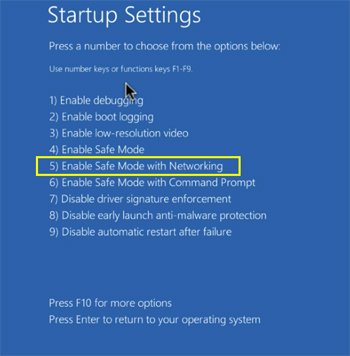

Redémarrez votre ordinateur en mode sans échec :

Redémarrez votre ordinateur en mode sans échec :

Utilisateurs de Windows XP et Windows 7 : Démarrez votre ordinateur en mode sans échec. Cliquez sur Démarrer, cliquez sur Arrêter, cliquez sur Redémarrer, cliquez sur OK. Pendant le processus de démarrage de votre ordinateur, appuyez plusieurs fois sur la touche F8 de votre clavier jusqu'à ce que le menu Options avancées de Windows s'affiche, puis sélectionnez Mode sans échec avec mise en réseau dans la liste.

Vidéo montrant comment démarrer Windows 7 en "Mode sans échec avec mise en réseau" :

Utilisateurs de Windows 8 : Démarrez Windows 8 est en mode sans échec avec mise en réseau - Allez à l'écran de démarrage de Windows 8, tapez Avancé, dans les résultats de la recherche, sélectionnez Paramètres. Cliquez sur Options de démarrage avancées, dans la fenêtre "Paramètres généraux du PC" ouverte, sélectionnez Démarrage avancé. Cliquez sur le bouton "Redémarrer maintenant". Votre ordinateur redémarre dans le menu "Options de démarrage avancées". Cliquez sur le bouton "Dépannage", puis sur le bouton "Options avancées". Dans l'écran des options avancées, cliquez sur "Paramètres de démarrage". Cliquez sur le bouton "Redémarrer". Votre PC redémarrera dans l'écran Paramètres de démarrage. Appuyez sur F5 pour démarrer en mode sans échec avec mise en réseau.

Vidéo montrant comment démarrer Windows 8 en "Mode sans échec avec mise en réseau" :

Utilisateurs Windows 10 : Cliquez sur le logo Windows et sélectionnez l'icône Alimentation. Dans le menu ouvert, cliquez sur "Redémarrer" tout en maintenant le bouton "Shift" enfoncé sur votre clavier. Dans la fenêtre "Choisir une option", cliquez sur "Dépannage", puis sélectionnez "Options avancées". Dans le menu des options avancées, sélectionnez "Paramètres de démarrage" et cliquez sur le bouton "Redémarrer". Dans la fenêtre suivante, cliquez sur le bouton "F5" de votre clavier. Cela redémarrera votre système d'exploitation en mode sans échec avec la mise en réseau.

Vidéo montrant comment démarrer Windows 10 en "Mode sans échec avec mise en réseau" :

Extrayez l'archive téléchargée et exécutez le fichier Autoruns.exe.

Extrayez l'archive téléchargée et exécutez le fichier Autoruns.exe.

Dans l'application Autoruns, cliquez sur "Options" en haut de l'écran et décochez les options "Masquer les emplacements vides" et "Masquer les entrées Windows". Après cette procédure, cliquez sur l'icône "Actualiser".

Dans l'application Autoruns, cliquez sur "Options" en haut de l'écran et décochez les options "Masquer les emplacements vides" et "Masquer les entrées Windows". Après cette procédure, cliquez sur l'icône "Actualiser".

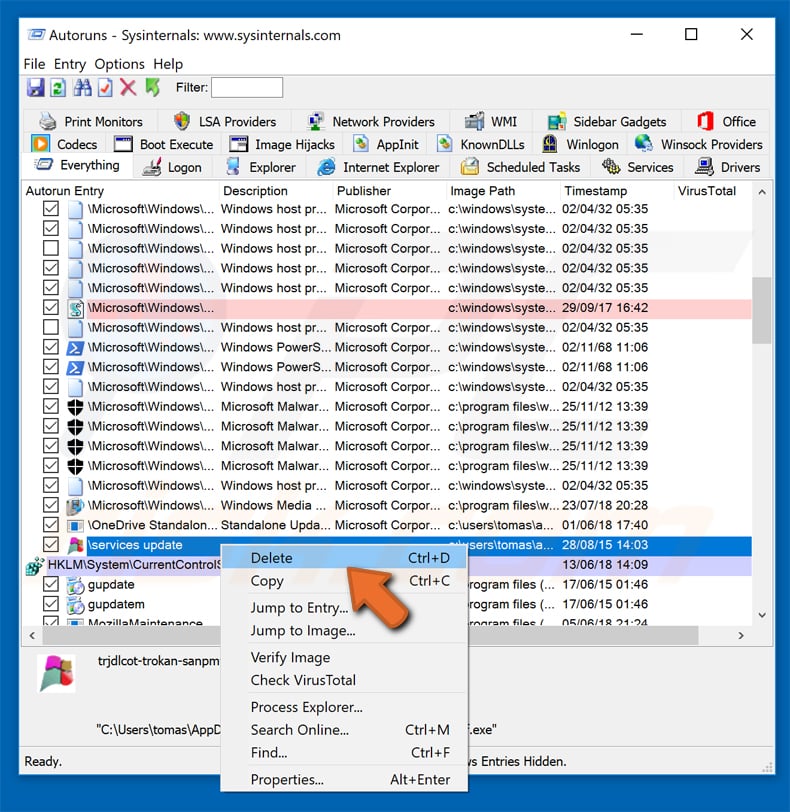

Vérifiez la liste fournie par l'application Autoruns et localisez le fichier logiciel malveillant que vous souhaitez éliminer.

Vérifiez la liste fournie par l'application Autoruns et localisez le fichier logiciel malveillant que vous souhaitez éliminer.

Vous devriez écrire le chemin complet et le nom. Notez que certains logiciels malveillants cachent leurs noms de processus sous des noms de processus Windows légitimes. A ce stade, il est très important d'éviter de supprimer les fichiers système. Après avoir localisé le programme suspect que vous souhaitez supprimer, cliquez avec le bouton droit de la souris sur son nom et choisissez "Supprimer".

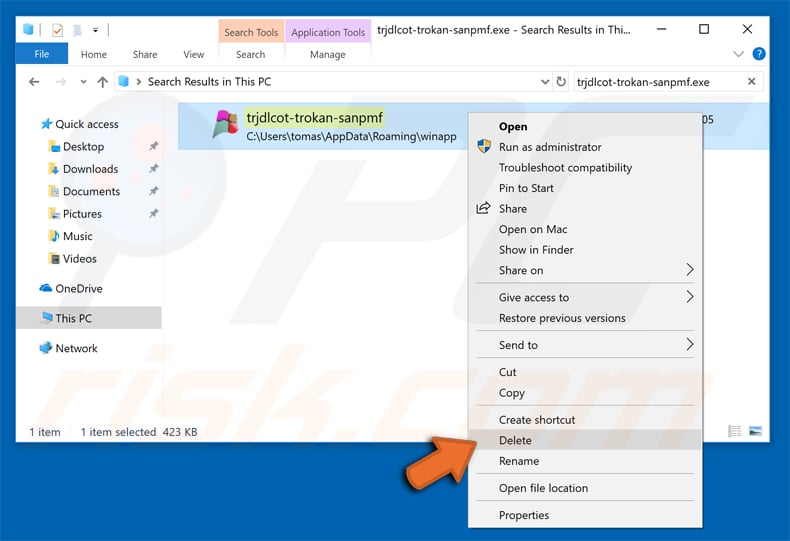

Après avoir supprimé le logiciel malveillant via l'application Autoruns (ceci garantit que le logiciel malveillant ne s'exécutera pas automatiquement au prochain démarrage du système), vous devez rechercher le nom du logiciel malveillant sur votre ordinateur. Assurez-vous d'activer les fichiers et dossiers cachés avant de continuer. Si vous trouvez le fichier du logiciel malveillant, veillez à le supprimer.

Redémarrez votre ordinateur en mode normal. Suivre ces étapes devrait vous aider à supprimer tout logiciel malveillant de votre ordinateur. Notez que la suppression manuelle des menaces nécessite des compétences informatiques avancées, il est recommandé de laisser la suppression des logiciels malveillants aux programmes antivirus et antilogiciel malveillant. Ces étapes peuvent ne pas fonctionner avec les infections malveillantes avancées. Comme toujours, il est préférable d'éviter d'être infecté par des logiciels malveillants qui tentent de les supprimer par la suite. Pour assurer la sécurité de votre ordinateur, assurez-vous d'installer les dernières mises à jour du système d'exploitation et d'utiliser un logiciel antivirus.

Pour être sûr que votre ordinateur est exempt d'infections malveillantes, nous vous recommandons de le scanner avec Combo Cleaner Antivirus pour Windows.

Partager:

Tomas Meskauskas

Chercheur expert en sécurité, analyste professionnel en logiciels malveillants

Je suis passionné par la sécurité informatique et la technologie. J'ai une expérience de plus de 10 ans dans diverses entreprises liées à la résolution de problèmes techniques informatiques et à la sécurité Internet. Je travaille comme auteur et éditeur pour PCrisk depuis 2010. Suivez-moi sur Twitter et LinkedIn pour rester informé des dernières menaces de sécurité en ligne.

Le portail de sécurité PCrisk est proposé par la société RCS LT.

Des chercheurs en sécurité ont uni leurs forces pour sensibiliser les utilisateurs d'ordinateurs aux dernières menaces en matière de sécurité en ligne. Plus d'informations sur la société RCS LT.

Nos guides de suppression des logiciels malveillants sont gratuits. Cependant, si vous souhaitez nous soutenir, vous pouvez nous envoyer un don.

Faire un donLe portail de sécurité PCrisk est proposé par la société RCS LT.

Des chercheurs en sécurité ont uni leurs forces pour sensibiliser les utilisateurs d'ordinateurs aux dernières menaces en matière de sécurité en ligne. Plus d'informations sur la société RCS LT.

Nos guides de suppression des logiciels malveillants sont gratuits. Cependant, si vous souhaitez nous soutenir, vous pouvez nous envoyer un don.

Faire un don

▼ Montrer la discussion