Eviter d'être arnaqué par Your device was infected with my private malware

L'hameçonnage/arnaqueÉgalement connu sous le nom de: possible infections de logiciels malveillants

Obtenez une analyse gratuite et vérifiez si votre ordinateur est infecté.

SUPPRIMEZ-LES MAINTENANTPour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk.

Guide de suppression "Your device was infected with my private malware"

Qu'est-ce que "Your device was infected with my private malware" ?

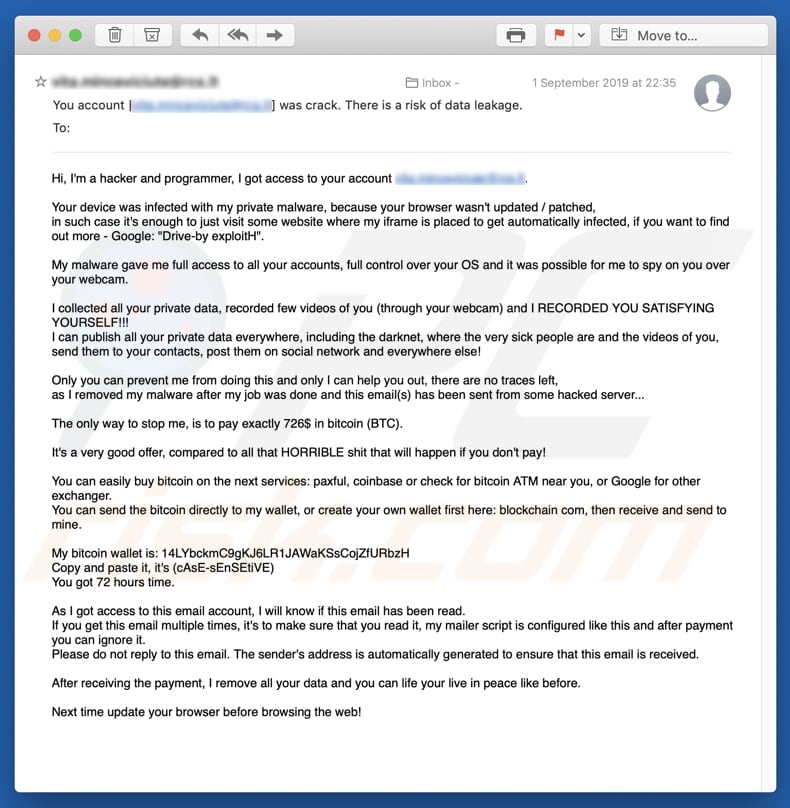

"Your device was infected with my private malware" est le nom d'une campagne de spam, une escroquerie que les arnaqueurs utilisent pour tromper les gens en leur faisant payer de l'argent. Ils menacent de partager une vidéo inexistante avec d'autres personnes s'ils ne reçoivent pas une certaine somme d'argent en 72 heures. Les courriels de ce type ne doivent jamais être considérés comme fiables, les personnes qui ont reçu "Your device was infected with my private malware" ou tout autre courriel de ce type doivent l'ignorer.

La personne derrière cette arnaque se présente comme un hacker et un programmeur, il prétend qu'il a eu accès au courriel des destinataires. En d'autres termes, il a piraté le compte courriel du destinataire. Il affirme également que l'appareil du destinataire est infecté par des logiciels malveillants qui lui ont permis d'accéder à tous les comptes et de contrôler le système d'exploitation à distance. Il a volé des données privées et a utilisé la webcam de l'ordinateur pour enregistrer quelques vidéos. Selon l'escroc, ces vidéos ont été enregistrées alors qu'un destinataire "se satisfaisait". Il menace d'envoyer ces vidéos à tous les contacts du destinataire, de les partager sur le darknet, les réseaux sociaux, etc. Pour éviter que cela ne se produise, les destinataires sont priés de payer 726 $ en bitcoins (d'autres variantes de cette campagne de spam demandent à payer en cryptomonnaies Dash ou Monero), l'argent doit être transféré dans les 72 heures après avoir reçu le courriel. La transaction doit être effectuée à l'adresse du porte-monnaie de la CTB fournie. Comme nous l'avons mentionné dans le premier paragraphe, il ne s'agit que d'une escroquerie et aucune des allégations ne devrait être prise au sérieux. Malheureusement, certaines personnes ne sont pas au courant de ces escroqueries et tombent quand même dans le piège.

Nous recevons beaucoup de commentaires de la part d'utilisateurs préoccupés par ce type d'arnaque par courriel. Voici la question la plus populaire que nous recevons (dans ce cas, concernant une arnaque qui prétend avoir obtenu des vidéos ou des photos compromettantes de l'utilisateur) :

Q : Salut l'équipe de pcrisk.com, j'ai reçu un courriel m'informant que mon ordinateur a été piraté et ils ont une vidéo de moi. Maintenant, ils demandent une rançon en Bitcoins. Je pense que cela doit être vrai parce qu'ils ont inscrit mon vrai nom et mon mot de passe dans le courriel. Que dois-je faire ?

R : Ne vous inquiétez pas pour ce courriel. Ni les pirates ni les cybercriminels n'ont infiltré ou piraté votre ordinateur et il n'y a aucune vidéo de vous regardant de la pornographie. Ignorez simplement le message et n'envoyez pas de bitcoins. Votre courriel, votre nom et votre mot de passe ont probablement été volés sur un site Web compromis tel que Yahoo (ces violations sont courantes). Si vous êtes inquiet, vous pouvez vérifier si vos comptes ont été compromis en visitant le sitehaveibeenpwned.

| Nom | Your device was infected with my private malware |

| Type de Menace | Hameçonnage, escroquerie, ingénierie sociale, fraude |

| Fausse réclamation | L'escroc prétend qu'il a infecté l'ordinateur avec un logiciel malveillant qui lui a permis d'enregistrer des vidéos compromettantes/humiliantes. Il menace de partager ces vidéos avec d'autres personnes s'il n'est pas payé à temps. |

| Montant de la Rançon | $726/$1200 en bitcoins (le prix dépends de la variante de l'arnaque) |

| Adresse du Portefeuille Electronique du Cyber Criminal | 14LYbckmC9gKJ6LR1JAWaKSsCojZfURbzH (Bitcoin), 1DKeRSqnY24m6qEBLshJtshhcMjhMmfYot (Bitcoin) |

| Symptômes | Achats en ligne non autorisés, modification des mots de passe des comptes en ligne, vol d'identité, accès illégal à son ordinateur. |

| Méthodes de Distribution | Courriels trompeurs, publicités malhonnêtes en ligne, techniques d'empoisonnement par les moteurs de recherche, fautes d'orthographe dans les noms de domaine. |

| Dommages | Perte d'informations privées sensibles, perte d'argent, vol d'identité. |

| Suppression |

Pour éliminer d'éventuelles infections par des maliciels, analysez votre ordinateur avec un logiciel antivirus légitime. Nos chercheurs en sécurité recommandent d'utiliser Combo Cleaner. Téléchargez Combo CleanerUn scanner gratuit vérifie si votre ordinateur est infecté. Pour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk. |

D'autres exemples d'escroqueries similaires sont "ChaosCC hacker group", "The last time you visited a Porn website" et "Hacker who has access to your operating system". Les arnaqueurs derrière ces escroqueries peuvent prétendre des choses différentes, mais tous s'en servent pour escroquer des gens qui ne se doutent de rien. Malheureusement, de nombreux arnaqueurs utilisent des courriels similaires pour infecter les ordinateurs avec des programmes malveillants. Ils attachent des fichiers malveillants et espèrent que les destinataires les ouvriront. S'ils sont ouverts, ces fichiers installent des logiciels malveillants comme TrickBot, Hancitor, Emotet, FormBook ou tout autre logiciel malveillant à haut risque.

Comment les campagnes de spam infectent-elles les ordinateurs ?

Les fichiers malveillants que les cybercriminels attachent aux courriels ne peuvent pas infecter les ordinateurs si les destinataires ne les ouvrent pas. Typiquement, les cybercriminels déguisent leurs courriels en courriels importants et officiels, les fichiers joints sont habituellement divers documents Microsoft Office ou PDF, des archives comme les fichiers ZIP, RAR, JavaScript, des fichiers exécutables comme.exe, etc. Une fois ouvertes, elles conduisent à des téléchargements et/ou des installations de logiciels malveillants. Par exemple, les documents MS Office, s'ils sont ouverts, demandent d'abord l'autorisation d'un utilisateur pour activer les macros de commandes. En d'autres termes, pour permettre l'édition. Si une telle autorisation est accordée, un document malveillant installe un logiciel malveillant à haut risque (par exemple, un logiciel de rançon). En résumé, les ordinateurs sont à l'abri des dommages qui peuvent être causés par les courriels tant que les fichiers joints (ou les liens Web) ne sont pas ouverts.

Comment éviter l'installation de logiciels malveillants ?

Tous les courriels reçus d'adresses inconnues et suspectes doivent être analysés, surtout s'ils contiennent des liens Web ou des pièces jointes. S'il y a une raison de penser qu'il ne faut pas faire confiance à un courriel, alors la meilleure option est de ne pas ouvrir les fichiers joints ou les liens présentés. En outre, nous vous recommandons de télécharger des logiciels à partir de sites Web officiels et d'utiliser des liens de téléchargement directs. Les réseaux peer-to-Peer tels que les clients torrent, eMule, les sites Web non officiels, les téléchargeurs tiers et autres outils de ce type ne doivent pas être considérés comme fiables. Les logiciels installés doivent être mis à jour au moyen d'outils (ou de fonctions) fournis par des concepteurs de logiciels officiels. Notez que les outils de 'craquage' de logiciels qui sont censés contourner l'activation payante d'un programme ne sont pas légaux et provoquent souvent l'installation de certains logiciels malveillants. Une autre chose utile est d'utiliser des versions de MS Office qui sont postérieures à 2010. Elles ont le mode "Vue Protégée" qui empêche les fichiers malveillants d'installer des logiciels malveillants. Les ordinateurs devraient être scannés régulièrement à la recherche de virus, il est recommandé d'utiliser des programmes anti-virus ou ant-logiciel espion réputés pour cela. Si vous avez déjà ouvert des pièces jointes malveillantes, nous vous recommandons d'exécuter une analyse avec {link_suppresseur_de_chargement} pour éliminer automatiquement les logiciels malveillants infiltrés.

Texte présenté dans le courriel "Your device was infected with my private malware" :

Hi, I'm a hacker and programmer, I got access to your account -

Your device was infected with my private malware, because your browser wasn't updated / patched,

in such case it's enough to just visit some website where my iframe is placed to get automatically infected, if you want to find out more - Google: "Drive-by exploitH".My malware gave me full access to all your accounts, full control over your OS and it was possible for me to spy on you over your webcam.

I collected all your private data, recorded few videos of you (through your webcam) and I RECORDED YOU SATISFYING YOURSELF!!!

I can publish all your private data everywhere, including the darknet, where the very sick people are and the videos of you,

send them to your contacts, post them on social network and everywhere else!Only you can prevent me from doing this and only I can help you out, there are no traces left,

as I removed my malware after my job was done and this email(s) has been sent from some hacked server...The only way to stop me, is to pay exactly 726$ in bitcoin (BTC).

It's a very good offer, compared to all that HORRIBLE **** that will happen if you don't pay!

You can easily buy bitcoin on the next services: paxful, coinbase or check for bitcoin ATM near you, or Google for other exchanger.

You can send the bitcoin directly to my wallet, or create your own wallet first here: blockchain com, then receive and send to mine.My bitcoin wallet is: 14LYbckmC9gKJ6LR1JAWaKSsCojZfURbzH, 1MYJjmYScwmFfthAQNXWb5fhNMRVcAiZd, 1LfYcbCsssB2niF3VWRBTVZFExzsweyPGQ

Copy and paste it, it's (cAsE-sEnSEtiVE)

You got 72 hours time.As I got access to this email account, I will know if this email has been read.

If you get this email multiple times, it's to make sure that you read it, my mailer script is configured like this and after payment you can ignore it.

Please do not reply to this email. The sender's address is automatically generated to ensure that this email is received.After receiving the payment, I remove all your data and you can life your live in peace like before.

Next time update your browser before browsing the web!

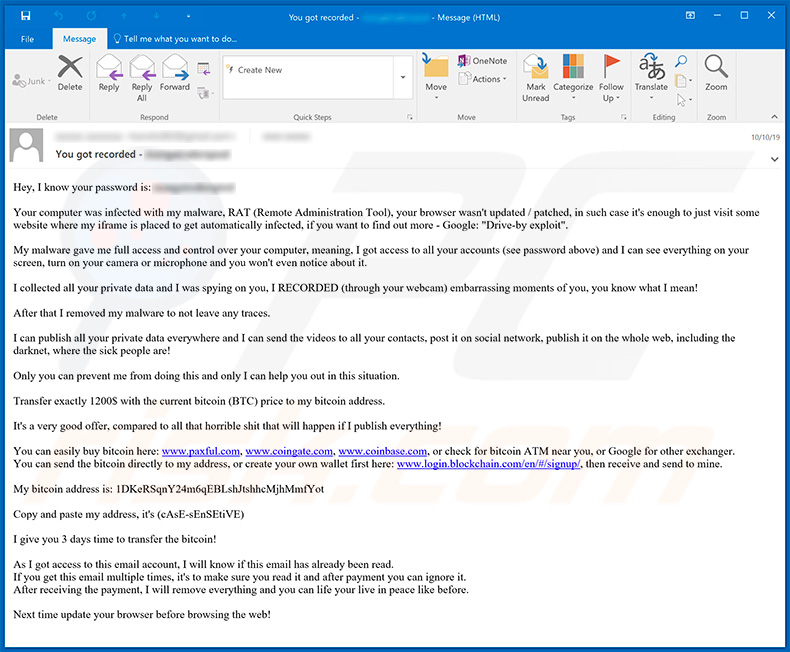

Une autre variante de la campagne de spam "Your Device Was Infected With My Private Malware" :

Texte présenté dans ce courriel :

Subject: You got recorded - ******

Hey, I know your password is: ******

Your computer was infected with my malware, RAT (Remote Administration Tool), your browser wasn't updated / patched, in such case it's enough to just visit some website where my iframe is placed to get automatically infected, if you want to find out more - Google: "Drive-by exploit".

My malware gave me full access and control over your computer, meaning, I got access to all your accounts (see password above) and I can see everything on your screen, turn on your camera or microphone and you won't even notice about it.

I collected all your private data and I was spying on you, I RECORDED (through your webcam) embarrassing moments of you, you know what I mean!

After that I removed my malware to not leave any traces.

I can publish all your private data everywhere and I can send the videos to all your contacts, post it on social network, publish it on the whole web, including the darknet, where the sick people are!

Only you can prevent me from doing this and only I can help you out in this situation.

Transfer exactly 1200$ with the current bitcoin (BTC) price to my bitcoin address.

It's a very good offer, compared to all that horrible **** that will happen if I publish everything!

You can easily buy bitcoin here: www.paxful.com, www.coingate.com, www.coinbase.com, or check for bitcoin ATM near you, or Google for other exchanger.

You can send the bitcoin directly to my address, or create your own wallet first here: www.login.blockchain.com/en/#/signup/, then receive and send to mine.My bitcoin address is: 1DKeRSqnY24m6qEBLshJtshhcMjhMmfYot

Copy and paste my address, it's (cAsE-sEnSEtiVE)

I give you 3 days time to transfer the bitcoin!

As I got access to this email account, I will know if this email has already been read.

If you get this email multiple times, it's to make sure you read it and after payment you can ignore it.

After receiving the payment, I will remove everything and you can life your live in peace like before.Next time update your browser before browsing the web!

Suppression automatique et instantanée des maliciels :

La suppression manuelle des menaces peut être un processus long et compliqué qui nécessite des compétences informatiques avancées. Combo Cleaner est un outil professionnel de suppression automatique des maliciels qui est recommandé pour se débarrasser de ces derniers. Téléchargez-le en cliquant sur le bouton ci-dessous :

TÉLÉCHARGEZ Combo CleanerEn téléchargeant n'importe quel logiciel listé sur ce site web vous acceptez notre Politique de Confidentialité et nos Conditions d’Utilisation. Pour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk.

Menu rapide :

- Qu'est-ce que "Your device was infected with my private malware" ?

- ETAPE 1. Suppression manuelle d'une possible infection de logiciels malveillants.

- ETAPE 2. Vérifier si votre ordinateur est propre.

Comment supprimer manuellement les logiciels malveillants ?

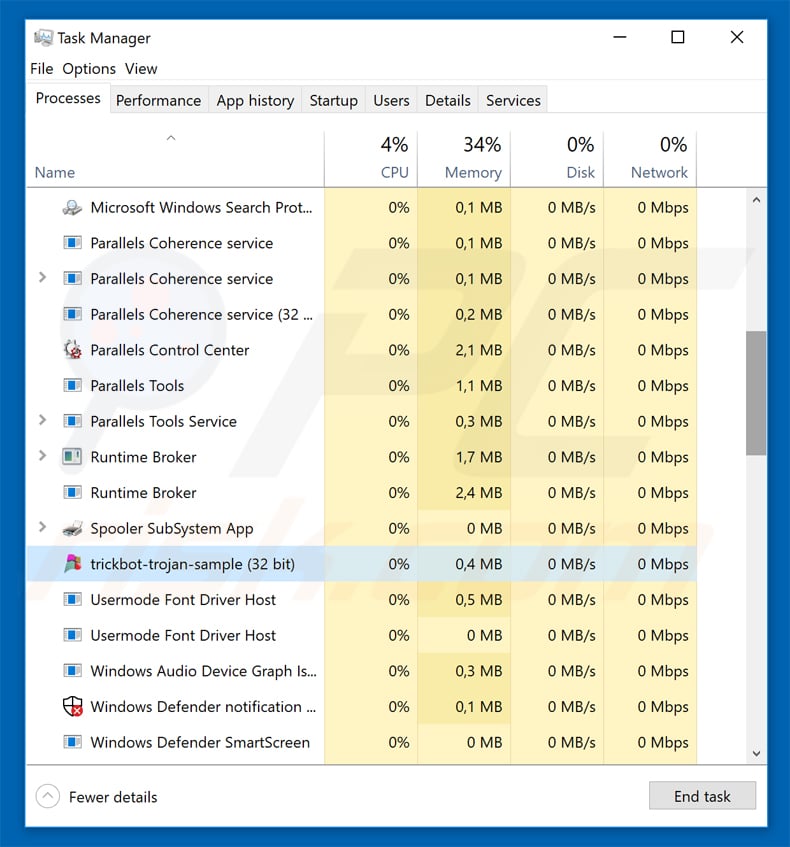

La suppression manuelle des logiciels malveillants est une tâche compliquée, il est généralement préférable de laisser les programmes antivirus ou anti-logiciel malveillant le faire automatiquement. Pour supprimer ce logiciel malveillant, nous vous recommandons d'utiliser Combo Cleaner Antivirus pour Windows. Si vous souhaitez supprimer un logiciel malveillant manuellement, la première étape consiste à identifier le nom du logiciel malveillant que vous essayez de supprimer. Voici un exemple d'un programme suspect exécuté sur l'ordinateur de l'utilisateur :

Si vous avez vérifié la liste des programmes en cours d'exécution sur votre ordinateur, par exemple en utilisant le gestionnaire de tâches et que vous avez identifié un programme qui semble suspect, vous devriez poursuivre ces étapes :

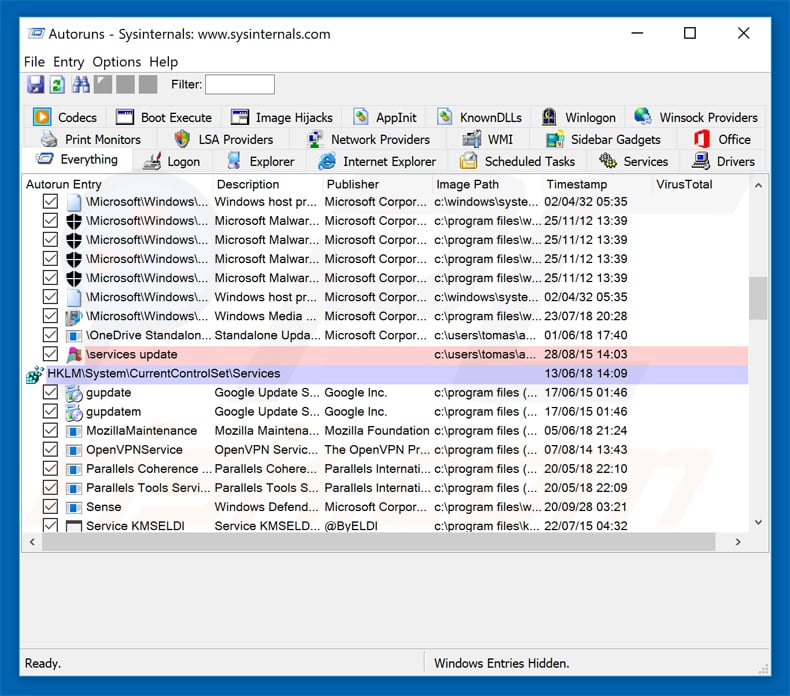

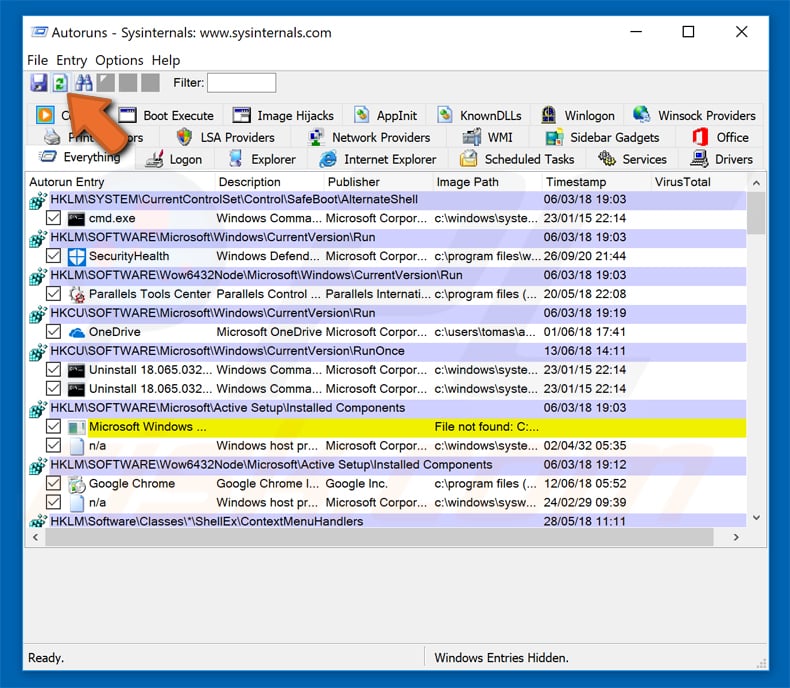

Téléchargez un programme appelé Autoruns. Ce programme affiche les applications de démarrage automatique, l'emplacement du Registre et du système de fichiers :

Téléchargez un programme appelé Autoruns. Ce programme affiche les applications de démarrage automatique, l'emplacement du Registre et du système de fichiers :

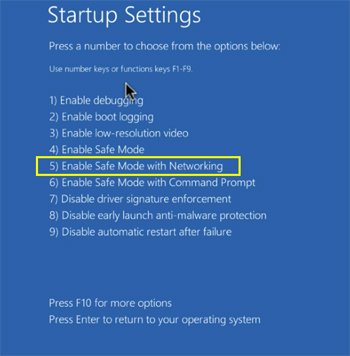

Redémarrez votre ordinateur en mode sans échec :

Redémarrez votre ordinateur en mode sans échec :

Utilisateurs de Windows XP et Windows 7 : Démarrez votre ordinateur en mode sans échec. Cliquez sur Démarrer, cliquez sur Arrêter, cliquez sur Redémarrer, cliquez sur OK. Pendant le processus de démarrage de votre ordinateur, appuyez plusieurs fois sur la touche F8 de votre clavier jusqu'à ce que le menu Options avancées de Windows s'affiche, puis sélectionnez Mode sans échec avec mise en réseau dans la liste.

Vidéo montrant comment démarrer Windows 7 en "Mode sans échec avec mise en réseau" :

Utilisateurs de Windows 8 : Démarrez Windows 8 est en mode sans échec avec mise en réseau - Allez à l'écran de démarrage de Windows 8, tapez Avancé, dans les résultats de la recherche, sélectionnez Paramètres. Cliquez sur Options de démarrage avancées, dans la fenêtre "Paramètres généraux du PC" ouverte, sélectionnez Démarrage avancé. Cliquez sur le bouton "Redémarrer maintenant". Votre ordinateur redémarre dans le menu "Options de démarrage avancées". Cliquez sur le bouton "Dépannage", puis sur le bouton "Options avancées". Dans l'écran des options avancées, cliquez sur "Paramètres de démarrage". Cliquez sur le bouton "Redémarrer". Votre PC redémarrera dans l'écran Paramètres de démarrage. Appuyez sur F5 pour démarrer en mode sans échec avec mise en réseau.

Vidéo montrant comment démarrer Windows 8 en "Mode sans échec avec mise en réseau" :

Utilisateurs Windows 10 : Cliquez sur le logo Windows et sélectionnez l'icône Alimentation. Dans le menu ouvert, cliquez sur "Redémarrer" tout en maintenant le bouton "Shift" enfoncé sur votre clavier. Dans la fenêtre "Choisir une option", cliquez sur "Dépannage", puis sélectionnez "Options avancées". Dans le menu des options avancées, sélectionnez "Paramètres de démarrage" et cliquez sur le bouton "Redémarrer". Dans la fenêtre suivante, cliquez sur le bouton "F5" de votre clavier. Cela redémarrera votre système d'exploitation en mode sans échec avec la mise en réseau.

Vidéo montrant comment démarrer Windows 10 en "Mode sans échec avec mise en réseau" :

Extrayez l'archive téléchargée et exécutez le fichier Autoruns.exe.

Extrayez l'archive téléchargée et exécutez le fichier Autoruns.exe.

Dans l'application Autoruns, cliquez sur "Options" en haut de l'écran et décochez les options "Masquer les emplacements vides" et "Masquer les entrées Windows". Après cette procédure, cliquez sur l'icône "Actualiser".

Dans l'application Autoruns, cliquez sur "Options" en haut de l'écran et décochez les options "Masquer les emplacements vides" et "Masquer les entrées Windows". Après cette procédure, cliquez sur l'icône "Actualiser".

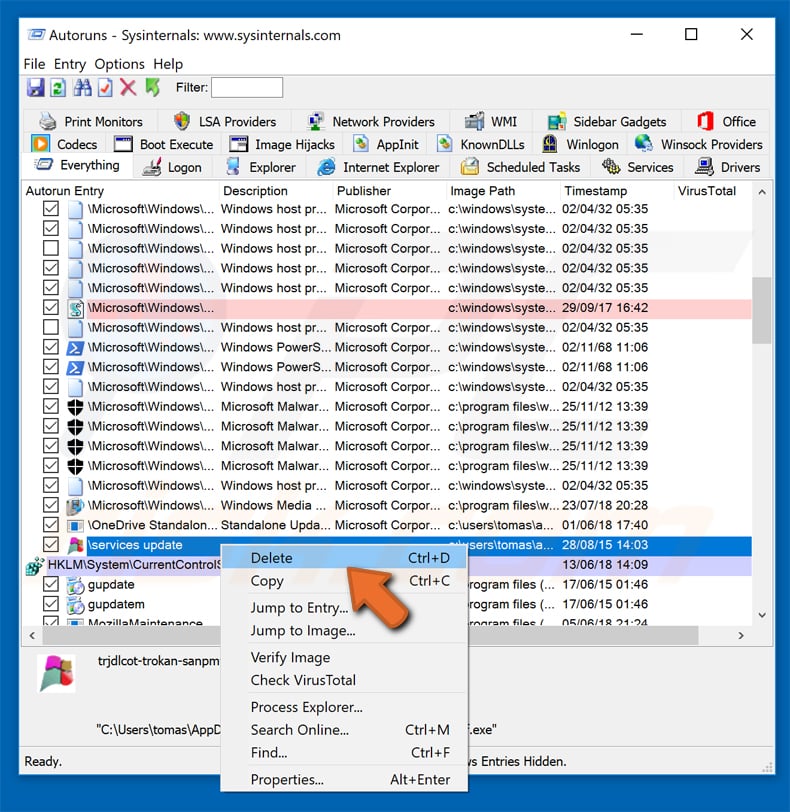

Vérifiez la liste fournie par l'application Autoruns et localisez le fichier logiciel malveillant que vous souhaitez éliminer.

Vérifiez la liste fournie par l'application Autoruns et localisez le fichier logiciel malveillant que vous souhaitez éliminer.

Vous devriez écrire le chemin complet et le nom. Notez que certains logiciels malveillants cachent leurs noms de processus sous des noms de processus Windows légitimes. A ce stade, il est très important d'éviter de supprimer les fichiers système. Après avoir localisé le programme suspect que vous souhaitez supprimer, cliquez avec le bouton droit de la souris sur son nom et choisissez "Supprimer".

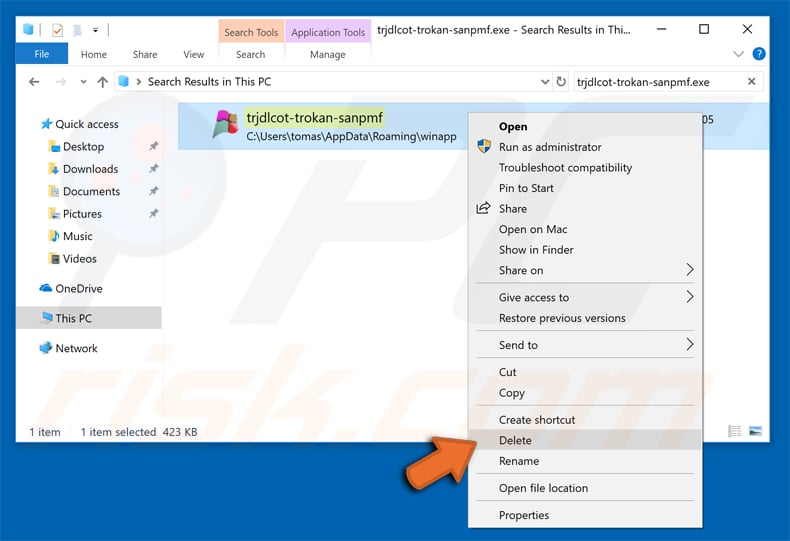

Après avoir supprimé le logiciel malveillant via l'application Autoruns (ceci garantit que le logiciel malveillant ne s'exécutera pas automatiquement au prochain démarrage du système), vous devez rechercher le nom du logiciel malveillant sur votre ordinateur. Assurez-vous d'activer les fichiers et dossiers cachés avant de continuer. Si vous trouvez le fichier du logiciel malveillant, veillez à le supprimer.

Redémarrez votre ordinateur en mode normal. Suivre ces étapes devrait vous aider à supprimer tout logiciel malveillant de votre ordinateur. Notez que la suppression manuelle des menaces nécessite des compétences informatiques avancées, il est recommandé de laisser la suppression des logiciels malveillants aux programmes antivirus et antilogiciel malveillant. Ces étapes peuvent ne pas fonctionner avec les infections malveillantes avancées. Comme toujours, il est préférable d'éviter d'être infecté par des logiciels malveillants qui tentent de les supprimer par la suite. Pour assurer la sécurité de votre ordinateur, assurez-vous d'installer les dernières mises à jour du système d'exploitation et d'utiliser un logiciel antivirus.

Pour être sûr que votre ordinateur est exempt d'infections malveillantes, nous vous recommandons de le scanner avec Combo Cleaner Antivirus pour Windows.

Partager:

Tomas Meskauskas

Chercheur expert en sécurité, analyste professionnel en logiciels malveillants

Je suis passionné par la sécurité informatique et la technologie. J'ai une expérience de plus de 10 ans dans diverses entreprises liées à la résolution de problèmes techniques informatiques et à la sécurité Internet. Je travaille comme auteur et éditeur pour PCrisk depuis 2010. Suivez-moi sur Twitter et LinkedIn pour rester informé des dernières menaces de sécurité en ligne.

Le portail de sécurité PCrisk est proposé par la société RCS LT.

Des chercheurs en sécurité ont uni leurs forces pour sensibiliser les utilisateurs d'ordinateurs aux dernières menaces en matière de sécurité en ligne. Plus d'informations sur la société RCS LT.

Nos guides de suppression des logiciels malveillants sont gratuits. Cependant, si vous souhaitez nous soutenir, vous pouvez nous envoyer un don.

Faire un donLe portail de sécurité PCrisk est proposé par la société RCS LT.

Des chercheurs en sécurité ont uni leurs forces pour sensibiliser les utilisateurs d'ordinateurs aux dernières menaces en matière de sécurité en ligne. Plus d'informations sur la société RCS LT.

Nos guides de suppression des logiciels malveillants sont gratuits. Cependant, si vous souhaitez nous soutenir, vous pouvez nous envoyer un don.

Faire un don

▼ Montrer la discussion