Comment supprimer le malware RatOn de votre appareil Android

de TroieÉgalement connu sous le nom de: Trojan d'accès à distance RatOn

Obtenez une analyse gratuite et vérifiez si votre ordinateur est infecté.

SUPPRIMEZ-LES MAINTENANTPour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk.

Quel type de logiciel malveillant est RatOn ?

RatOn est un logiciel malveillant qui cible les appareils Android. Il est classé dans la catégorie des chevaux de Troie d'accès à distance (RAT). RatOn existe depuis au moins l'été 2025.

Ce cheval de Troie est capable de contrôler des appareils à distance, d'effectuer des transferts d'argent automatisés et des attaques par relais NFC, de voler des portefeuilles cryptographiques et de fonctionner comme un ransomware. RatOn a été utilisé dans des campagnes ciblant des utilisateurs tchèques et slovaques.

Présentation du malware RatOn

RatOn s'infiltre dans les systèmes via une chaîne d'infection en plusieurs étapes et nécessite diverses autorisations. Pour développer un peu la chaîne d'infection, la première étape implique un dropper qui agit comme un installateur de logiciel tiers. Il demande l'autorisation d'installer des applications provenant de tiers.

Au cours du processus d'infiltration, deux autorisations clés sont obtenues : l'accès aux privilèges d'administration de l'appareil et aux services d'accessibilité Android. Ces derniers sont destinés à fournir une aide supplémentaire aux utilisateurs qui en ont besoin pour interagir avec leur appareil. Les services d'accessibilité offrent diverses fonctionnalités, telles que la lecture de l'écran, l'exécution de gestes (par exemple, balayages, appuis longs/courts, etc.), la simulation de l'écran tactile, l'interaction avec le clavier, etc.

Une autre série d'autorisations dont la chaîne a besoin comprend : la gestion des paramètres système et la lecture/écriture des contacts. Cependant, toutes les autorisations supplémentaires demandées sont accordées automatiquement en abusant des services d'accessibilité Android.

Les infections RatOn peuvent également comporter une troisième étape au cours de laquelle une autre charge utile, le malware NFSkate, est introduite dans le système. NFSkate est capable de mener des attaques par relais NFC.

RatOn est un RAT (Remote Access Trojan, ou cheval de Troie d'accès à distance), un type de logiciel malveillant qui permet aux attaquants d'accéder à distance aux machines infectées et de les contrôler. Il peut également effectuer des attaques par relais NFC, qui impliquent généralement une ingénierie sociale poussée. Ces attaques nécessitent que les victimes interagissent avec leurs cartes de crédit/débit et fournissent leurs codes PIN.

Le logiciel malveillant prépare le système à envoyer des données NFC (Near-Field Communication) à l'appareil des attaquants, établissant ainsi un canal entre les appareils. L'objectif est de permettre aux cybercriminels d'utiliser les cartes des victimes pour retirer de l'argent aux distributeurs automatiques de billets ou d'effectuer des paiements sans contact sur des terminaux de paiement.

RatOn peut effectuer deux types d'attaques par superposition via WebView : en utilisant du contenu écrit dans le langage de balisage HTML ou une URL qui héberge une page HTML incluant du JavaScript. Fondamentalement, ces attaques consistent à superposer de fausses phishing qui enregistrent les données fournies. Les superpositions peuvent apparaître sous la forme de copies identiques de pages de connexion, de formulaires d'inscription, de pages de paiement, etc.

Le seul modèle de superposition connu utilisé par RatOn est une demande de rançon en tchèque et en anglais. On pense que cela pourrait être utilisé pour verrouiller l'écran ransomware ou pour obtenir des données sensibles (telles que les identifiants de connexion à un portefeuille de cryptomonnaie) en forçant les utilisateurs à ouvrir les applications associées.

Ce RAT cible les portefeuilles numériques : Blockchain Android Wallet, MetaMask, Phantom et Trust (et potentiellement d'autres). Au moment de la rédaction de cet article, le logiciel malveillant est configuré pour voler quatre versions linguistiques des portefeuilles : anglais, tchèque, slovaque et russe. Le processus peut se dérouler comme suit : RatOn lance l'application du portefeuille, y accède à l'aide des identifiants obtenus précédemment, modifie les paramètres de sécurité du portefeuille cryptographique et acquiert enfin son mot de passe (généralement via un enregistreur de frappe).

De plus, ce cheval de Troie peut effectuer des transferts d'argent automatisés en abusant des services d'accessibilité. Il a été observé qu'il effectuait de tels transferts via George, l'application de Česká spořitelna (Caisse d'épargne tchèque). RatOn peut ouvrir l'application, effectuer des clics et d'autres interactions, vérifier/modifier la limite de transfert quotidienne, fournir des codes PIN et saisir les coordonnées du destinataire, effectuant ainsi des transactions sans aucune interaction de l'utilisateur.

Outre les fonctions mentionnées, RatOn peut exécuter les commandes suivantes : obtenir la liste des applications installées, modifier la liste des applications ciblées, diffuser en direct/enregistrer l'écran de l'appareil, ouvrir une application spécifique, réveiller l'appareil, modifier le moment où l'appareil se met en veille, verrouiller l'appareil (en abusant de l'accès à l'administration de l'appareil), désactiver le déverrouillage de l'appareil par biométrie (pour forcer l'utilisation d'une autre méthode), définir la méthode de déverrouillage de l'appareil sur « expiré » (pour pousser les utilisateurs à la modifier, puis enregistrer le nouveau motif/code PIN/mot de passe), obtenir le nom de la victime (en l'extrayant du compte Google associé), créer de nouveaux contacts, télécharger/lire un fichier MP3, modifier la sonnerie, afficher de fausses notifications, envoyer des SMS (pouvant être utilisés comme malware Toll Fraud), remplacer le contenu du presse-papiers (peut être utilisé comme un clipper), ouvrir des URL inoffensives et augmenter/diminuer la luminosité de l'écran.

En résumé, la présence de logiciels malveillants tels que RatOn sur les appareils peut entraîner de graves problèmes de confidentialité, des pertes financières importantes et l'usurpation d'identité.

| Nom | Trojan d'accès à distance RatOn |

| Type de menace | Malware Android, application malveillante, cheval de Troie d'accès à distance, outil d'administration à distance, RAT, cheval de Troie. |

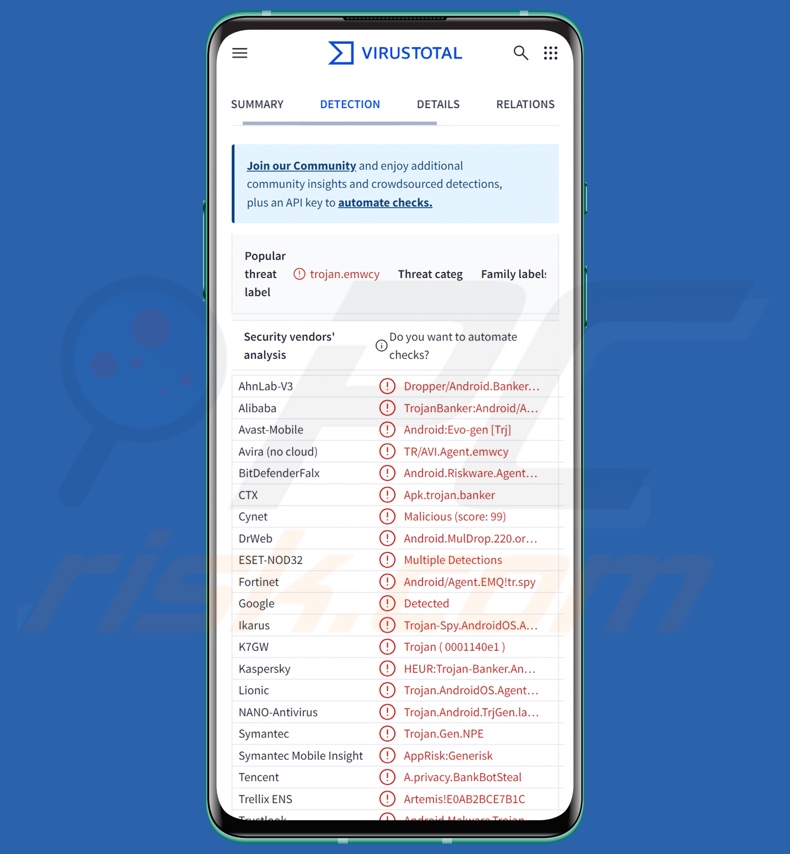

| Noms de détection | Avast-Mobile (Android:Evo-gen [Trj]), Combo Cleaner (Android.Riskware.Agent.aKPS), ESET-NOD32 (détections multiples), Kaspersky (HEUR:Trojan-Banker.AndroidOS.Agent.we) , liste complète (VirusTotal) |

| Symptômes | L'appareil fonctionne lentement, les paramètres système sont modifiés sans l'autorisation de l'utilisateur, des applications douteuses apparaissent, l'utilisation des données et de la batterie augmente considérablement, les navigateurs redirigent vers des sites Web douteux. |

| Méthodes de distribution | Pièces jointes infectées, publicités en ligne malveillantes, ingénierie sociale, applications trompeuses, sites Web frauduleux. |

| Dommages | Vol d'informations personnelles (messages privés, identifiants/mots de passe, etc.), baisse des performances de l'appareil, décharge rapide de la batterie, baisse de la vitesse Internet, pertes de données importantes, pertes financières, usurpation d'identité (les applications malveillantes peuvent abuser des applications de communication). |

|

Suppression des maliciels (Windows) |

Pour éliminer d'éventuelles infections par des maliciels, analysez votre ordinateur avec un logiciel antivirus légitime. Nos chercheurs en sécurité recommandent d'utiliser Combo Cleaner. Téléchargez Combo CleanerUn scanner gratuit vérifie si votre ordinateur est infecté. Pour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk. |

Exemples de chevaux de Troie d'accès à distance spécifiques à Android

Nous avons déjà écrit sur de nombreux programmes malveillants; RedHook, Asur, Crocodilus et G700 ne sont que quelques-uns de nos derniers articles sur les RAT ciblant Android.

Les chevaux de Troie d'accès à distance ont tendance à être incroyablement multifonctionnels et peuvent être utilisés à diverses fins malveillantes. Cependant, quelle que soit la polyvalence d'un logiciel malveillant, sa présence sur un système met en danger la sécurité de l'appareil et de l'utilisateur. Par conséquent, toutes les menaces doivent être supprimées immédiatement après leur détection.

Comment RatOn s'est-il infiltré dans mon appareil ?

Les campagnes RatOn ciblant les locuteurs tchèques et slovaques ont été facilitées par des sites destinés aux adultes. Parmi les domaines connus figurait « TikTok18+ », mais d'autres variantes sont possibles. Les pages web malveillantes hébergeaient le dropper utilisé dans la première phase des infections RatOn.

On ignore actuellement comment ces sites web ont été promus. En général, ces pages sont diffusées via des publicités malveillantes (publicités intrusives), des sites web utilisant des réseaux publicitaires malveillants (redirections), des spams (par exemple, des e-mails, des publications sur les réseaux sociaux/forums, PMsDMs, notifications de navigateur, SMS, etc.), le typosquatting (URL mal orthographiées) et les logiciels publicitaires.

D'autres techniques de distribution ne sont pas à exclure. Le phishing et l'ingénierie sociale sont des méthodes courantes de prolifération des logiciels malveillants. Les logiciels malveillants sont généralement dissimulés dans des programmes/médias courants ou associés à ceux-ci.

Les méthodes de distribution les plus répandues sont les suivantes : téléchargements furtifs (discrets/trompeurs), canaux de téléchargement peu fiables (par exemple, sites de logiciels gratuits et d'hébergement de fichiers gratuits, réseaux de partage peer-to-peer, boutiques d'applications tierces, etc.), publicités malveillantes, escroqueries en ligne, pièces jointes ou liens malveillants dans les courriels/messages indésirables, contenu piraté, outils d'activation de logiciels illégaux (« cracks ») et fausses mises à jour.

De plus, certains programmes malveillants peuvent se propager automatiquement via les réseaux locaux et les périphériques de stockage amovibles (par exemple, les disques durs externes, les clés USB, etc.).

Comment éviter l'installation de logiciels malveillants ?

Nous vous recommandons vivement d'être vigilant lorsque vous naviguez sur Internet, car celui-ci regorge de contenus trompeurs et malveillants. Les e-mails et autres messages entrants doivent être traités avec prudence. Les pièces jointes ou les liens contenus dans des e-mails suspects/non pertinents ne doivent pas être ouverts, car ils peuvent être infectieux.

Une autre recommandation consiste à ne télécharger que des contenus bien documentés provenant de sources officielles et vérifiées. Les programmes doivent être activés et mis à jour à l'aide de fonctions/outils légitimes, car ceux obtenus auprès de tiers peuvent contenir des logiciels malveillants.

Il est primordial d'installer un antivirus fiable et de le maintenir à jour. Un logiciel de sécurité doit être utilisé pour effectuer régulièrement des analyses du système et supprimer les menaces et les problèmes détectés.

Menu rapide :

- Introduction

- Comment supprimer l'historique de navigation dans le navigateur web Chrome ?

- Comment désactiver les notifications du navigateur dans le navigateur web Chrome ?

- Comment réinitialiser le navigateur web Chrome ?

- Comment supprimer l'historique de navigation dans le navigateur web Firefox ?

- Comment désactiver les notifications du navigateur dans le navigateur web Firefox ?

- Comment réinitialiser le navigateur web Firefox ?

- Comment désinstaller des applications potentiellement indésirables et/ou malveillantes ?

- Comment démarrer l'appareil Android en "mode sans échec" ?

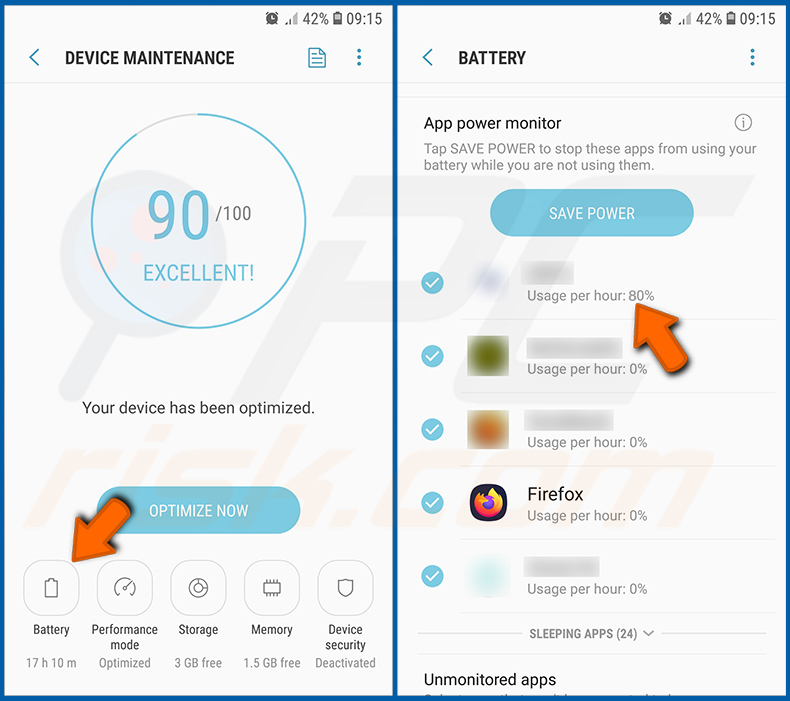

- Comment vérifier l'utilisation de la batterie de diverses applications ?

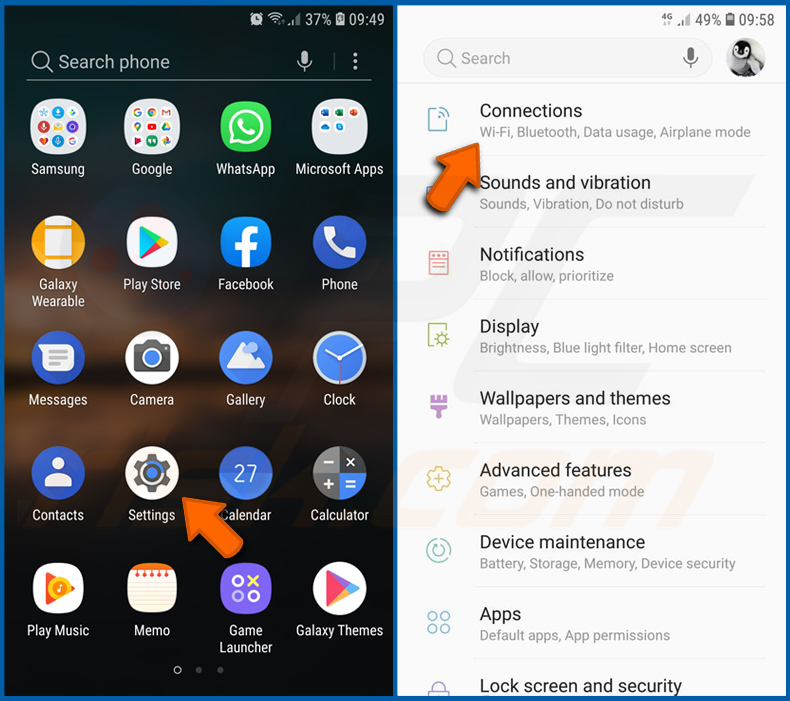

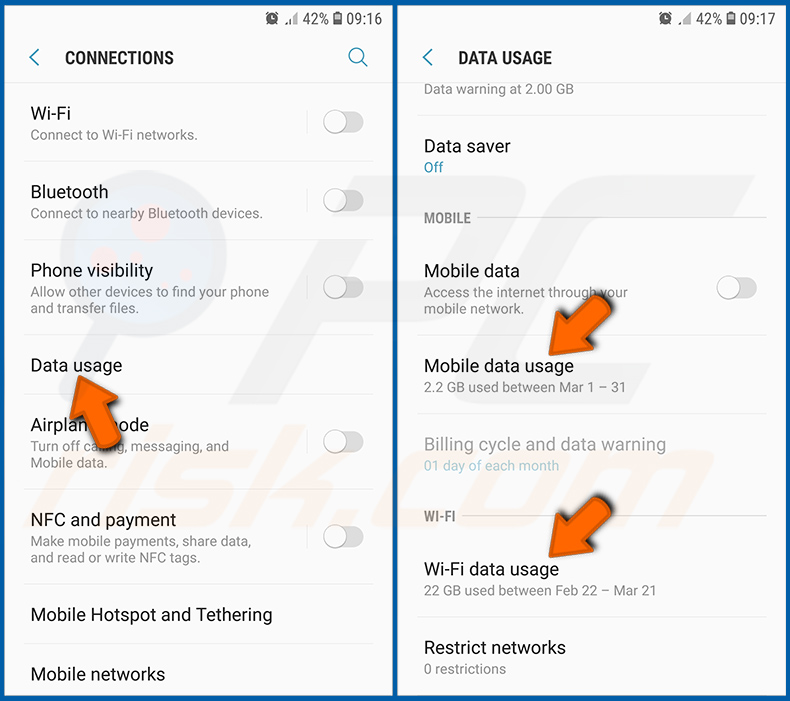

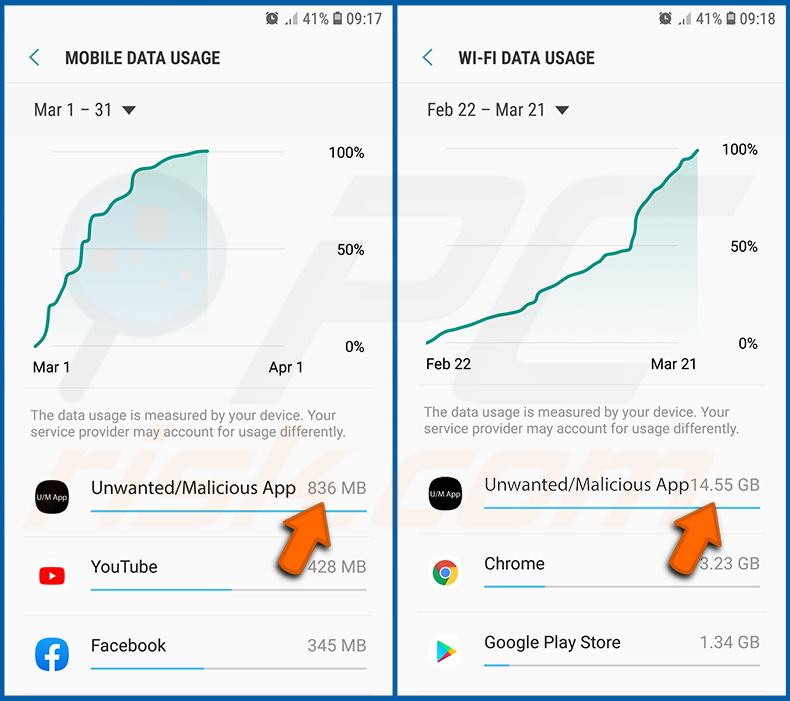

- Comment vérifier l'utilisation des données de diverses applications ?

- Comment installer les dernières mises à jour logicielles ?

- Comment réinitialiser le système à son état par défaut ?

- Comment désactiver les applications qui ont des privilèges d'administrateur ?

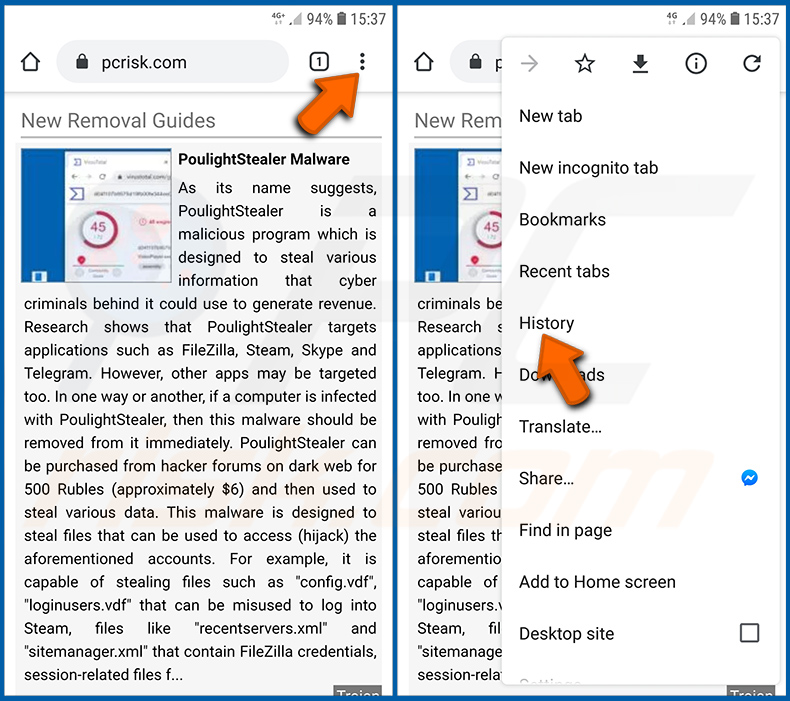

Supprimez l'historique de navigation du navigateur web Chrome :

Appuyez sur le bouton "Menu" (trois points dans le coin supérieur droit de l'écran) et sélectionnez "Historique" dans le menu déroulant qui s'ouvre.

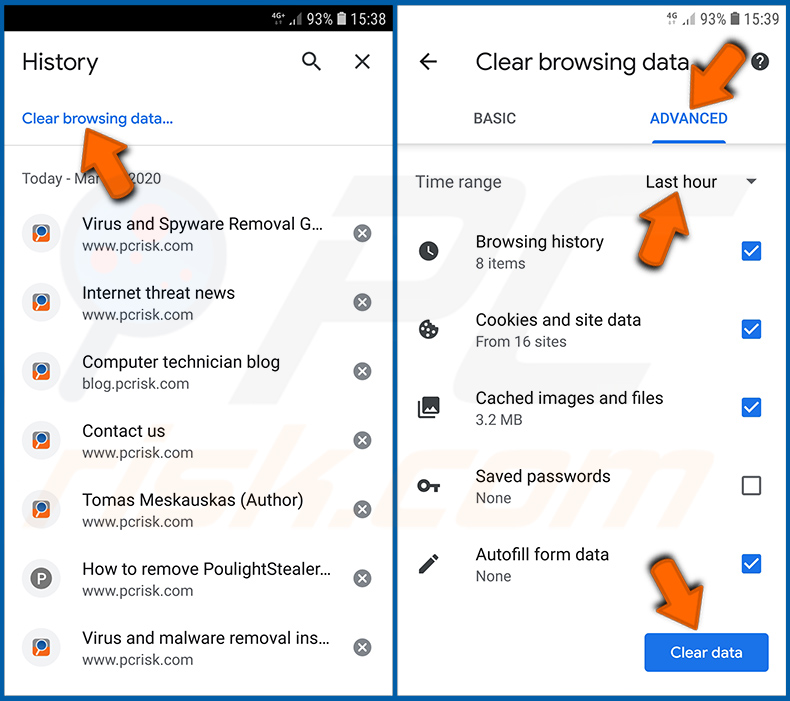

Appuyez sur "Effacer les données de navigation", sélectionnez l'onglet "AVANCÉ", choisissez la période et les types de données que vous souhaitez supprimer et appuyez sur "Effacer les données".

[Retour à la Table des Matières]

Désactivez les notifications du navigateur dans le navigateur web Chrome :

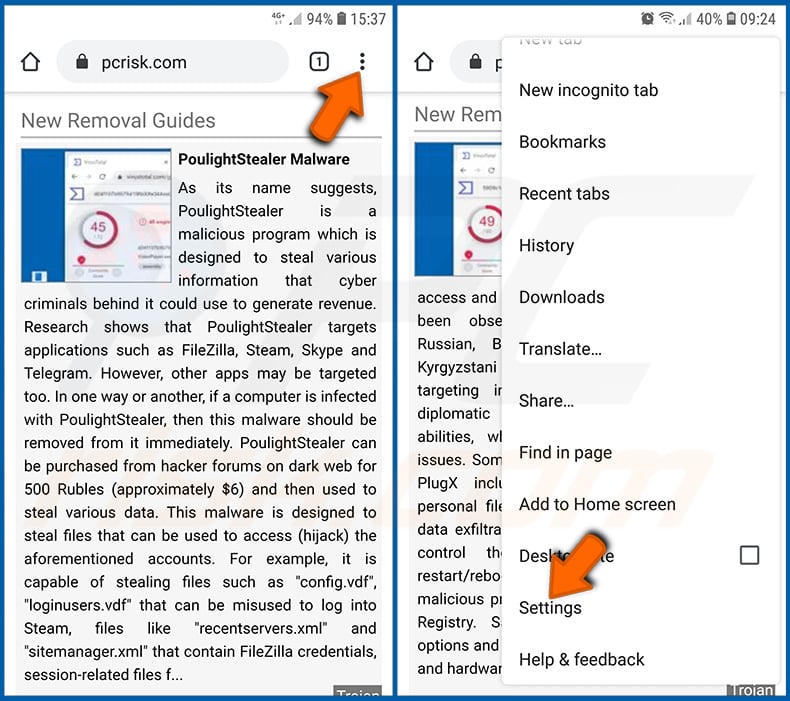

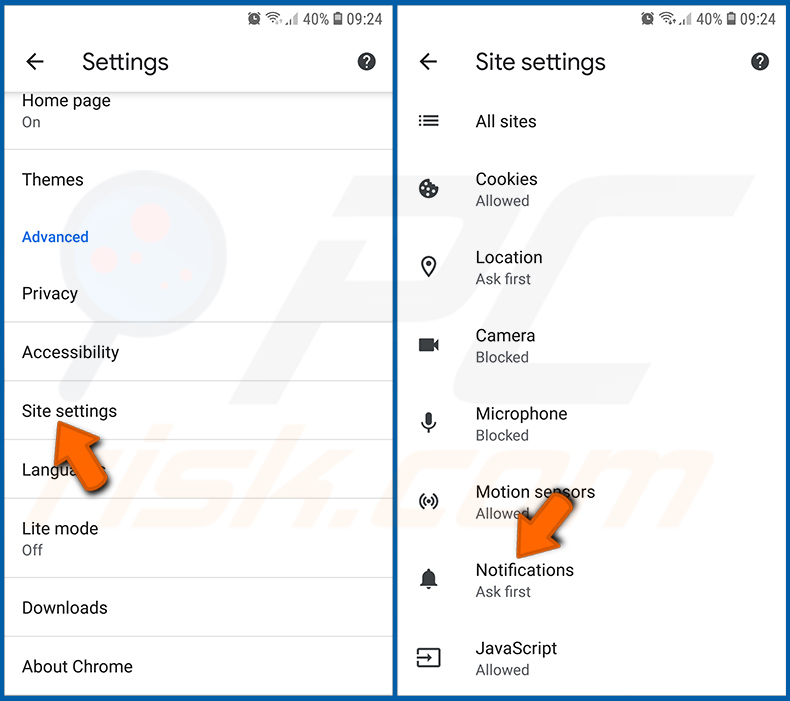

Appuyez sur le bouton "Menu" (trois points dans le coin supérieur droit de l'écran) et sélectionnez "Paramètres" dans le menu déroulant qui s'ouvre.

Faites défiler vers le bas jusqu'à ce que vous voyiez l'option "Paramètres du site" et appuyez dessus. Faites défiler vers le bas jusqu'à ce que vous voyiez l'option "Notifications" et appuyez dessus.

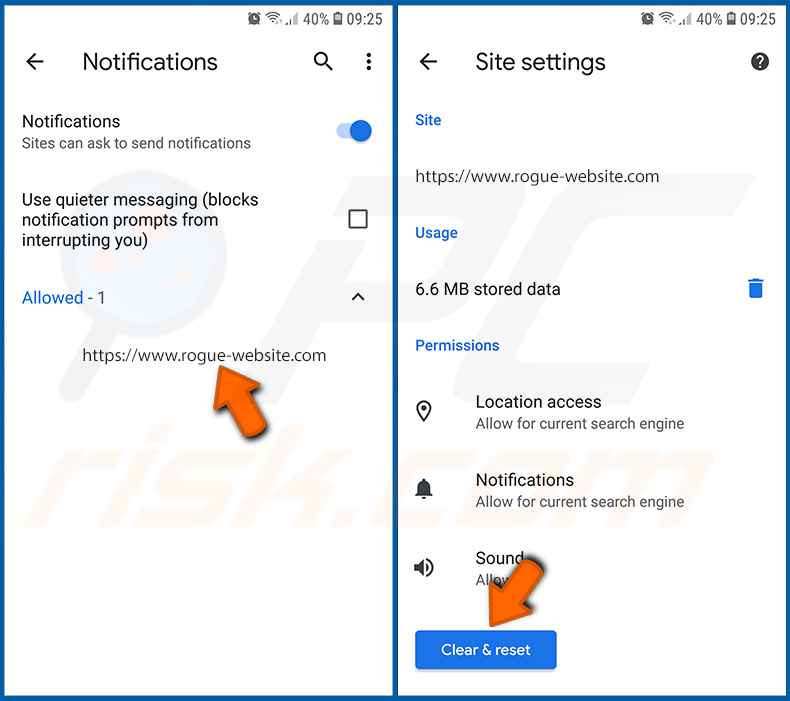

Recherchez les sites web qui envoient des notifications au navigateur, appuyez dessus et cliquez sur "Effacer et réinitialiser". Cette opération supprimera les autorisations accordées à ces sites web pour la diffusion de notifications. Toutefois, si vous visitez à nouveau le même site, il est possible qu'une autorisation vous soit à nouveau demandée. Vous pouvez choisir d'accorder ou non ces autorisations (si vous choisissez de refuser, le site web passera dans la section "Bloqué" et ne vous demandera plus l'autorisation).

[Retour à la Table des Matières]

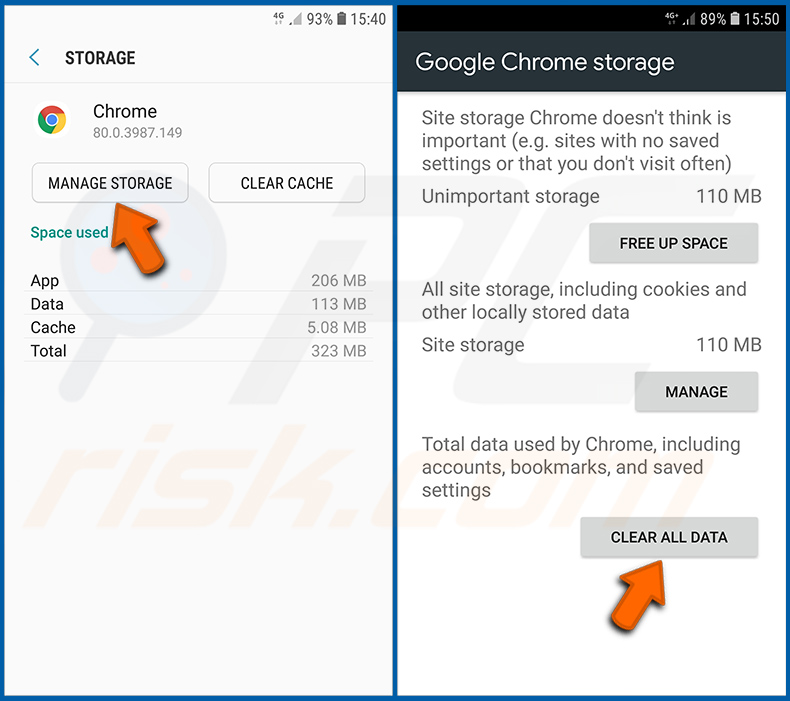

Réinitialisez le navigateur web Chrome :

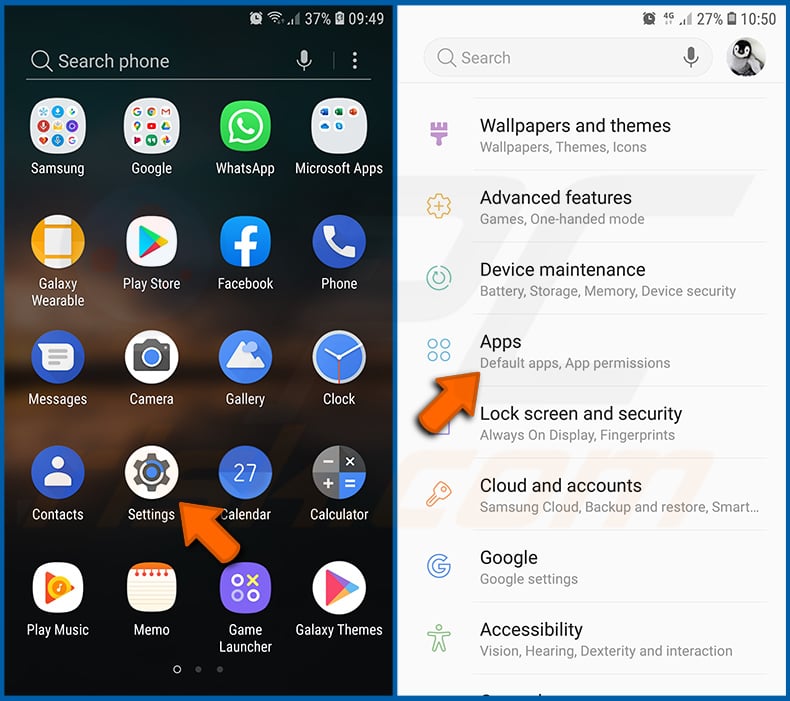

Allez dans "Paramètres", faites défiler vers le bas jusqu'à ce que vous voyiez "Apps" et appuyez dessus.

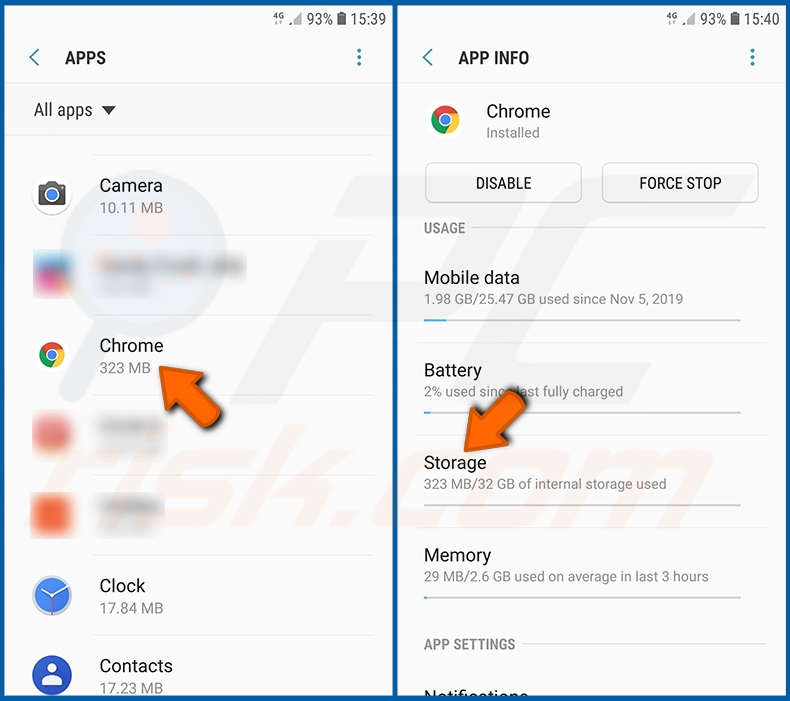

Faites défiler vers le bas jusqu'à ce que vous trouviez l'application "Chrome", sélectionnez-la et appuyez sur l'option "Stockage".

Appuyez sur "GÉRER LE STOCKAGE", puissur "EFFACER TOUTES LES DONNÉES" et confirmez l'action en appuyant sur "OK". Notez que la réinitialisation du navigateur éliminera toutes les données qui y sont stockées. Cela signifie que tous les identifiants/mots de passe enregistrés, l'historique de navigation, les paramètres non définis par défaut et les autres données seront supprimés. Vous devrez également vous reconnecter à tous les sites web.

[Retour à la Table des Matières]

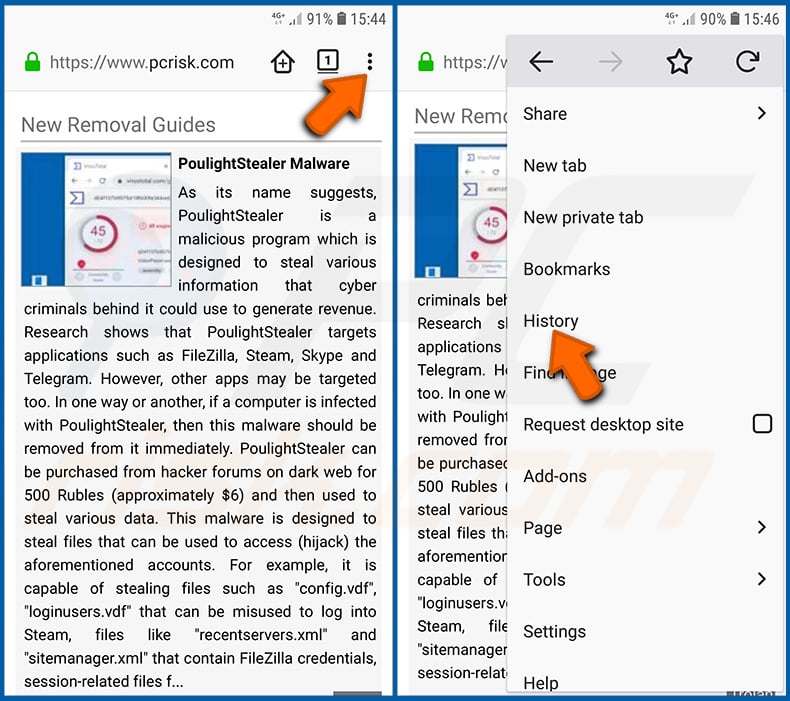

Supprimer l'historique de navigation du navigateur web Firefox :

Appuyez sur le bouton "Menu" (trois points dans le coin supérieur droit de l'écran) et sélectionnez "Historique" dans le menu déroulant qui s'ouvre.

Faites défiler vers le bas jusqu'à ce que vous voyiez "Effacer les données privées" et appuyez dessus. Sélectionnez les types de données que vous souhaitez supprimer et appuyez sur "EFFACER LES DONNÉES".

[Retour à la Table des Matières]

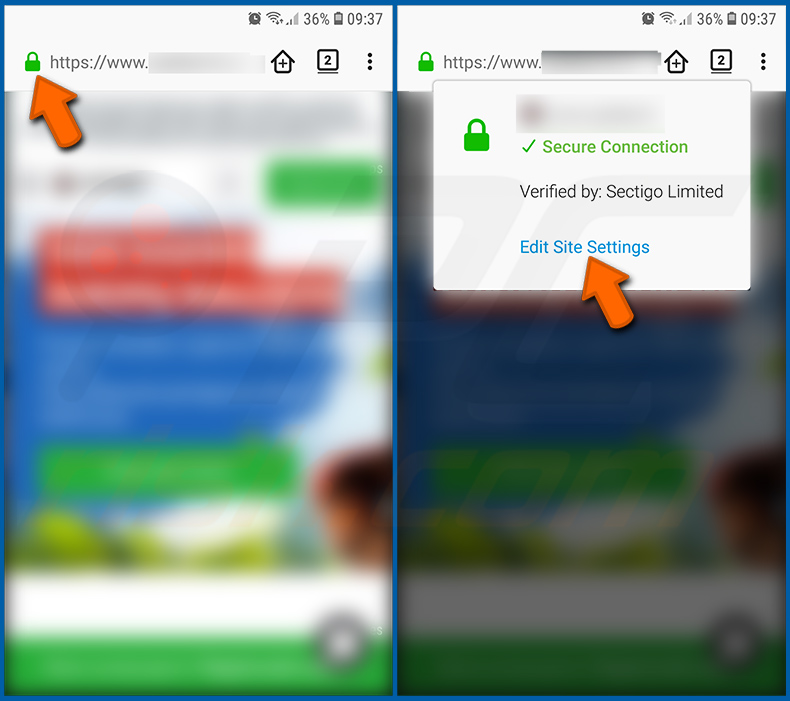

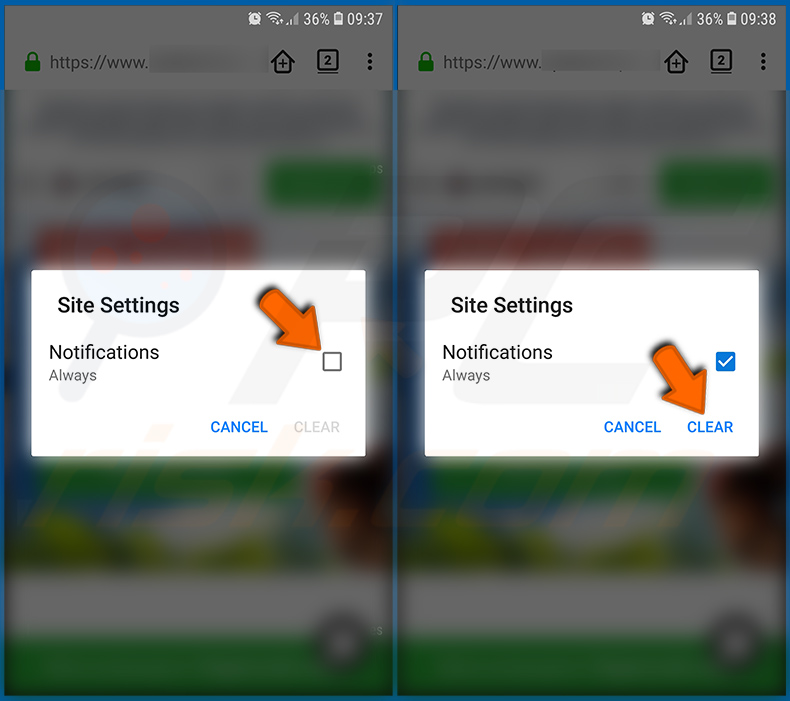

Désactivez les notifications du navigateur dans le navigateur web Firefox :

Visitez le site web qui émet des notifications, appuyez sur l'icône affichée à gauche de la barre d'URL (l'icône n'est pas nécessairement un "cadenas") et sélectionnez "Modifier les paramètres du site".

Dans la fenêtre contextuelle qui s'ouvre, sélectionnez l'option "Notifications" et appuyez sur "EFFACER".

[Retour à la Table des Matières]

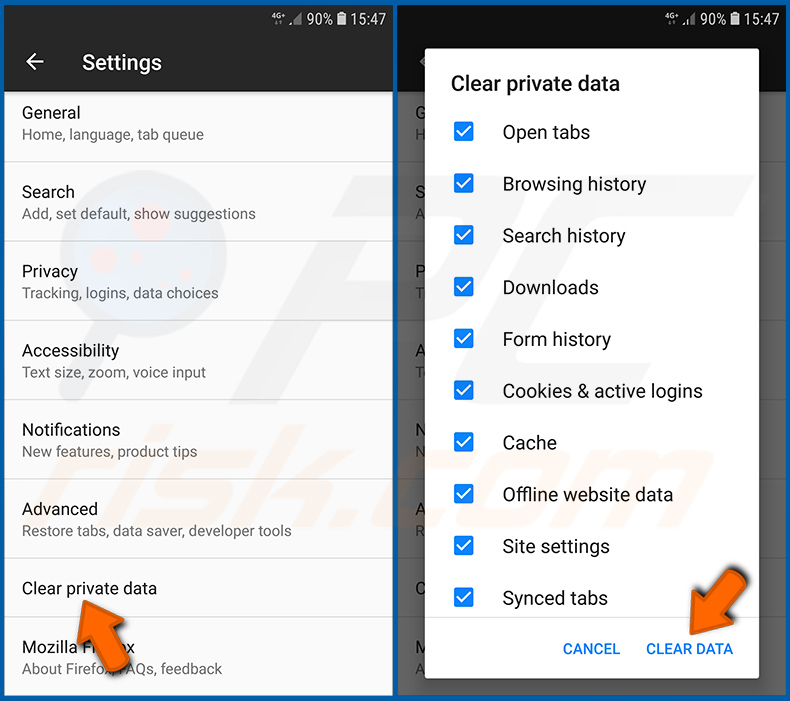

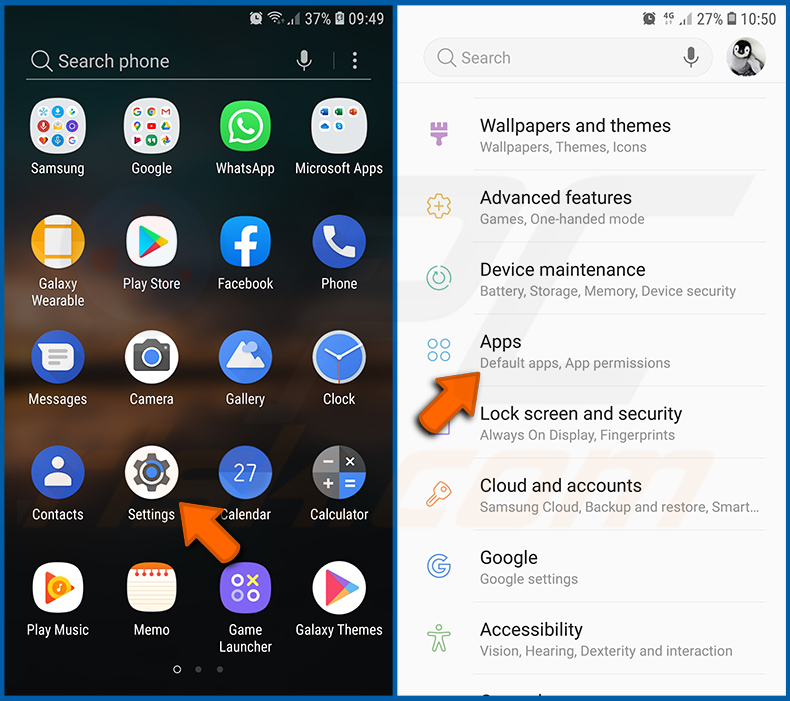

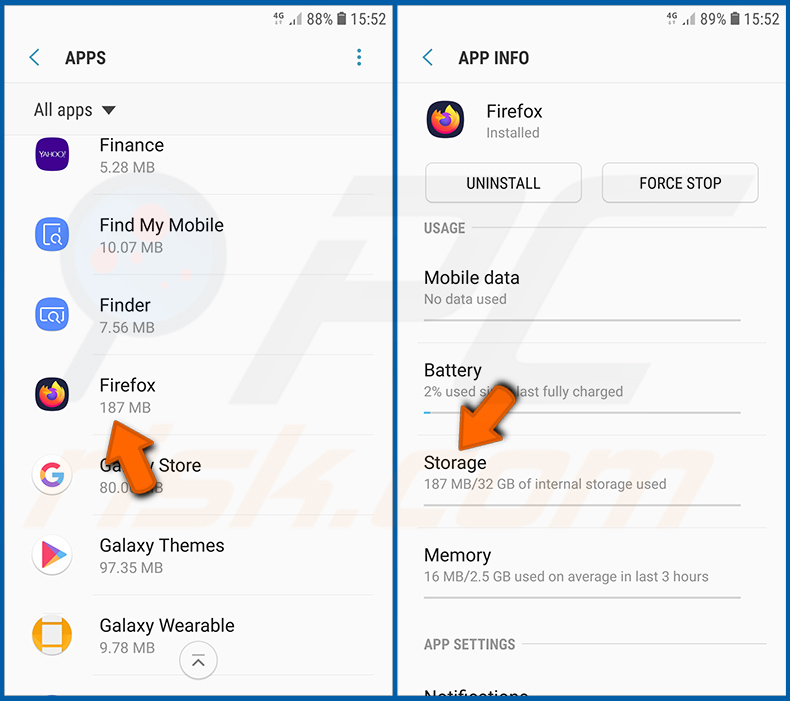

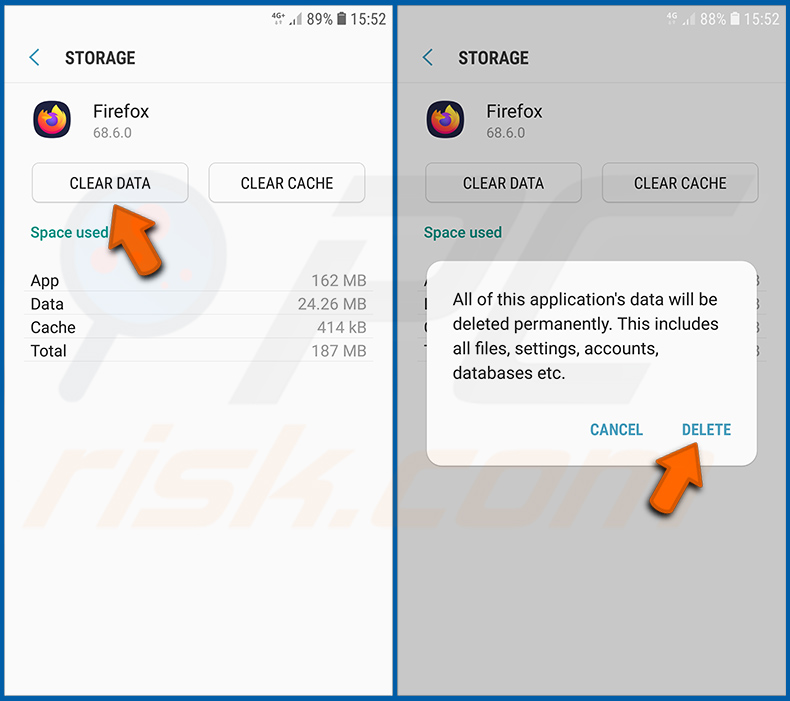

Réinitialisez le navigateur web Firefox :

Allez dans "Paramètres", faites défiler vers le bas jusqu'à ce que vous voyiez "Apps" et appuyez dessus.

Faites défiler vers le bas jusqu'à ce que vous trouviez l'application "Firefox", sélectionnez-la et appuyez sur l'option "Stockage".

Appuyez sur "EFFACER LES DONNÉES" et confirmez l'action en appuyant sur "EFFACER". Notez que la réinitialisation du navigateur éliminera toutes les données qui y sont stockées. Cela signifie que tous les identifiants/mots de passe enregistrés, l'historique de navigation, les paramètres non définis par défaut et les autres données seront supprimés. Vous devrez également vous reconnecter à tous les sites web.

[Retour à la Table des Matières]

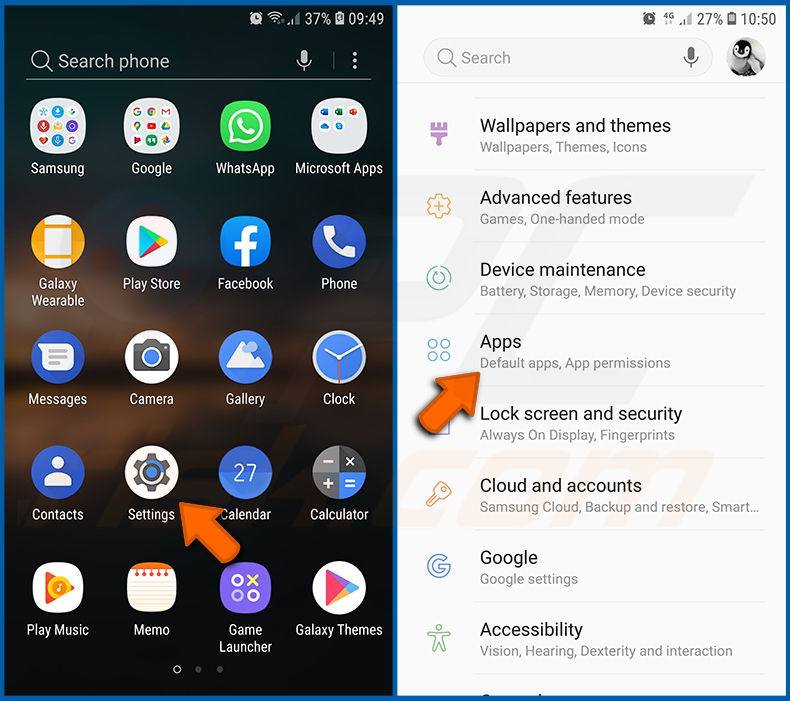

Désinstallez les applications potentiellement indésirables et/ou malveillantes :

Allez dans "Paramètres", faites défiler vers le bas jusqu'à ce que vous voyiez "Apps" et appuyez dessus.

Faites défiler vers le bas jusqu'à ce que vous voyiez une application potentiellement indésirable et/ou malveillante, sélectionnez-la et appuyez sur "Désinstaller". Si, pour une raison quelconque, vous ne parvenez pas à supprimer l'application sélectionnée (par exemple, si un message d'erreur s'affiche), essayez d'utiliser le "mode sans échec".

[Retour à la Table des Matières]

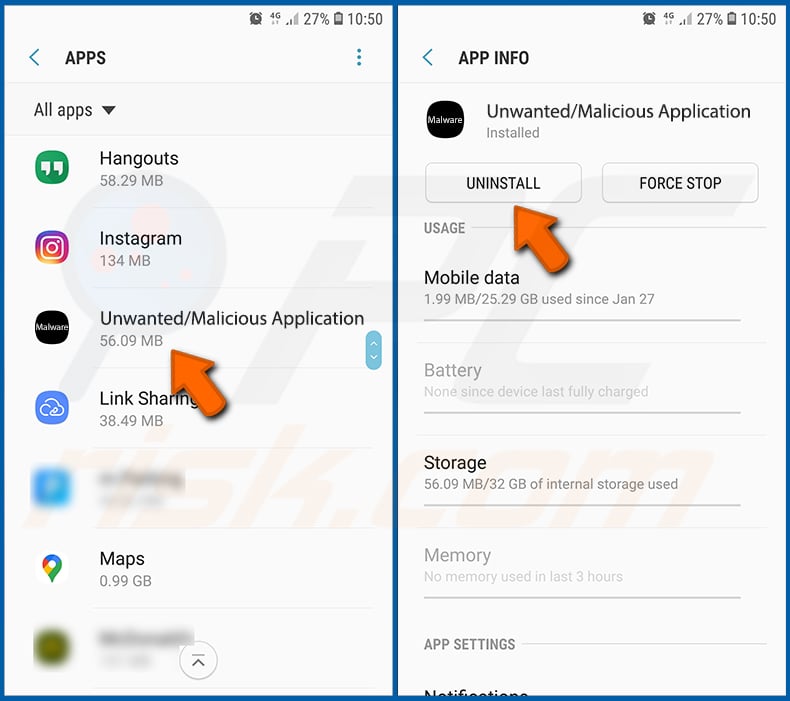

Démarrer l'appareil Android en "mode sans échec" :

Le "mode sans échec" du système d'exploitation Android empêche temporairement l'exécution de toutes les applications tierces. L'utilisation de ce mode est un bon moyen de diagnostiquer et de résoudre divers problèmes (par exemple, supprimer les applications malveillantes qui empêchent les utilisateurs de le faire lorsque l'appareil fonctionne "normalement").

Appuyez sur le bouton "Power" et maintenez-le enfoncé jusqu'à ce que l'écran "Power off" s'affiche. Appuyez sur l'icône "Power off" et maintenez-la enfoncée. Après quelques secondes, l'option "Mode sans échec" apparaîtra et vous pourrez l'exécuter en redémarrant l'appareil.

[Retour à la Table des Matières]

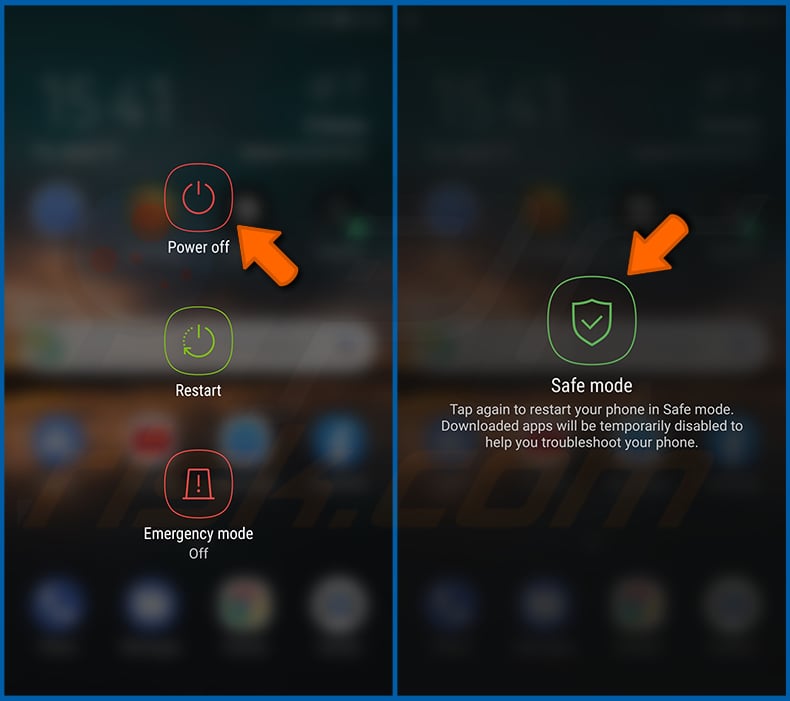

Vérifiez l'utilisation de la batterie des différentes applications :

Allez dans "Paramètres", faites défiler vers le bas jusqu'à ce que vous voyiez "Entretien de l'appareil" et appuyez dessus.

Appuyez sur "Batterie" et vérifiez l'utilisation de chaque application. Les applications légitimes/authentiques sont conçues pour consommer le moins d'énergie possible afin d'offrir la meilleure expérience utilisateur et d'économiser de l'énergie. Par conséquent, une utilisation élevée de la batterie peut indiquer que l'application est malveillante.

[Retour à la Table des Matières]

Vérifiez l'utilisation des données par les différentes applications :

Allez dans "Paramètres", faites défiler vers le bas jusqu'à ce que vous voyiez "Connexions" et appuyez dessus.

Faites défiler vers le bas jusqu'à ce que vous voyiez "Utilisation des données" et sélectionnez cette option. Comme pour la batterie, les applications légitimes/authentiques sont conçues pour minimiser l'utilisation des données autant que possible. Cela signifie qu'une utilisation importante de données peut indiquer la présence d'une application malveillante. Notez que certaines applications malveillantes peuvent être conçues pour fonctionner uniquement lorsque l'appareil est connecté à un réseau sans fil. C'est pourquoi vous devez vérifier l'utilisation des données mobiles et Wi-Fi.

Si vous trouvez une application qui utilise beaucoup de données alors que vous ne l'utilisez jamais, nous vous conseillons vivement de la désinstaller dès que possible.

[Retour à la Table des Matières]

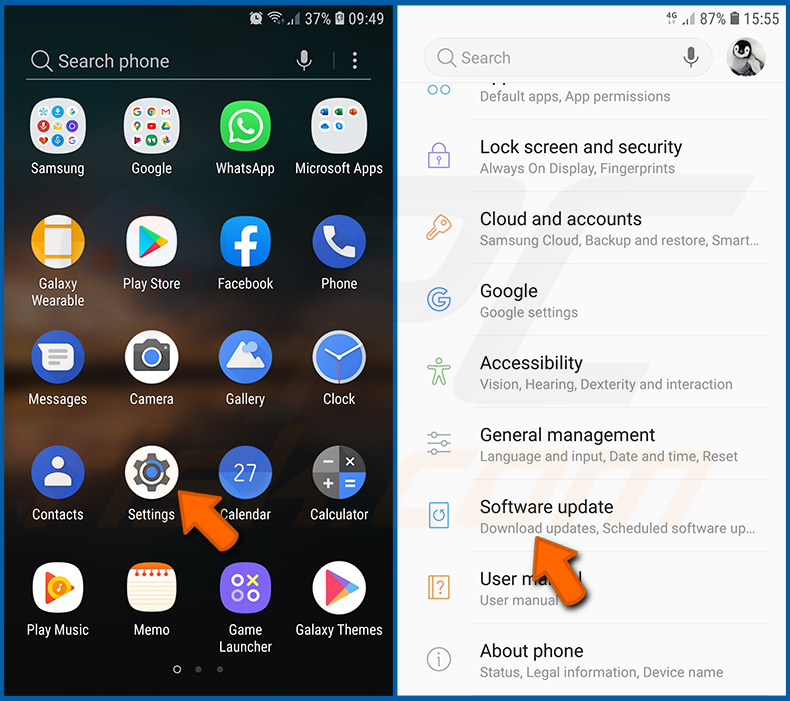

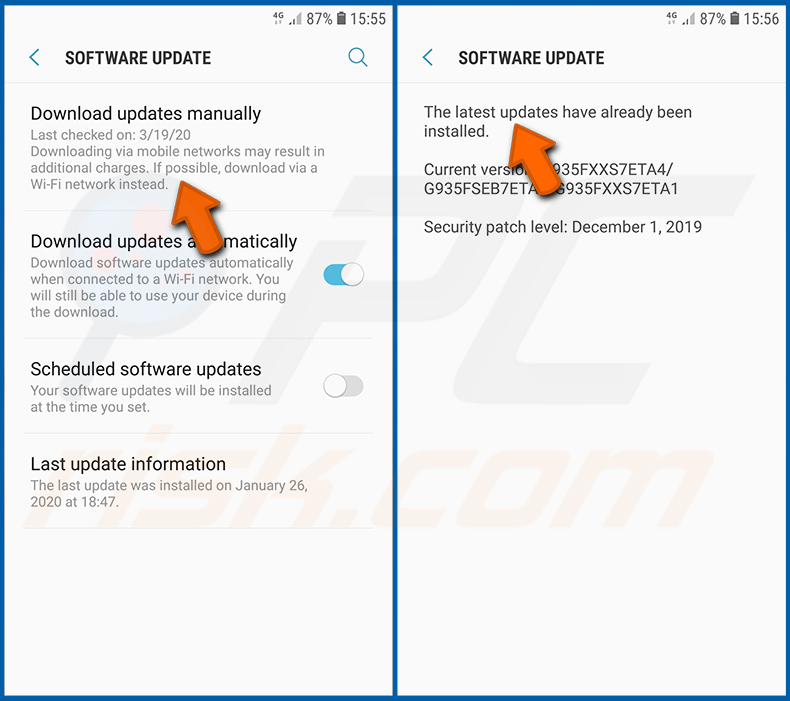

Installez les dernières mises à jour du logiciel :

Maintenir le logiciel à jour est une bonne pratique lorsqu'il s'agit de la sécurité de l'appareil. Les fabricants d'appareils publient en permanence divers correctifs de sécurité et mises à jour d'Android afin de corriger les erreurs et les bogues susceptibles d'être exploités par les cybercriminels. Un système obsolète est beaucoup plus vulnérable, c'est pourquoi vous devez toujours vous assurer que le logiciel de votre appareil est à jour.

Allez dans "Paramètres", faites défiler vers le bas jusqu'à ce que vous voyiez "Mise à jour du logiciel" et appuyez dessus.

Appuyez sur "Télécharger les mises à jour manuellement" et vérifiez si des mises à jour sont disponibles. Si c'est le cas, installez-les immédiatement. Nous vous recommandons également d'activer l'option "Télécharger les mises à jour automatiquement" - cela permettra au système de vous avertir dès qu'une mise à jour est publiée et/ou de l'installer automatiquement.

[Retour à la Table des Matières]

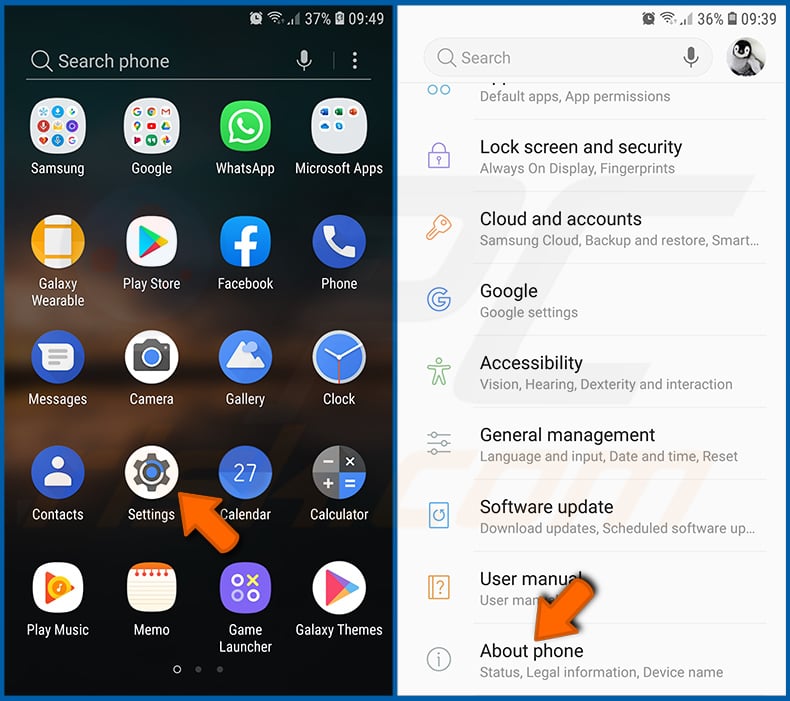

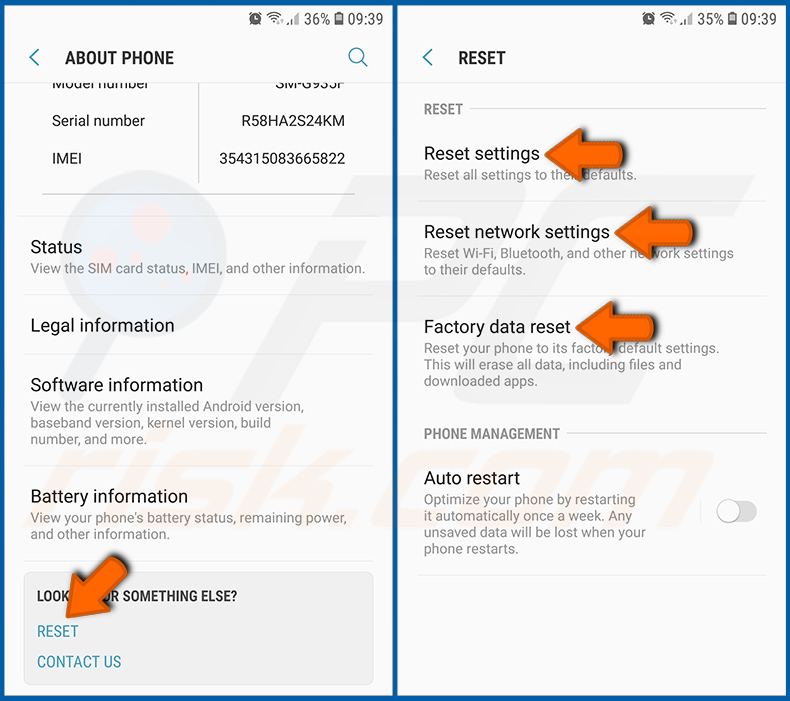

Réinitialiser le système à son état par défaut :

La "réinitialisation d'usine" est un bon moyen de supprimer toutes les applications indésirables, de rétablir les paramètres par défaut du système et de nettoyer l'appareil en général. Toutefois, vous devez garder à l'esprit que toutes les données contenues dans l'appareil seront supprimées, y compris les photos, les fichiers vidéo/audio, les numéros de téléphone (stockés dans l'appareil, pas sur la carte SIM), les messages SMS, etc. En d'autres termes, l'appareil sera restauré à son état initial.

Vous pouvez également restaurer les paramètres de base du système et/ou simplement les paramètres du réseau.

Allez dans "Paramètres", faites défiler vers le bas jusqu'à ce que vous voyiez "À propos du téléphone" et appuyez dessus.

Faites défiler vers le bas jusqu'à ce que vous voyiez "Réinitialiser" et appuyez dessus. Choisissez ensuite l'action que vous souhaitez effectuer :

"Réinitialiser les paramètres" - rétablir tous les paramètres du système par défaut ;

"Réinitialiser les paramètres réseau" - rétablir tous les paramètres liés au réseau par défaut ;

"Réinitialisation des données d'usine" - réinitialiser l'ensemble du système et supprimer complètement toutes les données stockées ;

[Retour à la Table des Matières]

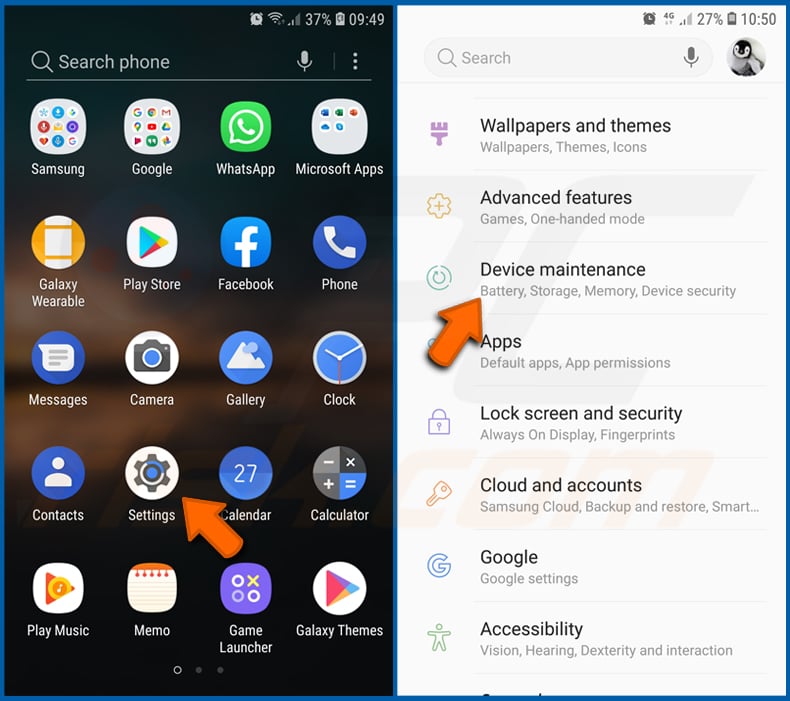

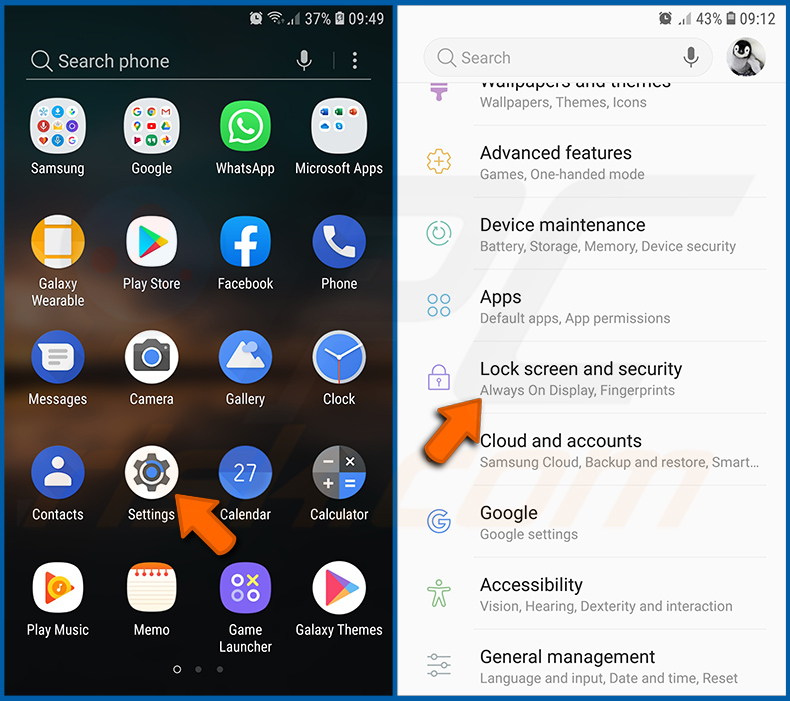

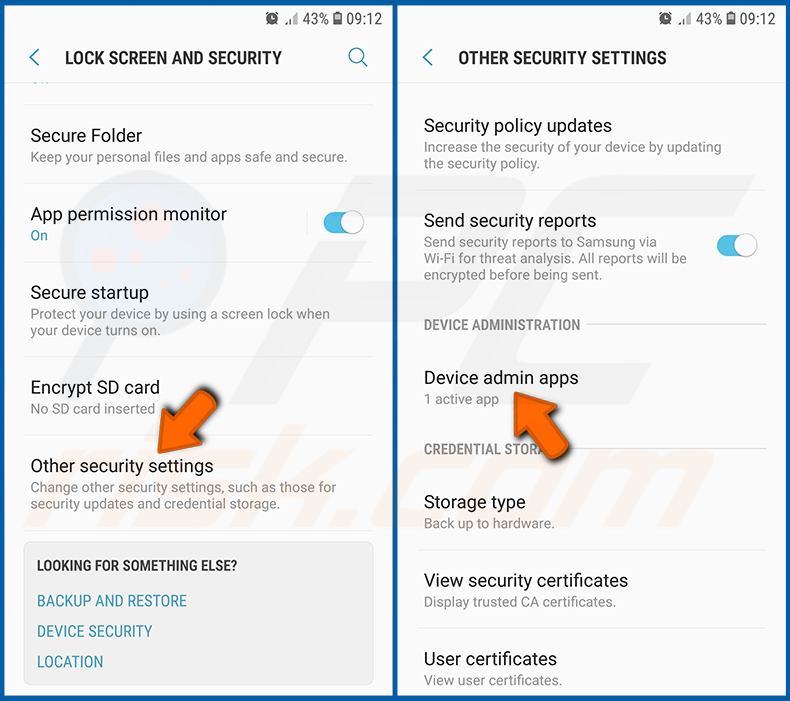

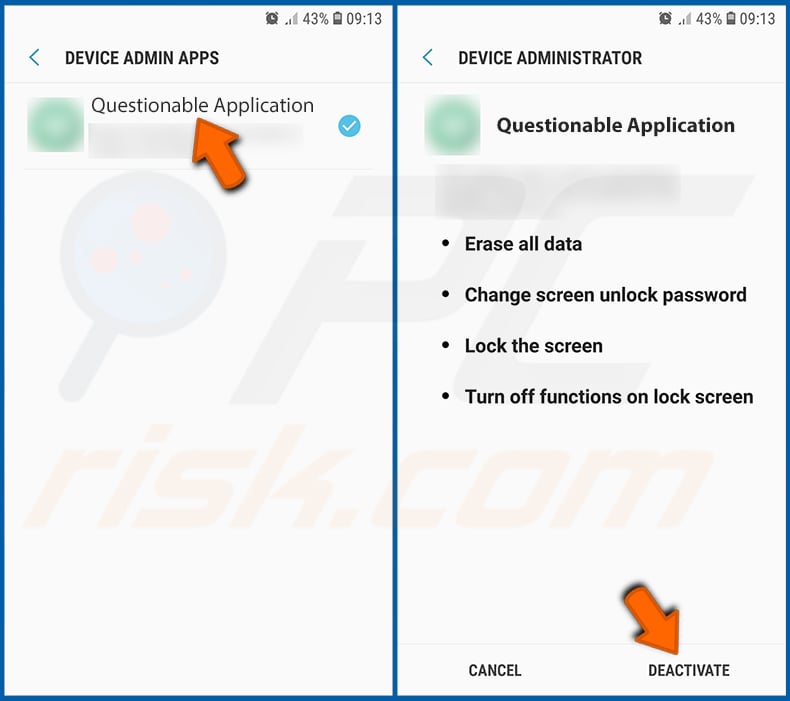

Désactivez les applications qui ont des privilèges d'administrateur :

Si une application malveillante obtient des privilèges d'administrateur, elle peut gravement endommager le système. Pour que votre appareil soit aussi sûr que possible, vous devez toujours vérifier quelles applications disposent de ces privilèges et désactiver celles qui ne devraient pas en avoir.

Allez dans "Paramètres", faites défiler vers le bas jusqu'à ce que vous voyiez "Verrouillage de l'écran et sécurité" et appuyez dessus.

Faites défiler vers le bas jusqu'à ce que vous voyiez "Autres paramètres de sécurité", appuyez dessus, puis appuyez sur "Applications d'administration de l'appareil".

Identifiez les applications qui ne devraient pas avoir de privilèges d'administrateur, appuyez dessus, puis appuyez sur "DÉACTIVER".

Foire aux questions (FAQ)

Mon appareil Android est infecté par le malware RatOn. Dois-je formater mon périphérique de stockage pour m'en débarrasser ?

La suppression d'un malware nécessite rarement un formatage.

Quels sont les principaux problèmes que peut causer le malware RatOn ?

Les dangers liés à une infection dépendent des capacités du malware et des objectifs des cybercriminels. RatOn est un cheval de Troie d'accès à distance qui peut effectuer des transferts d'argent automatisés et des attaques par relais NFC, voler des portefeuilles numériques et fonctionner comme un ransomware. Ce malware peut donc causer de graves problèmes de confidentialité, des pertes financières et des usurpations d'identité.

Quel est l'objectif du malware RatOn ?

Les logiciels malveillants sont principalement utilisés à des fins lucratives, et bon nombre des capacités de RatOn sont orientées vers cet objectif. Il convient de noter que les logiciels malveillants sont également souvent utilisés pour amuser les attaquants ou assouvir leurs rancunes personnelles, perturber des processus (par exemple, des sites, des services, des entreprises, etc.), se livrer à du hacktivisme et lancer des attaques politiques/géopolitiques.

Comment le malware RatOn s'est-il infiltré dans mon appareil Android ?

RatOn s'est propagé via de faux sites web TikTok réservés aux adultes. Cependant, il pourrait également se propager par d'autres moyens. Les logiciels malveillants se propagent généralement par le biais de téléchargements involontaires, de spams, de publicités malveillantes, d'escroqueries en ligne, de canaux de téléchargement douteux (par exemple, les sites web proposant des logiciels gratuits et l'hébergement gratuit de fichiers, les réseaux de partage P2P, les boutiques d'applications tierces, etc.), de contenus piratés, d'outils d'activation illégale de logiciels (« cracking ») et de fausses mises à jour. Certains programmes malveillants peuvent se propager automatiquement via les réseaux locaux et les périphériques de stockage amovibles.

Combo Cleaner me protégera-t-il contre les logiciels malveillants ?

Combo Cleaner peut détecter et éliminer la plupart des infections par des logiciels malveillants connus. N'oubliez pas que les programmes malveillants haut de gamme ont tendance à se cacher profondément dans les systèmes. Il est donc essentiel d'effectuer une analyse complète du système.

Partager:

Tomas Meskauskas

Chercheur expert en sécurité, analyste professionnel en logiciels malveillants

Je suis passionné par la sécurité informatique et la technologie. J'ai une expérience de plus de 10 ans dans diverses entreprises liées à la résolution de problèmes techniques informatiques et à la sécurité Internet. Je travaille comme auteur et éditeur pour PCrisk depuis 2010. Suivez-moi sur Twitter et LinkedIn pour rester informé des dernières menaces de sécurité en ligne.

Le portail de sécurité PCrisk est proposé par la société RCS LT.

Des chercheurs en sécurité ont uni leurs forces pour sensibiliser les utilisateurs d'ordinateurs aux dernières menaces en matière de sécurité en ligne. Plus d'informations sur la société RCS LT.

Nos guides de suppression des logiciels malveillants sont gratuits. Cependant, si vous souhaitez nous soutenir, vous pouvez nous envoyer un don.

Faire un donLe portail de sécurité PCrisk est proposé par la société RCS LT.

Des chercheurs en sécurité ont uni leurs forces pour sensibiliser les utilisateurs d'ordinateurs aux dernières menaces en matière de sécurité en ligne. Plus d'informations sur la société RCS LT.

Nos guides de suppression des logiciels malveillants sont gratuits. Cependant, si vous souhaitez nous soutenir, vous pouvez nous envoyer un don.

Faire un don

▼ Montrer la discussion