Comment supprimer le maliciel Activator des ordinateurs infectés

Logiciels malveillants spécifiques à MacÉgalement connu sous le nom de: Porte Dérobée Activator

Obtenez une analyse gratuite et vérifiez si votre ordinateur est infecté.

SUPPRIMEZ-LES MAINTENANTPour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk.

Qu'est-ce qu'Activator ?

Récemment, on a découvert des applications piratées sur des sites web de piratage qui contenaient un cheval de Troie. Les malfaiteurs ont pris des applications pré-craquées, les ont reconditionnées sous forme de fichiers PKG et ont caché un cheval de Troie proxy ainsi qu'un script pour infecter les systèmes après l'installation. L'application Activator est également impliquée dans cette campagne malveillante.

En savoir plus sur la campagne impliquant Activator

Les échantillons identifiés ont été exécutés avec succès sur macOS Ventura 13.6 et les versions ultérieures, ce qui indique que l'accent est mis sur les utilisateurs des versions les plus récentes du système d'exploitation, à la fois sur les processeurs Intel et sur les machines en silicium d'Apple.

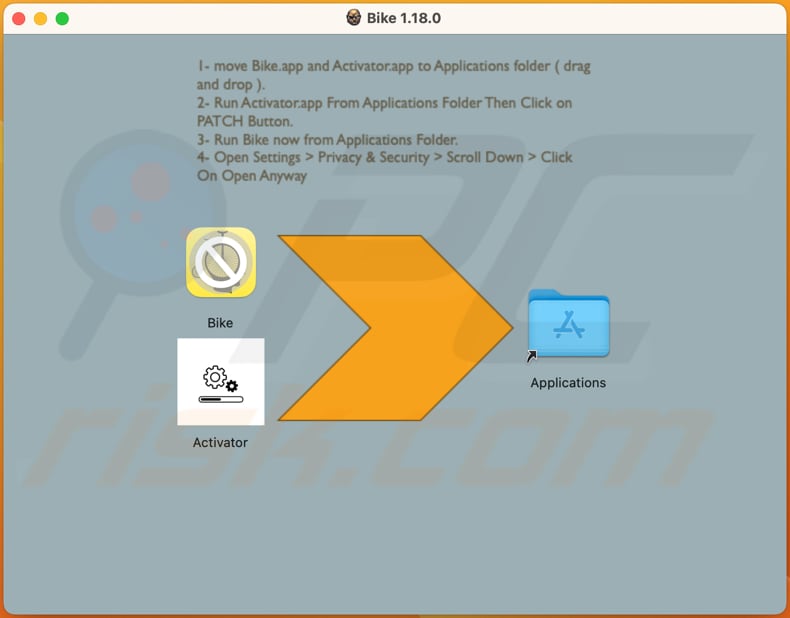

Les images disques compromises contiennent un programme nommé Activator et l'application souhaitée. Lorsque les utilisateurs ouvrent ou montent l'image, une fenêtre apparaît avec des instructions d'installation. Les utilisateurs sont invités à copier l'application dans /Applications/, puis à lancer Activator.

Activator comporte un bouton "PATCH". En cliquant sur le bouton "PATCH" (et en saisissant un mot de passe), vous déclenchez une chaîne d'événements conçue pour une interaction persistante et secrète avec des serveurs externes. À ce stade, un script Python est téléchargé. Ce script révèle les intentions des opérateurs du maliciel d'exécuter les commandes reçues du serveur.

Simultanément, le script recueille et envoie des informations sur le système, notamment la version du système d'exploitation, les répertoires dans /Users/, une liste des applications installées, le type de CPU et l'adresse IP externe. Des mises à jour périodiques peuvent également avoir lieu, ajustant les métadonnées telles que les détails du serveur C2, le GUID du programme et la version.

Lors de la dernière étape, le script ajoute un crypto-sélecteur qui vérifie la présence d'applications de porte-monnaie électronique telles qu'Exodus et Bitcoin-Qt. S'il en trouve, il les remplace par des versions infectées provenant du serveur spécifié. Les portefeuilles volés envoient des données à un serveur malveillant. Même sans nouvelles commandes, le programme peut toujours causer des dommages en volant les portefeuilles de cryptomonnaie des utilisateurs, compromettant ainsi leur sécurité.

| Nom | Porte Dérobée Activator |

| Type de Menace | Maliciel Mac, Virus Mac, Porte Dérobée |

| Noms de Détection | Arcabit (Trojan.MAC.Generic.D1C91A [many]), Combo Cleaner (Trojan.MAC.Generic.117018), G-Data (Trojan.MAC.Generic.117031), Kaspersky (UDS:DangerousObject.Multi.Generic), Liste complète des détections (VirusTotal) |

| Symptômes | Les chevaux de Troie sont conçus pour s'infiltrer furtivement dans l'ordinateur de la victime et rester silencieux, c'est pourquoi aucun symptôme particulier n'est clairement visible sur une machine infectée. |

| Méthodes de Distribution | Sites web louches, logiciels piratés/craqués |

| Dommages | Perte monétaire (cryptomonnaie volée) |

|

Suppression des maliciels (Windows) |

Pour éliminer d'éventuelles infections par des maliciels, analysez votre ordinateur avec un logiciel antivirus légitime. Nos chercheurs en sécurité recommandent d'utiliser Combo Cleaner. Téléchargez Combo CleanerUn scanner gratuit vérifie si votre ordinateur est infecté. Pour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk. |

Conclusion

En conclusion, la campagne de maliciels en plusieurs étapes implique le déploiement de divers composants maliciels. Commençant par un téléchargeur, elle passe par des étapes qui incluent une communication secrète avec un serveur C2, l'exécution de commandes arbitraires et l'introduction d'un crypto-serveur ciblant les applications de portefeuilles de cryptomonnaie les plus répandues.

La campagne est dynamique et témoigne d'un développement continu avec des mises à jour périodiques pour s'adapter à l'évolution de l'environnement. L'intention semble être motivée par des raisons financières, en exploitant des utilisateurs peu méfiants en compromettant leurs cryptomonnaies.

Comment le maliciel s'est-il installé sur mon ordinateur ?

Le maliciel est distribué par des moyens détournés, l'exposition initiale se produisant sur des sites web piratés où des applications craquées sont partagées. Les acteurs malveillants utilisent ces plateformes pour faire circuler des logiciels infectés, en les déguisant initialement en applications légitimes. Les utilisateurs téléchargent et installent involontairement ces applications compromises, ce qui déclenche le processus d'infiltration du maliciel.

Les utilisateurs peuvent également infecter leur ordinateur par le biais de courriels d'hameçonnage, où le fait de cliquer sur des liens malveillants ou d'ouvrir des pièces jointes infectées lance le maliciel. En outre, les téléchargements "drive-by" à partir de sites web compromis présentent un risque, car ils installent automatiquement des maliciels lorsque les utilisateurs visitent ces sites.

Dans d'autres cas, les utilisateurs provoquent des infections informatiques par le biais de publicités malveillantes, de téléchargements à partir de réseaux P2P, de téléchargeurs tiers, de boutiques d'applications louches, etc. L'utilisation de logiciels obsolètes peut également entraîner l'infection d'un ordinateur.

Comment éviter l'installation d'applications malveillantes ?

Mettez régulièrement à jour vos systèmes d'exploitation, vos logiciels et vos applications de sécurité afin de corriger les vulnérabilités et de vous défendre contre les menaces les plus récentes. Mettez en œuvre des logiciels antivirus et anti-maliciels réputés. Éviter de cliquer sur des liens suspects ou d'ouvrir des pièces jointes dans des courriels suspects, et s'abstenir de visiter des sites web non fiables ou de cliquer sur les publicités qui s'y trouvent.

Téléchargez des applications à partir de pages officielles ou de magasins d'applications et évitez d'obtenir des logiciels piratés ou des outils de piratage. Si votre ordinateur est déjà infecté, nous vous recommandons de lancer une analyse avec Combo Cleaner Antivirus pour Windows pour éliminer automatiquement toutes les menaces.

Le programme d'installation contenant Activator :

Suppression automatique et instantanée des maliciels :

La suppression manuelle des menaces peut être un processus long et compliqué qui nécessite des compétences informatiques avancées. Combo Cleaner est un outil professionnel de suppression automatique des maliciels qui est recommandé pour se débarrasser de ces derniers. Téléchargez-le en cliquant sur le bouton ci-dessous :

TÉLÉCHARGEZ Combo CleanerEn téléchargeant n'importe quel logiciel listé sur ce site web vous acceptez notre Politique de Confidentialité et nos Conditions d’Utilisation. Pour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk.

Menu rapide :

Suppression des applications non désirées :

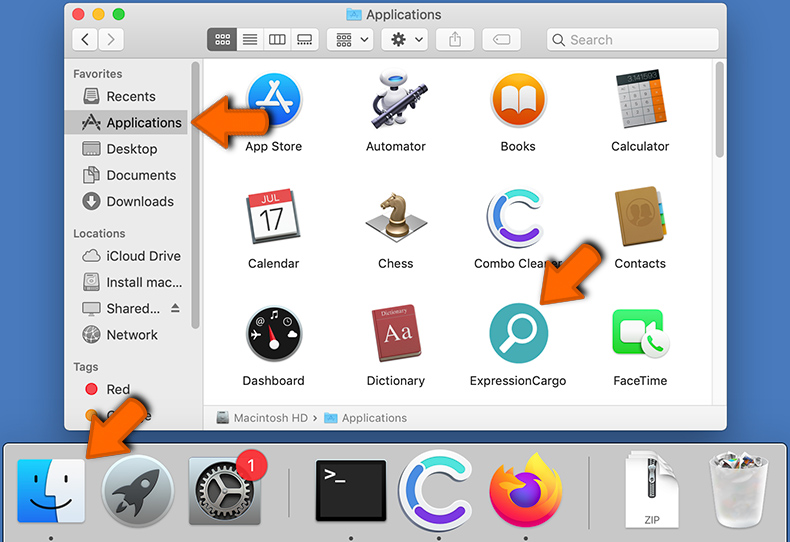

Supprimez les applications potentiellement indésirables de votre dossier "applications" :

Cliquez sur l'icône du Finder. Dans la fenêtre du Finder, sélectionnez "Applications". Dans le dossier des applications, recherchez "Activator" et d'autres applications suspectes, et faites-les glisser vers la Corbeille. Après avoir supprimé la ou les applications indésirables, analysez votre Mac à la recherche de tout autre composant indésirable.

TÉLÉCHARGEZ le programme de suppression des infections malveillantes

Combo Cleaner vérifie si votre ordinateur est infecté. Pour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk.

Foire Aux Questions (FAQ)

Mon ordinateur est infecté par le maliciel Activator, dois-je formater mon périphérique de stockage pour m'en débarrasser ?

Avant de formater votre périphérique de stockage, il est conseillé d'utiliser un logiciel antivirus tel que Combo Cleaner. Les outils antivirus peuvent souvent détecter et supprimer efficacement les maliciels, ce qui constitue une solution moins radicale tout en préservant vos données.

Quels sont les principaux problèmes causés par les maliciels ?

Les maliciels peuvent causer des problèmes importants, notamment une sécurité système compromise, des violations de données, la perte d'informations sensibles, le vol financier, l'accès non autorisé, l'instabilité du système, le cryptage des données, etc.

Quel est l'objectif du maliciel Activator ?

Le maliciel Activator est conçu dans l'intention de passer par une séquence d'étapes, permettant un engagement persistant et discret avec des serveurs externes. Un voleur de cryptomonnaie est introduit au cours de la dernière étape, qui recherche les applications de portefeuille de cryptomonnaie existantes et les remplace par des versions compromises. Les données du portefeuille volé sont ensuite envoyées à un serveur malveillant.

Comment le maliciel Activator s'est-il infiltré dans mon ordinateur ?

Le maliciel Activator est distribué à l'aide de pages hébergeant des applications piratées. Il est probable que vous ayez téléchargé et installé une telle application sans le savoir et que vous ayez lancé le processus d'infiltration du maliciel.

Combo Cleaner me protégera-t-il des maliciels ?

Combo Cleaner est efficace pour détecter et éradiquer la majorité des maliciels connus. Il est important de reconnaître que les maliciels haut de gamme se cachent souvent profondément dans le système. Par conséquent, une analyse complète du système est nécessaire pour une détection et une suppression réussies.

Partager:

Tomas Meskauskas

Chercheur expert en sécurité, analyste professionnel en logiciels malveillants

Je suis passionné par la sécurité informatique et la technologie. J'ai une expérience de plus de 10 ans dans diverses entreprises liées à la résolution de problèmes techniques informatiques et à la sécurité Internet. Je travaille comme auteur et éditeur pour PCrisk depuis 2010. Suivez-moi sur Twitter et LinkedIn pour rester informé des dernières menaces de sécurité en ligne.

Le portail de sécurité PCrisk est proposé par la société RCS LT.

Des chercheurs en sécurité ont uni leurs forces pour sensibiliser les utilisateurs d'ordinateurs aux dernières menaces en matière de sécurité en ligne. Plus d'informations sur la société RCS LT.

Nos guides de suppression des logiciels malveillants sont gratuits. Cependant, si vous souhaitez nous soutenir, vous pouvez nous envoyer un don.

Faire un donLe portail de sécurité PCrisk est proposé par la société RCS LT.

Des chercheurs en sécurité ont uni leurs forces pour sensibiliser les utilisateurs d'ordinateurs aux dernières menaces en matière de sécurité en ligne. Plus d'informations sur la société RCS LT.

Nos guides de suppression des logiciels malveillants sont gratuits. Cependant, si vous souhaitez nous soutenir, vous pouvez nous envoyer un don.

Faire un don

▼ Montrer la discussion