Comment supprimer le maliciel CryptoClippy ?

de TroieÉgalement connu sous le nom de: Clipper de Cryto-monnaie CryptoClippy

Obtenez une analyse gratuite et vérifiez si votre ordinateur est infecté.

SUPPRIMEZ-LES MAINTENANTPour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk.

Quel type de maliciel est CryptoClippy ?

CryptoClippy est un maliciel qui fonctionne comme un clipper de crypto-monnaies. La fonction principale de ce maliciel est de surveiller le presse-papiers de la victime et de reconnaître les cas où la victime copie l'adresse d'un portefeuille de crypto-monnaies. Une fois identifié, le maliciel remplace l'adresse du portefeuille copiée par celle de l'attaquant.

En savoir plus sur les clippers de crypto-monnaie

Un "clipper de crypto-monnaie" est un maliciel conçu pour voler des crypto-monnaies à des victimes peu méfiantes. Le maliciel fonctionne en surveillant le presse-papiers de la victime, qui est la zone de stockage temporaire des données copiées ou coupées, telles qu'une adresse de portefeuille de crypto-monnaies.

Lorsque le maliciel détecte qu'une victime a copié une adresse de portefeuille de crypto-monnaie, il remplace l'adresse légitime par celle de l'attaquant, ce qui redirige les paiements en crypto-monnaie vers le portefeuille de l'attaquant à la place. La victime peut ignorer l'activité malveillante jusqu'à ce qu'il soit trop tard et que les fonds aient déjà été volés.

En savoir plus sur CryptoClippy

Outre sa fonction première de clipper de crypto-monnaie, CryptoClippy possède plusieurs autres capacités qui aident les acteurs de la menace dans leurs efforts pour voler de la crypto-monnaie. L'une d'entre elles est la possibilité d'établir une porte dérobée via le protocole RDP (Remote Desktop Protocol) en exécutant un script PowerShell chiffré en RC4.

CryptoClippy dispose de fonctionnalités permettant de cibler les portefeuilles de crypto-monnaies Ethereum et bitcoin. On sait que les cybercriminels à l'origine de CryptoClippy concentrent leurs efforts sur les utilisateurs lusophones.

| Nom | Clipper de Cryto-monnaie CryptoClippy |

| Type de Menace | Clipper de Crypto-monnaie |

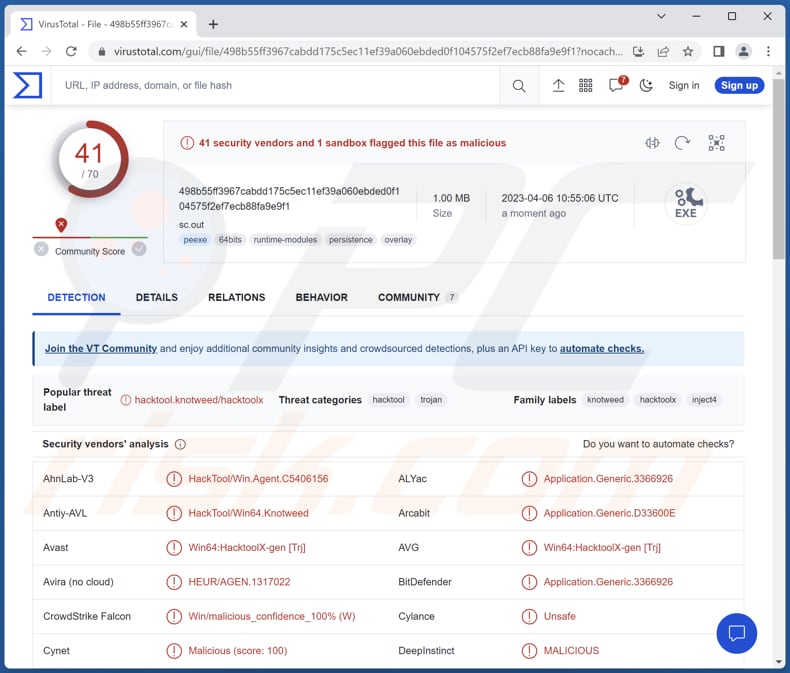

| Noms de Détection | Avast (Win64:HacktoolX-gen [Trj]), Combo Cleaner (Application.Generic.3366926), Emsisoft (Application.Generic.3366926 (B)), Kaspersky (HackTool.Win64.Knotweed.bs), Microsoft (Trojan:Win32/Wacatac.A!ml), Liste complète (VirusTotal) |

| Symptômes | Le portefeuille de crypto-monnaie collé n'appartient pas au destinataire prévu. |

| Méthodes de Distribution | Sites web trompeurs proposant de télécharger une fausse application WhatsApp. |

| Dommages | Fonds crypto volés. |

|

Suppression des maliciels (Windows) |

Pour éliminer d'éventuelles infections par des maliciels, analysez votre ordinateur avec un logiciel antivirus légitime. Nos chercheurs en sécurité recommandent d'utiliser Combo Cleaner. Téléchargez Combo CleanerUn scanner gratuit vérifie si votre ordinateur est infecté. Pour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk. |

Conclusion

En conclusion, CryptoClippy est un maliciel dangereux qui met en péril à la fois les individus et les organisations. Son objectif principal est de voler des crypto-monnaies en remplaçant les adresses de portefeuilles authentiques par celles de l'attaquant. Il est donc essentiel de rester vigilant et de prendre des mesures appropriées, telles que l'utilisation d'un logiciel antivirus fiable, pour se protéger contre de telles menaces.

Des exemples d'autres clippers sont Laplas, Paradies, et Keona.

Comment CryptoClippy a-t-il infiltré mon ordinateur ?

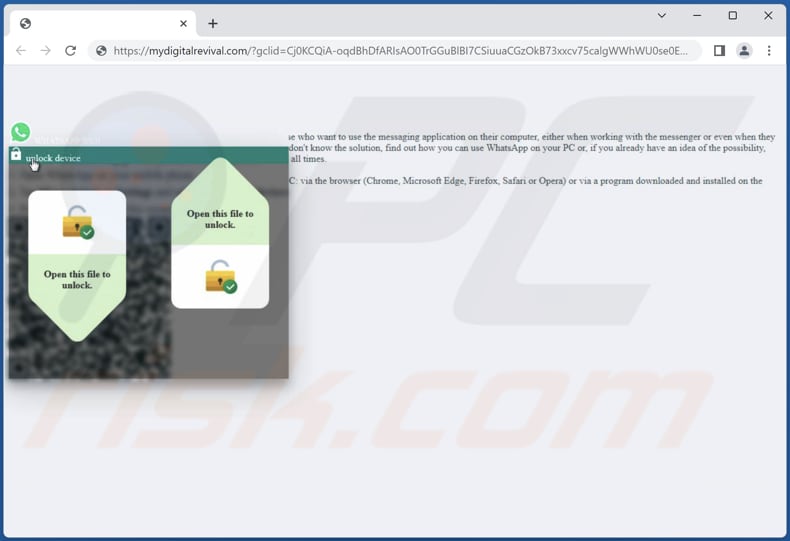

Les acteurs de la menace utilisent une combinaison de publicités Google et de systèmes de distribution de trafic (TDS) pour rediriger les utilisateurs peu méfiants vers de faux domaines qui se font passer pour l'application Web WhatsApp légitime, afin de transmettre le maliciel CryptoClippy à leur ordinateur.

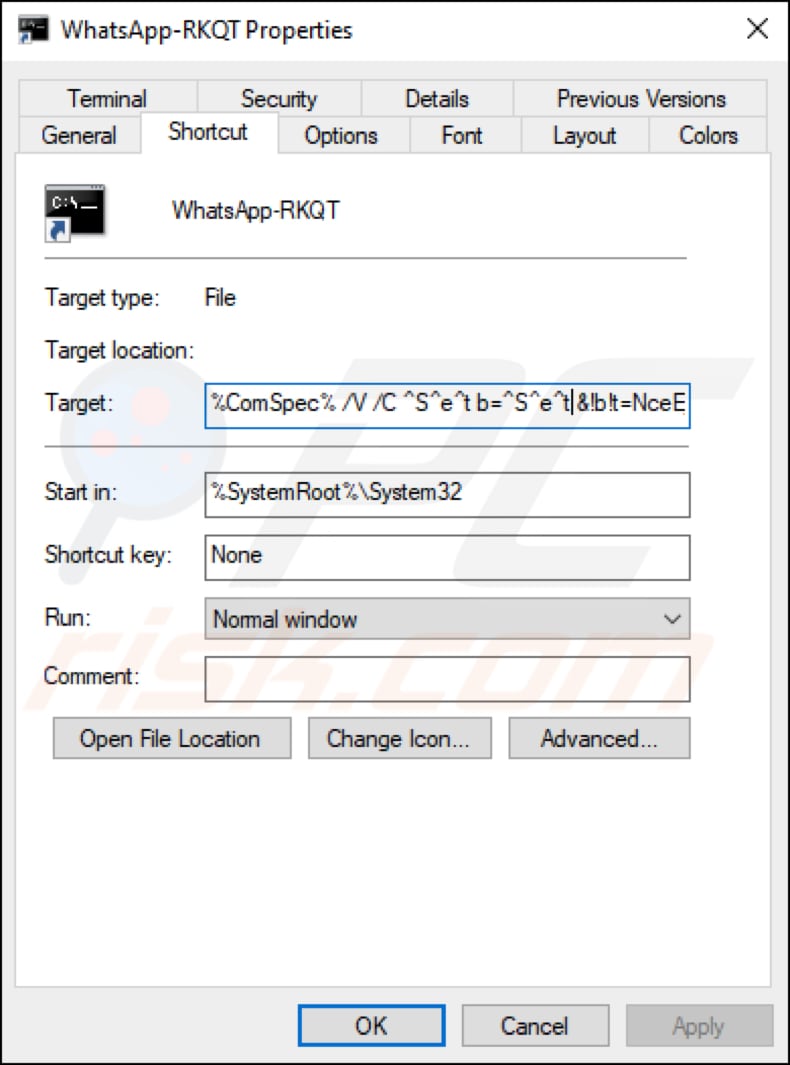

Le processus d'infection par CryptoClippy commence par l'empoisonnement du référencement. Lorsqu'un utilisateur recherche "WhatsApp Web", les résultats de la recherche le dirigent vers un domaine contrôlé par l'attaquant. Ensuite, la victime est invitée à télécharger un fichier .zip, qui contient un fichier .lnk composé de scripts malveillants.

Ces scripts exécutent une série d'actions qui aboutissent finalement à l'installation du maliciel clipper.

Comment éviter l'installation d'un maliciel ?

Maintenez toujours votre système d'exploitation et vos logiciels à jour. Utilisez un programme antivirus fiable et veillez à ce qu'il analyse régulièrement votre système. Soyez prudent lorsque vous ouvrez des pièces jointes à des courriels ou que vous cliquez sur des liens dans des courriels non sollicités provenant d'adresses inconnues.

Téléchargez des logiciels à partir de sources fiables telles que les sites web officiels et les magasins légitimes. Évitez de télécharger des fichiers et des programmes à partir d'autres sources et de cliquer sur des publicités et des liens figurant sur des pages douteuses. Si vous pensez que votre ordinateur est déjà infecté, nous vous recommandons de lancer une analyse avec Combo Cleaner Antivirus pour Windows pour éliminer automatiquement les maliciels infiltrés.

Faux site web distribuant CryptoClippy (fausse application WhatsApp) :

Le fichier LNK avec le champ cible contenant la commande pour télécharger/exécuter CryptoClippy (source : Unit 42 Blog) :

Suppression automatique et instantanée des maliciels :

La suppression manuelle des menaces peut être un processus long et compliqué qui nécessite des compétences informatiques avancées. Combo Cleaner est un outil professionnel de suppression automatique des maliciels qui est recommandé pour se débarrasser de ces derniers. Téléchargez-le en cliquant sur le bouton ci-dessous :

TÉLÉCHARGEZ Combo CleanerEn téléchargeant n'importe quel logiciel listé sur ce site web vous acceptez notre Politique de Confidentialité et nos Conditions d’Utilisation. Pour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk.

Menu rapide :

- Qu'est-ce que CryptoClippy ?

- ETAPE 1. Suppression manuelle du maliciel CryptoClippy.

- ETAPE 2. Vérifiez si votre ordinateur est propre.

Comment supprimer manuellement les maliciels ?

La suppression manuelle des maliciels est une tâche compliquée - il est généralement préférable de permettre aux programmes antivirus ou anti-maliciel de le faire automatiquement. Pour supprimer ce maliciel, nous vous recommandons d'utiliser Combo Cleaner Antivirus pour Windows.

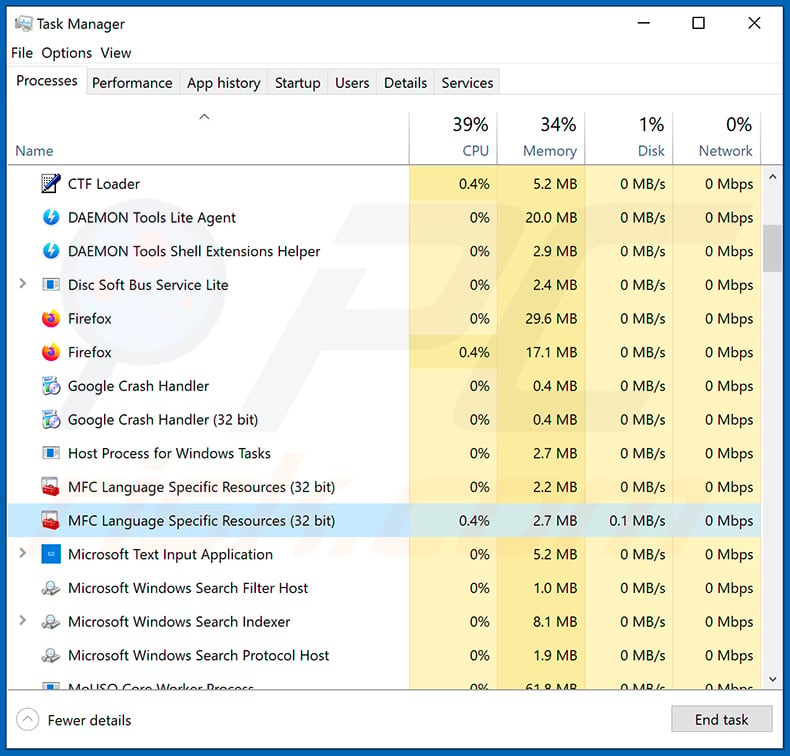

Si vous souhaitez supprimer les maliciels manuellement, la première étape consiste à identifier le nom du logiciel malveillant que vous essayez de supprimer. Voici un exemple de programme suspect exécuté sur l'ordinateur d'un utilisateur :

Si vous avez vérifié la liste des programmes exécutés sur votre ordinateur, par exemple à l'aide du gestionnaire de tâches, et identifié un programme qui semble suspect, vous devez continuer avec ces étapes :

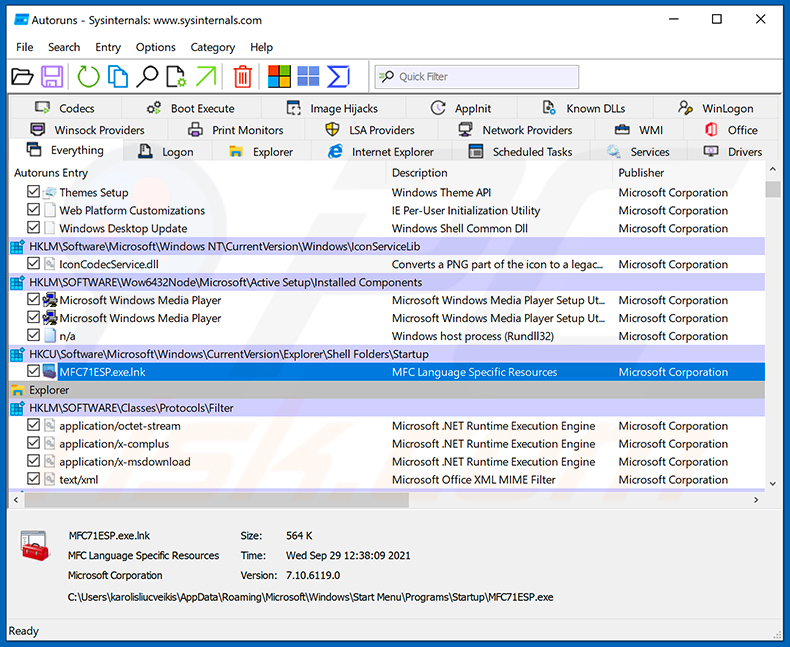

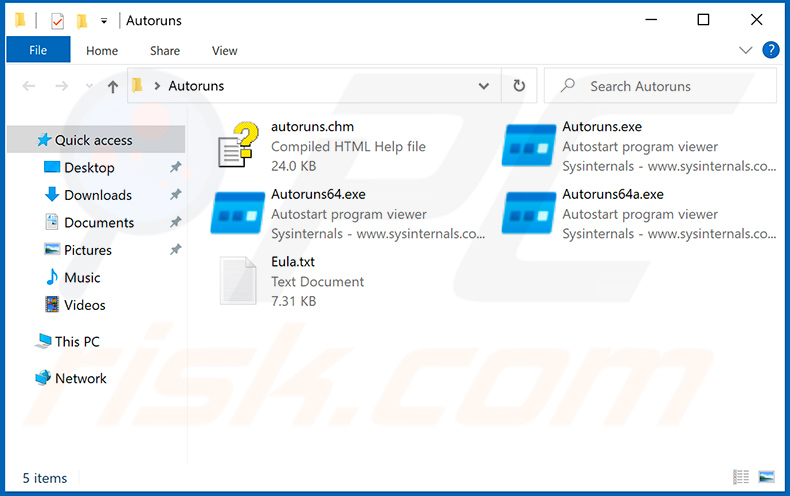

Téléchargez un programme appelé Autoruns. Ce programme affiche les emplacements des applications à démarrage automatique, du registre et du système de fichiers :

Téléchargez un programme appelé Autoruns. Ce programme affiche les emplacements des applications à démarrage automatique, du registre et du système de fichiers :

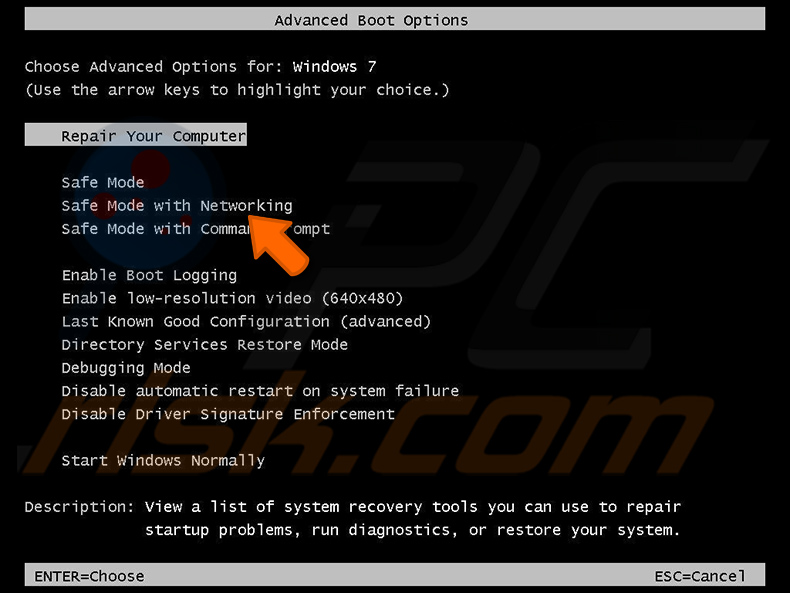

Redémarrez votre ordinateur en mode sans échec :

Redémarrez votre ordinateur en mode sans échec :

Utilisateurs de Windows XP et Windows 7 : démarrez votre ordinateur en mode sans échec. Cliquez sur Démarrer, cliquez sur Arrêter, cliquez sur Redémarrer, cliquez sur OK. Pendant le processus de démarrage de votre ordinateur, appuyez plusieurs fois sur la touche F8 de votre clavier jusqu'à ce que le menu Options avancées de Windows s'affiche, puis sélectionnez Mode sans échec avec mise en réseau dans la liste.

Vidéo montrant comment démarrer Windows 7 en "Mode sans échec avec mise en réseau" :

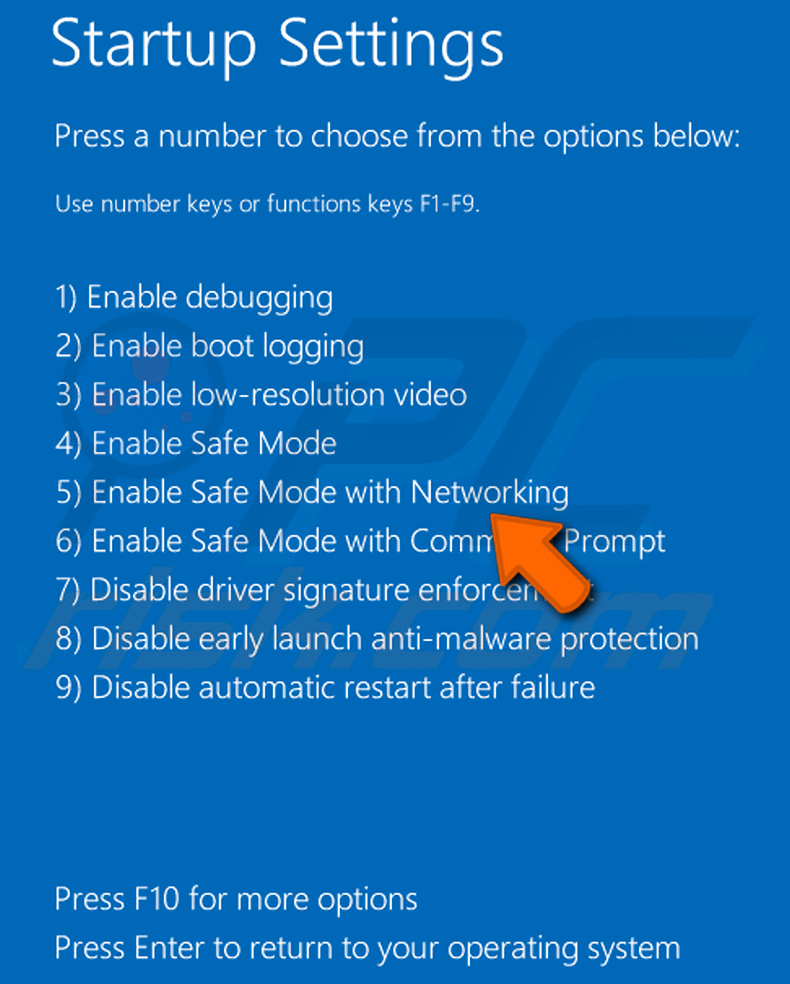

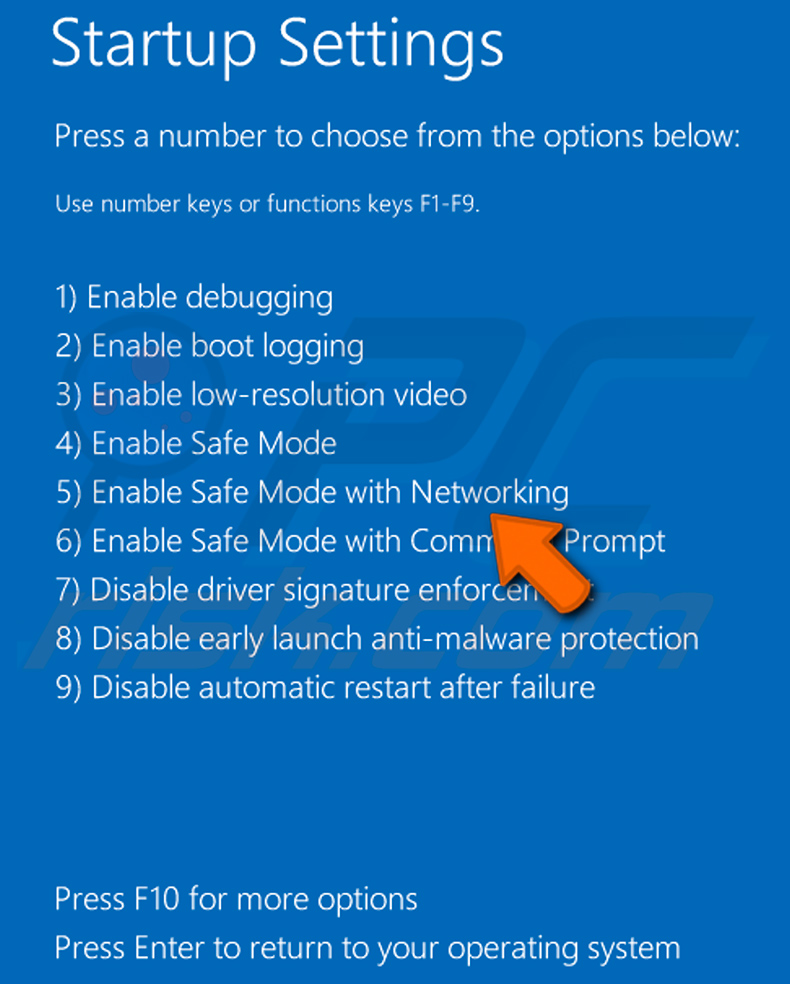

Utilisateurs de Windows 8 : Démarrer Windows 8 en mode sans échec avec mise en réseau - Accédez à l'écran de démarrage de Windows 8, tapez Avancé, dans les résultats de la recherche, sélectionnez Paramètres. Cliquez sur Options de démarrage avancées, dans la fenêtre "Paramètres généraux du PC" ouverte, sélectionnez Démarrage avancé.

Cliquez sur le bouton "Redémarrer maintenant". Votre ordinateur va maintenant redémarrer dans le "menu des options de démarrage avancées". Cliquez sur le bouton "Dépanner", puis cliquez sur le bouton "Options avancées". Dans l'écran des options avancées, cliquez sur "Paramètres de démarrage".

Cliquez sur le bouton "Redémarrer". Votre PC redémarrera dans l'écran Paramètres de démarrage. Appuyez sur F5 pour démarrer en mode sans échec avec mise en réseau.

Vidéo montrant comment démarrer Windows 8 en "Mode sans échec avec mise en réseau" :

Utilisateurs de Windows 10 : Cliquez sur le logo Windows et sélectionnez l'icône Alimentation. Dans le menu ouvert, cliquez sur "Redémarrer" tout en maintenant le bouton "Shift" de votre clavier enfoncé. Dans la fenêtre "choisir une option", cliquez sur "Dépanner", sélectionnez ensuite "Options avancées".

Dans le menu des options avancées, sélectionnez "Paramètres de démarrage" et cliquez sur le bouton "Redémarrer". Dans la fenêtre suivante, vous devez cliquer sur le bouton "F5" de votre clavier. Cela redémarrera votre système d'exploitation en mode sans échec avec mise en réseau.

Vidéo montrant comment démarrer Windows 10 en "Mode sans échec avec mise en réseau" :

Extrayez l'archive téléchargée et exécutez le fichier Autoruns.exe.

Extrayez l'archive téléchargée et exécutez le fichier Autoruns.exe.

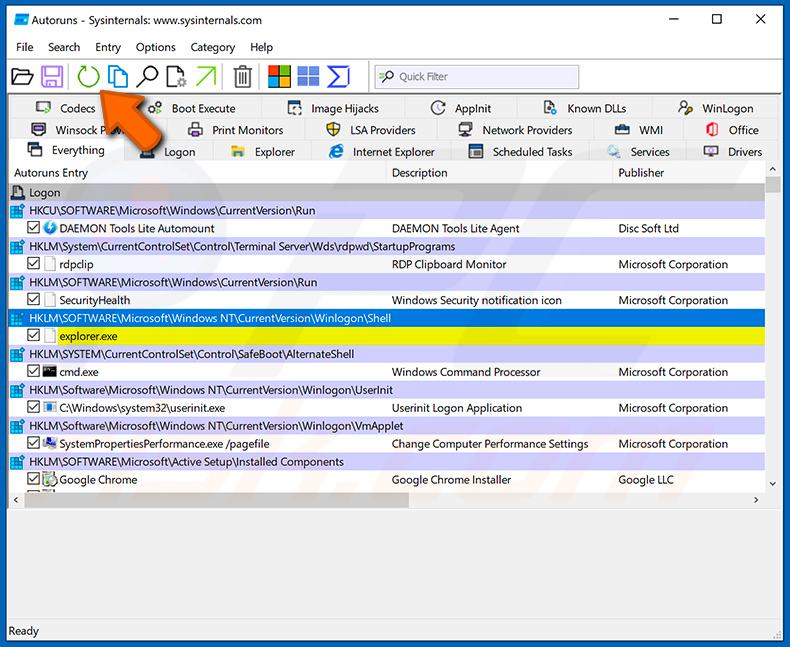

Dans l'application Autoruns, cliquez sur "Options" en haut et décochez les options "Masquer les emplacements vides" et "Masquer les entrées Windows". Après cette procédure, cliquez sur l'icône "Actualiser".

Dans l'application Autoruns, cliquez sur "Options" en haut et décochez les options "Masquer les emplacements vides" et "Masquer les entrées Windows". Après cette procédure, cliquez sur l'icône "Actualiser".

Consultez la liste fournie par l'application Autoruns et localisez le fichier malveillant que vous souhaitez éliminer.

Consultez la liste fournie par l'application Autoruns et localisez le fichier malveillant que vous souhaitez éliminer.

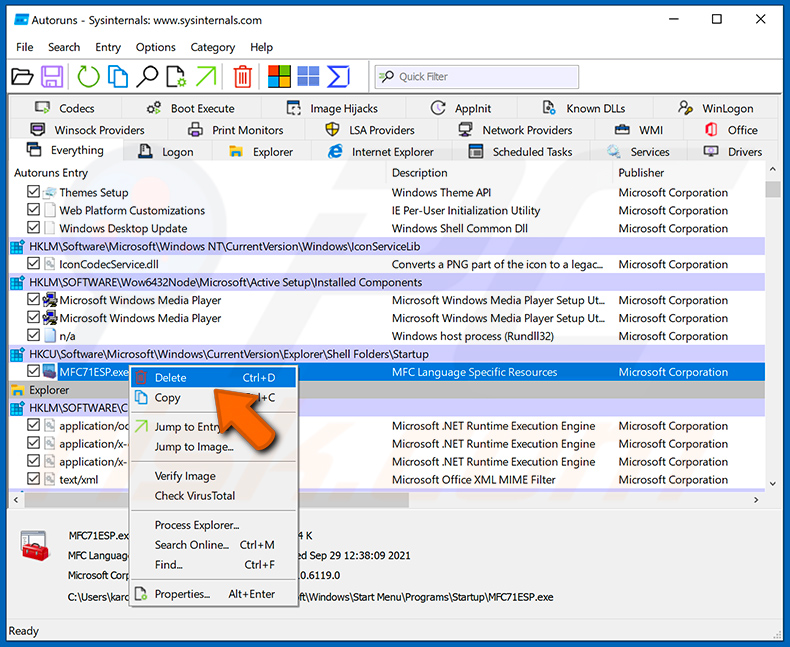

Vous devez écrire son chemin complet et son nom. Notez que certains maliciels masquent les noms de processus sous des noms de processus Windows légitimes. À ce stade, il est très important d'éviter de supprimer des fichiers système. Après avoir localisé le programme suspect que vous souhaitez supprimer, cliquez avec le bouton droit de la souris sur son nom et choisissez "Supprimer".

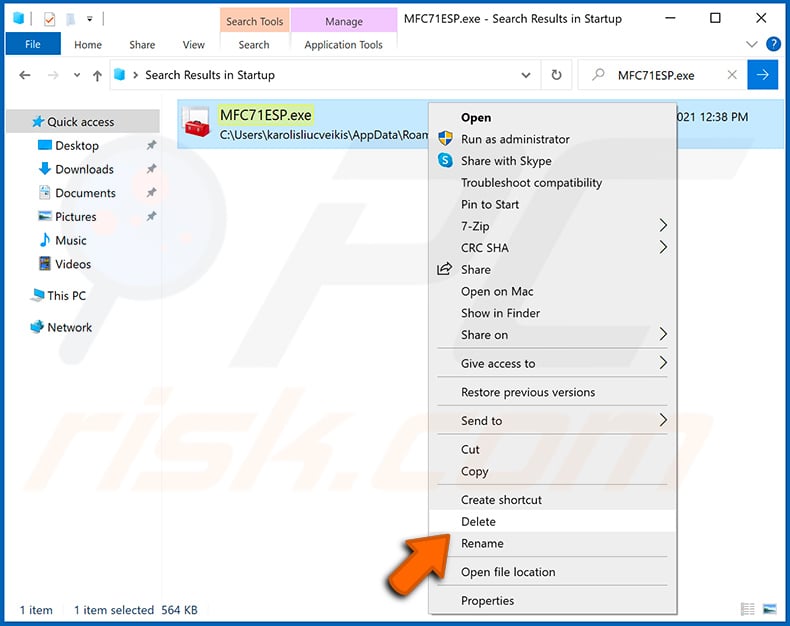

Après avoir supprimé le maliciel via l'application Autoruns (cela garantit que le maliciel ne s'exécutera pas automatiquement au prochain démarrage du système), vous devez rechercher le nom du maliciel sur votre ordinateur. Assurez-vous d'activer les fichiers et dossiers cachés avant de continuer. Si vous trouvez le nom de fichier du maliciel, assurez-vous de le supprimer.

Redémarrez votre ordinateur en mode normal. En suivant ces étapes, vous devriez supprimer tout maliciel de votre ordinateur. Notez que la suppression manuelle des menaces nécessite des compétences informatiques avancées. Si vous ne possédez pas ces compétences, laissez la suppression des maliciels aux programmes antivirus et anti-maliciel.

Ces étapes peuvent ne pas fonctionner avec les infections de maliciels avancés. Comme toujours, il est préférable de prévenir l'infection que d'essayer de supprimer les maliciels plus tard. Pour protéger votre ordinateur, installez les dernières mises à jour du système d'exploitation et utilisez un logiciel antivirus. Pour être sûr que votre ordinateur est exempt d'infections malveillantes, nous vous recommandons de l'analyser avec Combo Cleaner Antivirus pour Windows.

Foire Aux Questions (FAQ)

Mon ordinateur est infecté par le maliciel CryptoClippy, dois-je formater mon périphérique de stockage pour m'en débarrasser ?

Non, il est inutile de prendre des mesures extrêmes telles que le formatage du périphérique de stockage pour éliminer un maliciel tel que CryptoClippy. Il peut être supprimé par d'autres méthodes (à l'aide d'un logiciel antivirus ou manuellement).

Quels sont les principaux problèmes que peuvent causer les maliciels ?

Les maliciels peuvent causer des problèmes tels que l'usurpation d'identité et la perte de données financières, des pannes de système, une perte de productivité, des attaques sur d'autres systèmes, la perte de comptes personnels, et bien d'autres choses encore.

Quel est l'objectif du maliciel CryptoClippy ?

Le maliciel CryptoClippy est conçu pour voler des crypto-monnaies en surveillant le presse-papiers de la victime et en remplaçant les adresses de portefeuilles de crypto-monnaies authentiques par les adresses de portefeuilles de l'attaquant.

Comment le maliciel CryptoClippy s'est-il infiltré dans mon ordinateur ?

Le maliciel CryptoClippy s'infiltre dans l'ordinateur d'une victime par le biais de l'empoisonnement du référencement et de la redirection du trafic à partir de faux domaines qui se font passer pour l'application Web légitime de WhatsApp. Une fois sur le site web malveillant, les victimes sont invitées à télécharger un fichier .zip qui contient un fichier .lnk, composé de scripts malveillants. Ces scripts déclenchent une chaîne d'événements qui installe le maliciel CryptoClippy.

Combo Cleaner me protègera-t-il des maliciels ?

Combo Cleaner peut détecter et supprimer presque tous les maliciels connus, mais il est important de noter que certains maliciels haut de gamme peuvent se cacher profondément dans le système. Par conséquent, il est recommandé d'exécuter une analyse complète du système pour garantir la détection et la suppression complètes de tout maliciel présent sur le système.

Partager:

Tomas Meskauskas

Chercheur expert en sécurité, analyste professionnel en logiciels malveillants

Je suis passionné par la sécurité informatique et la technologie. J'ai une expérience de plus de 10 ans dans diverses entreprises liées à la résolution de problèmes techniques informatiques et à la sécurité Internet. Je travaille comme auteur et éditeur pour PCrisk depuis 2010. Suivez-moi sur Twitter et LinkedIn pour rester informé des dernières menaces de sécurité en ligne.

Le portail de sécurité PCrisk est proposé par la société RCS LT.

Des chercheurs en sécurité ont uni leurs forces pour sensibiliser les utilisateurs d'ordinateurs aux dernières menaces en matière de sécurité en ligne. Plus d'informations sur la société RCS LT.

Nos guides de suppression des logiciels malveillants sont gratuits. Cependant, si vous souhaitez nous soutenir, vous pouvez nous envoyer un don.

Faire un donLe portail de sécurité PCrisk est proposé par la société RCS LT.

Des chercheurs en sécurité ont uni leurs forces pour sensibiliser les utilisateurs d'ordinateurs aux dernières menaces en matière de sécurité en ligne. Plus d'informations sur la société RCS LT.

Nos guides de suppression des logiciels malveillants sont gratuits. Cependant, si vous souhaitez nous soutenir, vous pouvez nous envoyer un don.

Faire un don

▼ Montrer la discussion