Comment supprimer le cheval de Troie d'accès à distance Vultur du système d'exploitation ?

de TroieÉgalement connu sous le nom de: Cheval de Troie d'Accès à Distance Vultur

Obtenez une analyse gratuite et vérifiez si votre ordinateur est infecté.

SUPPRIMEZ-LES MAINTENANTPour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk.

Qu'est-ce que Vultur ?

Vultur est un programme malveillant classé comme RAT (Remote Access Trojan - Cheval de Troie d'Accès à Distance). Les maliciels de cette classification fonctionnent en permettant l'accès et le contrôle à distance des appareils infectés. Vultur cible les systèmes d'exploitation Android. Ce maliciel cherche à obtenir les informations d'identification des banques en ligne et des portefeuilles de crypto-monnaie des victimes.

Les banques australiennes, italiennes et espagnoles étaient parmi les plus ciblées par ce cheval de Troie ; des campagnes de moindre envergure se sont concentrées sur les institutions bancaires néerlandaises et britanniques. De plus, la liste des cryptowallets ou portefeuilles électroniques ciblés par le Vultur RAT est longue.

Le RAT Vultur en détail

Comme mentionné dans l'introduction, le RAT Vultur permet aux cybercriminels d'accéder et de contrôler à distance les appareils Android infectés. Comme la plupart des programmes malveillants ciblant les appareils exécutant ce système d'exploitation, Vultur s'appuie sur les services d'accessibilité pour établir le contrôle des appareils. Ces services sont conçus pour fournir une aide supplémentaire à la lecture et à l'interaction avec l'appareil.

Les services d'accessibilité Android peuvent lire ce qui est affiché sur l'écran de l'appareil et simuler l'écran tactile. Le programme malveillant Vultur élève ses autorisations via les services d'accessibilité en affichant en permanence des fenêtres POP-UP, qui demandent l'activation des services susmentionnés.

Une fois les autorisations accordées, le maliciel cache son application et commence à abuser des services d'accessibilité. Par conséquent, Vultur peut déverrouiller l'appareil et imiter les gestes/coups que l'appareil doit exécuter.

Les principales fonctionnalités de ce cheval de Troie sont l'enregistrement d'écran et le keylogging (c'est-à-dire l'enregistrement des frappes). Contrairement à la plupart des maliciels bancaires ciblant Android, Vultur n'affiche pas de fausses fenêtres de connexion pour collecter les identifiants de connexion. Ce RAT utilise les fonctionnalités mentionnées précédemment à cette fin.

En détails, la fonction d'enregistrement d'écran de Vultur est basée sur VNC (Virtual Network Computing); il s'agit d'un terme général faisant référence à des routines/logiciels allant du partage d'écran à l'accès à distance. Le cheval de Troie utilise ses capacités d'enregistrement d'écran en combinaison avec l'enregistrement de frappe pour acquérir les informations nécessaires (par exemple, identifiants, adresses courriel, noms d'utilisateur, mots de passe, etc.) pour prendre le contrôle des comptes bancaires et des portefeuilles cryptographiques des victimes.

Une fois les données nécessaires obtenues, les cybercriminels peuvent effectuer des transactions frauduleuses et/ou des achats non autorisés. Ce programme malveillant peut également acquérir la liste des applications installées, empêcher les utilisateurs de la désinstaller et se faire passer pour des applications légitimes (par exemple, "Protection Guard").

Pour résumer, les infections Vultur peuvent entraîner de graves problèmes de confidentialité, des pertes financières importantes et le vol d'identité. S'il est connu/soupçonné que le RAT Vultur (ou un autre maliciel) a déjà infecté l'appareil, un antivirus doit être utilisé pour l'éliminer sans délai.

| Nom | Cheval de Troie d'Accès à Distance Vultur |

| Type de menace | Maliciel Android, application malveillante, application indésirable. |

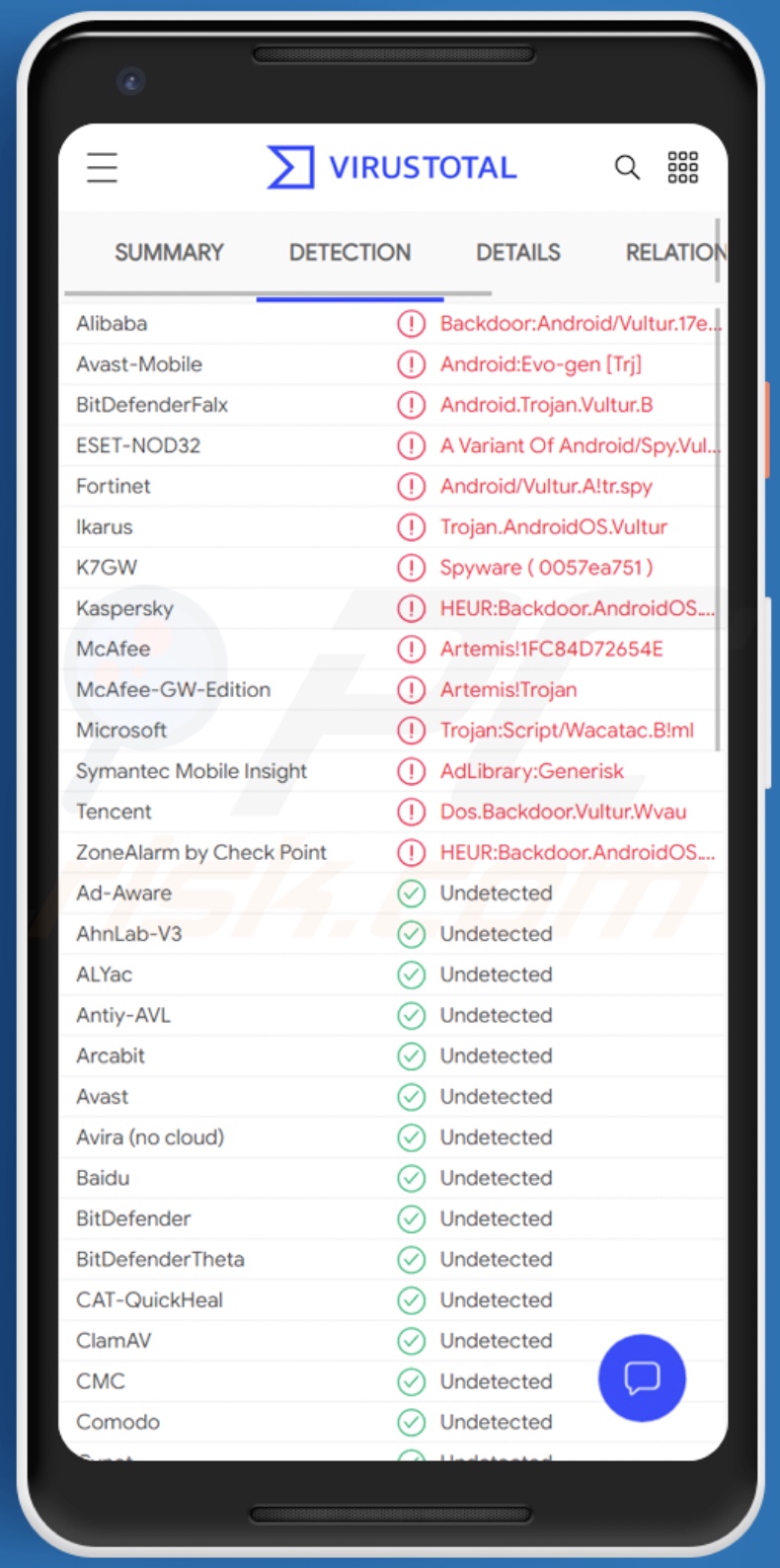

| Noms de détection | Avast-Mobile (Android :Evo-gen[Trj]), BitDefenderFalx(Android.Trojan.Vultur.B), ESET-NOD32(Android/Spy.Vultur.A), Kaspersky(HEUR:Backdoor.AndroidOS.Vultur.a), Liste complète (VirusTotal) |

| Les symptômes | L'appareil fonctionne lentement, les paramètres système sont modifiés sans l'autorisation de l'utilisateur, des applications douteuses apparaissent, l'utilisation des données et de la batterie augmente considérablement, les navigateurs redirigent vers des sites Web douteux, des publicités intrusives sont diffusées. |

| Modes de diffusion | Pièces jointes infectées, publicités en ligne malveillantes, ingénierie sociale, applications trompeuses, sites Web frauduleux. |

| Dégâts | Informations personnelles volées (messages privés, identifiants/mots de passe, etc.), diminution des performances de l'appareil, batterie s'épuisant rapidement, vitesse Internet réduite, énormes pertes de données, pertes monétaires, identité volée (des applications malveillantes peuvent abuser des applications de communication). |

| Suppression des maliciels (Android) | Pour éliminer les infections par des maliciels, nos chercheurs en sécurité recommandent d'analyser votre appareil Android avec un logiciel anti-maliciel légitime. Nous recommandons Avast, Bitdefender, ESET ou Malwarebytes . |

Les maliciels en général

TeaBot, Ghimob, MRAT et BlackRock sont quelques exemples de maliciels conçus pour infecter les systèmes d'exploitation Android. Les maliciels peuvent avoir une grande variété de capacités odieuses, qui peuvent se présenter sous différentes combinaisons. En outre, ces programmes peuvent être utilisés à des fins très diverses et nuisibles.

Les fonctionnalités de maliciels populaires incluent : l'exfiltration de contenu du système, l'extraction de données à partir de navigateurs et d'autres applications, le cryptage des données et/ou le verrouillage de l'écran à des fins de rançon (rançongiciel), le téléchargement/l'installation de maliciels supplémentaires, l'activation de l'accès et du contrôle à distance (RAT) , l'utilisation des ressources système pour miner la crypto-monnaie (cryptomineurs), l'espionnage (enregistrement de l'écran, des frappes au clavier, de l'audio/vidéo via des microphones et des caméras), etc.

Indépendamment de la façon dont les maliciels fonctionnent, leur seul objectif est de générer des profits pour les cybercriminels qui les utilisent. De plus, toutes les infections par des maliciels peuvent entraîner divers problèmes graves ; par conséquent, toutes les menaces et tous les problèmes doivent être supprimés immédiatement après leur détection.

Comment Vultur a-t-il infiltré mon appareil ?

Vultur a été observé en train d'être injecté dans des systèmes par un cheval de Troie de chargement/porte dérobée. Il a été noté que le maliciel conçu pour provoquer des infections Vultur se propageait sous le couvert d'applications liées à la forme physique et à l'authentification, qui étaient distribuées via le Google Play Store. Au moment de la recherche, les fausses applications avaient des milliers de téléchargements, ce qui signifie que le champ d'action de Vultur pourrait être assez large.

En général, les maliciels sont souvent déguisés ou regroupés avec des logiciels/médias ordinaires. Cependant, ils se propagent plus souvent via des canaux de téléchargement douteux (par exemple, des sites non officiels et gratuits, des réseaux de partage Peer-to-Peer, etc.) plutôt que des sources fiables - sur lesquelles il est plus susceptible d'être détecté et supprimé.

Les outils d'activation illégaux ("cracks") et les fausses mises à jour sont d'excellents exemples de contenu proliférant des maliciels. Les outils de "craquage" peuvent provoquer des infections au lieu d'activer les produits sous licence. Les programmes de mise à jour illégitimes infectent les systèmes en exploitant les failles des programmes périmés et/ou en installant des maliciels au lieu des mises à jour promises.

Les campagnes de spam sont également utilisées pour diffuser des maliciels. Ce terme définit une opération à grande échelle au cours de laquelle des milliers de courriels trompeurs sont envoyés. Les lettres frauduleuses peuvent contenir des fichiers infectieux ou contenir des liens de téléchargement de ce contenu.

Les fichiers virulents peuvent se présenter sous différents formats, par exemple des archives (RAR, ZIP), des exécutables (.exe, .run, etc.), des documents PDF et Microsoft Office, JavaScript, etc. Lorsque les fichiers sont exécutés, lancés ou ouverts d'une quelconque manière, la chaîne d'infection est déclenchée.

Comment éviter l'installation de maliciels ?

Il est conseillé d'utiliser uniquement les canaux de téléchargement officiels et vérifiés. Le logiciel doit être activé et mis à jour à l'aide de fonctions fournies par des développeurs authentiques. Les courriels suspects/non pertinents ne doivent pas être ouverts, en particulier les pièces jointes ou les liens qu'ils contiennent.

Pour garantir l'intégrité de l'appareil et la confidentialité des utilisateurs, il est primordial d'avoir une suite antivirus/anti-logiciel espion de bonne réputation installée et tenue à jour. De plus, ces programmes doivent être utilisés pour effectuer des analyses régulières du système et pour supprimer les menaces détectées/potentielles.

Menu rapide :

- Introduction

- Comment supprimer l'historique de navigation du navigateur Web Chrome ?

- Comment désactiver les notifications du navigateur dans le navigateur Web Chrome ?

- Comment réinitialiser le navigateur Web Chrome ?

- Comment supprimer l'historique de navigation du navigateur Web Firefox ?

- Comment désactiver les notifications du navigateur dans le navigateur Web Firefox ?

- Comment réinitialiser le navigateur web Firefox ?

- Comment désinstaller des applications potentiellement indésirables et/ou malveillantes ?

- Comment démarrer l'appareil Android en "Mode sans échec" ?

- Comment vérifier l'utilisation de la batterie de diverses applications ?

- Comment vérifier l'utilisation des données de diverses applications ?

- Comment installer les dernières mises à jour logicielles ?

- Comment réinitialiser le système à son état par défaut ?

- Comment désactiver les applications qui ont des privilèges d'administrateur ?

Supprimez l'historique de navigation du navigateur Web Chrome :

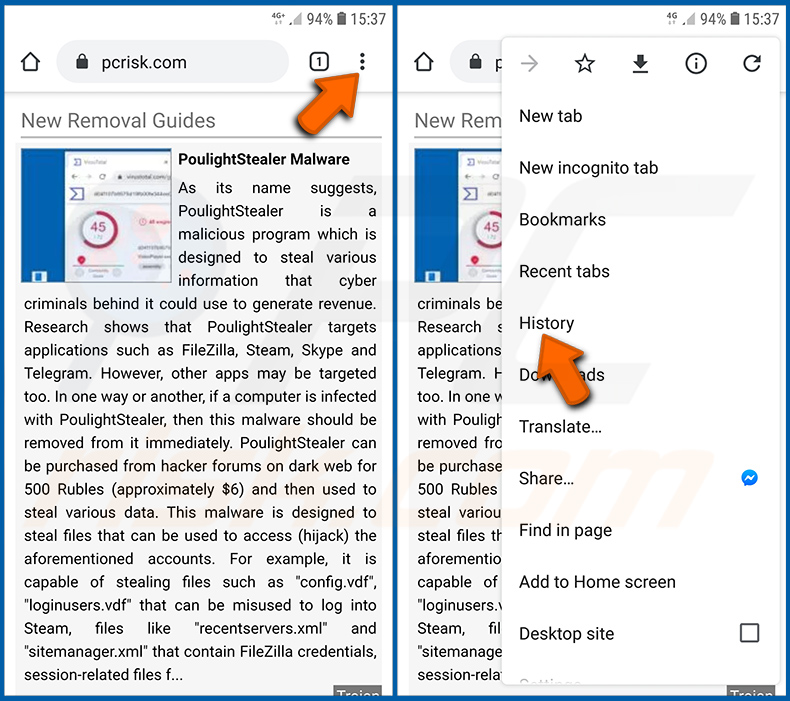

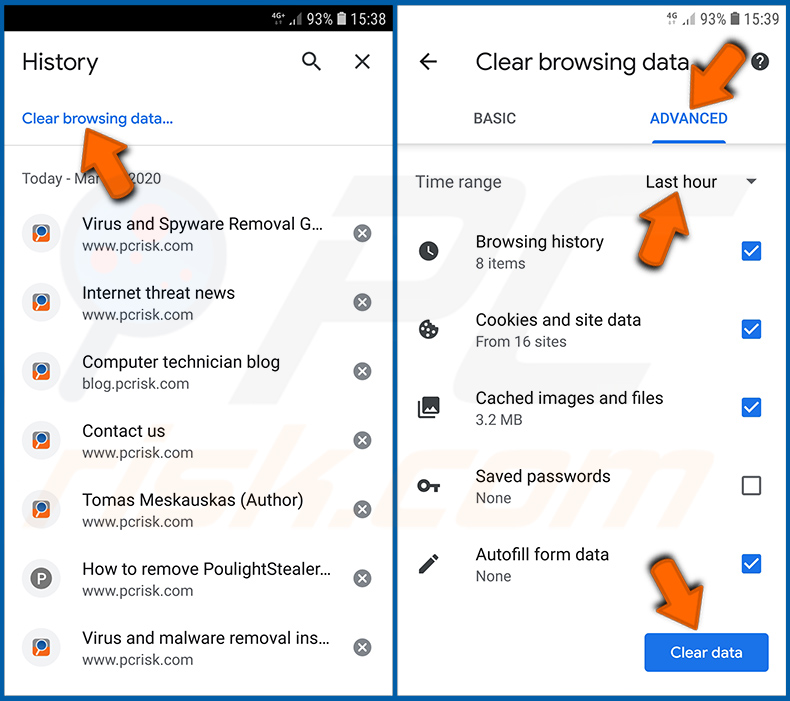

Cliquez sur le bouton "Menu" (trois points dans le coin supérieur droit de l'écran) et sélectionnez "Historique" dans le menu déroulant ouvert.

Cliquez sur "Effacer les données de navigation", sélectionnez l'onglet "AVANCÉ", choisissez la plage de temps et les types de données que vous souhaitez supprimer et cliquez sur "Effacer les données".

[Retour à la Table des Matières]

Désactivez les notifications du navigateur dans le navigateur Web Chrome :

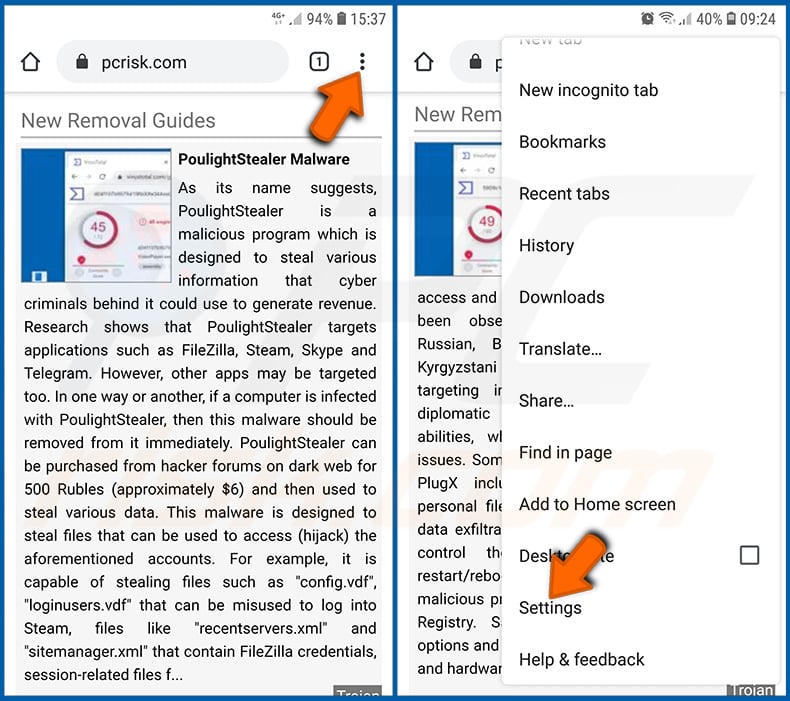

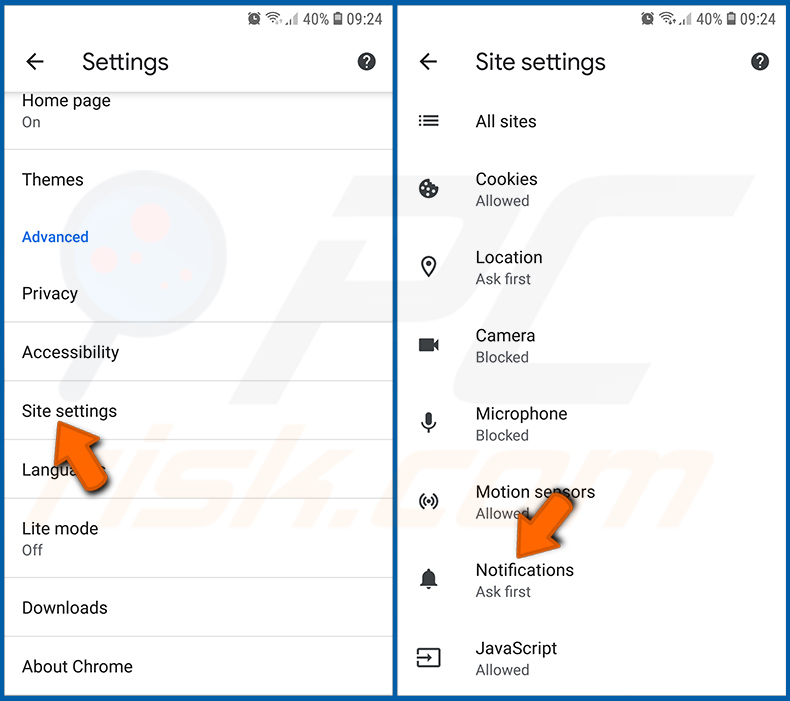

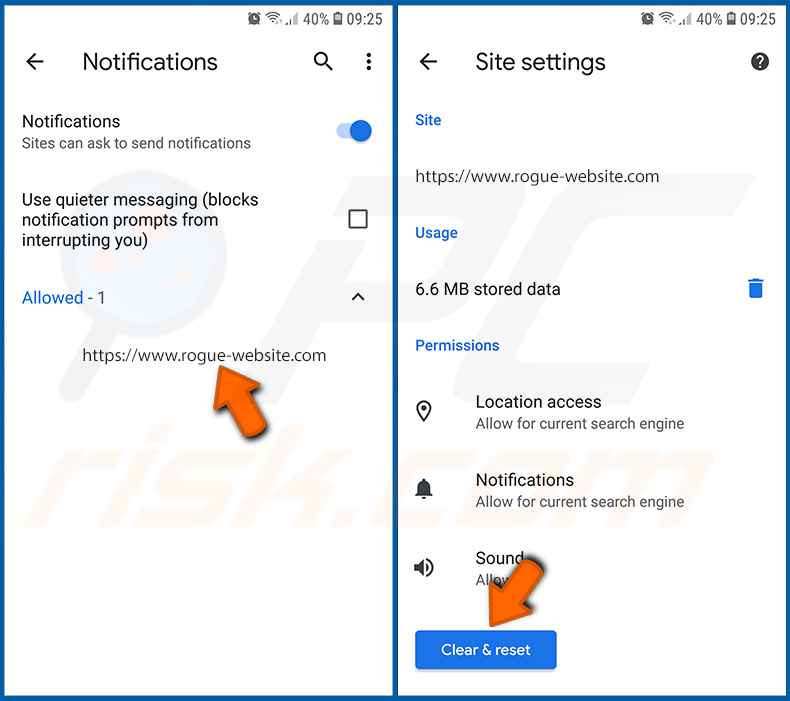

Cliquez sur le bouton "Menu" (trois points dans le coin supérieur droit de l'écran) et sélectionnez "Paramètres" dans le menu déroulant ouvert.

Faites défiler vers le bas jusqu'à ce que vous voyiez l'option "Paramètres du site" et cliquez dessus. Faites défiler vers le bas jusqu'à ce que vous voyiez l'option "Notifications" et cliquez dessus.

Trouvez les sites Web qui fournissent des notifications de navigateur, cliquez dessus et cliquez sur "Effacer et réinitialiser". Cela supprimera les autorisations accordées à ces sites Web pour envoyer des notifications. Cependant, une fois que vous visitez à nouveau le même site, il peut demander à nouveau une autorisation.Vous pouvez choisir de donner ou non ces autorisations (si vous choisissez de refuser, le site Web ira dans la section "Bloqué" et ne vous demandera plus l'autorisation).

[Retour à la Table des Matières]

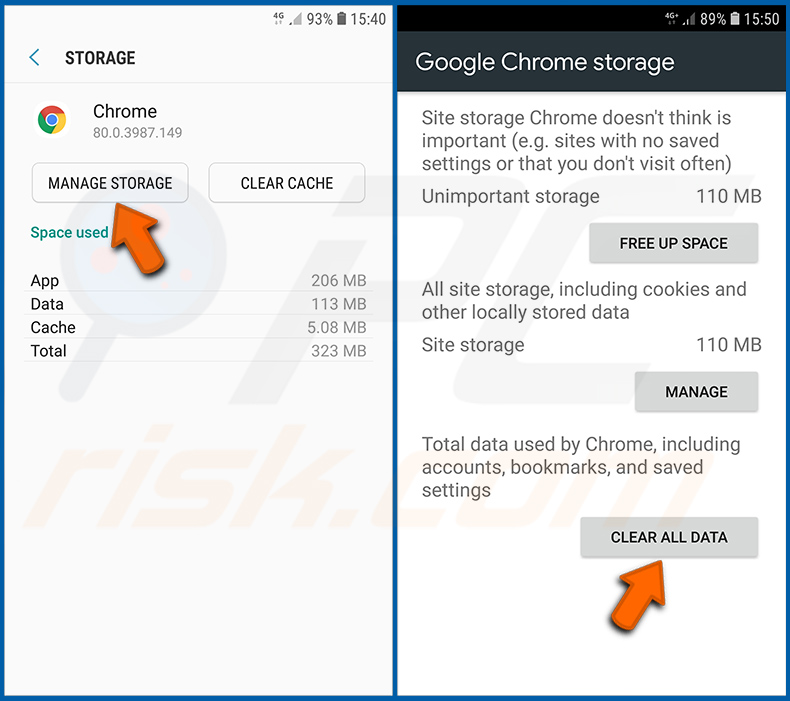

Réinitialisez le navigateur Web Chrome :

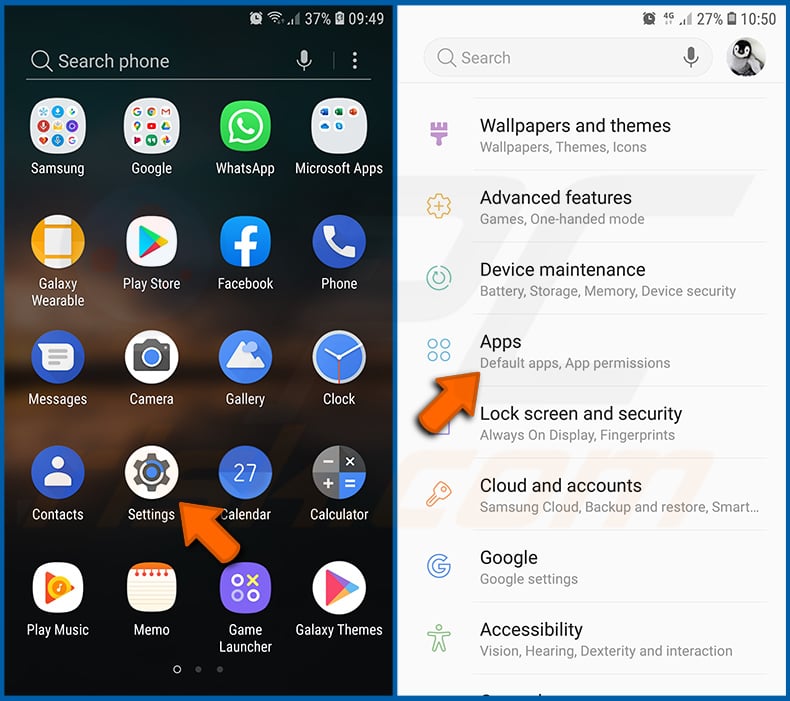

Allez dans "Paramètres", faites défiler vers le bas jusqu'à ce que vous voyiez "Applications" et cliquez dessus.

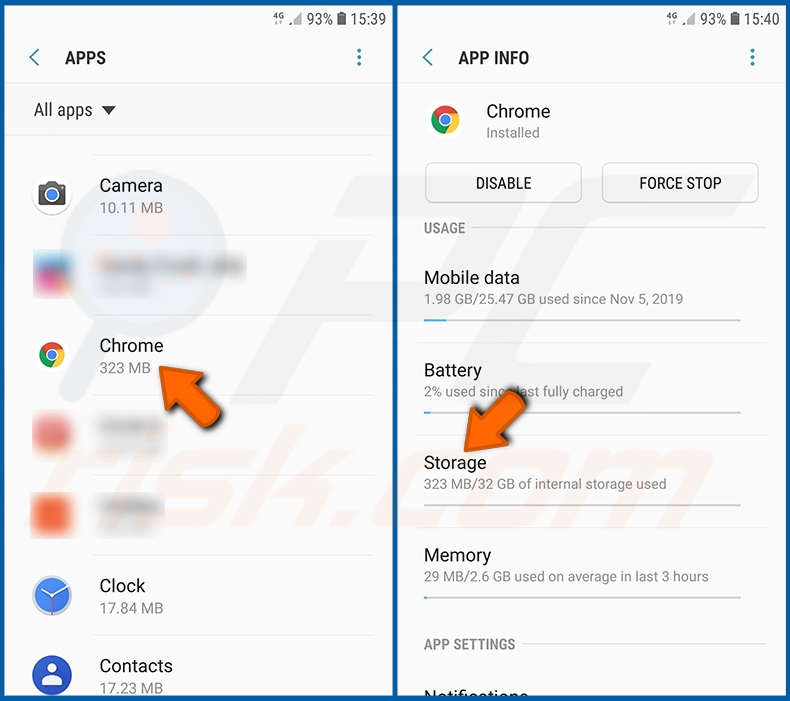

Faites défiler vers le bas jusqu'à ce que vous trouviez l'application "Chrome", sélectionnez-la et cliquez sur l'option "Stockage".

Cliquez sur "GÉRER LE STOCKAGE", puis sur "EFFACER TOUTES LES DONNÉES" et confirmez l'action en appuyant sur "OK". Notez que la réinitialisation du navigateur éliminera toutes les données stockées à l'intérieur. Cela signifie que tous les identifiants/mots de passe enregistrés, l'historique de navigation, les paramètres autres que ceux par défaut et les autres données seront supprimés. Vous devrez également vous reconnecter à tous les sites Web.

[Retour à la Table des Matières]

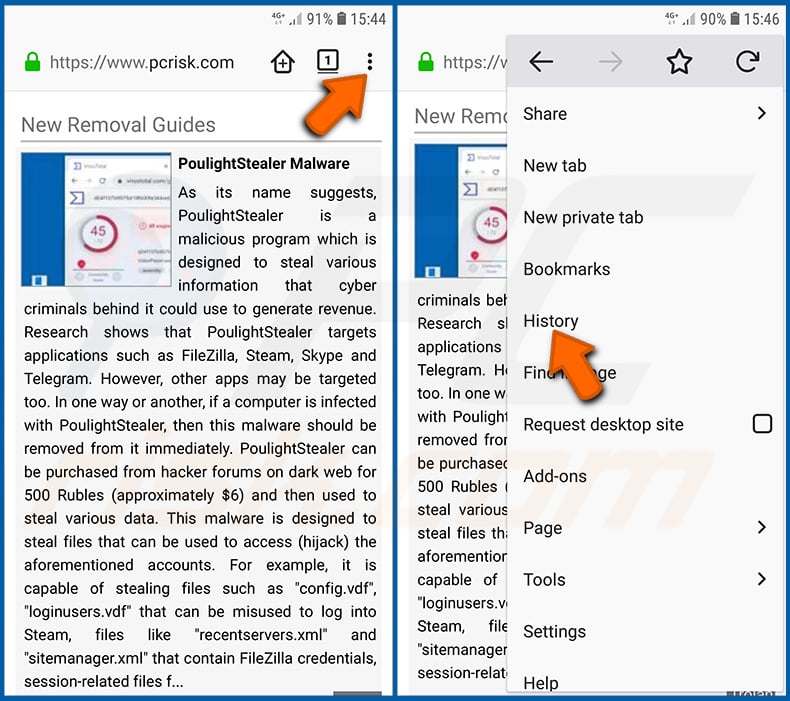

Supprimez l'historique de navigation du navigateur Web Firefox :

Cliquez sur le bouton "Menu" (trois points dans le coin supérieur droit de l'écran) et sélectionnez "Historique" dans le menu déroulant ouvert.

Faites défiler vers le bas jusqu'à ce que vous voyiez "Effacer les données privées" et cliquez dessus. Sélectionnez les types de données que vous souhaitez supprimer et cliquez sur "EFFACER LES DONNÉES".

[Retour à la Table des Matières]

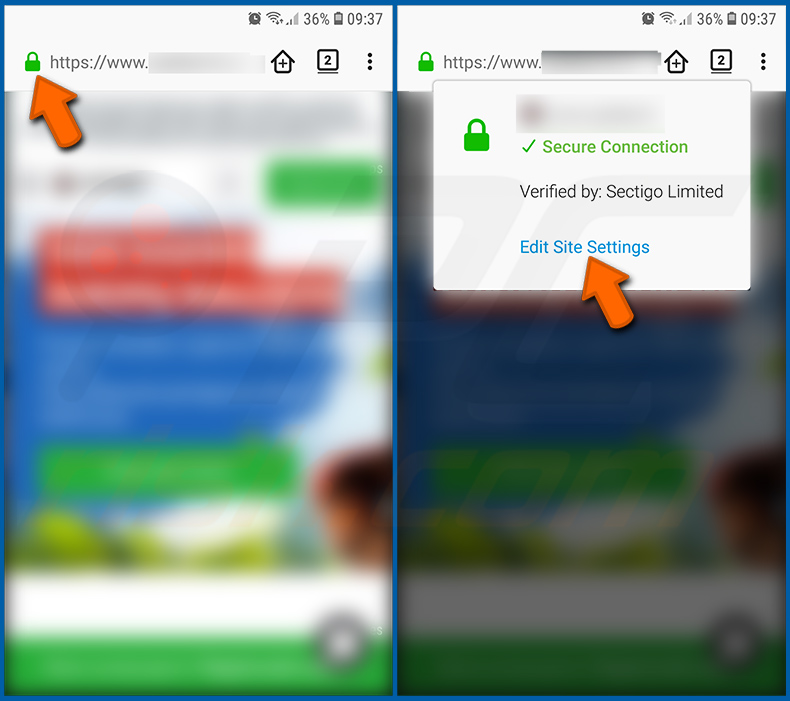

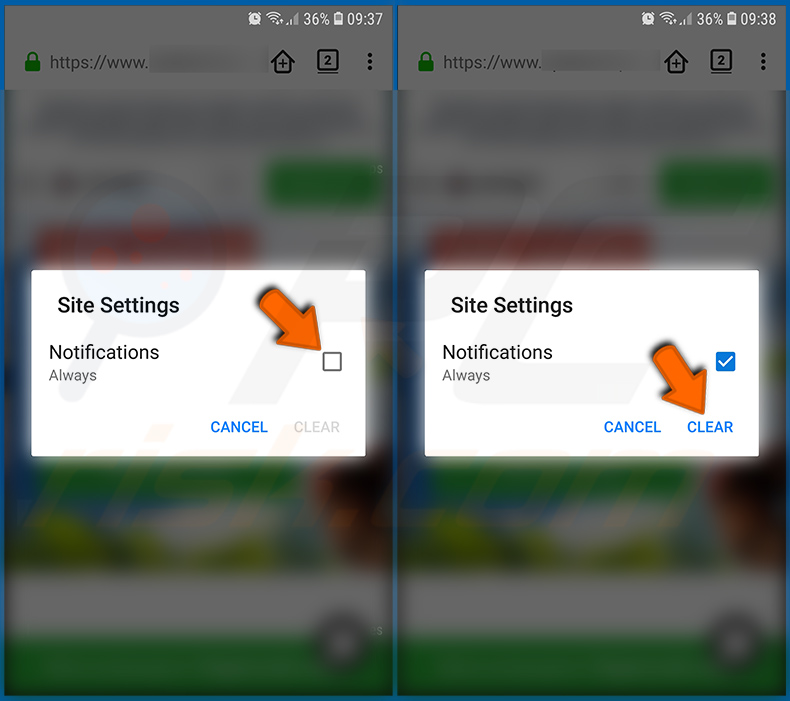

Désactivez les notifications du navigateur dans le navigateur Web Firefox :

Visitez le site Web qui fournit les notifications du navigateur, cliquez sur l'icône affichée à gauche de la barre d'URL (l'icône ne sera pas nécessairement un "cadenas") et sélectionnez "Modifier les paramètres du site".

Dans la fenêtre pop-up ouverte, optez pour l'option "Notifications" et cliquez sur "EFFACER".

[Retour à la Table des Matières]

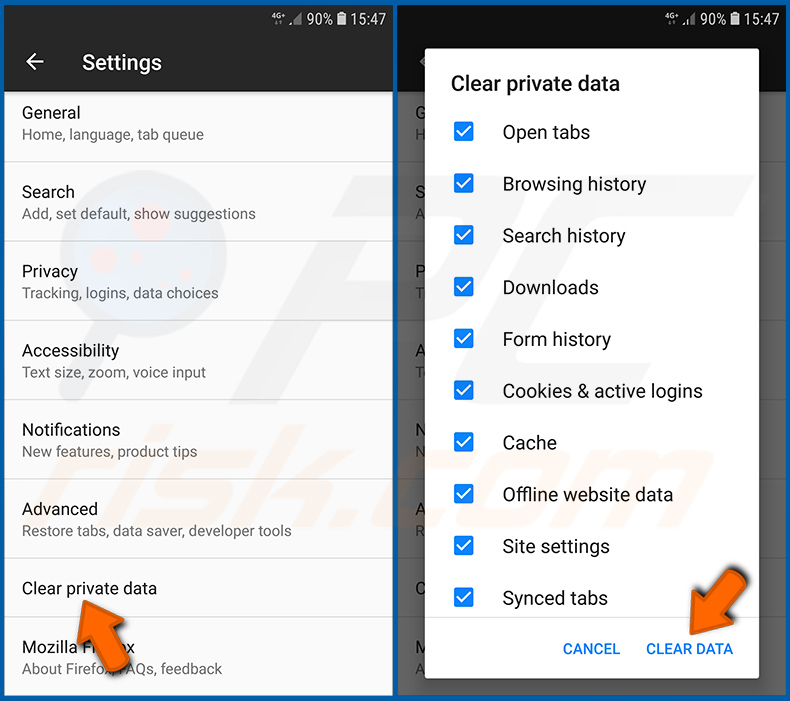

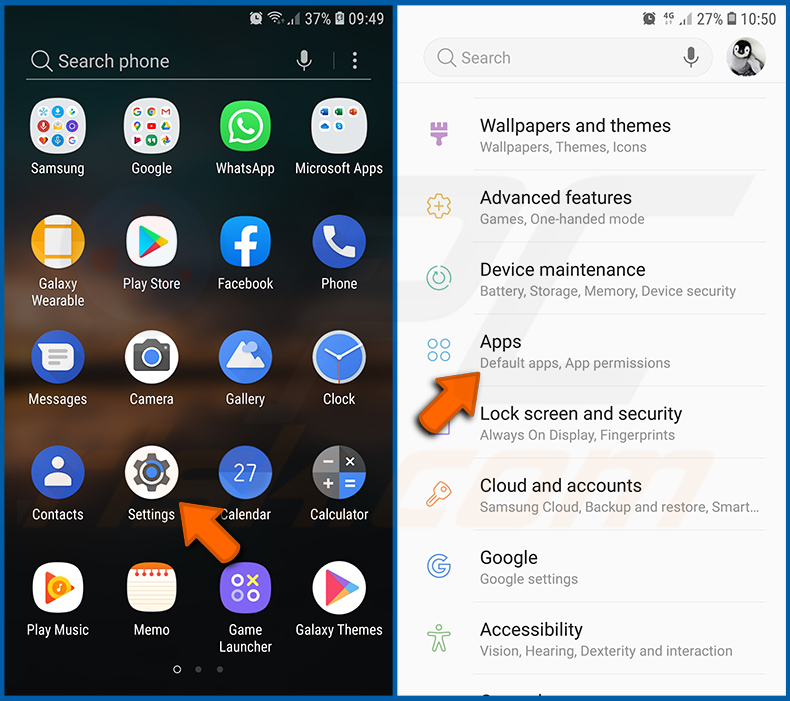

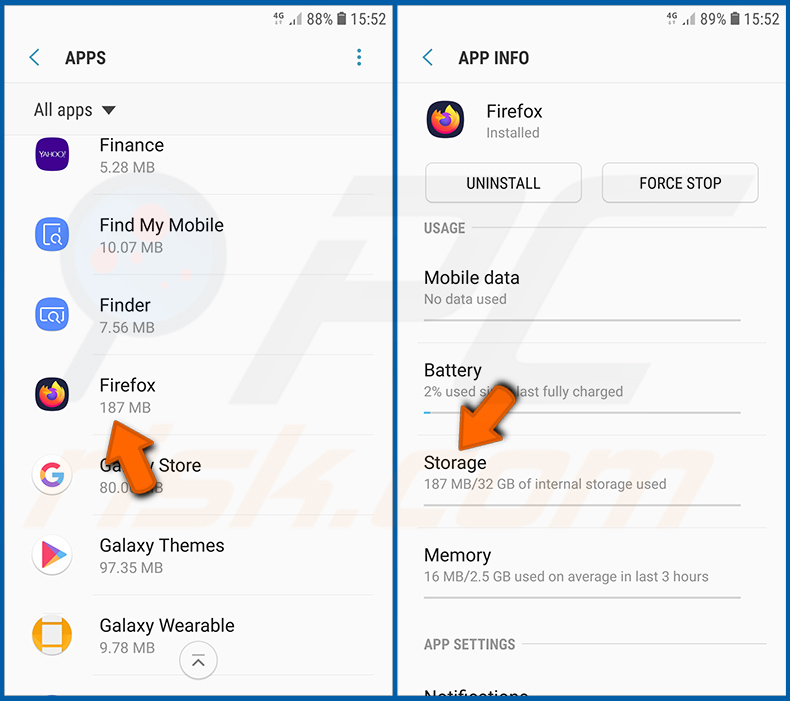

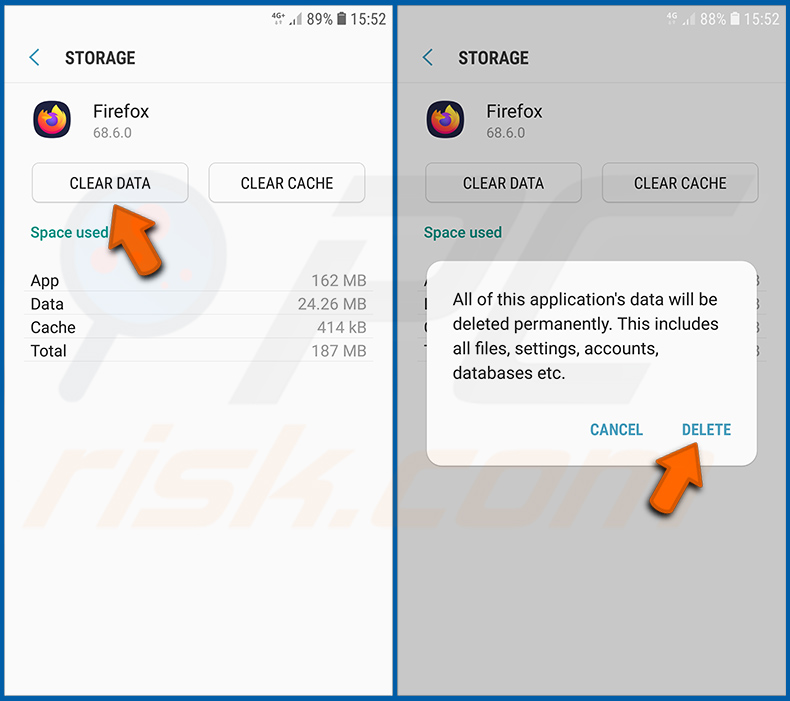

Réinitialisez le navigateur Web Firefox :

Allez dans "Paramètres", faites défiler vers le bas jusqu'à ce que vous voyiez "Applications" et cliquez dessus.

Faites défiler jusqu'à ce que vous trouviez l'application "Firefox", sélectionnez-la et cliquez sur l'option "Stockage".

Cliquez sur "EFFACER LES DONNÉES" et confirmez l'action en appuyant sur "SUPPRIMER". Notez que la réinitialisation du navigateur éliminera toutes les données stockées à l'intérieur. Cela signifie que tous les identifiants/mots de passe enregistrés, l'historique de navigation, les paramètres autres que ceux par défaut et les autres données seront supprimés. Vous devrez également vous reconnecter à tous les sites Web.

[Retour à la Table des Matières]

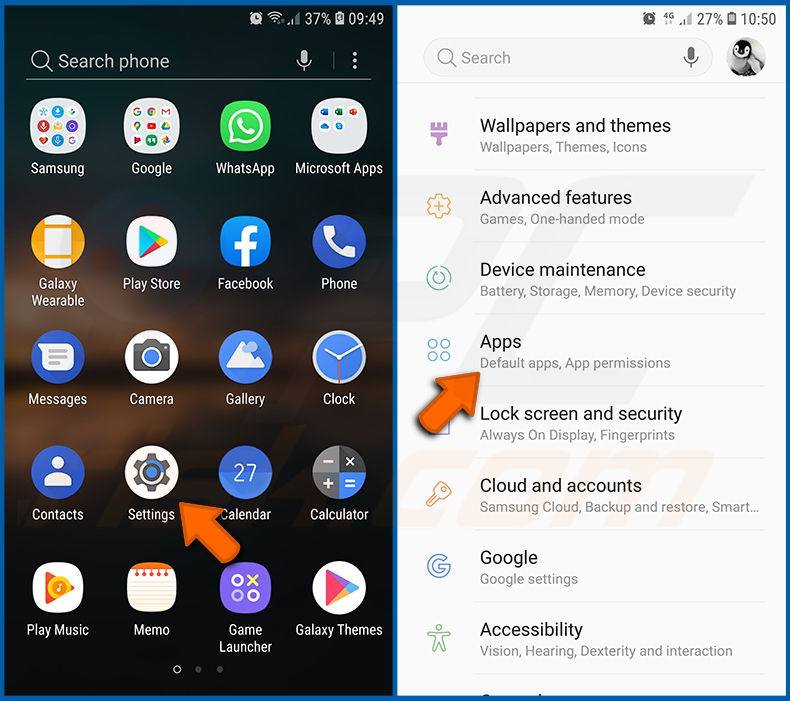

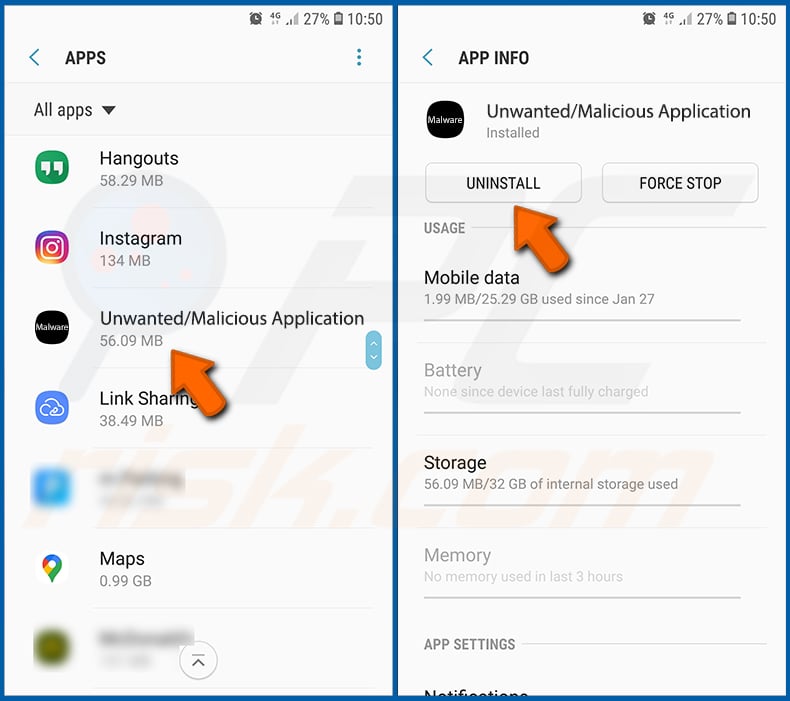

Désinstallez les applications potentiellement indésirables et/ou malveillantes :

Allez dans "Paramètres", faites défiler vers le bas jusqu'à ce que vous voyiez "Applications" et cliquez dessus.

Faites défiler vers le bas jusqu'à ce que vous voyiez une application potentiellement indésirable et/ou malveillante, sélectionnez-la et cliquez sur "Désinstaller". Si, pour une raison quelconque, vous ne parvenez pas à supprimer l'application sélectionnée (par exemple, vous êtes invité avec un message d'erreur), vous devez essayer d'utiliser le "Mode sans échec".

[Retour à la Table des Matières]

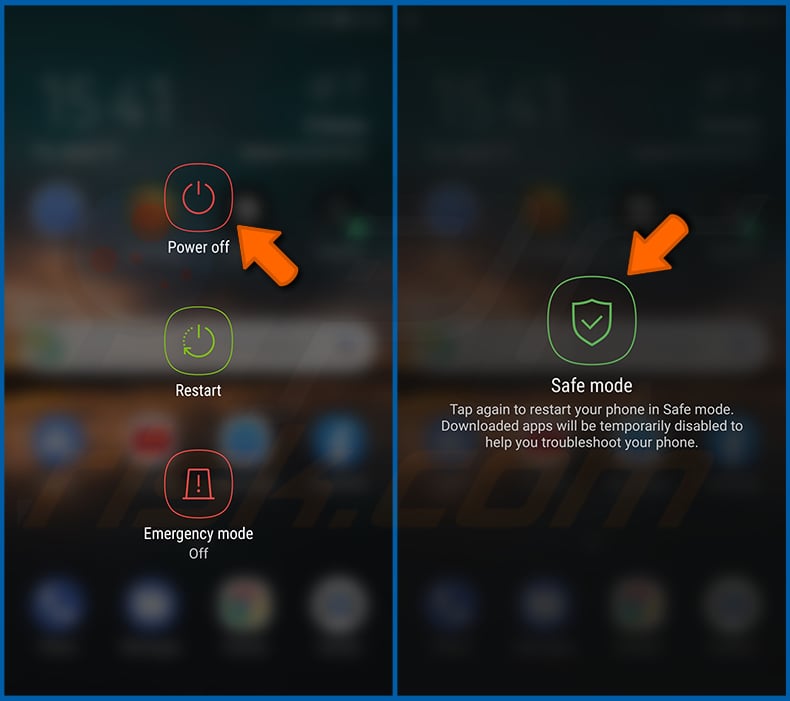

Démarrez l'appareil Android en "Mode sans échec" :

Le "Mode sans échec" du système d'exploitation Android désactive temporairement l'exécution de toutes les applications tierces. L'utilisation de ce mode est un bon moyen de diagnostiquer et de résoudre divers problèmes (par exemple, supprimer les applications malveillantes qui empêchent les utilisateurs de le faire lorsque l'appareil fonctionne "normalement").

Cliquez sur le bouton "Power" et maintenez-le enfoncé jusqu'à ce que vous voyiez l'écran "Power off". Cliquez sur l'icône "Éteindre" et maintenez-la enfoncée. Après quelques secondes, l'option "Mode sans échec" apparaîtra et vous pourrez l'exécuter en redémarrant l'appareil.

[Retour à la Table des Matières]

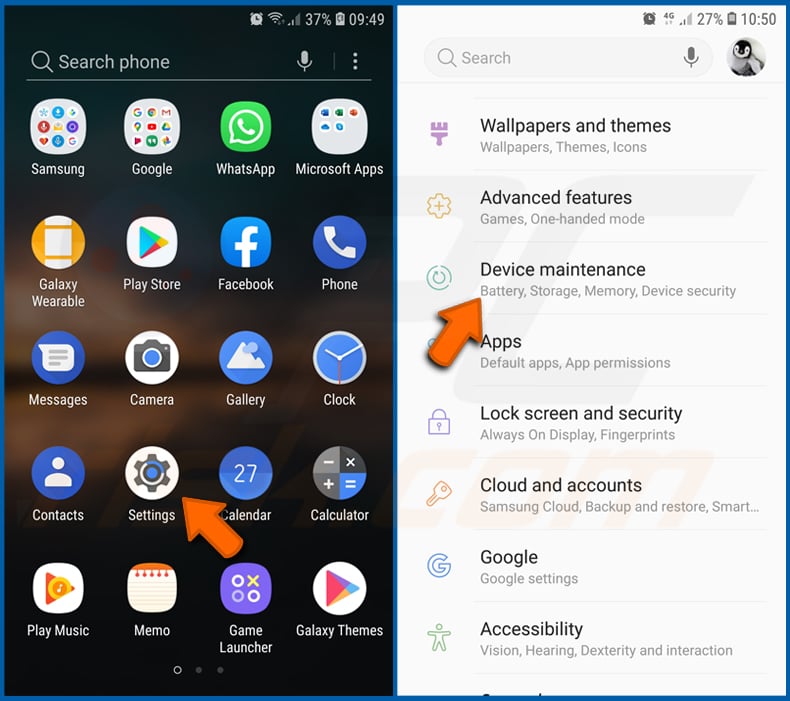

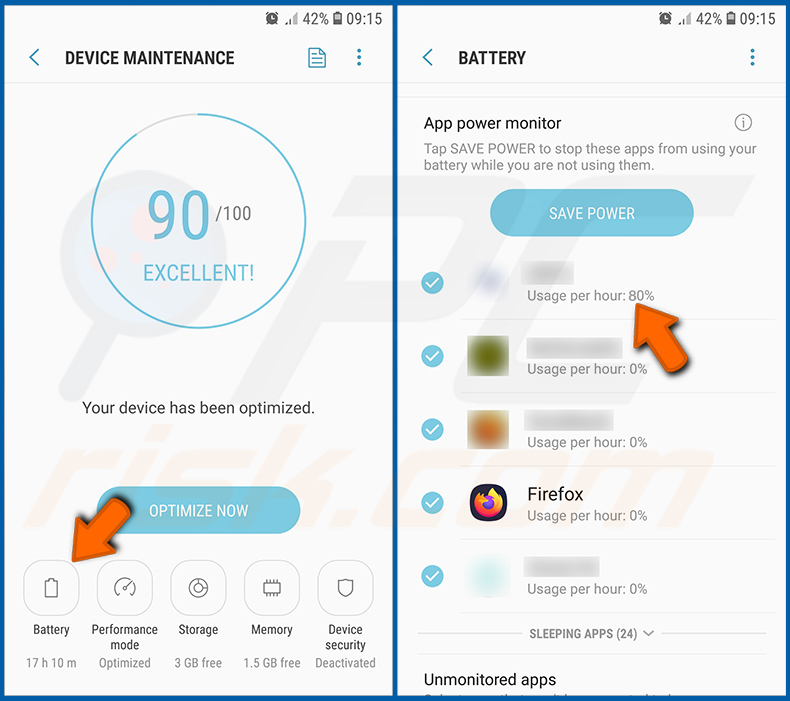

Vérifiez l'utilisation de la batterie de diverses applications :

Allez dans "Paramètres", faites défiler jusqu'à ce que vous voyiez "Maintenance de l'appareil" et cliquez dessus.

Cliquez sur "Batterie" et vérifiez l'utilisation de chaque application. Les applications légitimes/authentiques sont conçues pour utiliser le moins d'énergie possible afin d'offrir la meilleure expérience utilisateur et d'économiser de l'énergie. Par conséquent, une utilisation élevée de la batterie peut indiquer que l'application est malveillante.

[Retour à la Table des Matières]

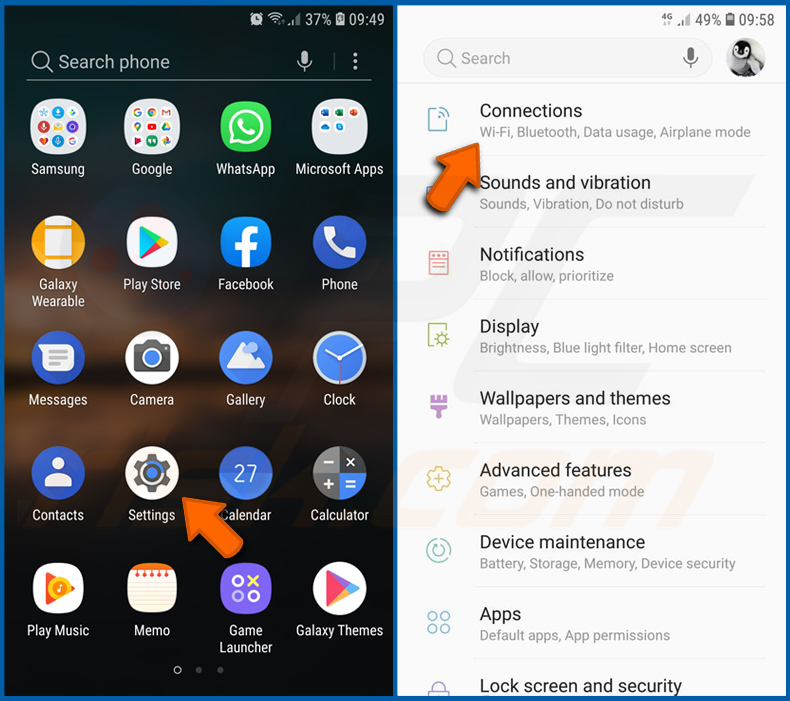

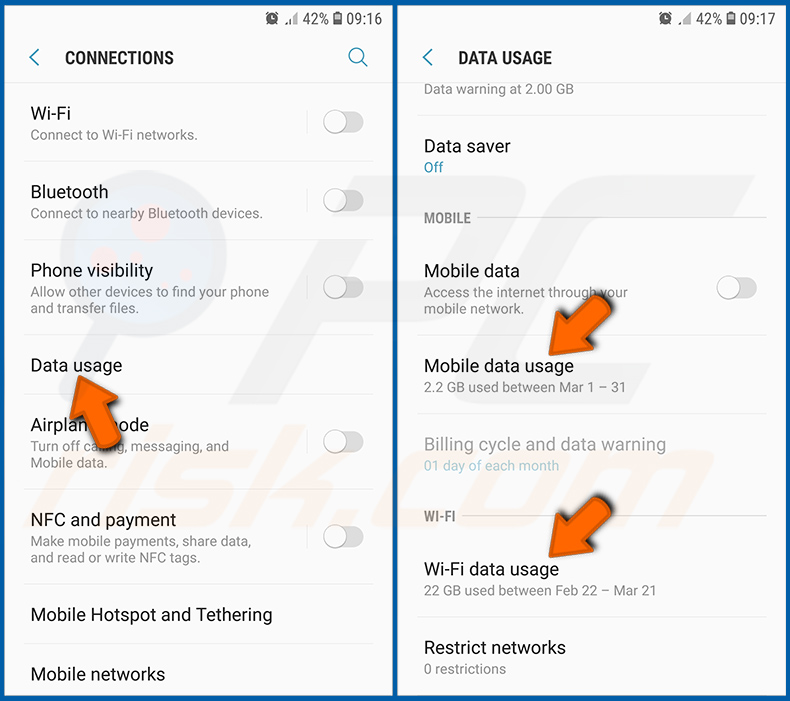

Vérifiez l'utilisation des données de diverses applications :

Allez dans "Paramètres", faites défiler vers le bas jusqu'à ce que vous voyiez "Mise à jour du logiciel" et cliquez dessus.

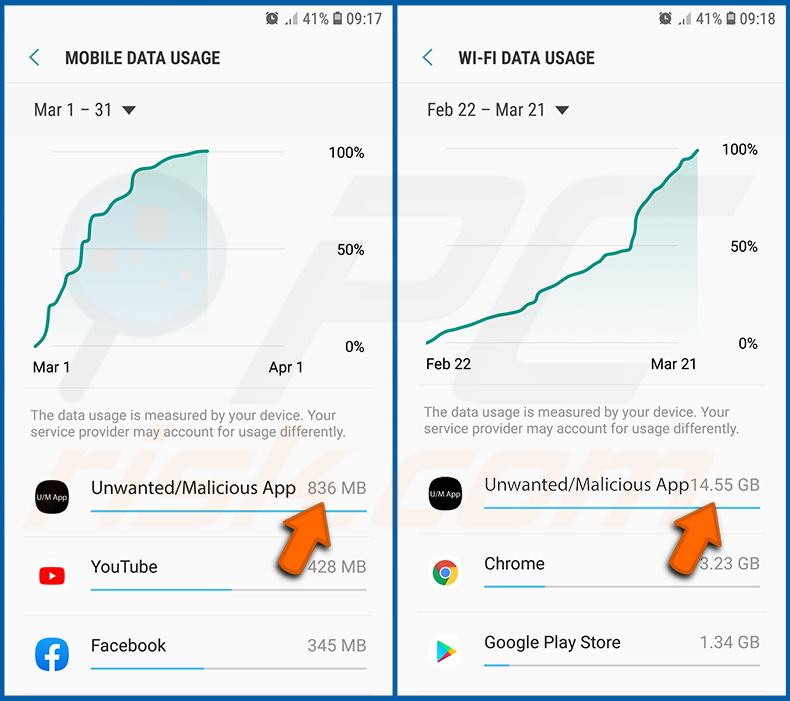

Faites défiler vers le bas jusqu'à ce que vous voyiez "Utilisation des données" et sélectionnez cette option. Comme pour la batterie, les applications légitimes/authentiques sont conçues pour minimiser autant que possible l'utilisation des données. Cela signifie qu'une utilisation massive des données peut indiquer la présence d'une application malveillante. Notez que certaines applications malveillantes peuvent être conçues pour fonctionner uniquement lorsque l'appareil est connecté au réseau sans fil. Pour cette raison, vous devez vérifier à la fois l'utilisation des données mobiles et Wi-Fi.

Si vous trouvez une application qui consomme beaucoup de données alors que vous ne l'utilisez jamais, alors nous vous conseillons vivement de la désinstaller au plus vite.

[Retour à la Table des Matières]

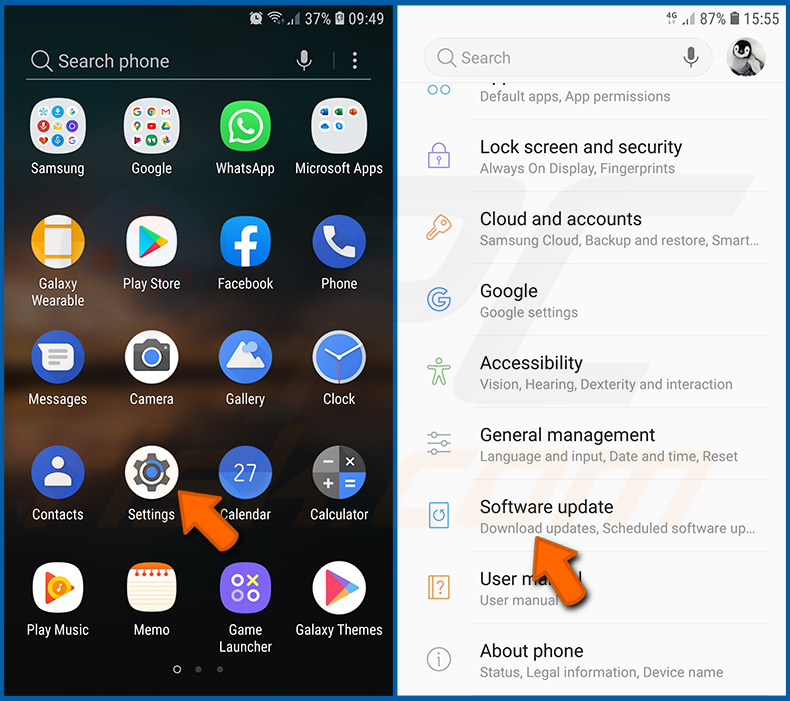

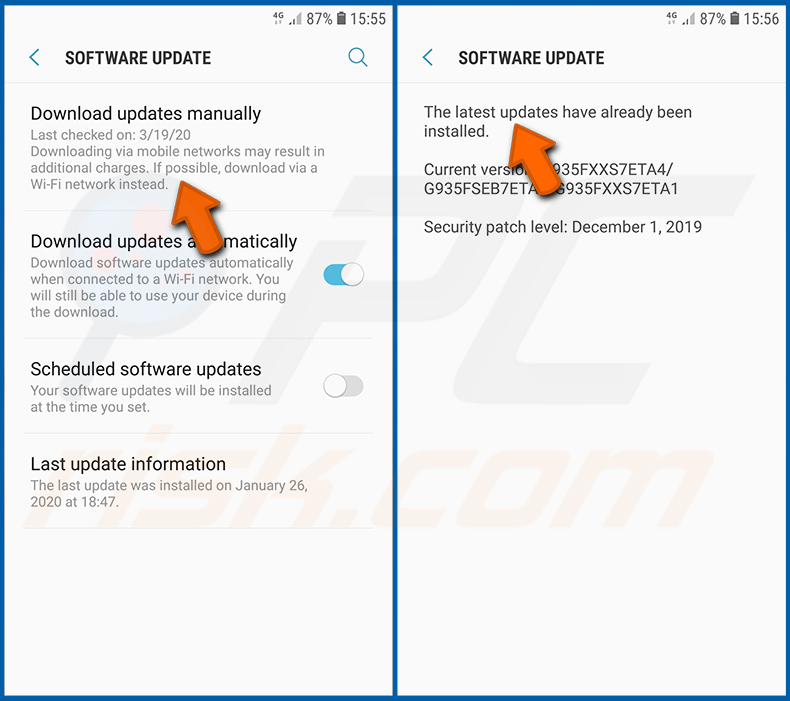

Installez les dernières mises à jour logicielles :

Maintenir le logiciel à jour est une bonne pratique en matière de sécurité de l'appareil. Les fabricants d'appareils publient continuellement divers correctifs de sécurité et mises à jour Android afin de corriger les erreurs et les bogues qui peuvent être abusés par les cybercriminels. Un système obsolète est beaucoup plus vulnérable, c'est pourquoi vous devez toujours vous assurer que le logiciel de votre appareil est à jour.

Allez dans "Paramètres", faites défiler vers le bas jusqu'à ce que vous voyiez "Mise à jour du logiciel" et cliquez dessus.

Cliquez sur "Télécharger les mises à jour manuellement" et vérifiez si des mises à jour sont disponibles. Si c'est le cas, installez-les immédiatement. Nous vous recommandons également d'activer l'option "Télécharger les mises à jour automatiquement" - cela permettra au système de vous avertir lorsqu'une mise à jour est publiée et/ou de l'installer automatiquement.

[Retour à la Table des Matières]

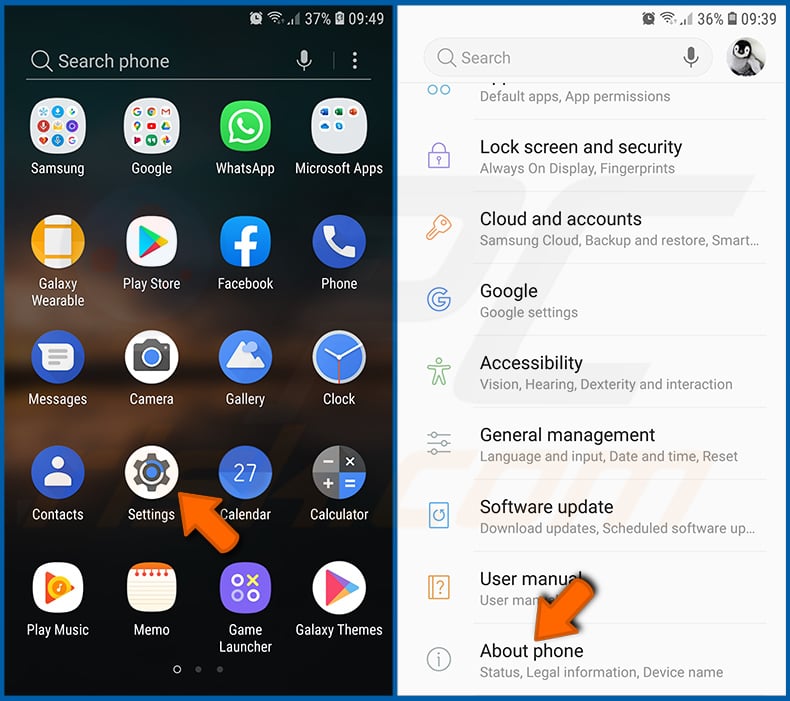

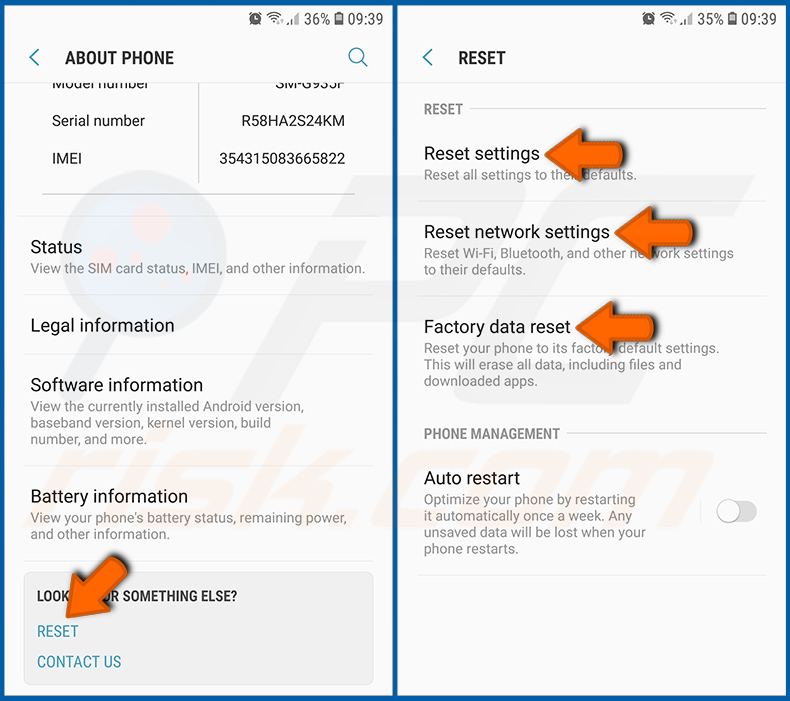

Réinitialisez le système à son état par défaut :

Effectuer une "réinitialisation d'usine" est un bon moyen de supprimer toutes les applications indésirables, de restaurer les paramètres par défaut du système et de nettoyer l'appareil en général. Cependant, vous devez garder à l'esprit que toutes les données de l'appareil seront supprimées, y compris les photos, les fichiers vidéo/audio, les numéros de téléphone (stockés dans l'appareil, pas la carte SIM), les messages SMS, etc. En d'autres termes, l'appareil sera restauré à son état initial.

Vous pouvez également restaurer les paramètres système de base et/ou simplement les paramètres réseau.

Allez dans "Paramètres", faites défiler jusqu'à ce que vous voyiez "À propos du téléphone" et cliquez dessus.

Faites défiler vers le bas jusqu'à ce que vous voyiez "Réinitialiser" et cliquez dessus. Choisissez maintenant l'action que vous souhaitez effectuer :

"Réinitialiser les paramètres" - restaurer tous les paramètres système par défaut ;

"Réinitialiser les paramètres réseau" - restaurer tous les paramètres liés au réseau par défaut ;

"Réinitialisation des données d'usine" - réinitialisez l'ensemble du système et supprimez complètement toutes les données stockées ;

[Retour à la Table des Matières]

Désactivez les applications disposant de privilèges d'administrateur :

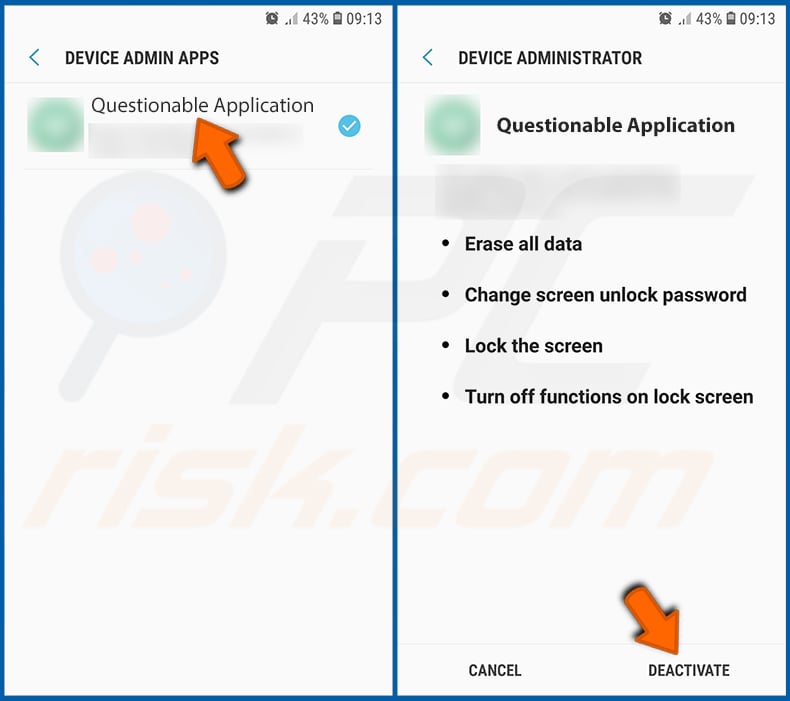

Si une application malveillante obtient des privilèges de niveau administrateur, elle peut sérieusement endommager le système. Pour garder l'appareil aussi sûr que possible, vous devez toujours vérifier quelles applications ont de tels privilèges et désactiver celles qui ne le devraient pas.

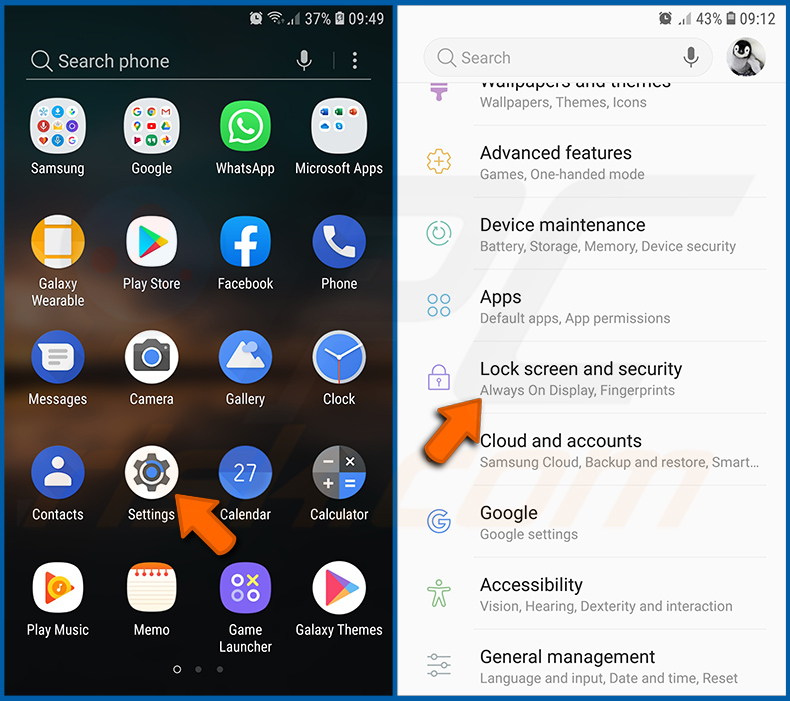

Allez dans "Paramètres", faites défiler vers le bas jusqu'à ce que vous voyiez "Écran de verrouillage et sécurité" et cliquez dessus.

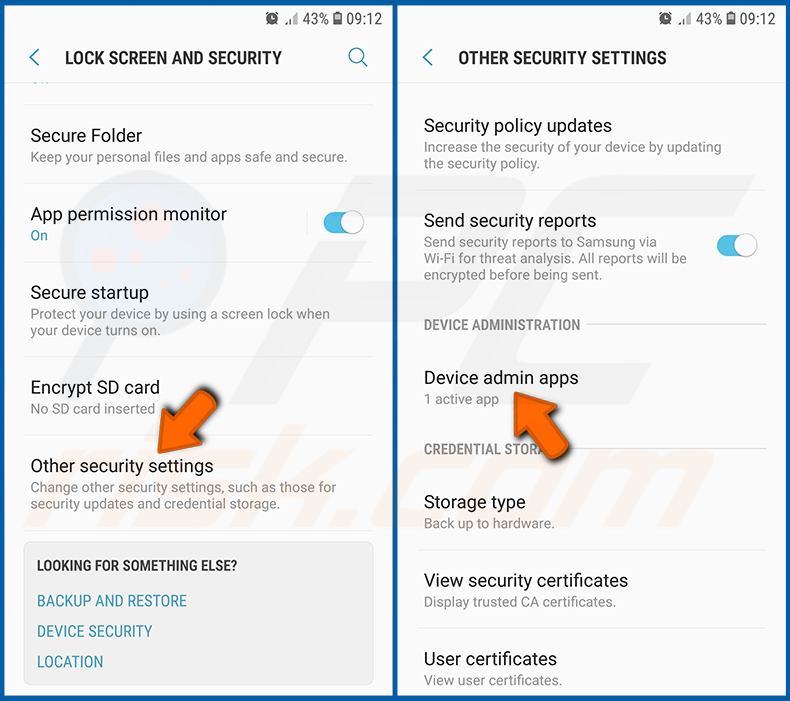

Faites défiler vers le bas jusqu'à ce que vous voyiez "Autres paramètres de sécurité", cliquez dessus, puis cliquez sur "Applications d'administration de l'appareil".

Identifiez les applications qui ne doivent pas avoir de privilèges d'administrateur, cliquez dessus, puis cliquez sur "DÉSACTIVER".

Foire Aux Questions (FAQ)

Quels sont les principaux problèmes que les maliciels peuvent causer ?

Dans la plupart des cas, les victimes d'attaques de maliciels perdent de l'argent et (ou) des fichiers, deviennent victimes d'usurpation d'identité, perdent des comptes personnels en ligne (par exemple, réseaux sociaux, courriel, jeux et autres comptes), etc.

Quel est le but de Vultur RAT ?

Vultur est un cheval de Troie d'administration à distance qui vole les informations utilisées pour accéder (se connecter) aux comptes bancaires en ligne et aux portefeuilles de crypto-monnaie. Il peut enregistrer l'écran et enregistrer les frappes au clavier.

Comment le maliciel Vultur a-t-il infiltré mon appareil ?

On sait que Vultur a été distribué via de fausses applications de fitness et d'authentification (trojanisées) sur le Google Play Store. Dans d'autres cas, les acteurs de la menace utilisent des magasins tiers, des pages non officielles, des SMS, des courriels et des canaux similaires pour distribuer des maliciels mobiles.

Combo Cleaner me protégera-t-il des maliciels ?

Oui, Combo Cleaner inclut un scanner antivirus capable de détecter presque tous les maliciels connus. Il est important de mentionner que les maliciels haut de gamme se cachent généralement profondément dans le système. Par conséquent, les ordinateurs infectés par des maliciels de ce type doivent être entièrement analysés (à l'aide d'une option d'analyse complète).

Partager:

Tomas Meskauskas

Chercheur expert en sécurité, analyste professionnel en logiciels malveillants

Je suis passionné par la sécurité informatique et la technologie. J'ai une expérience de plus de 10 ans dans diverses entreprises liées à la résolution de problèmes techniques informatiques et à la sécurité Internet. Je travaille comme auteur et éditeur pour PCrisk depuis 2010. Suivez-moi sur Twitter et LinkedIn pour rester informé des dernières menaces de sécurité en ligne.

Le portail de sécurité PCrisk est proposé par la société RCS LT.

Des chercheurs en sécurité ont uni leurs forces pour sensibiliser les utilisateurs d'ordinateurs aux dernières menaces en matière de sécurité en ligne. Plus d'informations sur la société RCS LT.

Nos guides de suppression des logiciels malveillants sont gratuits. Cependant, si vous souhaitez nous soutenir, vous pouvez nous envoyer un don.

Faire un donLe portail de sécurité PCrisk est proposé par la société RCS LT.

Des chercheurs en sécurité ont uni leurs forces pour sensibiliser les utilisateurs d'ordinateurs aux dernières menaces en matière de sécurité en ligne. Plus d'informations sur la société RCS LT.

Nos guides de suppression des logiciels malveillants sont gratuits. Cependant, si vous souhaitez nous soutenir, vous pouvez nous envoyer un don.

Faire un don

▼ Montrer la discussion