Courriel d'Arnaque My Trojan Captured All Your Private Information

L'hameçonnage/arnaqueÉgalement connu sous le nom de: SPAM My Trojan Captured All Your Private Information

Obtenez une analyse gratuite et vérifiez si votre ordinateur est infecté.

SUPPRIMEZ-LES MAINTENANTPour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk.

Qu'est-ce que le courriel frauduleux "My Trojan Captured All Your Private Information" ?

"My Trojan Captured All Your Private Information" n'est qu'une des nombreuses campagnes de spam souvent utilisées pour faire chanter les gens et les inciter à transférer de l'argent aux cybercriminels. Dans la plupart des cas, ces criminels envoient des courriels indiquant que l'ordinateur des utilisateurs a été piraté, infecté, etc.

Dans ce cas particulier, ils envoient un message à chaque utilisateur affirmant qu'un outil d'accès à distance a été installé, qui a capturé une vidéo embarrassante. Si les demandes de rançon ne sont pas satisfaites, les cybercriminels menacent d'envoyer la vidéo à d'autres personnes (via les contacts de l'utilisateur). Si vous avez reçu ce courriel, ne vous inquiétez pas, il s'agit simplement d'une arnaque.

Des centaines voire des milliers de personnes reçoivent ces courriels. De nombreux cybercriminels envoient ce type de courriels et déclarent avoir enregistré une vidéo humiliante du destinataire. Les cybercriminels affirment qu'ils ont installé un cheval de Troie sur l'ordinateur - soi-disant lorsque l'utilisateur a visité un site Web pornographique.

Ils déclarent également avoir capturé des informations privées (y compris la liste de contacts). Une ligne du message indique que si une rançon de 600 euros (en Bitcoins) est payée, ils effaceront la vidéo. Sinon, la vidéo sera envoyée à tout le monde dans la liste de contacts.

Selon ce spam, les utilisateurs ont 30 heures pour effectuer une transaction, cependant, si plus de temps est nécessaire, ils doivent ouvrir la calculatrice et appuyer trois fois sur "+". De cette façon, les cybercriminels tentent de tromper les utilisateurs en leur faisant croire qu'ils peuvent surveiller leur activité informatique.

En fait, il n'y a pas de "vidéo humiliante", de cheval de Troie ou de logiciel de contrôle d'accès à distance installé sur le système. Il s'agit d'une arnaque et vous devez ignorer ces courriels si vous les recevez. N'envoyez certainement pas d'argent à ces criminels. Votre ordinateur/vos informations personnelles sont en sécurité et il n'y a rien à craindre.

| Nom | Escroquerie par courriel My Trojan Captured All Your Private Information |

| Type de menace | Hameçonnage, arnaque, ingénierie sociale, fraude |

| Symptômes | Achats en ligne non autorisés, modification des mots de passe des comptes en ligne, usurpation d'identité, accès illégal à son ordinateur. |

| Modes de diffusion | Courriels trompeurs, publicités pop-up en ligne frauduleuses, techniques d'empoisonnement des moteurs de recherche, domaines mal orthographiés. |

| Dommage | Perte d'informations privées sensibles, perte monétaire, vol d'identité. |

|

Suppression des maliciels (Windows) |

Pour éliminer d'éventuelles infections par des maliciels, analysez votre ordinateur avec un logiciel antivirus légitime. Nos chercheurs en sécurité recommandent d'utiliser Combo Cleaner. Téléchargez Combo CleanerUn scanner gratuit vérifie si votre ordinateur est infecté. Pour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk. |

Il existe de nombreux exemples de campagnes de spam similaires, notamment Hacker Who Cracked Your Email And Device, Remote Control Desktop With A Key Logger et We Have Installed One RAT Software. Les expéditeurs de ces courriels sont des escrocs (cybercriminels) et partagent un objectif identique : menacer les gens et faire des demandes de rançon.

Certaines campagnes de spam ne font aucune exigence, mais tentent d'inciter les utilisateurs à ouvrir des pièces jointes malveillantes. Celles-ci se présentent sous forme de factures, bons, etc. sous forme de documents .doc ou .xls (Microsoft Office). Si vous recevez l'un de ces courriels, n'ouvrez pas la pièce jointe, car cela permettrait la prolifération de virus à haut risque (tels que TrickBot, Adwind, FormBook, etc.).

Ceux-ci sont conçus pour recueillir des informations bancaires, des mots de passe, des identifiants et d'autres données sensibles. Il est également possible que certains ouvrent des "portes dérobées" susceptibles de provoquer encore plus d'infections (telles que des infections virales de type rançongiciel). L'infection du système par l'un de ces virus peut entraîner de graves problèmes de confidentialité/sécurité de navigation, ou une perte financière et de données.

Nous recevons beaucoup de commentaires d'utilisateurs inquiets à propos de ce courriel frauduleux. Voici la question la plus populaire que nous recevons :

Q : Bonjour l'équipe de pcrisk.com, j'ai reçu un courriel indiquant que mon ordinateur a été piraté et ils ont une vidéo de moi. Maintenant, ils demandent une rançon en Bitcoins. Je pense que cela doit être vrai car ils ont indiqué mon vrai nom et mon mot de passe dans le courriel. Que devrais-je faire?

R : Ne vous inquiétez pas pour ce courriel. Ni les pirates ni les cybercriminels n'ont infiltré/piraté votre ordinateur et il n'y a aucune vidéo de vous en train de regarder de la pornographie. Ignorez simplement le message et n'envoyez aucun bitcoin. Votre adresse courriel, votre nom et votre mot de passe ont probablement été volés sur un site Web compromis tel que Yahoo (ces violations de sites Web sont courantes). Si vous êtes inquiet, vous pouvez vérifier si vos comptes ont été compromis en visitant le site Web haveibeenpwned.

Comment les campagnes de spam infectent-elles les ordinateurs ?

De nombreuses campagnes de spam font proliférer des pièces jointes malveillantes sous la forme de documents Microsoft Office. Une fois ouverts, ils demandent aux utilisateurs d'activer les macro-commandes, qui permettent ensuite aux pièces jointes d'exécuter certaines commandes qui téléchargent et installent des logiciels malveillants.

Notez que la plupart de ces pièces jointes peuvent endommager les ordinateurs (ou les utilisateurs) uniquement si elles sont ouvertes à l'aide de programmes Microsoft Office (Word, Excel ou autre). Par conséquent, si la pièce jointe est ouverte à l'aide d'un autre programme (également capable de lire le format du fichier), le logiciel malveillant ne sera ni téléchargé ni installé. Ces campagnes de spam ciblent uniquement les utilisateurs du système d'exploitation Windows et les utilisateurs d'autres systèmes sont généralement en sécurité.

Comment éviter l'installation de maliciels ?

Téléchargez, installez/mettez à jour un logiciel et ouvrez les pièces jointes avec précaution. N'ouvrez pas les pièces jointes sans les avoir soigneusement étudiées au préalable. N'ouvrez pas les pièces jointes envoyées par des expéditeurs inconnus ou suspects, ou si les pièces jointes semblent non pertinentes.

Gardez à l'esprit qu'il existe de nombreuses applications malveillantes disponibles, et celles-ci sont souvent distribuées via de fausses mises à jour de logiciels ou via une méthode de marketing décevante appelée "bundling" ou "regroupement". Il est important de maintenir un logiciel à jour, mais encore plus important d'utiliser les fonctions ou outils mis en œuvre fournis par le développeur officiel uniquement.

Soyez prudent lorsque vous téléchargez ou installez des logiciels, en particulier des produits gratuits. Les développeurs utilisent souvent la méthode de "regroupement" pour inciter les utilisateurs à installer (ou télécharger) des applications potentiellement indésirables (PUA). Ils y parviennent souvent en les masquant dans les paramètres "Personnalisé", "Avancé" et autres paramètres/options similaires.

Notez que seuls Microsoft Office 2010 et les versions ultérieures disposent d'un mode "Vue protégée" qui empêche les fichiers téléchargés (tels que les pièces jointes mentionnées ci-dessus) de télécharger des logiciels malveillants. Par conséquent, n'utilisez pas d'anciennes versions, car cela pourrait entraîner diverses infections informatiques.

Si vous avez déjà ouvert des pièces jointes malveillantes, nous vous recommandons d'exécuter une analyse avec Combo Cleaner Antivirus pour Windows pour éliminer automatiquement les maliciels infiltrés.

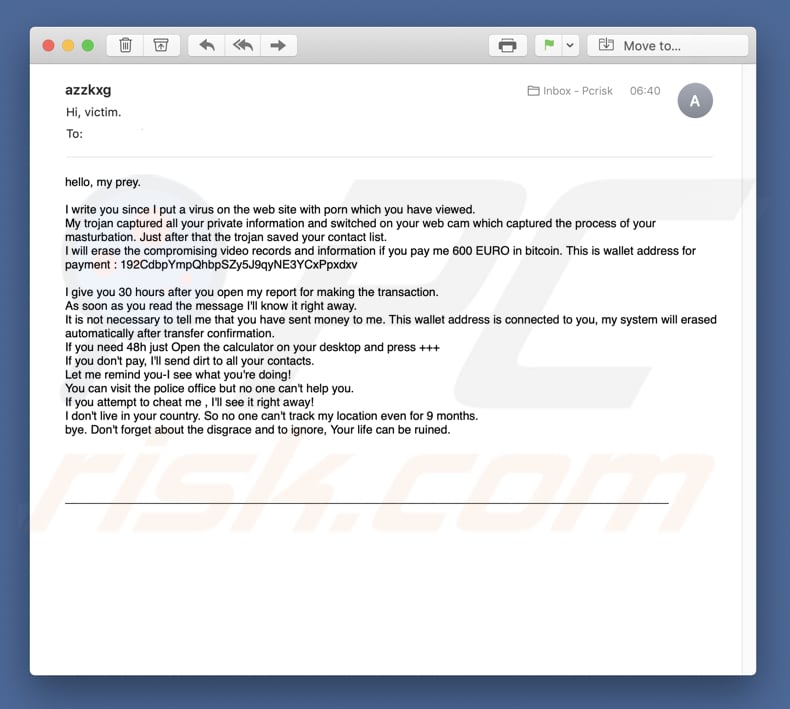

Texte présenté dans le message électronique frauduleux "My Trojan Captured All Your Private Information" :

Subject: Hi, victim

hello, my prey.

I write you since I put a virus on the web site with porn which you have viewed.

My trojan captured all your private information and switched on your web cam which captured the process of your masturbation. Just after that the trojan saved your contact list.

I will erase the compromising video records and information if you pay me 600 EURO in bitcoin. This is wallet address for payment : 192CdbpYmpQhbpSZy5J9qyNE3YCxPpxdxv

I give you 30 hours after you open my report for making the transaction.

As soon as you read the message I'll know it right away.

It is not necessary to tell me that you have sent money to me. This wallet address is connected to you, my system will erased automatically after transfer confirmation.

If you need 48h just Open the calculator on your desktop and press +++

If you don't pay, I'll send dirt to all your contacts.

Let me remind you-I see what you're doing!

You can visit the police office but no one can't help you.

If you attempt to cheat me , I'll see it right away!

I don't live in your country. So no one can't track my location even for 9 months.

bye. Don't forget about the disgrace and to ignore, Your life can be ruined.

Suppression automatique et instantanée des maliciels :

La suppression manuelle des menaces peut être un processus long et compliqué qui nécessite des compétences informatiques avancées. Combo Cleaner est un outil professionnel de suppression automatique des maliciels qui est recommandé pour se débarrasser de ces derniers. Téléchargez-le en cliquant sur le bouton ci-dessous :

TÉLÉCHARGEZ Combo CleanerEn téléchargeant n'importe quel logiciel listé sur ce site web vous acceptez notre Politique de Confidentialité et nos Conditions d’Utilisation. Pour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk.

Menu rapide :

- Qu'est-ce que SPAM My Trojan Captured All Your Private Information ?

- Types de courriels malveillants.

- Comment repérer un courriel malveillant ?

- Que faire si vous tombez dans le piège d'une arnaque par courriel ?

Types de courriels malveillants :

![]() Les courriels d'hameçonnage

Les courriels d'hameçonnage

Le plus souvent, les cybercriminels utilisent des courriels trompeurs pour inciter les internautes à divulguer leurs informations confidentielles sensibles, par exemple, les informations de connexion à divers services en ligne, comptes de messagerie ou informations bancaires en ligne.

De telles attaques sont appelées hameçonnage. Dans une attaque par hameçonnage, les cybercriminels envoient généralement un courriel d'un service populaire avec un logo (par exemple, Microsoft, DHL, Amazon, Netflix), créent une urgence (mauvaise adresse de livraison, mot de passe expiré, etc.) et placent un lien qu'ils espèrent que leurs victimes potentielles cliqueront.

Après avoir cliqué sur le lien présenté dans ce message électronique, les victimes sont redirigées vers un faux site Web qui semble identique ou extrêmement similaire à l'original. Les victimes sont ensuite invitées à saisir leur mot de passe, les détails de leur carte de crédit ou d'autres informations qui seront volées par les cybercriminels.

![]() Les courriels contenant des pièces jointes malveillantes

Les courriels contenant des pièces jointes malveillantes

Un autre vecteur d'attaque populaire est le courrier indésirable contenant des pièces jointes malveillantes qui infectent les ordinateurs des utilisateurs avec des maliciels. Les pièces jointes malveillantes contiennent généralement des chevaux de Troie capables de voler des mots de passe, des informations bancaires et d'autres informations sensibles.

Dans de telles attaques, l'objectif principal des cybercriminels est d'amener leurs victimes potentielles à ouvrir une pièce jointe infectée. Pour atteindre cet objectif, les messages électroniques parlent généralement de factures, de télécopies ou de messages vocaux récemment reçus.

Si une victime potentielle tombe dans le piège et ouvre la pièce jointe, ses ordinateurs sont infectés et les cybercriminels peuvent collecter de nombreuses informations sensibles.

Bien qu'il s'agisse d'une méthode plus compliquée pour voler des informations personnelles (les filtres anti-spam et les programmes antivirus détectent généralement de telles tentatives), en cas de succès, les cybercriminels peuvent obtenir un éventail de données beaucoup plus large et peuvent collecter des informations pendant une longue période.

![]() Les courriels de sextorsion

Les courriels de sextorsion

Il s'agit d'un type d'hameçonnage. Dans ce cas, les utilisateurs reçoivent un courriel affirmant qu'un cybercriminel pourrait accéder à la webcam de la victime potentielle et disposer d'un enregistrement vidéo de sa masturbation.

Pour se débarrasser de la vidéo, les victimes sont invitées à payer une rançon (généralement en utilisant Bitcoin ou une autre crypto-monnaie). Néanmoins, toutes ces affirmations sont fausses - les utilisateurs qui reçoivent de tels courriels doivent les ignorer et les supprimer.

Comment repérer un courriel malveillant ?

Alors que les cybercriminels essaient de faire en sorte que leurs courriels leurres aient l'air dignes de confiance, voici quelques éléments que vous devez rechercher lorsque vous essayez de repérer un courriel d'hameçonnage :

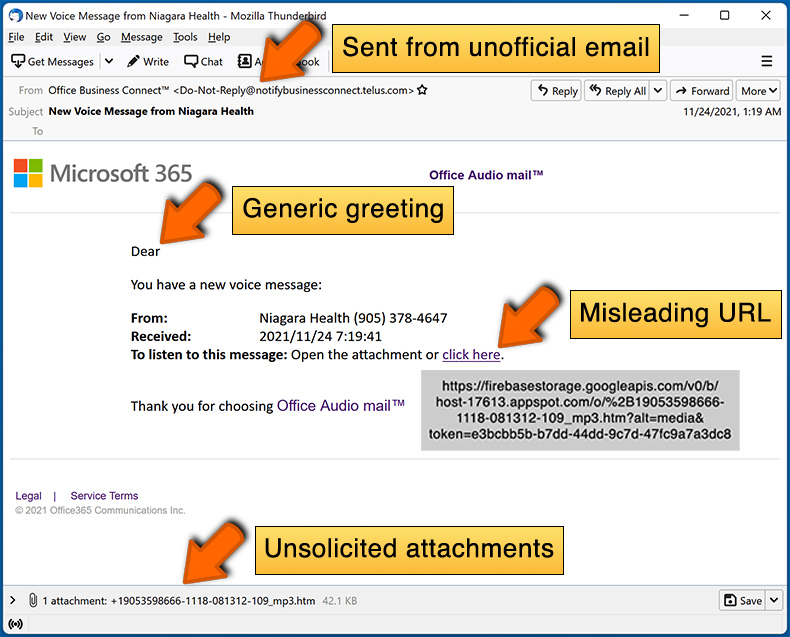

- Vérifiez l'adresse courriel de l'expéditeur ("de") : passez votre souris sur l'adresse "de" et vérifiez si elle est légitime. Par exemple, si vous avez reçu un courriel de Microsoft, assurez-vous de vérifier si l'adresse courriel est @microsoft.com et non quelque chose de suspect comme @m1crosoft.com, @microsfot.com, @account-security-noreply.com, etc.

- Vérifiez les salutations génériques : si le message d'accueil dans le courriel est "Cher utilisateur", "Cher @yourcourriel.com", "Cher client", cela devrait susciter la méfiance. Le plus souvent, les entreprises vous appellent par votre nom. L'absence de ces informations pourrait signaler une tentative d'hameçonnage.

- Vérifiez les liens dans le courriel : passez votre souris sur le lien présenté dans le courriel, si le lien qui apparaît vous semble suspect, ne cliquez pas dessus. Par exemple, si vous avez reçu un courriel de Microsoft et que le lien dans le courriel indique qu'il redirige vers firebasestorage.googleapis.com/v0... vous ne devriez pas lui faire confiance. Il est préférable de ne cliquer sur aucun lien dans les courriels, mais de visiter le site Web de l'entreprise qui vous a envoyé le courriel en premier lieu.

- Ne vous fiez pas aveuglément aux pièces jointes dans les courriels : le plus souvent, les entreprises légitimes vous demanderont de vous connecter à leur site Web et d'afficher tous les documents qui s'y trouvent ; si vous avez reçu un courriel avec une pièce jointe, c'est une bonne idée de l'analyser avec une application antivirus. Les pièces jointes infectées sont un vecteur d'attaque couramment utilisé par les cybercriminels.

Pour minimiser le risque d'ouvrir des courriels d'hameçonnage et malveillants, nous vous recommandons d'utiliser Combo Cleaner Antivirus pour Windows.

Exemple de courrier indésirable :

Que faire si vous tombez dans le piège d'une arnaque par courriel ?

- Si vous avez cliqué sur un lien dans un courriel d'hameçonnage et entré votre mot de passe, assurez-vous de changer votre mot de passe dès que possible. Habituellement, les cybercriminels collectent les informations d'identification volées, puis les vendent à d'autres groupes qui les utilisent à des fins malveillantes. Si vous modifiez votre mot de passe à temps, il est possible que les criminels n'aient pas le temps de faire des dégâts.

- Si vous avez entré vos informations de carte de crédit, contactez votre banque dès que possible et expliquez la situation. Il y a de fortes chances que vous deviez annuler votre carte de crédit compromise et en obtenir une nouvelle.

- Si vous voyez des signes d'usurpation d'identité, vous devez immédiatement contacter la Federal Trade Commission. Cette institution recueillera des informations sur votre situation et créera un plan de redressement personnel.

- Si vous avez ouvert une pièce jointe malveillante - votre ordinateur est probablement infecté, vous devez l'analyser avec une application antivirus réputée. À cette fin, nous vous recommandons d'utiliser Combo Cleaner Antivirus pour Windows.

- Aidez les autres utilisateurs d'Internet - rapportez les courriels d'hameçonnage à Anti-Phishing Working Group, FBI’s Internet Crime Complaint Center, National Fraud Information Center et U.S. Department of Justice.

Partager:

Tomas Meskauskas

Chercheur expert en sécurité, analyste professionnel en logiciels malveillants

Je suis passionné par la sécurité informatique et la technologie. J'ai une expérience de plus de 10 ans dans diverses entreprises liées à la résolution de problèmes techniques informatiques et à la sécurité Internet. Je travaille comme auteur et éditeur pour PCrisk depuis 2010. Suivez-moi sur Twitter et LinkedIn pour rester informé des dernières menaces de sécurité en ligne.

Le portail de sécurité PCrisk est proposé par la société RCS LT.

Des chercheurs en sécurité ont uni leurs forces pour sensibiliser les utilisateurs d'ordinateurs aux dernières menaces en matière de sécurité en ligne. Plus d'informations sur la société RCS LT.

Nos guides de suppression des logiciels malveillants sont gratuits. Cependant, si vous souhaitez nous soutenir, vous pouvez nous envoyer un don.

Faire un donLe portail de sécurité PCrisk est proposé par la société RCS LT.

Des chercheurs en sécurité ont uni leurs forces pour sensibiliser les utilisateurs d'ordinateurs aux dernières menaces en matière de sécurité en ligne. Plus d'informations sur la société RCS LT.

Nos guides de suppression des logiciels malveillants sont gratuits. Cependant, si vous souhaitez nous soutenir, vous pouvez nous envoyer un don.

Faire un don

▼ Montrer la discussion