Courriel Arnaque We Have Installed One RAT Software

L'hameçonnage/arnaqueÉgalement connu sous le nom de: Infection possible de logiciels malveillants

Obtenez une analyse gratuite et vérifiez si votre ordinateur est infecté.

SUPPRIMEZ-LES MAINTENANTPour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk.

Guide de suppression de "We Have Installed One RAT Software"

Qu'est-ce que "We Have Installed One RAT Software" ?

"We Have Installed One RAT Software" est catégorisé comme une campagne de spam par courriel qui est utilisée pour faire chanter les utilisateurs. Les cybercriminels envoient un courriel indiquant que l'ordinateur de l'utilisateur est piraté et/ou infecté par un logiciel malveillant, un outil d'accès à distance (RAT) installé, et qu'il doit payer une rançon ou ils enverront une vidéo honteuse de vous à toutes les personnes que vous connaissez. Cependant, notez que tout ceci n'est qu'une simple escroquerie - de tels courriels sont simplement utilisés pour escroquer les utilisateurs de leur argent.

Comme nous l'avons mentionné dans notre introduction à propos de l'arnaque "We Have Installed One RAT Software", les cybercriminels déclarent que votre ordinateur est piraté et infecté par des logiciels malveillants, et qu'en outre, ils déclarent également que toutes les coordonnées des réseaux sociaux et les adresses courriel ont également été recueillies. Les développeurs de cette escroquerie prétendent que tout cela est arrivé parce que vous avez visité un site Web pornographique et cliqué sur le bouton "Lecture" qui a téléchargé un cheval de Troie sur votre ordinateur. Il est également mentionné qu'il n'y a pas seulement une vidéo de vous vous "masturbant", mais qu'il vous enregistrera aussi chaque fois que vous visionnerez une vidéo porno. Selon les escrocs, vous devez payer 800 $ (en bitcoins) dans les 48 heures suivant la lecture de leur lettre. Sinon, ils partageront la vidéo avec vos collègues et vos amis. Notez qu'il n'y a pas de vidéo de ce genre et que cette arnaque est utilisée pour extorquer des utilisateurs crédules. De plus, il n'y a aucun dommage réel fait à votre ordinateur (il n'est pas piraté ou infecté). Simplement dit, ils envoient le même courriel à un grand nombre d'utilisateurs et s'attendent à ce que quelqu'un se fasse avoir par leur arnaque. Vous devriez certainement ignorer ce courriel (ou tout autre courriel similaire).

| Nom | Infection possible de logiciels malveillants |

| Type de menace | Hameçonnage, escroquerie, ingénierie sociale, fraude |

| Symptômes | Achats en ligne non autorisés, modification des mots de passe des comptes en ligne, vol d'identité, accès illégal à son ordinateur. |

| Méthodes de Distribution | Courriels trompeurs, publicités malhonnêtes en ligne, techniques d'empoisonnement par les moteurs de recherche, fautes d'orthographe dans les noms de domaine. |

| Dommages | Perte d'informations privées sensibles, perte d'argent, vol d'identité. |

| Suppression |

Pour éliminer d'éventuelles infections par des maliciels, analysez votre ordinateur avec un logiciel antivirus légitime. Nos chercheurs en sécurité recommandent d'utiliser Combo Cleaner. Téléchargez Combo CleanerUn scanner gratuit vérifie si votre ordinateur est infecté. Pour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk. |

"We Have Installed One RAT Software" est similaire à beaucoup d'autres campagnes de spam (comme eFax, Important Documents IRS, You Have A Santander Secure, HM Revenue & Customs Outstanding Amount et beaucoup d'autres). Cependant, aucune des escroqueries mentionnées ne donne lieu à aucune demande de rançon. Pourtant, ces autres escroqueries tentent d'amener les utilisateurs à télécharger et à ouvrir diverses pièces jointes de courriel non fiables (factures, bons etc.) qui sont habituellement dans des formats reconnaissables tels que des documents MS Office. Gardez à l'esprit que ces pièces jointes sont malveillantes et ne doivent pas être téléchargées ou ouvertes. Si elles sont ouvertes, elles téléchargent et installent divers virus à haut risque comme TrickBot, Adwind, FormBook et ainsi de suite. De tels virus pourraient causer beaucoup de dommages liés à la confidentialité et à la sécurité lors de la navigation. En outre, ces virus collectent diverses données (telles que les coordonnées bancaires, les identifiants et mots de passe, etc.) Il est possible que de tels virus ouvrent des "portes dérobées" pour d'autres infections comme les virus de type "logiciels de rançon". Le fait d'être infecté par ces virus peut entraîner de graves problèmes de confidentialité, d'importantes pertes financières ou de données et d'autres infections informatiques à haut risque. Si vous avez déjà ouvert des pièces jointes douteuses, vous devriez scanner le système avec Combo Cleaner Antivirus pour Windows pour vous assurer qu'il est sûr et sans virus.

Nous recevons beaucoup de commentaires de la part d'utilisateurs préoccupés par ce courriel frauduleux. Voici la question la plus populaire que nous avons reçu :

- Salut l'équipe de pcrisk.com, j'ai reçu un courriel disant que mon ordinateur a été piraté et ils ont reçu une vidéo de moi, maintenant ils demandent une rançon en bitcoins. Cela doit être vrai parce qu'ils ont inscrit mon vrai nom et mon mot de passe dans le courriel. Que dois-je faire ?

Notre réponse à cette question est : Ne vous inquiétez pas, ni les pirates informatiques ou les cybercriminels n'ont infiltré ou piraté votre ordinateur et il n'y a aucune vidéo de vous regardant de la pornographie. Le plus important est de simplement les ignorer et de ne pas leur envoyer de bitcoins. Si vous vous demandez comment ils ont obtenu votre courriel, votre nom et/ou votre mot de passe, sachez qu'il est très probable que ces informations aient été volées sur un site Web compromis, comme yahoo. Les brèches dans les sites Web sont chose courante. Si nécessaire, vous pouvez vérifier si l'un de vos comptes est compromis en visitant le site de haveibeenpwned.

Comment les campagnes de spam ont-elles infecté mon ordinateur ?

Les campagnes de spam par courriel prolifèrent avec de nombreuses pièces jointes malveillantes. Cependant, dans la plupart des cas, le fichier joint est un document Microsoft Office. Ces pièces jointes infectées MS Office demandent aux utilisateurs d'activer les macro-commandes. Lorsqu'elles sont activées, les pièces jointes exécutent diverses commandes qui téléchargent et installent des logiciels malveillants. Cependant, nous devons mentionner que ces pièces jointes ne sont nuisibles que si elles sont ouvertes dans n'importe quelle application MS Office (Word, Excel ou toute autre application). Si le fichier joint est ouvert à l'aide d'un autre logiciel capable de lire un format particulier, il ne sera pas possible de télécharger un logiciel malveillant. Il est très courant que de tels virus soient développés pour ne fonctionner que sur les systèmes d'exploitation Windows, ce qui signifie que les autres utilisateurs d'OS sont très susceptibles d'être en sécurité.

Comment éviter l'installation de logiciels malveillants ?

Soyez prudent lorsque vous naviguez sur le Web, en particulier lorsque vous téléchargez, mettez à jour ou installez divers logiciels. Prenez toujours le temps d'analyser chaque courriel reçu et les pièces jointes qu'il contient. Si le fichier joint ne semble pas pertinent ou s'il provient d'une adresse électronique suspecte ou non fiable, il ne doit pas être ouvert. N'oubliez pas non plus que les programmes malhonnêtes sont également distribués à l'aide de divers dispositifs de mise à jour falsifiés et/ou d'une méthode de marketing trompeuse appelée "bundling". Le Bundling est une installation furtive d'applications trompeuses au sein d'autres logiciels tiers réguliers. Il est important de garder le logiciel installé à jour, cependant, encore plus important est de le faire en utilisant les fonctions implémentées ou les outils fournis par le développeur officiel seulement. De plus, évitez d'utiliser des outils de téléchargement et d'installation de tiers - leurs développeurs monétisent ces logiciels en les "groupant" (en faisant la promotion) de logiciels malhonnêtes. Télécharger le logiciel en utilisant uniquement des sources officielles et des liens de téléchargement directs. Il est également très important d'avoir une suite légitime d'anti-virus/anti-spyware installée et fonctionnant à tout moment. Les versions ultérieures de Microsoft Office (2010 et supérieures) ouvrent les documents nouvellement téléchargés en mode "Vue protégée". Ce mode est conçu pour empêcher les pièces jointes malveillantes de télécharger des virus. Nous recommandons d'utiliser des versions plus récentes, car l'utilisation d'anciennes versions de la suite MS Office peut s'avérer risquée. Si vous soupçonnez que votre système est infecté, vous devez immédiatement exécuter une analyse avec Combo Cleaner Antivirus pour Windows pour éliminer automatiquement les logiciels malveillants infiltrés.

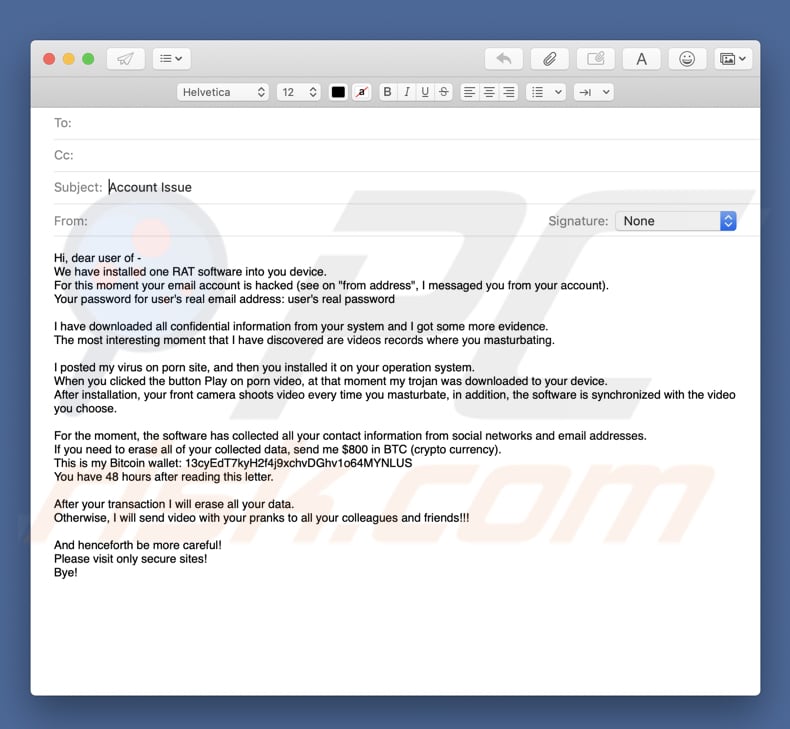

Texte présenté dans la lettre électronique "We Have Installed One RAT Software" :

Subject: Account Issue

Hi, dear user of -

We have installed one RAT software into you device.

For this moment your email account is hacked (see on "from address", I messaged you from your account).

Your password for user's real email address: user's real passwordI have downloaded all confidential information from your system and I got some more evidence.

The most interesting moment that I have discovered are videos records where you masturbating.I posted my virus on porn site, and then you installed it on your operation system.

When you clicked the button Play on porn video, at that moment my trojan was downloaded to your device.

After installation, your front camera shoots video every time you masturbate, in addition, the software is synchronized with the video you choose.For the moment, the software has collected all your contact information from social networks and email addresses.

If you need to erase all of your collected data, send me $800 in BTC (crypto currency).

This is my Bitcoin wallet: 13cyEdT7kyH2f4j9xchvDGhv1o64MYNLUS

You have 48 hours after reading this letter.After your transaction I will erase all your data.

Otherwise, I will send video with your pranks to all your colleagues and friends!!!And henceforth be more careful!

Please visit only secure sites!

Bye!

Suppression automatique et instantanée des maliciels :

La suppression manuelle des menaces peut être un processus long et compliqué qui nécessite des compétences informatiques avancées. Combo Cleaner est un outil professionnel de suppression automatique des maliciels qui est recommandé pour se débarrasser de ces derniers. Téléchargez-le en cliquant sur le bouton ci-dessous :

TÉLÉCHARGEZ Combo CleanerEn téléchargeant n'importe quel logiciel listé sur ce site web vous acceptez notre Politique de Confidentialité et nos Conditions d’Utilisation. Pour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk.

Menu rapide :

- Qu'est-ce que "We Have Installed One RAT Software" ?

- ETAPE 1. Suppression manuelle du logiciel malveillant.

- ETAPE 2. Vérifier si votre ordinateur est propre.

Comment supprimer manuellement les logiciels malveillants ?

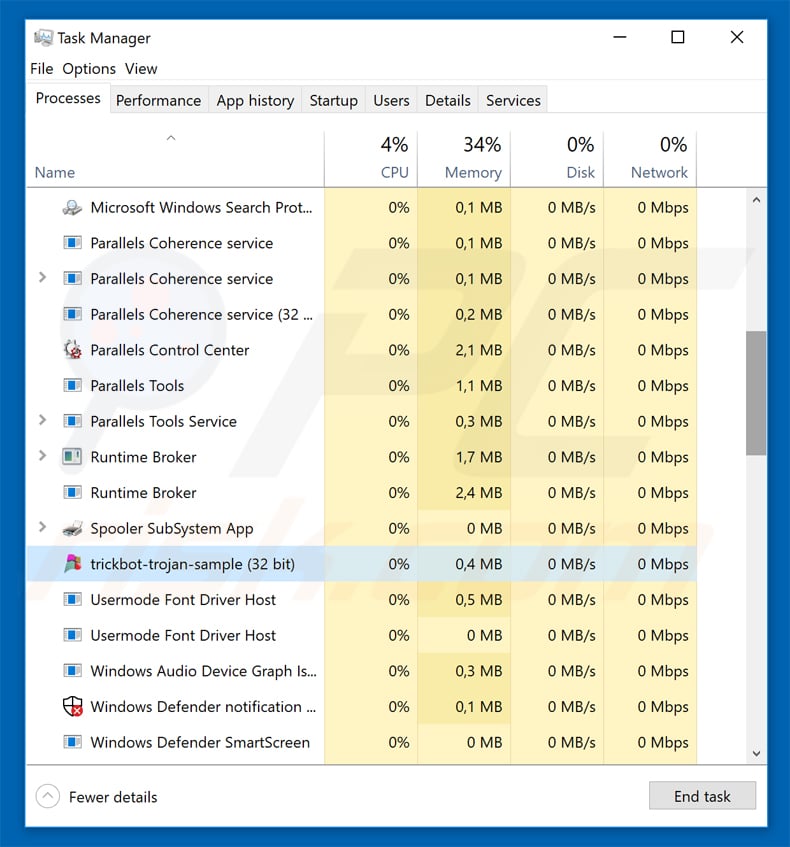

La suppression manuelle des logiciels malveillants est une tâche compliquée, il est généralement préférable de laisser les programmes antivirus ou anti-malware le faire automatiquement. Pour supprimer ce malware, nous vous recommandons d'utiliser Combo Cleaner Antivirus pour Windows. Si vous souhaitez supprimer un malware manuellement, la première étape consiste à identifier le nom du malware que vous essayez de supprimer. Voici un exemple d'un programme suspect exécuté sur l'ordinateur de l'utilisateur :

Si vous avez vérifié la liste des programmes en cours d'exécution sur votre ordinateur, par exemple en utilisant le gestionnaire de tâches et que vous avez identifié un programme qui semble suspect, vous devriez poursuivre ces étapes :

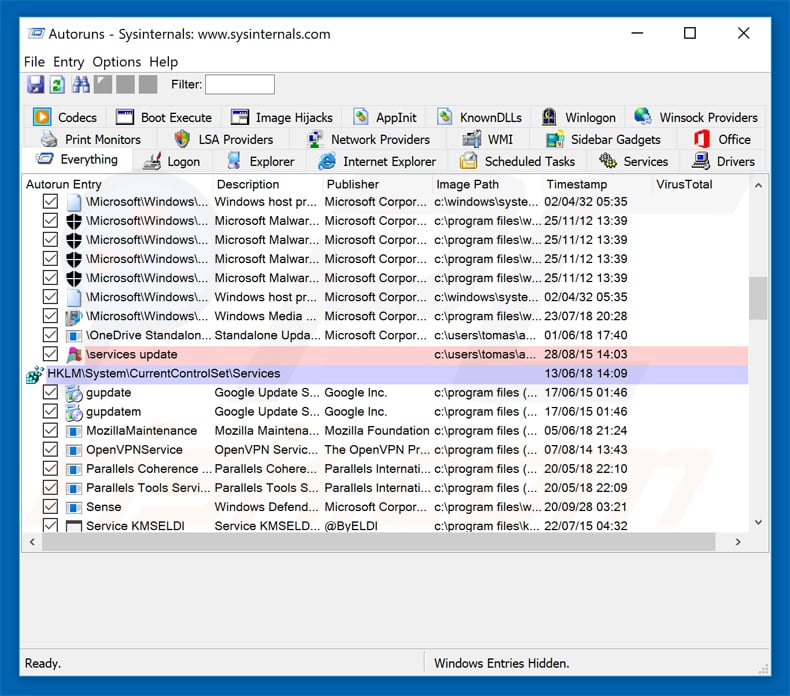

Téléchargez un programme appelé Autoruns. Ce programme affiche les applications de démarrage automatique, l'emplacement du Registre et du système de fichiers :

Téléchargez un programme appelé Autoruns. Ce programme affiche les applications de démarrage automatique, l'emplacement du Registre et du système de fichiers :

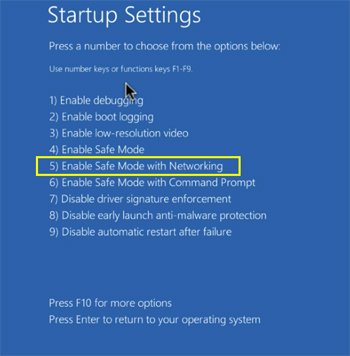

Redémarrez votre ordinateur en mode sans échec :

Redémarrez votre ordinateur en mode sans échec :

Utilisateurs de Windows XP et Windows 7 : Démarrez votre ordinateur en mode sans échec. Cliquez sur Démarrer, cliquez sur Arrêter, cliquez sur Redémarrer, cliquez sur OK. Pendant le processus de démarrage de votre ordinateur, appuyez plusieurs fois sur la touche F8 de votre clavier jusqu'à ce que le menu Options avancées de Windows s'affiche, puis sélectionnez Mode sans échec avec mise en réseau dans la liste.

Vidéo montrant comment démarrer Windows 7 en "Mode sans échec avec mise en réseau" :

Utilisateurs de Windows 8 : Démarrez Windows 8 est en mode sans échec avec mise en réseau - Allez à l'écran de démarrage de Windows 8, tapez Avancé, dans les résultats de la recherche, sélectionnez Paramètres. Cliquez sur Options de démarrage avancées, dans la fenêtre "Paramètres généraux du PC" ouverte, sélectionnez Démarrage avancé. Cliquez sur le bouton "Redémarrer maintenant". Votre ordinateur redémarre dans le menu "Options de démarrage avancées". Cliquez sur le bouton "Dépannage", puis sur le bouton "Options avancées". Dans l'écran des options avancées, cliquez sur "Paramètres de démarrage". Cliquez sur le bouton "Redémarrer". Votre PC redémarrera dans l'écran Paramètres de démarrage. Appuyez sur F5 pour démarrer en mode sans échec avec mise en réseau.

Vidéo montrant comment démarrer Windows 8 en "Mode sans échec avec mise en réseau" :

Utilisateurs Windows 10 : Cliquez sur le logo Windows et sélectionnez l'icône Alimentation. Dans le menu ouvert, cliquez sur "Redémarrer" tout en maintenant le bouton "Shift" enfoncé sur votre clavier. Dans la fenêtre "Choisir une option", cliquez sur "Dépannage", puis sélectionnez "Options avancées". Dans le menu des options avancées, sélectionnez "Paramètres de démarrage" et cliquez sur le bouton "Redémarrer". Dans la fenêtre suivante, cliquez sur le bouton "F5" de votre clavier. Cela redémarrera votre système d'exploitation en mode sans échec avec la mise en réseau.

Vidéo montrant comment démarrer Windows 10 en "Mode sans échec avec mise en réseau" :

Extrayez l'archive téléchargée et exécutez le fichier Autoruns.exe.xtract the downloaded archive and run Autoruns.exe file.

Extrayez l'archive téléchargée et exécutez le fichier Autoruns.exe.xtract the downloaded archive and run Autoruns.exe file.

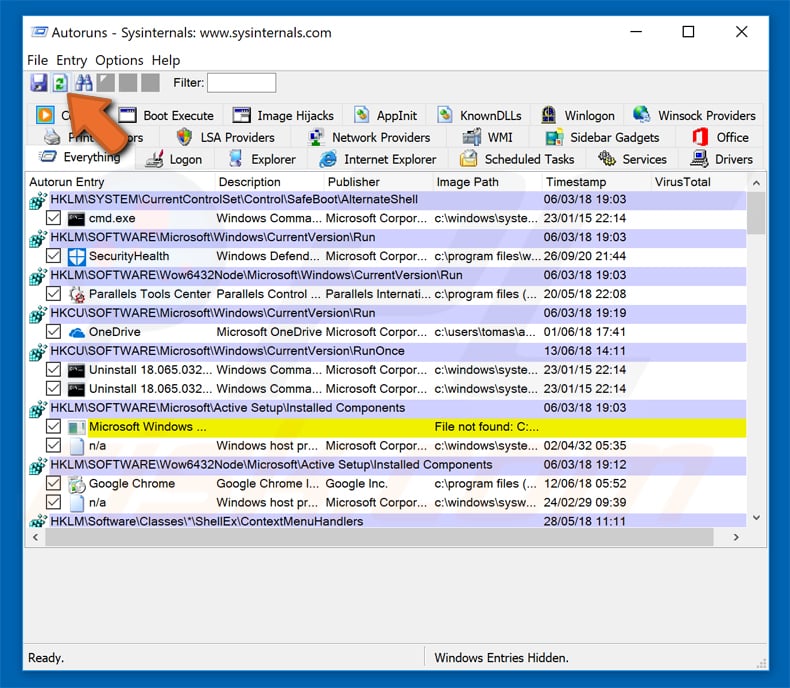

Dans l'application Autoruns, cliquez sur "Options" en haut de l'écran et décochez les options "Masquer les emplacements vides" et "Masquer les entrées Windows". Après cette procédure, cliquez sur l'icône "Actualiser".

Dans l'application Autoruns, cliquez sur "Options" en haut de l'écran et décochez les options "Masquer les emplacements vides" et "Masquer les entrées Windows". Après cette procédure, cliquez sur l'icône "Actualiser".

Vérifiez la liste fournie par l'application Autoruns et localisez le fichier malware que vous souhaitez éliminer.

Vérifiez la liste fournie par l'application Autoruns et localisez le fichier malware que vous souhaitez éliminer.

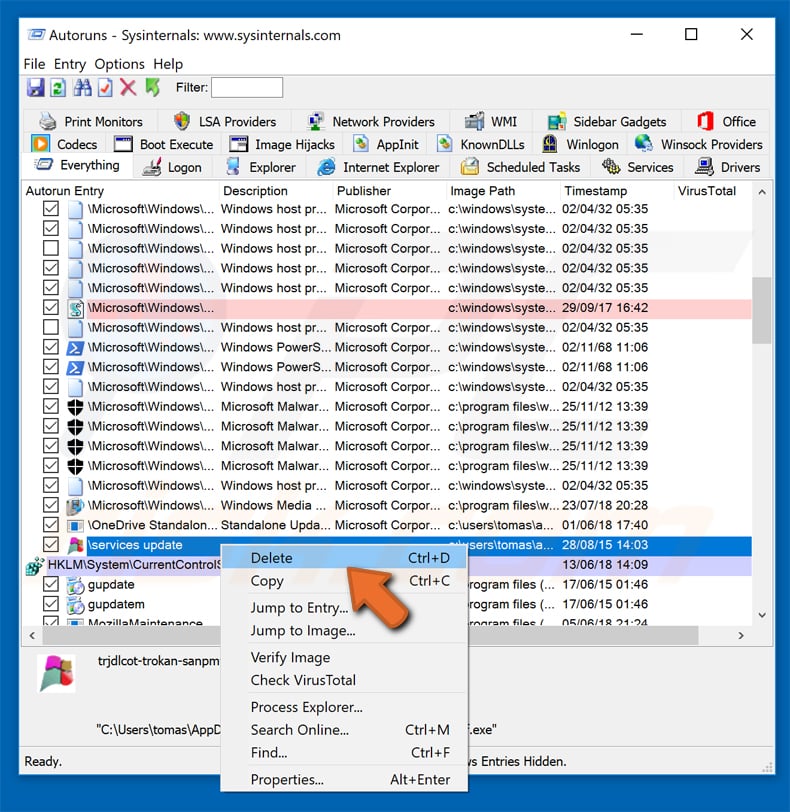

Vous devriez écrire le chemin complet et le nom. Notez que certains logiciels malveillants cachent leurs noms de processus sous des noms de processus Windows légitimes. A ce stade, il est très important d'éviter de supprimer les fichiers système. Après avoir localisé le programme suspect que vous souhaitez supprimer, cliquez avec le bouton droit de la souris sur son nom et choisissez "Supprimer".

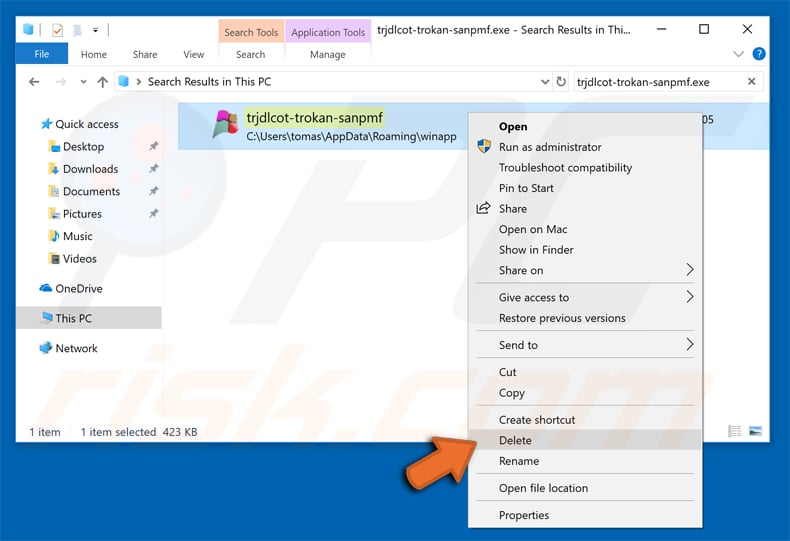

Après avoir supprimé le malware via l'application Autoruns (ceci garantit que le malware ne s'exécutera pas automatiquement au prochain démarrage du système), vous devez rechercher le nom du malware sur votre ordinateur. Assurez-vous d'activer les fichiers et dossiers cachés avant de continuer. Si vous trouvez le fichier du malware, veillez à le supprimer.

Redémarrez votre ordinateur en mode normal. Suivre ces étapes devrait vous aider à supprimer tout logiciel malveillant de votre ordinateur. Notez que la suppression manuelle des menaces nécessite des compétences informatiques avancées, il est recommandé de laisser la suppression des logiciels malveillants aux programmes antivirus et antimalware. Ces étapes peuvent ne pas fonctionner avec les infections malveillantes avancées. Comme toujours, il est préférable d'éviter d'être infecté par des logiciels malveillants qui tentent de les supprimer par la suite. Pour assurer la sécurité de votre ordinateur, assurez-vous d'installer les dernières mises à jour du système d'exploitation et d'utiliser un logiciel antivirus.

Pour être sûr que votre ordinateur est exempt d'infections malveillantes, nous vous recommandons de le scanner avec Combo Cleaner Antivirus pour Windows.

Partager:

Tomas Meskauskas

Chercheur expert en sécurité, analyste professionnel en logiciels malveillants

Je suis passionné par la sécurité informatique et la technologie. J'ai une expérience de plus de 10 ans dans diverses entreprises liées à la résolution de problèmes techniques informatiques et à la sécurité Internet. Je travaille comme auteur et éditeur pour PCrisk depuis 2010. Suivez-moi sur Twitter et LinkedIn pour rester informé des dernières menaces de sécurité en ligne.

Le portail de sécurité PCrisk est proposé par la société RCS LT.

Des chercheurs en sécurité ont uni leurs forces pour sensibiliser les utilisateurs d'ordinateurs aux dernières menaces en matière de sécurité en ligne. Plus d'informations sur la société RCS LT.

Nos guides de suppression des logiciels malveillants sont gratuits. Cependant, si vous souhaitez nous soutenir, vous pouvez nous envoyer un don.

Faire un donLe portail de sécurité PCrisk est proposé par la société RCS LT.

Des chercheurs en sécurité ont uni leurs forces pour sensibiliser les utilisateurs d'ordinateurs aux dernières menaces en matière de sécurité en ligne. Plus d'informations sur la société RCS LT.

Nos guides de suppression des logiciels malveillants sont gratuits. Cependant, si vous souhaitez nous soutenir, vous pouvez nous envoyer un don.

Faire un don

▼ Montrer la discussion