Eviter d'être arnaqué par des sites affichant "Windows_Firewall_Protection_Alert"

L'hameçonnage/arnaqueÉgalement connu sous le nom de: Arnaque au support technique Windows_Firewall_Protection_Alert

Obtenez une analyse gratuite et vérifiez si votre ordinateur est infecté.

SUPPRIMEZ-LES MAINTENANTPour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk.

Qu'est-ce que "Windows_Firewall_Protection_Alert" ?

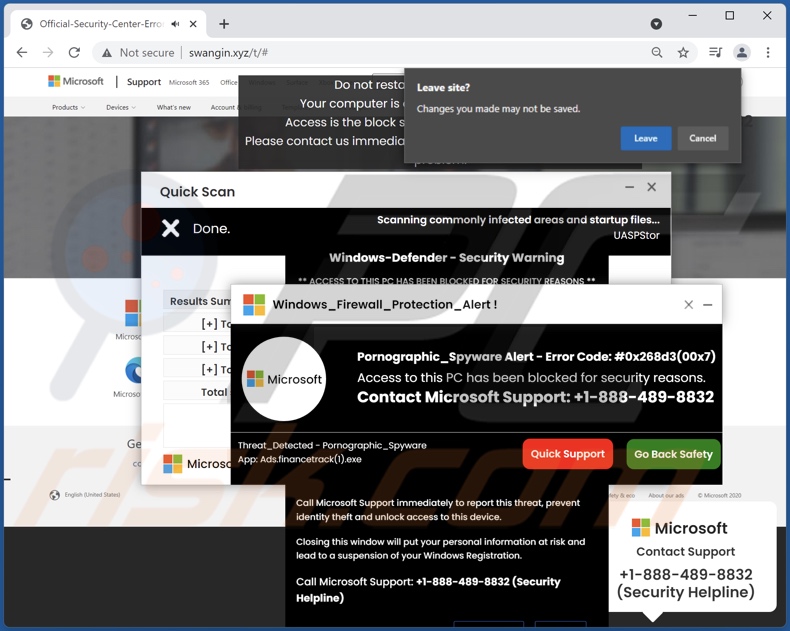

"Windows_Firewall_Protection_Alert" est une arnaque au support technique promue sur divers sites Web malveillants. Elle trompe les utilisateurs en donnant de fausses informations sur les appareils soit disant infectés par des maliciels et les exhorte à contacter le support de Microsoft. Il faut souligner que cette arnaque n'est en aucun cas associée à Microsoft Corporation et que toutes ses affirmations sont fausses.

Les escroqueries sont conçues pour générer des revenus aux dépens des victimes ; les escroqueries au support technique le font de diverses manières - en incorporant principalement des appels à des lignes d'assistance frauduleuses et un accès à distance aux appareils des victimes. De plus, il faut souligner qu'aucun site ne peut détecter les problèmes/menaces présents sur les ordinateurs des visiteurs ; par conséquent, tout ceux qui font de telle affirmations sont des escroqueries.

Présentation de l'arnaque "Windows_Firewall_Protection_Alert"

Lorsqu'un site Web exécutant cette arnaque est consulté, il présente aux visiteurs diverses fenêtres pop-ups. Elles sont déguisés en analyses système et alertes de virus.

Le schéma décrit l'infection malveillante (par exemple, "Pornographic_Spyware Alert", etc.) et répertorie les menaces qu'elle représente. La page d'arrière-plan est déguisée en page d'assistance officielle de Microsoft. Cette arnaque vise à amener les utilisateurs à appeler de fausses lignes d'assistance et à les empêtrer dans une tromperie technologique.

En règle générale, les escrocs au support technique demandent un accès à distance aux appareils de leurs victimes (via un véritable logiciel à distance). Une fois l'accès établi, les cybercriminels peuvent causer une grande variété de problèmes. Par exemple, les escrocs peuvent supprimer des outils antivirus légitimes, installer de faux anti-virus (achetables) , infiltrer des maliciels (cheval de Troie, rançongiciels, etc.), exfiltrer des données privées, etc.

Quelle que soit la façon dont les criminels opèrent une fois la connexion établie, les frais pour leurs "services" sont exorbitants. Sous le couvert de "techniciens Microsoft", les criminels peuvent exiger un paiement pour la suppression de faux maliciels, l'installation/l'activation du produit, l'abonnement, la résiliation du service, etc. De plus, les victimes arnaquées avec succès sont généralement ciblées à plusieurs reprises.

Pour résumer, en faisant confiance au schéma "Windows_Firewall_Protection_Alert", les utilisateurs peuvent être confrontés à de multiples infections du système, à de graves problèmes de confidentialité, à des pertes financières importantes et à l'usurpation d'identité.

| Nom | Arnaque au support technique Windows_Firewall_Protection_Alert |

| Type de menace | Hameçonnage, escroquerie, ingénierie sociale, fraude |

| Fausse réclamation | L'arnaque prétend que les appareils des utilisateurs ont été infectés. |

| Déguisement | L'arnaque est déguisée en alerte de Microsoft. |

| Numéro de téléphone de l'escroc au support technique | +1-888-489-8832 |

| Domaines associés | swangin[.]xyz |

| Noms de détection (swangin[.]xyz) | Combo Cleaner (hameçonnage), Fortinet (hameçonnage), G-Data (programme malveillant), Kaspersky (programme malveillant), liste complète des détections (VirusTotal) |

| Symptômes | Faux messages d'erreur, faux avertissements système, erreurs pop-ups, analyse de l'ordinateur canular. |

| Modes de diffusion | Sites Web compromis, publicités intempestives en ligne malveillantes, applications potentiellement indésirables. |

| Dommages | Perte d'informations privées sensibles, perte monétaire, vol d'identité, infections possibles par des maliciels. |

|

Suppression des maliciels (Windows) |

Pour éliminer d'éventuelles infections par des maliciels, analysez votre ordinateur avec un logiciel antivirus légitime. Nos chercheurs en sécurité recommandent d'utiliser Combo Cleaner. Téléchargez Combo CleanerUn scanner gratuit vérifie si votre ordinateur est infecté. Pour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk. |

Les escroqueries en ligne en général

"Access to this pc has been blocked for security reasons", "Code 0x03A10 (0E10)", "Firewall Spyware Alert", et "Microsoft Security Essentials Alert" sont quelques exemples d'arnaques au support technique.

Internet regorge de contenus trompeurs, voleurs et même malveillants. Il existe des milliers de schémas différents sur le Web. Les modèles d'escroquerie populaires incluent : les avertissements indiquant que l'appareil est infecté, les alertes indiquant qu'un logiciel essentiel est obsolète/manquant, de faux cadeaux et tombolas, etc. En raison de l'ampleur des escroqueries, il est fortement recommandé de faire preuve de prudence lors de la navigation.

Comment les applications potentiellement indésirables se sont-elles installées sur mon ordinateur ?

Les sites frauduleux sont généralement consultés par inadvertance ; la plupart des utilisateurs les consultent via des URL mal saisies ou des redirections causées par des pages Web malveillantes, des publicités intrusives ou des PUA (applications potentiellement indésirables) déjà installées sur leurs appareils.

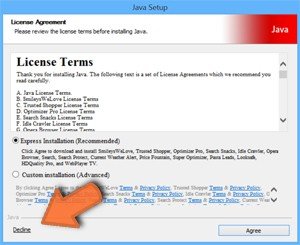

Les logiciels indésirables s'infiltrent généralement dans les systèmes sans le consentement explicite de l'utilisateur. Les PUA sont diffusés à l'aide de la technique du "bundling" ou "regroupement" - en rassemblant des programmes réguliers avec des suppléments indésirables/malveillants. Les publicités intrusives font également proliférer les PUA. Une fois qu'on clique dessus, les publicités peuvent exécuter des scripts pour effectuer des téléchargements/installations furtifs. Certains PUA ont également des pages Web promotionnelles/de téléchargement "officielles".

Comment éviter l'installation d'applications potentiellement indésirables ?

Il est recommandé de rechercher un logiciel et de le télécharger à partir de canaux officiels/vérifiés. Les sources non dignes de confiance, par exemple, les sites non officiels et gratuits, les réseaux de partage Peer-to-Peer, etc. - offrent souvent un contenu groupé/préjudiciable.

Lors du téléchargement/de l'installation, il est conseillé de lire les termes, d'étudier les options possibles, d'utiliser les paramètres "Personnalisé/Avancé" et de refuser tous les ajouts. Il est tout aussi important de faire preuve de prudence lors de la navigation. Les publicités intrusives semblent inoffensives, mais elles redirigent vers des sites Web douteux (par exemple, jeux d'argent, rencontres entre adultes, pornographie, etc.).

En cas de rencontre avec de telles publicités et/ou redirections, le système doit être inspecté et toutes les applications suspectes et extensions/plug-ins de navigateur détectés - immédiatement supprimés. Si votre ordinateur est déjà infecté par des PUA, nous vous recommandons d'exécuter une analyse avec Combo Cleaner Antivirus pour Windows pour les éliminer automatiquement.

Texte présenté dans l'arnaque "Windows_Firewall_Protection_Alert" :

Windows_Firewall_Protection_Alert !

Microsoft

Pornographic_Spyware Alert - Error Code: #0x268d3(00x7)

Access to this PC has been blocked for security reasons.

Contact Microsoft Support: +1-888-489-8832

Threat_Detected - Pornographic_Spyware

App: Ads.financetrack(1).exe

[Quick Support] [Go Back Safety]

Apparence de l'arnaque pop-up "Windows_Firewall_Protection_Alert" (GIF) :

Suppression automatique et instantanée des maliciels :

La suppression manuelle des menaces peut être un processus long et compliqué qui nécessite des compétences informatiques avancées. Combo Cleaner est un outil professionnel de suppression automatique des maliciels qui est recommandé pour se débarrasser de ces derniers. Téléchargez-le en cliquant sur le bouton ci-dessous :

TÉLÉCHARGEZ Combo CleanerEn téléchargeant n'importe quel logiciel listé sur ce site web vous acceptez notre Politique de Confidentialité et nos Conditions d’Utilisation. Pour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk.

Menu rapide :

- Qu'est-ce que "Windows_Firewall_Protection_Alert" ?

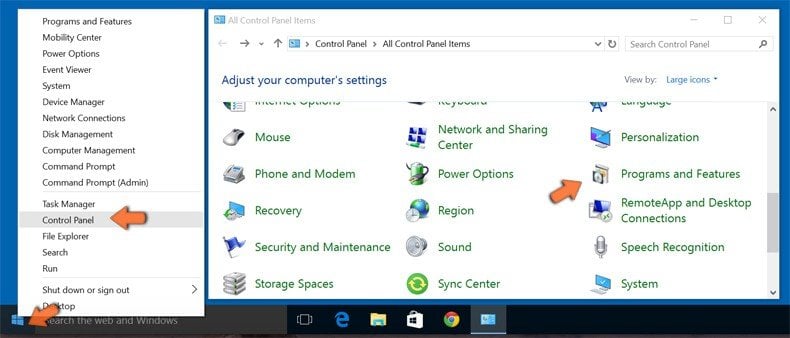

- ÉTAPE 1. Désinstallez les applications trompeuses à l'aide du Panneau de configuration.

- ÉTAPE 2. Suppression des extensions malveillantes de Google Chrome.

- ÉTAPE 3. Suppression des plug-ins potentiellement indésirables de Mozilla Firefox.

- ÉTAPE 4. Supprimez les extensions malveillantes de Safari.

- ÉTAPE 5. Suppression des plug-ins indésirables de Microsoft Edge.

Suppression des applications potentiellement indésirables :

Utilisateurs de Windows 10:

Cliquez droite dans le coin gauche en bas de l'écran, sélectionnez le Panneau de Configuration. Dans la fenêtre ouverte choisissez Désinstallez un Programme.

Utilisateurs de Windows 7:

Cliquez Démarrer ("Logo de Windows" dans le coin inférieur gauche de votre bureau), choisissez Panneau de configuration. Trouver Programmes et cliquez Désinstaller un programme.

Utilisateurs de macOS (OSX):

Cliquer Localisateur, dans la fenêtre ouverte sélectionner Applications. Glisser l’application du dossier Applications à la Corbeille (localisé sur votre Dock), ensuite cliquer droite sur l’cône de la Corbeille et sélectionner Vider la Corbeille.

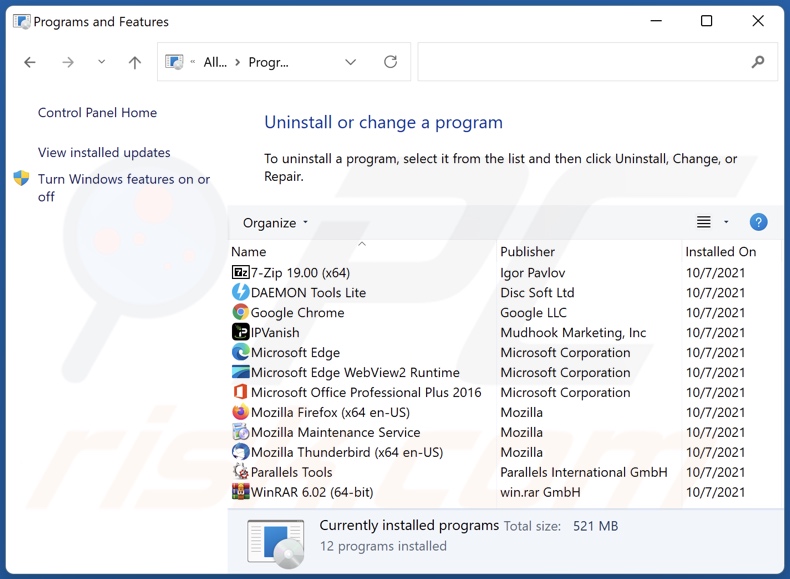

Dans la fenêtre de désinstallation des programmes, recherchez les applications suspectes/récemment installées, sélectionnez ces entrées et cliquez sur "Désinstaller" ou "Supprimer".

Après avoir désinstallé l'application potentiellement indésirable, analysez votre ordinateur à la recherche de tout composant indésirable restant ou d'éventuelles infections par des maliciels. Pour analyser votre ordinateur, utilisez le logiciel de suppression des maliciels recommandé.

TÉLÉCHARGEZ le programme de suppression des infections malveillantes

Combo Cleaner vérifie si votre ordinateur est infecté. Pour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk.

Supprimez les extensions malveillantes des navigateurs Internet :

Vidéo montrant comment supprimer les modules complémentaires de navigateur potentiellement indésirables :

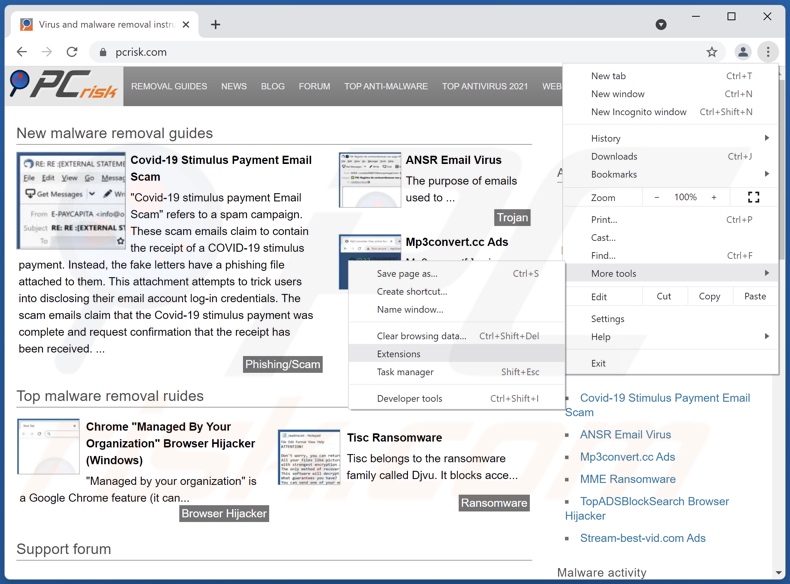

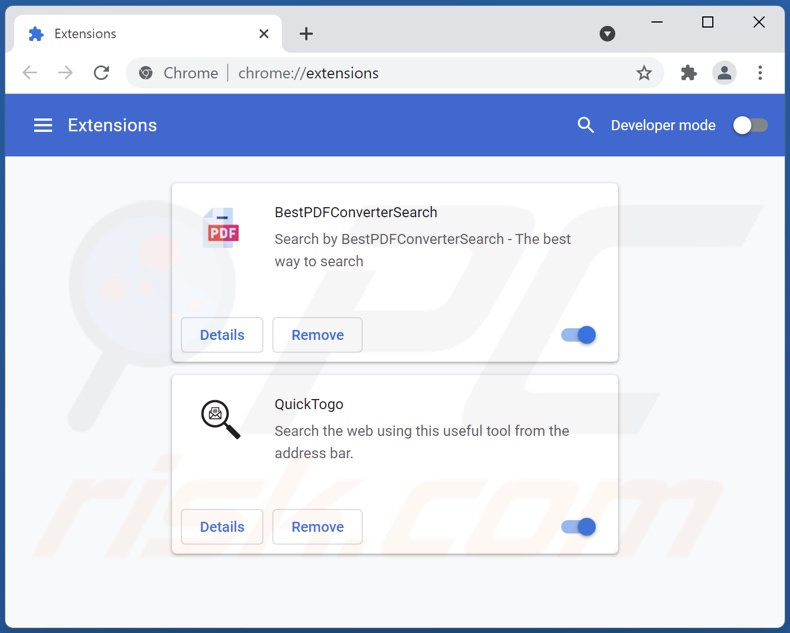

Supprimez les extensions malveillantes de Google Chrome :

Supprimez les extensions malveillantes de Google Chrome :

Cliquez sur l'icône du menu Chrome ![]() (dans le coin supérieur droit de Google Chrome), sélectionnez "Plus d'outils" et cliquez sur "Extensions". Localisez tous les modules complémentaires de navigateur suspects récemment installés et supprimez-les.

(dans le coin supérieur droit de Google Chrome), sélectionnez "Plus d'outils" et cliquez sur "Extensions". Localisez tous les modules complémentaires de navigateur suspects récemment installés et supprimez-les.

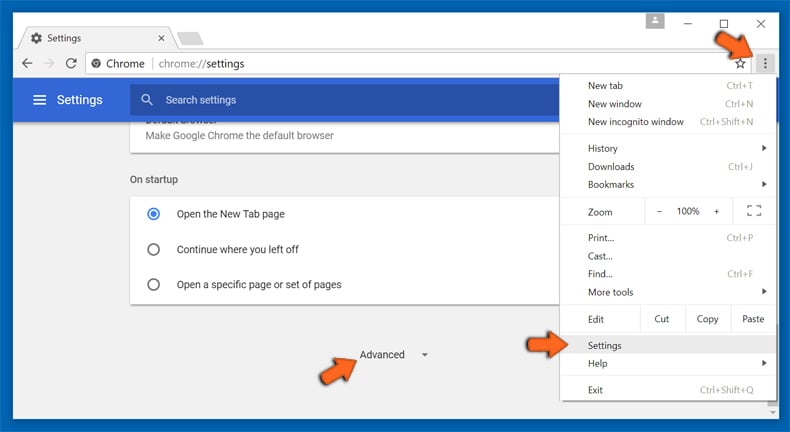

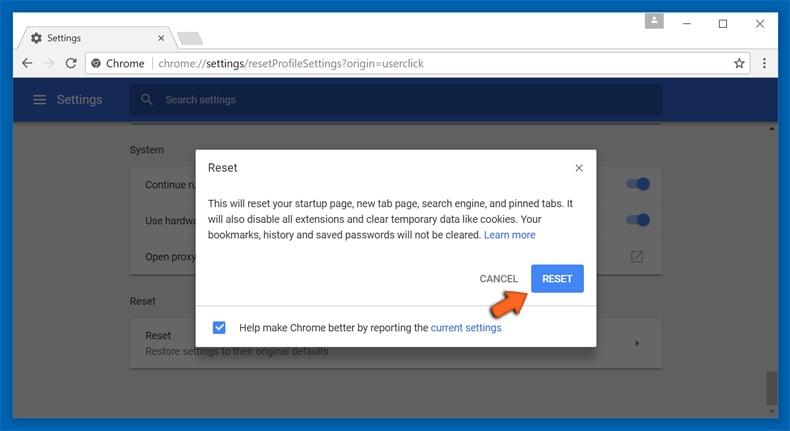

Méthode optionnelle :

Si vous continuez à avoir des problèmes avec le arnaque au support technique windows_firewall_protection_alert, restaurez les paramètres de votre navigateur Google Chrome. Cliquer 'icône du menu Chromel ![]() (dans le coin supérieur droit de Google Chrome) et sélectionner Options. Faire défiler vers le bas de l'écran. Cliquer le lien Avancé… .

(dans le coin supérieur droit de Google Chrome) et sélectionner Options. Faire défiler vers le bas de l'écran. Cliquer le lien Avancé… .

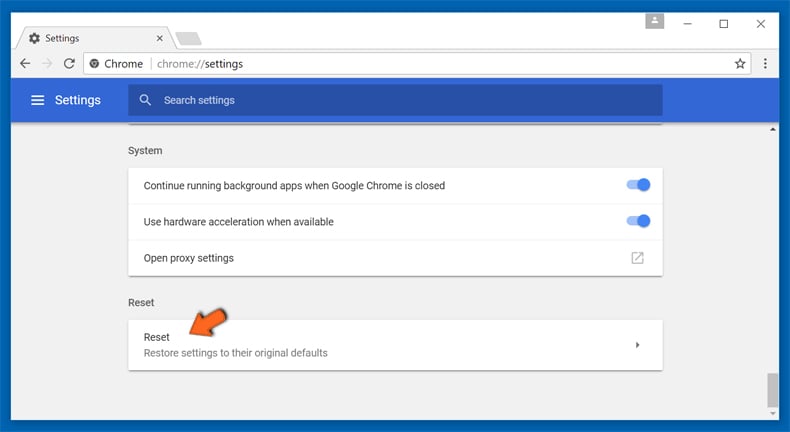

Après avoir fait défiler vers le bas de l'écran, cliquer le bouton Restaurer (Restaurer les paramètres à défaut) .

Dans la fenêtre ouverte, confirmer que vous voulez restaurer les paramètres par défaut de Google Chrome e cliquant le bouton Restaurer.

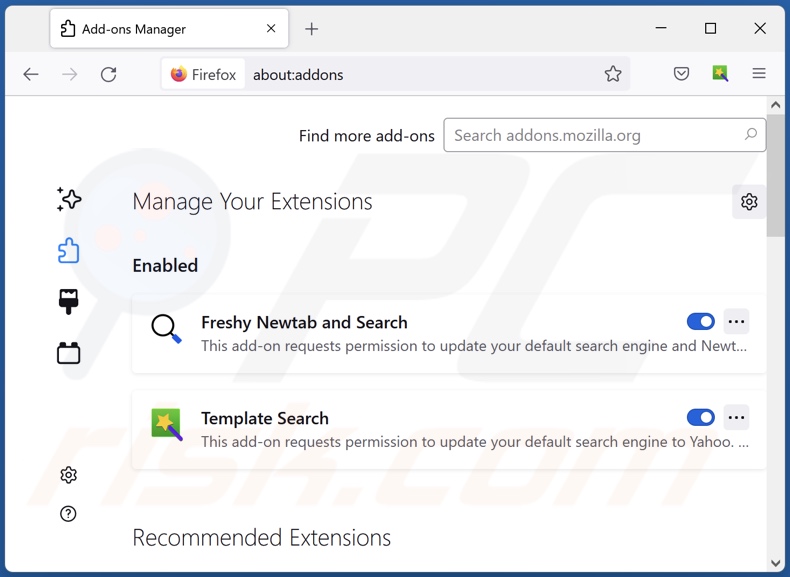

Supprimez les plugins malveillants de Mozilla Firefox :

Supprimez les plugins malveillants de Mozilla Firefox :

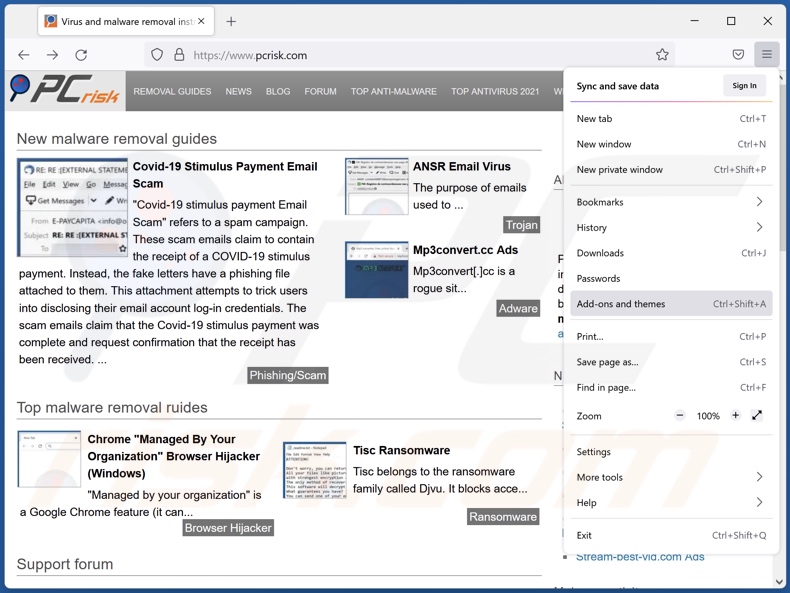

Cliquez sur le menu Firefox ![]() (en haut à droite de la fenêtre principale), sélectionnez "Modules complémentaires". Cliquez sur "Extensions", dans la fenêtre ouverte, supprimez tous les plug-ins de navigateur suspects récemment installés.

(en haut à droite de la fenêtre principale), sélectionnez "Modules complémentaires". Cliquez sur "Extensions", dans la fenêtre ouverte, supprimez tous les plug-ins de navigateur suspects récemment installés.

Méthode optionnelle:

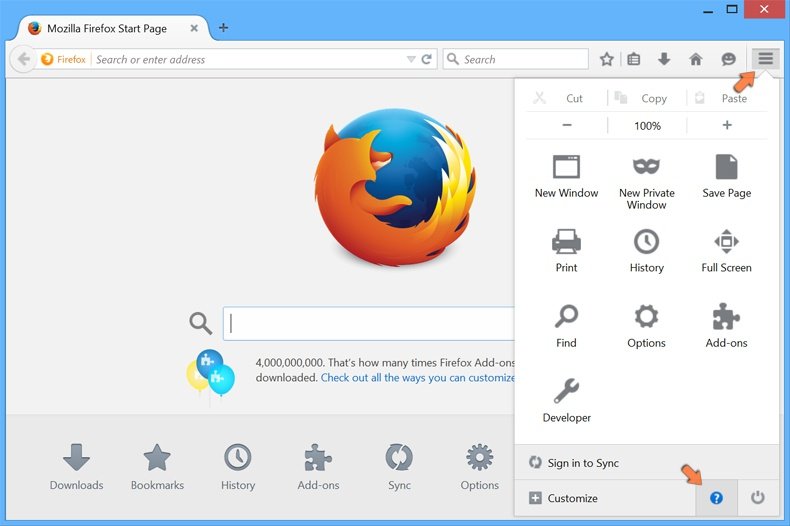

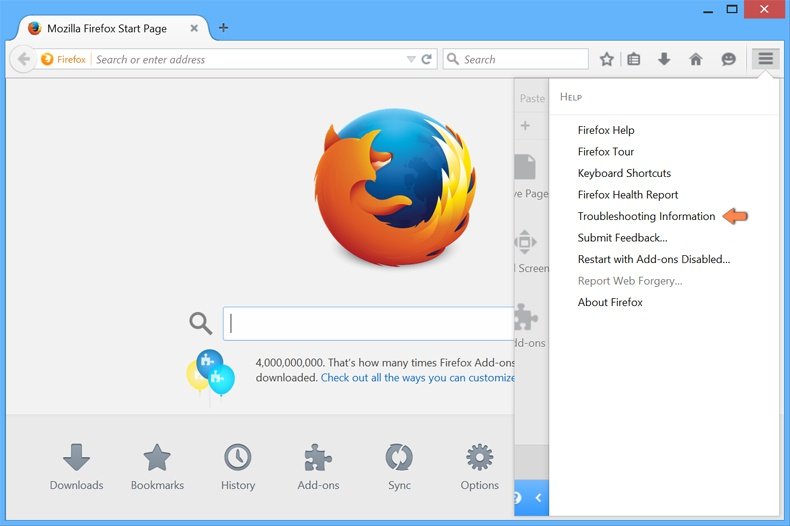

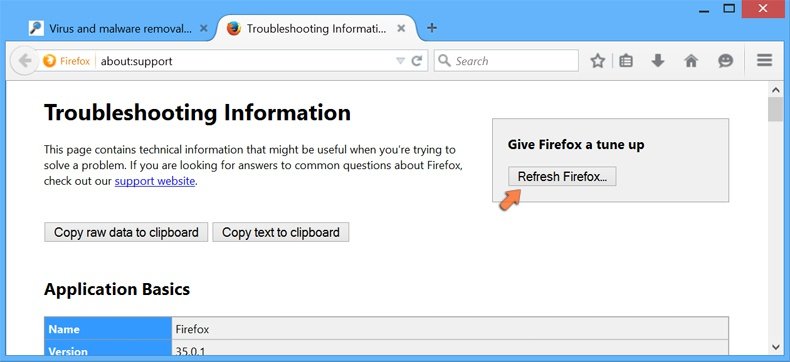

Les utilisateurs d'ordinateur qui ont des problèmes avec la suppression des arnaque au support technique windows_firewall_protection_alert peuvent restaurer leurs paramètres de Mozilla Firefox.

Ouvrez Mozilla FireFox, dans le haut à gauche dans la fenêtre principale cliquer sur le menu Firefox, ![]() dans le menu ouvert cliquez sur l'icône Ouvrir le menu d'aide,

dans le menu ouvert cliquez sur l'icône Ouvrir le menu d'aide, ![]()

Sélectionnez Information de Dépannage.

Sélectionnez Information de Dépannage.

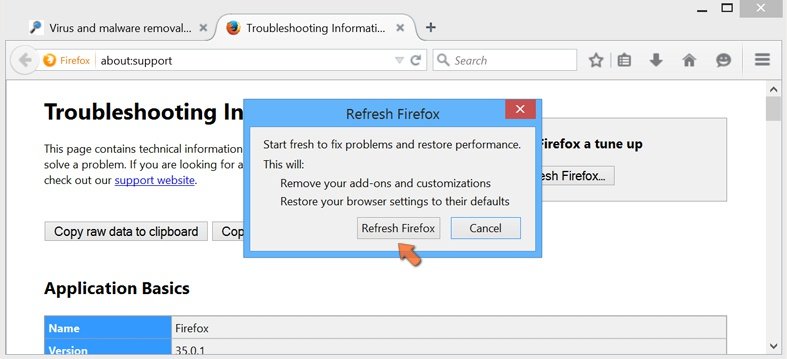

Dans la fenêtre ouverte cliquez sur le bouton Restaurer Firefox.

Dans la fenêtre ouverte, confirmez que vous voulez restaurer les paramètres de Mozilla Firefox à défaut en cliquant sur le bouton Restaurer.

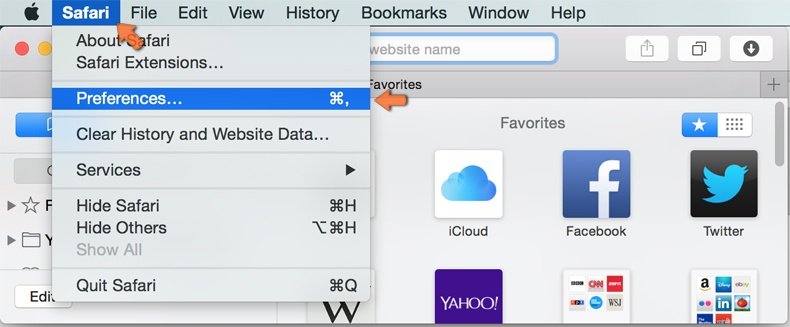

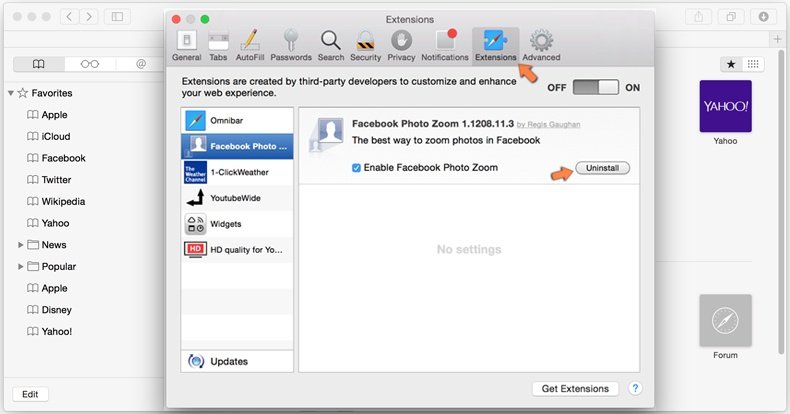

Supprimer les extensions malicieuses de Safari:

Supprimer les extensions malicieuses de Safari:

Assurez-vous que votre navigateur Safari est actif, cliquer le menu Safari, et sélectionner Préférences....

Dans la fenêtre ouverte cliquer Extensions, trouver toutes les extensions suspicieuses récemment installées, sélectionner-les et cliquer Désinstaller.

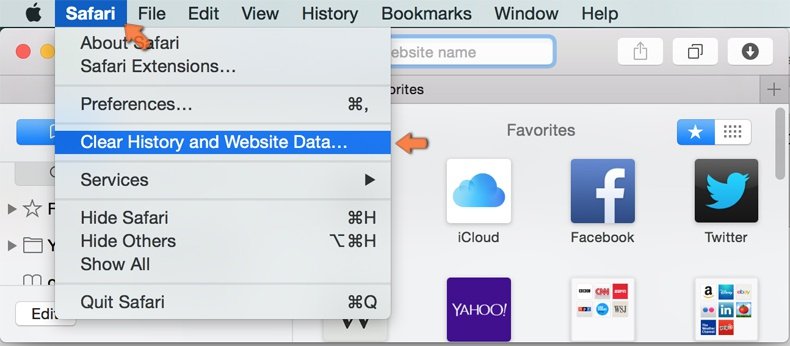

Méthode optionnelle:

Assurez-vous que votre navigateur Safari est actif et cliquer sur le menu Safari. À partir du menu déroulant sélectionner Supprimer l’historique et les données des sites web...

Dans la fenêtre ouverte sélectionner tout l’historique et cliquer le bouton Supprimer l’historique.

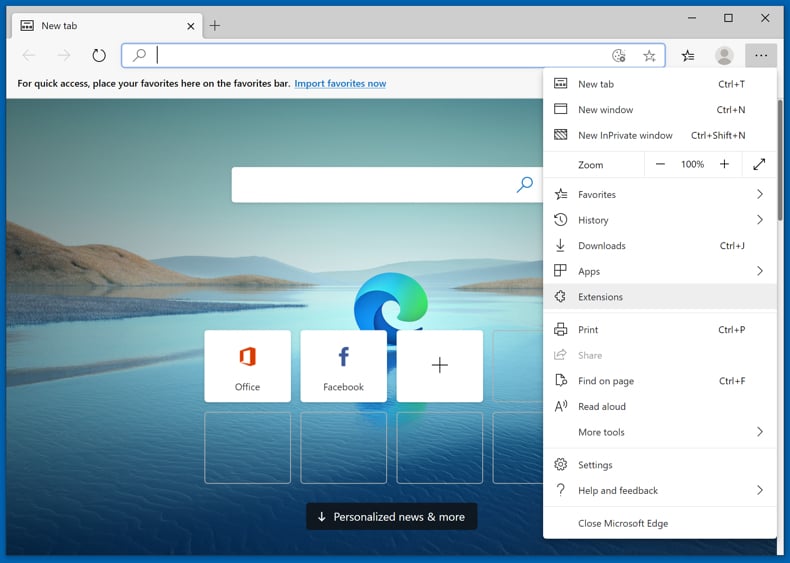

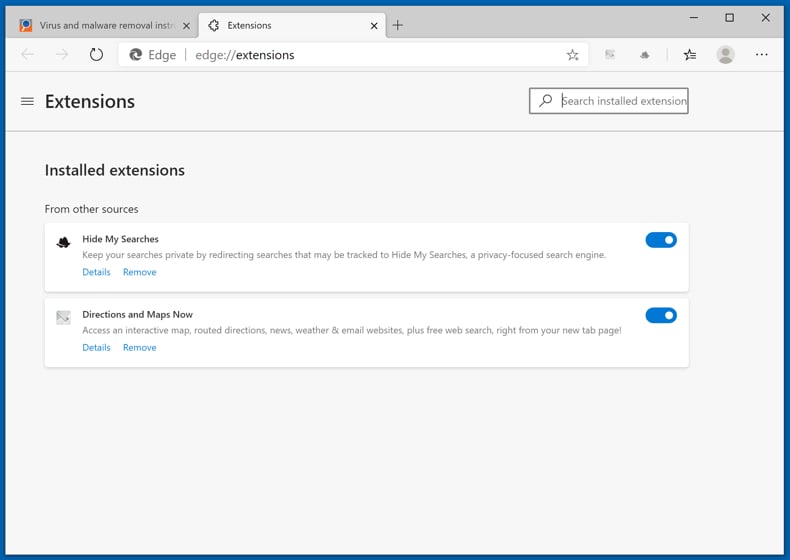

Supprimer les extensions malveillantes de Microsoft Edge :

Supprimer les extensions malveillantes de Microsoft Edge :

Cliquez sur l'icône du menu Edge ![]() (dans le coin supérieur droit de Microsoft Edge), sélectionnez "Extensions". Repérez tous les modules d'extension de navigateur suspects récemment installés et cliquez sur "Supprimer" sous leur nom.

(dans le coin supérieur droit de Microsoft Edge), sélectionnez "Extensions". Repérez tous les modules d'extension de navigateur suspects récemment installés et cliquez sur "Supprimer" sous leur nom.

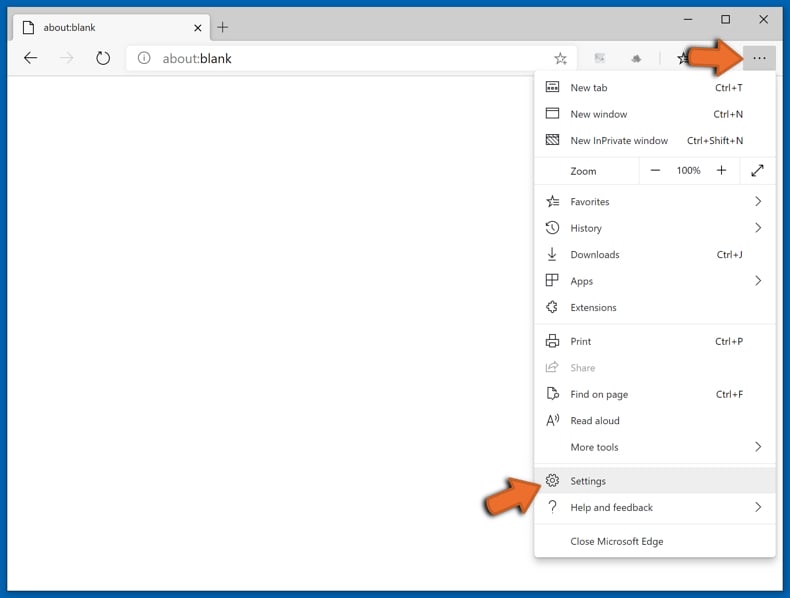

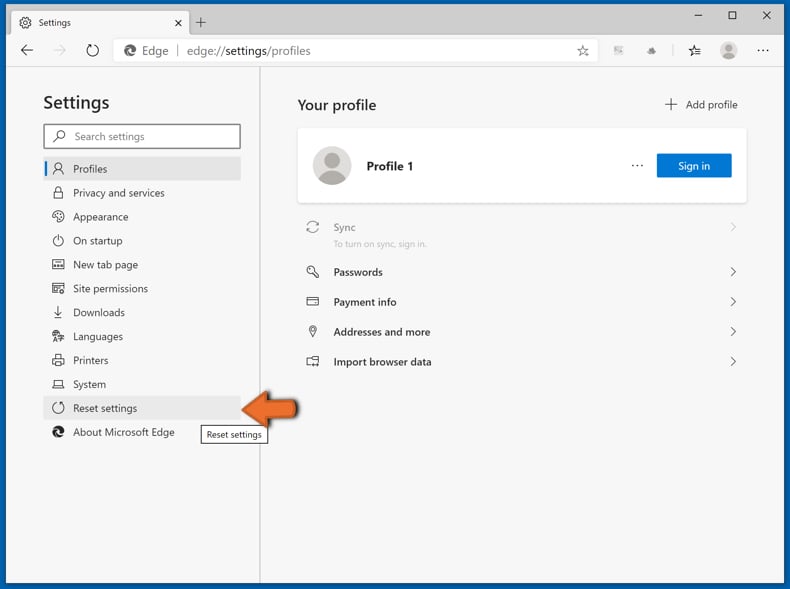

Méthode optionnelle :

Si vous continuez à avoir des problèmes avec la suppression de arnaque au support technique windows_firewall_protection_alert, réinitialisez les paramètres de votre navigateur Microsoft Edge. Cliquez sur l'icône du menu Edge ![]() (dans le coin supérieur droit de Microsoft Edge) et sélectionnez Paramètres.

(dans le coin supérieur droit de Microsoft Edge) et sélectionnez Paramètres.

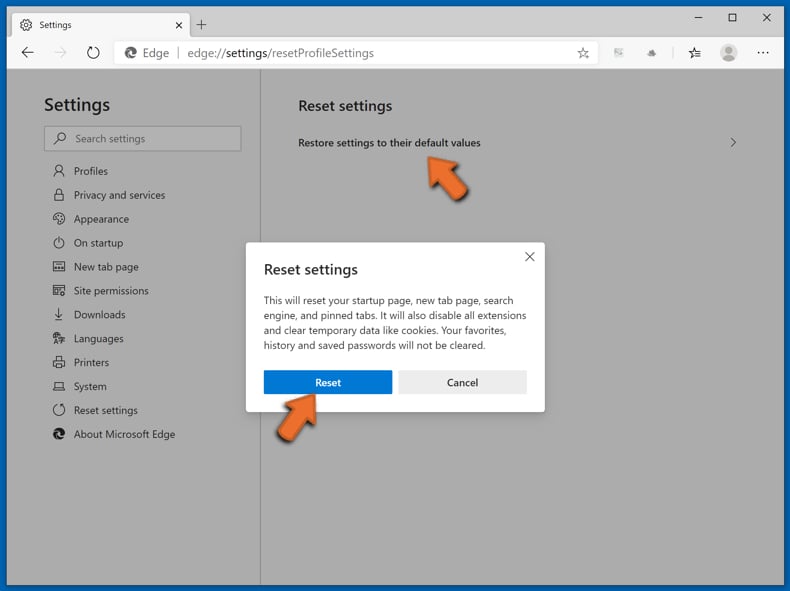

Dans le menu ouvert des paramètres, sélectionnez Rétablir les paramètres.

Sélectionnez Rétablir la valeur par défaut de tous les paramètres. Dans la fenêtre ouverte, confirmez que vous souhaitez rétablir les paramètres par défaut de Microsoft Edge en cliquant sur le bouton Réinitialiser.

- Si cela ne vous a pas aidé, suivez ces instructions alternatives qui expliquent comment réinitialiser le navigateur Microsoft Edge.

Résumé:

Habituellement les applications de type logiciel de publicité ou les applications potentiellement indésirables infiltrent les navigateurs Internet de l’utilisateur à travers des téléchargements de logiciels gratuits. Notez que la source la plus sécuritaire pour télécharger un logiciel gratuit est le site web du développeur. Pour éviter l’installation de logiciel de publicité soyez très attentifs quand vous téléchargez et installez un logiciel gratuit. Quand vous installez le programmes gratuit déjà téléchargé choisissez les options d’installation personnalisée ou avancée – cette étape révèlera toutes les applications potentiellement indésirables qui sont installés en combinaison avec votre programme gratuit choisi.

Habituellement les applications de type logiciel de publicité ou les applications potentiellement indésirables infiltrent les navigateurs Internet de l’utilisateur à travers des téléchargements de logiciels gratuits. Notez que la source la plus sécuritaire pour télécharger un logiciel gratuit est le site web du développeur. Pour éviter l’installation de logiciel de publicité soyez très attentifs quand vous téléchargez et installez un logiciel gratuit. Quand vous installez le programmes gratuit déjà téléchargé choisissez les options d’installation personnalisée ou avancée – cette étape révèlera toutes les applications potentiellement indésirables qui sont installés en combinaison avec votre programme gratuit choisi.

Aide pour la suppression:

Si vous éprouvez des problèmes tandis que vous essayez de supprimer arnaque au support technique windows_firewall_protection_alert de votre ordinateur, s'il vous plaît demander de l'aide dans notre forum de suppression de logiciel malveillant.

Publier un commentaire:

Si vous avez de l'information additionnelle sur arnaque au support technique windows_firewall_protection_alert ou sa suppression s'il vous plaît partagez vos connaissances dans la section commentaires ci-dessous.

Source: https://www.pcrisk.com/removal-guides/22282-windows-firewall-protection-alert-pop-up-scam

Foire Aux Questions (FAQ)

Qu'est-ce qu'une arnaque pop-up ?

Les escroqueries pop-ups sont des messages trompeurs conçus pour inciter les utilisateurs à effectuer des actions spécifiques (par exemple, divulguer des informations sensibles, télécharger des fichiers, installer des logiciels faux ou malveillants, effectuer des transactions monétaires, etc.). "Windows_Firewall_Protection_Alert" est une arnaque au support technique. Les programmes de ce type ont tendance à entrainer : l'appel de lignes d'assistance frauduleuses, l'autorisation d'accès à distance aux appareils aux cybercriminels, l'installation de programmes douteux/malveillants, la divulgation de données privées (par exemple, des informations personnelles identifiables, des identifiants de connexion à un compte bancaire, des numéros de carte de crédit, etc.), l'achat de produits illégitimes (par exemple, de faux antivirus ), le paiement de faux frais, etc.

A quoi sert une arnaque pop-up ?

Les escroqueries pop-up sont créées pour générer des revenus pour leurs concepteurs. La façon dont cela est fait diffère. Les escroqueries telles que "Windows_Firewall_Protection_Alert" profitent généralement en incitant les victimes à effectuer de faux paiements, à vendre des informations divulguées et à infecter les appareils avec des maliciels.

Pourquoi est-ce que je rencontre de faux pop-ups ?

Les escroqueries pop-up sont promues sur des sites Web malveillants. Ces sites sont généralement accessibles par inadvertance via des URL mal saisies ou des redirections causées par des pages douteuses ou des notifications de navigateur trompeuses/publicités intrusives. Les sites Web frauduleux peuvent également être ouverts de force par des applications nuisibles déjà installées sur le système.

J'ai autorisé des cybercriminels à accéder à distance à mon ordinateur, que dois-je faire ?

Si votre appareil a été accédé à distance - déconnectez-le d'Internet, désinstallez tous les programmes d'accès à distance que vous avez installés par la demande arnaque (par exemple, AnyDesk, TeamViewer, etc.) et effectuez une analyse complète du système. Si une infection du système est détectée, utilisez un antivirus pour supprimer immédiatement le maliciel.

J'ai fourni mes informations personnelles lorsque j'ai été piégé par une arnaque pop-up, que dois-je faire ?

Si vous avez divulgué les informations d'identification du compte, modifiez les mots de passe de tous les comptes potentiellement exposés et contactez leur support officiel sans délai. Si vous avez fourni des informations personnelles différentes (par exemple, les détails de la carte d'identité, les numéros de carte de crédit, etc.), contactez immédiatement les autorités compétentes.

Combo Cleaner me protégera-t-il des escroqueries pop-up et des maliciels qui prolifèrent ?

Combo Cleaner peut analyser les sites visités, détecter les sites trompeurs/escrocs et malveillants. De plus, il peut bloquer tout accès ultérieur à ces sites Web. Combo Cleaner est également capable d'analyser les appareils et d'éliminer presque toutes les infections de maliciels connues. Notez que l'exécution d'une analyse complète du système est cruciale, car les maliciels sophistiqués ont tendance à se cacher profondément dans le système.

Partager:

Tomas Meskauskas

Chercheur expert en sécurité, analyste professionnel en logiciels malveillants

Je suis passionné par la sécurité informatique et la technologie. J'ai une expérience de plus de 10 ans dans diverses entreprises liées à la résolution de problèmes techniques informatiques et à la sécurité Internet. Je travaille comme auteur et éditeur pour PCrisk depuis 2010. Suivez-moi sur Twitter et LinkedIn pour rester informé des dernières menaces de sécurité en ligne.

Le portail de sécurité PCrisk est proposé par la société RCS LT.

Des chercheurs en sécurité ont uni leurs forces pour sensibiliser les utilisateurs d'ordinateurs aux dernières menaces en matière de sécurité en ligne. Plus d'informations sur la société RCS LT.

Nos guides de suppression des logiciels malveillants sont gratuits. Cependant, si vous souhaitez nous soutenir, vous pouvez nous envoyer un don.

Faire un donLe portail de sécurité PCrisk est proposé par la société RCS LT.

Des chercheurs en sécurité ont uni leurs forces pour sensibiliser les utilisateurs d'ordinateurs aux dernières menaces en matière de sécurité en ligne. Plus d'informations sur la société RCS LT.

Nos guides de suppression des logiciels malveillants sont gratuits. Cependant, si vous souhaitez nous soutenir, vous pouvez nous envoyer un don.

Faire un don

▼ Montrer la discussion