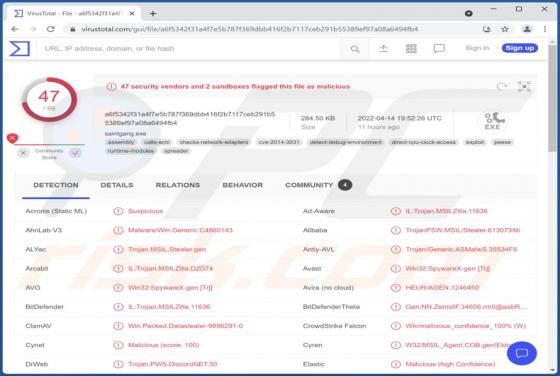

Maliciel Whisper Stealer

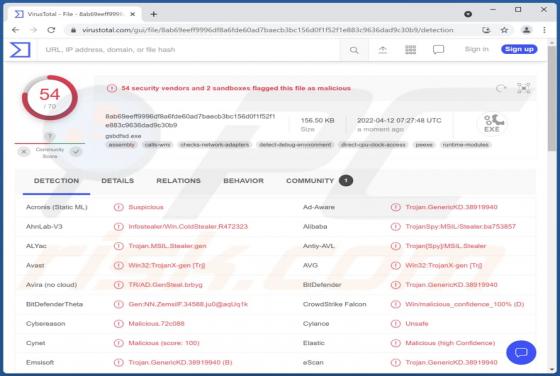

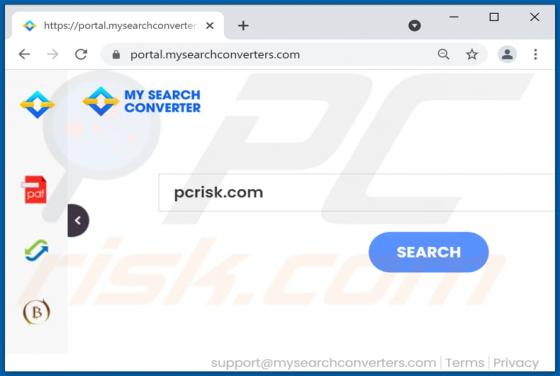

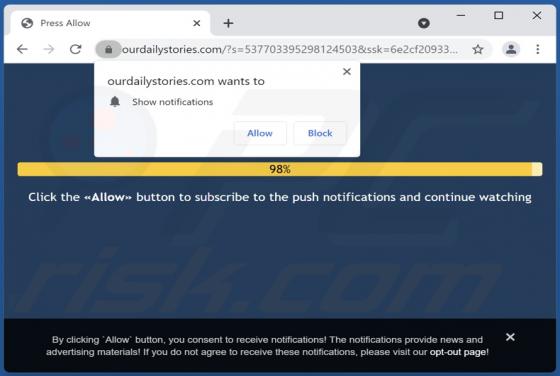

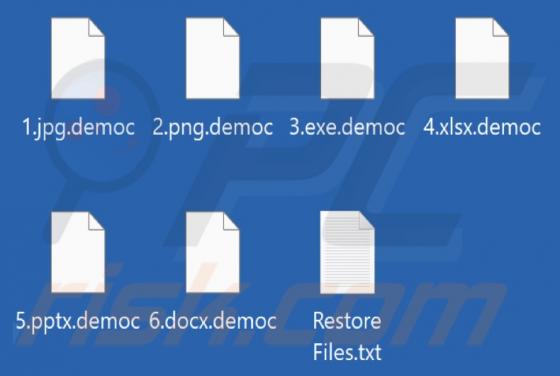

Whisper Stealer est un voleur d'informations ciblant les navigateurs Chromium et Gecko, les portefeuilles de crypto-monnaie, les jetons Discord et les sessions Telegram (et d'autres données). Il est promu (et vendu) sur les forums de hackers. Il existe cinq plans d'abonnement disponibles : 250 ro