Eviter d'être arnaqué par "Activation Warning Alert"

L'hameçonnage/arnaqueÉgalement connu sous le nom de: possible infection par des maliciels

Obtenez une analyse gratuite et vérifiez si votre ordinateur est infecté.

SUPPRIMEZ-LES MAINTENANTPour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk.

Instructions de suppression de l'arnaque pop-up "Activation Warning Alert"

Qu'est-ce que "Activation Warning Alert" ?

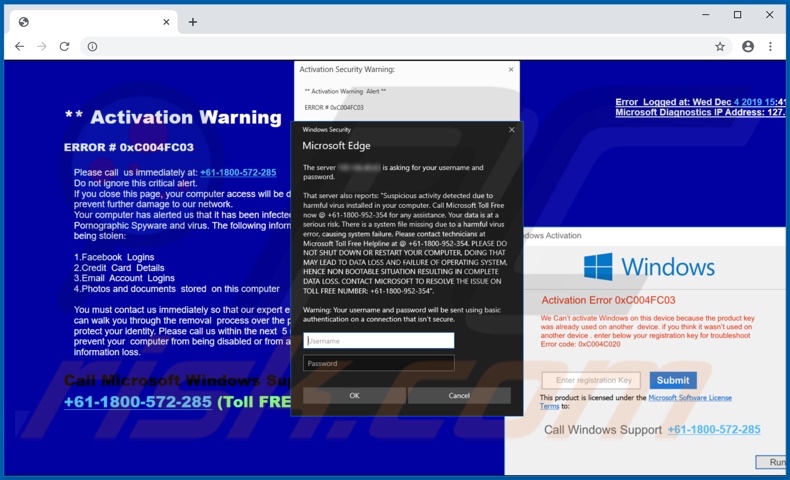

"Activation Warning Alert" est une escroquerie menée par des pages web malhonnêtes. Elle avertit les utilisateurs des menaces présentes sur leur appareil, supposées être détectées par la sécurité de Windows. Il convient de souligner que ce système n'a aucun lien réel avec Microsoft. Cette escroquerie incite les utilisateurs à appeler un faux numéro d'assistance technique, ainsi qu'à communiquer les détails de leur compte Windows et de leur système d'exploitation. La plupart des visiteurs de sites web trompeurs, qui lancent des "alertes d'activation" et des escroqueries similaires, y accèdent généralement par inadvertance. Ils sont redirigés par des publicités intrusives ou par des PUA (Applications Potentiellement Non Désirées), déjà infiltrés dans l'appareil.

Lorsqu'une page web d'escroquerie "Activation Warning Alert" est visitée, la première chose que les utilisateurs voient est une fenêtre contextuelle. Le texte présenté dans cette fenêtre indique que le serveur demande que leur nom d'utilisateur et leur mot de passe soient fournis. Le pop-up affirme que ce serveur a trouvé une activité suspecte, provenant d'un virus nocif. Il prétend qu'un fichier système est manquant, pour cette raison - la défaillance du système est imminente. Les utilisateurs sont invités à appeler un service d'assistance téléphonique illégitime de Microsoft, qui est "gratuit". Le message fait en outre peur aux utilisateurs, car le redémarrage de l'ordinateur entraînera une perte partielle ou totale de données et une panne totale du système. Au-dessus des champs où les utilisateurs doivent fournir leurs coordonnées de compte, il est écrit que leurs informations d'identification seront envoyées en utilisant une authentification de base sur une connexion non sécurisée. Un autre pop-up à droite de la page informe les utilisateurs que l'erreur "Windows Activation Error 0xC004FC03" s'est produite. Cette erreur empêche l'activation de Windows, car la clé du produit a été utilisée pour un autre appareil (il est sous-entendu que les utilisateurs utilisent une version piratée ou que leur clé d'activation a été utilisée à des fins de piratage). La fenêtre indique que si les utilisateurs pensent que ce n'est pas le cas, ils peuvent entrer leur clé d'activation Windows et réessayer l'activation. La page de fond indique qu'il ne faut pas ignorer cette alerte critique et appeler le numéro fourni. Elle tente d'empêcher les utilisateurs de fermer le site trompeur, en proclamant que cela entraînera la désactivation de l'accès à l'ordinateur. La fausse menace derrière cette erreur est prétendument un "logiciel espion pornographique et un virus". Afin d'alarmer les utilisateurs, l'escroquerie les informe que des logins/mots de passe de comptes de communication et de médias sociaux, des informations d'identification de comptes financiers et d'autres données importantes sont volés. Cela peut être évité, si les utilisateurs appellent le support technique, qui les aidera à supprimer la menace. Les systèmes tels que les "alertes d'activation" sont conçus uniquement dans le but de générer des revenus pour les cybercriminels qui se cachent derrière eux. Cela peut se faire de différentes manières. Par exemple, le numéro d'assistance technique frauduleux peut entraîner des frais élevés, même s'ils prétendent le contraire. En outre, les utilisateurs peuvent être facturés pour de faux services rendus. Ils peuvent également être poussés à télécharger/installer/acheter des contenus non fiables ou malveillants. Tout site web qui prétend détecter des menaces/questions présentes dans les appareils des visiteurs ne peut être digne de confiance, car aucun site web ne peut effectuer de telles détections. S'il est impossible de quitter une page web frauduleuse en fermant l'onglet ou la fenêtre du navigateur, il convient d'utiliser le gestionnaire de tâches pour mettre fin au processus de navigation. Toutefois, lors de la réouverture du navigateur, les utilisateurs ne doivent pas restaurer la session précédente. Si elle est restaurée, le site trompeur sera également réouvert (ou celui qui a initialement redirigé vers l'escroquerie).

Comme mentionné dans l'introduction, les sites trompeurs ou frauduleux sont généralement accessibles via des redirections causées par des PUA. Ces applications ont souvent l'air légitimes et incitent les utilisateurs à les installer en leur proposant des fonctionnalités/fonctions "utiles" et "bénéfiques". Les fonctionnalités fonctionnent rarement comme promis et, dans la plupart des cas, elles sont totalement inopérationnelles. Au lieu de fonctionner comme annoncé, les applications non désirées génèrent des redirections vers diverses pages peu fiables et malveillantes, lancent des campagnes publicitaires intrusives, détournent des navigateurs et traquent des données sensibles. Cette dernière capacité est possédée par la plupart des PUA, indépendamment de leurs autres spécifications. Ces applications surveillent l'activité de navigation des utilisateurs et recueillent leurs informations personnelles (adresses IP, géolocalisation et données personnelles réelles). Ces données privées peuvent ensuite être partagées avec des tiers (ce qui n'est pas improbable, les cybercriminels), dans l'intention de les utiliser de manière abusive à des fins financières. Pour résumer, les PUA peuvent entraîner des infiltrations et des infections de navigateurs/systèmes, de graves problèmes de confidentialité, des pertes financières et même des vols d'identité. Pour garantir la sécurité des dispositifs et des utilisateurs, toutes les applications et extensions de navigateur ou plug-ins suspects doivent être immédiatement supprimés.

| Nom | possible infection par des maliciels |

| Type de Menace | Hameçonnage, Arnaque, Engénierie sociale, Fraude |

| Fausse Réclamation | L'arnaque prétend que le dispositif des visiteurs est infecté et que l'activation de Windows a échoué. |

| Numéro de Téléphone du Support Technique Escroc | +61-1800-952-354 and 844-545-5419 |

| Symptômes | Faux messages d'erreur, faux avertissements du système, pop-up d'erreurs, canulars informatiques. |

| Méthodes de Distribution | Sites web compromis, publicités pop-up en ligne malveillantes, applications potentiellement indésirables. |

| Dommages | Perte d'informations privées sensibles, perte d'argent, vol d'identité, éventuelles infections par des malicels. |

| Suppression |

Pour éliminer d'éventuelles infections par des maliciels, analysez votre ordinateur avec un logiciel antivirus légitime. Nos chercheurs en sécurité recommandent d'utiliser Combo Cleaner. Téléchargez Combo CleanerUn scanner gratuit vérifie si votre ordinateur est infecté. Pour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk. |

"Call Microsoft Helpline", "Microsoft Protected Your Computer", "VIRAL ALARM OF MICROSOFT" sont quelques exemples d'escroqueries similaires à "Activation Warning Alert". Ces stratagèmes ont tendance à utiliser des tactiques d'intimidation et d'ingénierie sociale pour pousser les visiteurs à effectuer des actions spécifiques. Par exemple, les escroqueries peuvent inciter les utilisateurs à appeler un support technique frauduleux, à payer pour des services imaginaires, à télécharger/installer et/ou à acheter des logiciels douteux, etc. Il est expressément déconseillé de se fier aux affirmations de ces pages web. Elles doivent être ignorées et abandonnées sans délai.

Comment des applications potentiellement indésirables se sont-elles installées sur mon ordinateur ?

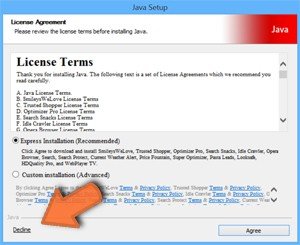

Les PUA se répandent par le téléchargement et l'installation d'autres programmes. Cette fausse méthode de marketing consistant à préemballer des produits ordinaires avec des contenus non désirés ou malveillants est appelée "groupage". Les processus de téléchargement/installation précipités (par exemple, les étapes sautées, les présélections utilisées, etc.) - augmentent le risque d'infiltrations et d'infections potentielles du système. Certaines applications non désirées sont également des pages de téléchargement "officielles". Lorsqu'on clique dessus, des publicités intrusives peuvent exécuter des scripts pour télécharger/installer des PUA, sans l'autorisation de l'utilisateur.

Comment éviter l'installation d'applications potentiellement indésirables ?

Il est recommandé de toujours faire des recherches sur le contenu, avant de le télécharger/installer. Seules les sources de téléchargement officielles et vérifiées doivent être utilisées. Les réseaux de partage peer-to-peer (BitTorrent, Gnutella, eMule, etc.), les sites d'hébergement de fichiers gratuits et les autres téléchargeurs tiers sont considérés comme peu fiables ; il est donc déconseillé de les utiliser. Lors du téléchargement/de l'installation, les utilisateurs doivent lire les conditions, explorer toutes les options possibles, utiliser les paramètres "personnalisés/avancés" et se désengager des applications, outils, fonctions supplémentaires, etc. Les publicités intrusives semblent généralement légitimes et inoffensives, mais elles redirigent vers divers sites web douteux (par exemple, jeux d'argent, rencontres entre adultes, pornographie, etc.) En cas de rencontre avec des publicités/références de ce type, il est fortement conseillé d'inspecter l'appareil et de supprimer immédiatement toutes les applications et/ou extensions/plug-ins de navigateur suspects. Si votre ordinateur est déjà infecté par des PUA, nous vous recommandons de lancer un scan avec Combo Cleaner Antivirus pour Windows pour les éliminer automatiquement.

Texte présenté dans la fenêtre contextuelle initiale de l'escroquerie "Activation Warning Alert" :

Windows Security

Microsoft Edge

This server ***.***.**.** is asking for your username and password.That server also reports: "Suspicious activity detected due to harmful virus installed in your computer. Call Microsoft Toll Free now @ +61-1800-952-354 for any assistance. Your data is at a serious risk. There is a system file missing due to a harmful virus error, causing system failure. Please contact technicians at Microsoft Toll Free Helpline at @ +61-1800-952-354. PLEASE DO NOT SHUT DOWN OR RESTART YOUR COMPUTER, DOING THAT MAY LEAD TO DATA LOSS AND FAILURE OF OPERATING SYSTEM, HENCE NON BOOTABLE SITUATION RESULTING IN COMPLETE DATA LOSS. CONTACT MICROSOFT TO RESOLVE THE ISSUE ON TOLL FREE NUMBER: +61-1800-952-354"

Warning: Your username and password will be sent using basic authentication on a connection that isn't secure.

Texte présenté dans l'autre pop-up :

Windows Activation

Windows

Activation Error 0xC004FC03

We Can't activate Windows on this device because the product key was already used on another device. if you think it wasn't used on another device . enter below your registration key for troubleshoot

Error code: 0xC004C020This product is licensed under the Microsoft Software License Terms to:

Call Windows Support +61-1800-572-285

Texte présenté dans la page de fond de l'escroquerie "Activation Warning Alert" :

Security Warning:

** Activation Warning Alert **

Error # 0xC004FC03

Please call us immediately at: 844-545-5419

Do not ignore this critical alert.

If you close this page, your computer access will be disabled to prevent further damage to our network.

Your computer has alerted us that it has been infected with a Pornographic Spyware and virus. The following information is being stolen:1.Facebook Logins

2.Credit Card Details

3.Email Account Logins

4.Photos and documents stored on this computerYou must contact us immediately so that our expert engineers can walk you through the removal process over the phone to protect your identity. Please call us within the next 5 minutes to prevent your computer from being disabled or from any information loss.

Call Microsoft Windows Support

+61-1800-572-285 (Toll FREE)

Suppression automatique et instantanée des maliciels :

La suppression manuelle des menaces peut être un processus long et compliqué qui nécessite des compétences informatiques avancées. Combo Cleaner est un outil professionnel de suppression automatique des maliciels qui est recommandé pour se débarrasser de ces derniers. Téléchargez-le en cliquant sur le bouton ci-dessous :

TÉLÉCHARGEZ Combo CleanerEn téléchargeant n'importe quel logiciel listé sur ce site web vous acceptez notre Politique de Confidentialité et nos Conditions d’Utilisation. Pour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk.

Menu rapide :

- Qu'est-ce que "Activation Warning Alert"?

- ETAPE 1. Désinstaller les applications trompeuses à l'aide du Panneau de configuration.

- ETAPE 2. Supprimer le publiciel d'Internet Explorer.

- ETAPE 3. Supprimer les extensions malhonnêtes de Google Chrome.

- ETAPE 4. Supprimer les plugs-in potentiellement non désirés de Mozilla Firefox.

- ETAPE 5. Supprimer les extensions malveillantes de Safari.

- ETAPE 6. Supprimer les plug-ins malhonnêtes de Microsoft Edge.

Suppression d'applications potentiellement non désirées :

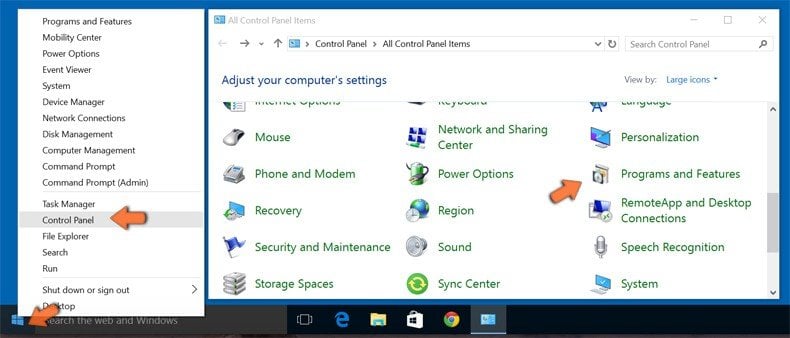

Utilisateurs de Windows 10:

Cliquez droite dans le coin gauche en bas de l'écran, sélectionnez le Panneau de Configuration. Dans la fenêtre ouverte choisissez Désinstallez un Programme.

Utilisateurs de Windows 7:

Cliquez Démarrer ("Logo de Windows" dans le coin inférieur gauche de votre bureau), choisissez Panneau de configuration. Trouver Programmes et cliquez Désinstaller un programme.

Utilisateurs de macOS (OSX):

Cliquer Localisateur, dans la fenêtre ouverte sélectionner Applications. Glisser l’application du dossier Applications à la Corbeille (localisé sur votre Dock), ensuite cliquer droite sur l’cône de la Corbeille et sélectionner Vider la Corbeille.

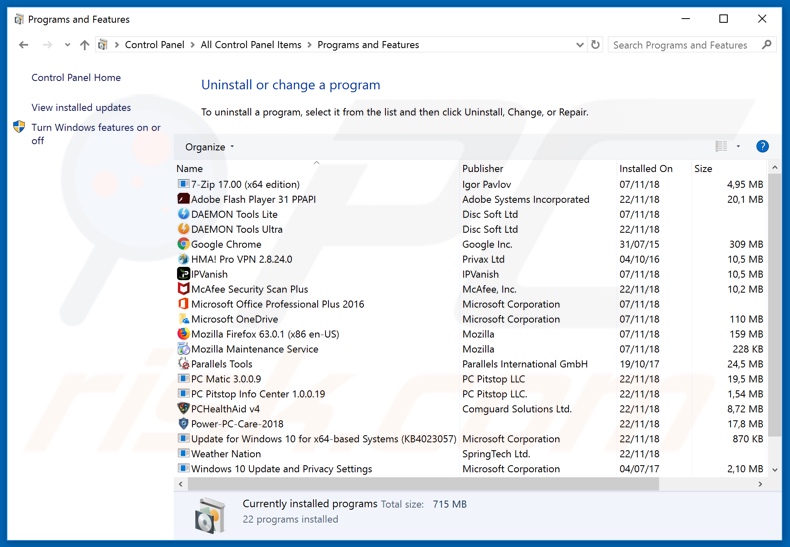

Dans la fenêtre de désinstallation des programmes, recherchez les applications suspectes ou récemment installées, sélectionnez ces entrées et cliquez sur "Désinstaller" ou "Supprimer".

Après avoir désinstallé le programme potentiellement indésirable, recherchez sur votre ordinateur tout composant non désiré ou une possible infection de maliciels. Pour analyser votre ordinateur, utilisez le logiciel de suppression des logiciels malveillants recommandé.

TÉLÉCHARGEZ le programme de suppression des infections malveillantes

Combo Cleaner vérifie si votre ordinateur est infecté. Pour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk.

Supprimer les extensions malhonnêtes des navigateurs internet :

Vidéo montrant comment supprimer les extensions de navigateur potentiellement indésirables :

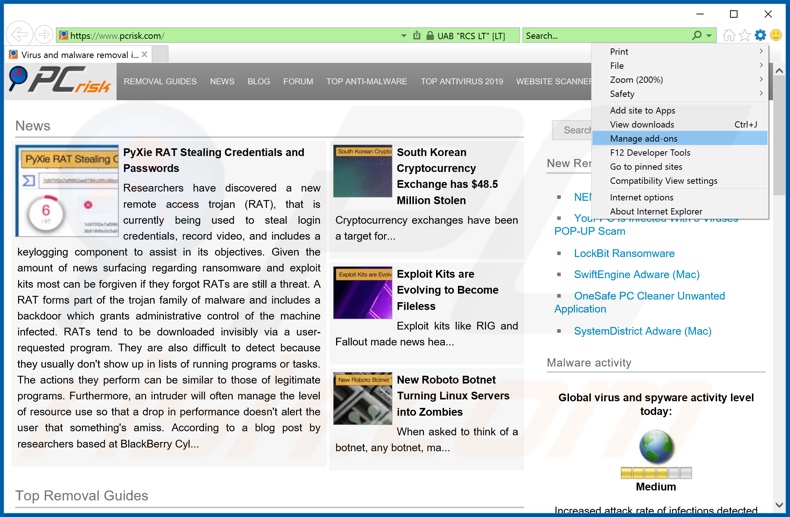

Supprimer les extensions malicieuses d'Internet Explorer :

Supprimer les extensions malicieuses d'Internet Explorer :

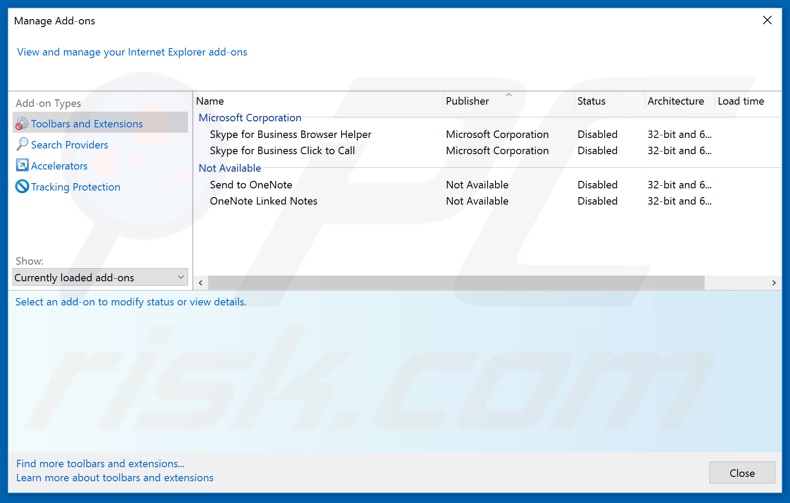

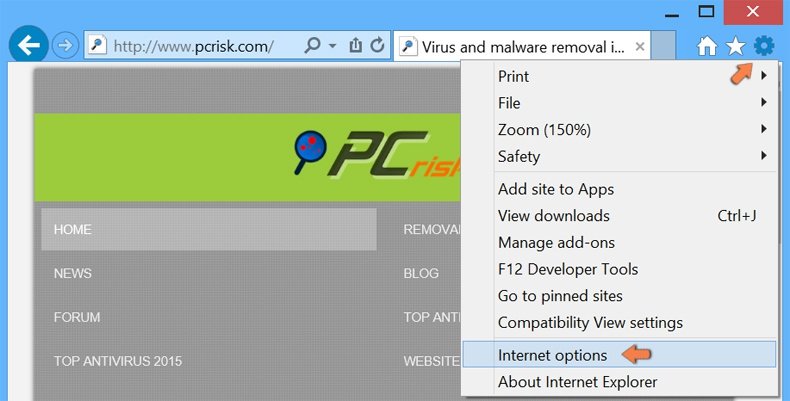

Cliquez sur le bouton "roue crantée" ![]() (en haut à droite d'Internet Explorer), sélectionnez "Gérer les extensions". Recherchez les extensions de navigateur suspectes récemment installées, sélectionnez ces entrées et cliquez sur "Supprimer".

(en haut à droite d'Internet Explorer), sélectionnez "Gérer les extensions". Recherchez les extensions de navigateur suspectes récemment installées, sélectionnez ces entrées et cliquez sur "Supprimer".

Méthode optionnelle:

Si vous continuez à avoir des problèmes avec la suppression des possible infection par des maliciels, restaurer les paramètres d'Internet Explorer à défaut.

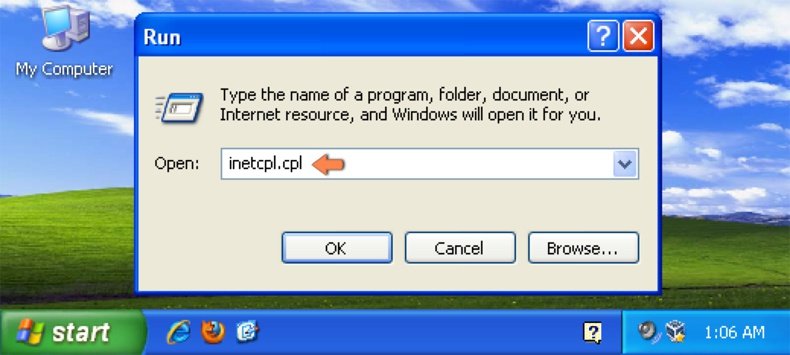

Utilisateurs de Windows XP: Cliquer Démarrer cliquer Exécuter, dans la fenêtre ouverte taper inetcpl.cpl. Dans la fenêtre ouverte cliquer sur l'onglet Avancé, ensuite cliquer Restaurer.

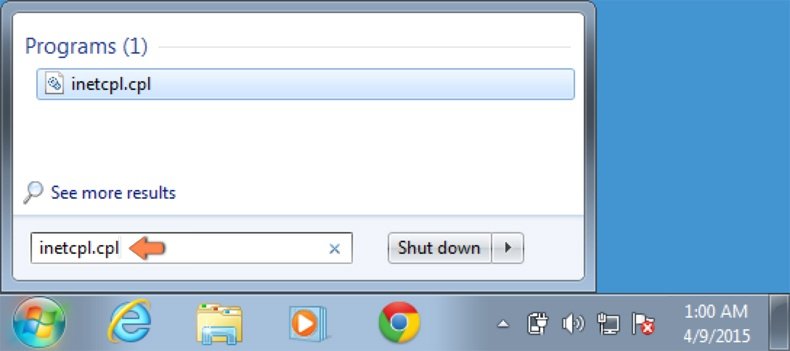

Utilisateurs de Windows Vista et Windows 7: Cliquer le logo de Windows, dans la boîte de recherche au démarrage taper inetcpl.cpl et clique entrée. Dans la fenêtre ouverte cliquer sur l'onglet Avancé, ensuite cliquer Restaurer.

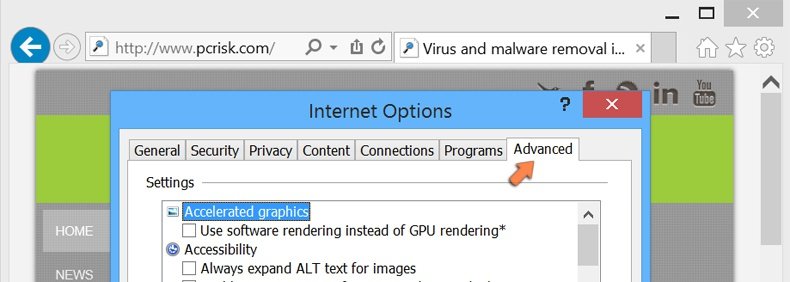

Utilisateurs de Windows 8: Ouvrez Internet Explorer et cliquez l'icône roue. Sélectionnez Options Internet.

Dans la fenêtre ouverte, sélectionnez l'onglet Avancé.

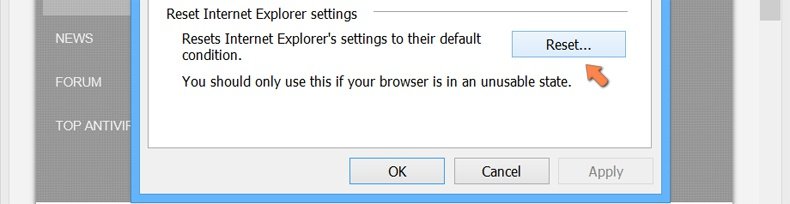

Cliquez le bouton Restaurer.

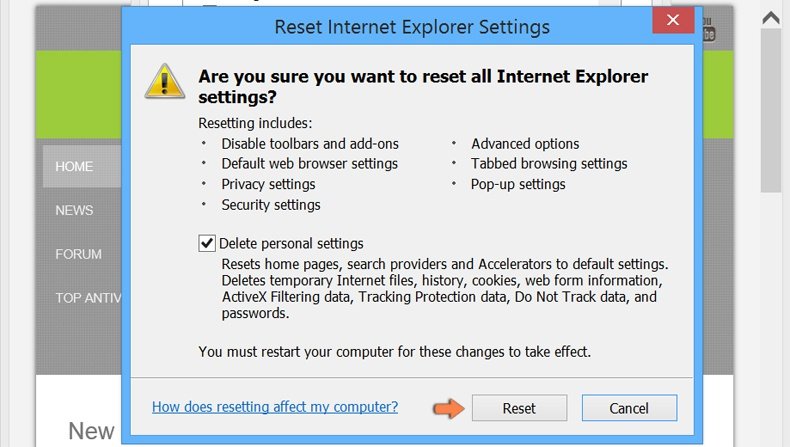

Confirmez que vous souhaitez restaurer les paramètres d'Internet Explorer à défaut en cliquant sur le bouton Restaurer.

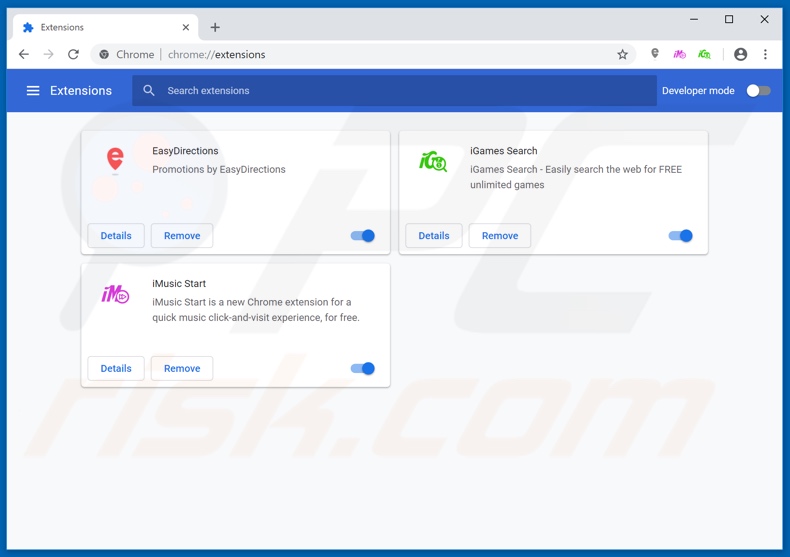

Supprimer les extensions malicieuses de Google Chrome :

Supprimer les extensions malicieuses de Google Chrome :

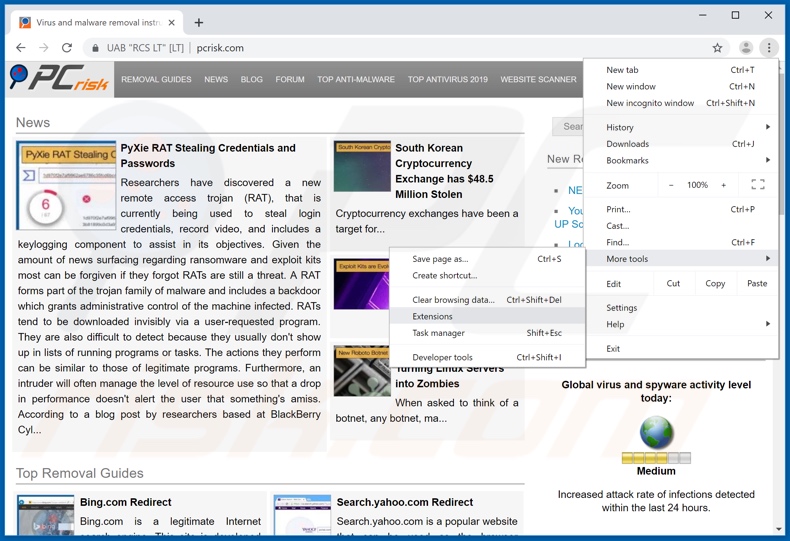

Cliquez sur l'icône de menu Google Chrome ![]() (en haut à droite de Google Chrome), sélectionnez "Autres outils" et cliquez sur "Extensions". Localisez toutes les extensions de navigateur suspectes récemment installées, et supprimez-les.

(en haut à droite de Google Chrome), sélectionnez "Autres outils" et cliquez sur "Extensions". Localisez toutes les extensions de navigateur suspectes récemment installées, et supprimez-les.

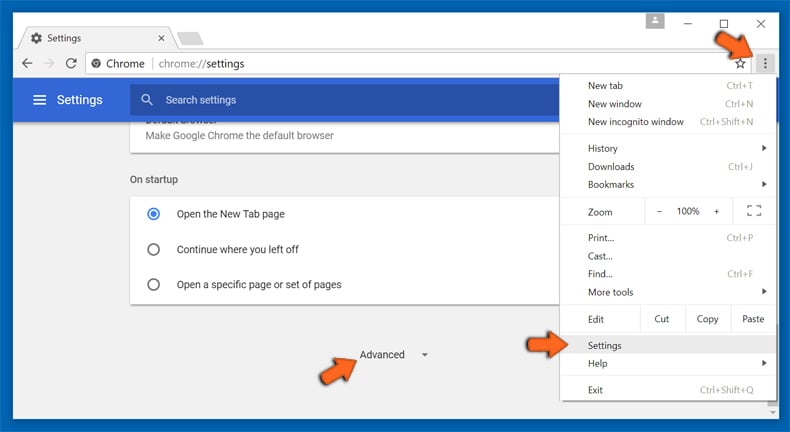

Méthode optionnelle :

Si vous continuez à avoir des problèmes avec le possible infection par des maliciels, restaurez les paramètres de votre navigateur Google Chrome. Cliquer 'icône du menu Chromel ![]() (dans le coin supérieur droit de Google Chrome) et sélectionner Options. Faire défiler vers le bas de l'écran. Cliquer le lien Avancé… .

(dans le coin supérieur droit de Google Chrome) et sélectionner Options. Faire défiler vers le bas de l'écran. Cliquer le lien Avancé… .

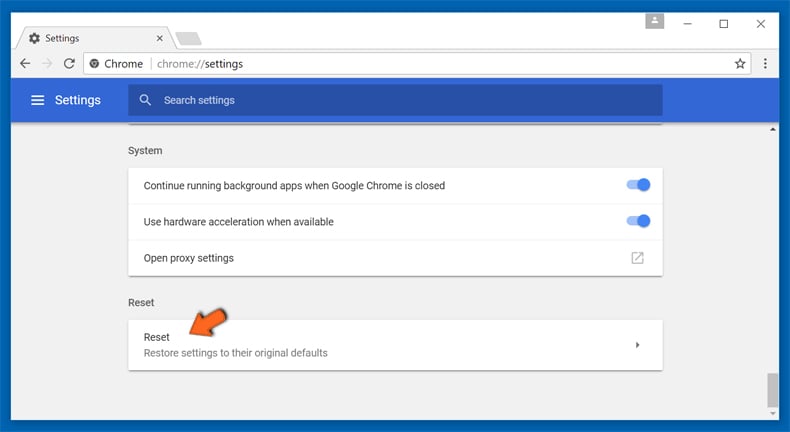

Après avoir fait défiler vers le bas de l'écran, cliquer le bouton Restaurer (Restaurer les paramètres à défaut) .

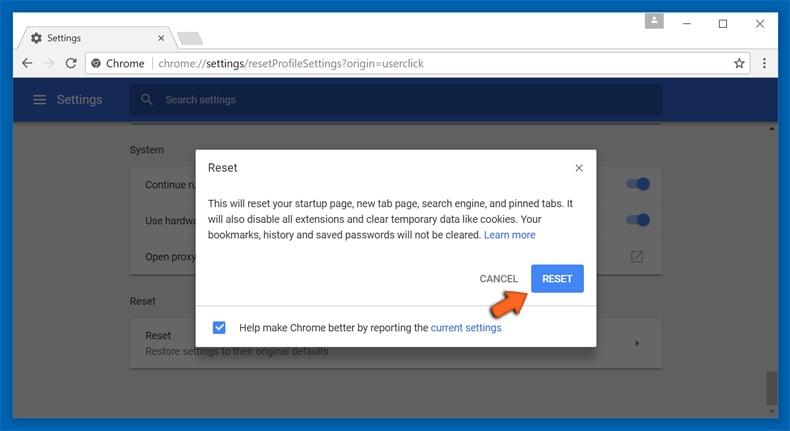

Dans la fenêtre ouverte, confirmer que vous voulez restaurer les paramètres par défaut de Google Chrome e cliquant le bouton Restaurer.

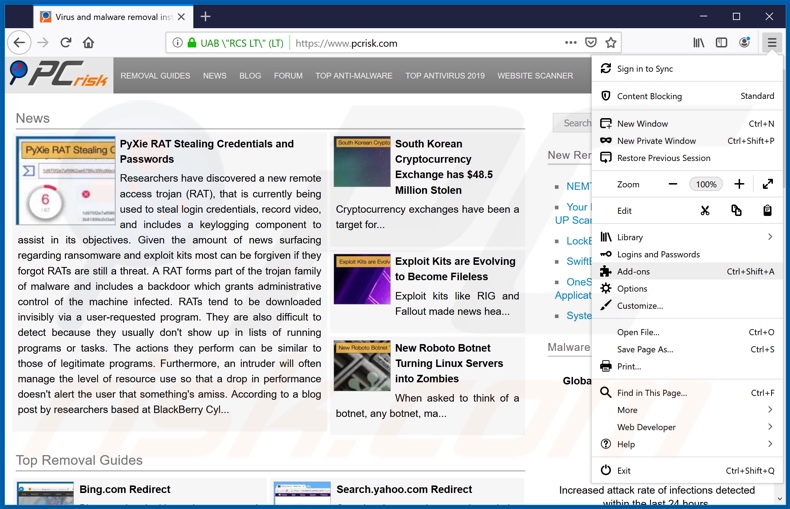

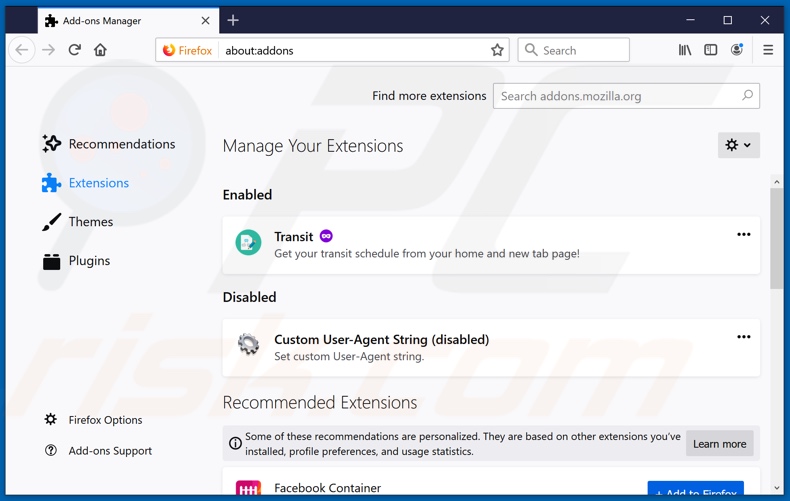

Supprimer les plugins malicieux de Mozilla Firefox :

Supprimer les plugins malicieux de Mozilla Firefox :

Cliquez sur l'icône du menu Firefox ![]() (en haut à droite de la fenêtre principale), sélectionnez "Add-ons". Cliquez sur "Extensions" et supprimez tous les plug-ins de navigateur récemment installés.

(en haut à droite de la fenêtre principale), sélectionnez "Add-ons". Cliquez sur "Extensions" et supprimez tous les plug-ins de navigateur récemment installés.

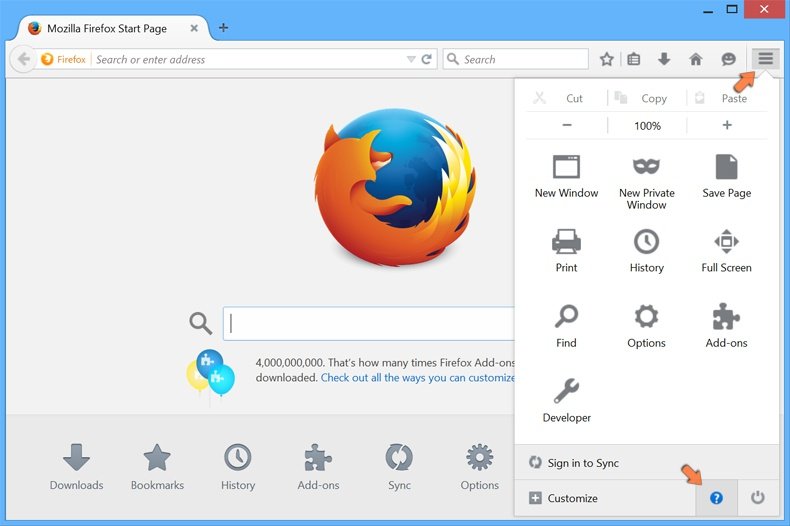

Méthode optionnelle:

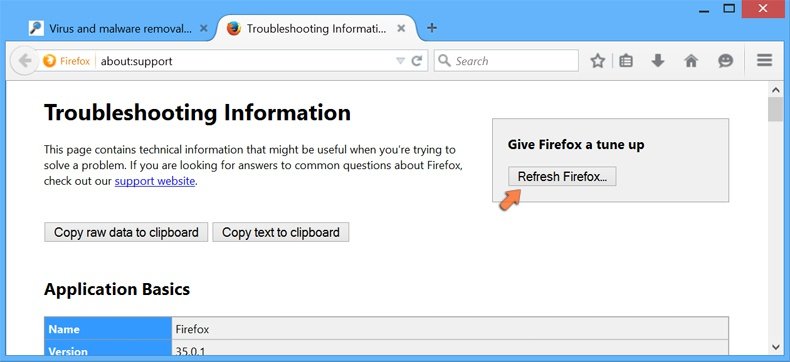

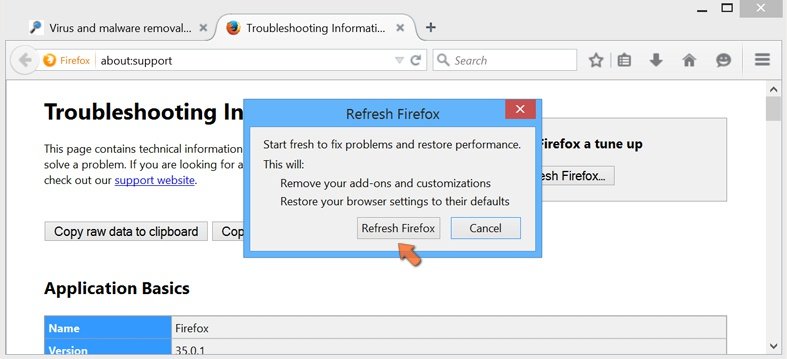

Les utilisateurs d'ordinateur qui ont des problèmes avec la suppression des possible infection par des maliciels peuvent restaurer leurs paramètres de Mozilla Firefox.

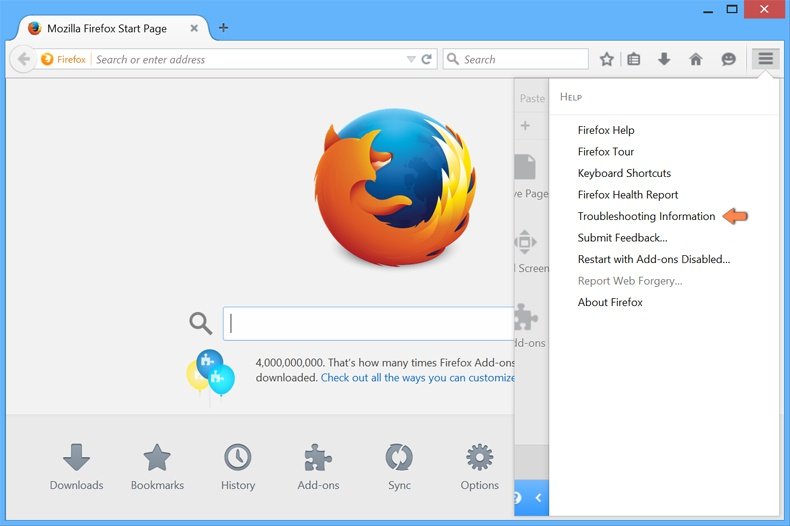

Ouvrez Mozilla FireFox, dans le haut à gauche dans la fenêtre principale cliquer sur le menu Firefox, ![]() dans le menu ouvert cliquez sur l'icône Ouvrir le menu d'aide,

dans le menu ouvert cliquez sur l'icône Ouvrir le menu d'aide, ![]()

Sélectionnez Information de Dépannage.

Sélectionnez Information de Dépannage.

Dans la fenêtre ouverte cliquez sur le bouton Restaurer Firefox.

Dans la fenêtre ouverte, confirmez que vous voulez restaurer les paramètres de Mozilla Firefox à défaut en cliquant sur le bouton Restaurer.

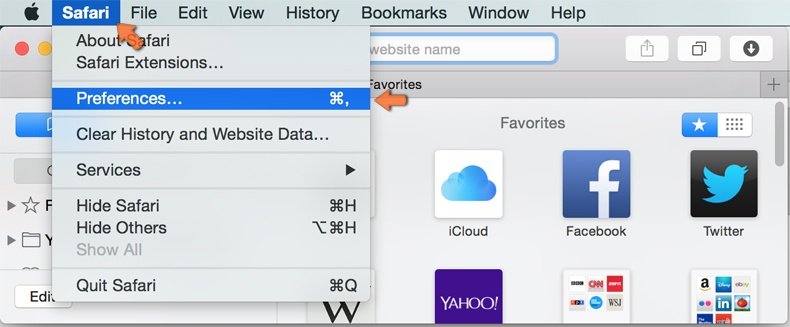

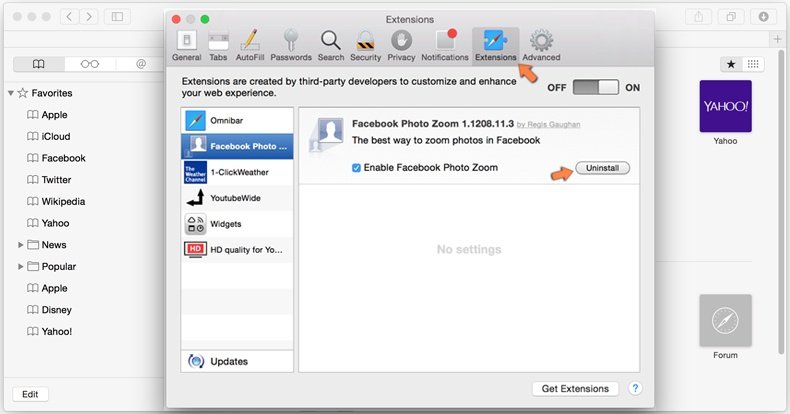

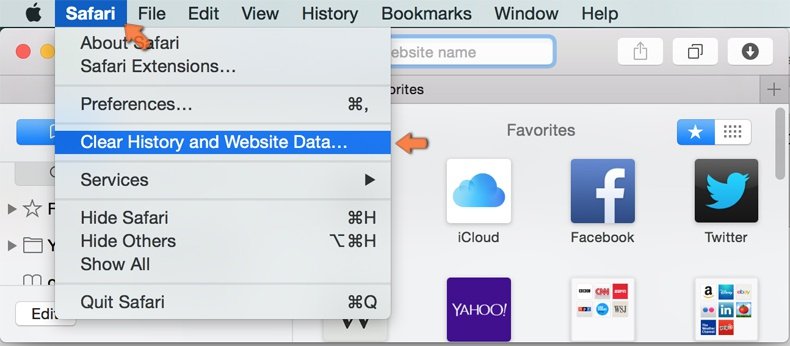

Supprimer les extensions malicieuses de Safari:

Supprimer les extensions malicieuses de Safari:

Assurez-vous que votre navigateur Safari est actif, cliquer le menu Safari, et sélectionner Préférences....

Dans la fenêtre ouverte cliquer Extensions, trouver toutes les extensions suspicieuses récemment installées, sélectionner-les et cliquer Désinstaller.

Méthode optionnelle:

Assurez-vous que votre navigateur Safari est actif et cliquer sur le menu Safari. À partir du menu déroulant sélectionner Supprimer l’historique et les données des sites web...

Dans la fenêtre ouverte sélectionner tout l’historique et cliquer le bouton Supprimer l’historique.

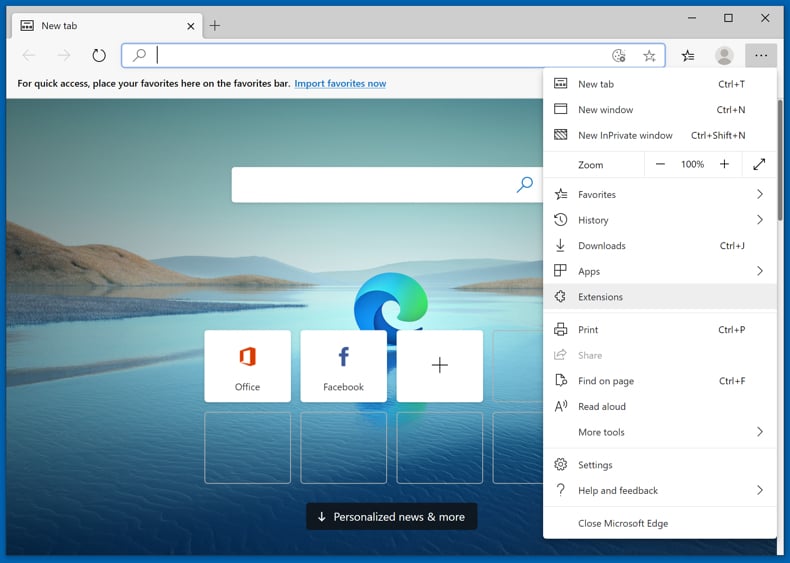

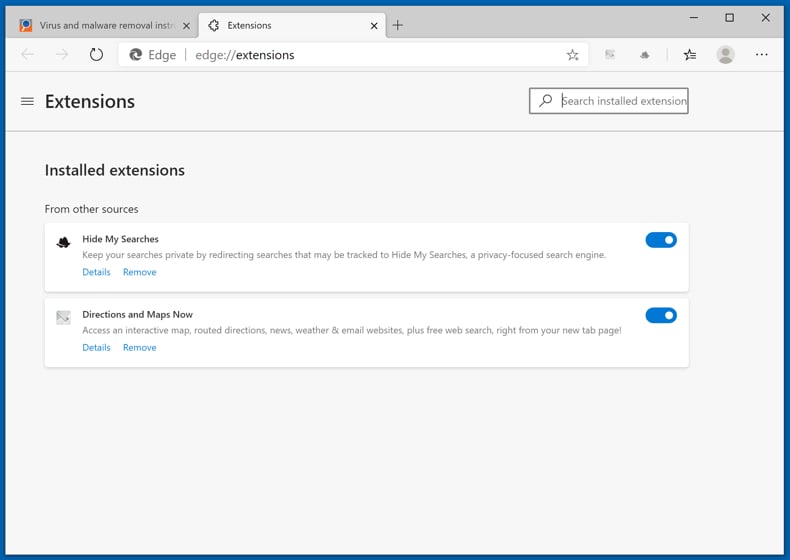

Supprimer les extensions malveillantes de Microsoft Edge :

Supprimer les extensions malveillantes de Microsoft Edge :

Cliquez sur l'icône du menu Edge ![]() (dans le coin supérieur droit de Microsoft Edge), sélectionnez "Extensions". Repérez tous les modules d'extension de navigateur suspects récemment installés et cliquez sur "Supprimer" sous leur nom.

(dans le coin supérieur droit de Microsoft Edge), sélectionnez "Extensions". Repérez tous les modules d'extension de navigateur suspects récemment installés et cliquez sur "Supprimer" sous leur nom.

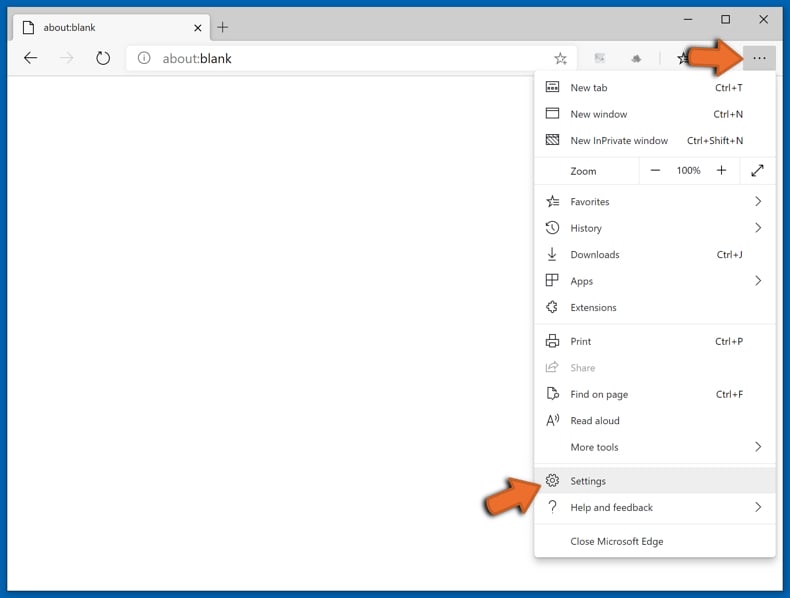

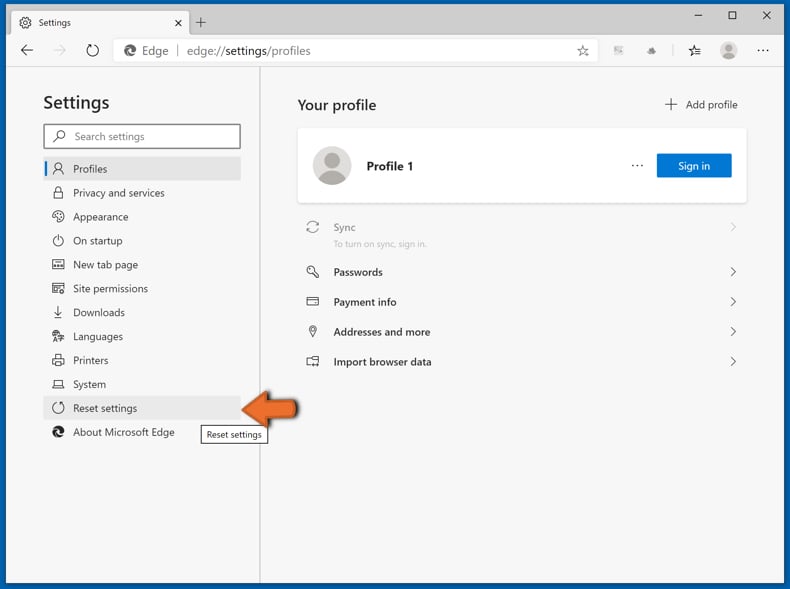

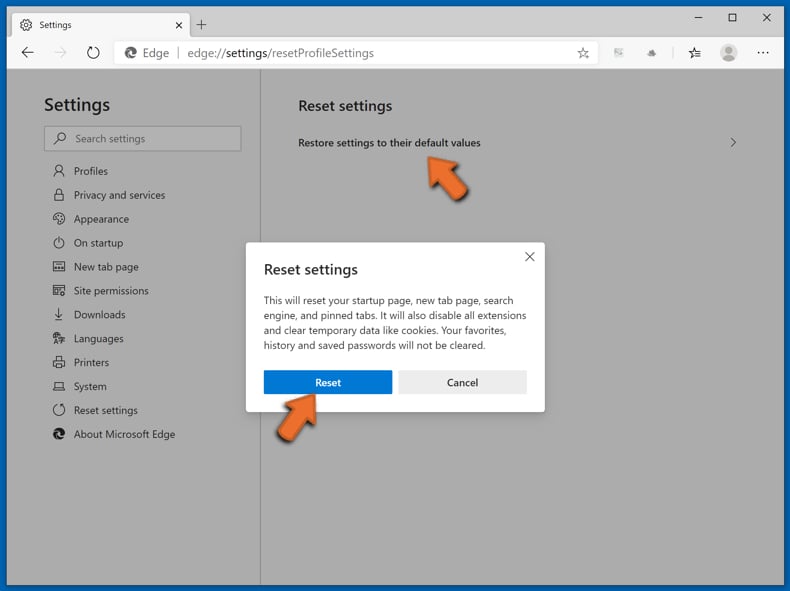

Méthode optionnelle :

Si vous continuez à avoir des problèmes avec la suppression de possible infection par des maliciels, réinitialisez les paramètres de votre navigateur Microsoft Edge. Cliquez sur l'icône du menu Edge ![]() (dans le coin supérieur droit de Microsoft Edge) et sélectionnez Paramètres.

(dans le coin supérieur droit de Microsoft Edge) et sélectionnez Paramètres.

Dans le menu ouvert des paramètres, sélectionnez Rétablir les paramètres.

Sélectionnez Rétablir la valeur par défaut de tous les paramètres. Dans la fenêtre ouverte, confirmez que vous souhaitez rétablir les paramètres par défaut de Microsoft Edge en cliquant sur le bouton Réinitialiser.

- Si cela ne vous a pas aidé, suivez ces instructions alternatives qui expliquent comment réinitialiser le navigateur Microsoft Edge.

Résumé:

Habituellement les applications de type logiciel de publicité ou les applications potentiellement indésirables infiltrent les navigateurs Internet de l’utilisateur à travers des téléchargements de logiciels gratuits. Notez que la source la plus sécuritaire pour télécharger un logiciel gratuit est le site web du développeur. Pour éviter l’installation de logiciel de publicité soyez très attentifs quand vous téléchargez et installez un logiciel gratuit. Quand vous installez le programmes gratuit déjà téléchargé choisissez les options d’installation personnalisée ou avancée – cette étape révèlera toutes les applications potentiellement indésirables qui sont installés en combinaison avec votre programme gratuit choisi.

Habituellement les applications de type logiciel de publicité ou les applications potentiellement indésirables infiltrent les navigateurs Internet de l’utilisateur à travers des téléchargements de logiciels gratuits. Notez que la source la plus sécuritaire pour télécharger un logiciel gratuit est le site web du développeur. Pour éviter l’installation de logiciel de publicité soyez très attentifs quand vous téléchargez et installez un logiciel gratuit. Quand vous installez le programmes gratuit déjà téléchargé choisissez les options d’installation personnalisée ou avancée – cette étape révèlera toutes les applications potentiellement indésirables qui sont installés en combinaison avec votre programme gratuit choisi.

Aide pour la suppression:

Si vous éprouvez des problèmes tandis que vous essayez de supprimer possible infection par des maliciels de votre ordinateur, s'il vous plaît demander de l'aide dans notre forum de suppression de logiciel malveillant.

Publier un commentaire:

Si vous avez de l'information additionnelle sur possible infection par des maliciels ou sa suppression s'il vous plaît partagez vos connaissances dans la section commentaires ci-dessous.

Source: https://www.pcrisk.com/removal-guides/16499-activation-warning-alert-pop-up-scam

Partager:

Tomas Meskauskas

Chercheur expert en sécurité, analyste professionnel en logiciels malveillants

Je suis passionné par la sécurité informatique et la technologie. J'ai une expérience de plus de 10 ans dans diverses entreprises liées à la résolution de problèmes techniques informatiques et à la sécurité Internet. Je travaille comme auteur et éditeur pour PCrisk depuis 2010. Suivez-moi sur Twitter et LinkedIn pour rester informé des dernières menaces de sécurité en ligne.

Le portail de sécurité PCrisk est proposé par la société RCS LT.

Des chercheurs en sécurité ont uni leurs forces pour sensibiliser les utilisateurs d'ordinateurs aux dernières menaces en matière de sécurité en ligne. Plus d'informations sur la société RCS LT.

Nos guides de suppression des logiciels malveillants sont gratuits. Cependant, si vous souhaitez nous soutenir, vous pouvez nous envoyer un don.

Faire un donLe portail de sécurité PCrisk est proposé par la société RCS LT.

Des chercheurs en sécurité ont uni leurs forces pour sensibiliser les utilisateurs d'ordinateurs aux dernières menaces en matière de sécurité en ligne. Plus d'informations sur la société RCS LT.

Nos guides de suppression des logiciels malveillants sont gratuits. Cependant, si vous souhaitez nous soutenir, vous pouvez nous envoyer un don.

Faire un don

▼ Montrer la discussion