Éviter d'être arnaqué par "Dear [ISP name] user, Congratulations!"

L'hameçonnage/arnaqueÉgalement connu sous le nom de: possible infections de maliciels

Obtenez une analyse gratuite et vérifiez si votre ordinateur est infecté.

SUPPRIMEZ-LES MAINTENANTPour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk.

Instructions de suppression de "Dear [ISP name] user, Congratulations!"

Qu'est-ce que "Dear [ISP name] user, Congratulations!" ?

"Dear [ISP name] user, Congratulations!" est une arnaque sur des sites web trompeurs. Ce stratagème est conçu pour faire croire aux utilisateurs qu'ils ont gagné un prix, mais pour le recevoir, ils doivent fournir leurs renseignements personnels et payer certains frais. Cette escroquerie est favorisée par l'utilisation des fournisseurs de services Internet (FSI) des visiteurs - ce qui augmente l'apparence de légitimité. De plus, la mention "Dear [ISP name] user, Congratulations!" est généralement affichée dans la langue appropriée selon la géolocalisation des visiteurs, en français ce serait par exemple "Cher utilisateur [ISP name], Félicitations !". Cette escroquerie a été observée à l'encontre de Français (Bouygues Telecom ISP), de Chiliens (VTR ISP), de Hong Kong (Netvigator ISP), d'Italiens (Fastweb ISP), de Sud-Africains (Telkom ISP) et d'un certain nombre d'autres régions/ISP. La plupart des utilisateurs entrent involontairement sur des sites trompeurs ou frauduleux, ils sont redirigés par des publicités intrusives ou par des PUA (Potentially Unwanted Applications), déjà infiltrés dans l'appareil.

![Dear [ISP name] user, Congratulations! scam (initial pop-up)](/images/stories/screenshots202001/dear-isp-name-user-congratulations-scam-homepage.jpg)

La première chose que voient les visiteurs d'un site Web faisant la promotion de l'arnaque "Dear [ISP name] user, Congratulations!" est une fenêtre contextuelle. La formulation peut différer dans certaines variantes de ce schéma, en substance - elle félicite les utilisateurs d'un fournisseur de services Internet spécifique d'avoir été choisis comme gagnants potentiels d'un prix. Dans la plupart des versions de l'escroquerie - les prix possibles sont censés être soit un Samsung Galaxy S10 ou un Apple iPhone X. La page de fond remercie les visiteurs pour leur utilisation du fournisseur d'accès Internet et les invite à répondre à un rapide sondage. Si les utilisateurs répondent à l'enquête à choix multiples - ils peuvent gagner les prix mentionnés ci-dessus. Un compte à rebours est également présenté - qui indique combien de temps il reste pour gagner les faux cadeaux. Une fois l'enquête terminée, une autre page est affichée pour féliciter les utilisateurs d'avoir gagné le prix. Elle indique que l'iPhone X d'Apple est déjà en rupture de stock, mais qu'ils ont gagné l'appareil Samsung. "Dear [ISP name] user, Congratulations!" s'affiche alors une autre fenêtre contextuelle. Il indique que le prix a été réservé par le FAI et énumère les termes et conditions de ce cadeau. Les "termes et conditions" sont des instructions. Tout d'abord, les utilisateurs doivent indiquer leurs coordonnées et leurs frais d'expédition sur la page Web suivante. Deuxièmement, ils doivent payer les frais d'expédition (qui sont - dans la plupart des versions - de 1 USD ou l'équivalent). Le texte présenté dans cette fenêtre se termine par une déclaration selon laquelle, une fois les premières étapes terminées, le prix sera expédié dans les deux jours ouvrables. En appuyant sur l'une des options de consentement (par exemple, le bouton "OK"), les utilisateurs sont redirigés vers un autre site. Dans cette page, les utilisateurs doivent entrer leurs données personnelles et payer les frais d'expédition. Faire confiance à l'escroquerie "Dear [ISP name] user, Congratulations!" et à d'autres escroqueries similaires - ne permettra pas aux utilisateurs de recevoir réellement les prix promis. Au lieu de cela, ils subiront des pertes financières et peut-être aussi des problèmes de confidentialité.

Les redirections vers des pages web trompeuses/arnaques sont généralement générées par des publicités intrusives ou par des PUA. Les applications non désirées peuvent forcer l'ouverture d'une grande variété de sites frauduleux, voyous, compromis et même malveillants. Cependant, elles peuvent aussi posséder d'autres capacités. Les PUA peuvent diffuser des publicités intrusives (pop-ups, bannières, sondages, coupons, etc.), qui diminuent sérieusement la qualité de la navigation, provoquent des redirections vers des pages nuisibles et peuvent télécharger/installer furtivement du contenu. D'autres types de PUA peuvent modifier les navigateurs, restreindre/refuser l'accès à leurs paramètres et promouvoir de faux moteurs de recherche. La plupart des applications non désirées, indépendamment des autres spécifications, peuvent suivre les données. Elles peuvent enregistrer l'activité de navigation (historique de la navigation et des moteurs de recherche) et recueillir des informations personnelles qui en sont déduites (adresses IP, géolocalisation et données personnelles réelles des utilisateurs). Ces données privées peuvent ensuite être partagées avec des tiers (potentiellement, des cybercriminels), qui cherchent à en tirer profit par une utilisation abusive. En résumé, bien que généralement légitimes en apparence, les PUA peuvent causer diverses infiltrations et infections du système, entraîner de graves problèmes de confidentialité, des pertes financières et même des vols d'identité. Pour assurer la sécurité des appareils et des utilisateurs, toutes les applications douteuses et les extensions et plugiciels de navigateur doivent être supprimés dès leur détection.

| Nom | possible infections de maliciels |

| Type de Menace | Hameçonnage, Arnaque, Engénierie sociale, Fraude |

| Fausse Réclamation | L'arnaque prétend que les visiteurs ont gagné un prix. |

| Domaines Reliés | establishteam.club |

| Adresse IP de Service (establishteam.club) | 13.249.134.127 |

| Symptômes | Faux messages d'erreur, faux avertissements système, erreurs de pop-up, scan d'ordinateur canular. |

| Méthodes de Distribution | Des sites Web compromis, des publicités pop-up en ligne malveillantes, des applications potentiellement indésirables. |

| Dommages | Perte d'informations privées sensibles, perte d'argent, vol d'identité, infections possibles par des logiciels malveillants. |

| Suppression |

Pour éliminer d'éventuelles infections par des maliciels, analysez votre ordinateur avec un logiciel antivirus légitime. Nos chercheurs en sécurité recommandent d'utiliser Combo Cleaner. Téléchargez Combo CleanerUn scanner gratuit vérifie si votre ordinateur est infecté. Pour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk. |

"PRIZE EMAIL", "SPECIAL AWARD FROM OUR SPONSORS", "International promotion of postal services" sont quelques exemples d'autres escroqueries. L'ingénierie sociale et les tactiques alarmistes sont couramment utilisées pour faire avancer ces programmes. Les sites Web trompeurs peuvent prétendre que les visiteurs ont gagné des prix incroyables, proposer des offres ridicules, prétendre que l'appareil est infecté et/ou qu'un logiciel essentiel est obsolète/insuffisant, etc. Le but est de pousser les utilisateurs à effectuer certaines actions souhaitées, dans le but sous-jacent de générer des revenus à leurs dépens. Les escroqueries peuvent être conçues pour inciter les utilisateurs à effectuer des transactions monétaires (p. ex. paiement de "services rendus", frais divers, etc.), à révéler des renseignements personnels, à télécharger/installer/acheter des contenus non fiables ou malveillants, etc.

Comment des applications potentiellement indésirables se sont-elles installées sur mon ordinateur ?

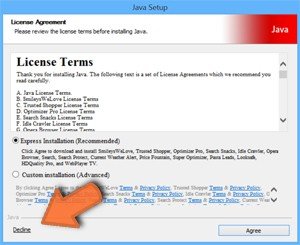

Les PUA peuvent être téléchargés/installés en même temps que d'autres programmes. "Bundling" (groupement) est le terme utilisé pour décrire cette fausse technique de marketing consistant à emballer du contenu régulier avec des logiciels non désirés ou malveillants. Les processus de téléchargement/installation précipités (par exemple, les étapes et les sections sautées, etc.) - mettent en danger les dispositifs avec des infiltrations et des infections potentielles. Certaines applications de ce type ont des pages Web de téléchargement "officielles". Lorsqu'on clique sur ces pages, des publicités intrusives peuvent exécuter des scripts pour télécharger/installer des PUA sans l'autorisation de l'utilisateur.

Comment éviter l'installation d'applications potentiellement indésirables ?

Il est important de faire des recherches sur les produits (applications, extensions/plug-ins de navigateur, outils, etc.), avant de les télécharger/installer. Les utilisateurs sont priés de n'utiliser que des canaux de téléchargement officiels et vérifiés. Les sources non fiables comme : Les réseaux de partage poste à poste, les sites Web d'hébergement de fichiers gratuits et autres téléchargeurs tiers - peuvent offrir des logiciels trompeurs et/ou groupés pour le téléchargement. Lors du téléchargement/de l'installation, il est recommandé de lire les conditions, d'explorer toutes les options disponibles, d'utiliser les paramètres "Personnalisé/Avancé" et de se désengager du contenu supplémentaire. Les publicités intrusives ont tendance à paraître ordinaires et inoffensives, mais elles redirigent vers des pages douteuses et peu fiables (par exemple, jeux de hasard, pornographie, rencontres entre adultes, etc.) ). En cas de rencontre avec de telles publicités/renvois, il est conseillé d'inspecter le système et d'en retirer immédiatement toutes les applications et/ou extensions/plugins de navigateur suspects. Si votre ordinateur est déjà infecté par des PUA, nous vous recommandons de lancer un scan avec Combo Cleaner Antivirus pour Windows pour les éliminer automatiquement.

Texte présenté dans la fenêtre contextuelle initiale de "Dear [ISP name] user, Congratulations!"

Tuesday January 7, 2020

Dear Netvigator user,

Congratulations! You are one of the 100 users that we selected to receive the chance to win an Samsung Galaxy S10 or Apple iPhone X.

Capture d'écran de la page de fond :

![Dear [ISP name] user, Congratulations! background page](/images/stories/screenshots202001/dear-isp-name-user-congratulations-scam-background-page.jpg)

Texte présenté dans cette page :

Netvigator customer reward program

Congratulations!

7 January 2020

We wish to thank you for the long use of a services from Netvigator!Every Tuesday we randomly select several users to take a short survey. In return, we offer them the chance to receive a valuable gift from our sponsors. This survey allows us to better understand users and make our products better. It will not take more than 30 seconds of your time.

You can win the new Samsung Galaxy S10 or Apple iPhone X. All you need to do to receive a gift is to answer the following 8 questions.

Remember: 100 randomly selected users have received this invitation. The number of gifts is limited.

You have 3 minutes and 49 seconds to answer the following questions before we give your gift to another happy user! Good luck!

Capture d'écran de la page affichée après avoir répondu à toutes les questions :

![Dear [ISP name] user, Congratulations! second page](/images/stories/screenshots202001/dear-isp-name-user-congratulations-scam-second-page.jpg)

Texte présenté dans cette page :

Congratulations!100%

You answered all (8/8) questions

No repeat queries were submitted from your IP address.

Today you can claim 1 gift.

Receive your gift now:Samsung Galaxy S10

Your price: $1 (DHL shipping cost)

Remaining quantity: 3 units

Take itiPhone X

Your price: $1 (DHL shipping cost)

Remaining quantity: 0 units

Capture d'écran de la fenêtre pop-up affichée après avoir choisi la récompense :

![Dear [ISP name] user, Congratulations! second page pop-up](/images/stories/screenshots202001/dear-isp-name-user-congratulations-scam-second-page-pop-up.jpg)

Texte présenté dans ce pop-up :

Netvigator customer reward program

Your Samsung Galaxy S10 has been reserved by Netvigator!Terms and conditions:

1. On the next page fill in the shipping and the contact details;

2. Pay only $1 for the delivery of your gift;

3. Your Samsung Galaxy S10 will be shipped within two business days with DHL.

Capture d'écran du site Web qui fournit les détails de l'expédition et pour payer les "frais d'expédition" :

![Dear [ISP name] user, Congratulations! redirect to site for paying the fake shipping fees](/images/stories/screenshots202001/dear-isp-name-user-congratulations-scam-redirect.jpg)

Apparence de l'arnaque "Dear [ISP name] user, Congratulations!" visant les utilisateurs de Chilean Internet service provider - VTR (GIF) :

![Dear [ISP name] user, Congratulations! Chile VTR](/images/stories/screenshots202001/dear-isp-name-user-congratulations-scam-chile-vtr.gif)

Apparence de l'arnaque "Dear [ISP name] user, Congratulations!" visant les utilisateurs du fournisseur d'accès internet français - Bouygues Telecom (GIF) :

![Dear [ISP name] user, Congratulations! France Bouygues Telecom](/images/stories/screenshots202001/dear-isp-name-user-congratulations-scam-france-bouygues-telecom.gif)

Apparence de l'arnaque "Dear [ISP name] user, Congratulations!" visant les utilisateurs du fournisseur de services Internet de Hong Kong - Netvigator (GIF) :

![Dear [ISP name] user, Congratulations! Hong Kong Netvigator](/images/stories/screenshots202001/dear-isp-name-user-congratulations-scam-hong-kong-netvigator.gif)

Apparence de l'arnaque "Dear [ISP name] user, Congratulations!" ciblant les utilisateurs du fournisseur de services Internet italien - Fastweb (GIF) :

![Dear [ISP name] user, Congratulations! Italy Fastweb](/images/stories/screenshots202001/dear-isp-name-user-congratulations-scam-italy-fastweb.gif)

Apparence de l'arnaque "Dear [ISP name] user, Congratulations!" visant les utilisateurs du fournisseur de services Internet sud-africain - Telkom (GIF) :

![Dear [ISP name] user, Congratulations! South Africa Telkom](/images/stories/screenshots202001/dear-isp-name-user-congratulations-scam-south-africa-telkom.gif)

Suppression automatique et instantanée des maliciels :

La suppression manuelle des menaces peut être un processus long et compliqué qui nécessite des compétences informatiques avancées. Combo Cleaner est un outil professionnel de suppression automatique des maliciels qui est recommandé pour se débarrasser de ces derniers. Téléchargez-le en cliquant sur le bouton ci-dessous :

TÉLÉCHARGEZ Combo CleanerEn téléchargeant n'importe quel logiciel listé sur ce site web vous acceptez notre Politique de Confidentialité et nos Conditions d’Utilisation. Pour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk.

Menu rapide :

- Qu'est-ce que "Dear [ISP name] user, Congratulations!" ?

- ETAPE 1. Désinstaller les applications trompeuses à l'aide du Panneau de configuration.

- ETAPE 2. Supprimer le logiciel publicitaire d'Internet Explorer.

- ETAPE 3. Supprimer les extensions malhonnêtes de Google Chrome.

- ETAPE 4. Supprimer les plug-ins potentiellement indésirables de Mozilla Firefox.

- ETAPE 5. Supprimer les extensions malhonnêtes de Safari.

- ETAPE 6. Supprimer les plug-ins malhonnêtes de Microsoft Edge.

Suppression d'applications potentiellement indésirables :

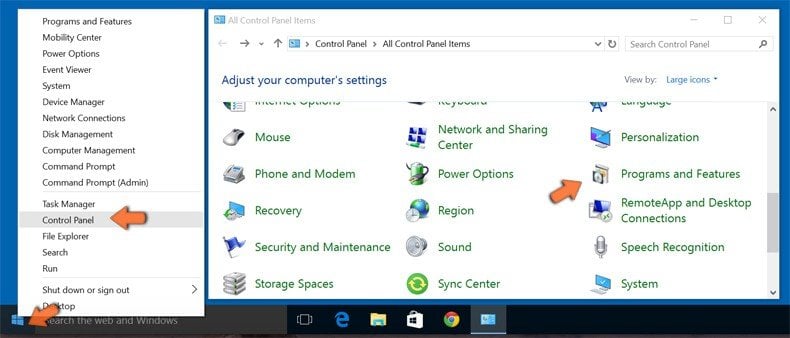

Utilisateurs de Windows 10:

Cliquez droite dans le coin gauche en bas de l'écran, sélectionnez le Panneau de Configuration. Dans la fenêtre ouverte choisissez Désinstallez un Programme.

Utilisateurs de Windows 7:

Cliquez Démarrer ("Logo de Windows" dans le coin inférieur gauche de votre bureau), choisissez Panneau de configuration. Trouver Programmes et cliquez Désinstaller un programme.

Utilisateurs de macOS (OSX):

Cliquer Localisateur, dans la fenêtre ouverte sélectionner Applications. Glisser l’application du dossier Applications à la Corbeille (localisé sur votre Dock), ensuite cliquer droite sur l’cône de la Corbeille et sélectionner Vider la Corbeille.

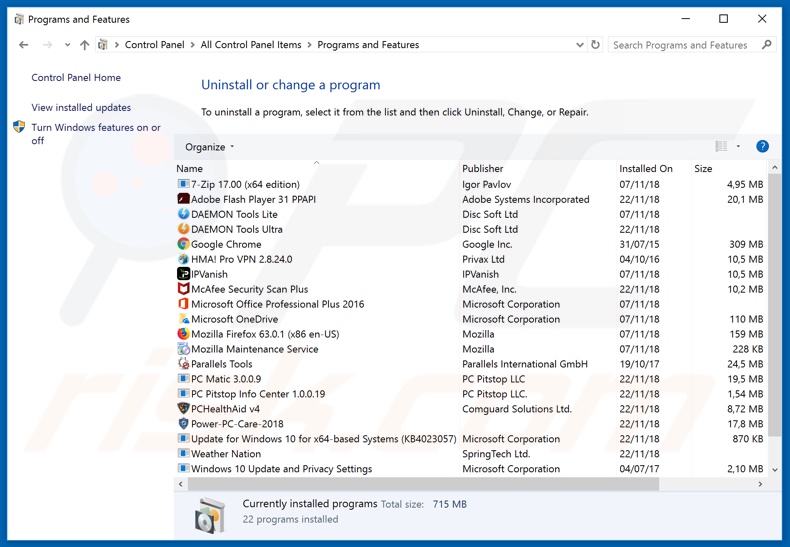

Dans la fenêtre de désinstallation des programmes, recherchez les applications suspectes ou récemment installées, sélectionnez ces entrées et cliquez sur "Désinstaller" ou "Supprimer".

Après avoir désinstallé le programme potentiellement indésirable, recherchez sur votre ordinateur tout composant non désiré ou une possible infection de logiciels publicitaires. Pour analyser votre ordinateur, utilisez le logiciel de suppression des logiciels malveillants recommandé.

TÉLÉCHARGEZ le programme de suppression des infections malveillantes

Combo Cleaner vérifie si votre ordinateur est infecté. Pour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk.

Supprimer les extensions malhonnêtes des navigateurs internet :

Vidéo montrant comment supprimer les extensions de navigateur potentiellement indésirables :

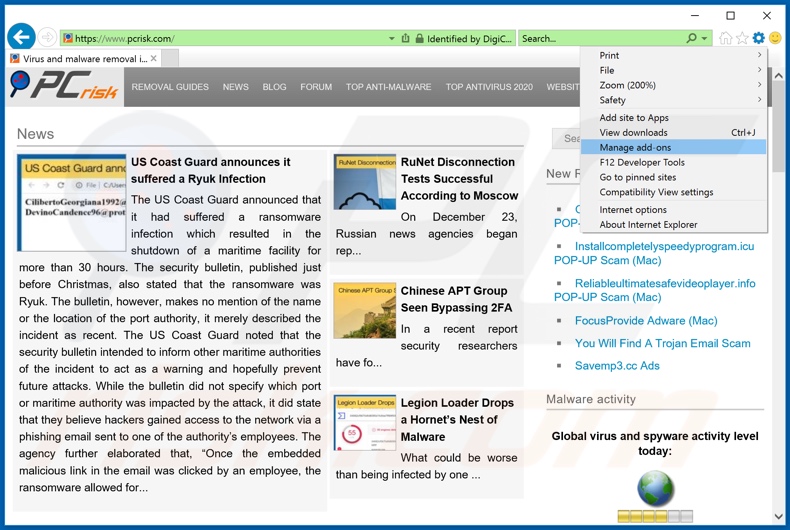

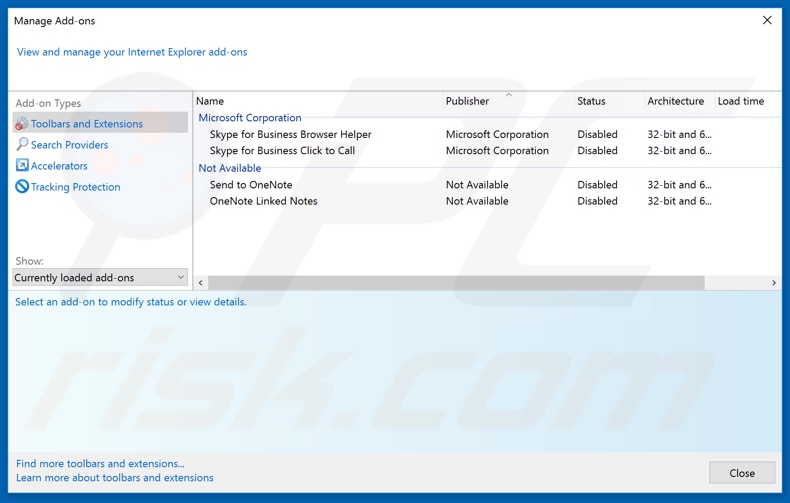

Supprimer les extensions malicieuses d'Internet Explorer :

Supprimer les extensions malicieuses d'Internet Explorer :

Cliquez sur le bouton "roue crantée" ![]() (en haut à droite d'Internet Explorer), sélectionnez "Gérer les extensions". Recherchez les extensions de navigateur suspectes récemment installées, sélectionnez ces entrées et cliquez sur "Supprimer".

(en haut à droite d'Internet Explorer), sélectionnez "Gérer les extensions". Recherchez les extensions de navigateur suspectes récemment installées, sélectionnez ces entrées et cliquez sur "Supprimer".

Méthode optionnelle:

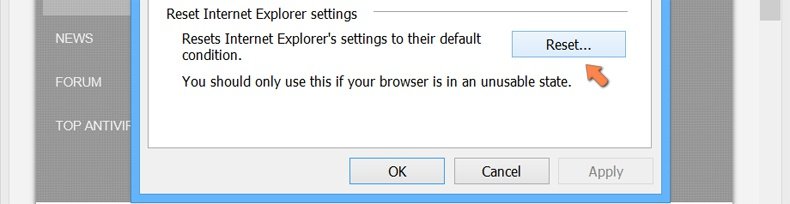

Si vous continuez à avoir des problèmes avec la suppression des possible infections de maliciels, restaurer les paramètres d'Internet Explorer à défaut.

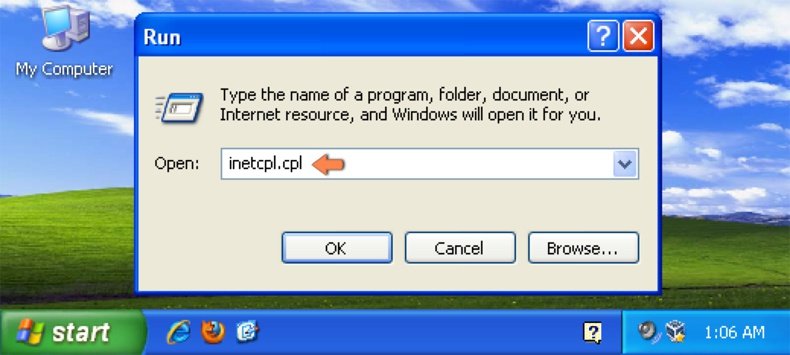

Utilisateurs de Windows XP: Cliquer Démarrer cliquer Exécuter, dans la fenêtre ouverte taper inetcpl.cpl. Dans la fenêtre ouverte cliquer sur l'onglet Avancé, ensuite cliquer Restaurer.

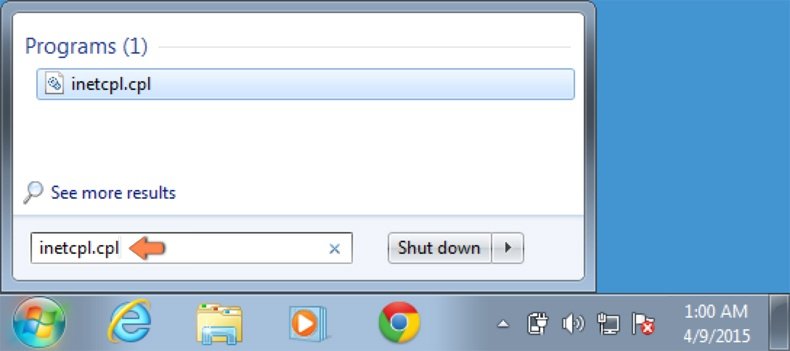

Utilisateurs de Windows Vista et Windows 7: Cliquer le logo de Windows, dans la boîte de recherche au démarrage taper inetcpl.cpl et clique entrée. Dans la fenêtre ouverte cliquer sur l'onglet Avancé, ensuite cliquer Restaurer.

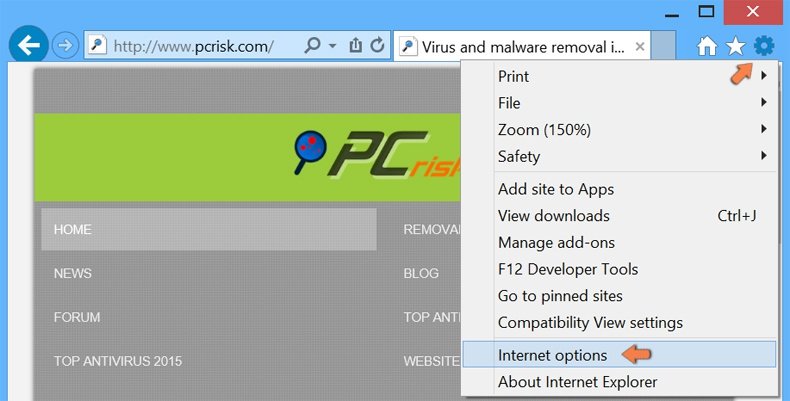

Utilisateurs de Windows 8: Ouvrez Internet Explorer et cliquez l'icône roue. Sélectionnez Options Internet.

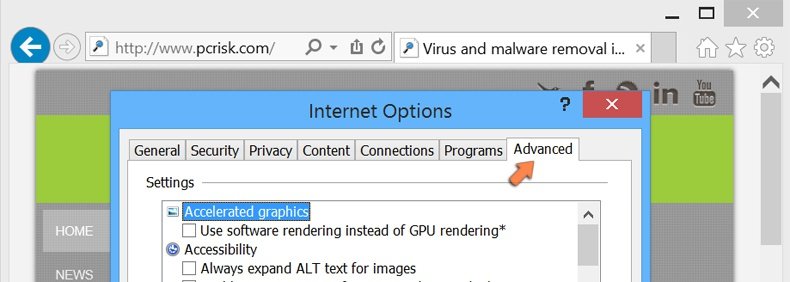

Dans la fenêtre ouverte, sélectionnez l'onglet Avancé.

Cliquez le bouton Restaurer.

Confirmez que vous souhaitez restaurer les paramètres d'Internet Explorer à défaut en cliquant sur le bouton Restaurer.

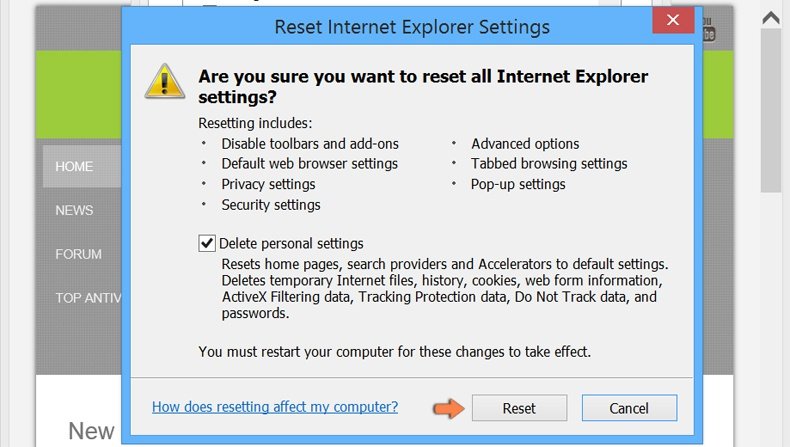

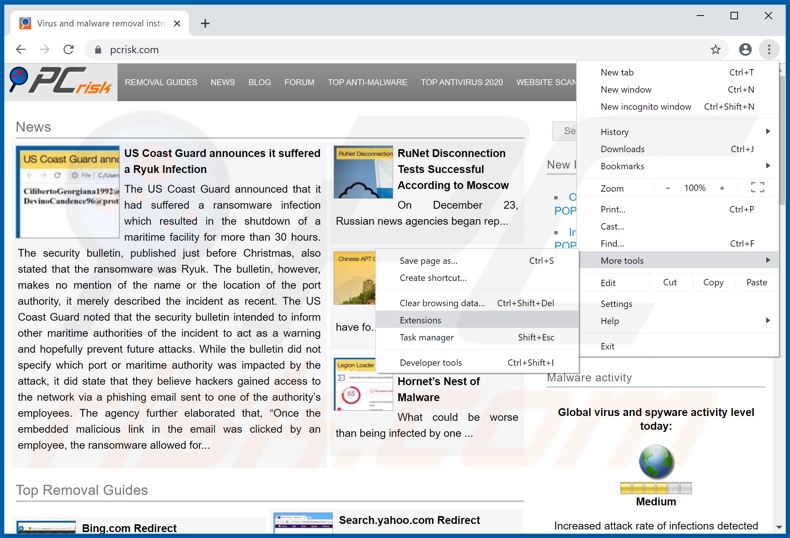

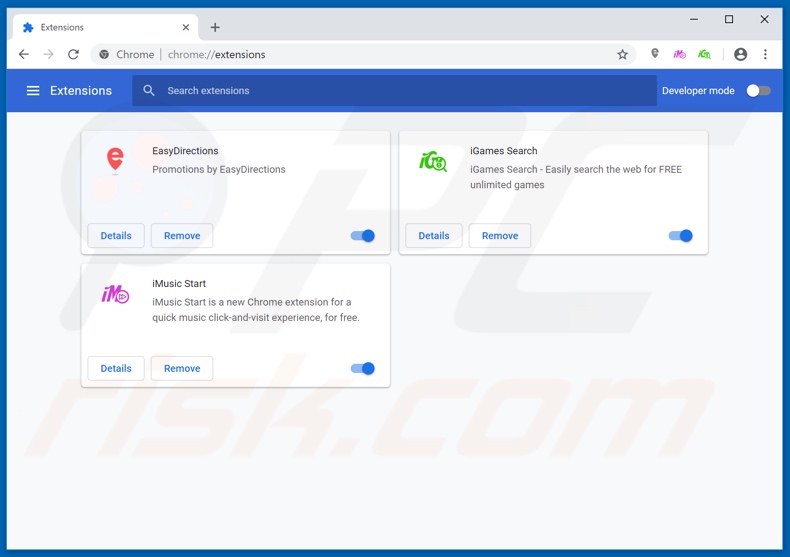

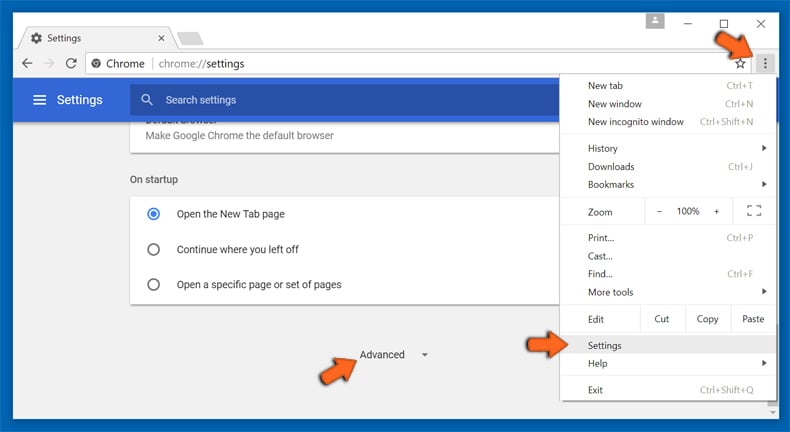

Supprimer les extensions malicieuses de Google Chrome :

Supprimer les extensions malicieuses de Google Chrome :

Cliquez sur l'icône de menu Google Chrome ![]() (en haut à droite de Google Chrome), sélectionnez "Autres outils" et cliquez sur "Extensions". Localisez toutes les extensions de navigateur suspectes récemment installées, et supprimez-les.

(en haut à droite de Google Chrome), sélectionnez "Autres outils" et cliquez sur "Extensions". Localisez toutes les extensions de navigateur suspectes récemment installées, et supprimez-les.

Méthode optionnelle :

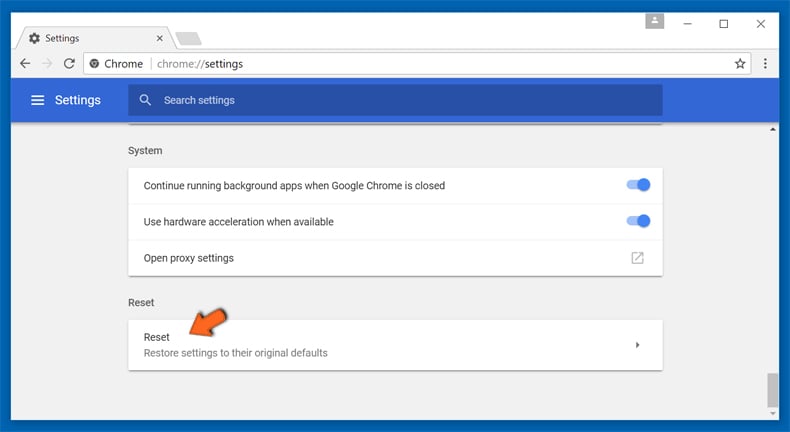

Si vous continuez à avoir des problèmes avec le possible infections de maliciels, restaurez les paramètres de votre navigateur Google Chrome. Cliquer 'icône du menu Chromel ![]() (dans le coin supérieur droit de Google Chrome) et sélectionner Options. Faire défiler vers le bas de l'écran. Cliquer le lien Avancé… .

(dans le coin supérieur droit de Google Chrome) et sélectionner Options. Faire défiler vers le bas de l'écran. Cliquer le lien Avancé… .

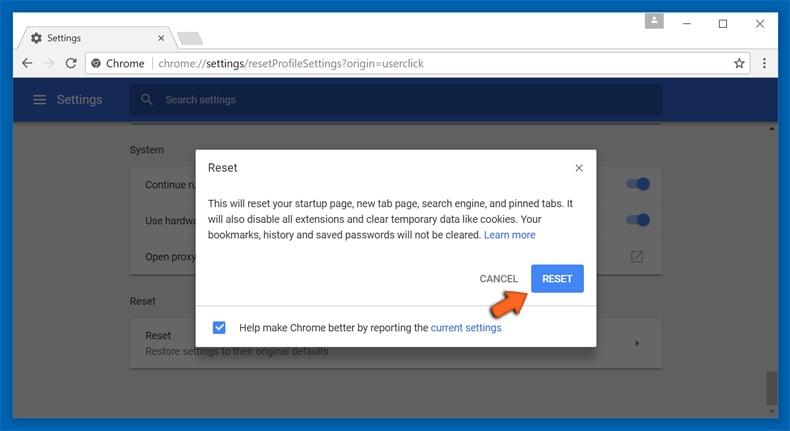

Après avoir fait défiler vers le bas de l'écran, cliquer le bouton Restaurer (Restaurer les paramètres à défaut) .

Dans la fenêtre ouverte, confirmer que vous voulez restaurer les paramètres par défaut de Google Chrome e cliquant le bouton Restaurer.

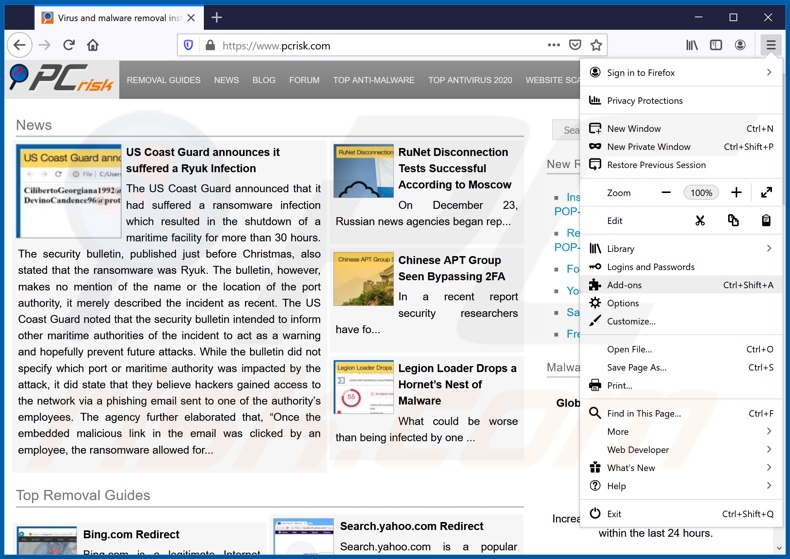

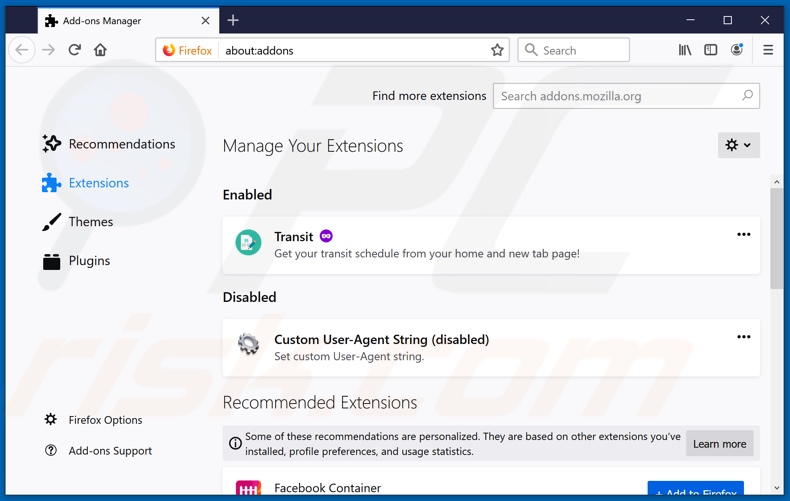

Supprimer les plugins malicieux de Mozilla Firefox :

Supprimer les plugins malicieux de Mozilla Firefox :

Cliquez sur l'icône du menu Firefox ![]() (en haut à droite de la fenêtre principale), sélectionnez "Add-ons". Cliquez sur "Extensions" et supprimez tous les plug-ins de navigateur récemment installés.

(en haut à droite de la fenêtre principale), sélectionnez "Add-ons". Cliquez sur "Extensions" et supprimez tous les plug-ins de navigateur récemment installés.

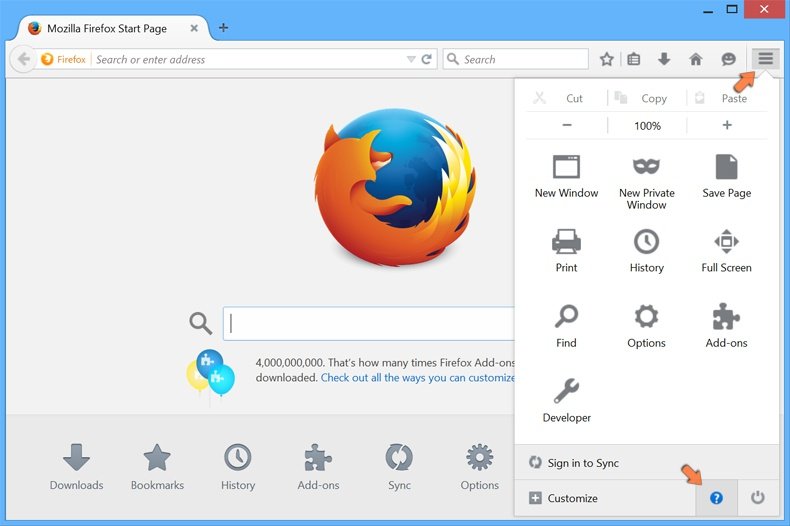

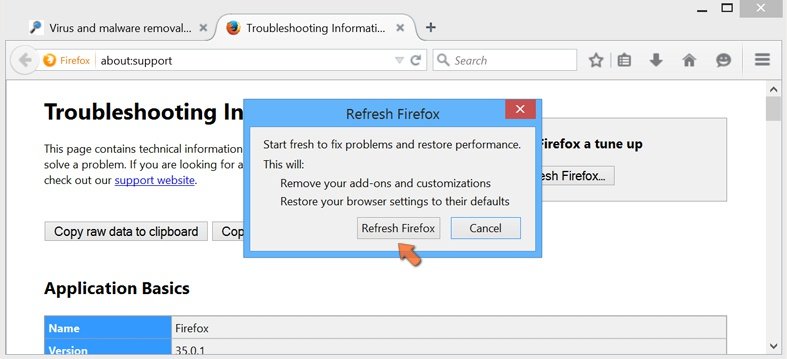

Méthode optionnelle:

Les utilisateurs d'ordinateur qui ont des problèmes avec la suppression des possible infections de maliciels peuvent restaurer leurs paramètres de Mozilla Firefox.

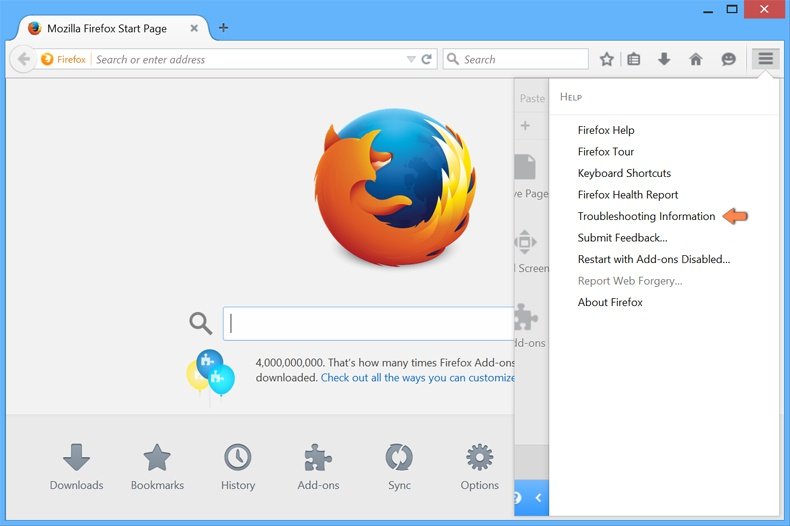

Ouvrez Mozilla FireFox, dans le haut à gauche dans la fenêtre principale cliquer sur le menu Firefox, ![]() dans le menu ouvert cliquez sur l'icône Ouvrir le menu d'aide,

dans le menu ouvert cliquez sur l'icône Ouvrir le menu d'aide, ![]()

Sélectionnez Information de Dépannage.

Sélectionnez Information de Dépannage.

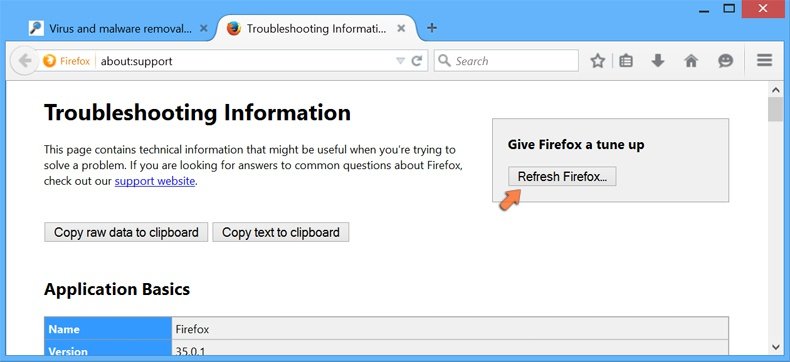

Dans la fenêtre ouverte cliquez sur le bouton Restaurer Firefox.

Dans la fenêtre ouverte, confirmez que vous voulez restaurer les paramètres de Mozilla Firefox à défaut en cliquant sur le bouton Restaurer.

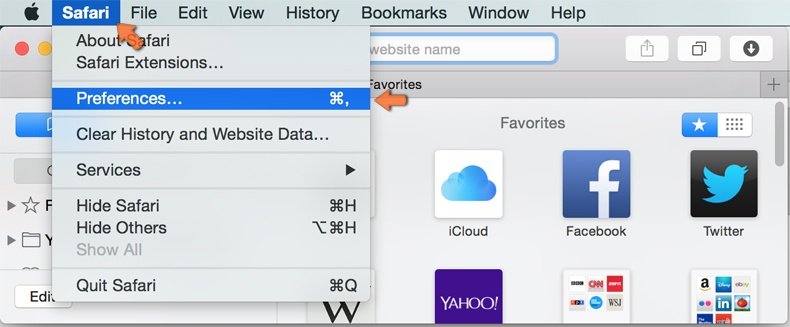

Supprimer les extensions malicieuses de Safari:

Supprimer les extensions malicieuses de Safari:

Assurez-vous que votre navigateur Safari est actif, cliquer le menu Safari, et sélectionner Préférences....

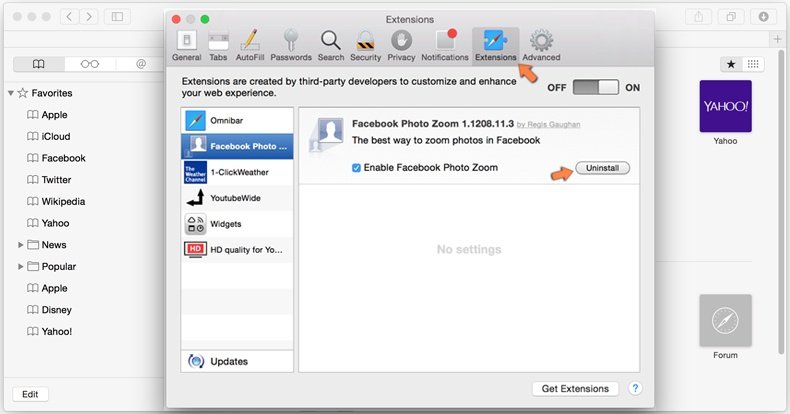

Dans la fenêtre ouverte cliquer Extensions, trouver toutes les extensions suspicieuses récemment installées, sélectionner-les et cliquer Désinstaller.

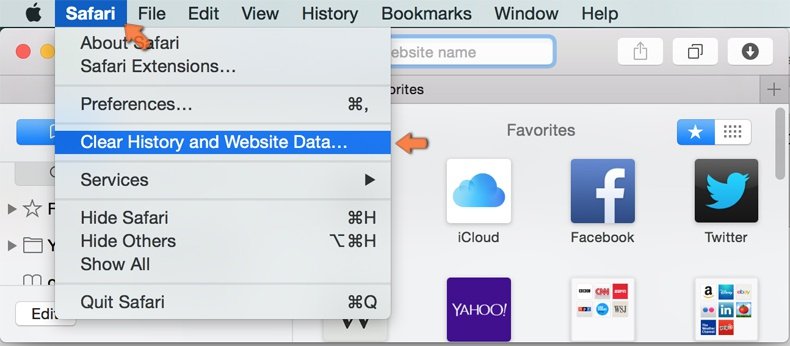

Méthode optionnelle:

Assurez-vous que votre navigateur Safari est actif et cliquer sur le menu Safari. À partir du menu déroulant sélectionner Supprimer l’historique et les données des sites web...

Dans la fenêtre ouverte sélectionner tout l’historique et cliquer le bouton Supprimer l’historique.

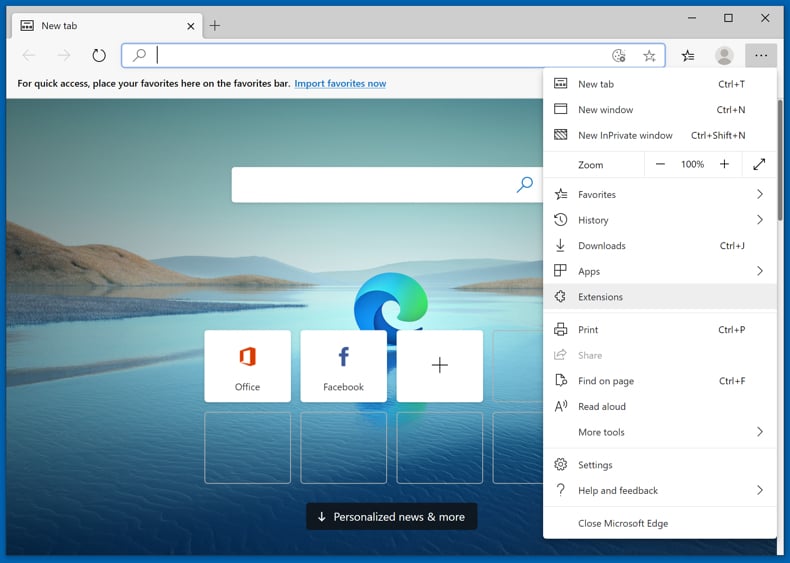

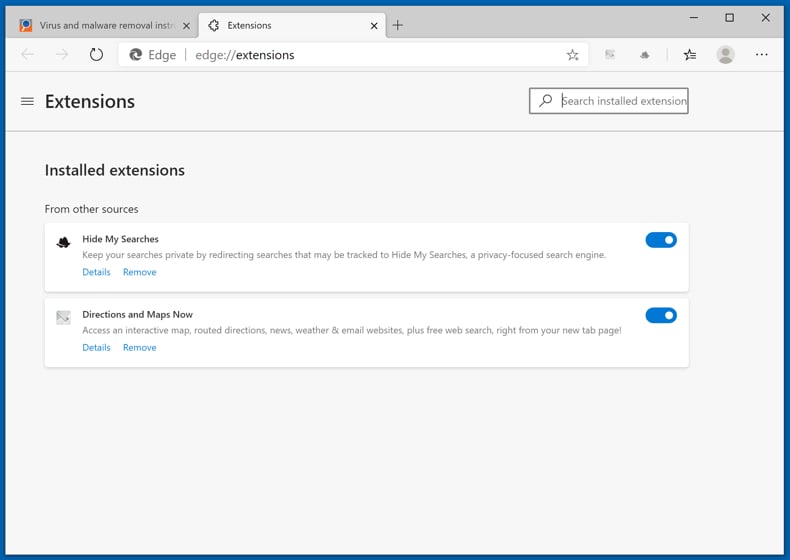

Supprimer les extensions malveillantes de Microsoft Edge :

Supprimer les extensions malveillantes de Microsoft Edge :

Cliquez sur l'icône du menu Edge ![]() (dans le coin supérieur droit de Microsoft Edge), sélectionnez "Extensions". Repérez tous les modules d'extension de navigateur suspects récemment installés et cliquez sur "Supprimer" sous leur nom.

(dans le coin supérieur droit de Microsoft Edge), sélectionnez "Extensions". Repérez tous les modules d'extension de navigateur suspects récemment installés et cliquez sur "Supprimer" sous leur nom.

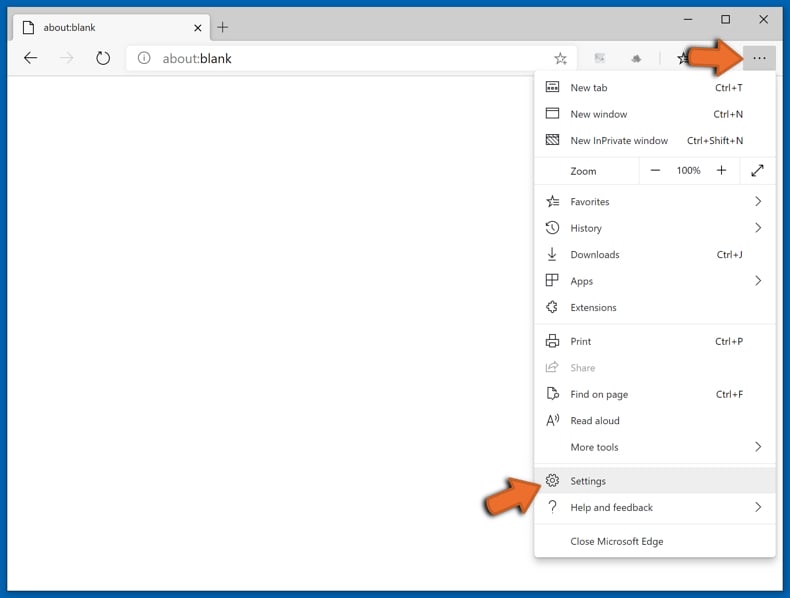

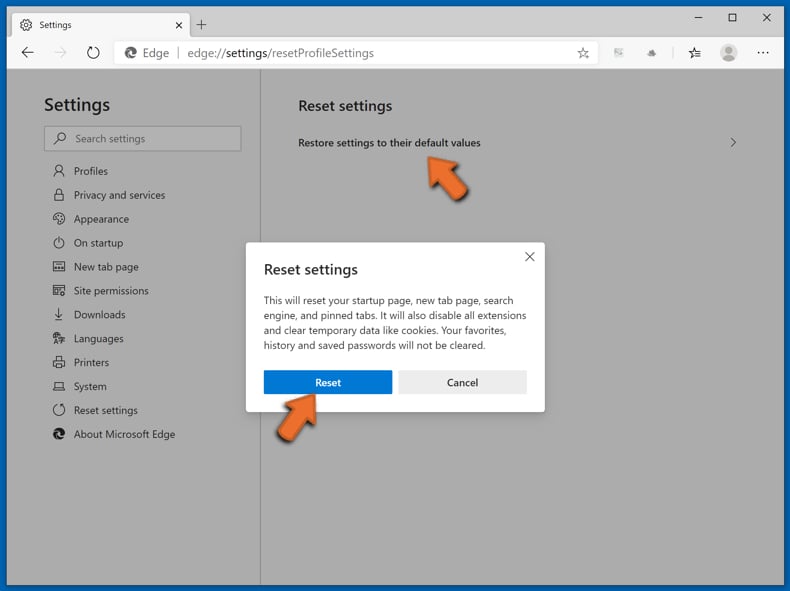

Méthode optionnelle :

Si vous continuez à avoir des problèmes avec la suppression de possible infections de maliciels, réinitialisez les paramètres de votre navigateur Microsoft Edge. Cliquez sur l'icône du menu Edge ![]() (dans le coin supérieur droit de Microsoft Edge) et sélectionnez Paramètres.

(dans le coin supérieur droit de Microsoft Edge) et sélectionnez Paramètres.

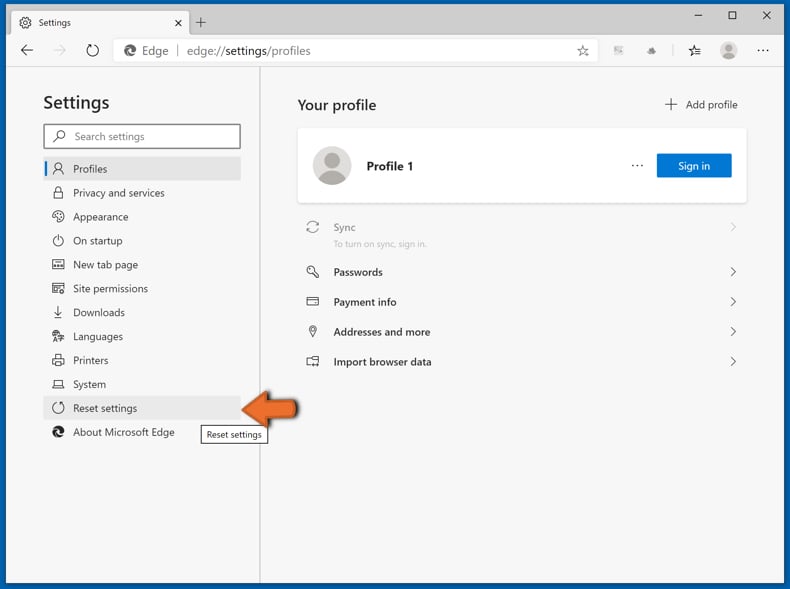

Dans le menu ouvert des paramètres, sélectionnez Rétablir les paramètres.

Sélectionnez Rétablir la valeur par défaut de tous les paramètres. Dans la fenêtre ouverte, confirmez que vous souhaitez rétablir les paramètres par défaut de Microsoft Edge en cliquant sur le bouton Réinitialiser.

- Si cela ne vous a pas aidé, suivez ces instructions alternatives qui expliquent comment réinitialiser le navigateur Microsoft Edge.

Résumé:

Habituellement les applications de type logiciel de publicité ou les applications potentiellement indésirables infiltrent les navigateurs Internet de l’utilisateur à travers des téléchargements de logiciels gratuits. Notez que la source la plus sécuritaire pour télécharger un logiciel gratuit est le site web du développeur. Pour éviter l’installation de logiciel de publicité soyez très attentifs quand vous téléchargez et installez un logiciel gratuit. Quand vous installez le programmes gratuit déjà téléchargé choisissez les options d’installation personnalisée ou avancée – cette étape révèlera toutes les applications potentiellement indésirables qui sont installés en combinaison avec votre programme gratuit choisi.

Habituellement les applications de type logiciel de publicité ou les applications potentiellement indésirables infiltrent les navigateurs Internet de l’utilisateur à travers des téléchargements de logiciels gratuits. Notez que la source la plus sécuritaire pour télécharger un logiciel gratuit est le site web du développeur. Pour éviter l’installation de logiciel de publicité soyez très attentifs quand vous téléchargez et installez un logiciel gratuit. Quand vous installez le programmes gratuit déjà téléchargé choisissez les options d’installation personnalisée ou avancée – cette étape révèlera toutes les applications potentiellement indésirables qui sont installés en combinaison avec votre programme gratuit choisi.

Aide pour la suppression:

Si vous éprouvez des problèmes tandis que vous essayez de supprimer possible infections de maliciels de votre ordinateur, s'il vous plaît demander de l'aide dans notre forum de suppression de logiciel malveillant.

Publier un commentaire:

Si vous avez de l'information additionnelle sur possible infections de maliciels ou sa suppression s'il vous plaît partagez vos connaissances dans la section commentaires ci-dessous.

Source: https://www.pcrisk.com/removal-guides/16715-dear-isp-name-user-congratulations-pop-up-scam

Partager:

Tomas Meskauskas

Chercheur expert en sécurité, analyste professionnel en logiciels malveillants

Je suis passionné par la sécurité informatique et la technologie. J'ai une expérience de plus de 10 ans dans diverses entreprises liées à la résolution de problèmes techniques informatiques et à la sécurité Internet. Je travaille comme auteur et éditeur pour PCrisk depuis 2010. Suivez-moi sur Twitter et LinkedIn pour rester informé des dernières menaces de sécurité en ligne.

Le portail de sécurité PCrisk est proposé par la société RCS LT.

Des chercheurs en sécurité ont uni leurs forces pour sensibiliser les utilisateurs d'ordinateurs aux dernières menaces en matière de sécurité en ligne. Plus d'informations sur la société RCS LT.

Nos guides de suppression des logiciels malveillants sont gratuits. Cependant, si vous souhaitez nous soutenir, vous pouvez nous envoyer un don.

Faire un donLe portail de sécurité PCrisk est proposé par la société RCS LT.

Des chercheurs en sécurité ont uni leurs forces pour sensibiliser les utilisateurs d'ordinateurs aux dernières menaces en matière de sécurité en ligne. Plus d'informations sur la société RCS LT.

Nos guides de suppression des logiciels malveillants sont gratuits. Cependant, si vous souhaitez nous soutenir, vous pouvez nous envoyer un don.

Faire un don

▼ Montrer la discussion