Eviter d'être arnaqué par le courriel LAB Bot

L'hameçonnage/arnaqueÉgalement connu sous le nom de: infections possible de maliciels

Obtenez une analyse gratuite et vérifiez si votre ordinateur est infecté.

SUPPRIMEZ-LES MAINTENANTPour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk.

Guide de suppression de l'arnaque "LAB Bot" par courriel

Qu'est-ce que "LAB Bot Email" ?

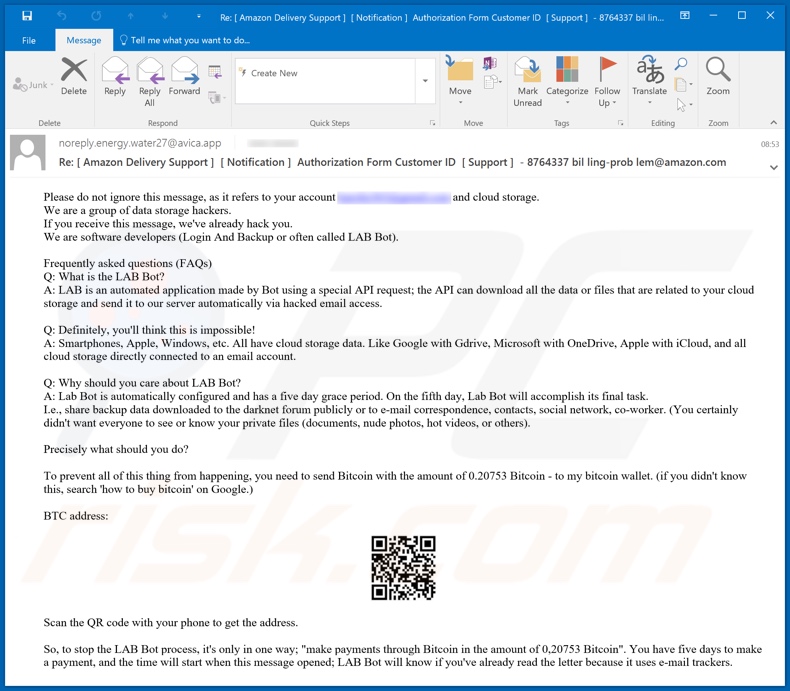

Le courriel de "LAB Bot" est une lettre d'escroquerie. Son sujet/titre est trompeur et prétend que le courriel provient de l'Amazon Delivery Support, mais cela n'a rien à voir avec la société. Cette lettre ne provient pas des associés de l'entreprise mentionnés ci-dessus et son contenu n'est pas lié à un thème particulier. La lettre prétend provenir d'un groupe de cybercriminalité piratant le stockage de données, qui aurait piraté le stockage dans le cloud du destinataire. Cette escroquerie est renforcée par l'utilisation de "tactiques d'effarouchement", dans ce cas le modèle est utilisé pour tromper les utilisateurs afin qu'ils paient pour empêcher les criminels d'abuser de leurs données. Il faut souligner que l'appareil de l'utilisateur n'est pas infecté et que ses données n'ont pas été compromises par les escrocs.

Le courriel trompeur avertit les destinataires de ne pas l'ignorer, car il concerne leur compte de messagerie et leur stockage dans le nuage. Elle prétend provenir d'un groupe de pirates informatiques, qui se spécialise dans l'accès non autorisé à ce type de stockage de données. Le courriel indique qu'au moment où les utilisateurs l'ont reçu, ils ont déjà été piratés. Ces escrocs se présentent comme des développeurs de logiciels, qui ont créé une application de vol de données. Ce programme malveillant est prétendument capable d'exfiltrer des fichiers du stockage dans le nuage par l'intermédiaire des comptes de courrier électronique affectés. La lettre explique ensuite qu'il existe divers services de stockage dans le nuage auxquels ce faux logiciel malveillant peut accéder, comme Google Drive, OneDrive, iCloud et d'autres similaires. À moins que les utilisateurs ne paient, les données "recueillies" par ce logiciel - seront soit rendues publiques sur un forum darknet et/ou partagées avec tous les contacts courriel des destinataires. La publication de matériel compromettant peut être évitée en transférant 0,20753 en devise Bitcoin (environ 1 500 USD) dans le portefeuille Bitcoin des criminels dans un délai de cinq jours. Cette arnaque proclame que c'est la seule façon d'arrêter ce processus. Pour obtenir l'adresse du portefeuille électronique, les utilisateurs sont invités à scanner le code QR présenté dans la lettre avec leur appareil mobile. En outre, les destinataires sont informés que le compte à rebours de cinq jours commence à partir du moment où la lettre est ouverte, ce qui est surveillé à l'aide de traqueurs de courrier électronique. Ce système ne diffuse pas de contenu malveillant et n'est pas déjà présent dans les appareils des utilisateurs. Il est conseillé de ne jamais répondre aux demandes des cybercriminels, quelle que soit la validité de leurs revendications, car il n'y a aucune garantie que leurs promesses seront tenues après le paiement.

| Nom | Courriel arnaque LAB Bot |

| Type de Menace | Hameçonnage, Arnaque, Engénierie sociale, Fraude |

| Fausse Réclamation | Les escrocs prétendent avoir infecté l'appareil des utilisateurs et exfiltré des données de leur stockage dans le nuage. |

| Montant de la Rançon | 0.20753 BTC |

| Déguisement | La lettre est déguisée en formulaire d'autorisation d'identification du client de la part d'Amazon Delivery Support |

| Symptômes | Achats en ligne non autorisés, modification des mots de passe des comptes en ligne, vol d'identité, accès illégal à l'ordinateur. |

| Méthodes de Distribution | Courriels trompeurs, publicités pop-up en ligne, techniques d'empoisonnement des moteurs de recherche, domaines mal orthographiés. |

| Dommages | Perte d'informations privées sensibles, perte monétaire, vol d'identité. |

| Suppression |

Pour éliminer d'éventuelles infections par des maliciels, analysez votre ordinateur avec un logiciel antivirus légitime. Nos chercheurs en sécurité recommandent d'utiliser Combo Cleaner. Téléchargez Combo CleanerUn scanner gratuit vérifie si votre ordinateur est infecté. Pour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk. |

"CVE-2018-10562", "On this day I hacked your OS", "Hacker Who Has Access To Your Operating System" sont quelques exemples d'autres escroqueries similaires au courriel "LAB Bot". Les courriels trompeurs ont différents modèles, définis comme étant de l'ingénierie sociale et des tactiques d'intimidation. Habituellement, leur but est de tromper les utilisateurs en leur faisant faire des paiements monétaires, en révélant leurs renseignements personnels (p. ex. leurs références bancaires), en infectant les appareils des destinataires avec des logiciels malveillants, etc. Le seul but de ces stratagèmes est de générer des revenus pour leurs concepteurs.

Comment les campagnes de spam infectent-elles les ordinateurs ?

Des courriers électroniques frauduleux ou trompeurs sont envoyés lors de campagnes de spam à grande échelle. Les courriels sont généralement mis en évidence comme étant "importants", "officiels", "urgents" et similaires. Les infections sont causées par des fichiers virulents joints (ou par des liens qui y mènent). Les formats de fichiers sont très variés, par exemple : Documents Microsoft Office et PDF, fichiers d'archives (ZIP, RAR) et exécutables (.exe, .run), JavaScript, etc. Lorsque des fichiers infectieux sont exécutés, lancés ou ouverts - cela déclenche le processus d'infection. En d'autres termes, l'ouverture de ces fichiers déclenche le téléchargement et l'installation de logiciels malveillants (par exemple, des chevaux de troie, des rançongiciels etc.) Les infections du système par des documents MS Office malveillants sont lancées en activant des macro-commandes (c'est-à-dire en permettant l'édition). Cependant, dans les versions de Microsoft Office publiées avant l'année 2010 - l'infection est lancée dès l'ouverture du document.

Comment éviter l'installation de logiciels malveillants ?

Il est important de ne pas ouvrir les courriels suspects et/ou non pertinents, en particulier ceux reçus d'expéditeurs (adresses) inconnus. Toutes les pièces jointes (et les liens) trouvées dans des courriers douteux - ne doivent jamais être ouvertes, en raison du risque élevé d'installation de logiciels malveillants. L'utilisation fréquente des services de messagerie électronique oblige les utilisateurs à effectuer des analyses régulières du système, afin de s'assurer que les contenus malveillants n'ont pas été installés sur leurs appareils par les lettres reçues. Il est recommandé d'utiliser les versions de Microsoft Office publiées après l'année 2010. Les versions les plus récentes ont le mode "Affichage protégé", qui empêche les macros malveillantes d'infecter les systèmes au moment de l'ouverture de documents virulents. Si vous avez déjà ouvert des pièces jointes malveillantes, nous vous recommandons d'exécuter une analyse avec Combo Cleaner Antivirus pour Windows pour éliminer automatiquement les logiciels malveillants infiltrés.

Texte présenté dans la lettre électronique "LAB Bot" :

Subject: Re: [ Amazon Delivery Support ] [ Notification ] Authorization Form Customer ID

[ Support ] - 8764337 bil ling-prob lem@amazon.comPlease do not ignore this message, as it refers to your account **************** and cloud storage.

We are a group of data storage hackers.

If you receive this message, we've already hack you.

We are software developers (Login And Backup or often called LAB Bot).Frequently asked questions (FAQs)

Q: What is the LAB Bot?

A: LAB is an automated application made by Bot using a special API request; the API can download all the data or files that are related to your cloud storage and send it to our server automatically via hacked email access.Q: Definitely, you'll think this is impossible!

A: Smartphones, Apple, Windows, etc. All have cloud storage data. Like Google with Gdrive, Microsoft with OneDrive, Apple with iCloud, and all cloud storage directly connected to an email account.Q: Why should you care about LAB Bot?

A: Lab Bot is automatically configured and has a five day grace period. On the fifth day, Lab Bot will accomplish its final task.

I.e., share backup data downloaded to the darknet forum publicly or to e-mail correspondence, contacts, social network, co-worker. (You certainly didn't want everyone to see or know your private files (documents, nude photos, hot videos, or others).Precisely what should you do?

To prevent all of this thing from happening, you need to send Bitcoin with the amount of 0.20753 Bitcoin - to my bitcoin wallet. (if you didn't know this, search 'how to buy bitcoin' on Google.)

BTC address:

Scan the QR code with your phone to get the address.So, to stop the LAB Bot process, it's only in one way; "make payments through Bitcoin in the amount of 0,20753 Bitcoin". You have five days to make a payment, and the time will start when this message opened; LAB Bot will know if you've already read the letter because it uses e-mail trackers.

Suppression automatique et instantanée des maliciels :

La suppression manuelle des menaces peut être un processus long et compliqué qui nécessite des compétences informatiques avancées. Combo Cleaner est un outil professionnel de suppression automatique des maliciels qui est recommandé pour se débarrasser de ces derniers. Téléchargez-le en cliquant sur le bouton ci-dessous :

TÉLÉCHARGEZ Combo CleanerEn téléchargeant n'importe quel logiciel listé sur ce site web vous acceptez notre Politique de Confidentialité et nos Conditions d’Utilisation. Pour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk.

Menu rapide :

- Qu'est-ce que "LAB Bot Email" ?

- ETAPE 1. Suppression manuelle d'une possible infection de logiciels malveillants.

- ETAPE 2. Vérifier si votre ordinateur est propre.

Comment supprimer manuellement les maliciels ?

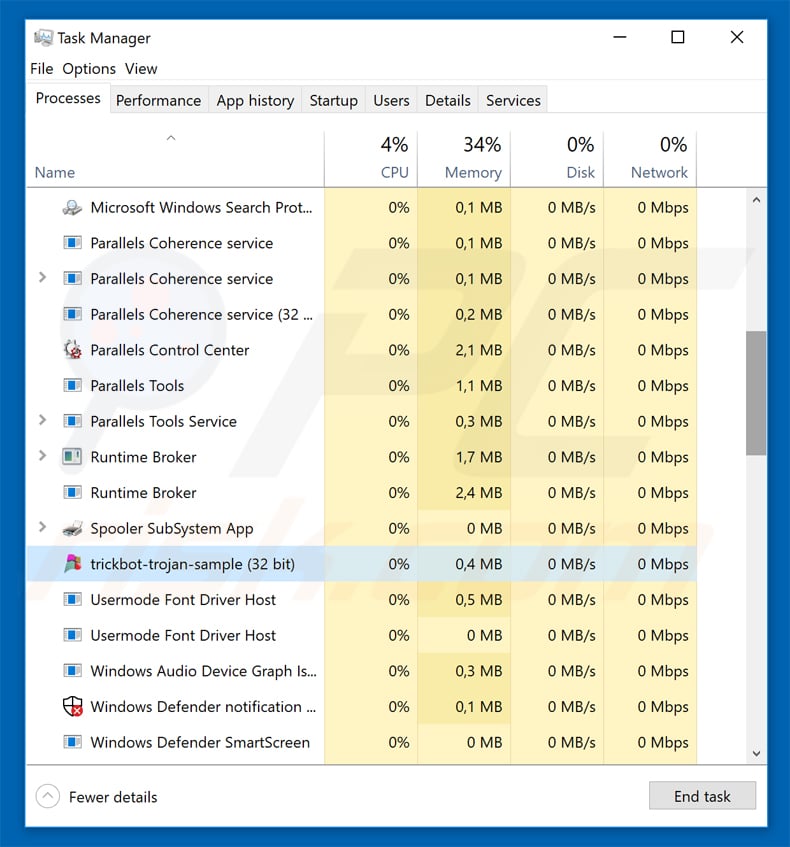

La suppression manuelle des maliciels est une tâche compliquée, il est généralement préférable de laisser les programmes antivirus ou anti-maliciel le faire automatiquement. Pour supprimer ce maliciel, nous vous recommandons d'utiliser Combo Cleaner Antivirus pour Windows. Si vous souhaitez supprimer un maliciel manuellement, la première étape consiste à identifier le nom du maliciel que vous essayez de supprimer. Voici un exemple d'un programme suspect exécuté sur l'ordinateur de l'utilisateur :

Si vous avez vérifié la liste des programmes en cours d'exécution sur votre ordinateur, par exemple en utilisant le gestionnaire de tâches et que vous avez identifié un programme qui semble suspect, vous devriez poursuivre ces étapes :

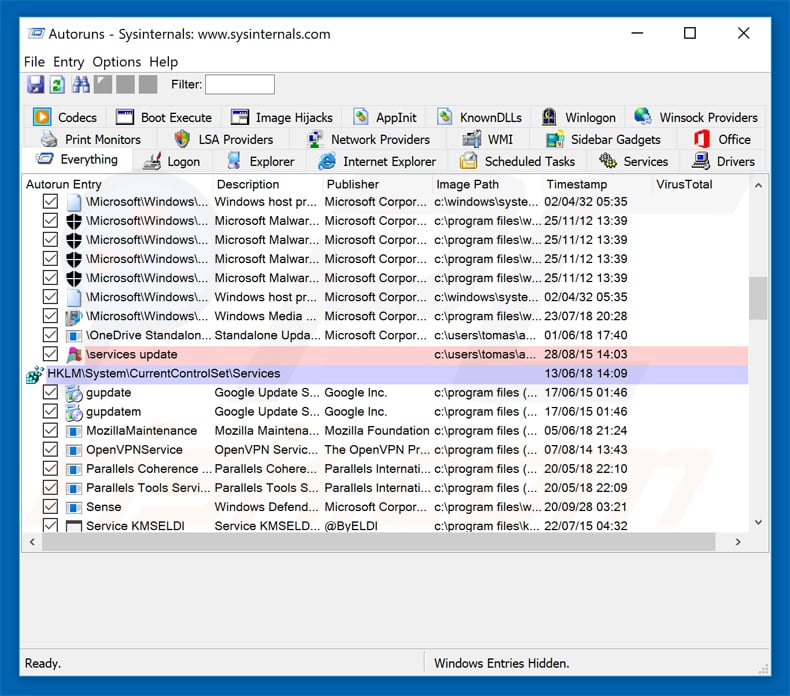

Téléchargez un programme appelé Autoruns. Ce programme affiche les applications de démarrage automatique, l'emplacement du Registre et du système de fichiers :

Téléchargez un programme appelé Autoruns. Ce programme affiche les applications de démarrage automatique, l'emplacement du Registre et du système de fichiers :

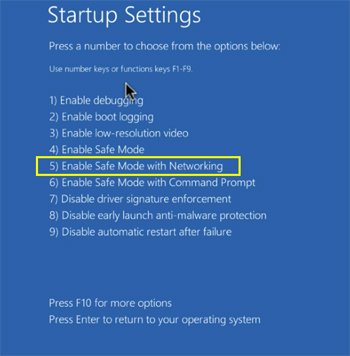

Redémarrez votre ordinateur en mode sans échec :

Redémarrez votre ordinateur en mode sans échec :

Utilisateurs de Windows XP et Windows 7 : Démarrez votre ordinateur en mode sans échec. Cliquez sur Démarrer, cliquez sur Arrêter, cliquez sur Redémarrer, cliquez sur OK. Pendant le processus de démarrage de votre ordinateur, appuyez plusieurs fois sur la touche F8 de votre clavier jusqu'à ce que le menu Options avancées de Windows s'affiche, puis sélectionnez Mode sans échec avec mise en réseau dans la liste.

Vidéo montrant comment démarrer Windows 7 en "Mode sans échec avec mise en réseau" :

Utilisateurs de Windows 8 : Démarrez Windows 8 est en mode sans échec avec mise en réseau - Allez à l'écran de démarrage de Windows 8, tapez Avancé, dans les résultats de la recherche, sélectionnez Paramètres. Cliquez sur Options de démarrage avancées, dans la fenêtre "Paramètres généraux du PC" ouverte, sélectionnez Démarrage avancé. Cliquez sur le bouton "Redémarrer maintenant". Votre ordinateur redémarre dans le menu "Options de démarrage avancées". Cliquez sur le bouton "Dépannage", puis sur le bouton "Options avancées". Dans l'écran des options avancées, cliquez sur "Paramètres de démarrage". Cliquez sur le bouton "Redémarrer". Votre PC redémarrera dans l'écran Paramètres de démarrage. Appuyez sur F5 pour démarrer en mode sans échec avec mise en réseau.

Vidéo montrant comment démarrer Windows 8 en "Mode sans échec avec mise en réseau" :

Utilisateurs Windows 10 : Cliquez sur le logo Windows et sélectionnez l'icône Alimentation. Dans le menu ouvert, cliquez sur "Redémarrer" tout en maintenant le bouton "Shift" enfoncé sur votre clavier. Dans la fenêtre "Choisir une option", cliquez sur "Dépannage", puis sélectionnez "Options avancées". Dans le menu des options avancées, sélectionnez "Paramètres de démarrage" et cliquez sur le bouton "Redémarrer". Dans la fenêtre suivante, cliquez sur le bouton "F5" de votre clavier. Cela redémarrera votre système d'exploitation en mode sans échec avec la mise en réseau.

Vidéo montrant comment démarrer Windows 10 en "Mode sans échec avec mise en réseau" :

Extrayez l'archive téléchargée et exécutez le fichier Autoruns.exe.

Extrayez l'archive téléchargée et exécutez le fichier Autoruns.exe.

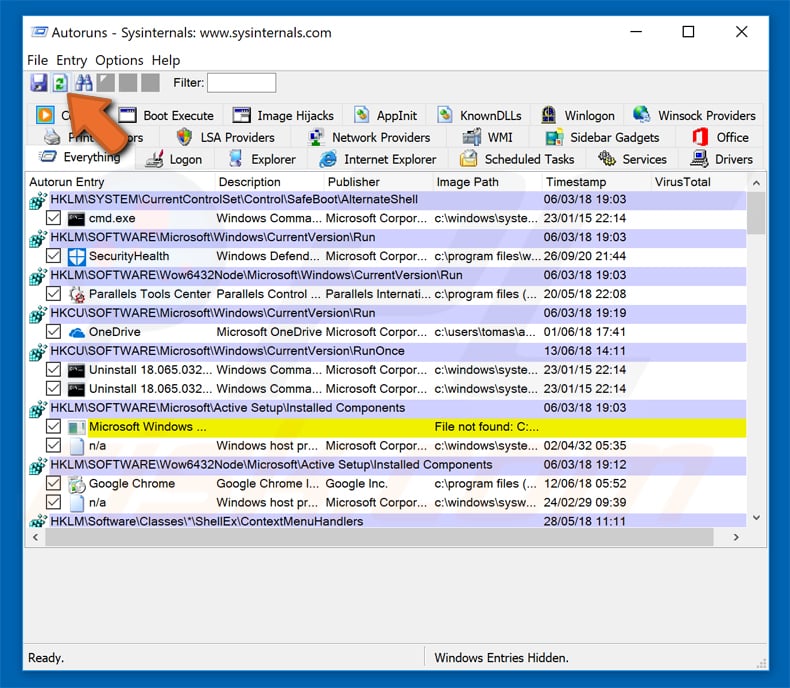

Dans l'application Autoruns, cliquez sur "Options" en haut de l'écran et décochez les options "Masquer les emplacements vides" et "Masquer les entrées Windows". Après cette procédure, cliquez sur l'icône "Actualiser".

Dans l'application Autoruns, cliquez sur "Options" en haut de l'écran et décochez les options "Masquer les emplacements vides" et "Masquer les entrées Windows". Après cette procédure, cliquez sur l'icône "Actualiser".

Vérifiez la liste fournie par l'application Autoruns et localisez le fichier maliciel que vous souhaitez éliminer.

Vérifiez la liste fournie par l'application Autoruns et localisez le fichier maliciel que vous souhaitez éliminer.

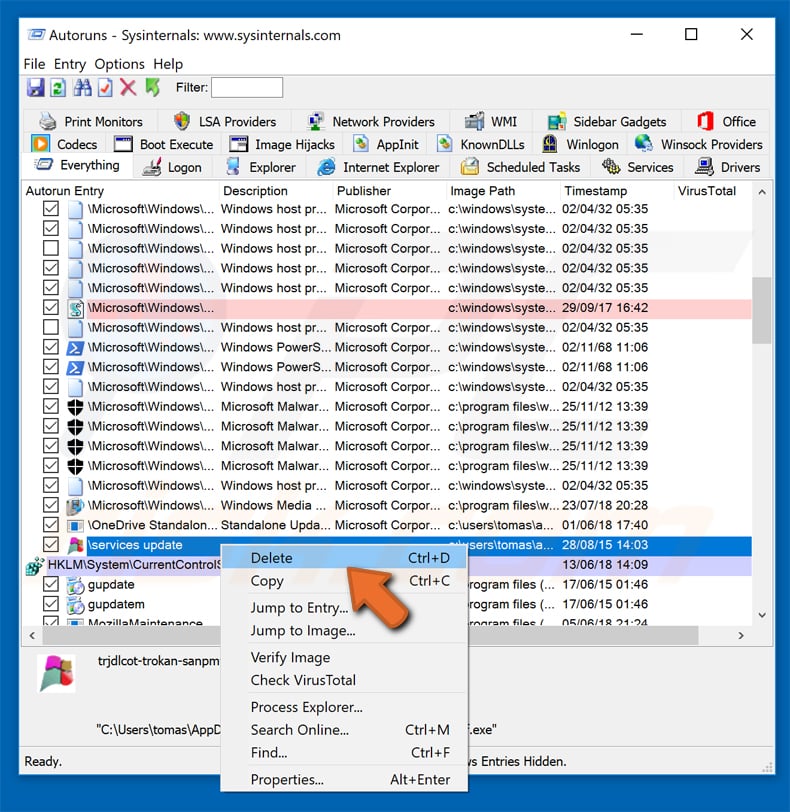

Vous devriez écrire le chemin complet et le nom. Notez que certains maliciels cachent leurs noms de processus sous des noms de processus Windows légitimes. A ce stade, il est très important d'éviter de supprimer les fichiers système. Après avoir localisé le programme suspect que vous souhaitez supprimer, cliquez avec le bouton droit de la souris sur son nom et choisissez "Supprimer".

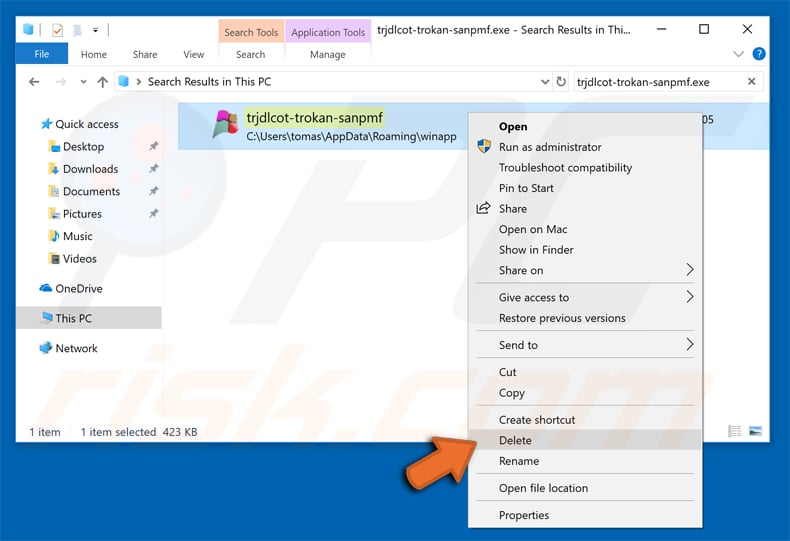

Après avoir supprimé le maliciel via l'application Autoruns (ceci garantit que le maliciel ne s'exécutera pas automatiquement au prochain démarrage du système), vous devez rechercher le nom du maliciel sur votre ordinateur. Assurez-vous d'activer les fichiers et dossiers cachés avant de continuer. Si vous trouvez le fichier du maliciel, veillez à le supprimer.

Redémarrez votre ordinateur en mode normal. Suivre ces étapes devrait vous aider à supprimer tout maliciel de votre ordinateur. Notez que la suppression manuelle des menaces nécessite des compétences informatiques avancées, il est recommandé de laisser la suppression des maliciels aux programmes antivirus et antimaliciel. Ces étapes peuvent ne pas fonctionner avec les infections malveillantes avancées. Comme toujours, il est préférable d'éviter d'être infecté par des maliciels qui tentent de les supprimer par la suite. Pour assurer la sécurité de votre ordinateur, assurez-vous d'installer les dernières mises à jour du système d'exploitation et d'utiliser un logiciel antivirus.

Pour être sûr que votre ordinateur est exempt d'infections malveillantes, nous vous recommandons de le scanner avec Combo Cleaner Antivirus pour Windows.

Partager:

Tomas Meskauskas

Chercheur expert en sécurité, analyste professionnel en logiciels malveillants

Je suis passionné par la sécurité informatique et la technologie. J'ai une expérience de plus de 10 ans dans diverses entreprises liées à la résolution de problèmes techniques informatiques et à la sécurité Internet. Je travaille comme auteur et éditeur pour PCrisk depuis 2010. Suivez-moi sur Twitter et LinkedIn pour rester informé des dernières menaces de sécurité en ligne.

Le portail de sécurité PCrisk est proposé par la société RCS LT.

Des chercheurs en sécurité ont uni leurs forces pour sensibiliser les utilisateurs d'ordinateurs aux dernières menaces en matière de sécurité en ligne. Plus d'informations sur la société RCS LT.

Nos guides de suppression des logiciels malveillants sont gratuits. Cependant, si vous souhaitez nous soutenir, vous pouvez nous envoyer un don.

Faire un donLe portail de sécurité PCrisk est proposé par la société RCS LT.

Des chercheurs en sécurité ont uni leurs forces pour sensibiliser les utilisateurs d'ordinateurs aux dernières menaces en matière de sécurité en ligne. Plus d'informations sur la société RCS LT.

Nos guides de suppression des logiciels malveillants sont gratuits. Cependant, si vous souhaitez nous soutenir, vous pouvez nous envoyer un don.

Faire un don

▼ Montrer la discussion