Obtenez une analyse gratuite et vérifiez si votre ordinateur est infecté.

SUPPRIMEZ-LES MAINTENANTPour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk.

Guide de suppression du virus Pony

Qu'est-ce que Pony?

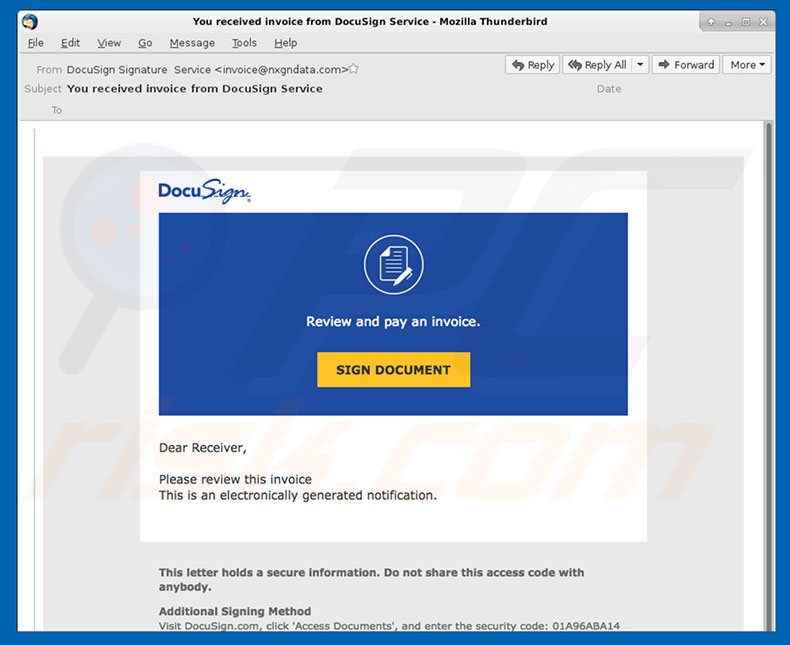

Pony est un logiciel malveillant qui vole les données personnelles. La recherche montre que les cybercriminels propagent ce logiciel malveillant de différentes manières: courriers indésirables, fausses mises à jour du lecteur Adobe Flash, arnaques telles que The HoeflerText Font Wasn't Found, etc. La présence d’applications de types logicielles de publicité peut aussi mener aux infections de poney.

Pony est un virus conçu pour collecter les identifiants / mots de passe des utilisateurs et les envoyer vers un serveur à distance contrôlé par des cybercriminels. Les recherches montrent que ce logiciel malveillant est capable de craquer les mots de passe enregistrés dans plus de cent applications, y compris les navigateurs Internet, les FTP, les VPN et bien d’autres. Les données collectées pourraient être sensibles. Par exemple, les criminels peuvent gagner l’accès à vos comptes bancaires. Donc, la présence de logiciels malveillants Pony peut mener à des pertes financières importantes. De plus, Pony pourrait connecter le PC d'une victime à un botnet, qui est utilisé pour proliférer sur d'autres appareils. Si vous pensez que votre système est infecté ou que vous avez récemment ouvert / téléchargé des fichiers / applications douteux, vous devriez immédiatement analyser le système avec une suite antivirus / anti-logiciel espion légitime et éliminer toutes les menaces détectées.

Tel que mentionné ci-dessus, Pony pourrait avoir été distribué en utilisant des publicités pop-up ou distribué par des programmes de type logiciel de publicité potentiellement indésirables (PPI). Ces programmes délivrent des publicités telles que des coupons, des bannières, etc. Les publicités peuvent mener à des sites web malicieux et exécuter des scripts qui téléchargent et installent des logiciels malveillants. Donc, même un simple clic peut mener à des infections informatiques à haut risque. De plus, ces applications diminuent significativement l’expérience de navigation et sont affichées en utilisant des outils permettant le placement de contenu graphique de tierces parties sur n'importe quel site. Donc, ils sont susceptibles de cacher le contenu du site web. Un autre problème important concerne le suivi des informations. Tout comme Pony, les logiciels de publicité peuvent également collecter des informations qui incluent des détails personnels, cependant, ces applications ne sont généralement pas si avancées: elles enregistrent simplement les adresses IP, les sites web visités, les demandes de recherche, etc. Les développeurs de PPI partagent les données collectées avec des tierces parties (potentiellement des cybercriminels) pour générer des revenus. Donc, l'installation d'applications de types logiciels de publicité sur votre ordinateur peut également mener à des problèmes de vie privée. Nous vous recommandons fortement de désinstaller ces programmes immédiatement.

| Nom | Logiciel Malveillant Pony |

| Type de menace | Cheval de troie, virus de vol de mot de passe, logiciel malveillant bancaire, logiciel espion |

| Symptômes | Les chevaux de Troie sont conçus pour infiltrer furtivement l'ordinateur de la victime et rester silencieux, de sorte qu'aucun symptôme particulier n'est clairement visible sur une machine infectée. |

| Méthodes de Distribution | Pièces jointes infectées, publicités en ligne malveillantes, ingénierie sociale, logiciels de crackage. |

| Dommage | Renseignements bancaires volés, mots de passe, vol d'identité, ordinateur de la victime ajouté à un botnet. |

| Suppression |

Pour éliminer d'éventuelles infections par des maliciels, analysez votre ordinateur avec un logiciel antivirus légitime. Nos chercheurs en sécurité recommandent d'utiliser Combo Cleaner. Téléchargez Combo CleanerUn scanner gratuit vérifie si votre ordinateur est infecté. Pour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk. |

Pony partage des similarités avec FormBook, Adwind, et des douzaines d'autres virus. Après l'infiltration,sle logiciel malveillant commence à collecter des informations sensibles et à les envoyer aux développeurs / distributeurs (cybercriminels). Ces personnes tentent alors de mal utiliser de quelque manière que ce soit les données reçues pour générer autant de revenus que possible. Certains virus sont également utilisés pour infecter davantage le système. Les chevaux de Troie sont connus pour distribuer des virus encryptant les fichiers (par exemple, un (a.k.a. rançongiciel). Dans le cas de ces infections, la vie privée des utilisateurs et les données stockées sont à risque. Les virus de types rançongiciels encryptent les fichiers en utilisant divers algorithmes mathématiques. Donc, dans la plupart des cas, il est impossible de les restaurer sans l'aide des développeurs (non recommandé). En résumé, les infections en chaîne peuvent causer des problèmes importants.

Comment Pony a-t-il infecté mon ordinateur?

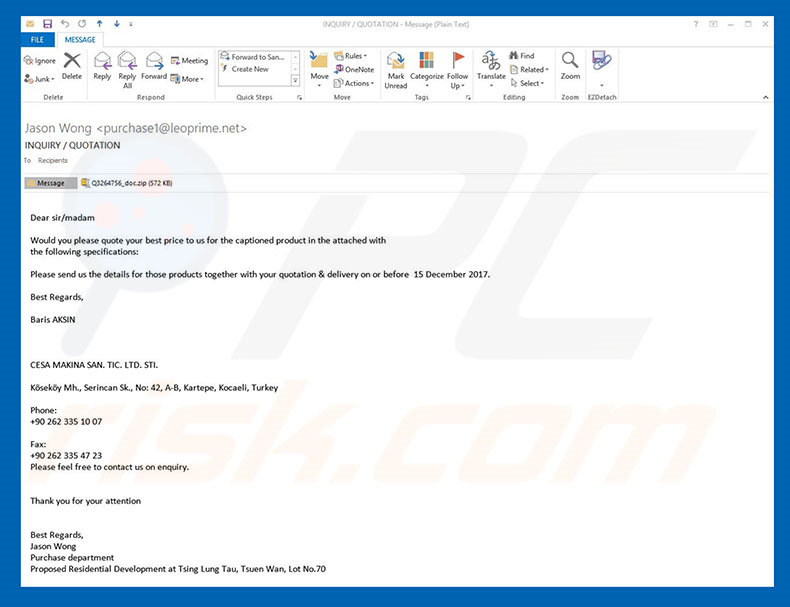

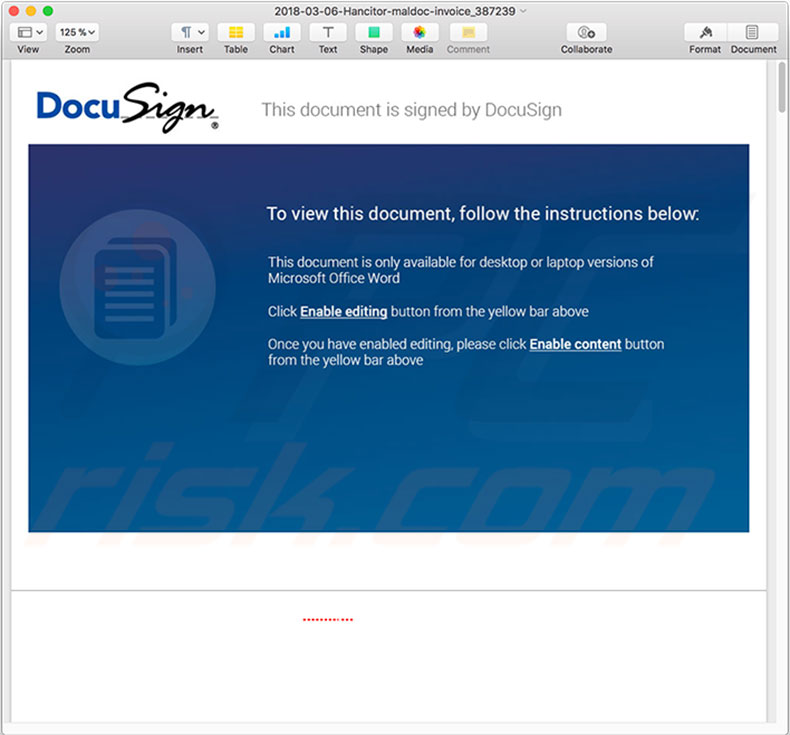

Tel que mentionné ci-dessus, Pony est publicisé de différentes manières, incluant les pourriels contenant des pièces jointes malveillantes (fichiers JavaScript, documents MS Office, fichiers PDF, etc.). Les fausses mises à jour de Flash Player et les erreurs d’arnaque téléchargent et installent des logiciels malveillants plutôt que les mises à jour / produits publicisés. Les applications de types logicielles de publicité sont généralement distribuées en utilisant ‘’l’empaquetage’’ et les publicités intrusives. "L’empaquetage" est l'installation secrète de PPI avec les applications régulières. Les développeurs cachent les programmes "combinés" sous les paramètres "Personnalisés / Avancés" ou d'autres sections des processus de téléchargement / d’installation. Plusieurs utilisateurs se précipitent et sautent ces étapes de procédure et sont également susceptibles de cliquer sur des publicités. Ce comportement mène souvent à l'installation involontaire de programmes potentiellement indésirables.

Comment éviter l'installation de logiciels malveillants?

De plus, gardez les applications installées à jour et utilisez un logiciel antivirus légitime, cependant, comme les criminels prolifèrent les logiciels malveillants via de faux programmes de mise à jour, nous vous recommandons d'utiliser uniquement les fonctions de mise à jour ou les outils fournis par le développeur officiel. Il est également très important d'analyser soigneusement chaque fenêtre de dialogue de téléchargement / d’installation et de désactiver tous les programmes additionnels inclus. Les téléchargements / installateurs de tierces parties sont souvent monétisés en utilisant la méthode "d’empaquetage". Donc, ces outils ne devraient pas être utilisés. Téléchargez vos applications à partir de sources officielles uniquement, en utilisant les liens de téléchargement directs. Les publicités intrusives semblent habituellement légitimes, mais lorsqu'elles sont cliquées, elles redirigent vers des sites douteux (des jeux d'argent, des rencontres pour adultes, de la pornographie, etc.). Si vous rencontrez de telles redirections, éliminez immédiatement toutes les applications douteuses/plug-ins de navigateur douteux. Avoir une suite anti-virus / anti logiciel espion légitime installée est également primordiale. La clé de la sécurité informatique c’est la prudence. Si vous pensez que votre ordinateur est infecté par Pony, nous vous recommandons d'exécuter une analyse avec Combo Cleaner Antivirus pour Windows pour éliminer automatiquement les logiciels malveillants infiltrés.

Un autre pourriel distribuant le virus Pony :

Fichier .doc malicieux distribuant le virus Pony:

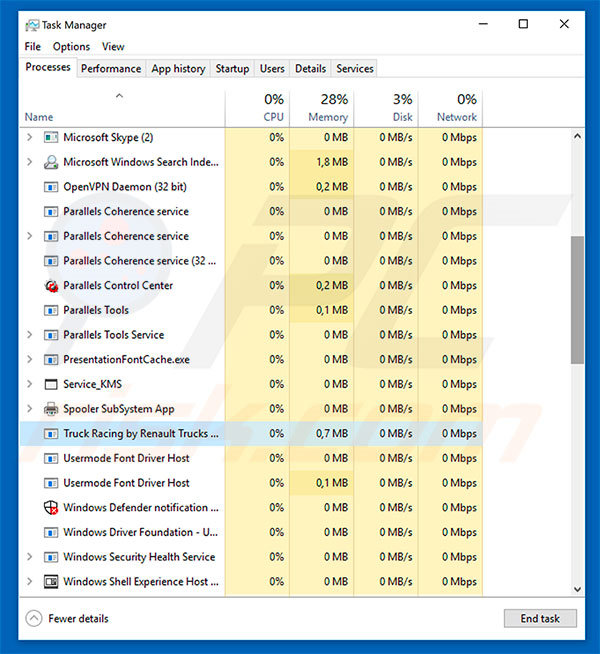

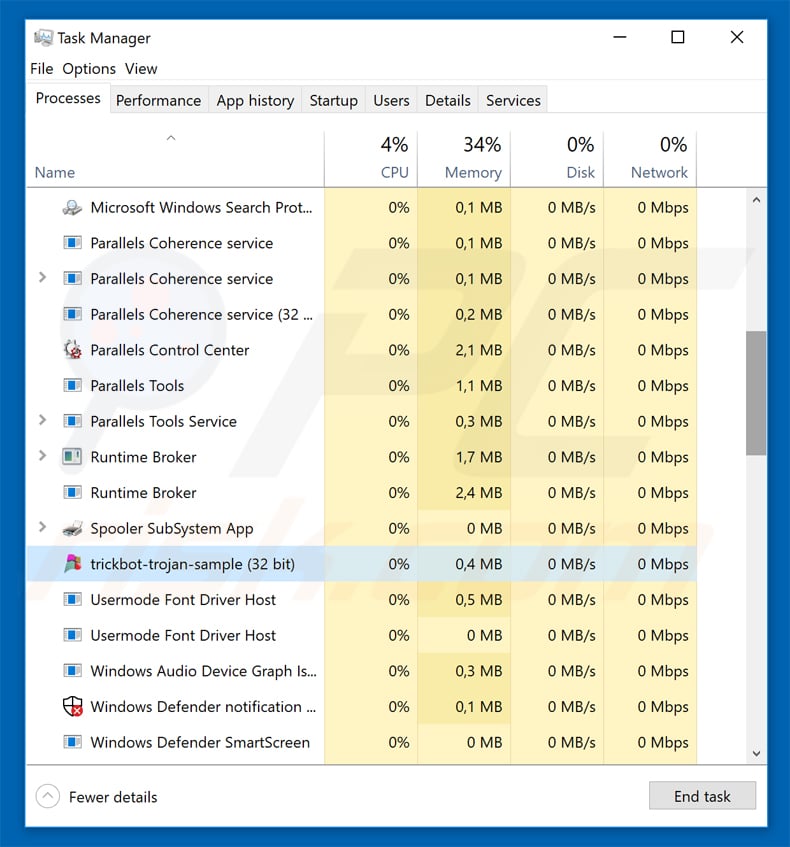

Exemple du logiciel de publicité Pony dans le Gestionnaire des tâches:

Suppression automatique et instantanée des maliciels :

La suppression manuelle des menaces peut être un processus long et compliqué qui nécessite des compétences informatiques avancées. Combo Cleaner est un outil professionnel de suppression automatique des maliciels qui est recommandé pour se débarrasser de ces derniers. Téléchargez-le en cliquant sur le bouton ci-dessous :

TÉLÉCHARGEZ Combo CleanerEn téléchargeant n'importe quel logiciel listé sur ce site web vous acceptez notre Politique de Confidentialité et nos Conditions d’Utilisation. Pour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk.

Menu rapide :

- Qu'est-ce que Pony?

- ÉTAPE 1. Suppression manuelle du logiciel malveillant Pony.

- ÉTAPE 2. Vérifier si votre ordinateur est propre.

Comment supprimer manuellement le logiciel malveillant?

La suppression manuelle d'un logiciel malveillant est une tâche compliquée - habituellement il est mieux de permettre à un antivirus ou à des programmes antivirus de faire cela automatiquement. Pour supprimer ce logiciel malveillant nous recommandons en utilisant Combo Cleaner Antivirus pour Windows. Si vous souhaitez supprimer le logiciel malveillant manuellement, la première étape est d'identifier le nom du logiciel malveillant que vous essayez de supprimer. Voici un exemple d'un programme suspect fonctionnant sur l'ordinateur de l'utilisateur ;

Si vous avez vérifié la liste des programmes fonctionnant sur votre ordinateur, par exemple, en utilisant le gestionnaire de tâches et avez identifié un programme qui semble suspect, vous devez continuer avec ces étapes :

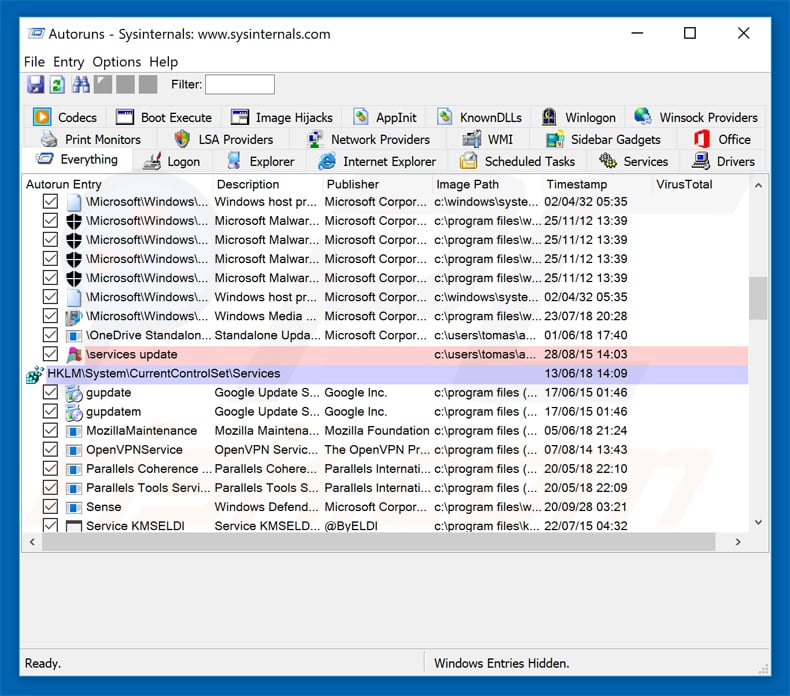

Télécharger un programme appelé Autoruns. Ce programme affiche des applications au démarrage, le Registre et les emplacements des fichiers systèmes:

Télécharger un programme appelé Autoruns. Ce programme affiche des applications au démarrage, le Registre et les emplacements des fichiers systèmes:

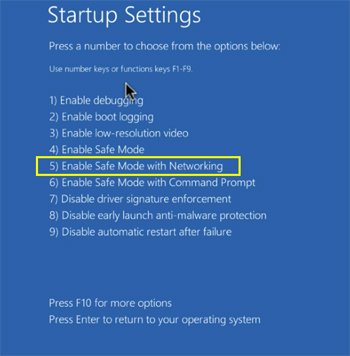

Redémarrer votre ordinateur en Mode sans échec:

Redémarrer votre ordinateur en Mode sans échec:

Utilisateurs de Windows XP et de Windows 7: Démarrer votre ordinateur en Mode sans échec, Cliquer Démarrer, Cliquer Redémarrer, Cliquer OK. Durant le processus de redémarrage de votre ordinateur presser la touche F8 sur votre clavier plusieurs fois jusqu'à ce que vous voyiez le menu Options Avancées de Windows, Ensuite sélectionnez le mode Sans échec en réseau à partir de la liste.

Vidéo montrant comment démarrer Windows 7 en "Mode sans échec en réseau" :

Utilisateurs de Windows 8: Démarrer Windows 8 en Mode Sans Échec en réseau: Allez dans l'écran de démarrage de Windows 8, taper Avancé, dans les résultats de recherche sélectionner Paramètres. Cliquer sur les options de démarrage avancées, dans la fenêtre de PC ouverte ''Paramètres généraux du PC'' sélectionner Démarrage avancé. Cliquer sur le bouton ''Redémarrer maintenant''. Votre ordinateur redémarrera maintenant avec un ''menu des options de démarrage avancées''. Cliquer sur le bouton ''Dépannage'', ensuite cliquer sur le bouton ''options avancées''. Dans l'écran des options avancées cliquer sur ''Paramètres de démarrage''. Votre PC redémarrera avec un écran Paramètres de démarrage''. Presser ''5'' pour démarrer dans le Mode Sans Échec en Réseau.

Vidéo montrant comment démarrer Windows 8 en "Mode sans échec en réseau" :

Utilisateurs de Windows 10 : Cliquer le logo Windows et sélectionner l'icône Mise en marche/Éteindre. Dans le menu ouvert cliquer ''Redémarrer'' tandis que vous tenez le bouton ''Majuscule'' sur votre clavier. Dans la fenêtre ''choisissez une option'' cliqué sur ''Dépannage'', ensuite sélectionner ''Options avancées''. Dans le menu options avancées sélectionner ''Paramètres de Démarrage'' et cliquer le bouton ''Redémarrer''. Dans la fenêtre suivante vous devriez cliquer le bouton ''F5'' sur votre clavier. Cela redémarrera le système d'exploitation en mode sans échec en réseau.

Vidéo montrant comment démarrer Windows 10 en "Mode sans échec en réseau" :

Extraire l'archive téléchargée et exécuter Autoruns.exe file.

Extraire l'archive téléchargée et exécuter Autoruns.exe file.

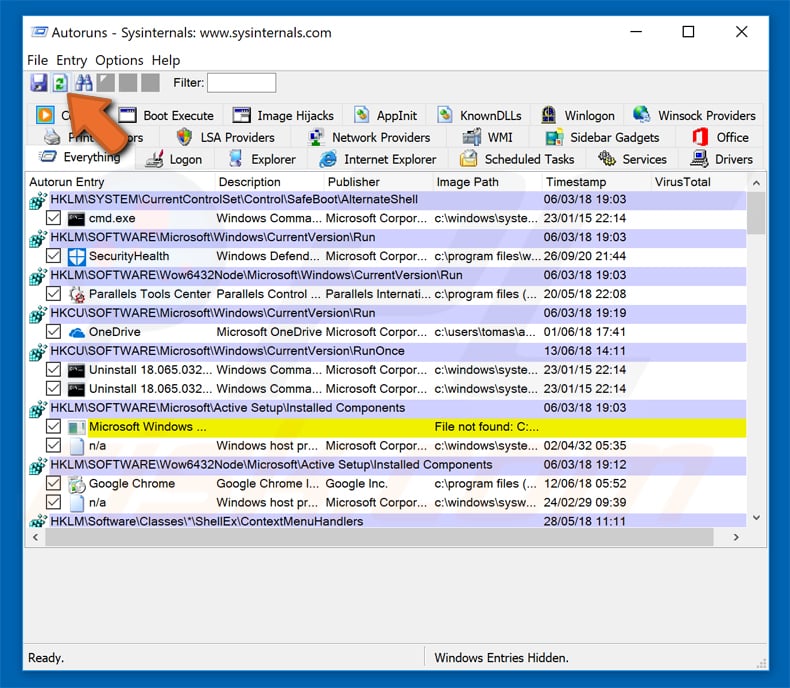

Dans l'application Autoruns, cliquez "Options" dans le haut et décocher les options ''Cacher les emplacements vides'' et ''Cacher les entrées de Windows''. Après cette procédure, cliquer l'icône Actualiser.

Dans l'application Autoruns, cliquez "Options" dans le haut et décocher les options ''Cacher les emplacements vides'' et ''Cacher les entrées de Windows''. Après cette procédure, cliquer l'icône Actualiser.

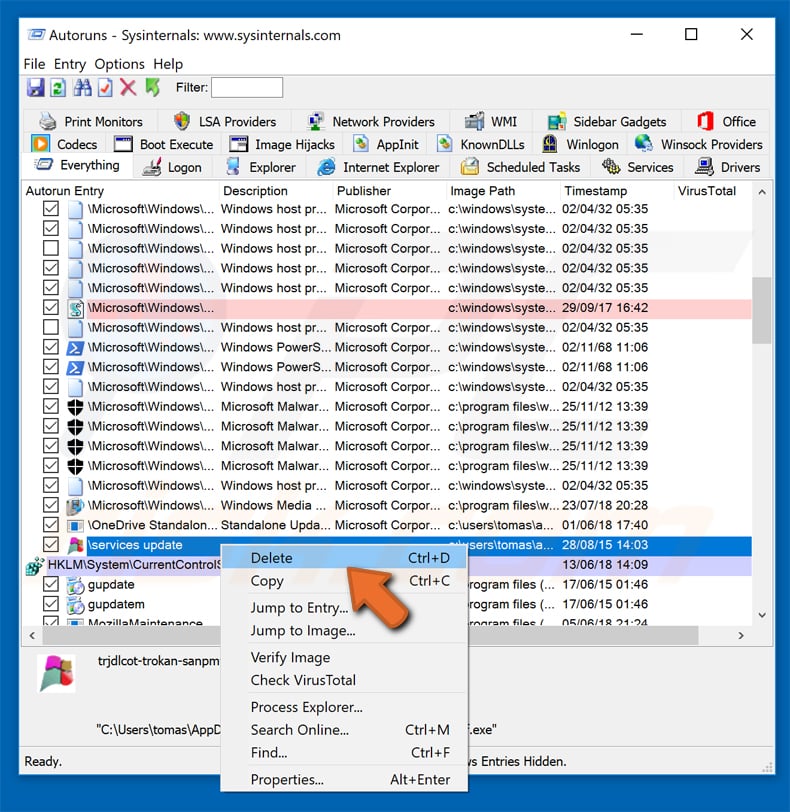

Vérifiez la liste fournie par l'application Autoruns et localisez le fichier malveillant que vous voulez éliminer.

Vérifiez la liste fournie par l'application Autoruns et localisez le fichier malveillant que vous voulez éliminer.

Vous devriez écrire son chemin complet et son nom. Notez que certains logiciels malveillants masquent les noms des processus sous les noms de processus Windows légitimes. À ce stade, il est très important d'éviter de supprimer les fichiers système. Après avoir localisé le programme suspect que vous souhaitez supprimer, cliquez avec le bouton droit de votre souris sur son nom et choisissez "Supprimer".

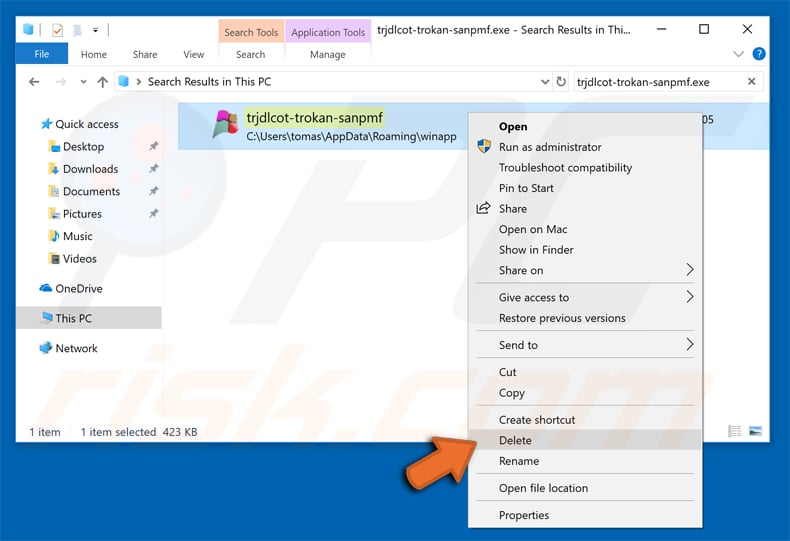

Après avoir supprimé le logiciel malveillant via l'application Autoruns (cela garantit que le logiciel malveillant ne s'exécutera pas automatiquement au prochain démarrage du système), vous devez rechercher le nom du logiciel malveillant sur votre ordinateur. Assurez-vous avant de continuer d'activer les fichiers et dossiers cachés before proceeding. Si vous trouvez le nom de fichier du logiciel malveillant, supprimez-le.

Redémarrez votre ordinateur en mode normal. Suite à ces étapes vous devriez avoir éliminé tous les logiciels malveillants de votre ordinateur. Notez que la suppression manuelle des menaces nécessite des compétences informatiques avancées. Si vous n'avez pas ces compétences, laissez la suppression des logiciels malveillants aux programmes antivirus et anti-logiciels malveillants. Ces étapes peuvent ne pas fonctionner avec les infections de logiciels malveillants avancées. Comme toujours, il vaut mieux prévenir les infections que d'essayer de supprimer les logiciels malveillants plus tard. Pour assurer la sécurité de votre ordinateur, installez les dernières mises à jour du système d'exploitation et utilisez un logiciel antivirus.

Pour vous assurez que votre ordinateur est libre de toute infection de logiciels malveillants nous vous recommandons de le scanner avec Combo Cleaner Antivirus pour Windows.

Partager:

Tomas Meskauskas

Chercheur expert en sécurité, analyste professionnel en logiciels malveillants

Je suis passionné par la sécurité informatique et la technologie. J'ai une expérience de plus de 10 ans dans diverses entreprises liées à la résolution de problèmes techniques informatiques et à la sécurité Internet. Je travaille comme auteur et éditeur pour PCrisk depuis 2010. Suivez-moi sur Twitter et LinkedIn pour rester informé des dernières menaces de sécurité en ligne.

Le portail de sécurité PCrisk est proposé par la société RCS LT.

Des chercheurs en sécurité ont uni leurs forces pour sensibiliser les utilisateurs d'ordinateurs aux dernières menaces en matière de sécurité en ligne. Plus d'informations sur la société RCS LT.

Nos guides de suppression des logiciels malveillants sont gratuits. Cependant, si vous souhaitez nous soutenir, vous pouvez nous envoyer un don.

Faire un donLe portail de sécurité PCrisk est proposé par la société RCS LT.

Des chercheurs en sécurité ont uni leurs forces pour sensibiliser les utilisateurs d'ordinateurs aux dernières menaces en matière de sécurité en ligne. Plus d'informations sur la société RCS LT.

Nos guides de suppression des logiciels malveillants sont gratuits. Cependant, si vous souhaitez nous soutenir, vous pouvez nous envoyer un don.

Faire un don

▼ Montrer la discussion