SPAM Monthly Invoice (Facture Mensuelle)

L'hameçonnage/arnaqueÉgalement connu sous le nom de: Trojans Emotet et IcedID

Obtenez une analyse gratuite et vérifiez si votre ordinateur est infecté.

SUPPRIMEZ-LES MAINTENANTPour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk.

Guide de suppression du virus Monthly Invoice

Qu'est-ce que Monthly Invoice ?

Découverte par Brad, chercheur en sécurité des logiciels malveillants, "Monthly Invoice" est une campagne de spam par courriel utilisée pour promouvoir les trojans Emotet et IcedID. Les courriels trompeurs contiennent un message indiquant que les utilisateurs ont reçu une facture et les encouragent à visiter l'URL incluse. L'ouverture d'un site Web déclenche instantanément le téléchargement d'une sorte de document MS Office. Ces documents de courrier électronique sont conçus pour télécharger et installer furtivement les chevaux de Troie susmentionnés.

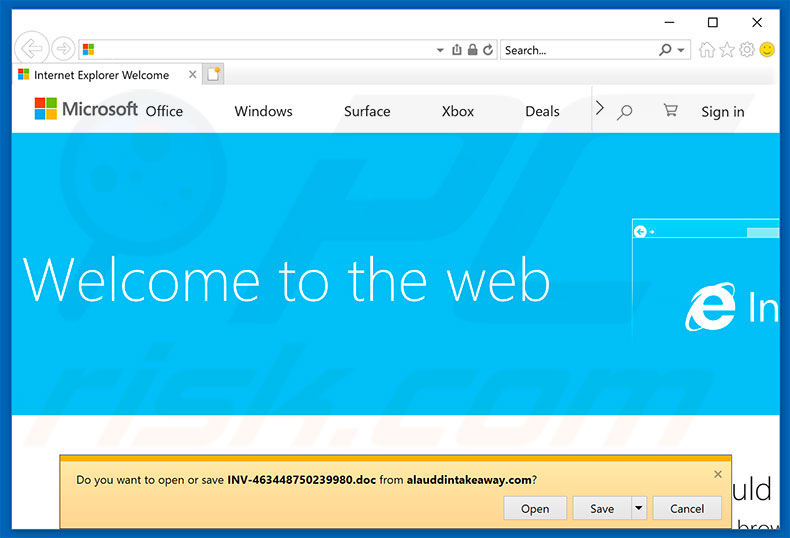

Téléchargement malveillant déclenché dès qu'un lien est cliqué :

Les utilisateurs reçoivent un message indiquant qu'une facture doit être payée immédiatement. Pour recevoir ce courriel, les utilisateurs doivent immédiatement visiter l'adresse URL fournie. Notez que contrairement à d'autres campagnes de spam, "Monthly Invoice" n'utilise pas un courriel identique. Au lieu de cela, il utilise une variété de messages qui sont écrits en plusieurs langues (au moment de la recherche, nous avons découvert des courriels en anglais et en allemand). Néanmoins, gardez à l'esprit que tout ceci est une arnaque complète. Tout d'abord, il convient de mentionner que les cybercriminels enregistrent continuellement divers domaines et adresses électroniques qui contiennent des noms d'entreprises légitimes (ce qui rend les courriels trompeurs encore plus appropriés - les utilisateurs qui ont traité avec de telles entreprises sont facilement amenés à télécharger et à ouvrir des fichiers joints malveillants). Comme mentionné ci-dessus, la campagne "Facture mensuelle" utilise des messages différents et, par conséquent, les adresses courriels utilisées, les noms de sociétés et les URL diffèrent également. Quoi qu'il en soit, le résultat est exactement le même : l'ouverture de pièces jointes malveillantes entraîne l'infection des chevaux de Troie Emotet et IcedID. Ces virus sont conçus pour enregistrer des informations sensibles (par exemple, logins/mots de passe, informations bancaires, etc. Par la suite, les cybercriminels ont reçu de l'information dans le but de générer des revenus (transferts d'argent, vol d'identité, etc.). Par conséquent, la présence de virus de type cheval de Troie pourrait entraîner des pertes financières importantes et de graves problèmes de confidentialité. Malheureusement, il est pratiquement impossible de déterminer manuellement la présence de chevaux de Troie - ces virus sont conçus pour cacher très bien les traces. Cependant, la grande majorité des suites antivirus/anti-spyware réputées sont capables de détecter et d'éliminer de tels virus. Par conséquent, si vous avez ouvert des pièces jointes MS Office malveillantes, vous devez immédiatement effectuer une analyse complète du système et supprimer toutes les menaces.

| Nom | Trojans Emotet et IcedID |

| Type de menace | Hameçonnage, escroquerie, ingénierie sociale, fraude |

| Symptômes | Achats en ligne non autorisés, modification des mots de passe des comptes en ligne, vol d'identité, accès illégal à son ordinateur. |

| Méthodes de Distribution | Courriels trompeurs, publicités malhonnêtes en ligne, techniques d'empoisonnement par les moteurs de recherche, fautes d'orthographe dans les noms de domaine. |

| Dommage | Perte d'informations privées sensibles, perte d'argent, vol d'identité. |

| Suppression |

Pour éliminer d'éventuelles infections par des maliciels, analysez votre ordinateur avec un logiciel antivirus légitime. Nos chercheurs en sécurité recommandent d'utiliser Combo Cleaner. Téléchargez Combo CleanerUn scanner gratuit vérifie si votre ordinateur est infecté. Pour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk. |

Il y a un certain nombre de chevaux de Troie qui partagent des similitudes avec Emotet et IcedID. TrickBot, Pony, Adwind - ce ne sont que quelques exemples parmi une longue liste. La plupart d'entre eux sont également distribués à l'aide de diverses campagnes de spam. Le comportement est également très similaire - presque tous recueillent des données extrêmement sensibles. Cependant, certains chevaux de Troie sont également utilisés pour propager d'autres virus, comme les logiciels de rançon. Ce faisant, les virus de type cheval de Troie constituent une menace directe pour la vie privée de l'utilisateur et la sécurité de la navigation sur Internet.

Comment Monthly Invoice s'installe-t-il sur mon ordinateur ?

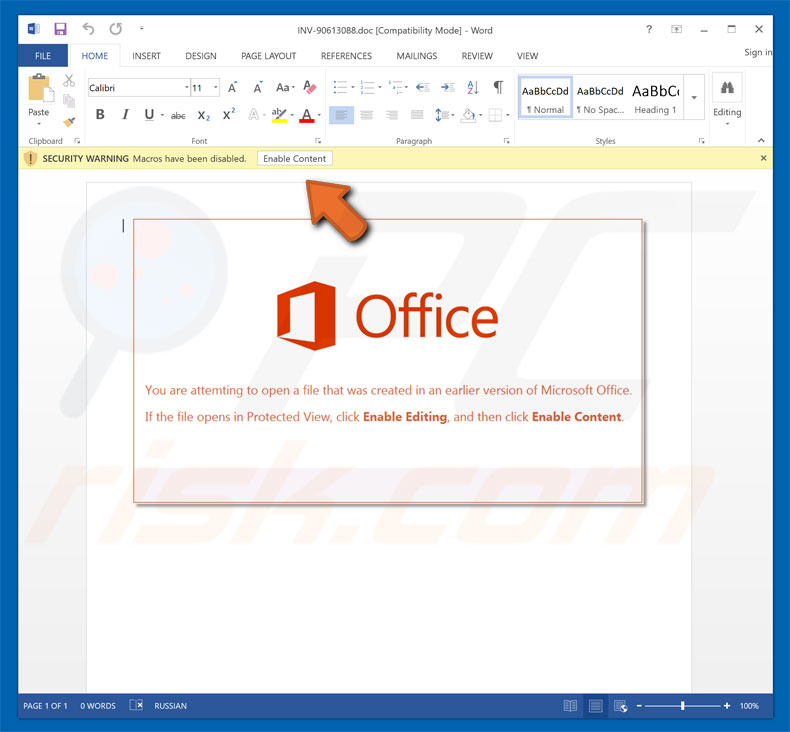

"Monthly Invoice" répand des documents MS Office malveillants (Word, Excel, etc.). Une fois ouverts, ces fichiers encouragent les utilisateurs à activer les macro-commandes, sinon le contenu ne sera pas affiché correctement. Une fois les macros activées, les pièces jointes exécutent instantanément des scripts qui téléchargent et installent furtivement les trojans Emotet et IcedID. Ce qui est intéressant, cependant, c'est que les scripts malveillants ne seront exécutés que si les pièces jointes sont ouvertes avec MS Office. En d'autres termes, si le fichier est ouvert à l'aide d'une autre application capable de lire ces formats, le malware ne sera pas téléchargé/installé.

Comment éviter l'installation de logiciels malveillants ?

Afin d'éviter cette situation, les utilisateurs doivent être extrêmement prudents lorsqu'ils naviguent sur Internet. Gardez à l'esprit qu'il existe des douzaines de campagnes de spam qui propagent des logiciels malveillants. Pour cette raison, réfléchissez toujours à deux fois avant d'ouvrir des pièces jointes - les fichiers qui semblent non pertinents et/ou qui ont été reçus d'adresses courriels suspectes ou méconnaissables ne devraient jamais être ouverts. Ces courriels devraient être supprimés immédiatement, sans même être lus. Il convient également de noter que les versions 2010 et plus récentes de MS Office sont développées pour ouvrir les documents téléchargés en "Mode protégé". En d'autres termes, les fichiers sont ouverts en lecture seule, empêchant ainsi l'exécution des commandes macro. Les versions plus anciennes n'ont pas cette fonctionnalité, par conséquent, leur utilisation est plutôt dangereuse. Les logiciels malhonnêtes sont également distribués à l'aide de fausses mises à jour logicielles et d'une méthode de marketing appelée "bundling" (installation sous couverture de PUPs en même temps que les logiciels réguliers). Il est très important de maintenir à jour les applications installées. Pour ce faire, toutefois, les utilisateurs ne devraient utiliser que les fonctions ou les outils fournis par le développeur officiel. La même règle s'applique aux téléchargements de logiciels. Nous recommandons fortement d'éviter d'utiliser des téléchargeurs/installateurs tiers, car les développeurs les monétisent en faisant la promotion de programmes malhonnêtes. Au lieu de cela, téléchargez des logiciels uniquement à partir de sources officielles, en utilisant des liens de téléchargement directs. L'installation et l'utilisation d'un antivirus/anti-logiciel espion légitime est également primordiale. La clé de la sécurité informatique est la prudence. Si vous avez déjà ouvert la pièce jointe "Facture mensuelle", nous vous recommandons d'effectuer un scan avec Combo Cleaner Antivirus pour Windows pour éliminer automatiquement les logiciels malveillants infiltrés.

Pièce jointe malveillante distribuée via la campagne de spam "Facture mensuelle" :

Exemples de courriels distribués à l'aide de la campagne de pourriels "Facture mensuelle" :

From: Christoph Wenzelmann

Subject: Rechnungsanschrift korrigiert 00044499

Din der Anlage sende ich Ihnen den unterzeichneten Vertrag.Die Rechnung wird zur Zahlung vorbereitet und ist unter dem folgenden Link bar.

hxxp://sportsohio.pbd-dev.com/

------------------------------------------------------

From: Francine Case

Subject: HRI Monthly Invoice

DHere is the invoice.

hxxp://alauddintakeaway.com/

Thank you,

Francine Case

------------------------------------------------------

From: TaiwanCS

Subject: TaiwanCS Past Due invoice

Attached is your monthly invoice for HRI. Please note this is for your information only. Credit card/ACH payments will automatically be drawn on the 25th. All other payments must be received by the 25th. Thank you and have a great week.

hxxp://flows.mobi/

TaiwanCS

------------------------------------------------------

From: info@kaydeegroup.com

Subject: ABCQP5-78965721675

enclosed the invoice for your reference.

hxxp://energy-utama.com/

This message is confidential and/or contains legally privileged information. It is intended for the addressees only.

Regards

info@kaydeegroup.com

------------------------------------------------------

From: khsons

Subject: Rechnungszahlung

Guten Tag,

Din der Anlage sende ich Ihnen den unterzeichneten Vertrag.Die Rechnung wird zur Zahlung vorbereitet und ist unter dem folgenden Link bar.

hxxp://www.lifecitypark.com/

Mit den besten

khsons

------------------------------------------------------

From: info@adsystems.de

Subject: Final Account

Please find your invoice(s) attached

hxxp://pondok-kue.com/

This correspondence and any files transmitted with it are confidential and intended solely for the use of the intended recipient(s) to whom it is addressed.

Regards

info@adsystems.de

------------------------------------------------------

From: jc@gsme.com.sg

Subject: Invoice 0879070

Please see the attached invoice.

hxxp://www.dehneshin.com/

jc@gsme.com.sg

------------------------------------------------------

From: info@bontempius.com

Subject: Account 64859

Please see attached document.

hxxp://itblogs-bd.com/

Regards

info@bontempius.com

------------------------------------------------------

From: KM James Street 4112

Subject: Payment

Your invoice is available at the link below. Please transfer the payment as soon as possible.

hxxp://azami-mm.com/

Thank you,

KM James Street 4112

Phone: 281-152-0837 Ext 92 Fax: 281-858-1820

------------------------------------------------------

From: ar@westwardparts.com

Subject: Invoice 8123038

Here is the invoice.

hxxp://www.sandearth.com/

Respectifully,

ar@westwardparts.com

Office: 503.864.5896 Fax: 503 635-4082

Suppression automatique et instantanée des maliciels :

La suppression manuelle des menaces peut être un processus long et compliqué qui nécessite des compétences informatiques avancées. Combo Cleaner est un outil professionnel de suppression automatique des maliciels qui est recommandé pour se débarrasser de ces derniers. Téléchargez-le en cliquant sur le bouton ci-dessous :

TÉLÉCHARGEZ Combo CleanerEn téléchargeant n'importe quel logiciel listé sur ce site web vous acceptez notre Politique de Confidentialité et nos Conditions d’Utilisation. Pour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk.

Menu rapide :

- Qu'est-ce que Monthly Invoice ?

- ETAPE 1. Suppression manuelle du malware Monthly Invoice.

- ETAPE 2. Vérifiez si votre ordinateur est propre.

Comment supprimer un malware manuellement ?

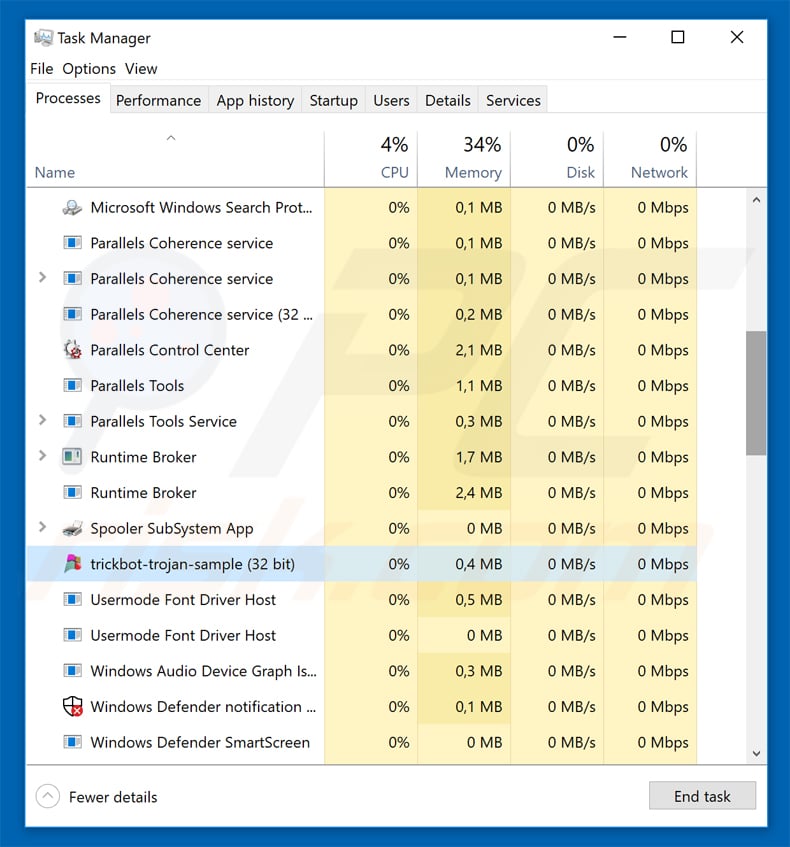

La suppression manuelle des logiciels malveillants est une tâche compliquée, il est généralement préférable de laisser les programmes antivirus ou anti-malware le faire automatiquement. Pour supprimer ce malware, nous vous recommandons d'utiliser Combo Cleaner Antivirus pour Windows. Si vous souhaitez supprimer un malware manuellement, la première étape consiste à identifier le nom du malware que vous essayez de supprimer. Voici un exemple d'un programme suspect exécuté sur l'ordinateur de l'utilisateur :

Si vous avez vérifié la liste des programmes en cours d'exécution sur votre ordinateur, par exemple en utilisant le gestionnaire de tâches et que vous avez identifié un programme qui semble suspect, vous devriez poursuivre ces étapes :

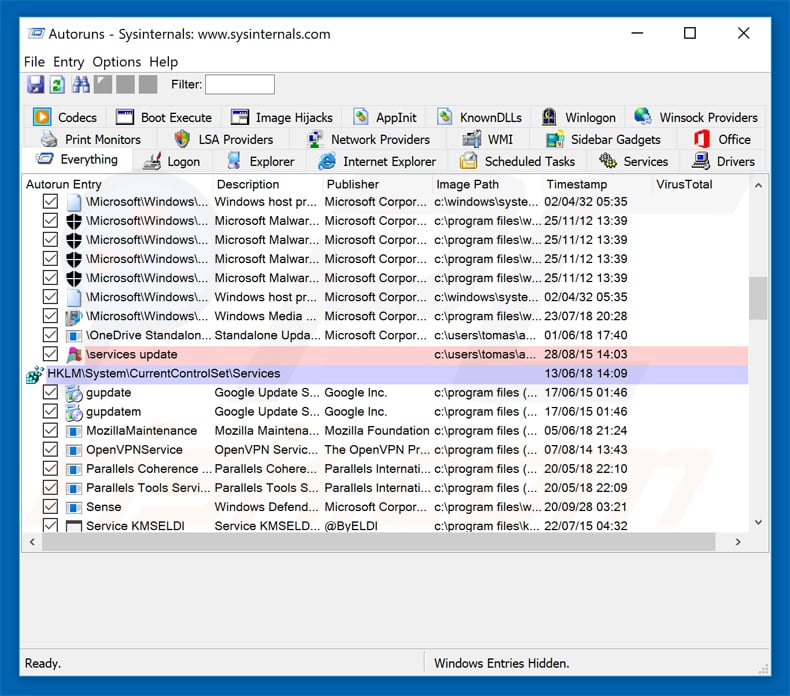

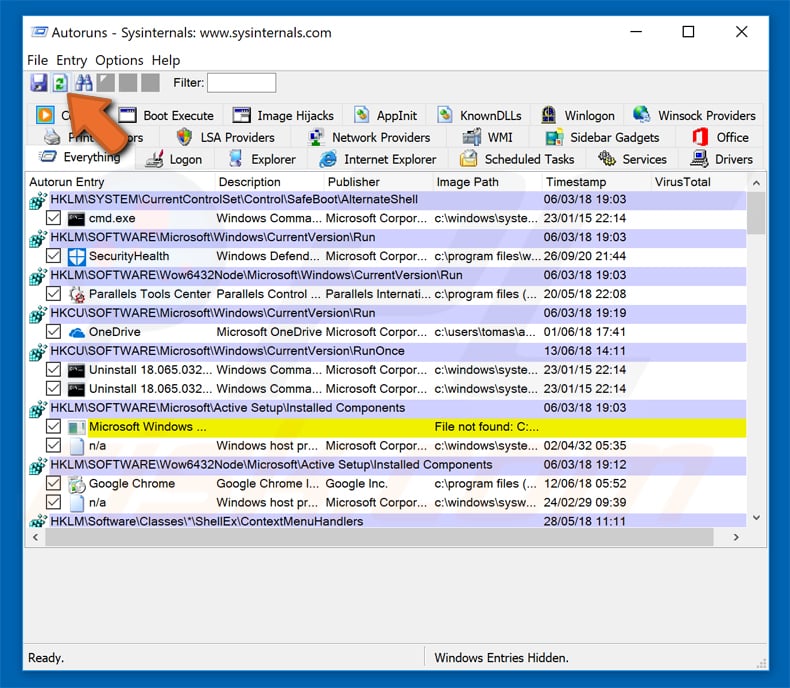

Téléchargez un programme appelé Autoruns. Ce programme affiche les applications de démarrage automatique, l'emplacement du Registre et du système de fichiers :

Téléchargez un programme appelé Autoruns. Ce programme affiche les applications de démarrage automatique, l'emplacement du Registre et du système de fichiers :

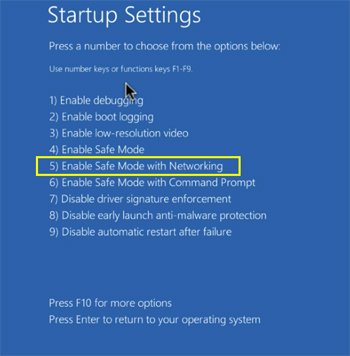

Redémarrez votre ordinateur en mode sans échec :

Redémarrez votre ordinateur en mode sans échec :

Utilisateurs de Windows XP et Windows 7 : Démarrez votre ordinateur en mode sans échec. Cliquez sur Démarrer, cliquez sur Arrêter, cliquez sur Redémarrer, cliquez sur OK. Pendant le processus de démarrage de votre ordinateur, appuyez plusieurs fois sur la touche F8 de votre clavier jusqu'à ce que le menu Options avancées de Windows s'affiche, puis sélectionnez Mode sans échec avec mise en réseau dans la liste.

Vidéo montrant comment démarrer Windows 7 en "Mode sans échec avec mise en réseau" :

Utilisateurs de Windows 8 : Démarrez Windows 8 est en mode sans échec avec mise en réseau - Allez à l'écran de démarrage de Windows 8, tapez Avancé, dans les résultats de la recherche, sélectionnez Paramètres. Cliquez sur Options de démarrage avancées, dans la fenêtre "Paramètres généraux du PC" ouverte, sélectionnez Démarrage avancé. Cliquez sur le bouton "Redémarrer maintenant". Votre ordinateur redémarre dans le menu "Options de démarrage avancées". Cliquez sur le bouton "Dépannage", puis sur le bouton "Options avancées". Dans l'écran des options avancées, cliquez sur "Paramètres de démarrage". Cliquez sur le bouton "Redémarrer". Votre PC redémarrera dans l'écran Paramètres de démarrage. Appuyez sur F5 pour démarrer en mode sans échec avec mise en réseau.

Vidéo montrant comment démarrer Windows 8 en "Mode sans échec avec mise en réseau" :

Utilisateurs Windows 10 : Cliquez sur le logo Windows et sélectionnez l'icône Alimentation. Dans le menu ouvert, cliquez sur "Redémarrer" tout en maintenant le bouton "Shift" enfoncé sur votre clavier. Dans la fenêtre "Choisir une option", cliquez sur "Dépannage", puis sélectionnez "Options avancées". Dans le menu des options avancées, sélectionnez "Paramètres de démarrage" et cliquez sur le bouton "Redémarrer". Dans la fenêtre suivante, cliquez sur le bouton "F5" de votre clavier. Cela redémarrera votre système d'exploitation en mode sans échec avec la mise en réseau.

Vidéo montrant comment démarrer Windows 10 en "Mode sans échec avec mise en réseau" :

Extrayez l'archive téléchargée et exécutez le fichier Autoruns.exe.

Extrayez l'archive téléchargée et exécutez le fichier Autoruns.exe.

Dans l'application Autoruns, cliquez sur "Options" en haut de l'écran et décochez les options "Masquer les emplacements vides" et "Masquer les entrées Windows". Après cette procédure, cliquez sur l'icône "Actualiser".

Dans l'application Autoruns, cliquez sur "Options" en haut de l'écran et décochez les options "Masquer les emplacements vides" et "Masquer les entrées Windows". Après cette procédure, cliquez sur l'icône "Actualiser".

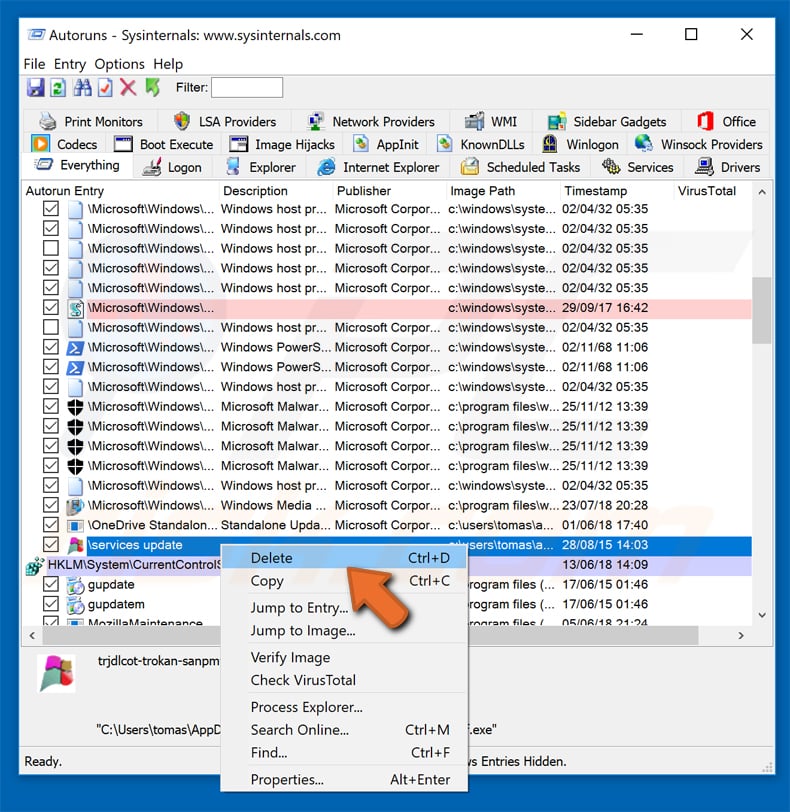

Vérifiez la liste fournie par l'application Autoruns et localisez le fichier malware que vous souhaitez éliminer.

Vérifiez la liste fournie par l'application Autoruns et localisez le fichier malware que vous souhaitez éliminer.

Vous devriez écrire le chemin complet et le nom. Notez que certains logiciels malveillants cachent leurs noms de processus sous des noms de processus Windows légitimes. A ce stade, il est très important d'éviter de supprimer les fichiers système. Après avoir localisé le programme suspect que vous souhaitez supprimer, cliquez avec le bouton droit de la souris sur son nom et choisissez "Supprimer".

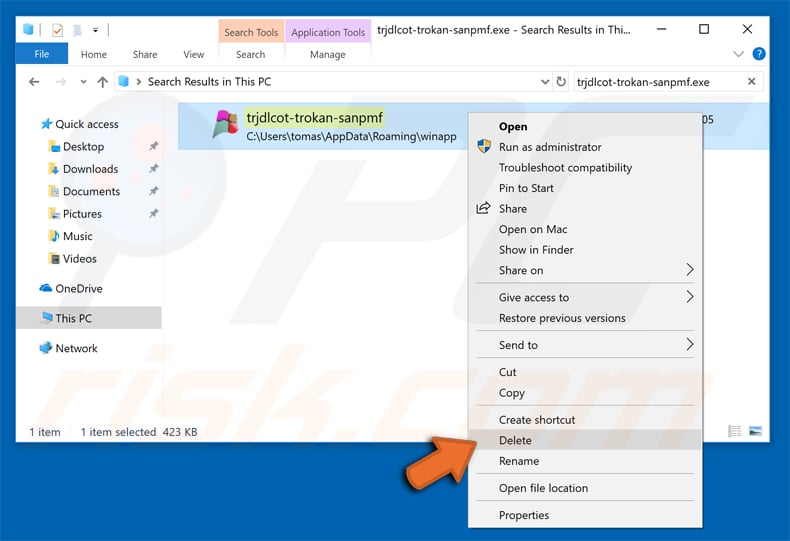

Après avoir supprimé le malware via l'application Autoruns (ceci garantit que le malware ne s'exécutera pas automatiquement au prochain démarrage du système), vous devez rechercher le nom du malware sur votre ordinateur. Assurez-vous d'activer les fichiers et dossiers cachés avant de continuer. Si vous trouvez le fichier du malware, veillez à le supprimer.

Redémarrez votre ordinateur en mode normal. Suivre ces étapes devrait vous aider à supprimer tout logiciel malveillant de votre ordinateur. Notez que la suppression manuelle des menaces nécessite des compétences informatiques avancées, il est recommandé de laisser la suppression des logiciels malveillants aux programmes antivirus et antimalware. Ces étapes peuvent ne pas fonctionner avec les infections malveillantes avancées. Comme toujours, il est préférable d'éviter d'être infecté par des logiciels malveillants qui tentent de les supprimer par la suite. Pour assurer la sécurité de votre ordinateur, assurez-vous d'installer les dernières mises à jour du système d'exploitation et d'utiliser un logiciel antivirus.

Pour être sûr que votre ordinateur est exempt d'infections malveillantes, nous vous recommandons de le scanner avec Combo Cleaner Antivirus pour Windows.

Partager:

Tomas Meskauskas

Chercheur expert en sécurité, analyste professionnel en logiciels malveillants

Je suis passionné par la sécurité informatique et la technologie. J'ai une expérience de plus de 10 ans dans diverses entreprises liées à la résolution de problèmes techniques informatiques et à la sécurité Internet. Je travaille comme auteur et éditeur pour PCrisk depuis 2010. Suivez-moi sur Twitter et LinkedIn pour rester informé des dernières menaces de sécurité en ligne.

Le portail de sécurité PCrisk est proposé par la société RCS LT.

Des chercheurs en sécurité ont uni leurs forces pour sensibiliser les utilisateurs d'ordinateurs aux dernières menaces en matière de sécurité en ligne. Plus d'informations sur la société RCS LT.

Nos guides de suppression des logiciels malveillants sont gratuits. Cependant, si vous souhaitez nous soutenir, vous pouvez nous envoyer un don.

Faire un donLe portail de sécurité PCrisk est proposé par la société RCS LT.

Des chercheurs en sécurité ont uni leurs forces pour sensibiliser les utilisateurs d'ordinateurs aux dernières menaces en matière de sécurité en ligne. Plus d'informations sur la société RCS LT.

Nos guides de suppression des logiciels malveillants sont gratuits. Cependant, si vous souhaitez nous soutenir, vous pouvez nous envoyer un don.

Faire un don

▼ Montrer la discussion