Obtenez une analyse gratuite et vérifiez si votre ordinateur est infecté.

SUPPRIMEZ-LES MAINTENANTPour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk.

Quel type de malware est Needle Stealer ?

Needle Stealer est un voleur d'informations modulaire écrit en Golang qui récupère les identifiants enregistrés dans les navigateurs, les fichiers de portefeuilles de cryptomonnaies, les données des applications de messagerie et d'autres fichiers sensibles sur les ordinateurs infectés. Il installe également une extension de navigateur malveillante complémentaire qui donne aux attaquants un contrôle en temps réel sur le navigateur de la victime, y compris la capacité de rediriger des pages, d'intercepter et de remplacer silencieusement les téléchargements de fichiers, et d'injecter des scripts dans les sites web visités.

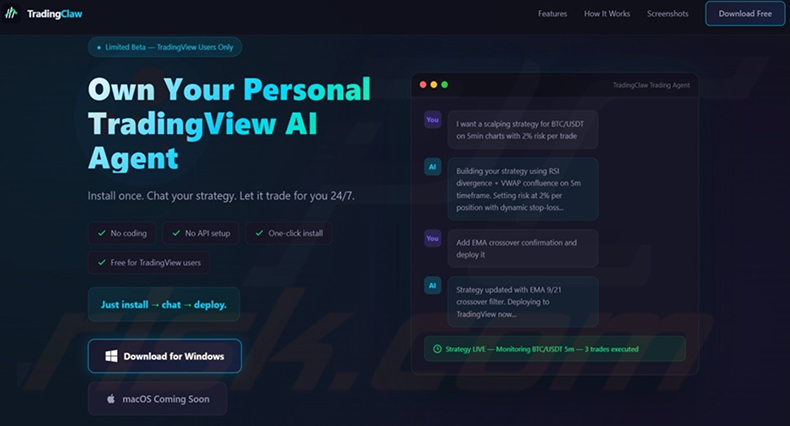

Selon les recherches de Malwarebytes, Needle Stealer a été distribué via un site appelé TradingClaw, qui se faisait passer pour un outil de trading gratuit alimenté par l'IA destiné aux utilisateurs de TradingView. Les victimes qui ont téléchargé ce qu'elles pensaient être une application de trading légitime ont déclenché sans le savoir une chaîne d'infection en plusieurs étapes qui a discrètement installé le malware en arrière-plan.

Aperçu de Needle Stealer

Needle Stealer est distribué sous forme d'archive ZIP téléchargée depuis le faux site web TradingClaw. L'archive contient un chargeur qui exploite le détournement de DLL via un fichier nommé iviewers.dll pour charger un composant de deuxième étape. Cette deuxième étape utilise ensuite le process hollowing pour injecter le stealer dans RegAsm.exe, un binaire Windows légitime. L'exécution au sein d'un processus système de confiance aide le malware à se fondre dans le décor et à éviter de déclencher des alertes de sécurité.

Une fois actif, le stealer se connecte au serveur de Commande et Contrôle (C2) de l'attaquant et commence à collecter des données. Il cible les mots de passe enregistrés, les cookies et l'historique de navigation des navigateurs web, ainsi que les données stockées par Telegram et les clients FTP. Il recherche également les fichiers texte, collecte les données des portefeuilles de cryptomonnaies et surveille le presse-papiers.

Extension de navigateur malveillante

La partie la plus distinctive de Needle Stealer est l'extension de navigateur malveillante qu'il installe sur la machine de la victime. L'extension est déposée dans un dossier au nom aléatoire sous %LOCALAPPDATA%\Packages\Extensions et communique avec le serveur de l'attaquant à l'aide d'un fichier de configuration qui stocke une clé API et les détails de l'adresse C2.

Grâce à cette extension, les attaquants peuvent appliquer des règles de redirection pour envoyer la victime vers des pages contrôlées par l'attaquant, intercepter les téléchargements légitimes et les remplacer par des fichiers malveillants, injecter du code dans les pages que la victime est en train de consulter et envoyer de fausses notifications de navigateur. L'extension peut également collecter l'intégralité de l'historique de navigation de la victime. Elle comprend une fonction d'autodestruction, permettant à l'attaquant de la supprimer à distance sur commande.

Applications de cryptomonnaies ciblées

Needle Stealer recherche spécifiquement les actifs en cryptomonnaies. Du côté bureau, il cible les données des portefeuilles Ledger, Trezor et Exodus. Il s'attaque également aux extensions de portefeuille de navigateur, en particulier MetaMask et Coinbase Wallet, en tentant d'extraire les phrases de récupération qui donneraient à l'attaquant un accès permanent et irrécupérable aux fonds de la victime.

| Nom | Needle Stealer malware |

| Type De Menace | Voleur d'informations, Cheval de Troie, Virus voleur de mots de passe |

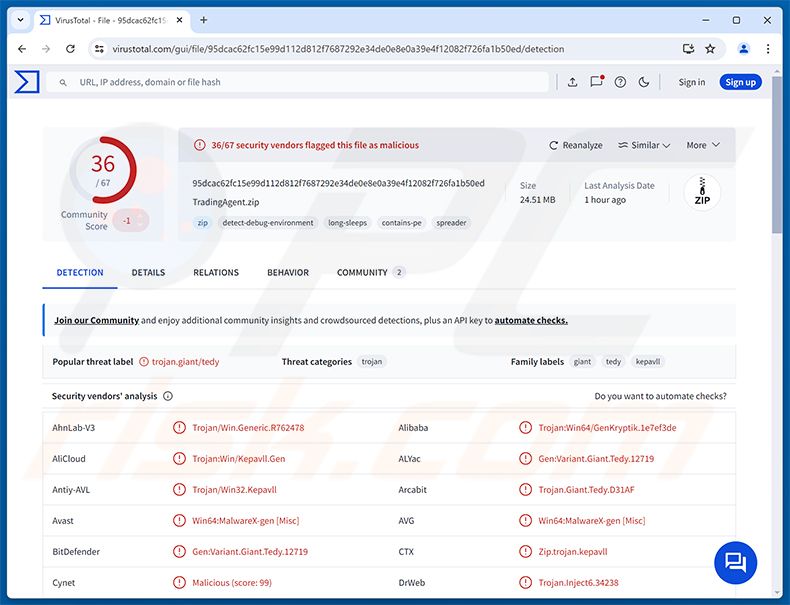

| Noms De Détection | Avast (Win64:MalwareX-gen [Misc]), Combo Cleaner (Gen:Variant.Giant.Tedy.12719), ESET-NOD32 (Win64/GenKryptik.HPZN Trojan), Kaspersky (Trojan.Win64.Agent.smfzdt), Liste Complète (VirusTotal) |

| Symptômes | Les stealers sont conçus pour s'infiltrer furtivement dans l'ordinateur de la victime et rester silencieux, et par conséquent aucun symptôme particulier n'est clairement visible sur une machine infectée. |

| Méthodes De Distribution | Faux sites web, installateurs de logiciels malveillants. |

| Dommages | Vol de mots de passe et d'informations bancaires, usurpation d'identité, ajout de l'ordinateur de la victime à un botnet, infections supplémentaires, pertes financières, piratage de comptes. |

|

Suppression des maliciels (Windows) |

Pour éliminer d'éventuelles infections par des maliciels, analysez votre ordinateur avec un logiciel antivirus légitime. Nos chercheurs en sécurité recommandent d'utiliser Combo Cleaner. Téléchargez Combo CleanerUn scanner gratuit vérifie si votre ordinateur est infecté. Pour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk. |

Conclusion

Needle Stealer constitue une menace sérieuse pour les comptes financiers, les sessions en ligne et les identifiants stockés. En associant un stealer traditionnel à une extension de navigateur malveillante persistante, il offre aux attaquants à la fois une collecte ponctuelle des données stockées et une influence continue en temps réel sur le navigateur de la victime - leur permettant de rediriger des pages, de remplacer des téléchargements et de continuer à collecter des données bien après l'infection initiale.

Les victimes peuvent faire face à l'usurpation d'identité, à la perte de cryptomonnaies, au piratage de comptes et à l'exposition à d'autres malwares distribués via l'extension contrôlée par l'attaquant. Le malware doit être supprimé immédiatement, et tous les comptes et fonds en cryptomonnaies doivent être sécurisés depuis un appareil propre.

D'autres exemples de stealers sont NWHStealer, OmniStealer, et Storm.

Comment Needle Stealer s'est-il infiltré dans mon ordinateur ?

Les chercheurs de Malwarebytes ont documenté la distribution de Needle Stealer via un site appelé TradingClaw (tradingclaw[.]pro), qui se présentait comme un outil de trading IA gratuit pour les utilisateurs de TradingView. Le site proposait un bouton « Download for Windows » et utilisait des redirections sélectives - les visiteurs réguliers recevaient l'installateur malveillant, tandis que les robots des moteurs de recherche étaient redirigés vers une page leurre sans rapport. Les victimes qui exécutaient l'application téléchargée déclenchaient à leur insu une chaîne qui utilisait le détournement de DLL et le process hollowing pour injecter silencieusement le stealer dans un processus Windows légitime.

Needle Stealer est également distribué comme charge utile secondaire par d'autres chargeurs de malwares, notamment Amadey, GCleaner et CountLoader/DeepLoad, ce qui signifie que les victimes n'ont pas besoin d'avoir visité le site TradingClaw pour être infectées. Plus généralement, ce type de malware atteint les victimes par le biais d'e-mails d'hameçonnage avec des pièces jointes malveillantes, de fausses pages de téléchargement de logiciels, de publicités malveillantes, de contenu piraté et de cracks de logiciels provenant de sources non fiables.

Comment éviter l'installation de malwares ?

Soyez prudent avec les logiciels téléchargés depuis des sites web inconnus, en particulier les outils promus via des forums de trading, les réseaux sociaux ou des vidéos YouTube. Ne téléchargez des applications que depuis les sites web officiels des développeurs ou les boutiques vérifiées. Évitez les logiciels piratés, les générateurs de clés et les cracks d'activation, car ce sont des vecteurs courants de malwares cachés. Maintenez votre système d'exploitation et toutes les applications installées à jour, car les attaquants exploitent régulièrement des vulnérabilités connues dans les logiciels obsolètes.

Ne cliquez pas sur les liens et n'ouvrez pas les pièces jointes dans des e-mails ou messages inattendus, même lorsque l'expéditeur semble familier. Méfiez-vous des notifications de navigateur provenant de sites auxquels vous ne faites pas entièrement confiance, et utilisez une application de sécurité réputée offrant une protection en temps réel. Si vous pensez que votre ordinateur est déjà infecté, nous recommandons d'exécuter une analyse avec Combo Cleaner Antivirus pour Windows pour éliminer automatiquement les malwares infiltrés.

Faux site web de trading (TradingClaw) utilisé pour distribuer Needle Stealer (source : malwarebytes.com) :

Suppression automatique et instantanée des maliciels :

La suppression manuelle des menaces peut être un processus long et compliqué qui nécessite des compétences informatiques avancées. Combo Cleaner est un outil professionnel de suppression automatique des maliciels qui est recommandé pour se débarrasser de ces derniers. Téléchargez-le en cliquant sur le bouton ci-dessous :

TÉLÉCHARGEZ Combo CleanerEn téléchargeant n'importe quel logiciel listé sur ce site web vous acceptez notre Politique de Confidentialité et nos Conditions d’Utilisation. Pour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk.

Menu rapide :

- Qu'est-ce que Needle Stealer ?

- ÉTAPE 1. Suppression manuelle du malware Needle Stealer.

- ÉTAPE 2. Vérifiez si votre ordinateur est propre.

Comment supprimer un malware manuellement ?

La suppression manuelle des malwares est une tâche compliquée - il est généralement préférable de laisser les programmes antivirus ou anti-malware le faire automatiquement. Pour supprimer ce malware, nous recommandons d'utiliser Combo Cleaner Antivirus pour Windows.

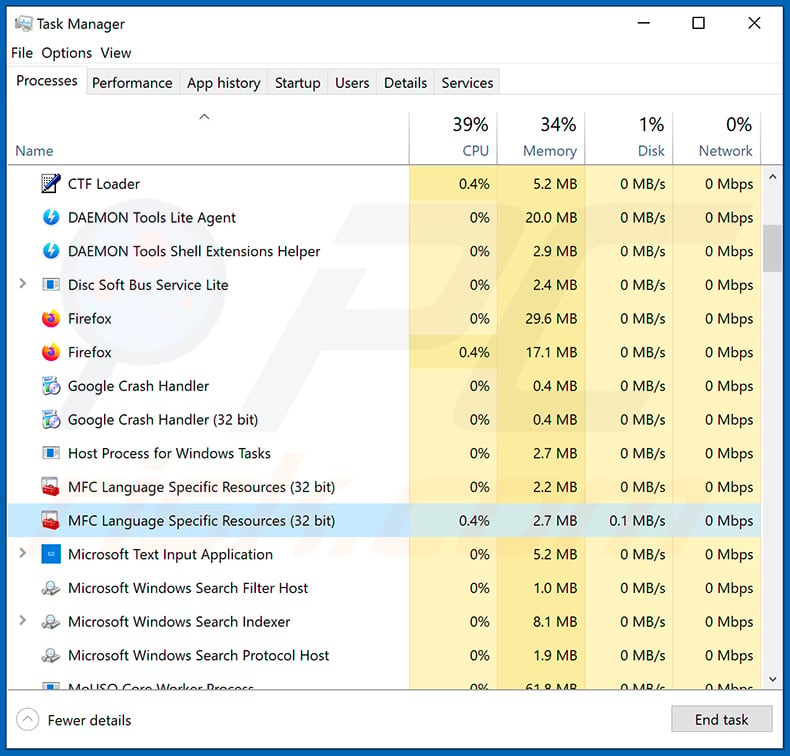

Si vous souhaitez supprimer un malware manuellement, la première étape consiste à identifier le nom du malware que vous essayez de supprimer. Voici un exemple de programme suspect s'exécutant sur l'ordinateur d'un utilisateur :

Si vous avez vérifié la liste des programmes s'exécutant sur votre ordinateur, par exemple en utilisant le gestionnaire des tâches, et que vous avez identifié un programme qui semble suspect, vous devez continuer avec ces étapes :

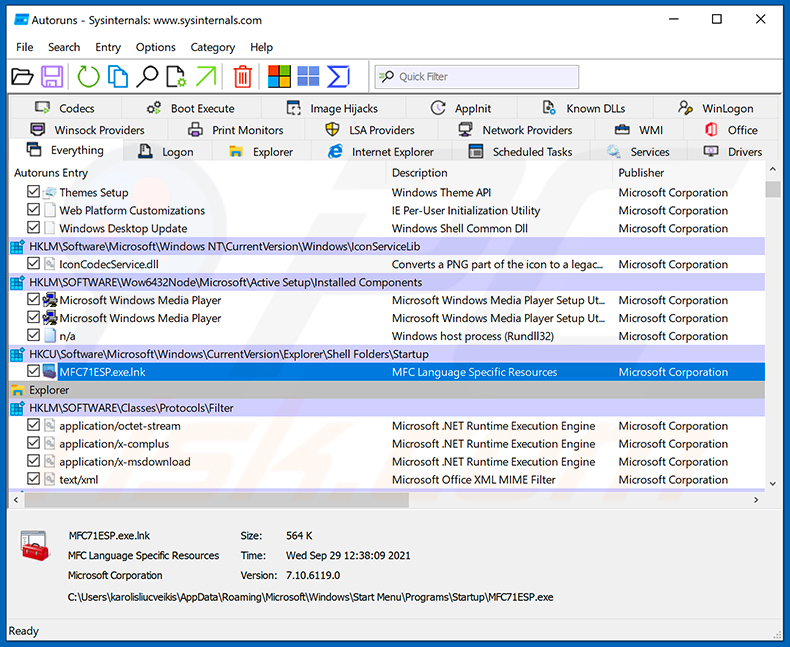

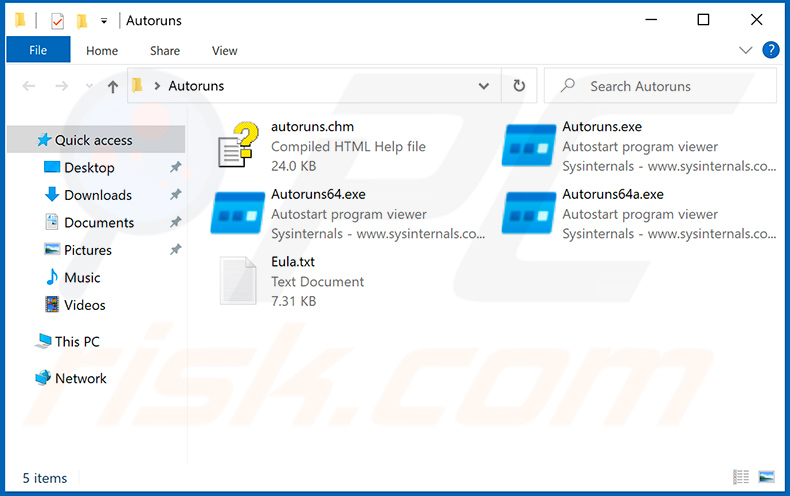

Téléchargez un programme appelé Autoruns. Ce programme affiche les applications à démarrage automatique, le Registre et les emplacements du système de fichiers :

Téléchargez un programme appelé Autoruns. Ce programme affiche les applications à démarrage automatique, le Registre et les emplacements du système de fichiers :

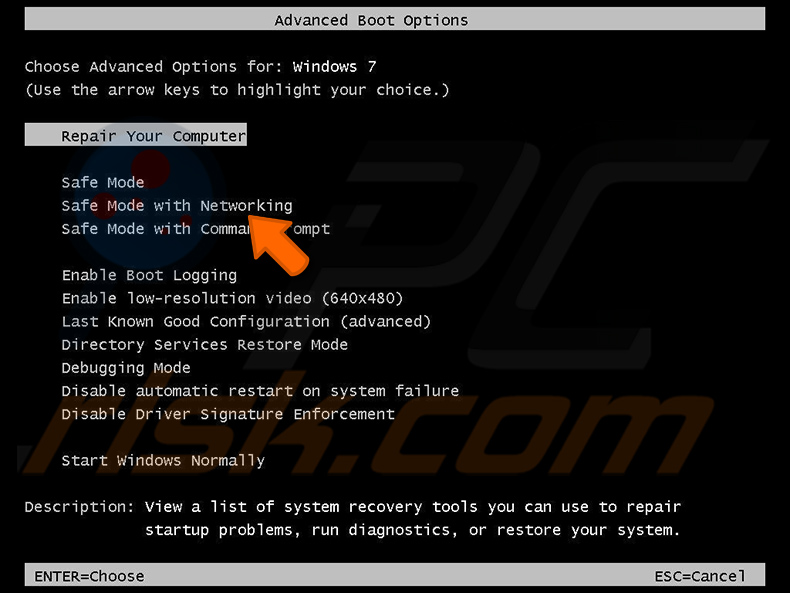

Redémarrez votre ordinateur en Mode sans échec :

Redémarrez votre ordinateur en Mode sans échec :

Utilisateurs de Windows XP et Windows 7 : Démarrez votre ordinateur en Mode sans échec. Cliquez sur Démarrer, cliquez sur Arrêter, cliquez sur Redémarrer, cliquez sur OK. Pendant le processus de démarrage de votre ordinateur, appuyez plusieurs fois sur la touche F8 de votre clavier jusqu'à ce que le menu Options avancées de Windows apparaisse, puis sélectionnez Mode sans échec avec prise en charge réseau dans la liste.

Vidéo montrant comment démarrer Windows 7 en « Mode sans échec avec prise en charge réseau » :

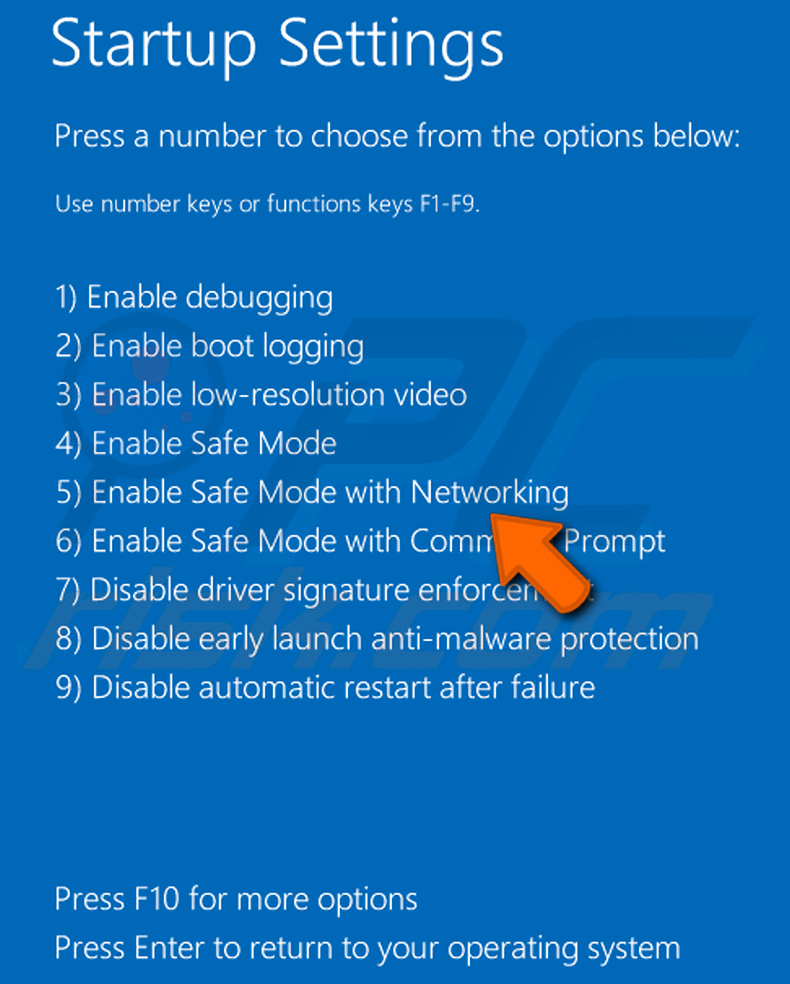

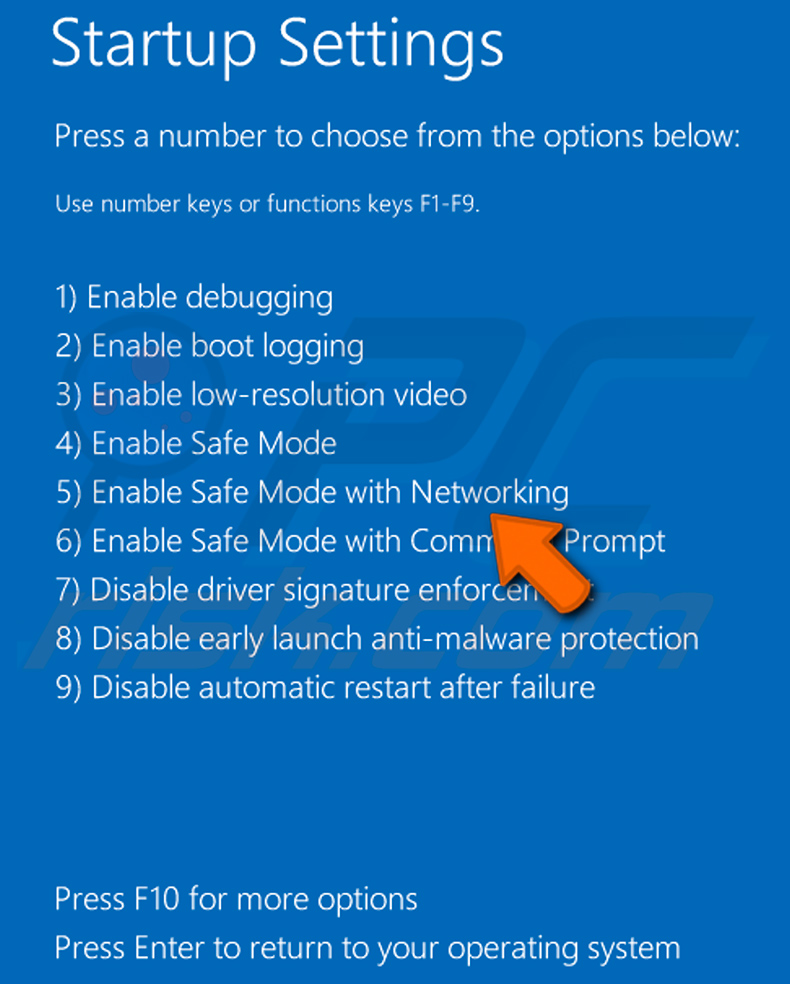

Utilisateurs de Windows 8 : Démarrez Windows 8 en Mode sans échec avec prise en charge réseau - Allez à l'écran de démarrage de Windows 8, tapez Avancé, dans les résultats de recherche sélectionnez Paramètres. Cliquez sur Options de démarrage avancées, dans la fenêtre « Paramètres généraux du PC » ouverte, sélectionnez Démarrage avancé.

Cliquez sur le bouton « Redémarrer maintenant ». Votre ordinateur va maintenant redémarrer dans le « menu des options de démarrage avancées ». Cliquez sur le bouton « Résolution des problèmes », puis cliquez sur le bouton « Options avancées ». Dans l'écran des options avancées, cliquez sur « Paramètres de démarrage ».

Cliquez sur le bouton « Redémarrer ». Votre PC redémarrera sur l'écran des paramètres de démarrage. Appuyez sur F5 pour démarrer en Mode sans échec avec prise en charge réseau.

Vidéo montrant comment démarrer Windows 8 en « Mode sans échec avec prise en charge réseau » :

Utilisateurs de Windows 10 : Cliquez sur le logo Windows et sélectionnez l'icône d'alimentation. Dans le menu ouvert, cliquez sur « Redémarrer » tout en maintenant la touche « Maj » enfoncée sur votre clavier. Dans la fenêtre « Choisir une option », cliquez sur « Résolution des problèmes », puis sélectionnez « Options avancées ».

Dans le menu des options avancées, sélectionnez « Paramètres de démarrage » et cliquez sur le bouton « Redémarrer ». Dans la fenêtre suivante, vous devez cliquer sur la touche « F5 » de votre clavier. Cela redémarrera votre système d'exploitation en mode sans échec avec prise en charge réseau.

Vidéo montrant comment démarrer Windows 10 en « Mode sans échec avec prise en charge réseau » :

Extrayez l'archive téléchargée et exécutez le fichier Autoruns.exe.

Extrayez l'archive téléchargée et exécutez le fichier Autoruns.exe.

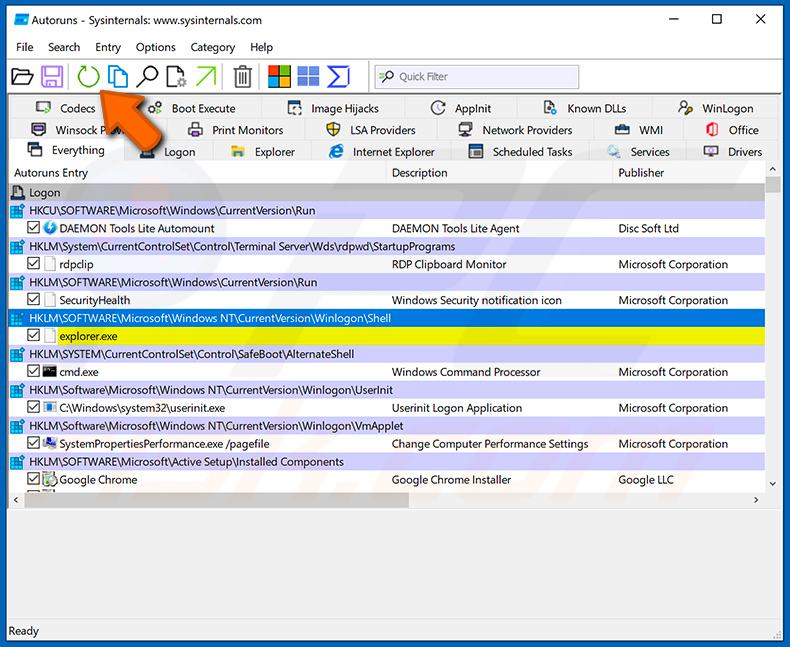

Dans l'application Autoruns, cliquez sur « Options » en haut et décochez les options « Masquer les emplacements vides » et « Masquer les entrées Windows ». Après cette procédure, cliquez sur l'icône « Actualiser ».

Dans l'application Autoruns, cliquez sur « Options » en haut et décochez les options « Masquer les emplacements vides » et « Masquer les entrées Windows ». Après cette procédure, cliquez sur l'icône « Actualiser ».

Vérifiez la liste fournie par l'application Autoruns et localisez le fichier malveillant que vous souhaitez éliminer.

Vérifiez la liste fournie par l'application Autoruns et localisez le fichier malveillant que vous souhaitez éliminer.

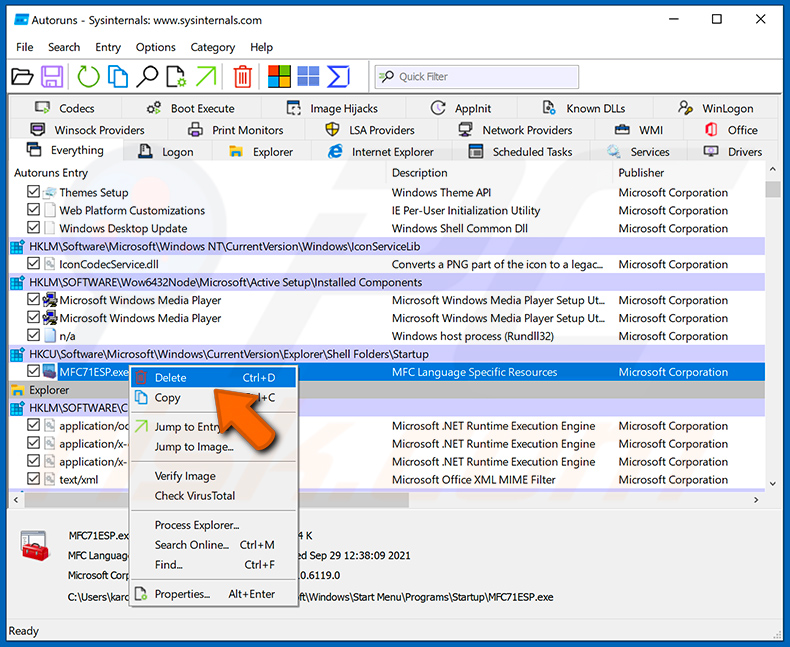

Vous devez noter son chemin complet et son nom. Notez que certains malwares masquent leurs noms de processus sous des noms de processus Windows légitimes. À ce stade, il est très important d'éviter de supprimer des fichiers système. Après avoir localisé le programme suspect que vous souhaitez supprimer, faites un clic droit sur son nom et choisissez « Supprimer ».

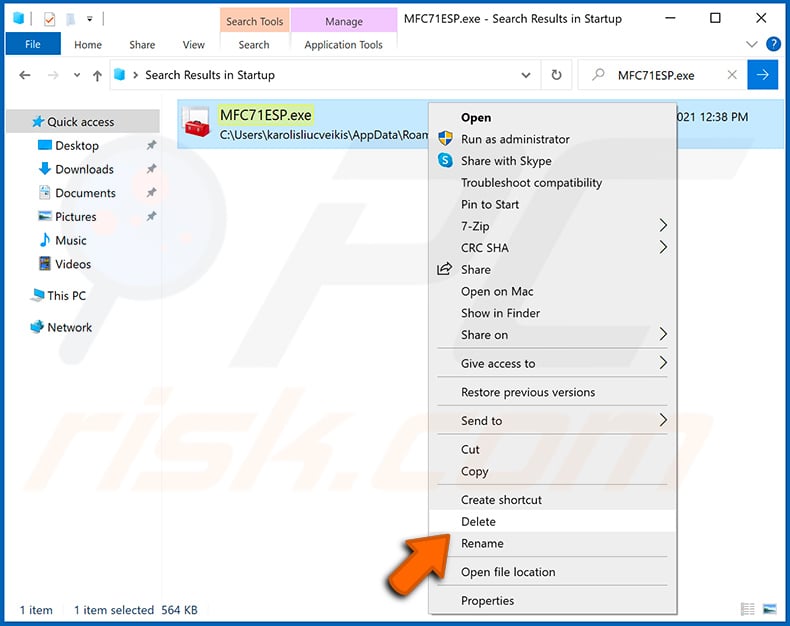

Après avoir supprimé le malware via l'application Autoruns (cela garantit que le malware ne s'exécutera pas automatiquement au prochain démarrage du système), vous devez rechercher le nom du malware sur votre ordinateur. Assurez-vous d'activer les fichiers et dossiers cachés avant de continuer. Si vous trouvez le nom de fichier du malware, assurez-vous de le supprimer.

Redémarrez votre ordinateur en mode normal. En suivant ces étapes, vous devriez supprimer tout malware de votre ordinateur. Notez que la suppression manuelle des menaces nécessite des compétences informatiques avancées. Si vous ne disposez pas de ces compétences, laissez la suppression des malwares aux programmes antivirus et anti-malware.

Ces étapes pourraient ne pas fonctionner avec les infections de malwares avancées. Comme toujours, il est préférable de prévenir l'infection plutôt que d'essayer de supprimer les malwares par la suite. Pour garder votre ordinateur en sécurité, installez les dernières mises à jour du système d'exploitation et utilisez un logiciel antivirus. Pour être sûr que votre ordinateur est exempt d'infections par des malwares, nous recommandons de le scanner avec Combo Cleaner Antivirus pour Windows.

Foire Aux Questions (FAQ)

Mon ordinateur est infecté par le malware Needle Stealer, dois-je formater mon périphérique de stockage pour m'en débarrasser ?

Le formatage supprimera Needle Stealer, mais il effacera également tous les fichiers du disque. Exécuter d'abord un outil de sécurité réputé comme Combo Cleaner est le choix le plus sûr dans la plupart des cas.

Quels sont les plus gros problèmes que le malware Needle Stealer peut causer ?

Needle Stealer peut voler les mots de passe enregistrés, les cookies de session et les fichiers de portefeuilles de cryptomonnaies, tandis que son extension de navigateur malveillante donne aux attaquants la capacité de rediriger des pages et de remplacer des téléchargements en temps réel. Cela peut entraîner le piratage de comptes, l'usurpation d'identité et la perte irréversible de fonds en cryptomonnaies.

Quel est l'objectif du malware Needle Stealer ?

L'objectif de Needle Stealer est de voler des données sensibles sur les ordinateurs infectés, notamment les identifiants de navigateur, les fichiers de portefeuilles de cryptomonnaies et les données des applications de messagerie, tout en offrant aux attaquants un contrôle persistant du navigateur en temps réel grâce à une extension malveillante qu'il installe.

Comment le malware Needle Stealer s'est-il infiltré dans mon ordinateur ?

Needle Stealer a été propagé via TradingClaw, un faux site web de trading IA qui proposait un installateur Windows malveillant. Il peut également arriver comme charge utile secondaire déposée par d'autres chargeurs de malwares, notamment Amadey, GCleaner et CountLoader/DeepLoad.

Combo Cleaner me protégera-t-il contre les malwares ?

Oui. Combo Cleaner peut détecter et supprimer la plupart des malwares connus. Étant donné que des menaces comme Needle Stealer peuvent placer des composants dans des emplacements moins évidents, l'exécution d'une analyse complète du système offre les meilleures chances d'un nettoyage complet.

Partager:

Tomas Meskauskas

Chercheur expert en sécurité, analyste professionnel en logiciels malveillants

Je suis passionné par la sécurité informatique et la technologie. J'ai une expérience de plus de 10 ans dans diverses entreprises liées à la résolution de problèmes techniques informatiques et à la sécurité Internet. Je travaille comme auteur et éditeur pour PCrisk depuis 2010. Suivez-moi sur Twitter et LinkedIn pour rester informé des dernières menaces de sécurité en ligne.

Le portail de sécurité PCrisk est proposé par la société RCS LT.

Des chercheurs en sécurité ont uni leurs forces pour sensibiliser les utilisateurs d'ordinateurs aux dernières menaces en matière de sécurité en ligne. Plus d'informations sur la société RCS LT.

Nos guides de suppression des logiciels malveillants sont gratuits. Cependant, si vous souhaitez nous soutenir, vous pouvez nous envoyer un don.

Faire un donLe portail de sécurité PCrisk est proposé par la société RCS LT.

Des chercheurs en sécurité ont uni leurs forces pour sensibiliser les utilisateurs d'ordinateurs aux dernières menaces en matière de sécurité en ligne. Plus d'informations sur la société RCS LT.

Nos guides de suppression des logiciels malveillants sont gratuits. Cependant, si vous souhaitez nous soutenir, vous pouvez nous envoyer un don.

Faire un don

▼ Montrer la discussion