Comment identifier les faux e-mails "Security Alert: Unsuccessful Login On A New Device"

L'hameçonnage/arnaqueÉgalement connu sous le nom de: "Security Alert: Unsuccessful Login On A New Device" courriel d'hameçonnage

Obtenez une analyse gratuite et vérifiez si votre ordinateur est infecté.

SUPPRIMEZ-LES MAINTENANTPour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk.

Quel type d'e-mail est « Security Alert: Unsuccessful Login On A New Device » ?

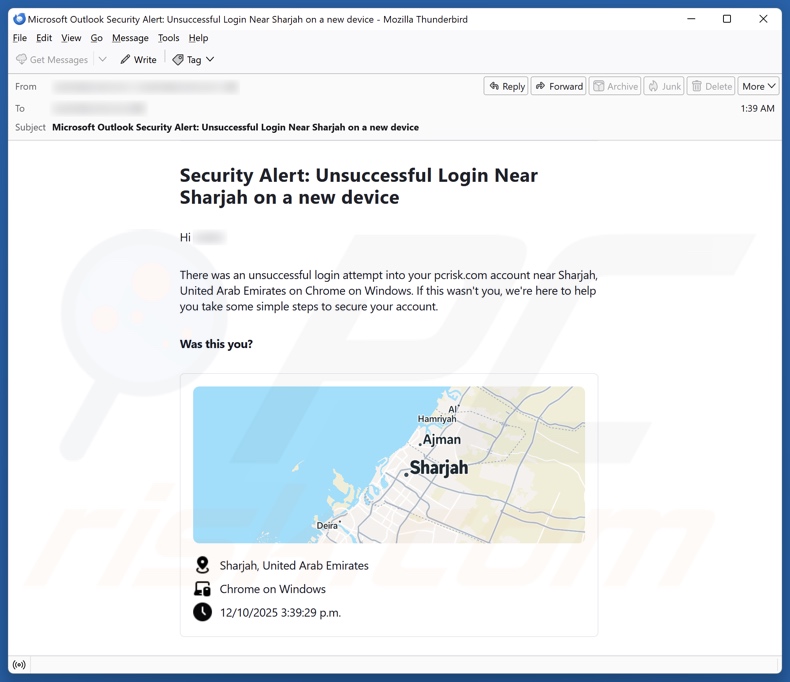

Après avoir examiné cet e-mail intitulé « Security Alert: Unsuccessful Login On A New Device », nous avons déterminé qu'il s'agissait d'un faux. Ce message informe le destinataire d'une tentative de connexion infructueuse à son compte de messagerie. Si celui-ci ne reconnaît pas cette activité, il est invité à prendre immédiatement des mesures. L'objectif est d'inciter les victimes à saisir leurs identifiants de connexion sur un site web de hameçonnage.

Aperçu de l'arnaque par e-mail « Security Alert: Unsuccessful Login On A New Device »

Le courriel indésirable ayant pour objet « Alerte de sécurité Microsoft Outlook : échec de connexion près de Sharjah sur un nouvel appareil » (le titre peut varier) indique qu'une tentative de connexion infructueuse au compte de messagerie du destinataire a eu lieu. Si le destinataire ne reconnaît pas cette activité, il est invité à consulter le centre d'aide via le lien fourni.

Il convient de souligner que les affirmations contenues dans ce message sont fausses et que cet e-mail n'est pas associé à Outlook ni à son développeur, la société Microsoft Corporation.

Au moment de la recherche, le site de phishing mentionné dans cet e-mail était hors service. Notez que cela pourrait être corrigé dans de futures versions (c'est-à-dire que les e-mails redirigeront vers une page Web fonctionnelle). Il est très probable que ce site Web ait été déguisé en page de connexion Outlook. Les sites de phishing fonctionnent en enregistrant les données saisies et en les envoyant aux escrocs.

Les e-mails sont très ciblés, car ils contiennent souvent des informations extrêmement sensibles et peuvent ouvrir la voie au vol de comptes, de plateformes et de services connectés (par exemple, transfert de fichiers, stockage dans le cloud, réseaux sociaux, médias sociaux, divertissement, commerce électronique, services bancaires en ligne, etc. Les comptes professionnels sont généralement ciblés dans le but d'infecter le réseau de l'entreprise avec des logiciels malveillants (par exemple, des chevaux de Troie, des ransomwares, etc.).

Les escrocs peuvent usurper l'identité du titulaire du compte et demander des prêts ou des dons à ses contacts/amis/abonnés, promouvoir des arnaques et propager des logiciels malveillants en partageant des liens ou des fichiers malveillants. Les comptes financiers piratés peuvent être utilisés pour effectuer des transactions frauduleuses ou des achats en ligne.

En résumé, les victimes d'e-mails frauduleux tels que « Security Alert: Unsuccessful Login On A New Device » peuvent être confrontées à des infections du système, à de graves problèmes de confidentialité, à des pertes financières et à l'usurpation d'identité.

Si vous avez déjà saisi vos identifiants de connexion sur un site (ou un fichier) de phishing, modifiez immédiatement les mots de passe de tous les comptes potentiellement exposés et contactez leur service d'assistance officiel.

| Nom | "Security Alert: Unsuccessful Login On A New Device" courriel d'hameçonnage |

| Type de menace | Hameçonnage, escroquerie, ingénierie sociale, fraude |

| Fausse déclaration | Une tentative de connexion infructueuse depuis un nouvel emplacement au compte de messagerie électronique du destinataire a été détectée. |

| Déguisement | Microsoft Outlook |

| Symptômes | Achats en ligne non autorisés, modification des mots de passe des comptes en ligne, usurpation d'identité, accès illégal à l'ordinateur. |

| Méthodes de distribution | E-mails trompeurs, publicités pop-up frauduleuses, techniques de détournement des moteurs de recherche, domaines mal orthographiés. |

| Dommages | Perte d'informations privées sensibles, perte financière, usurpation d'identité. |

|

Suppression des maliciels (Windows) |

Pour éliminer d'éventuelles infections par des maliciels, analysez votre ordinateur avec un logiciel antivirus légitime. Nos chercheurs en sécurité recommandent d'utiliser Combo Cleaner. Téléchargez Combo CleanerUn scanner gratuit vérifie si votre ordinateur est infecté. Pour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk. |

Exemples de campagnes de spam de phishing

Nous avons examiné d'innombrables campagnes de spam; « Ledger Account Backup », « Your Email Has Been Flagged As A Spam Sender » et « Webmail - IMAP Authentication Process Issue » ne sont que quelques-uns de nos derniers articles sur les e-mails de phishing.

Les données couramment ciblées comprennent les identifiants de connexion, les informations personnelles identifiables et les informations financières. Il convient de mentionner que les courriers indésirables sont utilisés pour faciliter diverses escroqueries et pour propager toutes sortes de logiciels malveillants.

En raison de la prévalence de ce type de courrier et de la qualité de sa conception, nous vous recommandons vivement de faire preuve de vigilance à l'égard des e-mails, messages privés/directs, SMS et autres messages que vous recevez.

Comment les campagnes de spam infectent-elles les ordinateurs ?

Les campagnes de spam propagent des logiciels malveillants par le biais de fichiers infectieux, qui peuvent être joints ou liés à l'intérieur des e-mails/messages. Ces fichiers se présentent sous différents formats, tels que des documents (Microsoft Office, Microsoft OneNote, PDF, etc.), des fichiers exécutables (EXE, RUN, etc.), des archives (RAR, ZIP, etc.), JavaScript, etc.

Le simple fait d'ouvrir un fichier malveillant peut suffire à déclencher la chaîne d'infection. Cependant, certains formats nécessitent une interaction supplémentaire de la part de l'utilisateur. Par exemple, les fichiers Microsoft Office exigent que les utilisateurs activent les commandes macro (c'est-à-dire l'édition/le contenu), tandis que les documents OneNote nécessitent qu'ils cliquent sur des liens ou des fichiers intégrés.

Comment éviter l'installation de logiciels malveillants ?

Nous vous recommandons d'être prudent avec les e-mails et autres communications que vous recevez. Les pièces jointes ou les liens présents dans les e-mails suspects ne doivent pas être ouverts, car ils peuvent être dangereux.

Cependant, les logiciels malveillants ne sont pas distribués exclusivement par le biais de campagnes de spam. Nous vous recommandons donc d'être prudent lorsque vous naviguez sur Internet, car celui-ci regorge de contenus trompeurs et dangereux.

De plus, tous les téléchargements doivent être effectués à partir de canaux officiels et vérifiés. Il est également recommandé d'activer et de mettre à jour les programmes à l'aide de fonctions/outils authentiques, car les outils d'activation illégaux (« crack ») et les mises à jour tierces peuvent contenir des logiciels malveillants.

Nous devons souligner l'importance d'installer un antivirus réputé et de le maintenir à jour. Un logiciel de sécurité doit être utilisé pour effectuer des analyses régulières du système et supprimer les menaces actives et potentielles. Si vous avez déjà ouvert des pièces jointes malveillantes, nous vous recommandons d'effectuer une analyse avec Combo Cleaner Antivirus pour Windows afin d'éliminer automatiquement les logiciels malveillants infiltrés.

Texte présenté dans l'e-mail indésirable intitulé « Security Alert: Unsuccessful Login On A New Device » :

Subject: Microsoft Outlook Security Alert: Unsuccessful Login Near Sharjah on a new device

Security Alert: Unsuccessful Login Near Sharjah on a new device

Hi ********,

There was an unsuccessful login attempt into your ******** account near Sharjah, United Arab Emirates on Chrome on Windows. If this wasn't you, we're here to help you take some simple steps to secure your account.

Was this you?

Sharjah, United Arab Emirates

Chrome on Windows

12/10/2025 3:39:29 p.m.CLICK HERE TO CONFIRM IF THAT WAS YOU OR NOT

If this was you, you can ignore this email.

Wondering if this email is really from us? Visit the Help Center to confirm: www.mailbox/help/location-email/security/********

To improve your account security, we've enabled login alerts. We'll continue to notify you whenever your username and password are used to login from a new browser or device.

Thanks,

Mail Security© ******** Attention: Community Support,

This message was sent to ********

Apparence du courriel indésirable « Security Alert: Unsuccessful Login On A New Device » (GIF) :

Suppression automatique et instantanée des maliciels :

La suppression manuelle des menaces peut être un processus long et compliqué qui nécessite des compétences informatiques avancées. Combo Cleaner est un outil professionnel de suppression automatique des maliciels qui est recommandé pour se débarrasser de ces derniers. Téléchargez-le en cliquant sur le bouton ci-dessous :

TÉLÉCHARGEZ Combo CleanerEn téléchargeant n'importe quel logiciel listé sur ce site web vous acceptez notre Politique de Confidentialité et nos Conditions d’Utilisation. Pour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk.

Menu rapide :

- Qu'est-ce que "Security Alert: Unsuccessful Login On A New Device" courriel d'hameçonnage ?

- Types de courriels malveillants.

- Comment repérer un courriel malveillant ?

- Que faire si vous tombez dans le piège d'une arnaque par courriel ?

Types de courriels malveillants :

![]() Les courriels d'hameçonnage

Les courriels d'hameçonnage

Le plus souvent, les cybercriminels utilisent des courriels trompeurs pour inciter les internautes à divulguer leurs informations confidentielles sensibles, par exemple, les informations de connexion à divers services en ligne, comptes de messagerie ou informations bancaires en ligne.

De telles attaques sont appelées hameçonnage. Dans une attaque par hameçonnage, les cybercriminels envoient généralement un courriel d'un service populaire avec un logo (par exemple, Microsoft, DHL, Amazon, Netflix), créent une urgence (mauvaise adresse de livraison, mot de passe expiré, etc.) et placent un lien qu'ils espèrent que leurs victimes potentielles cliqueront.

Après avoir cliqué sur le lien présenté dans ce message électronique, les victimes sont redirigées vers un faux site Web qui semble identique ou extrêmement similaire à l'original. Les victimes sont ensuite invitées à saisir leur mot de passe, les détails de leur carte de crédit ou d'autres informations qui seront volées par les cybercriminels.

![]() Les courriels contenant des pièces jointes malveillantes

Les courriels contenant des pièces jointes malveillantes

Un autre vecteur d'attaque populaire est le courrier indésirable contenant des pièces jointes malveillantes qui infectent les ordinateurs des utilisateurs avec des maliciels. Les pièces jointes malveillantes contiennent généralement des chevaux de Troie capables de voler des mots de passe, des informations bancaires et d'autres informations sensibles.

Dans de telles attaques, l'objectif principal des cybercriminels est d'amener leurs victimes potentielles à ouvrir une pièce jointe infectée. Pour atteindre cet objectif, les messages électroniques parlent généralement de factures, de télécopies ou de messages vocaux récemment reçus.

Si une victime potentielle tombe dans le piège et ouvre la pièce jointe, ses ordinateurs sont infectés et les cybercriminels peuvent collecter de nombreuses informations sensibles.

Bien qu'il s'agisse d'une méthode plus compliquée pour voler des informations personnelles (les filtres anti-spam et les programmes antivirus détectent généralement de telles tentatives), en cas de succès, les cybercriminels peuvent obtenir un éventail de données beaucoup plus large et peuvent collecter des informations pendant une longue période.

![]() Les courriels de sextorsion

Les courriels de sextorsion

Il s'agit d'un type d'hameçonnage. Dans ce cas, les utilisateurs reçoivent un courriel affirmant qu'un cybercriminel pourrait accéder à la webcam de la victime potentielle et disposer d'un enregistrement vidéo de sa masturbation.

Pour se débarrasser de la vidéo, les victimes sont invitées à payer une rançon (généralement en utilisant Bitcoin ou une autre crypto-monnaie). Néanmoins, toutes ces affirmations sont fausses - les utilisateurs qui reçoivent de tels courriels doivent les ignorer et les supprimer.

Comment repérer un courriel malveillant ?

Alors que les cybercriminels essaient de faire en sorte que leurs courriels leurres aient l'air dignes de confiance, voici quelques éléments que vous devez rechercher lorsque vous essayez de repérer un courriel d'hameçonnage :

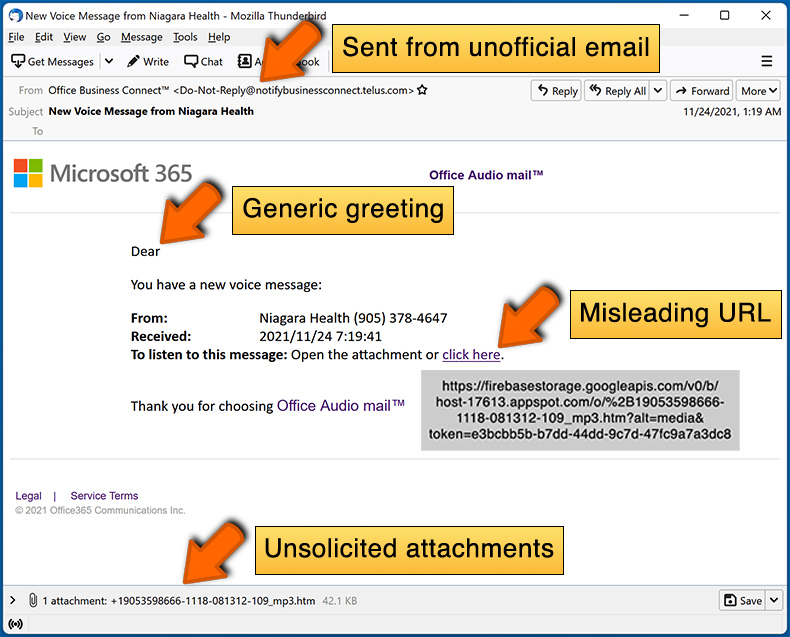

- Vérifiez l'adresse courriel de l'expéditeur ("de") : passez votre souris sur l'adresse "de" et vérifiez si elle est légitime. Par exemple, si vous avez reçu un courriel de Microsoft, assurez-vous de vérifier si l'adresse courriel est @microsoft.com et non quelque chose de suspect comme @m1crosoft.com, @microsfot.com, @account-security-noreply.com, etc.

- Vérifiez les salutations génériques : si le message d'accueil dans le courriel est "Cher utilisateur", "Cher @yourcourriel.com", "Cher client", cela devrait susciter la méfiance. Le plus souvent, les entreprises vous appellent par votre nom. L'absence de ces informations pourrait signaler une tentative d'hameçonnage.

- Vérifiez les liens dans le courriel : passez votre souris sur le lien présenté dans le courriel, si le lien qui apparaît vous semble suspect, ne cliquez pas dessus. Par exemple, si vous avez reçu un courriel de Microsoft et que le lien dans le courriel indique qu'il redirige vers firebasestorage.googleapis.com/v0... vous ne devriez pas lui faire confiance. Il est préférable de ne cliquer sur aucun lien dans les courriels, mais de visiter le site Web de l'entreprise qui vous a envoyé le courriel en premier lieu.

- Ne vous fiez pas aveuglément aux pièces jointes dans les courriels : le plus souvent, les entreprises légitimes vous demanderont de vous connecter à leur site Web et d'afficher tous les documents qui s'y trouvent ; si vous avez reçu un courriel avec une pièce jointe, c'est une bonne idée de l'analyser avec une application antivirus. Les pièces jointes infectées sont un vecteur d'attaque couramment utilisé par les cybercriminels.

Pour minimiser le risque d'ouvrir des courriels d'hameçonnage et malveillants, nous vous recommandons d'utiliser Combo Cleaner Antivirus pour Windows.

Exemple de courrier indésirable :

Que faire si vous tombez dans le piège d'une arnaque par courriel ?

- Si vous avez cliqué sur un lien dans un courriel d'hameçonnage et entré votre mot de passe, assurez-vous de changer votre mot de passe dès que possible. Habituellement, les cybercriminels collectent les informations d'identification volées, puis les vendent à d'autres groupes qui les utilisent à des fins malveillantes. Si vous modifiez votre mot de passe à temps, il est possible que les criminels n'aient pas le temps de faire des dégâts.

- Si vous avez entré vos informations de carte de crédit, contactez votre banque dès que possible et expliquez la situation. Il y a de fortes chances que vous deviez annuler votre carte de crédit compromise et en obtenir une nouvelle.

- Si vous voyez des signes d'usurpation d'identité, vous devez immédiatement contacter la Federal Trade Commission. Cette institution recueillera des informations sur votre situation et créera un plan de redressement personnel.

- Si vous avez ouvert une pièce jointe malveillante - votre ordinateur est probablement infecté, vous devez l'analyser avec une application antivirus réputée. À cette fin, nous vous recommandons d'utiliser Combo Cleaner Antivirus pour Windows.

- Aidez les autres utilisateurs d'Internet - rapportez les courriels d'hameçonnage à Anti-Phishing Working Group, FBI’s Internet Crime Complaint Center, National Fraud Information Center et U.S. Department of Justice.

Foire aux questions (FAQ)

Pourquoi ai-je reçu cet e-mail ?

Les courriels indésirables ne sont pas personnalisés, même s'ils contiennent des informations pertinentes pour le destinataire. Les cybercriminels diffusent ces messages par milliers, dans l'espoir qu'au moins certains destinataires se laisseront piéger par leurs escroqueries.

J'ai fourni mes informations personnelles après avoir été trompé par cet e-mail indésirable, que dois-je faire ?

Si vous avez fourni vos identifiants de connexion, modifiez les mots de passe de tous les comptes potentiellement compromis et informez sans délai leur service d'assistance officiel. Toutefois, si vous avez divulgué d'autres informations privées (par exemple, les détails de votre carte d'identité, vos numéros de carte de crédit/débit, etc.), contactez immédiatement les autorités compétentes.

J'ai lu un courriel indésirable, mais je n'ai pas ouvert la pièce jointe. Mon ordinateur est-il infecté ?

Non, la lecture d'un e-mail ne déclenche aucun processus d'infection du système. Les appareils sont compromis lorsque des pièces jointes ou des liens malveillants sont ouverts/cliqués.

J'ai téléchargé et ouvert un fichier joint à un courriel indésirable. Mon ordinateur est-il infecté ?

Le fait que l'appareil ait été infecté ou non peut dépendre du format du fichier ouvert. S'il s'agissait d'un fichier exécutable, il y a de fortes chances que le système ait été infecté. Cependant, vous auriez pu éviter cela s'il s'agissait d'un document. Ces formats peuvent nécessiter des actions supplémentaires, telles que l'activation de macros ou le clic sur des liens/fichiers intégrés.

Combo Cleaner supprime-t-il les infections malveillantes présentes dans les pièces jointes des e-mails ?

Oui, Combo Cleaner est capable de détecter et de supprimer pratiquement toutes les infections malveillantes connues. N'oubliez pas qu'il est primordial d'effectuer une analyse complète du système, car les programmes malveillants hautement sophistiqués ont tendance à se cacher profondément dans les systèmes.

Partager:

Tomas Meskauskas

Chercheur expert en sécurité, analyste professionnel en logiciels malveillants

Je suis passionné par la sécurité informatique et la technologie. J'ai une expérience de plus de 10 ans dans diverses entreprises liées à la résolution de problèmes techniques informatiques et à la sécurité Internet. Je travaille comme auteur et éditeur pour PCrisk depuis 2010. Suivez-moi sur Twitter et LinkedIn pour rester informé des dernières menaces de sécurité en ligne.

Le portail de sécurité PCrisk est proposé par la société RCS LT.

Des chercheurs en sécurité ont uni leurs forces pour sensibiliser les utilisateurs d'ordinateurs aux dernières menaces en matière de sécurité en ligne. Plus d'informations sur la société RCS LT.

Nos guides de suppression des logiciels malveillants sont gratuits. Cependant, si vous souhaitez nous soutenir, vous pouvez nous envoyer un don.

Faire un donLe portail de sécurité PCrisk est proposé par la société RCS LT.

Des chercheurs en sécurité ont uni leurs forces pour sensibiliser les utilisateurs d'ordinateurs aux dernières menaces en matière de sécurité en ligne. Plus d'informations sur la société RCS LT.

Nos guides de suppression des logiciels malveillants sont gratuits. Cependant, si vous souhaitez nous soutenir, vous pouvez nous envoyer un don.

Faire un don

▼ Montrer la discussion