Comment supprimer Atroposia des systèmes infectés

de TroieÉgalement connu sous le nom de: Cheval de Troie d'accès à distance (RAT) Atroposia

Obtenez une analyse gratuite et vérifiez si votre ordinateur est infecté.

SUPPRIMEZ-LES MAINTENANTPour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk.

Quel type de logiciel malveillant est Atroposia ?

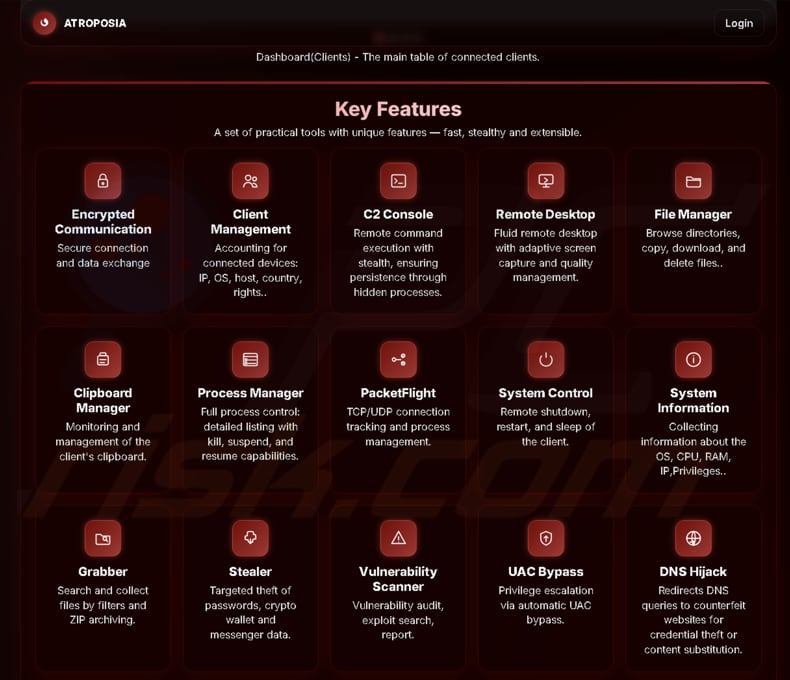

Atroposia est un cheval de Troie d'accès à distance (RAT) promu sur des forums clandestins. Ses capacités comprennent notamment le contrôle caché du bureau à distance, le vol d'identifiants et de portefeuilles de cryptomonnaies, le détournement de DNS et l'analyse des vulnérabilités. S'il est détecté sur le système, Atroposia doit être éliminé immédiatement afin d'éviter d'éventuelles conséquences négatives.

En savoir plus sur Atroposia

Les abonnements à Atroposia coûtent 200 dollars par mois, 500 dollars tous les trois mois ou 900 dollars pour six mois. Le RAT peut automatiquement augmenter les privilèges (contourner l'UAC), utilise plusieurs mécanismes de persistance et évite la détection par les antivirus. Ses communications C2 sont cryptées et le panneau de contrôle permet aux opérateurs d'effectuer facilement des actions malveillantes.

Atroposia comprend un bureau distant caché appelé « HRDP Connect » qui établit une session invisible en arrière-plan, empêchant ainsi la victime de se rendre compte de l'accès à distance. L'un des outils d'Atroposia est un gestionnaire de fichiers qui permet aux cybercriminels d'accéder aux lecteurs et aux répertoires. Les attaquants peuvent ainsi parcourir, rechercher, télécharger, supprimer ou exécuter des fichiers à distance.

Atroposia comprend également un outil qui recherche les fichiers par type ou par mot-clé et les regroupe dans un fichier ZIP protégé par mot de passe. Il peut compresser les données en mémoire et utiliser les outils système intégrés, ne laissant pratiquement aucun fichier derrière lui et rendant ainsi sa détection difficile.

Il comprend également un module voleur qui collecte des données sensibles, notamment les mots de passe enregistrés, les données provenant des applications de messagerie, les données des portefeuilles de cryptomonnaies et les identifiants des applications professionnelles, des VPN et des gestionnaires de mots de passe.

De plus, Atroposia peut voler les données du presse-papiers et enregistrer tout ce qu'un utilisateur copie ou coupe. Cela inclut les mots de passe, les adresses de portefeuille, les messages personnels et d'autres informations sensibles. Le RAT peut également modifier le contenu du presse-papiers. Cette fonctionnalité peut être utilisée pour pirater des comptes, voler des cryptomonnaies ou à d'autres fins malveillantes.

Le logiciel malveillant peut également détourner le DNS. Cela signifie qu'il peut rediriger secrètement les requêtes d'un ordinateur vers de faux sites (par exemple, de fausses pages de connexion), permettant ainsi aux pirates de voler des mots de passe ou d'autres données alors que le navigateur affiche l'URL attendue.

De plus, Atroposia comprend un scanner de vulnérabilité qui inspecte l'appareil infecté à la recherche de correctifs manquants, de paramètres non sécurisés et de logiciels obsolètes. Dans les environnements d'entreprise, cela peut révéler des données telles que des clients VPN non corrigés ou des bogues d'escalade de privilèges que les attaquants peuvent utiliser pour étendre leur contrôle.

Enfin, le RAT peut récupérer les adresses IP, la version du système d'exploitation (et d'autres informations système), les données de géolocalisation, gérer les processus en cours d'exécution, éteindre et redémarrer les ordinateurs infectés, et dispose d'autres fonctionnalités moins nuisibles.

| Nom | Cheval de Troie d'accès à distance (RAT) Atroposia |

| Type de menace | Cheval de Troie d'accès à distance |

| Symptômes | Les chevaux de Troie d'administration à distance sont conçus pour infiltrer discrètement l'ordinateur de la victime et rester silencieux. Ainsi, aucun symptôme particulier n'est clairement visible sur une machine infectée. |

| Méthodes de distribution possibles | Pièces jointes infectées, publicités en ligne malveillantes, ingénierie sociale, vulnérabilités logicielles, « cracks » logiciels. |

| Dommages | Vol de mots de passe et d'informations bancaires, usurpation d'identité, ajout de l'ordinateur de la victime à un botnet, perte financière, infections supplémentaires, piratage de compte. |

|

Suppression des maliciels (Windows) |

Pour éliminer d'éventuelles infections par des maliciels, analysez votre ordinateur avec un logiciel antivirus légitime. Nos chercheurs en sécurité recommandent d'utiliser Combo Cleaner. Téléchargez Combo CleanerUn scanner gratuit vérifie si votre ordinateur est infecté. Pour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk. |

Conclusion

Atroposia est un puissant RAT qui donne aux pirates un contrôle étendu sur les systèmes infectés. Il peut voler des fichiers, des identifiants, des données du presse-papiers et des informations système, tout en restant furtif grâce à des communications C2 cryptées et un accès à distance caché. Ses fonctionnalités supplémentaires, notamment le détournement de DNS et l'analyse des vulnérabilités, permettent aux pirates d'étendre leur accès et d'exploiter les faiblesses.

Dans l'ensemble, Atroposia représente une menace sérieuse tant pour les particuliers que pour les entreprises (ou autres entités). Parmi les autres RAT, on peut citer SilentSync, MostereRAT et ZynorRAT.

Comment Atroposia s'est-il infiltré dans mon ordinateur ?

Il est possible qu'Atroposia soit diffusé via des fichiers PDF infectés ou d'autres fichiers envoyés par e-mail. Les cybercriminels peuvent utiliser de faux documents ou d'autres fichiers pour inciter les utilisateurs à ouvrir des fichiers malveillants, à exécuter des scripts malveillants ou à effectuer d'autres actions conduisant à l'exécution d'Atroposia.

Les cybercriminels utilisent également des logiciels piratés, des vulnérabilités logicielles, des publicités malveillantes, des escroqueries au support technique, des réseaux P2P, des sites Web trompeurs, des téléchargeurs tiers ou des canaux similaires pour diffuser des logiciels malveillants. En général, l'infection se produit lorsqu'un utilisateur est incité à télécharger et à exécuter un logiciel malveillant.

Comment éviter l'installation de logiciels malveillants ?

Utilisez toujours les sites officiels ou les boutiques d'applications pour télécharger des applications et ne téléchargez jamais de programmes piratés, d'outils de piratage, de générateurs de clés, etc. De plus, examinez les e-mails avant d'ouvrir leur contenu : n'ouvrez pas les fichiers ou les liens contenus dans des e-mails (ou autres messages) inattendus et non pertinents provenant d'expéditeurs inconnus.

Évitez d'interagir avec les publicités, les liens, les fenêtres contextuelles ou les boutons lorsque vous visitez des sites Web douteux, et n'autorisez pas ces pages à afficher des notifications. Si vous pensez que votre ordinateur est déjà infecté, nous vous recommandons d'effectuer une analyse avec Combo Cleaner Antivirus pour Windows afin d'éliminer automatiquement les logiciels malveillants infiltrés.

Suppression automatique et instantanée des maliciels :

La suppression manuelle des menaces peut être un processus long et compliqué qui nécessite des compétences informatiques avancées. Combo Cleaner est un outil professionnel de suppression automatique des maliciels qui est recommandé pour se débarrasser de ces derniers. Téléchargez-le en cliquant sur le bouton ci-dessous :

TÉLÉCHARGEZ Combo CleanerEn téléchargeant n'importe quel logiciel listé sur ce site web vous acceptez notre Politique de Confidentialité et nos Conditions d’Utilisation. Pour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk.

Menu rapide :

- Qu'est-ce que l'atroposie ?

- ÉTAPE 1. Suppression manuelle du logiciel malveillant Atroposia.

- ÉTAPE 2. Vérifiez que votre ordinateur est propre.

Comment supprimer manuellement un logiciel malveillant ?

La suppression manuelle des logiciels malveillants est une tâche complexe. Il est généralement préférable de laisser les programmes antivirus ou anti-malware s'en charger automatiquement. Pour supprimer ce logiciel malveillant, nous vous recommandons d'utiliser Combo Cleaner Antivirus pour Windows.

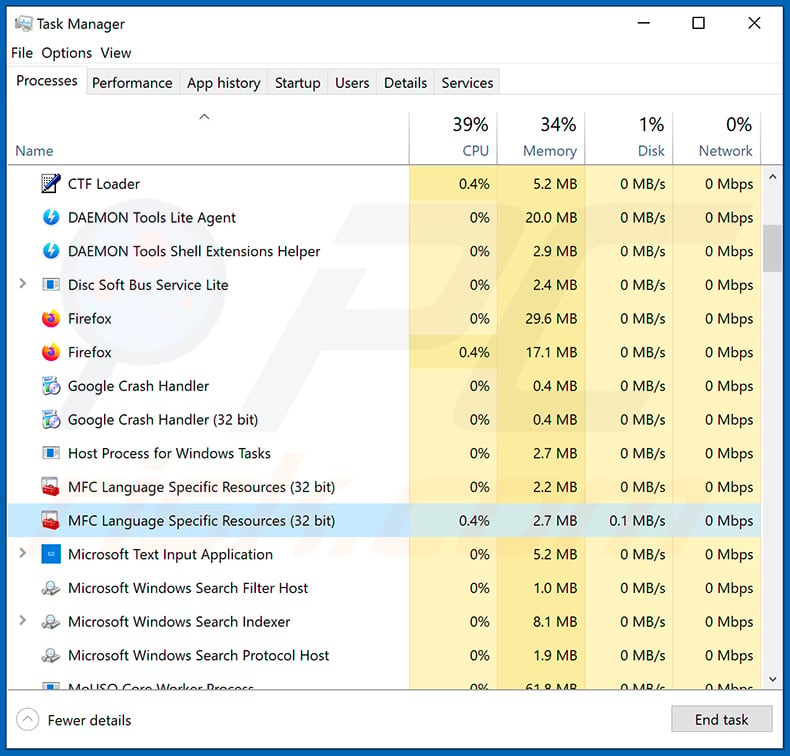

Si vous souhaitez supprimer manuellement un logiciel malveillant, la première étape consiste à identifier le nom du logiciel malveillant que vous essayez de supprimer. Voici un exemple de programme suspect s'exécutant sur l'ordinateur d'un utilisateur :

Si vous avez vérifié la liste des programmes en cours d'exécution sur votre ordinateur, par exemple à l'aide du gestionnaire de tâches, et identifié un programme qui semble suspect, vous devez suivre les étapes suivantes :

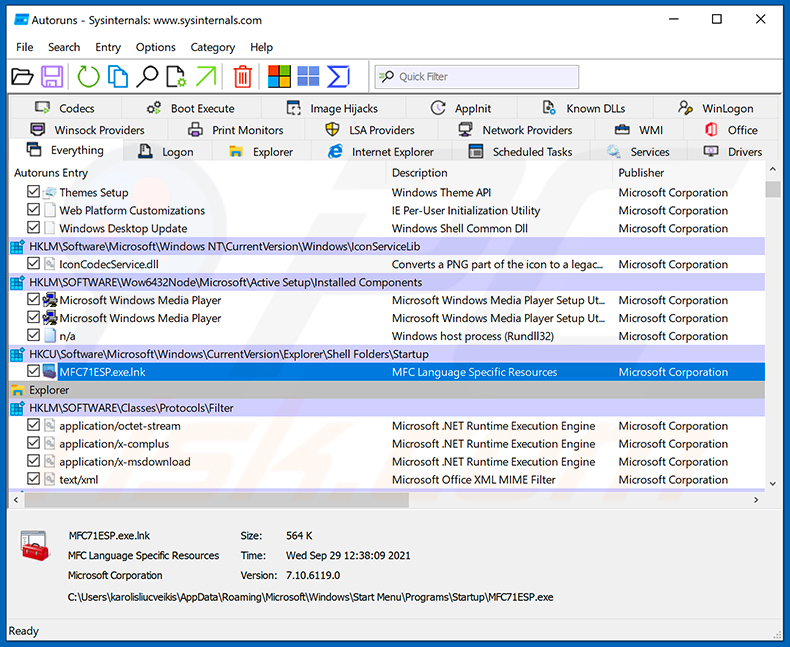

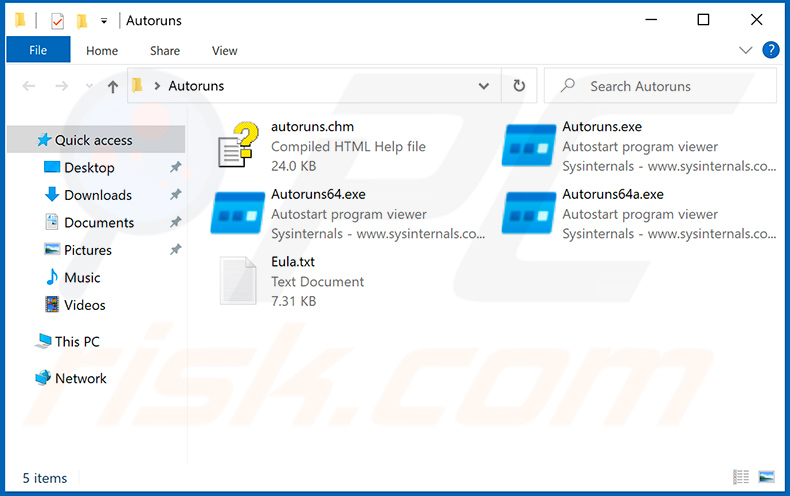

Téléchargez un programme appelé Autoruns. Ce programme affiche les applications à démarrage automatique, le registre et les emplacements du système de fichiers :

Téléchargez un programme appelé Autoruns. Ce programme affiche les applications à démarrage automatique, le registre et les emplacements du système de fichiers :

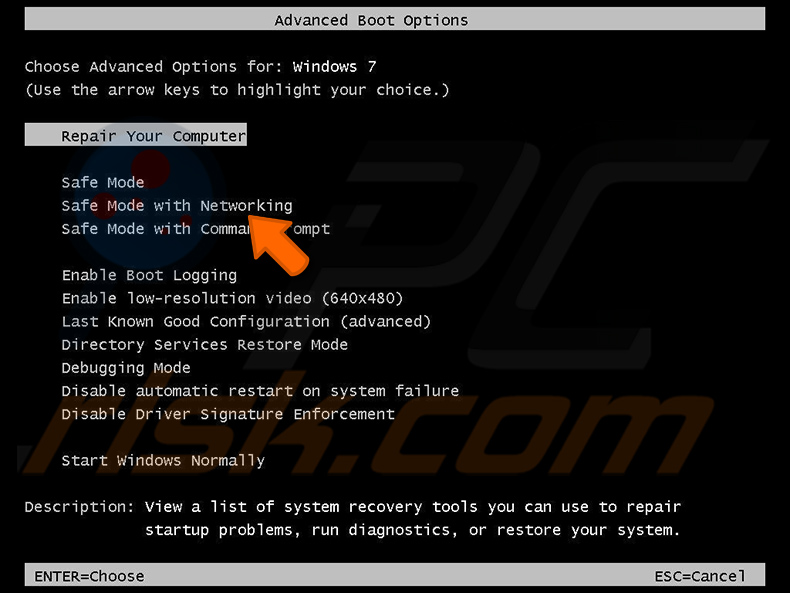

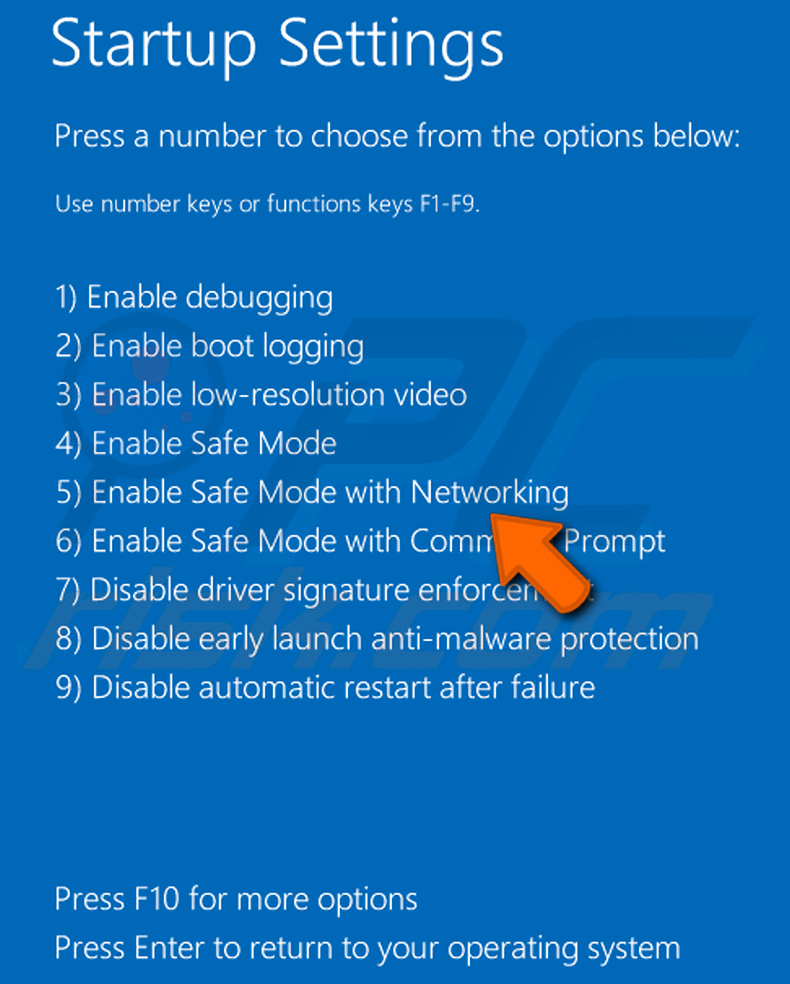

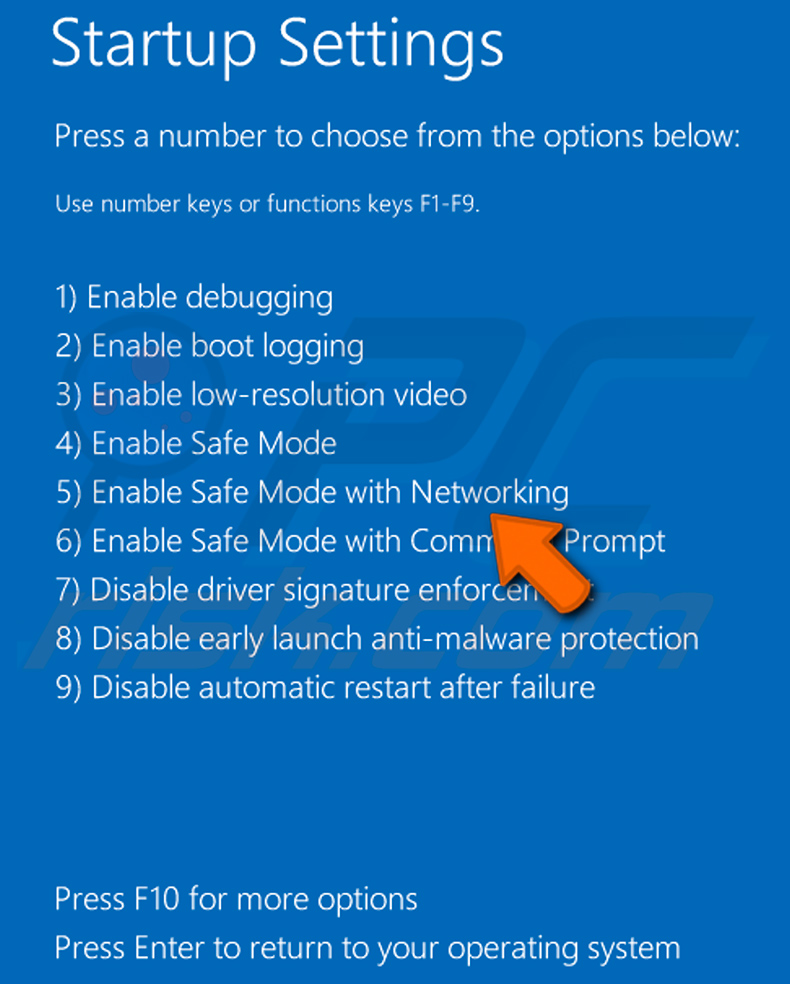

Redémarrez votre ordinateur en mode sans échec :

Redémarrez votre ordinateur en mode sans échec :

Utilisateurs de Windows XP et Windows 7 : Démarrez votre ordinateur en mode sans échec. Cliquez sur Démarrer, puis sur Arrêter, puis sur Redémarrer, puis sur OK. Pendant le démarrage de votre ordinateur, appuyez plusieurs fois sur la touche F8 de votre clavier jusqu'à ce que le menu Options avancées de Windows s'affiche, puis sélectionnez Mode sans échec avec réseau dans la liste.

Vidéo montrant comment démarrer Windows 7 en « mode sans échec avec réseau » :

Utilisateurs de Windows 8 : démarrez Windows 8 en mode sans échec avec réseau. Accédez à l'écran d'accueil de Windows 8, tapez « Avancé », puis sélectionnez « Paramètres » dans les résultats de recherche. Cliquez sur « Options de démarrage avancées », puis sélectionnez « Démarrage avancé » dans la fenêtre « Paramètres généraux du PC » qui s'ouvre.

Cliquez sur le bouton « Redémarrer maintenant ». Votre ordinateur redémarrera alors dans le « Menu des options de démarrage avancées ». Cliquez sur le bouton « Dépannage », puis sur le bouton « Options avancées ». Dans l'écran des options avancées, cliquez sur « Paramètres de démarrage ».

Cliquez sur le bouton « Redémarrer ». Votre PC redémarrera et affichera l'écran Paramètres de démarrage. Appuyez sur F5 pour démarrer en mode sans échec avec réseau.

Vidéo montrant comment démarrer Windows 8 en « mode sans échec avec réseau » :

Utilisateurs Windows 10 : cliquez sur le logo Windows et sélectionnez l'icône Alimentation. Dans le menu qui s'ouvre, cliquez sur « Redémarrer » tout en maintenant la touche « Maj » de votre clavier enfoncée. Dans la fenêtre « Choisissez une option », cliquez sur « Dépannage », puis sélectionnez « Options avancées ».

Dans le menu des options avancées, sélectionnez « Paramètres de démarrage » et cliquez sur le bouton « Redémarrer ». Dans la fenêtre suivante, appuyez sur la touche « F5 » de votre clavier. Cela redémarrera votre système d'exploitation en mode sans échec avec réseau.

Vidéo montrant comment démarrer Windows 10 en « mode sans échec avec réseau » :

Extrayez l'archive téléchargée et exécutez le fichier Autoruns.exe.

Extrayez l'archive téléchargée et exécutez le fichier Autoruns.exe.

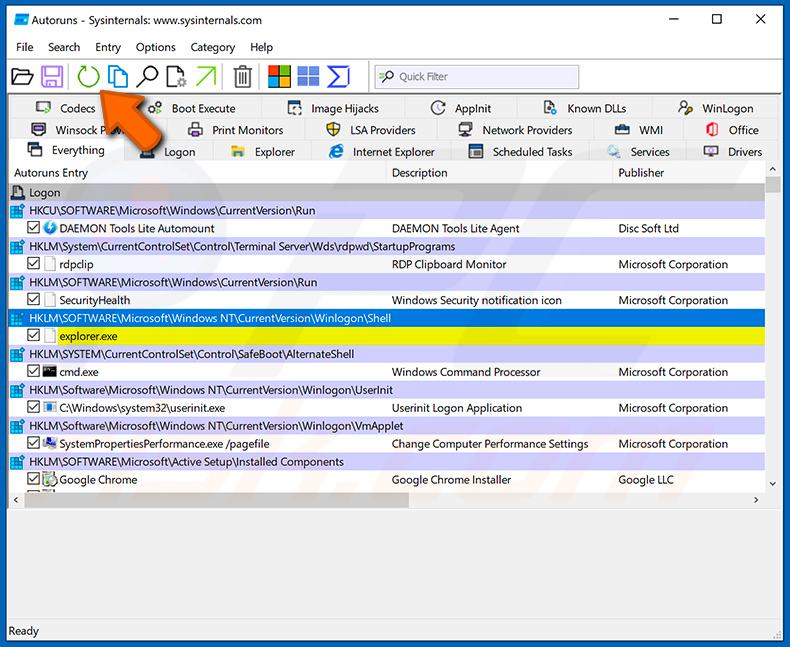

Dans l'application Autoruns, cliquez sur « Options » en haut et décochez les options « Masquer les emplacements vides » et « Masquer les entrées Windows ». Après cette procédure, cliquez sur l'icône « Actualiser ».

Dans l'application Autoruns, cliquez sur « Options » en haut et décochez les options « Masquer les emplacements vides » et « Masquer les entrées Windows ». Après cette procédure, cliquez sur l'icône « Actualiser ».

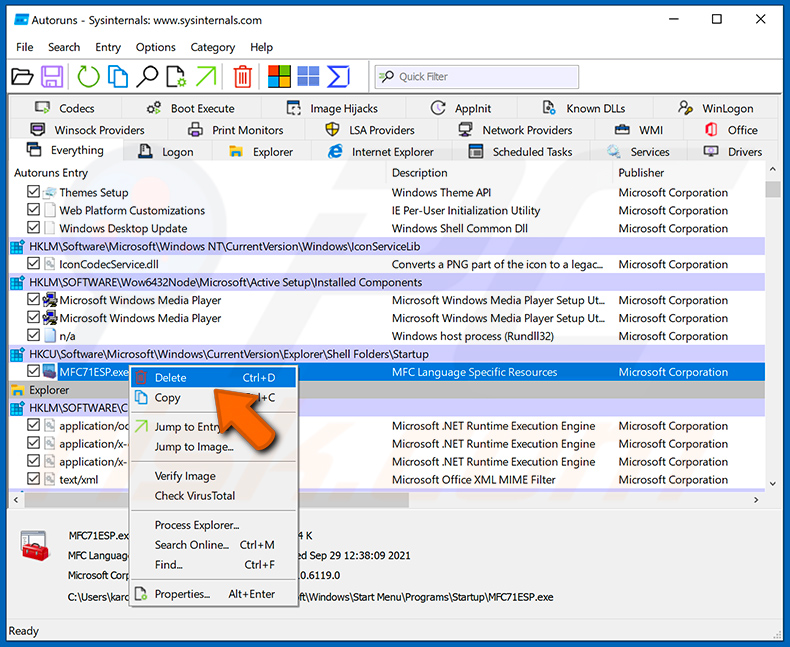

Consultez la liste fournie par l'application Autoruns et localisez le fichier malveillant que vous souhaitez éliminer.

Consultez la liste fournie par l'application Autoruns et localisez le fichier malveillant que vous souhaitez éliminer.

Vous devez noter son chemin d'accès complet et son nom. Notez que certains logiciels malveillants masquent les noms des processus sous des noms de processus Windows légitimes. À ce stade, il est très important d'éviter de supprimer des fichiers système. Après avoir localisé le programme suspect que vous souhaitez supprimer, cliquez avec le bouton droit de la souris sur son nom et sélectionnez « Supprimer ».

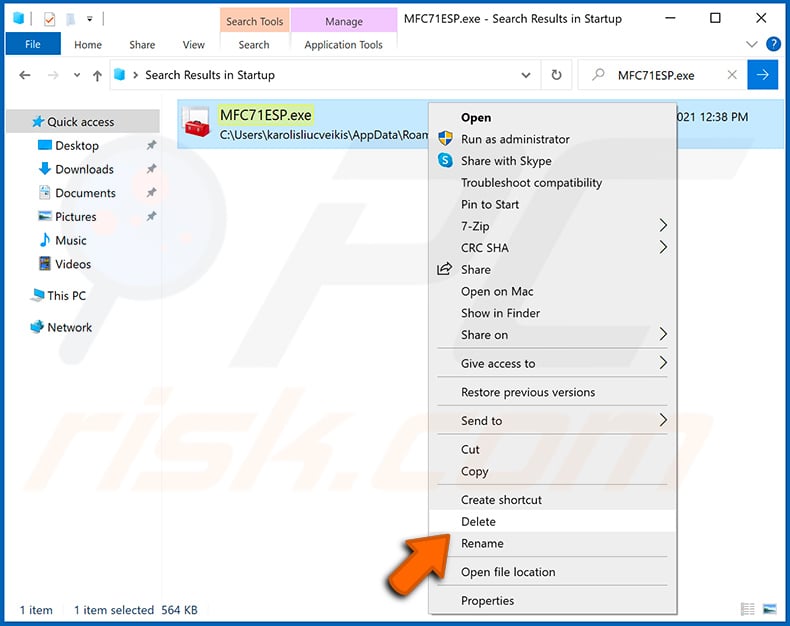

Après avoir supprimé le logiciel malveillant à l'aide de l'application Autoruns (ceci garantit que le logiciel malveillant ne s'exécutera pas automatiquement au prochain démarrage du système), vous devez rechercher le nom du logiciel malveillant sur votre ordinateur. Veillez à activer les fichiers et dossiers cachés avant de continuer. Si vous trouvez le nom du fichier du logiciel malveillant, veillez à le supprimer.

Redémarrez votre ordinateur en mode normal. Ces étapes devraient permettre de supprimer tous les logiciels malveillants de votre ordinateur. Notez que la suppression manuelle des menaces nécessite des compétences informatiques avancées. Si vous ne disposez pas de ces compétences, confiez la suppression des logiciels malveillants à des programmes antivirus et anti-malware.

Ces étapes peuvent ne pas fonctionner avec les infections par des logiciels malveillants avancés. Comme toujours, il vaut mieux prévenir l'infection que d'essayer de supprimer les logiciels malveillants par la suite. Pour protéger votre ordinateur, installez les dernières mises à jour du système d'exploitation et utilisez un logiciel antivirus. Pour vous assurer que votre ordinateur est exempt d'infections par des logiciels malveillants, nous vous recommandons de le scanner avec Combo Cleaner Antivirus pour Windows.

Foire aux questions (FAQ)

Mon ordinateur est infecté par le malware Atroposia, dois-je formater mon périphérique de stockage pour m'en débarrasser ?

Non, il n'est pas nécessaire de formater votre appareil. Les logiciels malveillants tels qu'Atroposia peuvent souvent être supprimés à l'aide d'outils de sécurité fiables, tels que Combo Cleaner, qui peuvent rechercher et éliminer les RAT et autres menaces sans effacer votre système.

Quels sont les principaux problèmes que peuvent causer les logiciels malveillants ?

Les cybercriminels peuvent utiliser des logiciels malveillants pour voler des données sensibles (par exemple, des mots de passe, des informations financières, des fichiers), prendre le contrôle du système, pirater des comptes, crypter des fichiers, déposer des charges utiles supplémentaires, etc.

Quel est l'objectif d'Atroposia ?

L'objectif d'Atroposia est de donner aux pirates un contrôle total sur un système infecté, de voler des données sensibles (fichiers, mots de passe, cryptomonnaies et jetons de session), de surveiller l'activité des utilisateurs, de manipuler le réseau (détournement DNS) et d'exploiter les vulnérabilités.

Comment un logiciel malveillant s'est-il infiltré dans mon ordinateur ?

Atroposia est généralement diffusé via des fichiers PDF malveillants ou d'autres fichiers envoyés par e-mail afin d'inciter les utilisateurs à les ouvrir. Parmi les autres méthodes de diffusion courantes, on peut citer les logiciels piratés, les exploits logiciels, les publicités malveillantes, les escroqueries, les réseaux P2P, les sites Web trompeurs et les téléchargeurs tiers. Les infections se produisent généralement lorsqu'un utilisateur est incité à télécharger et à exécuter le logiciel malveillant.

Combo Cleaner me protégera-t-il contre les logiciels malveillants ?

Oui, Combo Cleaner peut détecter et supprimer la plupart des logiciels malveillants connus. Étant donné que les logiciels malveillants avancés se cachent souvent profondément dans le système, il est important d'effectuer une analyse complète du système pour garantir leur suppression totale.

Partager:

Tomas Meskauskas

Chercheur expert en sécurité, analyste professionnel en logiciels malveillants

Je suis passionné par la sécurité informatique et la technologie. J'ai une expérience de plus de 10 ans dans diverses entreprises liées à la résolution de problèmes techniques informatiques et à la sécurité Internet. Je travaille comme auteur et éditeur pour PCrisk depuis 2010. Suivez-moi sur Twitter et LinkedIn pour rester informé des dernières menaces de sécurité en ligne.

Le portail de sécurité PCrisk est proposé par la société RCS LT.

Des chercheurs en sécurité ont uni leurs forces pour sensibiliser les utilisateurs d'ordinateurs aux dernières menaces en matière de sécurité en ligne. Plus d'informations sur la société RCS LT.

Nos guides de suppression des logiciels malveillants sont gratuits. Cependant, si vous souhaitez nous soutenir, vous pouvez nous envoyer un don.

Faire un donLe portail de sécurité PCrisk est proposé par la société RCS LT.

Des chercheurs en sécurité ont uni leurs forces pour sensibiliser les utilisateurs d'ordinateurs aux dernières menaces en matière de sécurité en ligne. Plus d'informations sur la société RCS LT.

Nos guides de suppression des logiciels malveillants sont gratuits. Cependant, si vous souhaitez nous soutenir, vous pouvez nous envoyer un don.

Faire un don

▼ Montrer la discussion