Comment supprimer le maliciel RedEnergy de votre ordinateur ?

de TroieÉgalement connu sous le nom de: Le rançongiciel Voleur d'informations RedEnergy

Obtenez une analyse gratuite et vérifiez si votre ordinateur est infecté.

SUPPRIMEZ-LES MAINTENANTPour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk.

Quel type de maliciel est le voleur RedEnergy ?

RedEnergy est le nom d'un voleur d'informations qui utilise une fausse campagne de mise à jour pour cibler plusieurs secteurs industriels. Ce logiciel malveillant est capable d'extraire des informations de différents navigateurs web, ce qui permet de voler des données sensibles. En outre, il intègre divers modules pour faciliter les activités des rançongiciels.

RedEnergy possédant la capacité unique de fonctionner à la fois comme un voleur et un rançongiciel, il est classé comme Stealer-as-a-Ransomware (voleur en tant que rançongiciel).

En savoir plus sur le voleur RedEnergy

Lorsqu'il est déclenché, l'exécutable malveillant RedEnergy se déguise en véritable mise à jour de navigateur, camouflant ainsi sa véritable nature. Il se présente astucieusement comme une mise à jour légitime de navigateurs bien connus tels que Google Chrome, Microsoft Edge, Firefox et Opera, dans le but de tromper les utilisateurs peu méfiants.

Le maliciel dépose ensuite quatre fichiers (deux fichiers temporaires et deux exécutables) sur le système ciblé. Parmi ces fichiers, l'un d'entre eux sert de charge utile malveillante. Parallèlement, le maliciel lance un processus d'arrière-plan supplémentaire représentant la charge utile malveillante. Lorsque cette charge utile est exécutée, elle affiche un message insultant à l'intention de la victime.

RedEnergy intègre également un mécanisme de persistance qui lui permet de persister sur un système infecté même après un redémarrage ou un arrêt. Ce mécanisme garantit que le maliciel reste actif et peut poursuivre ses activités malveillantes sans interruption.

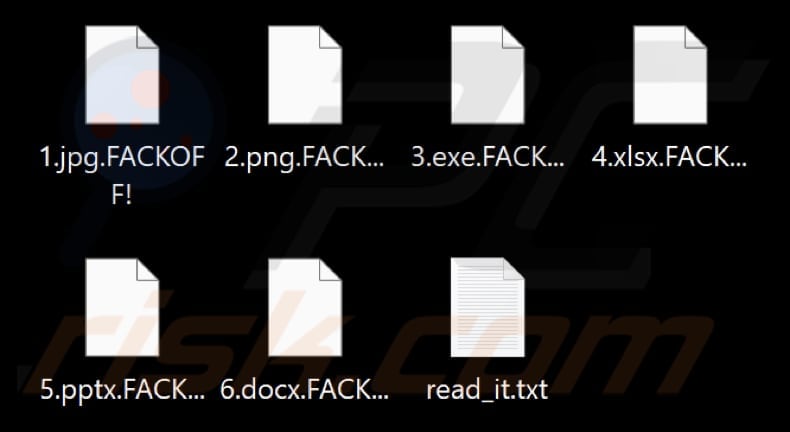

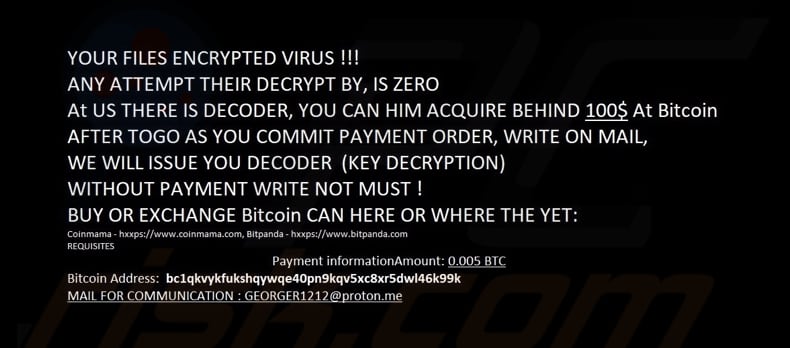

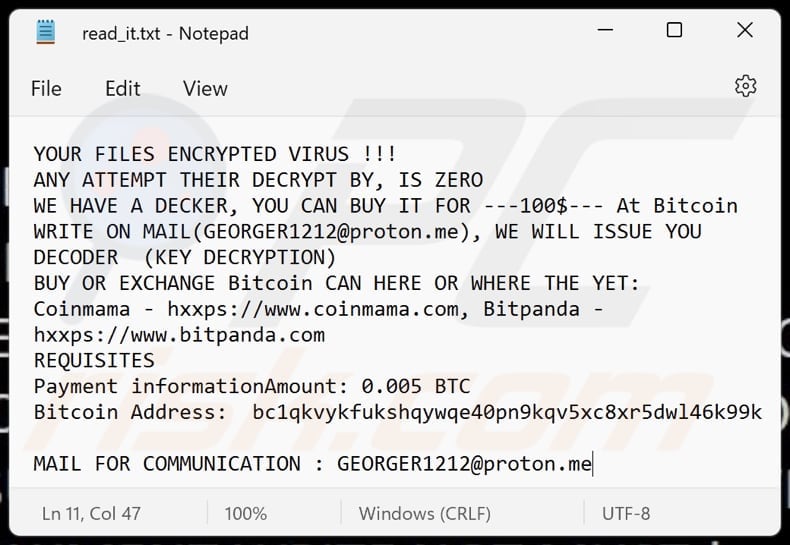

Dans le cadre de son fonctionnement, RedEnergy intègre des modules rançongiciels dans sa charge utile, chiffrant les données de la victime et ajoutant l'extension ".FACKOFF!" aux noms de tous les fichiers chiffrés. Il présente ensuite à la victime un message de rançon ("read_it.txt") exigeant un paiement pour restaurer l'accès aux fichiers et modifie le fond d'écran du bureau.

Une autre action effectuée par les modules du rançongiciel est la suppression des données du lecteur fantôme, éliminant de fait toute sauvegarde potentielle.

En outre, l'exécutable malveillant modifie le fichier desktop.ini, qui contient d'importants paramètres de configuration pour les dossiers du système de fichiers. Grâce à cette modification, RedEnergy peut manipuler l'apparence des dossiers du système de fichiers, ce qui lui permet d'améliorer sa capacité à dissimuler sa présence et ses actions sur le système compromis.

Enfin, RedEnergy est capable de voler des données à partir de divers navigateurs web. Cela peut entraîner le vol d'informations personnelles, d'identifiants de connexion, de données financières, d'activités en ligne, d'informations liées à la session et d'autres données.

| Nom | Le rançongiciel Voleur d'informations RedEnergy |

| Type de Menace | Voleur d'Informations, rançongiciel |

| Extension des Fichiers Cryptés | .FACKOFF! |

| Message de Demande de Rançon | read_it.txt |

| Contact du Cyber Criminel | georger1212@proton.me |

| Montant de la Rançon | 0.005 BTC |

| Portefeuille BTC | bc1qkvykfukshqywqe40pn9kqv5xc8xr5dwl46k99k |

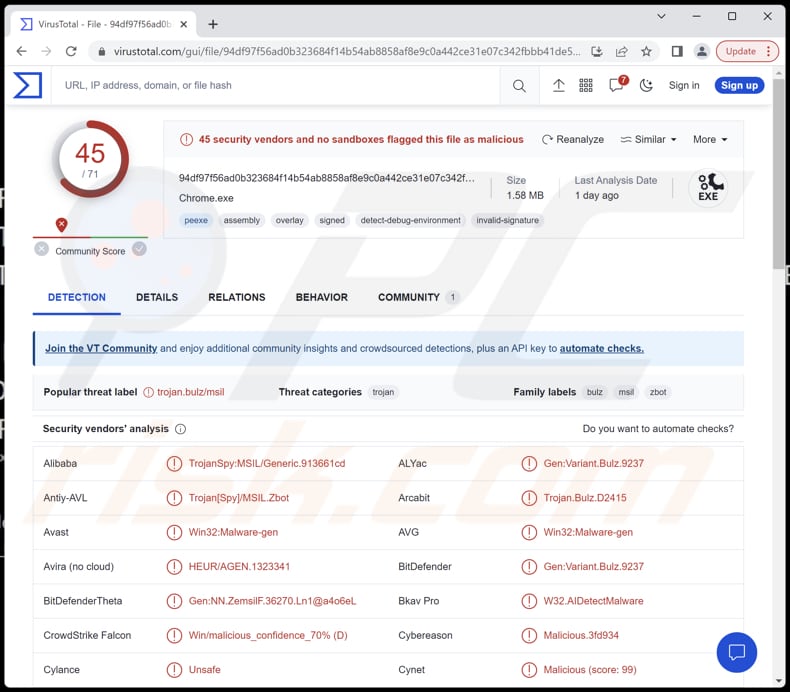

| Noms de Détection | Avast (Win32:Malware-gen), Combo Cleaner (Gen:Variant.Bulz.9237), Emsisoft (Gen:Variant.Bulz.9237 (B)), Kaspersky (HEUR:Trojan-Spy.MSIL.Zbot.gen), Microsoft (Trojan:Win32/Casdet!rfn), Liste complète (VirusTotal) |

| Symptômes | Impossible d'ouvrir les fichiers stockés sur votre ordinateur, les fichiers précédemment fonctionnels ont maintenant une extension différente (.FACKOFF !). Un message de demande de rançon s'affiche sur votre bureau. |

| Méthodes de Distribution | Liens malveillants sur des sites Linkedin, fausses mises à jour de logiciels et faux sites web. D'autres canaux de distribution peuvent inclure des courriels infectés, des publicités en ligne malveillantes, de l'ingénierie sociale, des "cracks" de logiciels. |

| Dommages | Mots de passe et informations bancaires volés, usurpation d'identité, cryptage des données. |

|

Suppression des maliciels (Windows) |

Pour éliminer d'éventuelles infections par des maliciels, analysez votre ordinateur avec un logiciel antivirus légitime. Nos chercheurs en sécurité recommandent d'utiliser Combo Cleaner. Téléchargez Combo CleanerUn scanner gratuit vérifie si votre ordinateur est infecté. Pour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk. |

Conclusion

En conclusion, RedEnergy est un maliciel sophistiqué qui fonctionne comme un voleur et un rançongiciel. Il utilise des techniques trompeuses, notamment en se faisant passer pour des mises à jour légitimes du navigateur et en utilisant des mécanismes de persistance pour maintenir sa présence sur les systèmes infectés.

Avec sa capacité à voler des informations sensibles, à chiffrer des fichiers et à exiger une rançon pour leur libération, RedEnergy représente un risque important pour les individus et les organisations, soulignant l'importance de mesures de cybersécurité robustes et d'un comportement en ligne vigilant.

Comment RedEnergy Stealer s'est-il infiltré dans mon ordinateur ?

RedEnergy utilise une technique de redirection trompeuse pour infecter les ordinateurs, en ciblant les industries ayant des pages LinkedIn importantes. Les utilisateurs qui tentent d'accéder au site web d'une entreprise ciblée par le biais de leur profil LinkedIn sont redirigés à leur insu vers un site malveillant.

Une fois sur le site, ils sont invités à installer ce qui semble être une mise à jour légitime du navigateur. Cependant, ils téléchargent par inadvertance l'exécutable RedEnergy au lieu d'une mise à jour authentique.

Pour tromper davantage les victimes, la campagne utilise un domaine de téléchargement déguisé qui se fait passer pour un site ChatGPT, incitant les utilisateurs à télécharger une fausse version hors ligne de ChatGPT. Cette fausse version contient également un exécutable malveillant utilisé pour distribuer RedEnergy.

De nombreuses campagnes apparentées ont été découvertes, toutes utilisant la tactique FAKEUPDATES et réutilisant l'infrastructure et les tactiques pour maximiser leur impact et leurs profits. Les cybercriminels responsables de ces campagnes ciblent des organisations de divers secteurs, tirant parti de leur réputation et de leur présence en ligne pour tromper efficacement des utilisateurs peu méfiants.

Comment éviter l'installation de maliciels ?

Pour protéger son ordinateur, il est essentiel de mettre régulièrement à jour son système d'exploitation et ses logiciels. Lorsqu'il s'agit de pièces jointes à des courriels ou de liens suspects, en particulier lorsqu'ils proviennent de sources inconnues ou non fiables, il faut faire preuve de prudence et rester vigilant.

Il est également recommandé d'utiliser un logiciel antivirus ou un logiciel maliciel réputé pour fournir une couche de protection supplémentaire et d'effectuer des analyses régulières du système afin d'identifier et de traiter les menaces potentielles. En outre, évitez de télécharger des fichiers à partir de sites web non fiables et méfiez-vous des fenêtres publicitaires ou des boutons de téléchargement trompeurs qui peuvent mener à des contenus malveillants.

Si vous pensez que votre ordinateur est déjà infecté, nous vous recommandons de lancer une analyse avec Combo Cleaner Antivirus pour Windows pour éliminer automatiquement les maliciels infiltrés.

Fichiers cryptés par le maliciel RedEnergy (avec l'extension ".FACKOFF!") :

Fond d'écran modifié par RedEnergy :

Demande de rançon fournie par RedEnergy ("read_it.txt") :

Texte de la note de rançon et du fond d'écran :

YOUR FILES ENCRYPTED VIRUS !!!

ANY ATTEMPT THEIR DECRYPT BY, IS ZERO

WE HAVE A DECKER, YOU CAN BUY IT FOR ---100$--- At Bitcoin

WRITE ON MAIL(GEORGER1212@proton.me), WE WILL ISSUE YOU DECODER (KEY DECRYPTION)

BUY OR EXCHANGE Bitcoin CAN HERE OR WHERE THE YET:

Coinmama - hxxps://www.coinmama.com, Bitpanda - hxxps://www.bitpanda.com

REQUISITES

Payment informationAmount: 0.005 BTC

Bitcoin Address: bc1qkvykfukshqywqe40pn9kqv5xc8xr5dwl46k99kMAIL FOR COMMUNICATION : GEORGER1212@proton.me

Suppression automatique et instantanée des maliciels :

La suppression manuelle des menaces peut être un processus long et compliqué qui nécessite des compétences informatiques avancées. Combo Cleaner est un outil professionnel de suppression automatique des maliciels qui est recommandé pour se débarrasser de ces derniers. Téléchargez-le en cliquant sur le bouton ci-dessous :

TÉLÉCHARGEZ Combo CleanerEn téléchargeant n'importe quel logiciel listé sur ce site web vous acceptez notre Politique de Confidentialité et nos Conditions d’Utilisation. Pour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk.

Menu rapide :

- Qu'est-ce que le voleur d'informations RedEnergy ?

- ETAPE 1. Suppression manuelle du maliciel voleur RedEnergy.

- ETAPE 2. Vérifiez si votre ordinateur est propre.

Comment supprimer manuellement les maliciels ?

La suppression manuelle des maliciels est une tâche compliquée - il est généralement préférable de permettre aux programmes antivirus ou anti-maliciel de le faire automatiquement. Pour supprimer ce maliciel, nous vous recommandons d'utiliser Combo Cleaner Antivirus pour Windows.

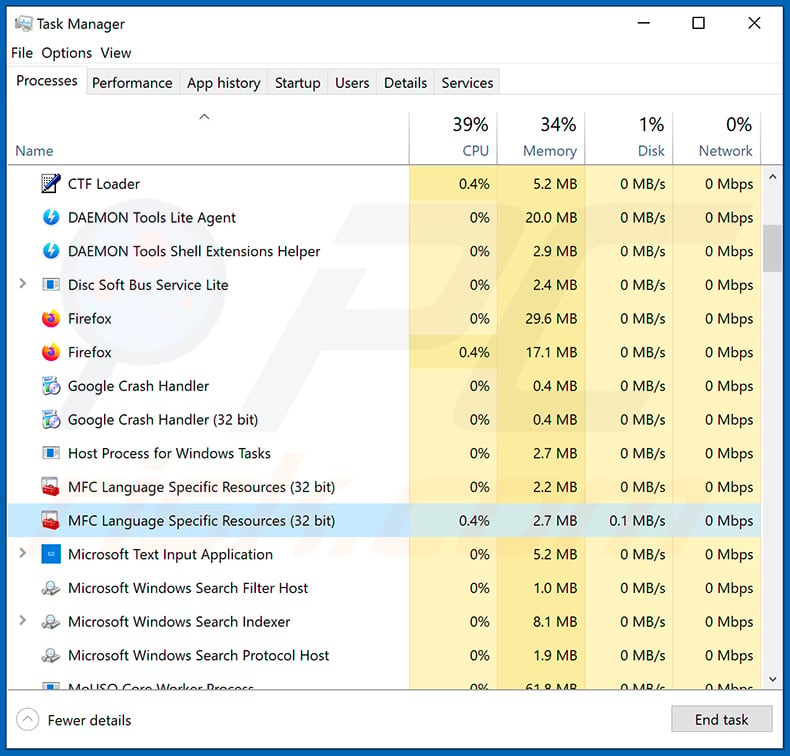

Si vous souhaitez supprimer les maliciels manuellement, la première étape consiste à identifier le nom du logiciel malveillant que vous essayez de supprimer. Voici un exemple de programme suspect exécuté sur l'ordinateur d'un utilisateur :

Si vous avez vérifié la liste des programmes exécutés sur votre ordinateur, par exemple à l'aide du gestionnaire de tâches, et identifié un programme qui semble suspect, vous devez continuer avec ces étapes :

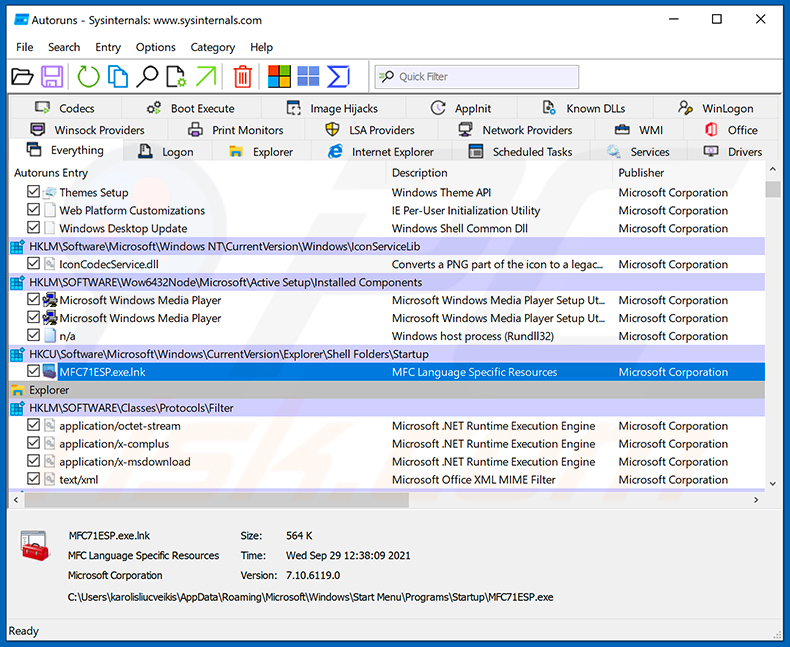

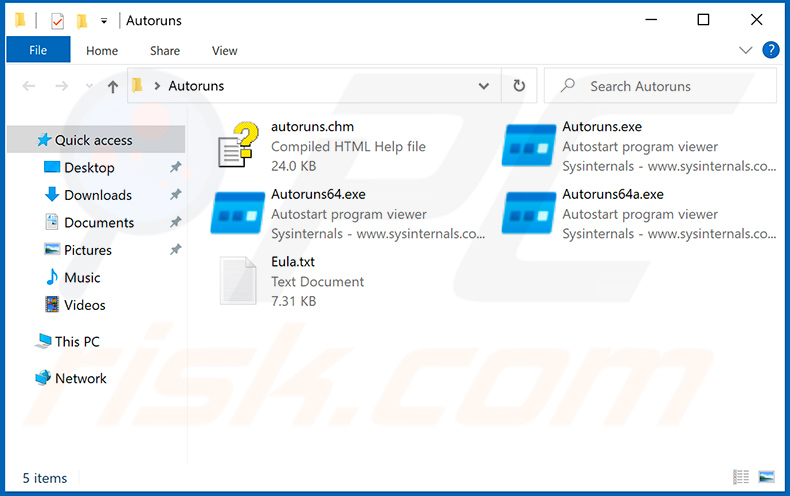

Téléchargez un programme appelé Autoruns. Ce programme affiche les emplacements des applications à démarrage automatique, du registre et du système de fichiers :

Téléchargez un programme appelé Autoruns. Ce programme affiche les emplacements des applications à démarrage automatique, du registre et du système de fichiers :

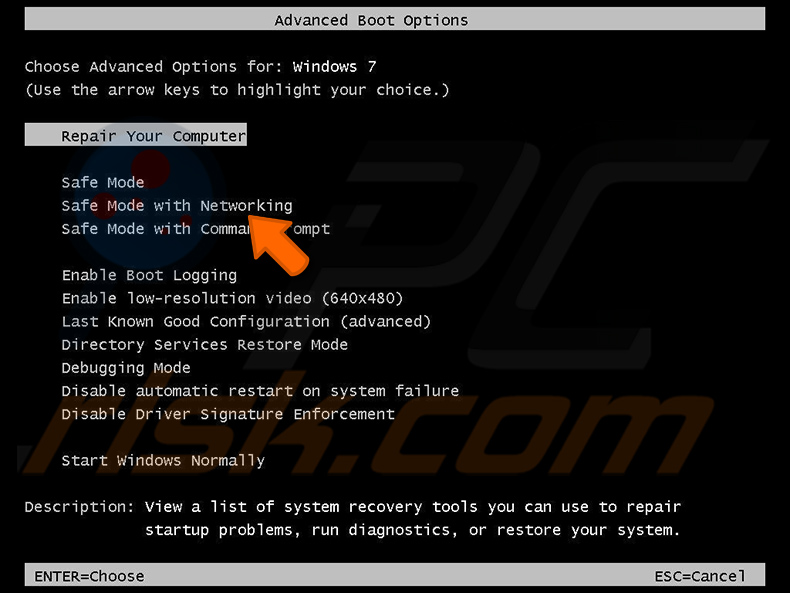

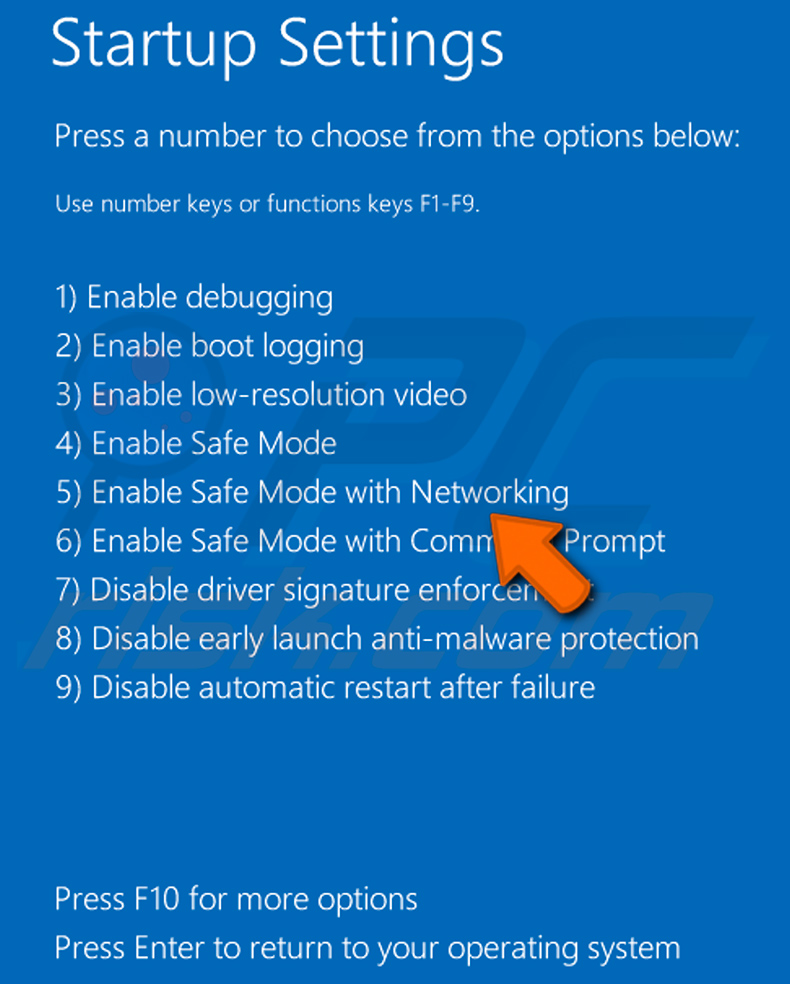

Redémarrez votre ordinateur en mode sans échec :

Redémarrez votre ordinateur en mode sans échec :

Utilisateurs de Windows XP et Windows 7 : démarrez votre ordinateur en mode sans échec. Cliquez sur Démarrer, cliquez sur Arrêter, cliquez sur Redémarrer, cliquez sur OK. Pendant le processus de démarrage de votre ordinateur, appuyez plusieurs fois sur la touche F8 de votre clavier jusqu'à ce que le menu Options avancées de Windows s'affiche, puis sélectionnez Mode sans échec avec mise en réseau dans la liste.

Vidéo montrant comment démarrer Windows 7 en "Mode sans échec avec mise en réseau" :

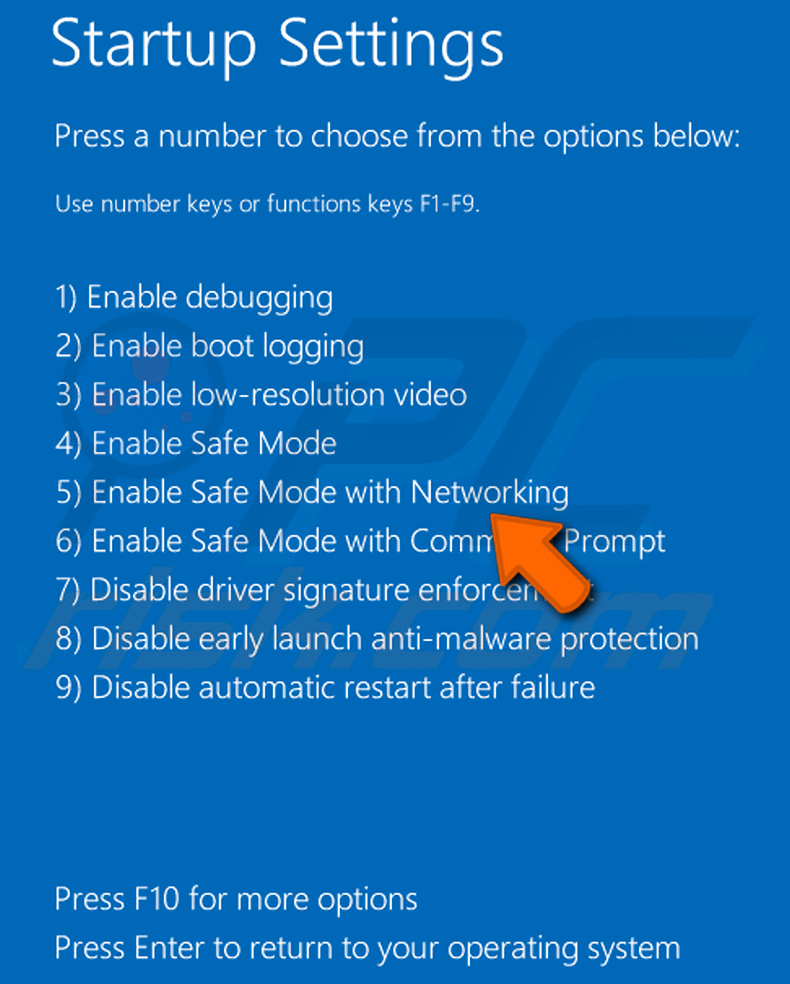

Utilisateurs de Windows 8 : Démarrer Windows 8 en mode sans échec avec mise en réseau - Accédez à l'écran de démarrage de Windows 8, tapez Avancé, dans les résultats de la recherche, sélectionnez Paramètres. Cliquez sur Options de démarrage avancées, dans la fenêtre "Paramètres généraux du PC" ouverte, sélectionnez Démarrage avancé.

Cliquez sur le bouton "Redémarrer maintenant". Votre ordinateur va maintenant redémarrer dans le "menu des options de démarrage avancées". Cliquez sur le bouton "Dépanner", puis cliquez sur le bouton "Options avancées". Dans l'écran des options avancées, cliquez sur "Paramètres de démarrage".

Cliquez sur le bouton "Redémarrer". Votre PC redémarrera dans l'écran Paramètres de démarrage. Appuyez sur F5 pour démarrer en mode sans échec avec mise en réseau.

Vidéo montrant comment démarrer Windows 8 en "Mode sans échec avec mise en réseau" :

Utilisateurs de Windows 10 : Cliquez sur le logo Windows et sélectionnez l'icône Alimentation. Dans le menu ouvert, cliquez sur "Redémarrer" tout en maintenant le bouton "Shift" de votre clavier enfoncé. Dans la fenêtre "choisir une option", cliquez sur "Dépanner", sélectionnez ensuite "Options avancées".

Dans le menu des options avancées, sélectionnez "Paramètres de démarrage" et cliquez sur le bouton "Redémarrer". Dans la fenêtre suivante, vous devez cliquer sur le bouton "F5" de votre clavier. Cela redémarrera votre système d'exploitation en mode sans échec avec mise en réseau.

Vidéo montrant comment démarrer Windows 10 en "Mode sans échec avec mise en réseau" :

Extrayez l'archive téléchargée et exécutez le fichier Autoruns.exe.

Extrayez l'archive téléchargée et exécutez le fichier Autoruns.exe.

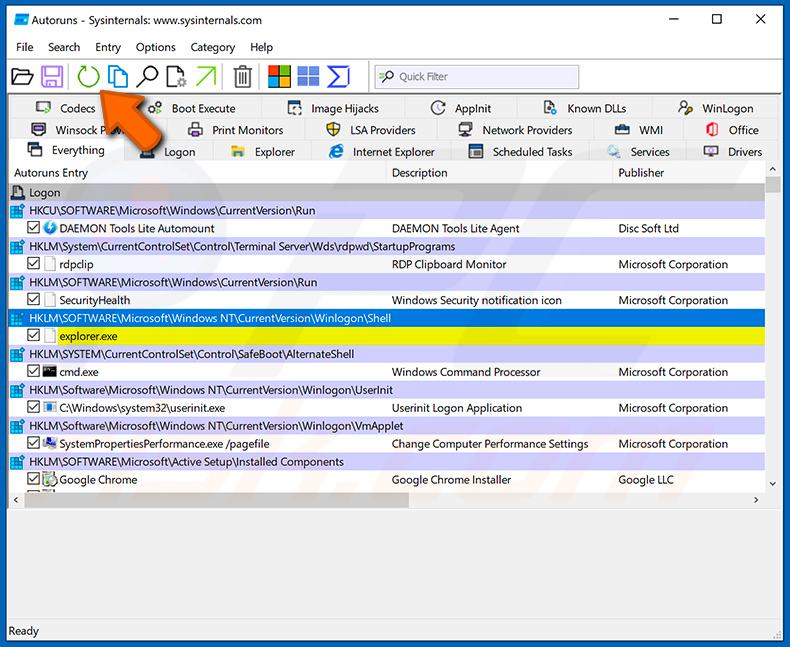

Dans l'application Autoruns, cliquez sur "Options" en haut et décochez les options "Masquer les emplacements vides" et "Masquer les entrées Windows". Après cette procédure, cliquez sur l'icône "Actualiser".

Dans l'application Autoruns, cliquez sur "Options" en haut et décochez les options "Masquer les emplacements vides" et "Masquer les entrées Windows". Après cette procédure, cliquez sur l'icône "Actualiser".

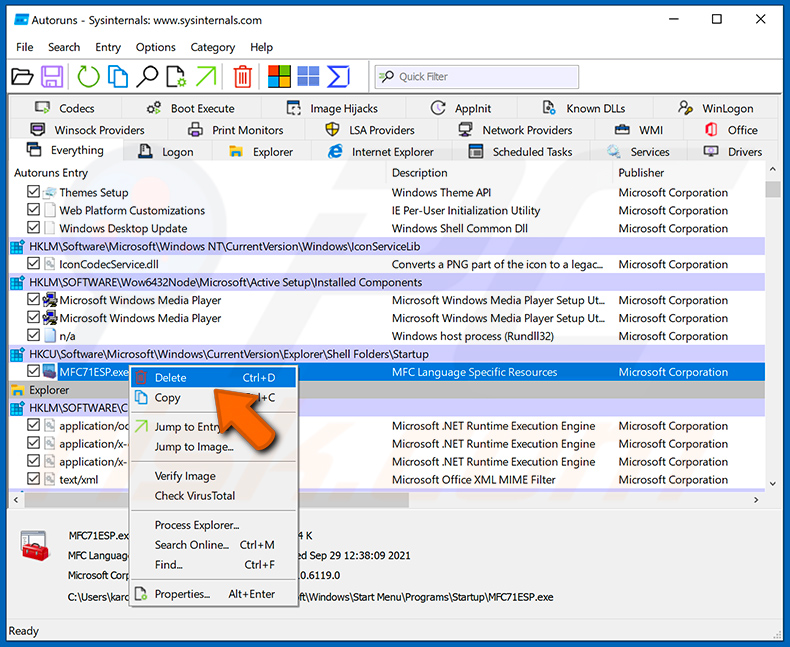

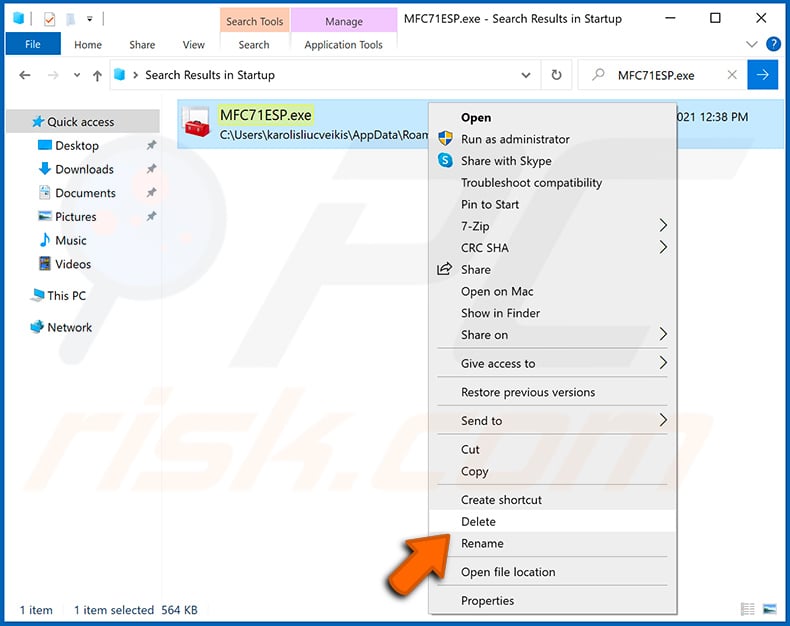

Consultez la liste fournie par l'application Autoruns et localisez le fichier malveillant que vous souhaitez éliminer.

Consultez la liste fournie par l'application Autoruns et localisez le fichier malveillant que vous souhaitez éliminer.

Vous devez écrire son chemin complet et son nom. Notez que certains maliciels masquent les noms de processus sous des noms de processus Windows légitimes. À ce stade, il est très important d'éviter de supprimer des fichiers système. Après avoir localisé le programme suspect que vous souhaitez supprimer, cliquez avec le bouton droit de la souris sur son nom et choisissez "Supprimer".

Après avoir supprimé le maliciel via l'application Autoruns (cela garantit que le maliciel ne s'exécutera pas automatiquement au prochain démarrage du système), vous devez rechercher le nom du maliciel sur votre ordinateur. Assurez-vous d'activer les fichiers et dossiers cachés avant de continuer. Si vous trouvez le nom de fichier du maliciel, assurez-vous de le supprimer.

Redémarrez votre ordinateur en mode normal. En suivant ces étapes, vous devriez supprimer tout maliciel de votre ordinateur. Notez que la suppression manuelle des menaces nécessite des compétences informatiques avancées. Si vous ne possédez pas ces compétences, laissez la suppression des maliciels aux programmes antivirus et anti-maliciel.

Ces étapes peuvent ne pas fonctionner avec les infections de maliciels avancés. Comme toujours, il est préférable de prévenir l'infection que d'essayer de supprimer les maliciels plus tard. Pour protéger votre ordinateur, installez les dernières mises à jour du système d'exploitation et utilisez un logiciel antivirus. Pour être sûr que votre ordinateur est exempt d'infections malveillantes, nous vous recommandons de l'analyser avec Combo Cleaner Antivirus pour Windows.

Foire Aux Questions (FAQ)

Mon ordinateur est infecté par le maliciel RedEnergy, dois-je formater mon périphérique de stockage pour m'en débarrasser ?

Si votre ordinateur est infecté par le maliciel RedEnergy, le formatage de votre périphérique de stockage peut effectivement supprimer le maliciel. Toutefois, il est recommandé d'effectuer d'abord une analyse approfondie de votre système à l'aide d'un antivirus ou d'un logiciel anti-maliciel réputé. Le formatage d'un périphérique de stockage supprime toutes les données.

Quels sont les principaux problèmes causés par les maliciels ?

Les conséquences des maliciels peuvent varier en fonction de leur type, allant de l'usurpation d'identité et des pertes financières à la diminution des performances de l'ordinateur et à une vulnérabilité accrue à d'autres infections.

Quel est l'objectif du maliciel RedEnergy ?

L'objectif du maliciel RedEnergy est double. Il fonctionne comme un voleur de données, visant à extraire des informations sensibles de divers navigateurs web. En outre, il intègre des modules de rançongiciels, ce qui lui permet de chiffrer les données de l'utilisateur et d'exiger une rançon pour restaurer l'accès aux fichiers chiffrés.

Comment ouvrir les fichiers ".FACKOFF!" ?

Vos fichiers ont été cryptés en raison d'une infection par un rançongiciel, et pour y accéder, un processus de décryptage est nécessaire.

Où puis-je trouver des outils de décryptage gratuits ?

En cas d'attaque par un rançongiciel, vous devez consulter le site web du projet No More Ransom (plus d'informations ici).

Je peux vous payer beaucoup d'argent, pouvez-vous décrypter des fichiers pour moi ?

Nous n'offrons pas le service de décryptage de fichiers cryptés par des rançongiciels. En général, il est extrêmement difficile de décrypter de tels fichiers sans l'implication des cybercriminels à l'origine de l'attaque, à moins qu'il n'y ait des failles dans le rançongiciel lui-même. Par conséquent, si un tiers prétend fournir un décryptage contre rémunération, il est probable qu'il agisse en tant qu'intermédiaire ou qu'il tente de vous tromper.

Comment le maliciel RedEnergy s'est-il infiltré dans mon ordinateur ?

RedEnergy se déguise en mise à jour légitime du navigateur et invite les utilisateurs à l'installer. Une autre méthode consiste à utiliser des techniques de redirection trompeuses, où les utilisateurs qui tentent de visiter le site web d'une entreprise ciblée sont redirigés vers un site maliciel qui initie le téléchargement du maliciel. Vous trouverez de plus amples informations dans notre article.

Combo Cleaner me protège-t-il des maliciels ?

Combo Cleaner peut identifier et supprimer presque tous les maliciels reconnus. Les maliciels sophistiqués se cachent souvent profondément dans le système. Par conséquent, une analyse complète du système est essentielle pour garantir la détection et l'élimination complètes des menaces potentielles.

Partager:

Tomas Meskauskas

Chercheur expert en sécurité, analyste professionnel en logiciels malveillants

Je suis passionné par la sécurité informatique et la technologie. J'ai une expérience de plus de 10 ans dans diverses entreprises liées à la résolution de problèmes techniques informatiques et à la sécurité Internet. Je travaille comme auteur et éditeur pour PCrisk depuis 2010. Suivez-moi sur Twitter et LinkedIn pour rester informé des dernières menaces de sécurité en ligne.

Le portail de sécurité PCrisk est proposé par la société RCS LT.

Des chercheurs en sécurité ont uni leurs forces pour sensibiliser les utilisateurs d'ordinateurs aux dernières menaces en matière de sécurité en ligne. Plus d'informations sur la société RCS LT.

Nos guides de suppression des logiciels malveillants sont gratuits. Cependant, si vous souhaitez nous soutenir, vous pouvez nous envoyer un don.

Faire un donLe portail de sécurité PCrisk est proposé par la société RCS LT.

Des chercheurs en sécurité ont uni leurs forces pour sensibiliser les utilisateurs d'ordinateurs aux dernières menaces en matière de sécurité en ligne. Plus d'informations sur la société RCS LT.

Nos guides de suppression des logiciels malveillants sont gratuits. Cependant, si vous souhaitez nous soutenir, vous pouvez nous envoyer un don.

Faire un don

▼ Montrer la discussion