Comment repérer des arnaques telles que le courriel d'hameçonnage Beneficiary/Inheritance ?

L'hameçonnage/arnaqueÉgalement connu sous le nom de: Spam Beneficiary/Inheritance

Obtenez une analyse gratuite et vérifiez si votre ordinateur est infecté.

SUPPRIMEZ-LES MAINTENANTPour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk.

Qu'est-ce que l'escroquerie par courriel Beneficiary/Inheritance ?

Généralement, les escrocs derrière les escroqueries par courriel comme celle-ci tentent de faire croire aux destinataires qu'ils sont les bénéficiaires d'un testament, d'une police d'assurance-vie, etc. Les escrocs demandent aux destinataires de les contacter et de fournir diverses informations. À un moment donné, les destinataires sont invités à payer des frais de traitement ou des frais de transfert.

Notez que les escrocs exploitent les noms d'organisations et d'entreprises existantes, souvent bien connues, pour donner l'impression que leurs courriels sont légitimes.

En savoir plus sur l'escroquerie par courriel du Beneficiary/Inheritance

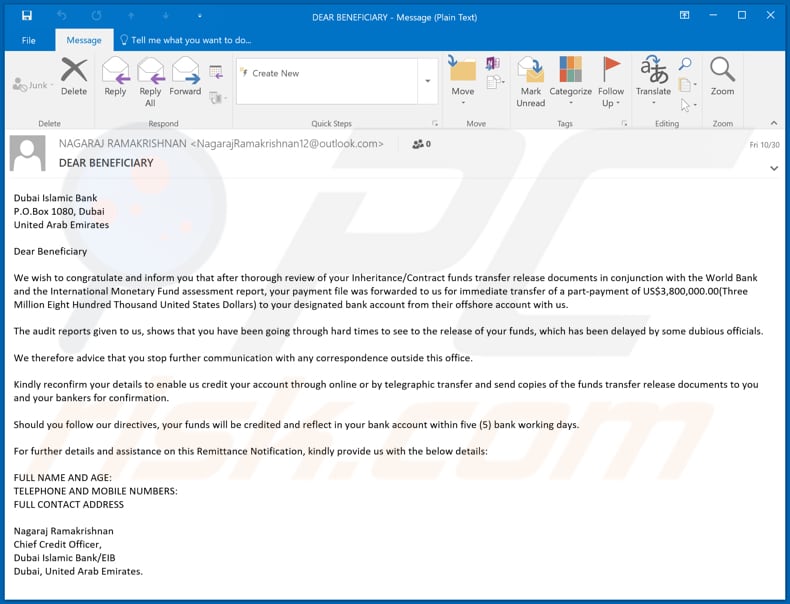

Il existe au moins deux variantes de cette arnaque par courriel. L'une est déguisée en message de déblocage de fonds affirmant que le destinataire est bénéficiaire de 3 800 000 000 de dollars.

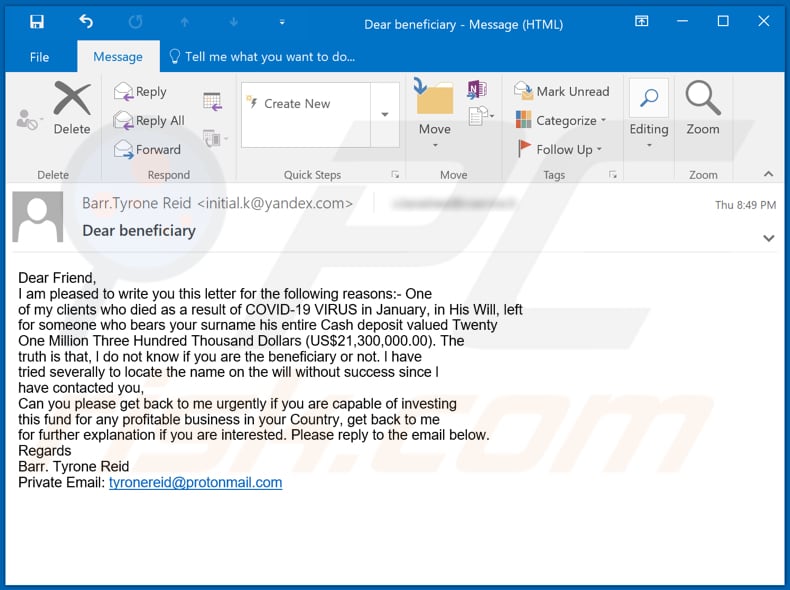

Une autre est déguisée en message concernant un testament (testament) d'une personne décédée du COVID-19 et prétendant que le destinataire, qui porte soi-disant un nom de famille identique, est désigné comme bénéficiaire de 21 300 000 000 dollars.

Dans la plupart des cas, lorsque les destinataires contactent ou répondent aux escrocs derrière ces courriels, ils sont invités à fournir des informations personnelles et sensibles telles que les détails de la carte de crédit ou à transférer des fonds (comme frais de traitement, frais de transfert, etc.).

C'est-à-dire que les escrocs tentent d'extorquer de l'argent ou des informations sensibles, qui peuvent être utilisées à des fins malveillantes (par exemple, pour effectuer des achats et des transactions frauduleux, et voler des identités).

| Nom | Escroquerie par courriel de Beneficiary/Inheritance |

| Type de menace | Hameçonnage, escroquerie, ingénierie sociale, fraude. |

| Fausse réclamation | Le bénéficiaire est admissible à recevoir des distributions d'un testament ou d'une police d'assurance-vie. |

| Déguisement | Un message de la banque islamique de Dubaï. |

| Symptômes | Achats en ligne non autorisés, modification des mots de passe des comptes en ligne, usurpation d'identité, accès illégal à l'ordinateur. |

| Modes de diffusion | Courriels trompeurs, publicités pop-up en ligne frauduleuses, techniques d'empoisonnement des moteurs de recherche, domaines mal orthographiés. |

| Dégâts | Perte d'informations privées sensibles, perte monétaire, vol d'identité. |

|

Suppression des maliciels (Windows) |

Pour éliminer d'éventuelles infections par des maliciels, analysez votre ordinateur avec un logiciel antivirus légitime. Nos chercheurs en sécurité recommandent d'utiliser Combo Cleaner. Téléchargez Combo CleanerUn scanner gratuit vérifie si votre ordinateur est infecté. Pour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk. |

Exemples d'escroqueries similaires

"United Nations Online Lotto Email Scam", "USAA Email Scam" et "You Received A Transfer In The Amount Email Scam" sont des exemples d'autres escroqueries par courriel. Notez que les cybercriminels peuvent utiliser les courriels pour extorquer de l'argent et des informations sensibles, et diffuser des maliciels (tels que Agent Tesla, Urnsif, TrickBot, Adwind, etc.).

Comment les campagnes de spam infectent-elles les ordinateurs ?

Les rançongiciels et autres infections malveillantes se propagent généralement par le biais de campagnes de spam, de sources de téléchargement de fichiers/logiciels non fiables, de faux outils de mise à jour de logiciels (tiers), de chevaux de Troie et d'outils d'activation de logiciels non officiels. À l'aide de malspam, les criminels envoient des courriels contenant un fichier malveillant en pièce jointe ou incluent un lien vers un site Web conçu pour télécharger un fichier malveillant.

Leur objectif principal est d'inciter les destinataires à exécuter le fichier, qui infecte ensuite l'ordinateur avec des maliciels. Les cybercriminels joignent généralement un document Microsoft Office, un fichier d'archive (ZIP, RAR), un document PDF, un fichier exécutable (.exe) ou un fichier JavaScript, et attendent que les destinataires l'ouvrent.

Notez que les documents MS Office malveillants peuvent installer des maliciels uniquement lorsque les utilisateurs activent l'édition/le contenu (commandes de macros). Cependant, si les documents sont ouverts avec des versions de MS Office antérieures à 2010, les documents installent automatiquement des maliciels, car ces anciennes versions n'incluent pas le mode "Vue protégée".

Des exemples de sources de téléchargement de fichiers et de logiciels non fiables sont les réseaux Peer-to-Peer (clients torrent), les sites Web d'hébergement de fichiers gratuits, les sites de téléchargement de logiciels gratuits et les pages Web non officielles. Ceux-ci sont utilisés pour distribuer des fichiers malveillants en les déguisant en fichiers légitimes et réguliers.

Cependant, lorsque les utilisateurs téléchargent et ouvrent (exécutent) les fichiers, ils installent par inadvertance des maliciels. Les faux outils de mise à jour de logiciels causent des dommages en installant des maliciels plutôt que des mises à jour/correctifs pour les logiciels installés, ou en exploitant les bogues/défauts de logiciels obsolètes.

Les chevaux de Troie sont des programmes malveillants qui peuvent provoquer des infections en chaîne en installant d'autres logiciels de ce type. Notez que les maliciels ne peuvent être distribués de cette manière que si des chevaux de Troie sont déjà installés sur les ordinateurs.

Les outils d'activation non officiels ("cracking") sont des programmes illégaux censés activer gratuitement des logiciels sous licence et contourner l'activation, mais ils installent souvent d'autres programmes malveillants à la place.

Comment éviter l'installation de maliciels

Il est conseillé de rechercher tous les logiciels avant de les télécharger/installer. Utilisez uniquement les canaux de téléchargement officiels et vérifiés. Les sites Web d'hébergement de fichiers non officiels et gratuits, les réseaux de partage Peer-to-Peer (BitTorrent, Gnutella, eMule) et d'autres téléchargeurs tiers offrent généralement des contenus nuisibles et groupés, et ne sont donc pas fiables et doivent être évités.

Lors du téléchargement/de l'installation, lisez les conditions, étudiez toutes les options possibles, utilisez les paramètres "Personnalisé/Avancé" et désactivez les applications, outils, fonctionnalités supplémentaires, etc. Les publicités intrusives semblent généralement légitimes, cependant, elles peuvent rediriger vers des sites douteux et malveillants (par exemple, jeux d'argent, pornographie, rencontres entre adultes et bien d'autres).

Si vous rencontrez des publicités ou des redirections de ce type, inspectez le système et supprimez immédiatement toutes les applications douteuses et les extensions/plug-ins de navigateur. Si vous avez déjà ouvert des pièces jointes malveillantes, nous vous recommandons d'exécuter une analyse avec Combo Cleaner Antivirus pour Windows pour éliminer automatiquement les maliciels infiltrés.

Texte présenté dans l'escroquerie par courriel Beneficiary/Inheritance :

Subject: DEAR BENEFICIARY

Dubai Islamic Bank

P.O.Box 1080, Dubai

United Arab EmiratesDear Beneficiary

We wish to congratulate and inform you that after thorough review of your Inheritance/Contract funds transfer release documents in conjunction with the World Bank and the International Monetary Fund assessment report, your payment file was forwarded to us for immediate transfer of a part-payment of US$3,800,000.00(Three Million Eight Hundred Thousand United States Dollars) to your designated bank account from their offshore account with us.

The audit reports given to us, shows that you have been going through hard times to see to the release of your funds, which has been delayed by some dubious officials.

We therefore advice that you stop further communication with any correspondence outside this office.

Kindly reconfirm your details to enable us credit your account through online or by telegraphic transfer and send copies of the funds transfer release documents to you and your bankers for confirmation.

Should you follow our directives, your funds will be credited and reflect in your bank account within five (5) bank working days.

For further details and assistance on this Remittance Notification, kindly provide us with the below details:

FULL NAME AND AGE:

TELEPHONE AND MOBILE NUMBERS:

FULL CONTACT ADDRESSNagaraj Ramakrishnan

Chief Credit Officer,

Dubai Islamic Bank/EIB

Dubai, United Arab Emirates.

Capture d'écran de la variante sur le thème du coronavirus :

Texte dans cette variante :

Subject: Dear beneficiary

Dear Friend,

I am pleased to write you this letter for the following reasons:- One

of my clients who died as a result of COVID-19 VIRUS in January, in His Will, left

for someone who bears your surname his entire Cash deposit valued Twenty

One Million Three Hundred Thousand Dollars (US$21,300,000.00). The

truth is that, l do not know if you are the beneficiary or not. l have

tried severally to locate the name on the will without success since l

have contacted you,

Can you please get back to me urgently if you are capable of investing

this fund for any profitable business in your Country, get back to me

for further explanation if you are interested. Please reply to the email below.

Regards

Barr. Tyrone Reid

Private Email: tyronereid@protonmail.com

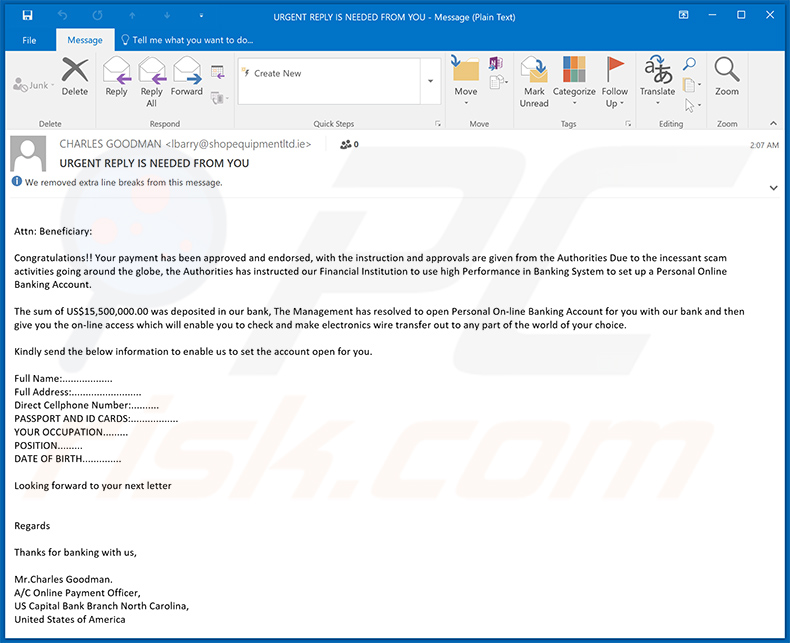

Autre variante du courriel frauduleux "Beneficiary/Inheritance" :

Texte présenté dedans :

Subject: URGENT REPLY IS NEEDED FROM YOU

Attn: Beneficiary:

Congratulations!! Your payment has been approved and endorsed, with the instruction and approvals are given from the Authorities Due to the incessant scam activities going around the globe, the Authorities has instructed our Financial Institution to use high Performance in Banking System to set up a Personal Online Banking Account.

The sum of US$15,500,000.00 was deposited in our bank, The Management has resolved to open Personal On-line Banking Account for you with our bank and then give you the on-line access which will enable you to check and make electronics wire transfer out to any part of the world of your choice.

Kindly send the below information to enable us to set the account open for you.

Full Name:..................

Full Address:.........................

Direct Cellphone Number:..........

PASSPORT AND ID CARDS:.................

YOUR OCCUPATION.........

POSITION.........

DATE OF BIRTH..............Looking forward to your next letter

Regards

Thanks for banking with us,

Mr.Charles Goodman.

A/C Online Payment Officer,

US Capital Bank Branch North Carolina,

United States of America

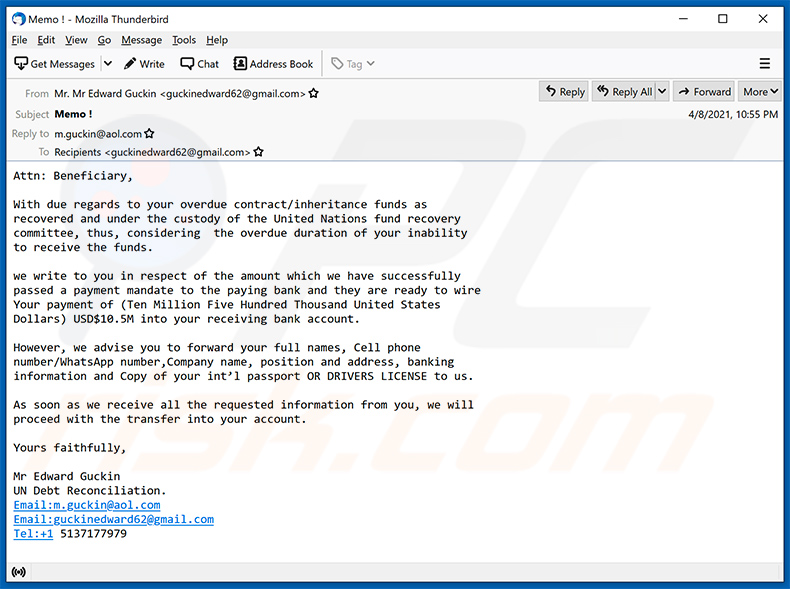

Encore une autre variante du spam sur le thème Beneficiary/Inheritance :

Texte présenté dedans :

Subject: Memo !

Attn: Beneficiary,

With due regards to your overdue contract/inheritance funds as

recovered and under the custody of the United Nations fund recovery

committee, thus, considering the overdue duration of your inability

to receive the funds.we write to you in respect of the amount which we have successfully

passed a payment mandate to the paying bank and they are ready to wire

Your payment of (Ten Million Five Hundred Thousand United States

Dollars) USD$10.5M into your receiving bank account.However, we advise you to forward your full names, Cell phone

number/WhatsApp number,Company name, position and address, banking

information and Copy of your int’l passport OR DRIVERS LICENSE to us.As soon as we receive all the requested information from you, we will

proceed with the transfer into your account.Yours faithfully,

Mr Edward Guckin

UN Debt Reconciliation.

Email:m.guckin@aol.com

Email:guckinedward62@gmail.com

Tel:+1 5137177979

Suppression automatique et instantanée des maliciels :

La suppression manuelle des menaces peut être un processus long et compliqué qui nécessite des compétences informatiques avancées. Combo Cleaner est un outil professionnel de suppression automatique des maliciels qui est recommandé pour se débarrasser de ces derniers. Téléchargez-le en cliquant sur le bouton ci-dessous :

TÉLÉCHARGEZ Combo CleanerEn téléchargeant n'importe quel logiciel listé sur ce site web vous acceptez notre Politique de Confidentialité et nos Conditions d’Utilisation. Pour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk.

Menu rapide :

- Qu'est-ce que Spam Beneficiary/Inheritance ?

- Types de courriels malveillants.

- Comment repérer un courriel malveillant ?

- Que faire si vous tombez dans le piège d'une arnaque par courriel ?

Types de courriels malveillants :

![]() Les courriels d'hameçonnage

Les courriels d'hameçonnage

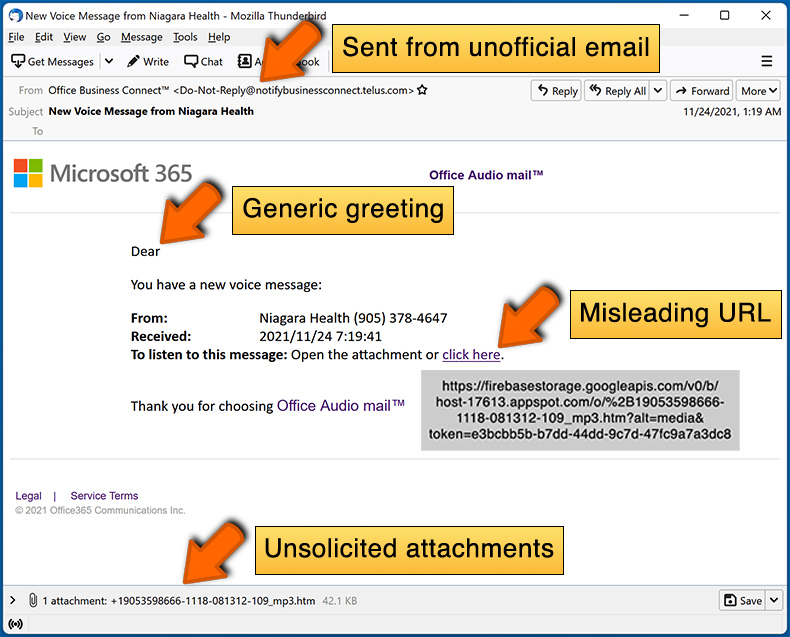

Le plus souvent, les cybercriminels utilisent des courriels trompeurs pour inciter les internautes à divulguer leurs informations confidentielles sensibles, par exemple, les informations de connexion à divers services en ligne, comptes de messagerie ou informations bancaires en ligne.

De telles attaques sont appelées hameçonnage. Dans une attaque par hameçonnage, les cybercriminels envoient généralement un courriel d'un service populaire avec un logo (par exemple, Microsoft, DHL, Amazon, Netflix), créent une urgence (mauvaise adresse de livraison, mot de passe expiré, etc.) et placent un lien qu'ils espèrent que leurs victimes potentielles cliqueront.

Après avoir cliqué sur le lien présenté dans ce message électronique, les victimes sont redirigées vers un faux site Web qui semble identique ou extrêmement similaire à l'original. Les victimes sont ensuite invitées à saisir leur mot de passe, les détails de leur carte de crédit ou d'autres informations qui seront volées par les cybercriminels.

![]() Les courriels contenant des pièces jointes malveillantes

Les courriels contenant des pièces jointes malveillantes

Un autre vecteur d'attaque populaire est le courrier indésirable contenant des pièces jointes malveillantes qui infectent les ordinateurs des utilisateurs avec des maliciels. Les pièces jointes malveillantes contiennent généralement des chevaux de Troie capables de voler des mots de passe, des informations bancaires et d'autres informations sensibles.

Dans de telles attaques, l'objectif principal des cybercriminels est d'amener leurs victimes potentielles à ouvrir une pièce jointe infectée. Pour atteindre cet objectif, les messages électroniques parlent généralement de factures, de télécopies ou de messages vocaux récemment reçus.

Si une victime potentielle tombe dans le piège et ouvre la pièce jointe, ses ordinateurs sont infectés et les cybercriminels peuvent collecter de nombreuses informations sensibles.

Bien qu'il s'agisse d'une méthode plus compliquée pour voler des informations personnelles (les filtres anti-spam et les programmes antivirus détectent généralement de telles tentatives), en cas de succès, les cybercriminels peuvent obtenir un éventail de données beaucoup plus large et peuvent collecter des informations pendant une longue période.

![]() Les courriels de sextorsion

Les courriels de sextorsion

Il s'agit d'un type d'hameçonnage. Dans ce cas, les utilisateurs reçoivent un courriel affirmant qu'un cybercriminel pourrait accéder à la webcam de la victime potentielle et disposer d'un enregistrement vidéo de sa masturbation.

Pour se débarrasser de la vidéo, les victimes sont invitées à payer une rançon (généralement en utilisant Bitcoin ou une autre crypto-monnaie). Néanmoins, toutes ces affirmations sont fausses - les utilisateurs qui reçoivent de tels courriels doivent les ignorer et les supprimer.

Comment repérer un courriel malveillant ?

Alors que les cybercriminels essaient de faire en sorte que leurs courriels leurres aient l'air dignes de confiance, voici quelques éléments que vous devez rechercher lorsque vous essayez de repérer un courriel d'hameçonnage :

- Vérifiez l'adresse courriel de l'expéditeur ("de") : passez votre souris sur l'adresse "de" et vérifiez si elle est légitime. Par exemple, si vous avez reçu un courriel de Microsoft, assurez-vous de vérifier si l'adresse courriel est @microsoft.com et non quelque chose de suspect comme @m1crosoft.com, @microsfot.com, @account-security-noreply.com, etc.

- Vérifiez les salutations génériques : si le message d'accueil dans le courriel est "Cher utilisateur", "Cher @yourcourriel.com", "Cher client", cela devrait susciter la méfiance. Le plus souvent, les entreprises vous appellent par votre nom. L'absence de ces informations pourrait signaler une tentative d'hameçonnage.

- Vérifiez les liens dans le courriel : passez votre souris sur le lien présenté dans le courriel, si le lien qui apparaît vous semble suspect, ne cliquez pas dessus. Par exemple, si vous avez reçu un courriel de Microsoft et que le lien dans le courriel indique qu'il redirige vers firebasestorage.googleapis.com/v0... vous ne devriez pas lui faire confiance. Il est préférable de ne cliquer sur aucun lien dans les courriels, mais de visiter le site Web de l'entreprise qui vous a envoyé le courriel en premier lieu.

- Ne vous fiez pas aveuglément aux pièces jointes dans les courriels : le plus souvent, les entreprises légitimes vous demanderont de vous connecter à leur site Web et d'afficher tous les documents qui s'y trouvent ; si vous avez reçu un courriel avec une pièce jointe, c'est une bonne idée de l'analyser avec une application antivirus. Les pièces jointes infectées sont un vecteur d'attaque couramment utilisé par les cybercriminels.

Pour minimiser le risque d'ouvrir des courriels d'hameçonnage et malveillants, nous vous recommandons d'utiliser Combo Cleaner Antivirus pour Windows.

Exemple de courrier indésirable :

Que faire si vous tombez dans le piège d'une arnaque par courriel ?

- Si vous avez cliqué sur un lien dans un courriel d'hameçonnage et entré votre mot de passe, assurez-vous de changer votre mot de passe dès que possible. Habituellement, les cybercriminels collectent les informations d'identification volées, puis les vendent à d'autres groupes qui les utilisent à des fins malveillantes. Si vous modifiez votre mot de passe à temps, il est possible que les criminels n'aient pas le temps de faire des dégâts.

- Si vous avez entré vos informations de carte de crédit, contactez votre banque dès que possible et expliquez la situation. Il y a de fortes chances que vous deviez annuler votre carte de crédit compromise et en obtenir une nouvelle.

- Si vous voyez des signes d'usurpation d'identité, vous devez immédiatement contacter la Federal Trade Commission. Cette institution recueillera des informations sur votre situation et créera un plan de redressement personnel.

- Si vous avez ouvert une pièce jointe malveillante - votre ordinateur est probablement infecté, vous devez l'analyser avec une application antivirus réputée. À cette fin, nous vous recommandons d'utiliser Combo Cleaner Antivirus pour Windows.

- Aidez les autres utilisateurs d'Internet - rapportez les courriels d'hameçonnage à Anti-Phishing Working Group, FBI’s Internet Crime Complaint Center, National Fraud Information Center et U.S. Department of Justice.

Foire Aux Questions (FAQ)

Pourquoi ai-je reçu ce courriel ?

Très probablement, les escrocs ont envoyé ce courriel à de nombreuses adresses (tous les destinataires ont reçu la même lettre). La plupart des escrocs utilisent des adresses courriel divulguées après des violations de données.

J'ai fourni mes informations personnelles lorsque ce courriel m'a trompé, que dois-je faire ?

Si vous avez fourni des informations sensibles telles que des identifiants de connexion (noms d'utilisateur, identifiants, mots de passe, etc.), modifiez vos mots de passe dès que possible. Si vous avez fourni les détails de votre voiture de crédit, les informations de votre carte d'identité ou d'autres détails, contactez les autorités correspondantes.

J'ai téléchargé et ouvert un fichier malveillant joint à un courriel, mon ordinateur est-il infecté ?

Cela dépend du type de fichier. Par exemple, les fichiers exécutables infectent les ordinateurs juste après leur ouverture. Les documents PDF et MS Office n'injectent pas de maliciels à moins que des étapes supplémentaires ne soient effectuées.

J'ai envoyé de la crypto-monnaie à des escrocs, puis-je récupérer mon argent ?

Les transactions cryptographiques sont pratiquement introuvables. Par conséquent, il est très peu probable que vous puissiez récupérer vos fonds.

J'ai lu le courriel mais je n'ai pas ouvert la pièce jointe, mon ordinateur est-il infecté ?

Si vous ne lisez que l'courriel, votre ordinateur est en sécurité.

Combo Cleaner supprimera-t-il les infections de maliciels qui étaient présentes dans les pièces jointes ?

Oui, Combo Cleaner supprimera les maliciels du système d'exploitation. Il est capable de détecter presque tous les maliciels connus. Notez que les maliciels haut de gamme se cachent généralement profondément dans le système. Dans de tels cas, l'exécution d'une analyse complète du système est nécessaire pour éliminer les maliciels.

Partager:

Tomas Meskauskas

Chercheur expert en sécurité, analyste professionnel en logiciels malveillants

Je suis passionné par la sécurité informatique et la technologie. J'ai une expérience de plus de 10 ans dans diverses entreprises liées à la résolution de problèmes techniques informatiques et à la sécurité Internet. Je travaille comme auteur et éditeur pour PCrisk depuis 2010. Suivez-moi sur Twitter et LinkedIn pour rester informé des dernières menaces de sécurité en ligne.

Le portail de sécurité PCrisk est proposé par la société RCS LT.

Des chercheurs en sécurité ont uni leurs forces pour sensibiliser les utilisateurs d'ordinateurs aux dernières menaces en matière de sécurité en ligne. Plus d'informations sur la société RCS LT.

Nos guides de suppression des logiciels malveillants sont gratuits. Cependant, si vous souhaitez nous soutenir, vous pouvez nous envoyer un don.

Faire un donLe portail de sécurité PCrisk est proposé par la société RCS LT.

Des chercheurs en sécurité ont uni leurs forces pour sensibiliser les utilisateurs d'ordinateurs aux dernières menaces en matière de sécurité en ligne. Plus d'informations sur la société RCS LT.

Nos guides de suppression des logiciels malveillants sont gratuits. Cependant, si vous souhaitez nous soutenir, vous pouvez nous envoyer un don.

Faire un don

▼ Montrer la discussion