Comment identifier les spams malveillants tels que les courriels de type "Purchase Order" ?

L'hameçonnage/arnaqueÉgalement connu sous le nom de: Spam Purchase Order

Obtenez une analyse gratuite et vérifiez si votre ordinateur est infecté.

SUPPRIMEZ-LES MAINTENANTPour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk.

Qu'est-ce que "Purchase Order Email Virus" ?

"Purchase Order Email Virus" est une autre campagne de courrier indésirable qui partage des similitudes avec Client Requirements Email Virus, Order Confirmation Email Virus et bien d'autres. Comme d'habitude, cette campagne est utilisée pour faire proliférer des maliciels (pour être précis, le cheval de Troie Pony).

Les développeurs envoient des milliers de courriels contenant des messages trompeurs encourageant les utilisateurs à ouvrir une pièce jointe malveillante. Une fois ouvert, le fichier infecte immédiatement le système.

Vue d'ensemble de "Purchase Order Email Virus"

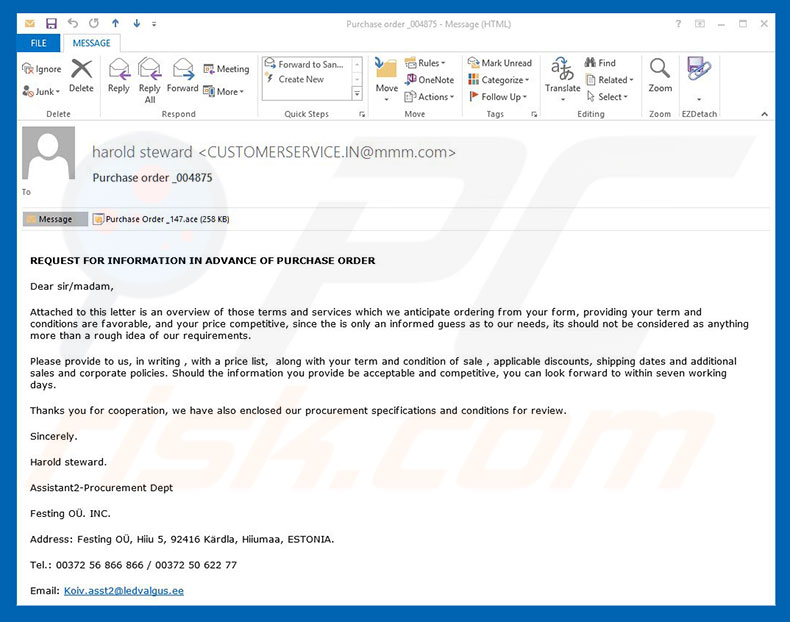

Les courriels de la campagne "Purchase Order Email Virus" contiennent un message encourageant les utilisateurs à lire un aperçu (dans le fichier joint) d'un achat. Il s'agit d'une arnaque - le document ouvert télécharge et installe le cheval de Troie Pony sur le système. Le courriel peut sembler officiel, mais il s'agit d'une tentative de donner l'impression de légitimité.

Les cybercriminels se cachent souvent derrière les noms d'entreprises légitimes ou d'agences gouvernementales pour augmenter le nombre d'infections. Les utilisateurs sont beaucoup plus susceptibles d'ouvrir des fichiers reçus de noms familiers. Pony est un maliciel de collecte d'informations à haut risque.

Ce virus est capable d'obtenir des identifiants/mots de passe enregistrés dans plus d'une centaine d'applications, y compris des navigateurs Web, des clients FTP, des VPN, etc. Les cybercriminels peuvent accéder aux comptes personnels des victimes sur les réseaux sociaux, les banques, etc.

Ces personnes visent à générer le plus de revenus possible et sont très susceptibles d'abuser des comptes piratés pour atteindre leurs objectifs (achats en ligne, transfert d'argent, etc.). La présence d'un cheval de Troie de suivi des informations tel que Pony peut entraîner des pertes financières et même un vol d'identité.

Si vous avez déjà ouvert les pièces jointes de la campagne "Purchase Order Email Virus", éliminez immédiatement toutes les applications et plug-ins de navigateur suspects.

| Nom | Spam Purchase Order |

| Type de menace | Cheval de Troie, virus de vol de mot de passe, maliciel bancaire, logiciel espion |

| Symptômes | Les chevaux de Troie sont conçus pour s'infiltrer furtivement dans l'ordinateur de la victime et rester silencieux, de sorte qu'aucun symptôme particulier n'est clairement visible sur une machine infectée. |

| Modes de diffusion | Pièces jointes infectées, publicités en ligne malveillantes, ingénierie sociale, cracks de logiciels. |

| Dommages | Informations bancaires volées, mots de passe, usurpation d'identité, ordinateur de la victime ajouté à un botnet. |

|

Suppression des maliciels (Windows) |

Pour éliminer d'éventuelles infections par des maliciels, analysez votre ordinateur avec un logiciel antivirus légitime. Nos chercheurs en sécurité recommandent d'utiliser Combo Cleaner. Téléchargez Combo CleanerUn scanner gratuit vérifie si votre ordinateur est infecté. Pour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk. |

Exemples de maliciels proliférant par spam

Pony partage de nombreuses similitudes avec Adwind, FormBook, TrickBot, LokiBot, Emotet et des dizaines d'autres virus de type cheval de Troie. La plupart sont distribués à l'aide de campagnes de spam et recueillent des informations sensibles. Dans certains cas, cependant, ces chevaux de Troie (par exemple, Hancitor), font proliférer d'autres virus, provoquant ainsi des infections en chaîne.

Dans tous les cas, tous constituent une menace importante pour votre vie privée et la sécurité de votre ordinateur, et il est donc extrêmement important de les supprimer.

Comment "Purchase Order Email Virus" a-t-il infecté mon ordinateur ?

Cette campagne de courrier électronique fait proliférer une archive (.ace) de fichiers en la présentant comme un fichier détaillant les informations d'achat. En fait, les fichiers compressés sont malveillants - leur exécution entraîne l'infiltration du cheval de Troie Pony. Heureusement, ce maliciel cible uniquement le système d'exploitation Microsoft Windows et les utilisateurs d'autres plates-formes (par exemple, Linux, MacOS, etc.) sont en sécurité.

Comment éviter l'installation de maliciels ?

Pour éviter cette situation, soyez très prudent lorsque vous naviguez sur Internet. Analysez soigneusement chaque pièce jointe reçue. Les fichiers non pertinents et ceux reçus d'adresses courriel suspectes/non reconnaissables ne doivent jamais être ouverts.

En outre, installez et exécutez une suite antivirus/anti-logiciel espion de bonne réputation, car ces outils sont susceptibles de détecter et d'éliminer les fichiers malveillants avant qu'ils n'exécutent la moindre action. Le manque de connaissances et les comportements négligents sont les principales raisons des infections informatiques.

La clé de la sécurité est la prudence. Si vous avez déjà ouvert une pièce jointe "Purchase Order Email Virus", nous vous recommandons d'exécuter une analyse avec Combo Cleaner Antivirus pour Windows pour éliminer automatiquement les maliciels infiltrés.

Texte présenté dans le message électronique "Purchase Order Email Virus" :

Subject: Purchase order

REQUEST FOR INFORMATION IN ADVANCE OF PURCHASE ORDER

Dear sir/madam,

Attached to this letter is an overview to those terms and services witch we anticipate from your form, providing you term and conditions are favourable, and your price competitive, since the is only informed guess as to our needs, its should not be considered as anything more than a rough idea of our requirements.

Please provide to use, in writing, with a price list, along with your term and condition of sale, applicable discounts, shipping dates and additional sales and corporate policies. Should the information you provide be acceptable and competitive, you can look forward to within seven working days.

Thanks you for cooperation, we have also enclosed our procurement specifications and conditions for review.

Sincerely,

Harold stewad.

Assistant2-Procurement Dept

Festing OU. INC

Address: Festing, OU, Hiiu 5, 92416 Kardla, Hiiumaa, ESTONIA

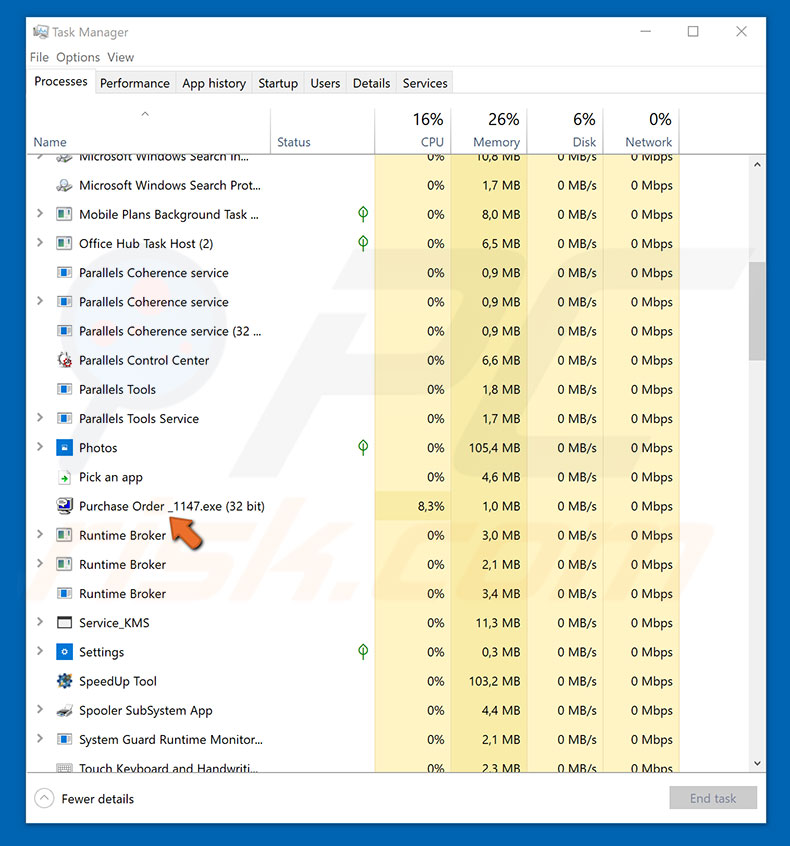

Processus du cheval de Troie Pony dans le Gestionnaire des tâches de Windows :

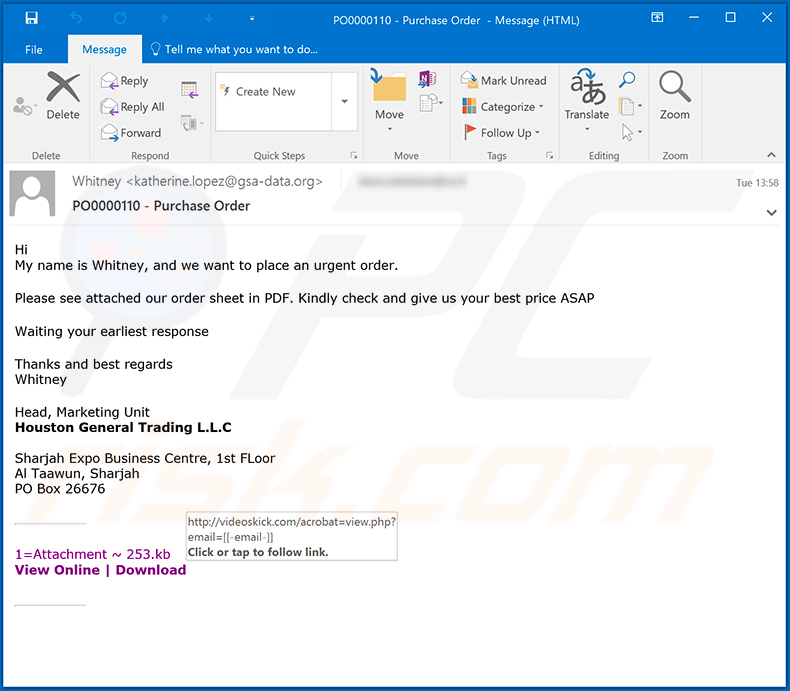

Une autre variante de la campagne de spam par courriel "Purchase Order". Dans ce cas, les spams sont utilisés à des fins d'hameçonnage - les courriels contiennent des liens vers des sites Web malveillants/peu fiables dans le but d'extraire diverses informations précieuses ou d'inciter les destinataires à télécharger des fichiers :

Texte présenté dans ce courriel :

Subject: PO0000110 - Purchase Order

Hi

My name is Whitney, and we want to place an urgent order.

Please see attached our order sheet in PDF. Kindly check and give us your best price ASAP

Waiting your earliest response

Thanks and best regards

Whitney

Head, Marketing Unit

Houston General Trading L.L.CSharjah Expo Business Centre, 1st FLoor

Al Taawun, Sharjah

PO Box 26676

__

1=Attachment ~ 253.kb

View Online | Download

__

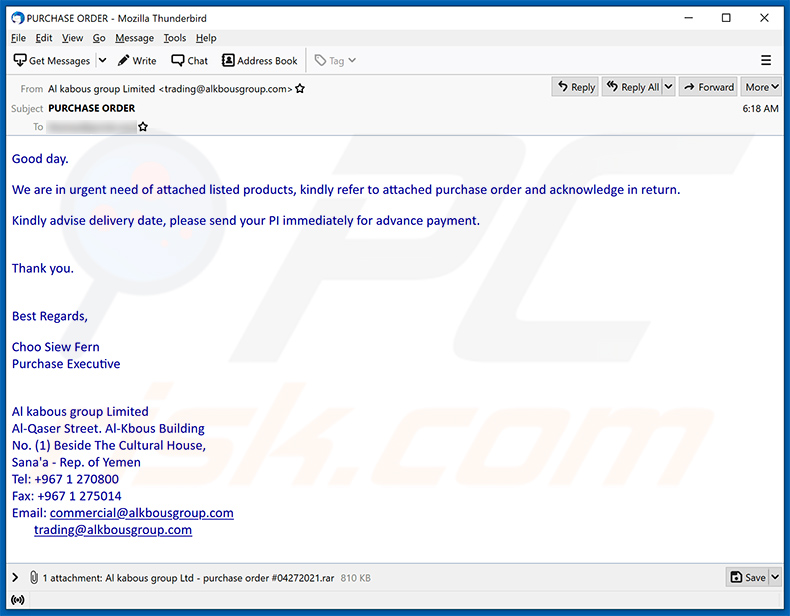

Encore un autre exemple de courrier indésirable sur le thème du bon de commande faisant la promotion d'un exécutable malveillant (NanoCore RAT) :

Texte présenté dedans :

Subject: PURCHASE ORDER

Good day.

We are in urgent need of attached listed products, kindly refer to attached purchase order and acknowledge in return.

Kindly advise delivery date, please send your PI immediately for advance payment.

Thank you.

Best Regards,Choo Siew Fern

Purchase ExecutiveAl kabous group Limited

Al-Qaser Street. Al-Kbous Building

No. (1) Beside The Cultural House,

Sana'a - Rep. of Yemen

Tel: +967 1 270800

Fax: +967 1 275014Email:commercial@alkbousgroup.com

trading@alkbousgroup.com

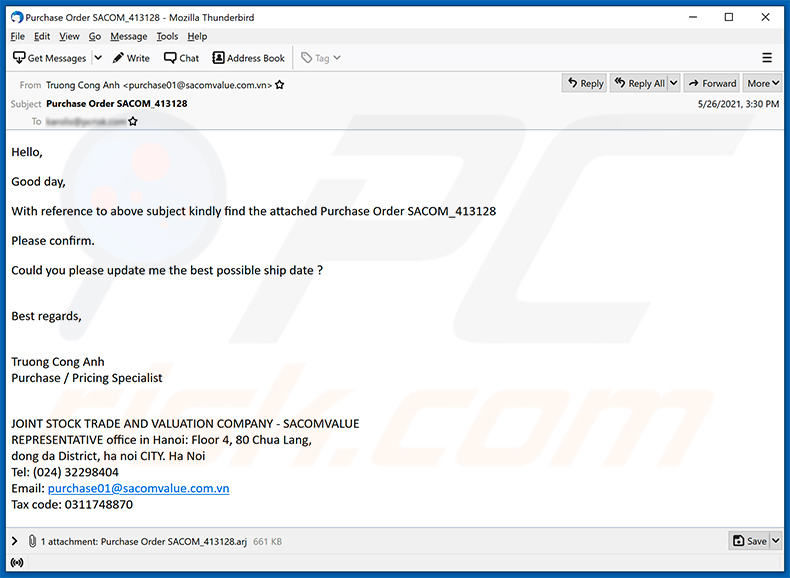

Encore un autre exemple de spam sur le thème des bons de commande utilisé pour propager des maliciels (njRAT) :

Texte présenté dedans :

Subject: Purchase Order SACOM_413128

Hello,

Good day,

With reference to above subject kindly find the attached Purchase Order SACOM_413128

Please confirm.

Could you please update me the best possible ship date ?

Best regards,

Truong Cong Anh

Purchase / Pricing Specialist

JOINT STOCK TRADE AND VALUATION COMPANY - SACOMVALUE

REPRESENTATIVE office in Hanoi: Floor 4, 80 Chua Lang,

dong da District, ha noi CITY. Ha Noi

Tel: (024) 32298404

Email: purchase01@sacomvalue.com.vn

Tax code: 0311748870

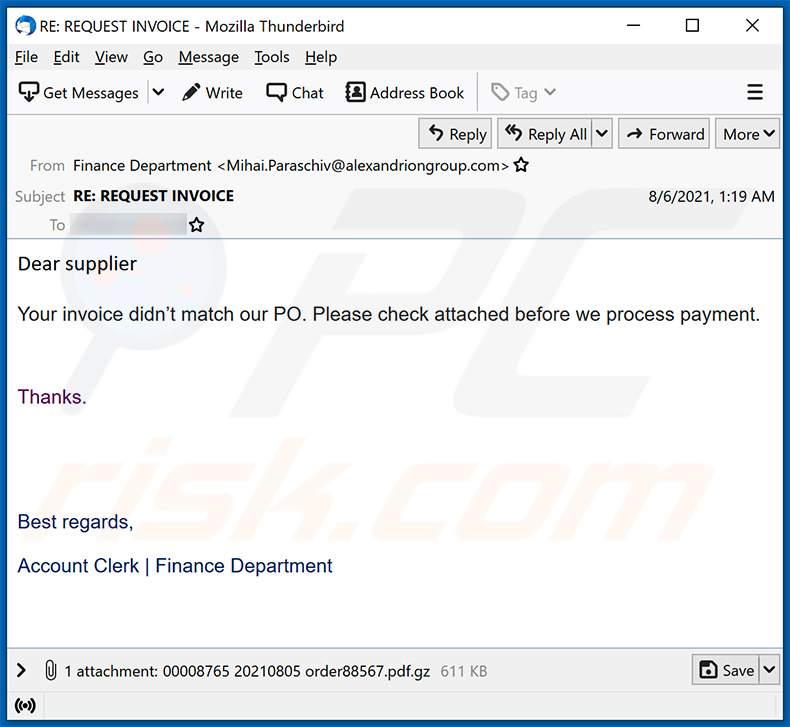

Encore un autre exemple de courrier indésirable sur le thème du bon de commande utilisé pour promouvoir des maliciels (dans ce cas, FormBook) :

Texte présenté dedans :

Subject: RE: REQUEST INVOICE

Dear supplier

Your invoice didn’t match our PO. Please check attached before we process payment.

Thanks.

Best regards,

Account Clerk | Finance Department

Suppression automatique et instantanée des maliciels :

La suppression manuelle des menaces peut être un processus long et compliqué qui nécessite des compétences informatiques avancées. Combo Cleaner est un outil professionnel de suppression automatique des maliciels qui est recommandé pour se débarrasser de ces derniers. Téléchargez-le en cliquant sur le bouton ci-dessous :

TÉLÉCHARGEZ Combo CleanerEn téléchargeant n'importe quel logiciel listé sur ce site web vous acceptez notre Politique de Confidentialité et nos Conditions d’Utilisation. Pour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk.

Menu rapide :

- Qu'est-ce que Spam Purchase Order ?

- Types de courriels malveillants.

- Comment repérer un courriel malveillant ?

- Que faire si vous tombez dans le piège d'une arnaque par courriel ?

Types de courriels malveillants :

![]() Les courriels d'hameçonnage

Les courriels d'hameçonnage

Le plus souvent, les cybercriminels utilisent des courriels trompeurs pour inciter les internautes à divulguer leurs informations confidentielles sensibles, par exemple, les informations de connexion à divers services en ligne, comptes de messagerie ou informations bancaires en ligne.

De telles attaques sont appelées hameçonnage. Dans une attaque par hameçonnage, les cybercriminels envoient généralement un courriel d'un service populaire avec un logo (par exemple, Microsoft, DHL, Amazon, Netflix), créent une urgence (mauvaise adresse de livraison, mot de passe expiré, etc.) et placent un lien qu'ils espèrent que leurs victimes potentielles cliqueront.

Après avoir cliqué sur le lien présenté dans ce message électronique, les victimes sont redirigées vers un faux site Web qui semble identique ou extrêmement similaire à l'original. Les victimes sont ensuite invitées à saisir leur mot de passe, les détails de leur carte de crédit ou d'autres informations qui seront volées par les cybercriminels.

![]() Les courriels contenant des pièces jointes malveillantes

Les courriels contenant des pièces jointes malveillantes

Un autre vecteur d'attaque populaire est le courrier indésirable contenant des pièces jointes malveillantes qui infectent les ordinateurs des utilisateurs avec des maliciels. Les pièces jointes malveillantes contiennent généralement des chevaux de Troie capables de voler des mots de passe, des informations bancaires et d'autres informations sensibles.

Dans de telles attaques, l'objectif principal des cybercriminels est d'amener leurs victimes potentielles à ouvrir une pièce jointe infectée. Pour atteindre cet objectif, les messages électroniques parlent généralement de factures, de télécopies ou de messages vocaux récemment reçus.

Si une victime potentielle tombe dans le piège et ouvre la pièce jointe, ses ordinateurs sont infectés et les cybercriminels peuvent collecter de nombreuses informations sensibles.

Bien qu'il s'agisse d'une méthode plus compliquée pour voler des informations personnelles (les filtres anti-spam et les programmes antivirus détectent généralement de telles tentatives), en cas de succès, les cybercriminels peuvent obtenir un éventail de données beaucoup plus large et peuvent collecter des informations pendant une longue période.

![]() Les courriels de sextorsion

Les courriels de sextorsion

Il s'agit d'un type d'hameçonnage. Dans ce cas, les utilisateurs reçoivent un courriel affirmant qu'un cybercriminel pourrait accéder à la webcam de la victime potentielle et disposer d'un enregistrement vidéo de sa masturbation.

Pour se débarrasser de la vidéo, les victimes sont invitées à payer une rançon (généralement en utilisant Bitcoin ou une autre crypto-monnaie). Néanmoins, toutes ces affirmations sont fausses - les utilisateurs qui reçoivent de tels courriels doivent les ignorer et les supprimer.

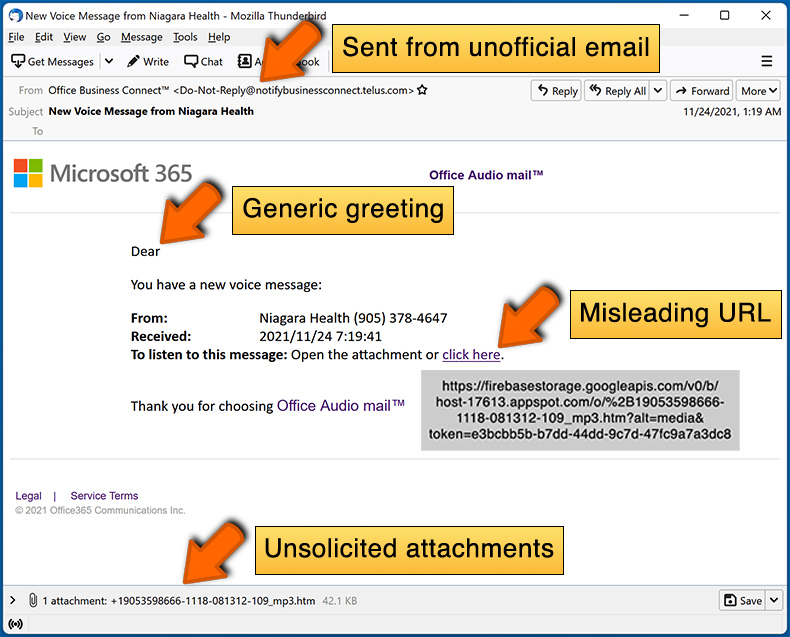

Comment repérer un courriel malveillant ?

Alors que les cybercriminels essaient de faire en sorte que leurs courriels leurres aient l'air dignes de confiance, voici quelques éléments que vous devez rechercher lorsque vous essayez de repérer un courriel d'hameçonnage :

- Vérifiez l'adresse courriel de l'expéditeur ("de") : passez votre souris sur l'adresse "de" et vérifiez si elle est légitime. Par exemple, si vous avez reçu un courriel de Microsoft, assurez-vous de vérifier si l'adresse courriel est @microsoft.com et non quelque chose de suspect comme @m1crosoft.com, @microsfot.com, @account-security-noreply.com, etc.

- Vérifiez les salutations génériques : si le message d'accueil dans le courriel est "Cher utilisateur", "Cher @yourcourriel.com", "Cher client", cela devrait susciter la méfiance. Le plus souvent, les entreprises vous appellent par votre nom. L'absence de ces informations pourrait signaler une tentative d'hameçonnage.

- Vérifiez les liens dans le courriel : passez votre souris sur le lien présenté dans le courriel, si le lien qui apparaît vous semble suspect, ne cliquez pas dessus. Par exemple, si vous avez reçu un courriel de Microsoft et que le lien dans le courriel indique qu'il redirige vers firebasestorage.googleapis.com/v0... vous ne devriez pas lui faire confiance. Il est préférable de ne cliquer sur aucun lien dans les courriels, mais de visiter le site Web de l'entreprise qui vous a envoyé le courriel en premier lieu.

- Ne vous fiez pas aveuglément aux pièces jointes dans les courriels : le plus souvent, les entreprises légitimes vous demanderont de vous connecter à leur site Web et d'afficher tous les documents qui s'y trouvent ; si vous avez reçu un courriel avec une pièce jointe, c'est une bonne idée de l'analyser avec une application antivirus. Les pièces jointes infectées sont un vecteur d'attaque couramment utilisé par les cybercriminels.

Pour minimiser le risque d'ouvrir des courriels d'hameçonnage et malveillants, nous vous recommandons d'utiliser Combo Cleaner Antivirus pour Windows.

Exemple de courrier indésirable :

Que faire si vous tombez dans le piège d'une arnaque par courriel ?

- Si vous avez cliqué sur un lien dans un courriel d'hameçonnage et entré votre mot de passe, assurez-vous de changer votre mot de passe dès que possible. Habituellement, les cybercriminels collectent les informations d'identification volées, puis les vendent à d'autres groupes qui les utilisent à des fins malveillantes. Si vous modifiez votre mot de passe à temps, il est possible que les criminels n'aient pas le temps de faire des dégâts.

- Si vous avez entré vos informations de carte de crédit, contactez votre banque dès que possible et expliquez la situation. Il y a de fortes chances que vous deviez annuler votre carte de crédit compromise et en obtenir une nouvelle.

- Si vous voyez des signes d'usurpation d'identité, vous devez immédiatement contacter la Federal Trade Commission. Cette institution recueillera des informations sur votre situation et créera un plan de redressement personnel.

- Si vous avez ouvert une pièce jointe malveillante - votre ordinateur est probablement infecté, vous devez l'analyser avec une application antivirus réputée. À cette fin, nous vous recommandons d'utiliser Combo Cleaner Antivirus pour Windows.

- Aidez les autres utilisateurs d'Internet - rapportez les courriels d'hameçonnage à Anti-Phishing Working Group, FBI’s Internet Crime Complaint Center, National Fraud Information Center et U.S. Department of Justice.

Foire Aux Questions (FAQ)

Pourquoi ai-je reçu ce courriel ?

Les spams ne sont pas personnels. Les cybercriminels en envoient des milliers, espérant qu'au moins certains des destinataires tomberont dans le piège de leur arnaque. Par conséquent, de nombreux utilisateurs reçoivent des lettres identiques.

J'ai lu ce spam mais je n'ai pas ouvert la pièce jointe, mon ordinateur est-il infecté ?

Non, la simple lecture d'un spam ne déclenchera aucun processus de téléchargement/d'installation de maliciels. Les chaînes d'infection sont déclenchées lorsque les pièces jointes ou les liens de ces lettres sont ouverts/cliqués.

J'ai téléchargé et ouvert un fichier joint à ce spam, mon ordinateur est-il infecté ?

Si une infection s'est produite - cela dépend du format du fichier. S'il s'agissait d'un exécutable (.exe, .run, etc.) - probablement oui - votre système est infecté. Cependant, s'il s'agissait d'un document (.doc, .xls, .pdf, etc.), vous avez peut-être évité l'infiltration de maliciels. Dans certains cas, les formats de document nécessitent une interaction supplémentaire de l'utilisateur (par exemple, l'activation de macro-commandes) - pour commencer à télécharger/installer des maliciels.

Combo Cleaner supprimera-t-il les infections de maliciels présentes dans les pièces jointes des courriels ?

Oui, Combo Cleaner peut détecter et éliminer la plupart des infections de maliciels connues. Il peut également analyser les fichiers téléchargés à la recherche de contenu malveillant. Il convient de souligner que les maliciels sophistiqués se cachent généralement au plus profond des systèmes. Par conséquent, l'exécution d'une analyse complète du système est cruciale.

Partager:

Tomas Meskauskas

Chercheur expert en sécurité, analyste professionnel en logiciels malveillants

Je suis passionné par la sécurité informatique et la technologie. J'ai une expérience de plus de 10 ans dans diverses entreprises liées à la résolution de problèmes techniques informatiques et à la sécurité Internet. Je travaille comme auteur et éditeur pour PCrisk depuis 2010. Suivez-moi sur Twitter et LinkedIn pour rester informé des dernières menaces de sécurité en ligne.

Le portail de sécurité PCrisk est proposé par la société RCS LT.

Des chercheurs en sécurité ont uni leurs forces pour sensibiliser les utilisateurs d'ordinateurs aux dernières menaces en matière de sécurité en ligne. Plus d'informations sur la société RCS LT.

Nos guides de suppression des logiciels malveillants sont gratuits. Cependant, si vous souhaitez nous soutenir, vous pouvez nous envoyer un don.

Faire un donLe portail de sécurité PCrisk est proposé par la société RCS LT.

Des chercheurs en sécurité ont uni leurs forces pour sensibiliser les utilisateurs d'ordinateurs aux dernières menaces en matière de sécurité en ligne. Plus d'informations sur la société RCS LT.

Nos guides de suppression des logiciels malveillants sont gratuits. Cependant, si vous souhaitez nous soutenir, vous pouvez nous envoyer un don.

Faire un don

▼ Montrer la discussion