Comment reconnaitre des arnaques comme Start The Conversation With Bad News

L'hameçonnage/arnaqueÉgalement connu sous le nom de: Arnaque de sextorsion Start The Conversation With Bad News

Obtenez une analyse gratuite et vérifiez si votre ordinateur est infecté.

SUPPRIMEZ-LES MAINTENANTPour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk.

Qu'est-ce que l'escroquerie par courriel Start The Conversation With Bad News ?

Le but de cette escroquerie par courriel est de tromper les destinataires en leur faisant croire que leurs ordinateurs ont été piratés et utilisés pour enregistrer une vidéo intime (une vidéo des destinataires visitant des sites Web pour adultes). En règle générale, les escrocs à l'origine des escroqueries par sextorsion exigent un paiement pour ne pas partager la vidéo "enregistrée" (ou tout autre matériel intime).

L'escroquerie de sextorsion Start The Conversation With Bad News en détail

Les escrocs affirment qu'ils ont chargé un virus cheval de Troie sur les ordinateurs des destinataires. Ils affirment également avoir piraté leurs comptes de messagerie. Leur objectif est de faire croire aux destinataires qu'ils ont enregistré des vidéos intimes et de les partager avec tous les parents, amis et collègues des listes de contacts des destinataires.

Les escrocs demandent à être payés 1370 $ sur le portefeuille de crypto-monnaie fourni dans les 48 heures suivant la réception de ce courriel. Ils ne doivent pas être payés : ils n'ont pas accès à un ordinateur, une webcam, un historique de navigation ou tout autre élément auquel ils prétendent avoir accès.

| Nom | Courriel d'Arnaque Start The Conversation With Bad News |

| Type de menace | Hameçonnage, arnaque, ingénierie sociale, fraude |

| Fausse réclamation | Un ordinateur a été infecté par un cheval de Troie qui a permis aux escrocs d'enregistrer une vidéo intime |

| Montant de la rançon | 1370 $ en bitcoins |

| Adresse du crypto-portefeuille du cybercriminel | 1NYCDNEBXHT4TPSPU4EHPJC9GHXLZIPLL, 1N5J73F3GYPGZ8ZKBNUHORYRYJQCQSA7ST, 1JFNSTBVRQYNVZXYFTQBTEUGOJMPY2VD6F, 19ya5OEV6zqsha9tsyurpef1Lpyjqm84yv, 17bslhc597gyBeuz4dyfpdcey3moi3nwo |

| Modes de diffusion | Courriel |

| Dommages | Perte monétaire |

|

Suppression des maliciels (Windows) |

Pour éliminer d'éventuelles infections par des maliciels, analysez votre ordinateur avec un logiciel antivirus légitime. Nos chercheurs en sécurité recommandent d'utiliser Combo Cleaner. Téléchargez Combo CleanerUn scanner gratuit vérifie si votre ordinateur est infecté. Pour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk. |

Plus d'exemples d'escroqueries similaires par courriel

"I Would Like To Avoid Any Accusations Against You Email Scam", "Im In Possession Of All Of Your Private Data Email Scam", "Unfortunately, There Are Some Bad News For You Email Scam". Parfois, ces courriels contiennent d'anciens mots de passe que les destinataires ont utilisés il y a quelque temps. Les escrocs obtiennent des mots de passe à partir de bases de données divulguées.

Comment les campagnes de spam infectent-elles les ordinateurs ?

Les courriels peuvent être utilisés pour diffuser des maliciels en envoyant des pièces jointes malveillantes ou des liens vers des sites Web. Le but de ces courriels est d'inciter les destinataires à exécuter (ouvrir) un fichier malveillant. La plupart des pirates utilisent des documents MS Office malveillants, des fichiers JavaScript, des documents PDF, des fichiers d'archive ou des fichiers exécutables pour diffuser des maliciels par courriel.

Comment éviter l'installation de maliciels ?

N'ouvrez pas les liens ou les pièces jointes dans les courriels envoyés à partir d'adresses suspectes (ou inconnues). Surtout lorsque les courriels reçus ne sont pas pertinents. Utilisez toujours les sites Web officiels et les liens directs comme sources de téléchargement de logiciels (ou de fichiers). N'utilisez jamais d'outils tiers pour mettre à jour ou activer un logiciel installé. Cela doit être fait à l'aide d'outils fournis par les développeurs de logiciels officiels.

Si vous avez déjà ouvert des pièces jointes malveillantes, nous vous recommandons d'exécuter une analyse avec Combo Cleaner Antivirus pour Windows pour éliminer automatiquement les maliciels infiltrés.

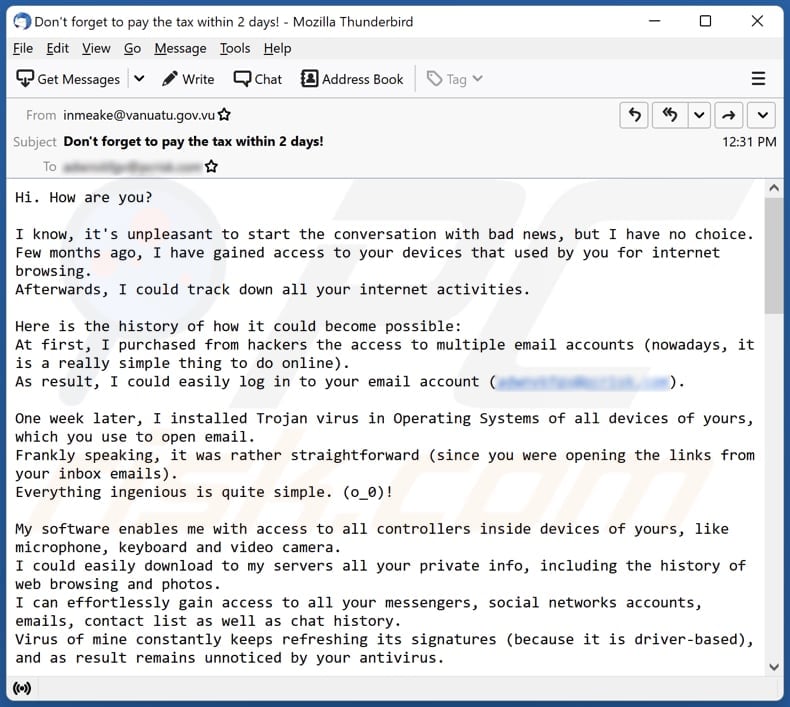

Apparence du courriel de sextorsion Start The Conversation With Bad News :

Texte présenté dans la lettre électronique :

Subject: Don't forget to pay the tax within 2 days!

Hi. How are you?

I know, it's unpleasant to start the conversation with bad news, but I have no choice.

Few months ago, I have gained access to your devices that used by you for internet browsing.

Afterwards, I could track down all your internet activities.Here is the history of how it could become possible:

At first, I purchased from hackers the access to multiple email accounts (nowadays, it is a really simple thing to do online).

As result, I could easily log in to your email account (-).One week later, I installed Trojan virus in Operating Systems of all devices of yours, which you use to open email.

Frankly speaking, it was rather straightforward (since you were opening the links from your inbox emails).

Everything ingenious is quite simple. (o_0)!My software enables me with access to all controllers inside devices of yours, like microphone, keyboard and video camera.

I could easily download to my servers all your private info, including the history of web browsing and photos.

I can effortlessly gain access to all your messengers, social networks accounts, emails, contact list as well as chat history.

Virus of mine constantly keeps refreshing its signatures (because it is driver-based), and as result remains unnoticed by your antivirus.Hence, you can already guess why I stayed undetected all this while.

As I was gathering information about you, I couldn't help but notice that you are also a true fan of adult-content websites.

You actually love visiting porn sites and browsing through kinky videos, while pleasuring yourself.

I could make a few dirty records with you in the main focus and montaged several videos showing the way you reach orgasm while masturbating with joy.If you are still uncertain regarding the seriousness of my intentions,

it only requires several mouse clicks for me to forward your videos to all your relatives, as well as friends and colleagues.

I can also make those vids become accessible by public.

I honestly think that you do not really want that to happen, considering the peculiarity of videos you like to watch,

(you obviously know what I mean) all that kinky content can become a reason of serious troubles for you.However, we can still resolve this situation in the following manner:

Everything you are required to do is a single transfer of $1370 USD to my account (or amount equivalent to bitcoin depending on exchange rate at the moment of transfer),

and once the transaction is complete, I will straight away remove all the dirty content exposing you.

After that, you can even forget that you have come across me. Moreover, I swear that all the harmful software will be removed from all devices of yours as well.

Make no doubt that I will fulfill my part.This is really a great deal that comes at a reasonable price, given that I have used quite a lot of energy to check your profile as well as traffic over an extended period of time.

If you have no idea about bitcoin purchase process - it can be straightforwardly done by getting all the necessary information online.Here is my bitcoin wallet provided below: 1NYCdN9eBXhT4tPSpu4EhpjC9gHXLzipLL, 1N5J73F3gYPgZ8zkbnUhoryrYjQcqsA7St, 1JfnsTBvRQYNvzxYFTQBtEUgojmPy2vd6F, 19Ya5oeV6zqsHa9TSyurpeF1LpYJqm84Yv, 17BSLhc597GybEuZ4DyFpdtceY3Moi3nWo

You should complete the abovementioned transfer within 48 hours (2 days) after opening this email.

The following list contains actions you should avoid attempting:

#Do not try replying my email (email in your inbox was generated by me alongside with return email address).

#Do not try calling police as well as other security forces. In addition, abstain from sharing this story with your friends.

After I find out (be sure, I can easily do that, given that I keep complete control of all your devices) - your kinky video will end up being available to public right away.

#Do not try searching for me - there is absolutely no reason to do that. Moreover, all transactions in cryptocurrency are always anonymous.

#Do not try reinstalling the OS on your devices or throwing them away. It is pointless as well, since all your videos have already been uploaded to remote servers.The following list contains things you should not be worried about:

#That your money won't reach my account.

- Rest assured, the transactions can be tracked, hence once the transaction is complete,

I will know about it, because I continuously observe all your activities (my trojan virus allows me to control remotely your devices, same as TeamViewer).

#That I still will share your kinky videos to public after you complete money transfer.

- Trust me, it's pointless for me to continue troubling your life. If I really wanted, I would make it happen already!Let's make this deal in a fair manner!

Owh, one more thing...in future it is best that you don't involve yourself in similar situations any longer!

One last advice from me - recurrently change all your passwords from all accounts.

Suppression automatique et instantanée des maliciels :

La suppression manuelle des menaces peut être un processus long et compliqué qui nécessite des compétences informatiques avancées. Combo Cleaner est un outil professionnel de suppression automatique des maliciels qui est recommandé pour se débarrasser de ces derniers. Téléchargez-le en cliquant sur le bouton ci-dessous :

TÉLÉCHARGEZ Combo CleanerEn téléchargeant n'importe quel logiciel listé sur ce site web vous acceptez notre Politique de Confidentialité et nos Conditions d’Utilisation. Pour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk.

Menu rapide :

- Qu'est-ce que Arnaque de sextorsion Start The Conversation With Bad News ?

- Types de courriels malveillants.

- Comment repérer un courriel malveillant ?

- Que faire si vous tombez dans le piège d'une arnaque par courriel ?

Types de courriels malveillants :

![]() Les courriels d'hameçonnage

Les courriels d'hameçonnage

Le plus souvent, les cybercriminels utilisent des courriels trompeurs pour inciter les internautes à divulguer leurs informations confidentielles sensibles, par exemple, les informations de connexion à divers services en ligne, comptes de messagerie ou informations bancaires en ligne.

De telles attaques sont appelées hameçonnage. Dans une attaque par hameçonnage, les cybercriminels envoient généralement un courriel d'un service populaire avec un logo (par exemple, Microsoft, DHL, Amazon, Netflix), créent une urgence (mauvaise adresse de livraison, mot de passe expiré, etc.) et placent un lien qu'ils espèrent que leurs victimes potentielles cliqueront.

Après avoir cliqué sur le lien présenté dans ce message électronique, les victimes sont redirigées vers un faux site Web qui semble identique ou extrêmement similaire à l'original. Les victimes sont ensuite invitées à saisir leur mot de passe, les détails de leur carte de crédit ou d'autres informations qui seront volées par les cybercriminels.

![]() Les courriels contenant des pièces jointes malveillantes

Les courriels contenant des pièces jointes malveillantes

Un autre vecteur d'attaque populaire est le courrier indésirable contenant des pièces jointes malveillantes qui infectent les ordinateurs des utilisateurs avec des maliciels. Les pièces jointes malveillantes contiennent généralement des chevaux de Troie capables de voler des mots de passe, des informations bancaires et d'autres informations sensibles.

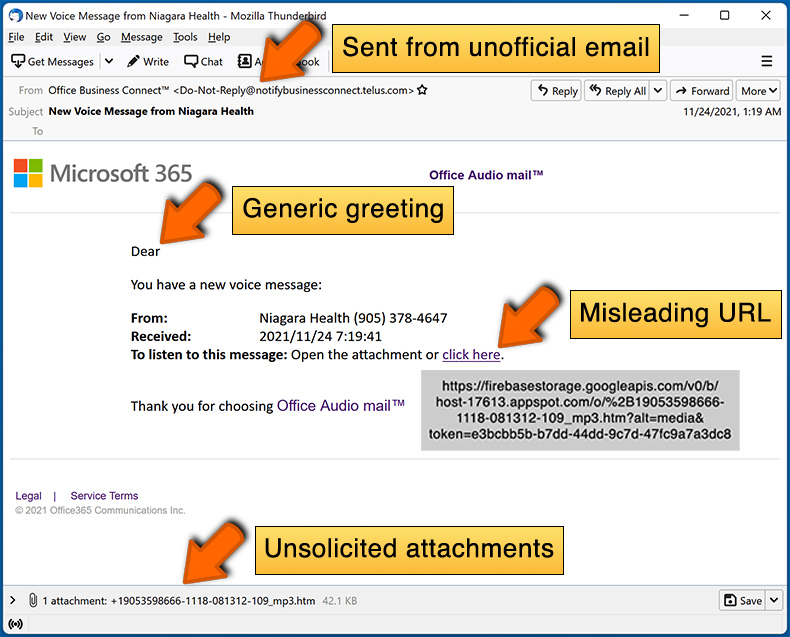

Dans de telles attaques, l'objectif principal des cybercriminels est d'amener leurs victimes potentielles à ouvrir une pièce jointe infectée. Pour atteindre cet objectif, les messages électroniques parlent généralement de factures, de télécopies ou de messages vocaux récemment reçus.

Si une victime potentielle tombe dans le piège et ouvre la pièce jointe, ses ordinateurs sont infectés et les cybercriminels peuvent collecter de nombreuses informations sensibles.

Bien qu'il s'agisse d'une méthode plus compliquée pour voler des informations personnelles (les filtres anti-spam et les programmes antivirus détectent généralement de telles tentatives), en cas de succès, les cybercriminels peuvent obtenir un éventail de données beaucoup plus large et peuvent collecter des informations pendant une longue période.

![]() Les courriels de sextorsion

Les courriels de sextorsion

Il s'agit d'un type d'hameçonnage. Dans ce cas, les utilisateurs reçoivent un courriel affirmant qu'un cybercriminel pourrait accéder à la webcam de la victime potentielle et disposer d'un enregistrement vidéo de sa masturbation.

Pour se débarrasser de la vidéo, les victimes sont invitées à payer une rançon (généralement en utilisant Bitcoin ou une autre crypto-monnaie). Néanmoins, toutes ces affirmations sont fausses - les utilisateurs qui reçoivent de tels courriels doivent les ignorer et les supprimer.

Comment repérer un courriel malveillant ?

Alors que les cybercriminels essaient de faire en sorte que leurs courriels leurres aient l'air dignes de confiance, voici quelques éléments que vous devez rechercher lorsque vous essayez de repérer un courriel d'hameçonnage :

- Vérifiez l'adresse courriel de l'expéditeur ("de") : passez votre souris sur l'adresse "de" et vérifiez si elle est légitime. Par exemple, si vous avez reçu un courriel de Microsoft, assurez-vous de vérifier si l'adresse courriel est @microsoft.com et non quelque chose de suspect comme @m1crosoft.com, @microsfot.com, @account-security-noreply.com, etc.

- Vérifiez les salutations génériques : si le message d'accueil dans le courriel est "Cher utilisateur", "Cher @yourcourriel.com", "Cher client", cela devrait susciter la méfiance. Le plus souvent, les entreprises vous appellent par votre nom. L'absence de ces informations pourrait signaler une tentative d'hameçonnage.

- Vérifiez les liens dans le courriel : passez votre souris sur le lien présenté dans le courriel, si le lien qui apparaît vous semble suspect, ne cliquez pas dessus. Par exemple, si vous avez reçu un courriel de Microsoft et que le lien dans le courriel indique qu'il redirige vers firebasestorage.googleapis.com/v0... vous ne devriez pas lui faire confiance. Il est préférable de ne cliquer sur aucun lien dans les courriels, mais de visiter le site Web de l'entreprise qui vous a envoyé le courriel en premier lieu.

- Ne vous fiez pas aveuglément aux pièces jointes dans les courriels : le plus souvent, les entreprises légitimes vous demanderont de vous connecter à leur site Web et d'afficher tous les documents qui s'y trouvent ; si vous avez reçu un courriel avec une pièce jointe, c'est une bonne idée de l'analyser avec une application antivirus. Les pièces jointes infectées sont un vecteur d'attaque couramment utilisé par les cybercriminels.

Pour minimiser le risque d'ouvrir des courriels d'hameçonnage et malveillants, nous vous recommandons d'utiliser Combo Cleaner Antivirus pour Windows.

Exemple de courrier indésirable :

Que faire si vous tombez dans le piège d'une arnaque par courriel ?

- Si vous avez cliqué sur un lien dans un courriel d'hameçonnage et entré votre mot de passe, assurez-vous de changer votre mot de passe dès que possible. Habituellement, les cybercriminels collectent les informations d'identification volées, puis les vendent à d'autres groupes qui les utilisent à des fins malveillantes. Si vous modifiez votre mot de passe à temps, il est possible que les criminels n'aient pas le temps de faire des dégâts.

- Si vous avez entré vos informations de carte de crédit, contactez votre banque dès que possible et expliquez la situation. Il y a de fortes chances que vous deviez annuler votre carte de crédit compromise et en obtenir une nouvelle.

- Si vous voyez des signes d'usurpation d'identité, vous devez immédiatement contacter la Federal Trade Commission. Cette institution recueillera des informations sur votre situation et créera un plan de redressement personnel.

- Si vous avez ouvert une pièce jointe malveillante - votre ordinateur est probablement infecté, vous devez l'analyser avec une application antivirus réputée. À cette fin, nous vous recommandons d'utiliser Combo Cleaner Antivirus pour Windows.

- Aidez les autres utilisateurs d'Internet - rapportez les courriels d'hameçonnage à Anti-Phishing Working Group, FBI’s Internet Crime Complaint Center, National Fraud Information Center et U.S. Department of Justice.

Foire Aux Questions (FAQ)

Pourquoi ai-je reçu ce courriel ?

Les escrocs à l'origine d'escroqueries par sextorsion (ou d'autres escroqueries par courriel) envoient la même lettre à des milliers de destinataires. Habituellement, ils ne ciblent personne en particulier et utilisent des adresses courriel obtenues à partir de bases de données divulguées.

Mon ordinateur a-t-il été effectivement piraté et l'expéditeur a-t-il des informations ?

Non, votre ordinateur n'a pas été piraté, compromis ou infecté. Lorsque les escrocs prétendent qu'ils ont piraté (ou infecté un ordinateur), ils tentent simplement d'effrayer les victimes pour qu'elles effectuent un paiement ou effectuent d'autres actions.

Comment les cybercriminels ont-ils obtenu mon mot de passe de messagerie ?

Si un courriel contient un mot de passe, les escrocs l'ont probablement obtenu après une violation de données. De plus, les escrocs peuvent avoir obtenu un mot de passe d'un site Web d'hameçonnage où il a été divulgué par d'autres cybercriminels.

J'ai envoyé de la crypto-monnaie à l'adresse indiquée dans ce courriel, puis-je récupérer mon argent ?

C'est très peu probable. Dans la plupart des cas, les transactions cryptographiques sont pratiquement introuvables, ce qui signifie que les personnes victimes d'une arnaque ne peuvent pas récupérer la crypto-monnaie transférée.

Est-il possible d'infecter un ordinateur en ouvrant un courriel ?

Non, l'ouverture d'un courriel en soi est totalement inoffensive. Les destinataires infectent les ordinateurs en cliquant sur des liens ou en ouvrant des fichiers joints.

Combo Cleaner supprimera-t-il les infections de maliciels qui étaient présentes dans les pièces jointes ?

Oui, Combo Cleaner peut détecter et éliminer presque toutes les infections de maliciels connues. Afin de supprimer les maliciels haut de gamme des ordinateurs infectés, il est nécessaire d'exécuter une analyse complète du système.

Partager:

Tomas Meskauskas

Chercheur expert en sécurité, analyste professionnel en logiciels malveillants

Je suis passionné par la sécurité informatique et la technologie. J'ai une expérience de plus de 10 ans dans diverses entreprises liées à la résolution de problèmes techniques informatiques et à la sécurité Internet. Je travaille comme auteur et éditeur pour PCrisk depuis 2010. Suivez-moi sur Twitter et LinkedIn pour rester informé des dernières menaces de sécurité en ligne.

Le portail de sécurité PCrisk est proposé par la société RCS LT.

Des chercheurs en sécurité ont uni leurs forces pour sensibiliser les utilisateurs d'ordinateurs aux dernières menaces en matière de sécurité en ligne. Plus d'informations sur la société RCS LT.

Nos guides de suppression des logiciels malveillants sont gratuits. Cependant, si vous souhaitez nous soutenir, vous pouvez nous envoyer un don.

Faire un donLe portail de sécurité PCrisk est proposé par la société RCS LT.

Des chercheurs en sécurité ont uni leurs forces pour sensibiliser les utilisateurs d'ordinateurs aux dernières menaces en matière de sécurité en ligne. Plus d'informations sur la société RCS LT.

Nos guides de suppression des logiciels malveillants sont gratuits. Cependant, si vous souhaitez nous soutenir, vous pouvez nous envoyer un don.

Faire un don

▼ Montrer la discussion