Eviter d'être arnaqué par des courriels prétendant avoir toutes vos données personnelles

L'hameçonnage/arnaqueÉgalement connu sous le nom de: possible infections de maliciels

Obtenez une analyse gratuite et vérifiez si votre ordinateur est infecté.

SUPPRIMEZ-LES MAINTENANTPour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk.

Qu'est-ce que "Im in possession of all of your private data Email Scam" ?

Le courriel arnaque "Im in possession of all of your private data" fait référence à une campagne de spam. Ces courriels utilisent le modèle d'escroquerie de sextorsion, et il existe trois variantes connues des messages trompeurs qu'ils utilisent. En substance, toutes les variantes prétendent avoir obtenu une vidéo sexuellement explicite du destinataire et menacent de la divulguer à moins qu'une rançon ne soit payée.

Il faut souligner que toutes les affirmations faites par ces courriels sont fausses. Par conséquent, les lettres ne représentent aucune menace pour les destinataires.

Le courriel arnaque "Im in possession of all of your private data" en détail

Les trois versions des courriels frauduleux "Im in possession of all of your private data" (Im in possession of all of your private data) varient peu. La ligne de conduite courante comprend : des excuses pour une mauvaise grammaire, les allégations d'infection du système provenant d'un site sur le thème des adultes, l'utilisation de la webcam piratée pour enregistrer une vidéo compromettante du destinataire et les demandes de rançon.

Selon la variante, les destinataires disposent de 21 à 26 heures pour payer une rançon d'une valeur de 660/680 EUR ou 800 USD en crypto-monnaie Bitcoin. De plus, les lettres indiquent que les données de contact des destinataires ont été exfiltrées. Si les victimes refusent de répondre aux demandes de rançon, les enregistrements inexistants seront envoyés à leurs contacts.

Comme mentionné dans l'introduction, ces courriels sont des escroqueries et aucune vidéo du destinataire n'existe en la possession des escrocs. Par conséquent, les lettres "Im in possession of all of your private data" doivent être simplement ignorées.

| Nom | Courriel escroc Im in possession of all of your private data |

| Type de menace | Hameçonnage, escroquerie, ingénierie sociale, fraude |

| Fausse réclamation | Les courriels frauduleux menacent de divulguer une vidéo compromettante mettant en scène le destinataire - à moins qu'une rançon ne soit payée. |

| Montants des rançons | 660 EUR, 680 EUR ou 800 USD en crypto-monnaie Bitcoin (selon la variante du courriel) |

| Adresses de portefeuille de chiffrement cybercriminel (Bitcoin) | bc1qk06ykg8v97r6pylak0vae9azvnzrkgm9mt97z5; bc1qjw86ve0ll9x4xyzsl74qpfresxuyfnw50x8v57; ou bc1qtlpdvfhsv4lr8a90em222ewvr32670wl9eu3qp (selon la variante d'email) |

| Symptômes | Achats en ligne non autorisés, modifications des mots de passe des comptes en ligne, usurpation d'identité, accès illégal à l'ordinateur. |

| Modes de diffusion | Courriels trompeurs, publicités intempestives en ligne malhonnêtes, techniques d'empoisonnement des moteurs de recherche, domaines mal orthographiés. |

| Dommages | Perte d'informations privées sensibles, perte monétaire, vol d'identité. |

|

Suppression des maliciels (Windows) |

Pour éliminer d'éventuelles infections par des maliciels, analysez votre ordinateur avec un logiciel antivirus légitime. Nos chercheurs en sécurité recommandent d'utiliser Combo Cleaner. Téléchargez Combo CleanerUn scanner gratuit vérifie si votre ordinateur est infecté. Pour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk. |

Les campagnes de spam en général

"This is the last reminder", "I am sorry to inform you but your device was hacked", "Unfortunately, there are some bad news for you" sont quelques exemples de campagnes de spam de sextorsion.

Les courriels frauduleux utilisent divers modèles et fausses déclarations pour gagner et abuser de la confiance des victimes. Ces campagnes sont également utilisées pour l'hameçonnage et même la prolifération de maliciels (par exemple, des chevaux de Troie, des rançongiciels, etc.). Le courrier indésirable est répandu ; par conséquent, il est crucial de faire preuve de prudence avec les courriels et les messages entrants.

Comment les campagnes de spam infectent-elles les ordinateurs ?

Les systèmes sont infectés via des fichiers virulents propagés par des campagnes de spam. Ces fichiers peuvent être joints et/ou liés à l'intérieur des courriels. Les fichiers infectieux peuvent être des archives, des exécutables, des documents PDF et Microsoft Office, JavaScript, etc. Une fois ouverts, le téléchargement/l'installation des maliciels est lancé.

Par exemple, les documents Microsoft Office provoquent des infections en exécutant des macro-commandes malveillantes. Ce processus commence lorsqu'un document est ouvert dans les versions de Microsoft Office publiées avant 2010.

Les versions plus récentes ont un mode "Vue protégée" qui empêche l'exécution automatique des macros. Au lieu de cela, les utilisateurs peuvent activer manuellement les commandes macro (c'est-à-dire l'édition/le contenu). Il est à noter que les documents virulents contiennent souvent des messages trompeurs destinés à inciter les utilisateurs à le faire.

Comment éviter l'installation de maliciels ?

Pour éviter d'infecter le système via des spams, il est déconseillé d'ouvrir des courriels douteux/non pertinents - en particulier leurs pièces jointes et leurs liens, qui sont des sources potentielles d'infection. Il est également recommandé d'utiliser les versions de Microsoft Office publiées après 2010.

Mis à part les courriers indésirables, les maliciels se propagent via des canaux de téléchargement non fiables (par exemple, des sites non officiels et gratuits, des réseaux de partage Peer-to-Peer, etc.), des outils d'activation illégaux ("cracks") et de fausses mises à jour. Par conséquent, il est important de télécharger uniquement à partir de sources officielles/vérifiées et d'activer/mettre à jour des programmes avec des outils fournis par de véritables développeurs.

Il est primordial d'avoir un antivirus fiable d'installé et maintenu à jour. Ce logiciel doit être utilisé pour exécuter des analyses régulières du système et pour supprimer les menaces. Si vous avez déjà ouvert des pièces jointes malveillantes, nous vous recommandons d'exécuter une analyse avec Combo Cleaner Antivirus pour Windows pour éliminer automatiquement les maliciels infiltrés.

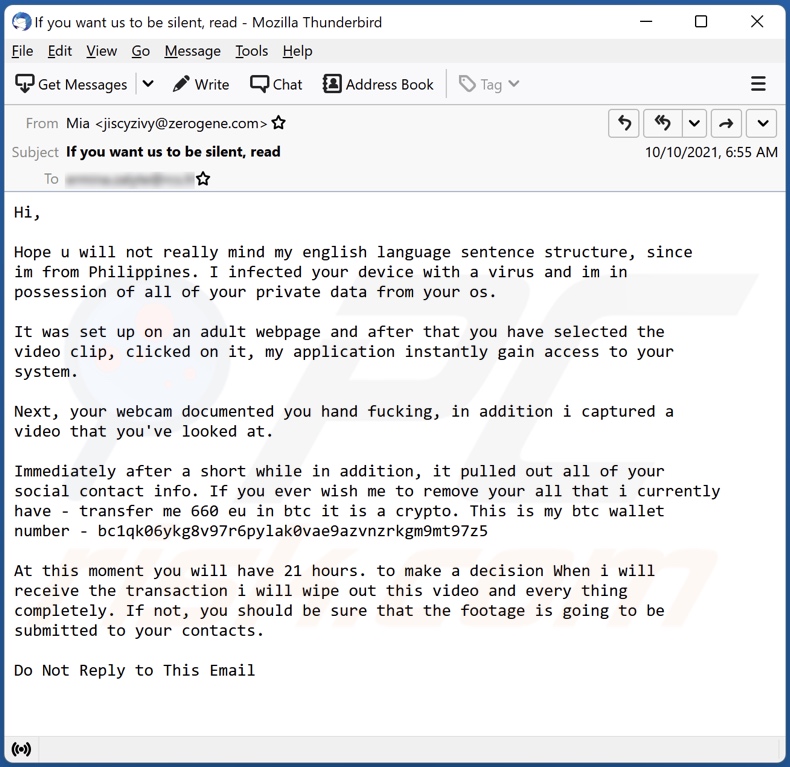

Texte présenté dans l'une des variantes du courriel frauduleux "Im in possession of all of your private data" :

Subject: If you want us to be silent, read

Hi,

Hope u will not really mind my english language sentence structure, since

im from Philippines. I infected your device with a virus and im in

possession of all of your private data from your os.

It was set up on an adult webpage and after that you have selected the

video clip, clicked on it, my application instantly gain access to your

system.

Next, your webcam documented you hand fucking, in addition i captured a

video that you've looked at.

Immediately after a short while in addition, it pulled out all of your

social contact info. If you ever wish me to remove your all that i currently

have - transfer me 660 eu in btc it is a crypto. This is my btc wallet

number - bc1qk06ykg8v97r6pylak0vae9azvnzrkgm9mt97z5

At this moment you will have 21 hours. to make a decision When i will

receive the transaction i will wipe out this video and every thing

completely. If not, you should be sure that the footage is going to be

submitted to your contacts.

Do Not Reply to This Email

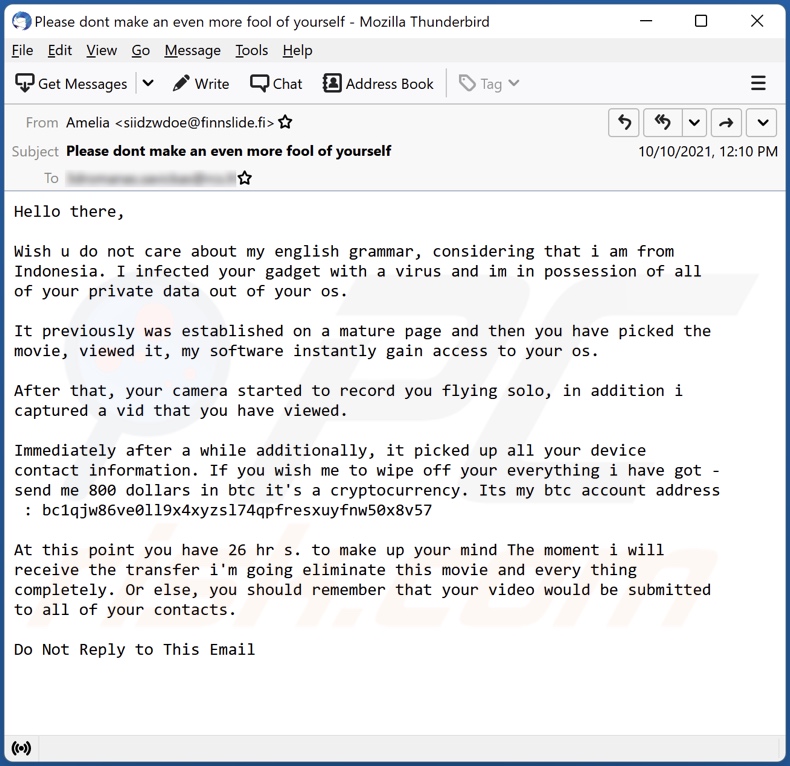

Capture d'écran d'une autre version du courriel frauduleux "Im in possession of all of your private data" :

Texte présenté dans cette variante :

Subject: Please dont make an even more fool of yourself

Hello there,

Wish u do not care about my english grammar, considering that i am from

Indonesia. I infected your gadget with a virus and im in possession of all

of your private data out of your os.

It previously was established on a mature page and then you have picked the

movie, viewed it, my software instantly gain access to your os.

After that, your camera started to record you flying solo, in addition i

captured a vid that you have viewed.

Immediately after a while additionally, it picked up all your device

contact information. If you wish me to wipe off your everything i have got -

send me 800 dollars in btc it's a cryptocurrency. Its my btc account address

: bc1qjw86ve0ll9x4xyzsl74qpfresxuyfnw50x8v57

At this point you have 26 hr s. to make up your mind The moment i will

receive the transfer i'm going eliminate this movie and every thing

completely. Or else, you should remember that your video would be submitted

to all of your contacts.

Do Not Reply to This Email

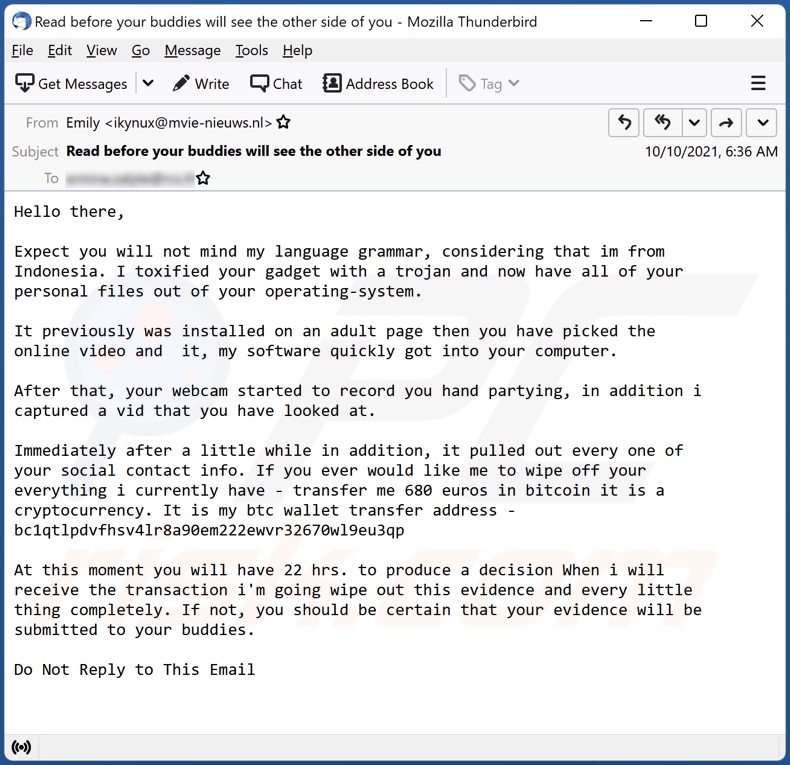

Capture d'écran d'une autre version du courriel frauduleux "Im in possession of all of your private data" :

Texte présenté dans cette variante :

Subject: Read before your buddies will see the other side of you

Hello there,

Expect you will not mind my language grammar, considering that im from

Indonesia. I toxified your gadget with a trojan and now have all of your

personal files out of your operating-system.

It previously was installed on an adult page then you have picked the

online video and it, my software quickly got into your computer.

After that, your webcam started to record you hand partying, in addition i

captured a vid that you have looked at.

Immediately after a little while in addition, it pulled out every one of

your social contact info. If you ever would like me to wipe off your

everything i currently have - transfer me 680 euros in bitcoin it is a

cryptocurrency. It is my btc wallet transfer address -

bc1qtlpdvfhsv4lr8a90em222ewvr32670wl9eu3qp

At this moment you will have 22 hrs. to produce a decision When i will

receive the transaction i'm going wipe out this evidence and every little

thing completely. If not, you should be certain that your evidence will be

submitted to your buddies.

Do Not Reply to This Email

Suppression automatique et instantanée des maliciels :

La suppression manuelle des menaces peut être un processus long et compliqué qui nécessite des compétences informatiques avancées. Combo Cleaner est un outil professionnel de suppression automatique des maliciels qui est recommandé pour se débarrasser de ces derniers. Téléchargez-le en cliquant sur le bouton ci-dessous :

TÉLÉCHARGEZ Combo CleanerEn téléchargeant n'importe quel logiciel listé sur ce site web vous acceptez notre Politique de Confidentialité et nos Conditions d’Utilisation. Pour utiliser le produit complet, vous devez acheter une licence pour Combo Cleaner. 7 jours d’essai limité gratuit disponible. Combo Cleaner est détenu et exploité par RCS LT, la société mère de PCRisk.

Menu rapide :

- Qu'est-ce que "Im in possession of all of your private data Email Scam" ?

- ÉTAPE 1. Suppression manuelle d'éventuelles infections par des maliciels.

- ÉTAPE 2. Vérifiez si votre ordinateur est propre.

Comment supprimer manuellement les maliciels ?

La suppression manuelle des maliciels est une tâche compliquée - il est généralement préférable de permettre aux programmes antivirus ou anti-maliciel de le faire automatiquement. Pour supprimer ce maliciel, nous vous recommandons d'utiliser Combo Cleaner Antivirus pour Windows.

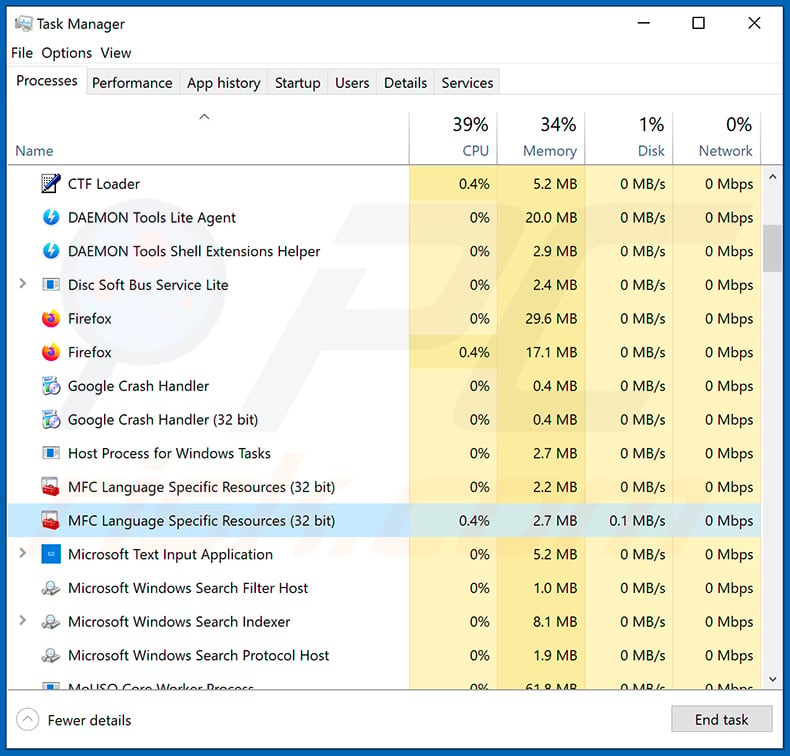

Si vous souhaitez supprimer les maliciels manuellement, la première étape consiste à identifier le nom du logiciel malveillant que vous essayez de supprimer. Voici un exemple de programme suspect exécuté sur l'ordinateur d'un utilisateur :

Si vous avez vérifié la liste des programmes exécutés sur votre ordinateur, par exemple à l'aide du gestionnaire de tâches, et identifié un programme qui semble suspect, vous devez continuer avec ces étapes :

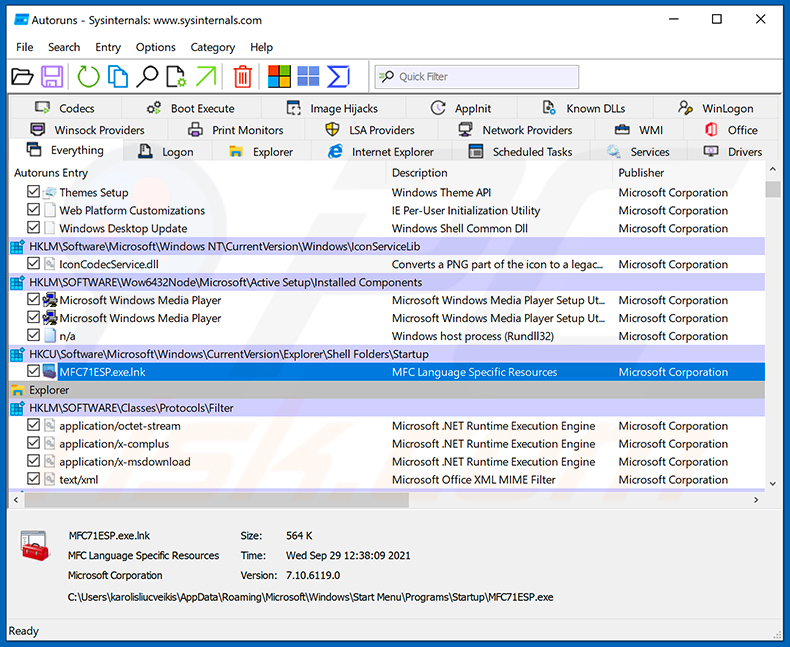

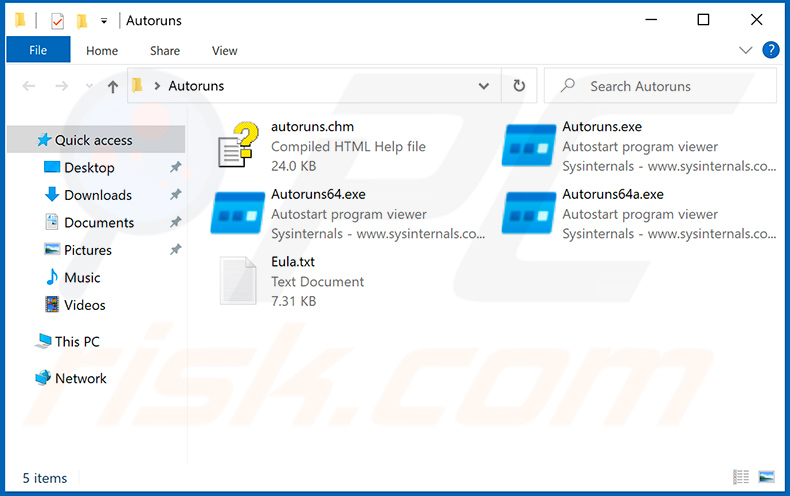

Téléchargez un programme appelé Autoruns. Ce programme affiche les emplacements des applications à démarrage automatique, du registre et du système de fichiers :

Téléchargez un programme appelé Autoruns. Ce programme affiche les emplacements des applications à démarrage automatique, du registre et du système de fichiers :

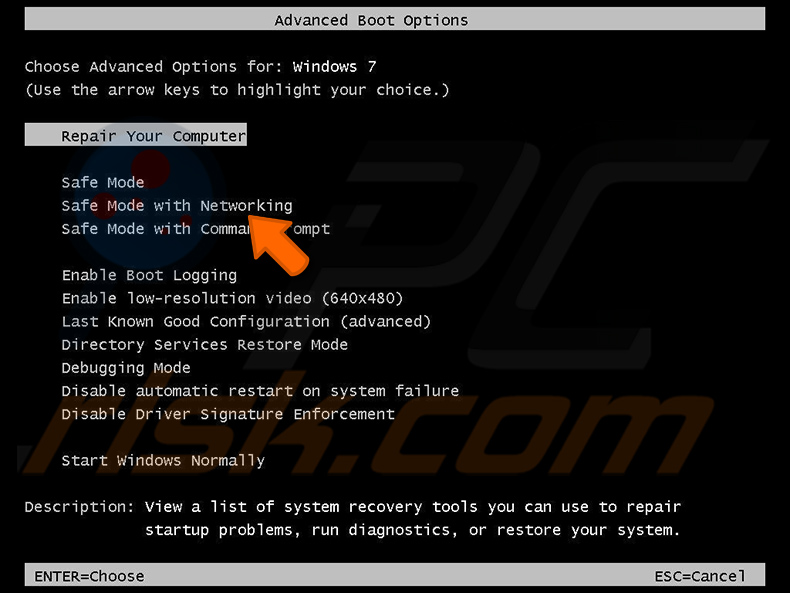

Redémarrez votre ordinateur en mode sans échec :

Redémarrez votre ordinateur en mode sans échec :

Utilisateurs de Windows XP et Windows 7 : démarrez votre ordinateur en mode sans échec. Cliquez sur Démarrer, cliquez sur Arrêter, cliquez sur Redémarrer, cliquez sur OK. Pendant le processus de démarrage de votre ordinateur, appuyez plusieurs fois sur la touche F8 de votre clavier jusqu'à ce que le menu Options avancées de Windows s'affiche, puis sélectionnez Mode sans échec avec mise en réseau dans la liste.

Vidéo montrant comment démarrer Windows 7 en "Mode sans échec avec mise en réseau" :

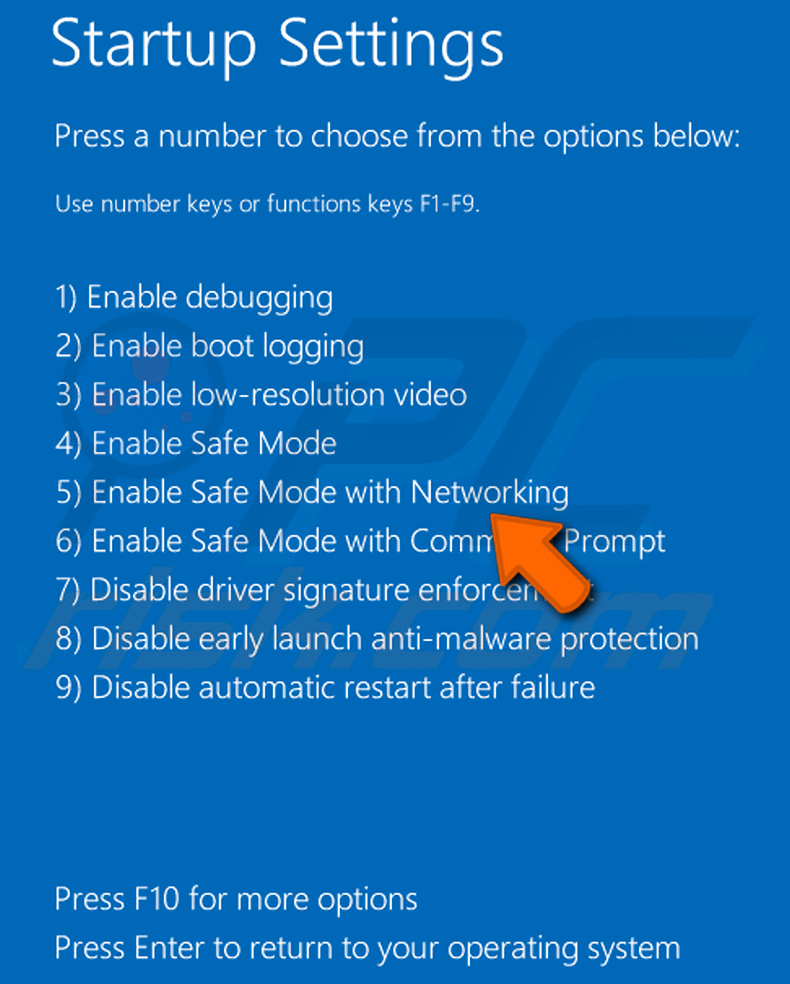

Utilisateurs de Windows 8 : Démarrer Windows 8 en mode sans échec avec mise en réseau - Accédez à l'écran de démarrage de Windows 8, tapez Avancé, dans les résultats de la recherche, sélectionnez Paramètres. Cliquez sur Options de démarrage avancées, dans la fenêtre "Paramètres généraux du PC" ouverte, sélectionnez Démarrage avancé.

Cliquez sur le bouton "Redémarrer maintenant". Votre ordinateur va maintenant redémarrer dans le "menu des options de démarrage avancées". Cliquez sur le bouton "Dépanner", puis cliquez sur le bouton "Options avancées". Dans l'écran des options avancées, cliquez sur "Paramètres de démarrage".

Cliquez sur le bouton "Redémarrer". Votre PC redémarrera dans l'écran Paramètres de démarrage. Appuyez sur F5 pour démarrer en mode sans échec avec mise en réseau.

Vidéo montrant comment démarrer Windows 8 en "Mode sans échec avec mise en réseau" :

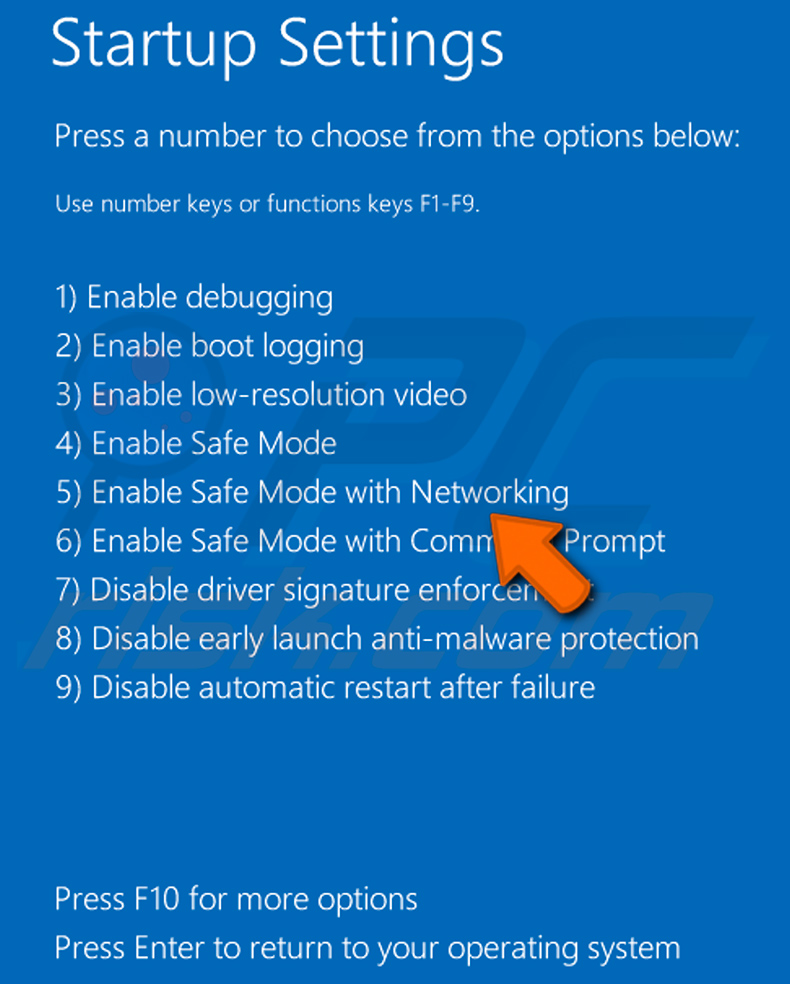

Utilisateurs de Windows 10 : Cliquez sur le logo Windows et sélectionnez l'icône Alimentation. Dans le menu ouvert, cliquez sur "Redémarrer" tout en maintenant le bouton "Shift" de votre clavier enfoncé. Dans la fenêtre "choisir une option", cliquez sur "Dépanner", sélectionnez ensuite "Options avancées".

Dans le menu des options avancées, sélectionnez "Paramètres de démarrage" et cliquez sur le bouton "Redémarrer". Dans la fenêtre suivante, vous devez cliquer sur le bouton "F5" de votre clavier. Cela redémarrera votre système d'exploitation en mode sans échec avec mise en réseau.

Vidéo montrant comment démarrer Windows 10 en "Mode sans échec avec mise en réseau" :

Extrayez l'archive téléchargée et exécutez le fichier Autoruns.exe.

Extrayez l'archive téléchargée et exécutez le fichier Autoruns.exe.

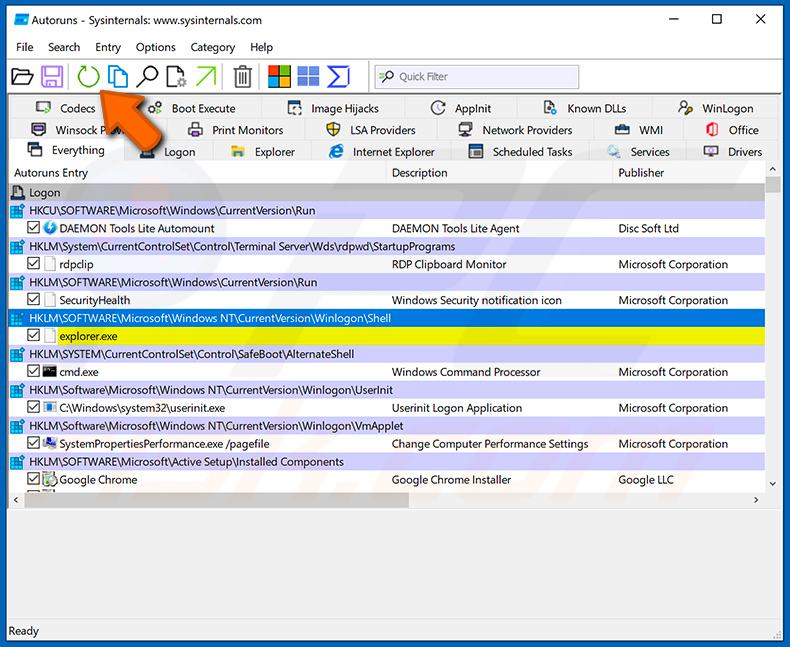

Dans l'application Autoruns, cliquez sur "Options" en haut et décochez les options "Masquer les emplacements vides" et "Masquer les entrées Windows". Après cette procédure, cliquez sur l'icône "Actualiser".

Dans l'application Autoruns, cliquez sur "Options" en haut et décochez les options "Masquer les emplacements vides" et "Masquer les entrées Windows". Après cette procédure, cliquez sur l'icône "Actualiser".

Consultez la liste fournie par l'application Autoruns et localisez le fichier malveillant que vous souhaitez éliminer.

Consultez la liste fournie par l'application Autoruns et localisez le fichier malveillant que vous souhaitez éliminer.

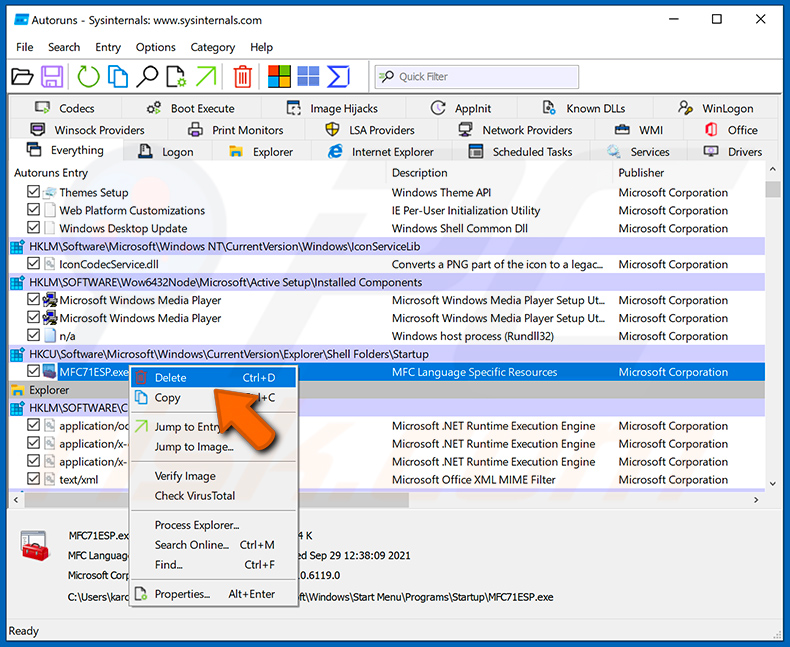

Vous devez écrire son chemin complet et son nom. Notez que certains maliciels masquent les noms de processus sous des noms de processus Windows légitimes. À ce stade, il est très important d'éviter de supprimer des fichiers système. Après avoir localisé le programme suspect que vous souhaitez supprimer, cliquez avec le bouton droit de la souris sur son nom et choisissez "Supprimer".

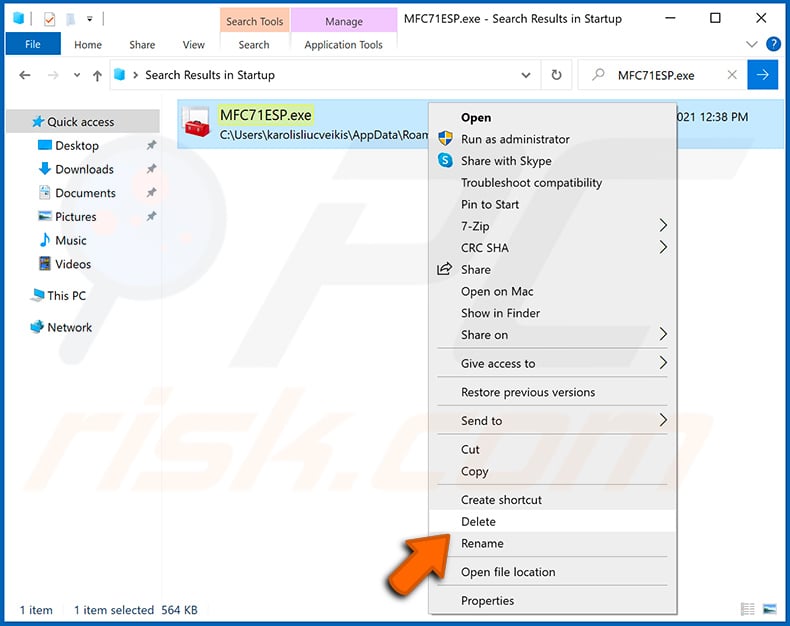

Après avoir supprimé le maliciel via l'application Autoruns (cela garantit que le maliciel ne s'exécutera pas automatiquement au prochain démarrage du système), vous devez rechercher le nom du maliciel sur votre ordinateur. Assurez-vous d'activer les fichiers et dossiers cachés avant de continuer. Si vous trouvez le nom de fichier du maliciel, assurez-vous de le supprimer.

Redémarrez votre ordinateur en mode normal. En suivant ces étapes, vous devriez supprimer tout maliciel de votre ordinateur. Notez que la suppression manuelle des menaces nécessite des compétences informatiques avancées. Si vous ne possédez pas ces compétences, laissez la suppression des maliciels aux programmes antivirus et anti-maliciel.

Ces étapes peuvent ne pas fonctionner avec les infections de maliciels avancés. Comme toujours, il est préférable de prévenir l'infection que d'essayer de supprimer les maliciels plus tard. Pour protéger votre ordinateur, installez les dernières mises à jour du système d'exploitation et utilisez un logiciel antivirus. Pour être sûr que votre ordinateur est exempt d'infections malveillantes, nous vous recommandons de l'analyser avec Combo Cleaner Antivirus pour Windows.

Foire Aux Questions (FAQ)

Pourquoi ai-je reçu ce courriel ?

Les spams ne sont pas personnels. Ces lettres sont distribuées par milliers dans des opérations à grande échelle.

Mon ordinateur a-t-il été réellement piraté et l'expéditeur a-t-il des informations ?

Non, le courriel "Im in possession of all of your private data" est une arnaque. Par conséquent, votre appareil n'a pas été infecté et les escrocs ne disposent pas des enregistrements qu'ils prétendent avoir.

Comment les cybercriminels ont-ils obtenu mon mot de passe de messagerie ?

L'accès à votre compte de messagerie peut avoir été obtenu après une violation de données. Alternativement, vous avez peut-être été victime d'une escroquerie par hameçonnage à un moment donné. Par exemple, vous avez peut-être fourni vos identifiants de connexion (mots de passe) à des sites Web de connexion/enregistrement trompeurs ou faux.

J'ai envoyé de la crypto-monnaie à l'adresse indiquée dans ce courriel, puis-je récupérer mon argent ?

Non, les transactions de crypto-monnaie sont pratiquement irréversibles. Par conséquent, vous ne pourrez pas récupérer les fonds que vous avez transférés.

J'ai fourni mes informations personnelles lorsque j'ai été piégé par un spam, que dois-je faire ?

Si vous avez fourni les informations d'identification du compte, modifiez immédiatement les mots de passe de tous les comptes potentiellement compromis. Et si les informations divulguées étaient de nature personnelle différente (par exemple, les détails de la carte d'identité, les numéros de carte de crédit, etc.) - contactez les autorités correspondantes sans délai.

J'ai lu un spam mais je n'ai pas ouvert la pièce jointe, mon ordinateur est-il infecté ?

La lecture d'un courrier indésirable ne déclenchera aucun processus d'infection. Le téléchargement/l'installation de maliciels est lancé en ouvrant les pièces jointes ou en cliquant sur les liens présents dans ces courriels.

J'ai téléchargé et ouvert un fichier joint à un spam, mon ordinateur est-il infecté ?

Si votre système a été infecté - dépend du format du fichier ouvert. S'il s'agissait d'un exécutable - alors, très probablement, oui. Cependant, vous avez peut-être évité de lancer des chaînes d'infection - s'il s'agissait d'un document (par exemple, .doc, .pdf, etc.). Ces formats peuvent nécessiter des actions supplémentaires (par exemple, l'activation de macro-commandes, etc.) pour démarrer les processus d'infection.

Combo Cleaner supprimera-t-il les infections de maliciels présentes dans les pièces jointes des courriels ?

Oui, Combo Cleaner peut analyser les appareils, ainsi que détecter et éliminer les infections de maliciels les plus connues. De plus, l'exécution d'une analyse complète du système est cruciale, car les programmes malveillants sophistiqués se cachent généralement profondément dans le système.

Partager:

Tomas Meskauskas

Chercheur expert en sécurité, analyste professionnel en logiciels malveillants

Je suis passionné par la sécurité informatique et la technologie. J'ai une expérience de plus de 10 ans dans diverses entreprises liées à la résolution de problèmes techniques informatiques et à la sécurité Internet. Je travaille comme auteur et éditeur pour PCrisk depuis 2010. Suivez-moi sur Twitter et LinkedIn pour rester informé des dernières menaces de sécurité en ligne.

Le portail de sécurité PCrisk est proposé par la société RCS LT.

Des chercheurs en sécurité ont uni leurs forces pour sensibiliser les utilisateurs d'ordinateurs aux dernières menaces en matière de sécurité en ligne. Plus d'informations sur la société RCS LT.

Nos guides de suppression des logiciels malveillants sont gratuits. Cependant, si vous souhaitez nous soutenir, vous pouvez nous envoyer un don.

Faire un donLe portail de sécurité PCrisk est proposé par la société RCS LT.

Des chercheurs en sécurité ont uni leurs forces pour sensibiliser les utilisateurs d'ordinateurs aux dernières menaces en matière de sécurité en ligne. Plus d'informations sur la société RCS LT.

Nos guides de suppression des logiciels malveillants sont gratuits. Cependant, si vous souhaitez nous soutenir, vous pouvez nous envoyer un don.

Faire un don

▼ Montrer la discussion