Nous pouvons percevoir des commissions sur les produits que nous recommandons. En savoir plus.

Qu'est-ce que le torrenting ? Est-ce sûr et légal ?

Qu'est-ce que le torrenting ? Est-ce sûr et légal ?

Le torrenting fait partie de ces technologies Internet qui semblent simples, mais qui ont des conséquences complexes dans la réalité. En théorie, il s'agit simplement d'un moyen de partager des fichiers plus efficacement. Dans la pratique, il s'accompagne souvent de risques pour la vie privée, de téléchargements infectés par des logiciels malveillants, d'avertissements des FAI et de problèmes liés aux droits d'auteur. C'est cette dualité entre « outil utile » et « utilisation abusive courante » qui fait que le torrenting soulève toujours deux questions : est-ce sûr ? Est-ce légal ?

Ce guide explique le fonctionnement du torrenting en termes simples. Il met l'accent sur la sécurité, explique comment fonctionne le torrenting, montre à quoi ressemble votre connexion Internet lorsque vous utilisez le torrenting, explique pourquoi de nombreuses personnes recommandent d'utiliser un VPN pour protéger votre vie privée, et décrit comment les risques juridiques varient en fonction de ce que vous téléchargez et de l'endroit où vous vivez.

Avertissement : PCrisk ne promeut, n'encourage ni ne soutient l'utilisation du téléchargement via torrent pour obtenir du contenu protégé par des droits d'auteur sans autorisation. Cet article est destiné à des fins éducatives et vise à sensibiliser le public à la sécurité en ligne. Les lois varient selon les pays, et il incombe aux lecteurs de se conformer à la réglementation locale et de respecter les droits de propriété intellectuelle.

Table des matières :

- Introduction

- Qu'est-ce que le torrenting ?

- Comment télécharger via Torrent en utilisant un VPN

- Les meilleurs VPN pour le torrenting

- Téléchargement de torrents sans VPN

- Sécurité et risques

- Légalité et conséquences

- Foire aux questions (FAQ)

Qu'est-ce que le torrenting ?

Le torrenting désigne le processus de téléchargement et de partage de données à l'aide d'un protocole peer-to-peer (P2P), le plus souvent BitTorrent. Au lieu de télécharger un fichier à partir d'un seul serveur web, comme dans le modèle traditionnel de « téléchargement direct », un client torrent peut télécharger simultanément différentes parties d'un même fichier auprès de nombreuses personnes. Il peut également partager les parties qu'il possède déjà avec d'autres. Ce modèle « de type multilatéral » est le concept principal : plus il y a de pairs impliqués, moins la charge pèse sur une source unique, et plus il est facile de partager largement des fichiers volumineux.

Comment fonctionne réellement le torrenting

Un téléchargement BitTorrent commence généralement de l'une des deux façons suivantes :

- Un fichier .torrent, parfois appelé fichier « metainfo », contient des métadonnées qui décrivent ce qui est partagé et comment trouver des pairs.

- Un lien magnétique contient suffisamment d'informations, notamment un « info hash », pour permettre à votre client de récupérer les métadonnées du torrent directement sur le réseau. Cela signifie que vous n'avez pas besoin de télécharger le fichier .torrent au préalable.

À partir de là, le processus se déroule généralement comme suit :

Votre client torrent identifie le contenu cible à l'aide d'un hachage d'informations ou des métadonnées issues du dictionnaire « info » du torrent.

Votre client détecte des pairs grâce à un ou plusieurs mécanismes de détection, tels que :

- Les trackers, qui sont des serveurs chargés de coordonner les listes de pairs.

- Le DHT (Distributed Hash Table) est un système décentralisé dans lequel les pairs s'entraident pour localiser des ressources. Cette méthode est souvent qualifiée de « découverte sans tracker ».

- Le PEX (Peer Exchange) permet aux pairs connectés de partager des informations les uns sur les autres afin d'améliorer la connaissance de l'ensemble du réseau.

Votre client télécharge le fichier par segments. L'intégrité de chaque segment peut être vérifiée à l'aide des hachages de segment contenus dans les métadonnées du torrent, ce qui rend le téléchargement par torrent résistant aux altérations aléatoires.

Pendant le téléchargement, votre client transfère également automatiquement les segments récupérés vers d'autres pairs jusqu'à ce que vous arrêtiez le torrent ou que vous quittiez le client. Ce processus de transfert est essentiel au bon fonctionnement du torrent.

Notre recommandation principale pour le streaming et la confidentialité. NordVPN domine nos tests avec des vitesses rapides, un déblocage géographique fiable et une politique stricte de non-conservation des logs.

- ✔ Débloque les services de streaming géo-restreints

- ✔ 202+ emplacements dans 111 pays

- ✔ Garantie de remboursement de 30 jours · Offre spéciale disponible

Les principaux termes liés au torrenting que vous verrez partout

Les discussions sur le torrenting recourent à une terminologie spécifique. La compréhension de ces termes permet de clarifier les aspects techniques, liés à la confidentialité et juridiques.

Swarm : L'ensemble des pairs participant à un torrent, y compris toute personne disposant de tout ou partie des données cibles.

Nœud : Un participant individuel au réseau. Votre système devient un nœud lorsque vous utilisez un client torrent.

Seeder : Un utilisateur disposant de l'intégralité du contenu (100 %) qui le met à disposition des autres. Le seeding ne garantit ni la légalité ni la sécurité, car des torrents malveillants peuvent également faire l'objet d'un seeding.

Leecher : Un utilisateur est encore en train de télécharger du contenu (moins de 100 %). Certaines communautés utilisent le terme « leecher » de manière neutre, tandis que d'autres l'emploient de manière péjorative pour désigner les utilisateurs qui téléchargent mais ne fournissent que peu de bande passante en upload.

Tracker : Service qui aide les utilisateurs à se trouver les uns les autres en fournissant des listes d'utilisateurs pour un torrent. Bien qu'il existe des alternatives telles que le DHT, les trackers restent largement utilisés.

DHT (détection de pairs « sans tracker ») : Le protocole DHT de BitTorrent diffuse les coordonnées des pairs, ce qui leur permet de se trouver les uns les autres sans passer par un tracker central. Dans le cadre de la détection basée sur le DHT, votre client communique avec d'autres nœuds afin de localiser les pairs associés à un hachage d'informations spécifique.

Lien Magnet : Format de lien qui identifie un contenu à l'aide d'un hachage cryptographique plutôt que par une adresse spécifique ou une URL. Les liens Magnet sont très utilisés car ils ne nécessitent pas de serveur central pour gérer les fichiers .torrent.

Ce qu'est le torrenting et ce qu'il n'est pas

Le torrenting est un mode de distribution, et non un type de contenu. Les utilisateurs peuvent télécharger via torrent aussi bien du contenu légal (tel que des logiciels libres, des archives du domaine public ou des médias sous licence Creative Commons) que des copies non autorisées d'œuvres protégées par le droit d'auteur. Ce n'est pas la technologie en soi qui détermine la légalité, mais bien les utilisateurs et les lois applicables en matière de droit d'auteur.

La nature décentralisée et collaborative du torrenting soulève des questions particulières en matière de confidentialité. Contrairement à de nombreuses méthodes de streaming ou de téléchargement direct, le torrenting peut exposer votre adresse IP à d'autres utilisateurs et générer des journaux sur votre appareil, chez votre FAI, chez l'opérateur du tracker, auprès d'organismes de surveillance et, éventuellement, chez votre fournisseur de VPN.

[Retour à la Table des Matières]

Comment télécharger via Torrent en utilisant un VPN

Un VPN contribue à protéger votre vie privée lorsque vous téléchargez des fichiers via torrent en masquant votre adresse IP et en cryptant votre trafic. Cependant, il ne vous autorise pas à enfreindre la loi et n'offre pas une protection totale contre les logiciels malveillants. Considérez-le comme un élément d'une stratégie de sécurité globale.

Le guide suivant prend NordVPN comme exemple, car il s'agit du meilleur VPN de 2026 selon PCrisk.

Guide étape par étape pour télécharger des torrents avec un VPN

1. Choisissez un fournisseur de VPN réputé disposant de serveurs dans de nombreux pays. Pour 2026, nous recommandons NordVPN pour ses performances rapides, ses fonctionnalités de sécurité robustes et son vaste réseau de serveurs. Grâce à ses serveurs répartis dans le monde entier, il est facile de se connecter via un emplacement où Pornhub est accessible.

2. Installez le VPN et connectez-vous. Sous Windows 10/11, la procédure standard consiste à installer l'application NordVPN, à l'ouvrir et à vous connecter via votre compte Nord. La documentation de Nord explique en détail la procédure de connexion et les étapes de configuration initiale sous Windows.

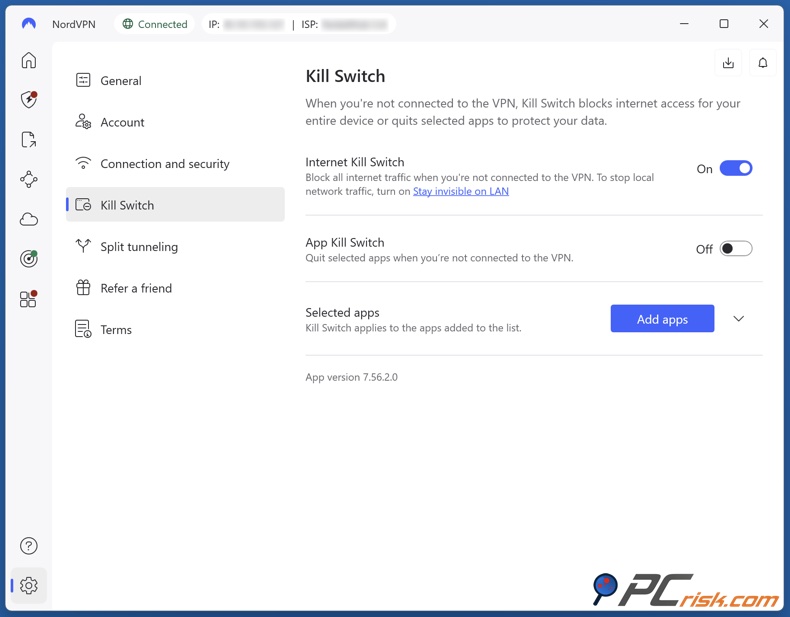

3. Activez le kill switch avant de télécharger via torrent. Le kill switch empêche votre appareil d'envoyer du trafic en dehors du tunnel VPN en cas de déconnexion du VPN. La documentation de NordVPN explique que cette fonctionnalité bloque tout accès « non protégé » à Internet lorsque le trafic n'est pas acheminé via un serveur VPN. Ce paramètre est particulièrement important pour les téléchargements de longue durée, qui sont courants avec les torrents.

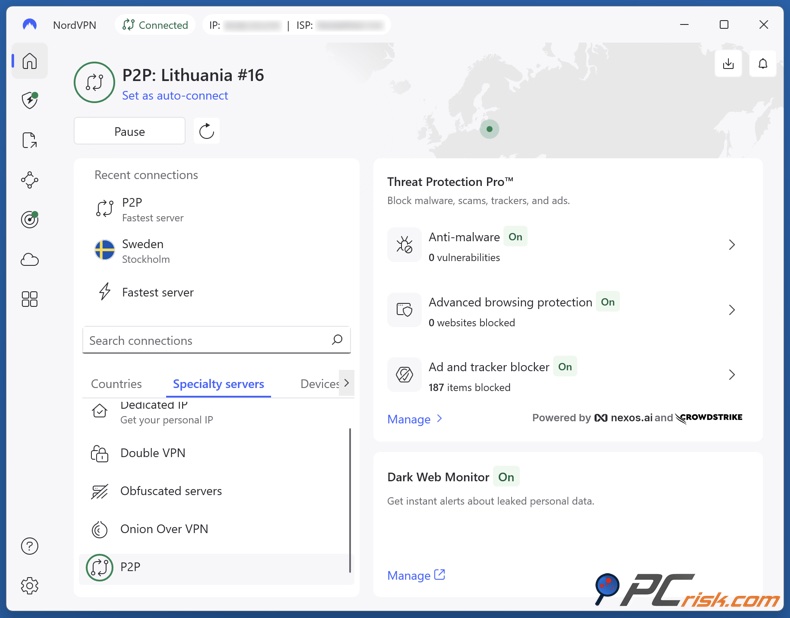

4. Utilisez les serveurs optimisés pour le P2P lorsque cela est possible. NordVPN propose des serveurs spécialisés, notamment des serveurs P2P conçus pour un partage de fichiers rapide et sécurisé. Leur documentation d'assistance explique comment se connecter à ces serveurs à l'aide de la liste « Serveurs spécialisés » disponible dans l'application.

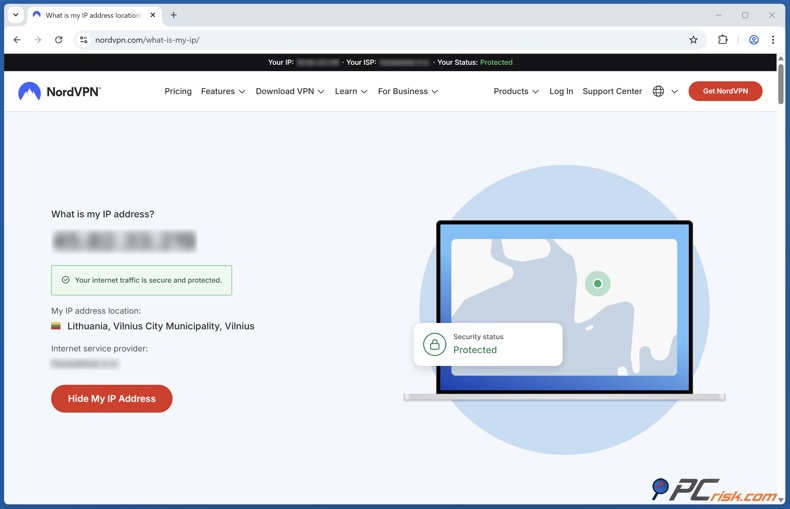

5. Vérifiez que vous êtes bien protégé (notions de base sur les fuites d'IP et de DNS). Avant d'ouvrir votre client torrent, assurez-vous d'être connecté au VPN. Vérifiez que votre adresse IP publique a bien changé. Les fuites de DNS constituent un autre risque pour la confidentialité ; NordVPN fournit des conseils pour les éviter et recommande d'utiliser ses serveurs DNS cryptés. Vérifier régulièrement votre connexion permet d'éviter toute exposition accidentelle.

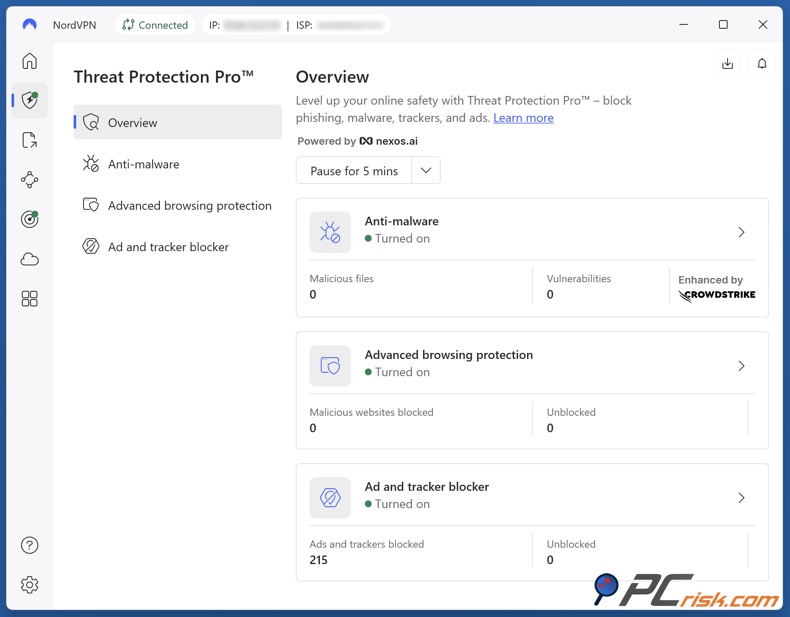

6. Activez les fonctionnalités de protection qui limitent l'exposition accidentelle. Certaines applications VPN proposent des fonctionnalités supplémentaires telles que le blocage des traceurs, le blocage des domaines malveillants ou l'analyse des téléchargements. Les fonctionnalités « Threat Protection » et « Threat Protection Pro » de NordVPN permettent de bloquer les domaines dangereux et les traceurs, en fonction de votre forfait et de votre plateforme. Bien que ces outils ne remplacent pas un logiciel antivirus, ils contribuent à réduire les risques liés aux publicités malveillantes et aux sites dangereux.

7. Configurez votre client torrent de manière responsable. À ce stade, ouvrez votre client torrent, tel que qBittorrent, Deluge, Transmission ou tout autre logiciel légitime. Le téléchargement via torrent nécessite un client pour se connecter au réseau BitTorrent et aux autres utilisateurs.

Du point de vue de la sécurité, les comportements les plus importants sont les suivants :

- Maintenez la connexion VPN active pendant toute la durée de la session (y compris pendant le seeding).

- Ne téléchargez que des contenus légaux, tels que des logiciels libres, des fichiers multimédias du domaine public ou des fichiers dont vous détenez les droits.

- Évitez de télécharger des fichiers exécutables ou des programmes d'installation suspects provenant de torrents, à moins que vous ne puissiez vérifier leur authenticité.

8. Ajoutez un deuxième mécanisme de sécurité : liez l'application torrent à l'interface VPN (facultatif, mais recommandé lorsque cette option est disponible). Certains clients BitTorrent vous permettent de lier le client à l'interface réseau du VPN, ce qui empêche le client d'utiliser votre connexion habituelle en cas de déconnexion du VPN. La documentation de Proton VPN indique que cette liaison limite le trafic torrent à l'interface VPN et constitue une fonctionnalité de sécurité précieuse. Ce concept s'applique quel que soit votre fournisseur de VPN et offre une couche de protection supplémentaire au-delà d'un kill switch standard.

9. Lancez un torrent légal et observez ce qui se passe. Lorsque vous ajoutez un fichier .torrent ou un lien magnétique, votre client rejoint le réseau et commence le téléchargement. L'utilisation de torrents légaux, tels que ceux fournis par des distributions Linux comme Ubuntu, vous permet de tester votre configuration sans risque juridique.

[Retour à la Table des Matières]

Les meilleurs VPN pour le torrenting

PCrisk classe les VPN en privilégiant la sécurité, en évaluant les normes de cryptage, la protection contre les fuites et la fiabilité du kill switch. Les tests de performances en conditions réelles portent sur des activités nécessitant une bande passante élevée, telles que les téléchargements volumineux et, lorsque cela est possible, le téléchargement via torrent.

1. NordVPN - NordVPN est particulièrement adapté aux utilisateurs à la recherche d'un VPN grand public doté de fonctionnalités adaptées au téléchargement de torrents, notamment des catégories de serveurs P2P, un kill switch et une protection intégrée contre les fuites. Ses protocoles modernes permettent des transferts de données soutenus, et ses outils de confidentialité sont conçus pour minimiser les risques d'exposition accidentelle.

La principale limite du torrenting réside dans l'absence de redirection de ports, une fonctionnalité que certains utilisateurs avancés préfèrent pour optimiser la connectivité entrante et les performances de partage. Pour la plupart des utilisations quotidiennes du torrenting, en particulier à des fins légales, cela n'a pas d'importance, mais cela peut affecter ceux qui cherchent à obtenir des ratios de partage optimaux.

2. Surfshark - Surfshark est souvent choisi pour sa simplicité d'utilisation et sa politique d'utilisation illimitée sur plusieurs appareils, ce qui est particulièrement avantageux pour les utilisateurs disposant de plusieurs appareils ou vivant en colocation. Pour le téléchargement de torrents, sa prise en charge des protocoles modernes, la présence d'un kill switch et son approche favorable au P2P constituent des atouts majeurs.

Surfshark ne propose pas de redirection de port, ce qui peut s'avérer important pour le partage de fichiers avancé. Si certaines fonctionnalités supplémentaires, telles que le blocage des publicités et des traceurs ou les options multi-sauts, apportent une valeur ajoutée, certaines options de routage axées sur la confidentialité peuvent réduire les vitesses de téléchargement de torrents.

3. Mullvad - Les utilisateurs soucieux de la confidentialité recommandent souvent Mullvad, car ce service ne demande que très peu d'informations personnelles et est conçu pour limiter l'exposition de l'identité. Pour le téléchargement de torrents, la simplicité de Mullvad est un atout : il propose moins de modules complémentaires à visée commerciale et offre un ensemble de fonctionnalités VPN essentielles et faciles à utiliser.

Cependant, Mullvad ne propose plus la redirection de ports, et son réseau de serveurs est moins étendu que celui de ses principaux concurrents. Bien que cela soit suffisant pour la plupart des utilisateurs, les utilisateurs expérimentés à la recherche d'un choix de serveurs plus large ou de fonctionnalités de streaming spécifiques pourraient trouver cette offre restrictive.

4. Proton VPN - Proton VPN est un service axé sur la sécurité, qui s'engage fermement en faveur de la confidentialité et propose des applications open source. Pour le téléchargement de torrents, Proton VPN se distingue en proposant la redirection de ports dans le cadre de ses forfaits payants, dans des environnements spécifiques, généralement sur des serveurs P2P dédiés. La redirection de port peut améliorer la connectivité entre pairs et les performances de seeding, ce qui est précieux pour les utilisateurs soucieux de leur ratio ou de la stabilité de leurs connexions entrantes.

Une limitation majeure réside dans le fait que le P2P peut être limité à certains serveurs, ce qui oblige les utilisateurs à sélectionner des groupes de serveurs spécifiques pour le téléchargement de torrents. La formule gratuite n'est généralement pas destinée à une utilisation intensive du P2P.

5. ExpressVPN - ExpressVPN est souvent choisi pour sa simplicité, sa stabilité et ses options de protocoles rapides. Pour le téléchargement de torrents, les utilisateurs peuvent généralement se connecter, activer la protection par kill switch et commencer à télécharger sans avoir à sélectionner une catégorie de serveurs spécifique.

Une limitation courante est l'absence de redirection de ports accessible aux utilisateurs, car l'offre standard d'ExpressVPN ne la propose pas. Si la redirection de ports est indispensable, Proton VPN constitue une option plus adaptée parmi ces cinq meilleurs services.

[Retour à la Table des Matières]

Télécharger des fichiers torrent sans VPN

Le téléchargement via torrent sans VPN n'est pas nécessairement dangereux, mais il comporte intrinsèquement plus de risques, même lorsqu'il s'agit de contenus légaux. Le téléchargement via torrent est conçu pour connecter votre client à d'autres pairs, et les mécanismes de découverte des pairs reposent sur le partage des coordonnées de ces derniers afin que les clients puissent échanger des fragments de fichiers efficacement. Le réseau fonctionne parce que les pairs peuvent se trouver et communiquer entre eux.

Meilleurs avis sur les VPNOffres exclusivesTesté par des experts · Avis pratiques→

Que peuvent voir les autres lorsque vous téléchargez via torrent sans VPN ?

Dans un réseau de torrent classique, les autres pairs peuvent voir :

- Une adresse IP de pair (la vôtre) et un port, utilisés pour la connexion.

- Preuve qu'une adresse IP donnée a participé à un essaim associé à un hachage d'informations spécifique au cours d'une période donnée (selon la méthode de surveillance).

Cette visibilité explique en partie pourquoi le téléchargement via torrent est souvent évoqué dans les débats sur la protection des droits d'auteur : les organismes de surveillance peuvent rejoindre des réseaux de partage, enregistrer les adresses IP, puis (dans certaines juridictions et circonstances) tenter de relier ces adresses IP à l'identité des abonnés par l'intermédiaire des FAI ou par des procédures judiciaires.

Ce que votre fournisseur d'accès Internet peut voir

Sans VPN, votre FAI a généralement un accès direct aux métadonnées de votre connexion et peut souvent déduire qu'il y a du trafic BitTorrent (même si les détails du contenu ne sont pas toujours visibles en raison du cryptage et des protocoles de transport modernes). Le plus grave, c'est que c'est votre adresse IP personnelle qui participe au réseau, ce sur quoi s'appuient généralement les notifications transmises par les FAI et les tentatives d'identification.

Même si votre objectif est de télécharger des fichiers via torrent en toute légalité, l'utilisation d'un VPN reste une mesure raisonnable pour protéger votre vie privée, car la conception même du torrenting expose votre adresse IP à de nombreux inconnus au sein du réseau. La pertinence de cette mesure dépend de votre profil de risque et de votre tolérance face à l'exposition au traçage.

[Retour à la Table des Matières]

Sécurité et risques

Il n'y a pas de réponse simple, du genre « oui » ou « non », à la question de savoir si le téléchargement via torrent est sûr. Il vaut mieux considérer le téléchargement via torrent comme un outil qui modifie votre profil d'exposition :

- Son utilisation peut être sans danger lorsqu'il s'agit de télécharger du contenu fiable et vérifié provenant d'éditeurs dignes de confiance.

- Le téléchargement via torrent devient risqué lorsqu'il est utilisé pour télécharger des fichiers inconnus provenant d'utilisateurs non vérifiés, en particulier dans les environnements où des acteurs malveillants ciblent les utilisateurs à la recherche de logiciels, de jeux ou de contenus multimédias récemment publiés.

Les principaux aspects liés à la sécurité mis en avant sont l'atteinte à la vie privée, le risque lié aux logiciels malveillants et les erreurs opérationnelles.

Quels sont les avantages de l'utilisation des torrents ?

Le torrenting présente des avantages légitimes qui expliquent pourquoi il continue d'être utilisé :

Une distribution efficace à grande échelle. BitTorrent a été conçu de telle sorte que, lorsque plusieurs téléchargements ont lieu simultanément, les utilisateurs se transmettent mutuellement les données, ce qui rend la distribution évolutive sans qu'une seule source ait à supporter l'intégralité des coûts de bande passante. Cela s'avère particulièrement utile pour les fichiers volumineux et les publications très demandées.

Résilience et disponibilité. Comme le contenu est partagé par de nombreux pairs, un torrent peut rester téléchargeable même si un hôte se déconnecte, surtout lorsqu'il y a suffisamment de seeders.

Vérification de l'intégrité. Les métadonnées Torrent contiennent des hachages de fragments qui permettent aux clients de détecter les données corrompues et de télécharger à nouveau les fragments défectueux, ce qui peut constituer un avantage opérationnel par rapport à certains scénarios de téléchargement direct.

Pratique courante dans le cadre d'une publication légitime. De nombreuses organisations réputées publient des torrents à des fins de distribution légale, souvent pour des logiciels libres et des archives publiques, car les torrents permettent de réduire les coûts d'hébergement et les goulots d'étranglement au niveau des téléchargements.

Le risque lié à la vie privée que la plupart des gens sous-estiment

L'utilisation de torrents peut porter atteinte à la vie privée, car la recherche de pairs et les connexions peuvent exposer votre adresse IP aux autres participants. Par exemple, le protocole DHT est conçu pour stocker et récupérer les coordonnées des pairs de manière distribuée ; il est intégré à de nombreux clients BitTorrent majeurs.

Un VPN peut réduire votre exposition à des pairs aléatoires en remplaçant votre adresse IP visible par celle du serveur VPN, mais cela ne vous rend pas invisible. Les fournisseurs de VPN peuvent toujours voir certaines informations au niveau de la connexion, et la confidentialité dépend des pratiques du fournisseur, des contrôles techniques mis en place, ainsi que du risque que le VPN divulgue votre véritable adresse IP via le DNS, le WebRTC ou lors des déconnexions.

Les logiciels malveillants constituent le principal problème de sécurité lié au téléchargement de torrents en 2026

Du point de vue de la sécurité, le comportement le plus risqué en matière de torrenting n'est pas le téléchargement de fichiers en général, mais le téléchargement de contenus non fiables provenant d'écosystèmes de torrents souvent utilisés pour diffuser des logiciels piratés et des médias en avant-première. Les cybercriminels ciblent ces publics en recourant à l'ingénierie sociale ; par exemple, en proposant un crack, un générateur de clés, un lecteur, un lanceur ou un pack de codecs comme prétexte pour inciter les utilisateurs à exécuter des logiciels malveillants.

Plusieurs sources spécialisées dans la recherche et le signalement en matière de sécurité ont mis en évidence des campagnes de logiciels malveillants tirant parti de la demande en torrents ou en logiciels piratés :

- Kaspersky a signalé la diffusion de logiciels malveillants via des torrents de jeux, notamment des campagnes de cryptomineurs diffusées par le biais de téléchargements torrent.

- Kaspersky a également décrit des menaces qui se propagent via des fichiers torrent malveillants dans le cadre de campagnes plus larges visant les utilisateurs.

- Zscaler a décrit des campagnes qui imitent des sites de distribution de logiciels piratés pour diffuser des programmes de vol d'informations.

- ESET a expliqué comment les « black hats » exploitent les écosystèmes torrent pour diffuser des logiciels malveillants, notamment des ransomwares, en mettant des fichiers en partage sur les réseaux torrent.

Au-delà des campagnes ciblées, il existe un problème structurel plus général : les logiciels piratés sont régulièrement identifiés comme un vecteur de diffusion de logiciels malveillants dans divers contextes, notamment la distribution peer-to-peer, car les pirates peuvent intégrer des chevaux de Troie ou des logiciels publicitaires dans des programmes d'installation ou des outils d'activation.

Erreurs courantes liées au téléchargement de torrents qui augmentent les risques

Même les utilisateurs qui savent qu'il faut éviter les fichiers exécutables évidents peuvent être touchés, car les pirates exploitent les habitudes et l'impatience. Les erreurs suivantes sont courantes dans les cas de logiciels malveillants liés aux torrents :

Exécution de fichiers exécutables « d'aide ». De faux « lecteurs vidéo », « gestionnaires de téléchargement » et « programmes d'installation » sont souvent utilisés comme appâts. Un exemple récent rapporté dans la presse spécialisée concernait un faux package torrent qui comprenait un lanceur déguisé et diffusait un logiciel malveillant destiné à voler des identifiants, ce qui montre à quel point l'emballage peut paraître réaliste.

Ignorer la vérification des fichiers. Les contrôles d'intégrité des torrents permettent de vérifier que les fragments correspondent aux métadonnées du torrent, mais pas que le torrent lui-même soit légitime. Des malfaiteurs peuvent publier un torrent dont les métadonnées correspondent parfaitement à un fichier malveillant. Le mécanisme d'intégrité est utile, mais il ne remplace pas la confiance.

Partir du principe qu'un VPN garantit une sécurité totale. Un VPN renforce la confidentialité, mais il n'empêche pas les logiciels malveillants et ne garantit pas l'absence de fuites de trafic si les paramètres sont incorrects ou si le kill switch tombe en panne.

Comment se protéger lorsqu'on télécharge des fichiers via torrent

La sécurité lors du téléchargement de torrents repose sur des contrôles à plusieurs niveaux. Si vous ne devez mettre en place qu'une seule mesure, celle-ci devrait consister à éviter d'exécuter des fichiers exécutables inconnus provenant de téléchargements de torrents. Cependant, une sécurité efficace nécessite généralement plusieurs niveaux de protection.

Utilisez les torrents pour télécharger du contenu légal et provenant de sources fiables dès que possible. Les torrents officiels proposés par des éditeurs réputés constituent l'utilisation la moins risquée des torrents.

Utilisez un VPN doté d'une protection contre les fuites et d'un kill switch. Nous évaluons les VPN en testant les fuites IP, DNS et WebRTC, et en simulant des coupures de connexion pour vérifier si le kill switch bloque le trafic. Ce sont ces fonctionnalités qui sont essentielles pour préserver la confidentialité lors du téléchargement de torrents.

Configurez votre client torrent pour qu'il utilise l'interface VPN. Cela empêche le basculement automatique vers la connexion de votre FAI en cas de déconnexion du VPN. Il ne s'agit pas d'une stratégie légale, mais d'une mesure de protection de la vie privée visant à réduire les risques d'exposition accidentelle.

Veillez à ce que votre système soit correctement mis à jour et que vos logiciels de sécurité soient à jour. De nombreuses infections propagées via des torrents reposent sur l'exécution de fichiers par les utilisateurs, et non sur des exploits « zero-day » complexes ; par conséquent, empêcher l'exécution, détecter les logiciels malveillants connus et bloquer les domaines malveillants constituent toujours des mesures de défense efficaces.

Analysez les fichiers téléchargés avant de les ouvrir. Notre propre produit de sécurité, Combo Cleaner, se positionne comme une solution anti-malware et de protection Web offrant une protection en temps réel, une analyse à la demande et une protection lors de la navigation sur Internet, des fonctionnalités qui contribuent directement à bloquer les charges utiles malveillantes provenant de sources de téléchargement à risque.

Sauvegardez vos données importantes. Si le téléchargement de torrents entraîne une attaque par ransomware, ce sont souvent les sauvegardes qui font la différence entre un simple désagrément et une catastrophe entraînant la perte de données. Même les suites de sécurité dotées de protections contre les ransomwares ne peuvent se substituer parfaitement aux sauvegardes.

Lorsque vous téléchargez des fichiers torrent, vous risquez de tomber sur de faux programmes d'installation, des logiciels malveillants dissimulés ou des pages de téléchargement dangereuses. Combo Cleaner vous aide à rester en sécurité en analysant vos téléchargements en temps réel et en bloquant les arnaques, les tentatives d'hameçonnage et les sites Web malveillants.

Un VPN chiffre votre trafic, mais votre appareil a toujours besoin de protection contre les malwares et les ransomwares. Combo Cleaner ajoute la couche de défense manquante.

Télécharger Combo CleanerAntivirusDétecter et supprimer les menaces→Traceurs publics vs traceurs privés

Un tracker privé restreint l'accès (souvent par adhésion) et peut faire respecter des règles de partage en tenant à jour des statistiques sur les utilisateurs et en imposant des exigences en matière de téléchargement. Les documents de normalisation BitTorrent décrivent les « torrents privés » comme des torrents marqués d'un indicateur « privé », destinés à limiter la découverte des pairs au tracker privé et à empêcher la découverte via des mécanismes tels que le DHT ou le PEX qui pourraient contourner le contrôle d'accès du tracker.

En résumé, les trackers privés peuvent réduire une partie du spam et améliorer la cohérence, mais ils ne constituent pas une garantie de sécurité absolue. Les logiciels malveillants peuvent toujours se propager partout où les utilisateurs sont prêts à exécuter des fichiers téléchargés.

Téléchargement via torrent ou streaming

Le streaming consiste généralement à transmettre des contenus multimédias d'un serveur vers un client pour une lecture en temps quasi réel, plutôt que de télécharger d'abord l'intégralité du fichier. Plusieurs définitions décrivent le streaming comme la transmission en temps réel ou quasi réel de paquets multimédias destinés à une consommation immédiate.

Du point de vue des risques, le téléchargement via torrent implique généralement une exposition plus directe au réseau peer-to-peer, puisque votre client se connecte à de nombreux pairs et effectue souvent des téléchargements vers l'extérieur, tandis que le streaming repose le plus souvent sur une interaction client-serveur. Cela ne signifie pas pour autant que le streaming soit automatiquement légal ou sûr ; tout dépend de la source. Cependant, cette architecture modifie l'empreinte en matière de confidentialité et le profil de risque lié aux logiciels malveillants.

Conseils pour le téléchargement de torrents

Conseils pour le téléchargement de torrents axés sur la sécurité et la légalité :

- Dans la mesure du possible, privilégiez les torrents officiels provenant d'organismes reconnus.

- Évitez les torrents qui vous obligent à utiliser des « programmes d'installation », des « cracks », des « keygens » ou des « lecteurs » suspects.

- Utilisez un kill switch VPN et vérifiez que la protection contre les fuites fonctionne correctement avant de lancer le client torrent.

- Veillez à ce que vos logiciels de sécurité et votre système d'exploitation soient toujours à jour, et analysez les fichiers téléchargés avant de les ouvrir.

[Retour à la Table des Matières]

Légalité et conséquences

La légalité du téléchargement via torrent dépend de deux éléments essentiels :

- Ce que vous téléchargez ou mettez en ligne (contenu protégé par le droit d'auteur autorisé ou non).

- Quelles sont les lois qui s'appliquent à vous (législation nationale, politiques des fournisseurs d'accès à Internet et modalités d'application au niveau local) ?

Le téléchargement via torrent est-il légal ?

Le torrenting n'est pas illégal en soi. De nombreux éditeurs légitimes diffusent des logiciels et des collections publiques via BitTorrent.

Le risque juridique survient lorsque le téléchargement via torrent implique la reproduction ou la diffusion d'œuvres protégées par le droit d'auteur sans autorisation. En droit américain, les titulaires de droits d'auteur disposent de droits exclusifs qui englobent la reproduction et la diffusion, et toute violation de ces droits exclusifs peut constituer une contrefaçon.

Une particularité propre au téléchargement de torrents réside dans le fait que cette pratique implique souvent un envoi de données parallèlement au téléchargement. Le gouvernement britannique souligne explicitement que les logiciels peer-to-peer partagent généralement des portions de contenu provenant de votre ordinateur avec d'autres utilisateurs pendant le téléchargement, car cela est au cœur même du fonctionnement de ces réseaux. Cela rend le téléchargement de torrents juridiquement différent (dans de nombreux cas) des modèles de consommation passive, car il peut impliquer de mettre l'œuvre à la disposition d'autrui.

Dans le contexte de l'Union européenne, la législation européenne en matière de droit d'auteur prévoit des droits exclusifs tels que la reproduction et la communication au public ou la mise à disposition du public, et les directives européennes harmonisent ces droits entre les États membres (avec des différences au niveau de leur mise en œuvre locale).

Le téléchargement via torrent est-il sûr et légal dans les « zones grises » ?

Certains utilisateurs pensent que « puisque c'est en ligne, c'est pareil ». D'un point de vue juridique, ce n'est pas le cas.

- Le contenu du domaine public peut généralement être partagé et téléchargé en toute légalité (sous réserve des réglementations locales et d'une classification correcte).

- Creative Commons ou tout autre contenu sous licence explicite peut être légalement téléchargé via torrent, mais vous devez respecter les conditions de la licence.

- Les divertissements commerciaux et les logiciels payants diffusés sans autorisation constituent généralement des catégories à haut risque en matière de litiges liés à la contrefaçon. C'est également dans ce domaine que le risque lié aux logiciels malveillants est souvent le plus élevé, car les pirates ciblent les téléchargements « gratuits » très demandés.

Et si je me faisais prendre en train de télécharger des fichiers via un torrent ?

Le fait d'être « pris sur le fait » peut avoir différentes significations selon les contextes. Voici quelques conséquences courantes :

Avertissements des FAI ou notifications transmises. Au Royaume-Uni, les directives officielles précisent que les utilisateurs peuvent recevoir un courrier si un titulaire de droits d'auteur estime que quelqu'un a utilisé leur connexion pour partager du contenu protégé par le droit d'auteur via des réseaux peer-to-peer.

Recours civils et demandes de règlement. Les titulaires de droits peuvent tenter d'identifier les abonnés associés à des adresses IP et engager des poursuites ou demander des règlements. Les débats sur la lutte contre le P2P portent souvent sur la manière dont l'identification des abonnés est obtenue à partir des données détenues par les FAI, et sur la façon dont les titulaires de droits concilient la lutte contre les infractions et les considérations relatives à la vie privée.

Recours juridiques et assignations à comparaître dans certaines juridictions. Aux États-Unis, la DMCA prévoit des mécanismes d'assignation à comparaître dans certains contextes, et les ressources américaines en matière de droit d'auteur décrivent le fonctionnement des dispositifs de mise en application en ligne. Dans la pratique, l'application de la loi est inégale, mais les outils juridiques existent.

Risque de dommages-intérêts (contexte américain). Certaines directives américaines en matière de conformité soulignent qu'une infraction peut exposer les utilisateurs à d'importants dommages-intérêts civils et, dans certains cas, à des poursuites pénales, ce qui montre pourquoi l'idée selon laquelle « ce n'est qu'un simple téléchargement » peut s'avérer une hypothèse coûteuse.

Si vous recevez un avis de votre fournisseur d'accès Internet ou un avertissement similaire, la première chose à faire est de mettre fin à l'activité qui l'a déclenché (en particulier s'il s'agit de contenu non autorisé), de sécuriser vos appareils (car les réseaux torrent présentent un risque élevé de logiciels malveillants) et d'envisager de solliciter l'avis d'un juriste qualifié si l'affaire débouche sur des poursuites judiciaires officielles.

[Retour à la Table des Matières]

Foire aux questions (FAQ)

Est-ce que je risque des poursuites judiciaires pour avoir téléchargé des fichiers via un réseau torrent ?

En théorie, oui, mais cela dépend de ce que vous téléchargez via torrent et de l'endroit où vous vivez. La technologie du torrent est utilisée pour la distribution légale, mais le téléchargement et le partage non autorisés de contenus protégés par le droit d'auteur peuvent engager votre responsabilité. Aux États-Unis, les titulaires de droits d'auteur jouissent de droits exclusifs, notamment en matière de reproduction et de distribution, et le non-respect de ces droits peut constituer une contrefaçon.

Le torrenting se distingue également de nombreux autres modèles de consommation, car il implique souvent à la fois le téléchargement et le partage de fichiers. Les directives officielles britanniques soulignent que les logiciels peer-to-peer partagent généralement une partie du contenu de votre ordinateur pendant que vous téléchargez. Ce partage de fichiers est au cœur même du système, et c'est l'une des principales raisons pour lesquelles les litiges liés au torrenting portent souvent sur le « partage », et pas seulement sur la « consultation ».

Comment puis-je utiliser les torrents en toute légalité ?

Le téléchargement légal via torrent est simple lorsqu'on s'en tient aux sources autorisées. Parmi les utilisations légales courantes, on peut citer :

Téléchargement de torrents officiels pour les distributions Linux et d'autres logiciels libres (certains éditeurs proposent des liens torrent précisément pour réduire la charge sur leurs serveurs).

Téléchargement de contenus du domaine public et sous licence libre diffusés via BitTorrent par de grandes archives numériques, comprenant des millions d'éléments mis à disposition par le biais de la distribution de torrents.

Télécharger des œuvres sous licence Creative Commons, à condition que la licence autorise la redistribution et que vous respectiez les conditions de la licence.

En cas de doute, le plus sûr est d'utiliser des torrents mis en ligne par le détenteur des droits ou par des organismes réputés qui expliquent clairement ce qu'ils diffusent et pourquoi.

Où trouve-t-on des torrents ?

D'un point de vue technique, les torrents s'obtiennent par :

Pages officielles des éditeurs proposant des fichiers .torrent ou des liens magnétiques (courants pour les versions open source et les ensembles de données volumineux).

Archives publiques qui publient des torrents à des fins de diffusion légale.

Les sites d'indexation et les communautés qui répertorient les torrents (leur qualité varie considérablement, et beaucoup sont associés à des contenus non autorisés). Pour des raisons de sécurité, il est préférable de privilégier les sources fiables et autorisées, car les écosystèmes de torrents sont souvent utilisés à mauvais escient pour diffuser des logiciels malveillants et des arnaques.

Est-ce que je risque d'attraper un logiciel malveillant en téléchargeant un torrent ?

Oui. Les infections par des logiciels malveillants liés aux torrents sont suffisamment courantes pour que plusieurs organismes de sécurité aient recensé des menaces diffusées via les écosystèmes de torrents, notamment des campagnes qui distribuent des cryptomineurs et d'autres logiciels malveillants par le biais de torrents de jeux et de paquets de torrents malveillants.

Le comportement le plus risqué consiste à télécharger des logiciels « piratés », des générateurs de clés ou des programmes d'installation suspects, car les pirates peuvent intégrer des logiciels malveillants dans ce qui semble être une version gratuite d'un produit payant. Des études sur la sécurité ont maintes fois mis en évidence des campagnes malveillantes qui imitent les réseaux de piratage pour diffuser des logiciels de vol d'informations.

Pour vous protéger, vous devez analyser vos fichiers téléchargés avant de les ouvrir, maintenir votre système à jour et éviter d'exécuter des fichiers exécutables inconnus provenant de paquets torrent. Pour les utilisateurs qui souhaitent bénéficier d'une protection supplémentaire, le Combo Cleaner de PCrisk se présente comme une solution anti-malware et de protection Web qui inclut une protection en temps réel et une analyse à la demande, particulièrement utiles pour bloquer les téléchargements malveillants et les sites Web associés à des sources de fichiers à risque.

Partager:

Rimvydas Iliavicius

Auteur de guides pratiques sur PCrisk.

Rimvydas est un chercheur avec plus de quatre ans d'expérience dans l'industrie de la cybersécurité. Il a fréquenté l'Université de technologie de Kaunas et a obtenu une maîtrise en traduction et localisation de textes techniques en 2017. Ses intérêts pour les ordinateurs et la technologie l'ont amené à devenir un auteur polyvalent dans l'industrie informatique. Chez PCrisk, il est responsable de la rédaction d'articles pratiques détaillés pour Microsoft Windows.

Le portail de sécurité PCrisk est proposé par la société RCS LT.

Des chercheurs en sécurité ont uni leurs forces pour sensibiliser les utilisateurs d'ordinateurs aux dernières menaces en matière de sécurité en ligne. Plus d'informations sur la société RCS LT.

Nos guides de suppression des logiciels malveillants sont gratuits. Cependant, si vous souhaitez nous soutenir, vous pouvez nous envoyer un don.

Faire un donLe portail de sécurité PCrisk est proposé par la société RCS LT.

Des chercheurs en sécurité ont uni leurs forces pour sensibiliser les utilisateurs d'ordinateurs aux dernières menaces en matière de sécurité en ligne. Plus d'informations sur la société RCS LT.

Nos guides de suppression des logiciels malveillants sont gratuits. Cependant, si vous souhaitez nous soutenir, vous pouvez nous envoyer un don.

Faire un don

▼ Montrer la discussion