Publiciel MegaUnit (Mac)

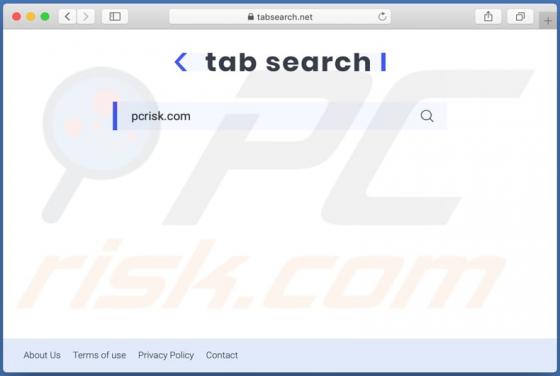

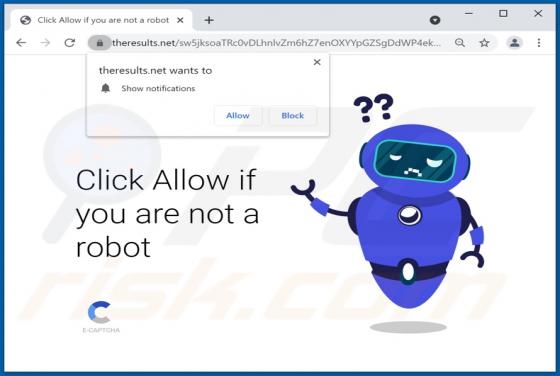

MegaUnit est une application de type publiciel avec des caractéristiques de pirate de navigateur. De plus, en raison des méthodes douteuses utilisées pour distribuer les produits logiciels au sein de ces catégories, ils sont également classés comme PUA (Potentially Unwanted Applications - Applic