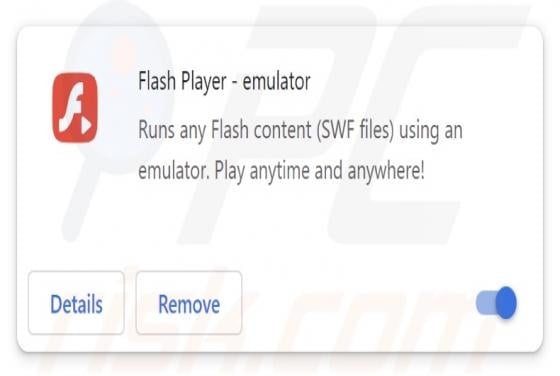

Publiciel Flash Player - Emulator

Nos chercheurs ont découvert l'extension de navigateur Flash Player - Emulator en examinant des sites web suspects. Ce logiciel est présenté comme un outil capable d'émuler le lecteur Adobe Flash Player. Cependant, cette extension exécute des campagnes publicitaires intrusives. En raison de ce com